Безопасность мобильного устройства обеспечивается не только благодаря классическим паролям. Ведь, помимо этого в гаджетах существует множество прочих служб, защищающих их от ненужных рук, например, сканеры отпечатков пальцев, графические ключи и так далее.

Содержание

- Безопасность телефона и пароли

- Восстановление через Google аккаунт

- Через режим Recovery

- С помощью сервиса от производителя смартфона

- Screen Lock Bypass для обхода пароля

- С помощью отладки по USB

- Звонком на устройство

- С помощью севшей батареи

- В сервисном центре

- Заранее установленной программой

- Удаление файлов ключа

- Перепрошивка

- Функция Smart Lock

- При помощи Fastboot

- Особенности разблокировки некоторых смартфонов

- Huawei и Honor

Безопасность телефона и пароли

- Классическая вариация пароля представляет собой цифровой код, который устанавливает на мобильном устройстве пользователь. Также, помимо цифр в пароле могут быть и знаки препинания, и латинские буквы, и особые символы.

- Сканеры отпечатков пальцев в настоящий момент имеются практически во всех девайсах. Более того, подобный способ разблокировки мобильного устройства считается наиболее удобным, поскольку пользователь должен лишь приложить свой палец к специальной кнопке, после чего гаджет автоматически разблокируется.

- Помимо этого, совсем недавно была разработана новейшая технология – Face ID, позволяющая максимально обезопасить смартфон от нежелательных пользователей. Принцип работы представленного типа защиты заключается в специальных чипах и камере, которые умеют запоминать черты лица владельца гаджета. В последствие, устройство будет разрешать доступ только тому пользователю, который зарегистрировал свой Face ID.

Однако, невзирая на то, что в современном мире было придумано большое количество разнообразных способов защиты телефонов от взломов, все же существует несколько способов это сделать.

По ссылке ниже можно посмотреть видео, в котором рассказывается о том, как взломать мобильное устройство на операционной системе Androd:

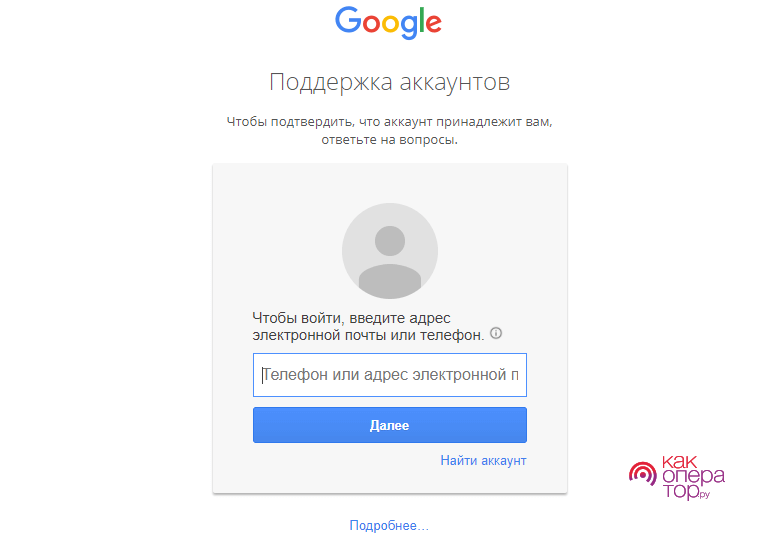

Восстановление через Google аккаунт

После небольшого количество неудачных попыток ввести код-пароль от системы гаджета для того, чтобы получить к ней доступ, мобильное устройство может запретить ввод пароля на несколько минут. Более того, при последующих попытках ввести неправильный пароль, количество минут блокировки будет только увеличиваться. Так может продолжаться до тех пор, пока система девайса вовсе не запретит пользователю вводить пароль.

Только после этого у пользователя может появиться возможность попробовать восстановить доступ к своему мобильному устройству. Для этого ему потребуется просто ввести данные от личного аккаунта в сервисе Google.

Важно! Для того, чтобы восстановить пароль от гаджета представленным образом, потребуется подключить его к беспроводной сети WI-FI или же мобильному интернету.

Для разблокировки гаджета потребуется просто войти в тот аккаунт, который привязывался к мобильному устройству во время его первого запуска. Стоит отметить, что, если пользователь попробует ввести другие данные, система не сможет вернуть ему доступ к телефону.

Кроме того, в случае, если владелец девайса уверен в том, что он правильно ввел пароль и логин, то он может попробовать восстановить доступ к смартфону, просто перезагрузив его.

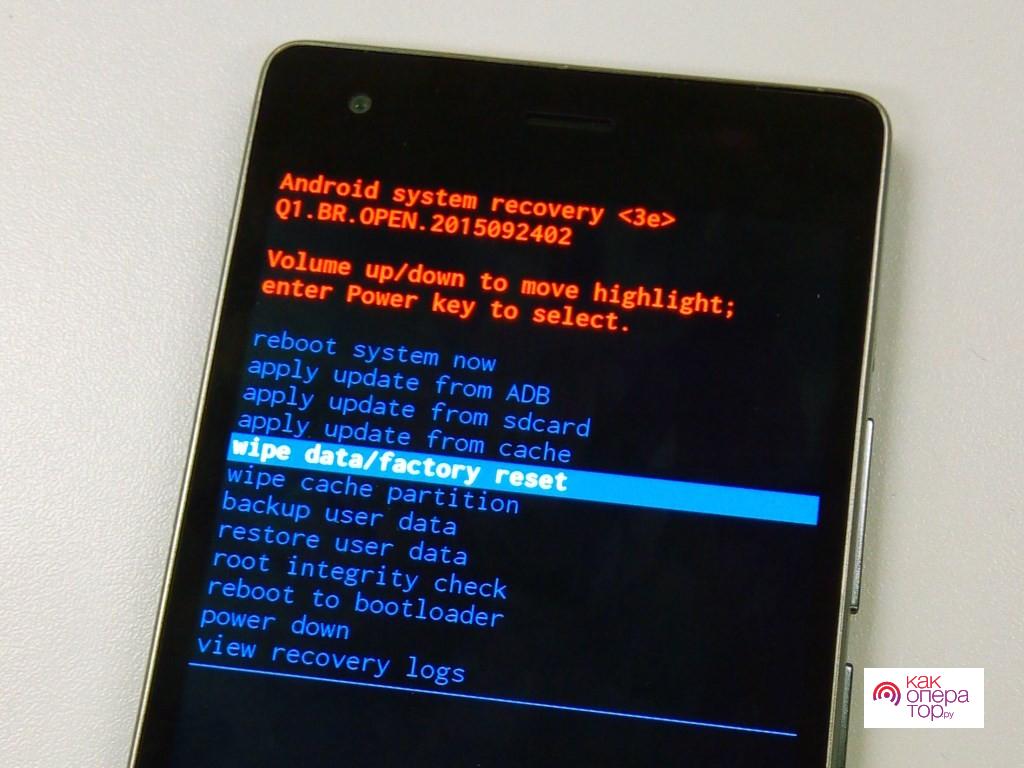

Через режим Recovery

Режим «Recovery» — это специальная опция, которая встроена во все мобильные устройства, функционирующие на операционной системе Android. Если описывать эту опцию кратко, то это самые обычные системные настройки смартфона, но о них знает очень мало пользователей. Используя представленный режим владелец телефона может сбросить свой гаджет до заводских настроек, что также позволит сбросить любой вид защиты с него.

Стоит помнить о том, что сброс устройства до заводских настроек подразумевает полное удаление данных, хранящихся в системе.

Для того чтобы сбросить девайс описанным образом потребуется сперва перейти в режим Recovery. Делается это при помощи зажимания ниже описанных кнопок в корпусе телефона:

- Кнопка для убавления громкости звука и кнопка питания;

- Кнопка для прибавления громкости и кнопка питания;

- Обе кнопки, регулирующие громкость звука, и кнопка питания.

После того как пользователь окажется в меню Recovery, он должен найти там вкладку под названием «wipe data/factory reset». Затем потребуется подтвердить сброс настроек, после чего мобильное устройство должно перезагрузиться.

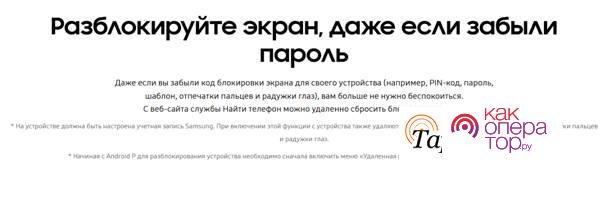

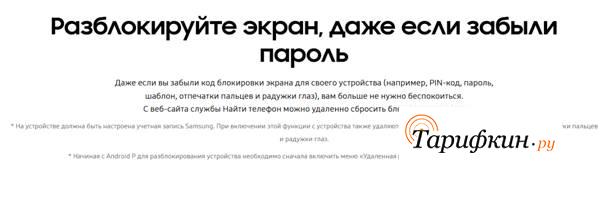

С помощью сервиса от производителя смартфона

Обойти защиту в мобильном устройстве также можно при помощи специальных сервисов от компании производителей. Суть заключается в том, что подобное программное обеспечение используется для удаленного управления смартфоном. Именно это позволяет пользователю получить доступ к гаджету, даже если он не знает от него пароля.

Удаленно разблокировать телефон можно только с официального сайта компании производителя. Так, например, у компании Samsung существует специальный сервис, позволяющий убирать пароль с телефона, который называется «Find My Mobile». Более того, представленный сервис может найти потерянное устройство, удаленно блокировать его дисплей, а также оно позволяет делать резервную копию всех файлов в облачные хранилища.

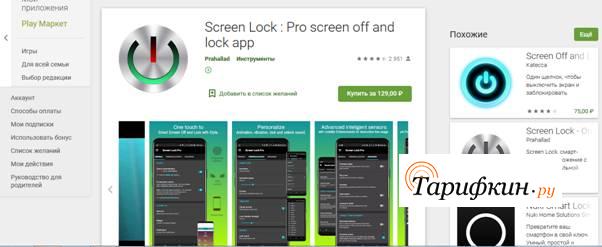

Screen Lock Bypass для обхода пароля

Утилита под названием «Screen Lock Bypass Pro» позволяет пользователям сбрасывать экран блокировки с приборов, а также дает возможность зайти в операционную систему мобильного устройства.

Для того, чтобы пользователь смог взломать при помощи представленной программы мобильное устройство, оно обязательно должно быть подключено к сети интернет WI-FI.

Обойти пароль на смартфоне, используя описанное приложение, можно следующим образом:

- Сперва потребуется зайти в аккаунт Google Play через браузер, используя персональный компьютер;

- Затем пользователь должен вбить в поисковик название программы и перейти на страницу ее установки, где потребуется нажать на кнопку с надписью «Send to»;

- Откроется список, в котором необходимо выбрать интересующее мобильное устройство;

- На этом этапе потребуется перезагрузить устройство, после чего оно должно появится в верхней части экрана;

- Теперь пользователь должен нажать на значок загруженного устройства, а появившемся окне приложения он должен нажать на кнопку с надписью «Activate»;

- На последнем этапе потребуется лишь придумать новый пароль для входа во взломанное мобильное устройство.

Стоит отметить, что утилита платная и для ее использования потребуется заплатить 129 рублей.

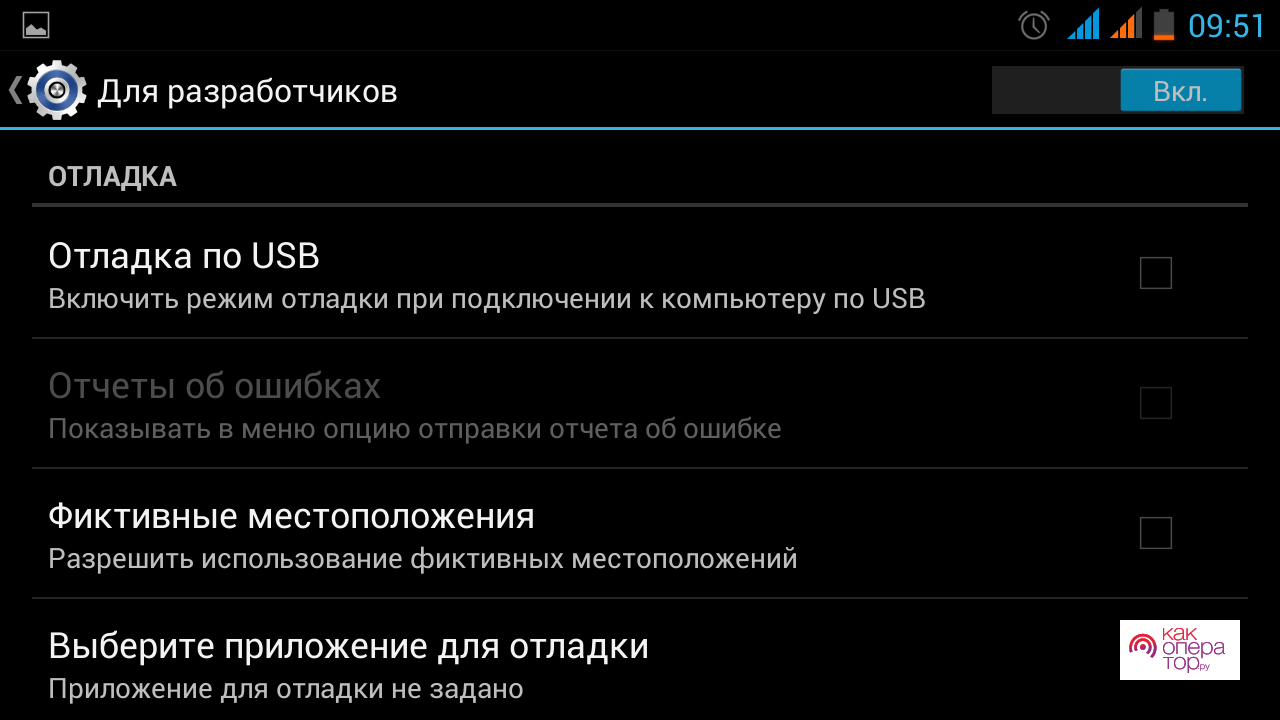

С помощью отладки по USB

Многие разработчики используют отладку при помощи USB в тех случаях, когда им необходимо проверить качество определенных утилит и их работоспособность. При этом, сейчас все большее количество обычных пользователей использует этот трюк для решения каких-либо своих проблем, которые могут возникать в процессе использования девайса. В том числе и обход пароля на телефоне.

Стоит сразу отметить, что отладка по USB – это достаточно сложный процесс, в котором пользователь должен максимально внимательно следить за каждым шагом.

Владельцы девайсов с операционной системой Android ниже версии 5.1 могут сделать отладку следующим образом:

- Сперва потребуется установить следующие файлы:

https://docs.google.com/file/d/0B7dKj_Mxy50xdWRhajZ6cmNUMkk/edit

https://drive.google.com/file/d/1-M-1UN6pqsSVbJhZq8FCi3ReeNYWuD4g/view

https://drive.google.com/file/d/1lWOJ3sfpRCYm7N_s2hmGOescJCtjDJYs/view; - После этого пользователь должен распаковать скачанные файлы по следующим путям:

первые два — «C:/»

третий — «C:/Sqlite3_Windows»; - На этом шаге потребуется перевести мобильное устройство в режим Recovery и подключить его к персональному компьютеру при помощи USB провода;

- На персональном компьютере пользователь должен найти файл под названием

«QtADB.exe» и запустить его от имени администратора прибора;

- Откроется окно, в котором потребуется нажать на кнопку «Advanced» и дождаться завершения монтирования раздела под названием «/data»;

- В левой части пользователь должен найти раздел «Файлы» и открыть папку, которая создавалась ранее, под названием «Sqlite3_Windows»;

- Теперь необходимо перенести файл под названием «settings.db» из раздела «QtADB.exe» в хранилище персонального компьютера;

- Нужно открыть командную строку в операционной системе персонального компьютера и вбить туда следующее: «cd C:Sqlite3_Windows»; «sqlite3 settings.db»; «update secure set value=1 where name=’adb_enabled’;»; «.quit». Стоит отметить, что каждый новый код должен вбиваться с новой строки;

- На последнем шаге потребуется поместить обратно в хранилище мобильного устройства обновленный файл «settings.db», после чего нужно также обновить устройство.

Отладка для моделей, которые функционируют на операционной системе Android 6 и вышеслегка отличается от той, что была приведена выше. Делается это следующем образом:

- Для начала пользователь должен установить те же архивы, которые прикреплены выше;

- Затем необходимо перевести мобильное устройство в режим Recovery и также подключить его к персональному компьютеру, используя USB кабель;

- На этом этапе потребуется открыть программное обеспечение, которое называется «QtADB.exe» от имени администратора;

- Там, в разделе «Файлы», пользователь должен перейти по следующему адресу: «/data/system/users/0», и после он должен открыть документ, используя блокнот, «settings_global.xml»;

- Затем в строке с надписью «adb_enabled» пользователь должен поменять параметр «value=»0″» на «value=»1″»;

- В конце потребуется лишь перезагрузить девайс.

После того как пользователь выполнит выше описанные действия, его смартфон вернется к заводским настройкам, а блокировка с экрана исчезнет.

Стоит отметить, что описанный способ рекомендуется использовать только в самых крайних случаях, так как даже одно небольшое нарушение в последовательности отладки может привести к тому, что восстановить смартфон будет практически невозможно.

Звонком на устройство

Если пользователь сможет дождаться входящего звонка на его телефон, он может обойти блокировку. Однако, сразу стоит отметить, что такой способ работает далеко не на всех девайсах.

Суть представленного метода обхода блокировки предельна проста – владелец телефона может даже самостоятельно позвонить на него с другого устройства. Этот звонок нужно принять, а затем свернуть экран разговора, что в некоторых случаях может дать пользователю возможность к файлам и другой информации. Но, только на время звонка. А для того, чтобы убрать блокировку потребуется просто, не сбрасывая звонок, перейти в настройки безопасности системы и снять пароль.

По ниже прикрепленной ссылке можно посмотреть видео, в котором рассказывается о том, как взломать мобильное устройство:

С помощью севшей батареи

Представленный способ в каком-то роде похож на предыдущий. Но, в данном случае владелец девайса должен дождаться уведомления системы о низком уровне заряда батареи в мобильном устройстве. После этого он должен постараться как можно быстрее стянуть вниз верхнюю панель быстрого доступа.

Появится меню, в котором необходимо зайти в настройки смартфона, просто зажав любую иконку, например, Wi-FI. Пользователь сможет перейти в меню настроек, откуда он должен также сразу выключить все блокировки системы.

В сервисном центре

В случае, если смартфон пользователя находится под гарантией, он может обратиться за помощью к мастеру в сервисном центре. Там ему помогут восстановить доступ к системе без потери личных данных и информации.

Однако, стоит отметить, что есть вероятность попасть к неопытному мастеру, который может просто сбросить устройство до заводских настроек.

Заранее установленной программой

Сейчас существует огромное количество разнообразных программ, позволяющих обойти защиты, которые установлены на гаджетах. Ниже представлена лишь самая малая их часть:

- Screen Lock Bypass Pro;

- Touch Lock;

- Screen Lock — Time Password;

- Screen Off and Lock.

Принцип работы выше представленных утилит прост – человек может в любой момент при необходимости просто убрать пароль или графический ключ с аппарата.

Удаление файлов ключа

Это, наверное, самый сложный способ их всех представленных в статье. Суть метода заключается в том, что пользователь должен попробовать самостоятельно найти в системе девайса те файлы, которые отвечают за определенный тип блокировки.

Однако, даже если у него получится найти источники файлов блокировки, он рискует создать системную ошибку при их удалении, которая может оказать сильное влияние на работу мобильного устройства.

Перепрошивка

Перепрошивка телефона – это наиболее углубленный способ обновления его системы. Если же в случае с возвратом к заводским настройкам в памяти все равно остается информация о всех предыдущих сессиях, то после перепрошивки с гаджета полностью стираются все данные. Следовательно, это также помогает избавиться от пароля.

Стоит отметить, что устанавливать файлы с перепрошивкой лучше всего с официальных сайтов разработчиков.

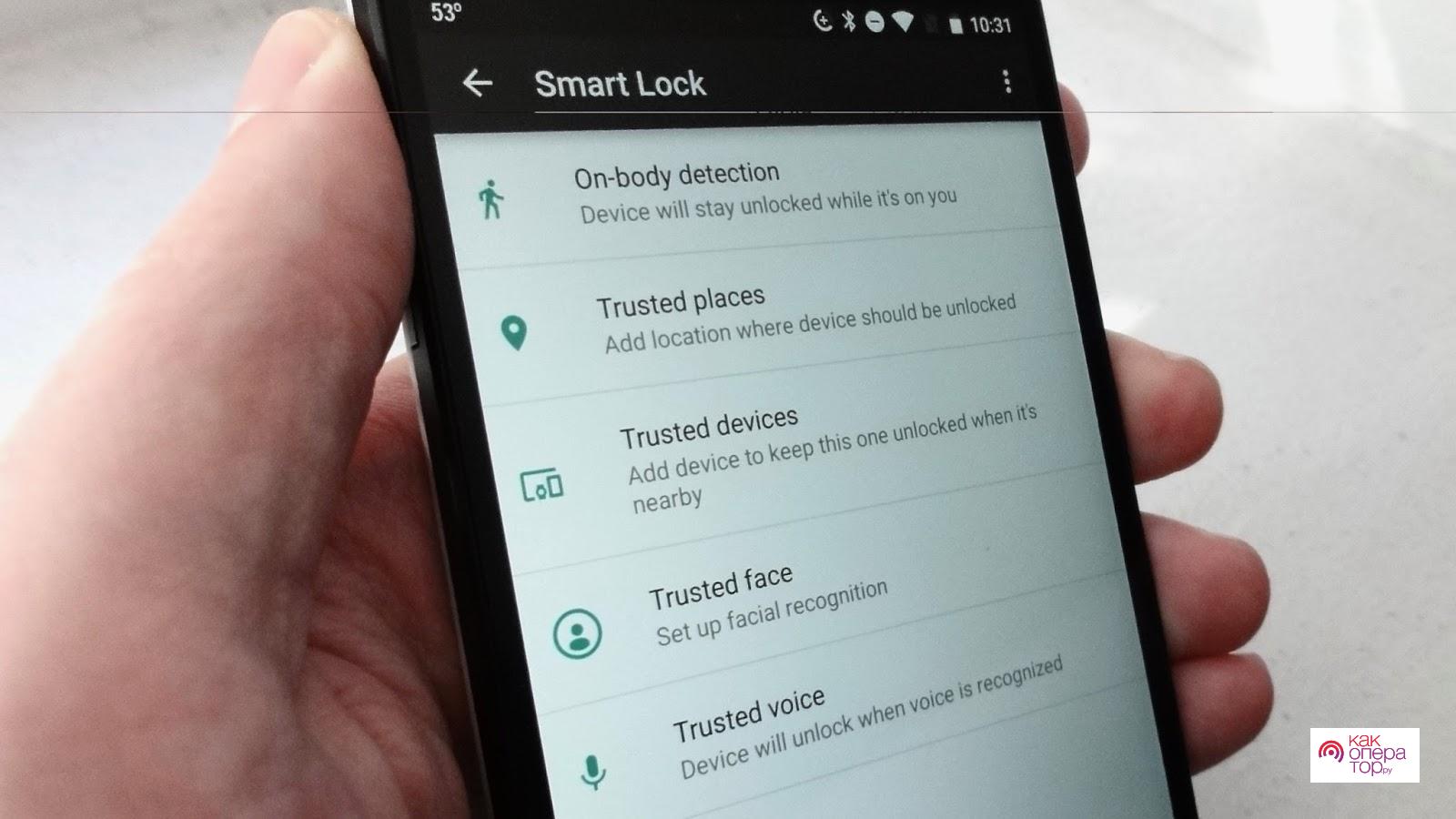

Функция Smart Lock

Опция под названием «Smart Lock» является дополнительным инструментом для усиления защиты, которая может помочь владельцу телефона в том случае, она он забыл пароль для входа в систему. Инструмент имеет следующие функции:

- разблокировка мобильного устройства после подключения к определенному сигналу сети WI-FI или же Bluetooth;

- отключение блокировки экрана после попадания телефона в определенную локацию;

- распознавание лиц пользователей.

При помощи Fastboot

Fastboot это еще одна специализированная система, которая может обновлять операционную систему смартфона на основе определенного принципа, параллельно с этим стирая всю информацию с телефона.

Однако, использовать эту утилиту также рекомендуется только в крайних случаях. Более того, не рекомендуется использовать программу неопытным людям. Важно не забывать о том, что любые манипуляции с настройками системы могут привести к необратимым последствиям.

Особенности разблокировки некоторых смартфонов

Не все представленные выше способы могут подойти для разблокировки мобильного устройства. В зависимости от производителя в смартфоне могут иметься определенные особенности разблокировки.

Samsung

В случае появления необходимости убрать блокировки с гаджета Samsung, человек может воспользоваться утилитой «Find My Mobile». Представленный инструмент позволяет официально и максимально просто убрать любую защиту с аппарата.

LG

Войти в режим Recovery на гаджетах от представленного производителя пользователь может следующим образом: он должен одновременно зажать кнопку увеличения громкости и кнопку питания.

Huawei и Honor

Телефоны выпущенные этими компаниями работают при помощи новой технологии FaceID, а также при помощи специальных жестов. В связи с этим может потребоваться полная перепрошивка системы даже в том случае, если необходимо просто убрать классический пароль.

НТС

Устройства от компании НТС считаются одними из наименее закрытых среди прочих производителей. Поэтому владелец гаджета может с легкостью переходить в системные настройки прибора. Более того, на официальном сайте производителя пользователь может найти последние версии прошивок.

Xiaomi

Несмотря на то, что компания Xiaomi часто пытается выпускать продукцию, похожую на устройства от компании Apple, по уровню защищенности их смартфоны пока не могут конкурировать, поскольку каждый пользователь при необходимости может с лёгкостью обойти блокировку при помощи простого входящего звонка.

В наш век информационных технологий безопасность персональных данных стоит превыше всего, и наша жизнь буквально «нашпигована» различными паролями – от сетей Wi-Fi, банковских карт, учетных записей, социальных сетей, приложений, экранов смартфонов. Неудивительно, что постоянно держать все пароли в голове достаточно трудно, и время от времени нам приходится восстанавливать доступ к тому или иному сервису по причине забытого пароля. Данная статья предназначена для тех, кто хочет узнать, как разблокировать смартфон Android, если забыл пароль или рисунок блокировки экрана. Мы рассмотрим топ 4 программы, которые позволят Вам быстро и результативно справиться с проблемой заблокированного телефона.

Лучшие программы для разблокировки телефона андроид

- Топ 1: Tenorshare 4uKey for Android

- Топ 2: iSkysoft Toolbox

- Топ 3: Aroma File Manager

- Топ 4: iSeePassword

Топ 1: Tenorshare 4uKey for Android

Данная программа представляет собой сочетание оперативности работы и качественного результата. Утилита сама предлагает Вам пошаговые действия для выполнения и удаляет блокировку экрана в течение нескольких минут. Скачать бесплатную или полную версию программы можно с официального сайта разработчика.

Шаг 1. Подключите смартфон к Вашему ПК и запустите программу 4uKey for Android.

Шаг 2. В открывшемся меню нажмите «Удалить блокировку экрана».

Шаг 3. После проверки данных начнется удаление блокировки экрана смартфона. Программа сообщит Вам о необходимости стирания всех данных устройства – для продолжения работы нажмите «ОК».

Шаг 4. Запустится процесс удаления блокировки экрана. Не отключайте устройство во время этого процесса.

Шаг 5. Программа запустит процесс удаления блокировки экрана автоматически. После этого у вас появится в меню надпись: «Успешно удалил пароль блокировки экрана».

Топ 2: iSkysoft Toolbox

iSkysoft Toolbox — Unlock (Android) – программа для разблокировки смартфонов на Android с достаточно простым алгоритмом использования. Стоит учитывать, что данное приложение поддерживает версии Android не выше 6.0. К недостаткам можно отнести также отсутствие русскоязычной поддержки.

Шаг 1. Запустите программу и подключите Ваше устройство к ПК.

Шаг 2. Выберите из предлагаемого списка модель и название Вашего телефона. Затем нажмите «Далее».

Шаг 3. Запустите процесс удаления блокировки экрана с помощью кнопки «Старт». Дождитесь завершения процесса, после чего блокировка смартфона будет снята.

Топ 3: Aroma File Manager

Данный способ подойдет для смартфонов с картой памяти SD и может показаться не таким простым, как остальные. Основная задача программы заключается в открытии пути к системным папкам, однако ее можно использовать и для разблокировки экрана.

Шаг 1. Загрузите Aroma File Manager через компьютер на карту памяти телефона. Вставьте карту памяти в смартфон.

Шаг 2. Переведите смартфон в режим восстановления, используя комбинации кнопок, подходящие именно для Вашей модели.

Шаг 3. В режиме восстановления выберите опцию «Install zip». Затем выберите «Install zip from sdcard», «Choose zip from sdcard», зайдите в папку архива с данной программой и выберите его.

Шаг 4. После запуска программы Вам нужно будет перейти в папку «/data/system» и удалить файлы «gesture.key» и «password.key» (если у Вас стоит Android 4.4 или ниже) либо «getekeeper.password.key» и «getekeeper.pattern.key» (если у Вас стоит Android 5 или выше).

Шаг 5. Перезагрузите устройство. Блокировка экрана будет снята.

Top 4: iSeePassword

Еще один инструмент, который можно использовать для удаления экрана блокировки Android, — это iSeePassword. Эта программа может удалить пароль, графический ключ и PIN-код за несколько минут. Ваши данные также останутся нетронутыми даже после снятия блокировки экрана, но количество поддерживаемых устройств очень ограничено. Программа очень дорога. Она поддерживает только более ранние телефоны Samsung и LG со старой версией ОС.

Заключительные замечания

Таким образом, специализированные программы могут помочь Вам восстановить контроль над Вашим устройством в случае, если Вы забыли пароль или рисунок блокировки на Android-смартфоне. Внимательно ознакомьтесь с каждой программой и выберите наиболее подходящий для Вас вариант. Со своей стороны мы рекомендуем воспользоваться программой №1 в нашем списке лучших утилит для разблокировки смартфона – Tenorshare 4uKey for Android, которая своими результатами оправдывает занимаемое почетное место.

Удалить блокировку экрана Android и обойти блокировку Samsung FRP

- Обход подтверждения аккаунта Google на устройствах Samsung (Android 6-12)

- Удалить пароль Android, шаблон, пин-код и блокировку отпечатков пальцев всего одним кликом

- Поддержка удаления блокировки экрана и FRP на Win и Mac

Скачать Бесплатно

Скачать Бесплатно

Присоединяйтесь к обсуждению и поделитесь своим голосом здесь

В настоящий момент существует множество возможностей защитить своё мобильное устройство от использования его другими людьми. Ведь сейчас смартфон это не только средство связи, а также место хранения огромного количества личной информации, которую пользователь хотел бы оставить втайне от посторонних глаз.

Содержание

- Безопасность телефона и пароли

- Восстановление через Google аккаунт

- Через режим Recovery

- С помощью сервиса от производителя смартфона

- Screen Lock Bypass для обхода пароля

- С помощью отладки по USB

- Звонком на устройство

- С помощью севшей батареи

- В сервисном центре

- Заранее установленной программой

- Удаление файлов ключа

- Перепрошивка

- Функция Smart Lock

- При помощи Fastboot

- Особенности разблокировки некоторых смартфонов

Безопасность телефона и пароли

Безопасность телефона обеспечивают не только классические пароли и ПИН-кода, а также множество других служб в телефоне, в их числе:

- графический ключ;

- сканер отпечатков пальцев;

- FaceID.

Стандартный пароль представляет собой код из установленного пользователем количества знаков. В данном типе защиты могут присутствовать цифры, знаки препинания, служебные символы, а также латинские буквы.

Графический ключ — метод, в котором дисплей смартфона разделяется на несколько точек, а пользователь должен соединить их в правильном порядке, чтобы получить доступ к мобильному аппарату.

Сканер отпечатков пальцев присутствует практически на всех современных телефонах. Пользователь может выбрать любой из своих пальцев и приложить его к специально отведённому для этого месту. При каждом новом приложении мобильное устройство будет разблокировано.

FaceID — новейшая служба защиты смартфон от нежелательных пользователей. Работает данная функция при помощи специальной камеры, которая запоминает черты пользователя и предоставляет ему доступ к телефону, когда он посмотрит на дисплей.

Но, несмотря на всё многообразия служб защиты мобильного устройства, любой из этих способов можно обойти, если знать определённые методы того, как взломать телефон.

На просторе интернета можно найти несколько обучающих видеороликов по взлому экрана блокировки.

Восстановление через Google аккаунт

При нескольких неудачных попытках ввести пароль или графический ключ и получить доступ к устройству, система заблокировать возможность процедуры на несколько минут. При продолжении ввода неправильных данных для входа время блокировки будет увеличиваться в геометрической прогрессии, пока система вовсе не запретить продолжать процесс входа с помощью введения пароля или графический ключа.

После этого пользователю даётся возможность восстановить доступ к своему мобильному устройство. Для восстановления необходимо ввести данные своего аккаунта в системе Google.

Смартфон должен быть подключен к беспроводной Wi-Fi сети или мобильному интернету, иначе восстановление описанным способом будет невозможно.

Пользователю необходимо войти в тот аккаунт, который он создавал или привязывал при первом запуске мобильного устройства. В случае если будут введены другие данные, система не сможет восстановить доступ к мобильному аппарату.

Если пользователь уверен, что логин и пароль были введены правильно, то решить данную проблему поможет перезагрузка системы смартфона.

Через режим Recovery

Recovery — специализированный режим, который присутствует на всех мобильных устройствах, работающих на операционной системе Android. По сути, это системные настройки смартфона, о которых обычный пользователь знать не должен. В этом меню владелец мобильного аппарата может произвести сброс до заводских настроек. При выполнении этого процесса любой вид защиты аннулируется.

Чтобы произвести сброс устройства до заводских настроек необходимо сначала зайти в меню Recovery. Сделать это можно выключив телефон и зажав сочетание следующих клавиш на корпусе смартфона:

- кнопка блокировки и убавления громкости звука;

- кнопка блокировки телефона и увеличение громкости;

- клавиша выключения устройства и оба регулятора громкости;

- клавиша «Домой» и одна из кнопок изменения громкости звука.

Попав в меню Recovery необходимо найти вкладку «wipe data/factory reset». Затем, если пользователь подтвердит желание произвести процесс, произойдёт сброс настроек смартфона до заводских.

В случае необходимости нажать на пункт «reboot system now».

После окончания процедуры телефон перезагрузится обновлённый, без всех, подключенных ранее, видов пароля.

При возобновлении заводских настроек с помощью режима Recovery с хранилища памяти устройства будет удалены все личные данные пользователя.

С помощью сервиса от производителя смартфона

Сервисы от компаний производителей ещё одно доступное средство для обхода защиты на мобильном устройстве. Дело в том, что данное программное обеспечение используется для управления смартфоном на расстоянии, поэтому пользователь, даже не зная пароль на устройстве, может получить доступ к смартфону.

В качестве примера, можно привести сервис от компании-разработчика мобильных устройств Samsung, который называется Find My Mobile. Небольшой обзор на данное приложение:

| Отзывы пользователей | ★★★★★ (3.2 из 5) | Оценка приложения «Find My Mobile» ★★★★★ 4.2 |

| Интерфейс | ★★★★★ (4.5 из 5) | |

| Функционал | ★★★★★ (3 из 5) | |

| Безопасность | ★★★★★ (2.3 из 5) | |

| Данное приложение поможет найти потерявшийся смартфон, дистанционно заблокировать дисплей, а также совершить резервное копирование всех файлов на облачное хранилище Samsung Cloud. |

Однако на данный момент это программное обеспечение интересует именно как возможность разблокировать экран, отменив все активные виды защиты мобильного аппарата.

Сделать это можно с официального сайта данного программного обеспечения компании Samsung.

Screen Lock Bypass для обхода пароля

Screen Lock Bypass Pro — специализированное приложение для сброса экрана блокировки и входа в операционную систему устройства.

Чтобы взломать пароль с помощью данного программного обеспечения необходимо, чтобы мобильное устройство было подключенное к интернету посредством беспроводной связи Wi-Fi.

Инструкция по установке и обходу пароля приложения Screen Lock Bypass Pro:

- Заходим в аккаунт Google Play через интернет-браузер на персональном компьютере.

- Находим в поиске Screen Lock Bypass Pro.

- На странице установки нажимаем вкладку «Send to» (Или отправить).

- Выбираем в открывшемся списке интересующий девайс.

- Перезагружаем устройство.

- В верхней части экрана появится загруженное устройство, нажимаем на значок.

- В открывшемся окне программного обеспечения нажимаем на кнопку «Activate».

- Создаём новый пароль для входа в систему.

Улита Screen Lock Bypass Pro работает только на операционной системе Android версии 4.1 и выше.

Данное приложение платное и обойдётся пользователю в 129 рублей.

С помощью отладки по USB

Отладки при помощи USB обычно используются разработчиками разнообразного программного обеспечения для проверки работоспособности и прочих качеств созданной ими продукции. Однако всё больше пользователей начинают прибегать к этому методу для решения разнообразных проблем, которые случаются при эксплуатации смартфона. В их число входит и обход блокировочного экрана.

Отладка при помощи USB — довольно не простой процесс, поэтому нужно внимательно следить за каждым пунктом инструкции.

Для владельцев смартфонов, работающих на операционной системе Android ниже версии 5.1, данный процесс выглядит следующим образом:

- Первым делом необходимо скачать на персональный компьютер два файлы — первый, второй, третий.

- Далее следует распаковать данные архивов по пути: «C:/» для двух первых файлов и «C:/Sqlite3_Windows» для последнего архива.

- Затем нужно перевести мобильное устройство в режим Recovery.

- В данном состоянии смартфон подключается к персональному компьютеру по средствам USB-кабеля.

- На ПК нужно найти и запустить от имени администратора файл под названием «QtADB.exe».

- В открывшемся окне нажимаем на кнопку «Advanced» и ждём монтирование раздела «/data».

- D В левой части приложения находим вкладку «Файлы» и открываем созданную ранее папку «Sqlite3_Windows».

- Перемещаем файл «settings.db» из правой части программы «QtADB.exe». на персональный компьютер.

- Открываем командную строку операционной системы ПК и вбиваем в неё следующие значения: «cd C:Sqlite3_Windows»; «sqlite3 settings.db»; «update secure set value=1 where name=’adb_enabled’;»; «.quit». Каждое новое значение необходимо заполнять с новой строки.

- Заключительный шаг — вернуть в память мобильного устройства обновлённый файл «settings.db».

- Перезагрузить устройство.

Отладка для моделей телефонов, которые работают на ОС Android 6 и выше, будет немного отличаться от вышеописанного аналога для более поздней версии системы:

- Загружаем те же архивы, которые были указаны в способе выше.

- Подключаем смартфон в режим Recovery к персональному компьютеру с помощью USB-соединения.

- Запускаем от имени администратора программное обеспечение под названием «QtADB.exe».

- Во вкладке «Файлы» переходим по адресу «/data/system/users/0».

- Открываем при помощи блокнота документ «settings_global.xml».

- В строке «adb_enabled» меняем параметр «value=»0″» на «value=»1″».

- Перезагружаем устройство.

После отладки при помощи USB телефон вернётся к своим первоначальным настройкам. При этом экран блокировки доступа к смартфону исчезнет.

Данный метод следует использовать исключительно в крайних случаях. Ведь одно небольшое нарушение в последовательности отладки через USB или неправильно введённое значение в некорректный файл, и пользователь испортит системный код мобильного устройства, восстановить который будет практически невозможно.

Звонком на устройство

Дождавшись входящий звонок на заблокированный телефон, можно пройти защиту некоторых смартфонов.

Суть этого способа крайне проста. Самостоятельно звоним на заблокированное мобильное устройство или ждём входящий звонок. Принимаем голосовой вызов. Затем сворачиваем экран разговора, это даст возможность доступа к файлам телефона во время звонка.

Не сбрасывая трубку переходим в настройки приватности и отключаем экран блокировки мобильного аппарата.

С помощью севшей батареи

Метод обхода защиты мобильного устройства схож с вышеописанным методом обмана заблокированной операционной системы при помощи входящего звонка.

Пользователю необходимо дождаться оповещения о скором завершении работы из-за низкого уровня заряда батареи. Затем необходимо как можно быстрее выдвинуть верную шторку дисплея.

Из появившегося меню можно перейти в настройки телефона, например, зажав на какой-либо иконке, «Wi-Fi» или «Bluetooth».

Оказавшись в настройках необходимо немедленно отключить все способы защиты телефона.

Способы, связанные с входящим вызовом и севшей батареей, работают не на всех моделей современных девайсов. Разработчики давно узнали о такой неисправности системы и в новых операционных системах и прошивках стараются удалить данный недочёт.

В сервисном центре

Если заблокированное мобильное устройство находится под гарантией, то здравым шагом со стороны пользователя будет отнести смартфон в сервисный центр. Там доступ к системе постараются восстановить без потери личной информации.

Однако никто не застрахован на беспечного ремонтника, который совершит обычный сброс до заводских настроек, а при отсутствии гарантии возьмёт за «ремонт» деньги.

Хоть в сервисном центре и подписывают соглашение о неразглашении личных данных клиентов, большинство из клиентов не могут с уверенностью сказать, что их документы находятся в полной безопасности.

Заранее установленной программой

Существует целый список приложений, которые позволяют пользователю избежать блокировки смартфона. Вот лишь некоторые из них:

- Screen Lock Bypass Pro;

- Touch Lock;

- Screen Lock — Time Password;

- Screen Off and Lock.

Суть работы данных приложений проста — пользователь может в любой момент деактивировать код блокировки мобильного аппарата.

Удаление файлов ключа

Наиболее тяжёлый способ из всех описанных в данной статье. Его суть заключается в том, чтобы пользователь самостоятельно находил файлы в системе устройства, которые отвечают за тот или иной вид блокировки.

Однако даже если найти источники конкретного типа блокировки, при удалении их файлов может произойти системная ошибка, которая повлияет не только на экран блокировки, но и на работу системы в целом.

Перепрошивка

Перепрошивка — углублённый вид обновления системы. Если при возврате к заводским настройкам в памяти устройства остаётся информация о предыдущих сессиях, то перепрошивка стирает все данные начисто. Соответственно, вместе с этим и пропадает пароль для входа в систему.

Файлы с перепрошивкой лучше всего скачивать с официального сайта разработчика или портала 4PDA.

Функция Smart Lock

Smart Lock — дополнительная функция усиления защиты, которая может помочь пользователю в случае, если тот забыл пароль для входа в систему телефона. Smart Lock позволяет:

- разблокировать телефон при подключении к определённому сигналу Wi-Fi или Bluetooth;

- отключить экран блокировки в конкретной дислокации;

- распознавание лиц.

Все вышеперечисленные функции могут здорово помочь при необходимости разблокировать телефон.

При помощи Fastboot

Fastboot — специализированная система, которая обновляет ОС телефона по определённому принципу, попутно стирая все данные с мобильного телефона, в том числе и экран блокировки.

Использовать Fastboot крайне опасная прошивка и использовать данный метод новичкам не рекомендуется.

Важно помнить, что любое действие с системными настройками мобильного аппарата могут привести к невозвратимым последствиям.

Особенности разблокировки некоторых смартфонов

Не все вышеперечисленные методы подойдут для каждой модели смартфона. В зависимости от разработчиков устройства можно выделить некоторые особенности разблокировки мобильных аппаратов.

Samsung

При необходимости отключить блокировки телефона фирмы Samsung, можно воспользоваться приложением «Find My Mobile». Данное программное обеспечение официально и просто деактивирует все способы защиты смартфона от нежелательных пользователей.

LG

Вход в режим Recovery на мобильных аппаратах компании LG происходит следующим образом: пользователю необходимо зажать кнопку выключения и увеличения громкости.

Huawei и Honor

Устройства фирм Huawei и Honor полностью сконцентрированы на технологии FaceID и управлениями жестами, поэтому даже при отключении классического пароля, эту систему защиты не обойти и смартфон придётся перешивать.

НТС

Компания HTC наименее закрытая среди всех конкурентных фирм. Пользователь может легко зайти в системные настройки мобильного устройства, а на официальном сайте разработчиков есть последняя версия прошивки.

Xiaomi

Хоть компания Xiaomi и пытается во всем походить и превосходить iPhone Apple, но по уровню безопасности разработчики пока не могут потягаться с Калифорнийскими конкурентами. Экран блокировки смартфона от данной фирмы легко обходиться с помощью входящего звонка.

В своей работе компьютерные криминалисты регулярно сталкиваются с кейсами, когда надо оперативно разблокировать смартфон. Например, данные из телефона нужны следствию, чтобы понять причины суицида подростка. В другом случае — помогут выйти на след преступной группы, нападающей на водителей-дальнобойщиков. Бывают, конечно, и милые истории — родители забыли пароль от гаджета, а на нем осталось видео с первыми шагами их малыша, но таких, к сожалению, единицы. Но и они требуют профессионального подхода к вопросу. В этой статье Игорь Михайлов, специалист Лаборатории компьютерной криминалистики Group-IB, рассказывает о способах, которые позволяют экспертам-криминалистам обойти блокировку смартфона.

Важно: эта статья написана для оценки безопасности паролей и графических паттернов, используемых владельцами мобильных устройств. Если вы решите разблокировать мобильное устройство с помощью описанных методов — помните, что все действия по разблокировке устройств вы совершаете на свой страх и риск. При манипуляции с мобильными устройствами вы можете заблокировать устройство, стереть пользовательские данные или привести устройство в неисправное состояние. Также даны рекомендации пользователям, как повысить уровень защиты своих устройств.

Итак, самым распространенным методом ограничения доступа к пользовательской информации, содержащейся в устройстве, является блокировка экрана мобильного устройства. Когда подобное устройство попадает в криминалистическую лабораторию, работа с ним бывает затруднена, так как для такого устройства невозможно активировать режим отладки по USB (для Android-устройств), невозможно подтвердить разрешение на взаимодействие компьютера эксперта с этим устройством (для мобильных устройств фирмы Apple) и, как следствие, невозможно получить доступ к данным, находящимся в памяти устройства.

Насколько обычная блокировка экрана мобильного устройства препятствует извлечению специалистами данных из него, говорит тот факт, что ФБР США заплатило крупную сумму за разблокировку iPhone террориста Сайеда Фарука, одного из участников теракта в калифорнийском городе Сан-Бернардино [1].

Методы разблокировки экрана мобильного устройства

Как правило, для блокировки экрана мобильного устройства используется:

- Символьный пароль

- Графический пароль

Также для разблокировки экрана ряда мобильных устройств могут использоваться методы технологии SmartBlock:

- Разблокировка по распознаванию отпечатка пальца

- Разблокировка по распознаванию лица (технология FaceID)

- Разблокировка устройства по распознаванию радужной оболочки глаза

Социальные методы разблокировки мобильного устройства

Кроме чисто технических, существуют и иные способы узнать или преодолеть PIN-код, или графический код (паттерн) блокировки экрана. В отдельных случаях социальные методы могут быть более эффективными, чем технические решения, и помочь в разблокировке устройств, перед которыми пасуют существующие технические разработки.

В данном разделе будут описаны методы разблокировки экрана мобильного устройства, которые не требуют (или требуют лишь ограниченного, частичного) применения технических средств.

Для совершения социальных атак нужно как можно глубже изучить психологию владельца заблокированного устройства, понять, по каким принципам он генерирует и сохраняет пароли или графические паттерны. Также исследователю понадобится капля везения.

При использовании методов, связанных с подбором пароля, следует учитывать, что:

- при введении десяти неправильных паролей на мобильных устройствах компании Apple данные пользователя могут быть стерты. Это зависит от настроек безопасности, которые установил пользователь;

- на мобильных устройствах под управлением операционной системы Android может быть использована технология Root of Trust, которая приведет к тому, что после введения 30 неправильных паролей данные пользователя буду либо недоступны, либо стерты.

Способ 1: cпроси пароль

Это покажется странным, но пароль разблокировки можно узнать, просто спросив у владельца устройства. Как показывает статистика, примерно 70% владельцев мобильных устройств охотно сообщают пароль. Особенно, если это сократит время исследования и, соответственно, владелец быстрее получит свое устройство назад. Если нет возможности спросить пароль у владельца (например, владелец устройства умер) или он отказывается его раскрыть — пароль можно узнать у его близких родственников. Как правило, родственники знают пароль или могут подсказать возможные варианты.

Рекомендация по защите: Пароль от вашего телефона — это универсальный ключ от всех данных, в том числе и платежных. Говорить, передавать, писать его в мессенджерах — плохая идея.

Способ 2: подгляди пароль

Пароль можно подсмотреть в момент, когда владелец пользуется устройством. Даже если вы запомните пароль (символьный или графический) лишь частично — это значительно сократит количество возможных вариантов, что позволит быстрее подобрать его.

Вариантом данного метода является использование записей камер видеонаблюдения, на которых запечатлен владелец, разблокирующий устройство с помощью графического пароля [2]. Описанный в работе «Cracking Android Pattern Lock in Five Attempts» [2] алгоритм, путем анализа видеозаписей, позволяет предположить варианты графического пароля и разблокировать устройство за несколько попыток (как правило, для этого нужно сделать не более пяти попыток). Как утверждают авторы, «чем сложнее графический пароль, тем проще его подобрать».

Рекомендация по защите: Использование графического ключа — не лучшая идея. Цифро-буквенный пароль подглядеть очень сложно.

Способ 3: найди пароль

Пароль можно найти в записях владельца устройства (файлы на компьютере, в ежедневнике, на фрагментах бумаги, лежащих в документах). Если человек использует несколько различных мобильных устройств и на них разные пароли, то иногда в батарейном отсеке этих устройств или в пространстве между корпусом смартфона и чехлом можно найти клочки бумаги с записанными паролями:

Рекомендация по защите: не надо вести «блокнотик» с паролями. Это плохая идея, кроме случая, когда все эти пароли заведомо ложные, чтобы уменьшить количество попыток разблокировки.

Способ 4: отпечатки пальцев (Smudge attack)

Этот метод позволяет выявить потожировые следы рук на дисплее устройства. Увидеть их можно, обработав экран устройства светлым дактилоскопическим порошком (вместо специального криминалистического порошка можно использовать детскую присыпку или иной химически неактивный мелкодисперсный порошок белого или светло-серого цвета) или посмотрев на экран устройства в косопадающих лучах света. Анализируя взаиморасположение следов рук и имея дополнительную информацию о владельце устройства (например, зная его год рождения), можно попробовать подобрать текстовый или графический пароль. Так выглядит потожировое наслоение на дисплее смартфона в виде стилизованной буквы Z:

Рекомендация по защите: Как мы и говорили, графический пароль — это не лучшая идея, как и стекла с плохим олеофобным покрытием.

Способ 5: искусственный палец

Если устройство может быть разблокировано по отпечатку пальца, а исследователь имеет образцы отпечатков рук владельца устройства, то на 3D-принтере можно изготовить трехмерную копию отпечатка пальца владельца и использовать ее для разблокировки устройства [3]:

Для более полной имитации пальца живого человека — например, когда датчик отпечатка пальца смартфона еще детектирует тепло — 3D-модель надевается (прислоняется) к пальцу живого человека.

Владелец устройства, даже забыв пароль блокировки экрана, может сам разблокировать устройство, используя отпечаток своего пальца. Это может быть использовано в определенных случаях, когда владелец не может сообщить пароль, но, тем не менее, готов помочь исследователю разблокировать свое устройство.

Исследователю следует помнить о поколениях сенсоров, примененных в различных моделях мобильных устройств. Старые модели сенсоров могут срабатывать практически на прикосновение любого пальца, не обязательно принадлежащего владельцу устройства. Современные ультразвуковые сенсоры, наоборот, сканируют весьма глубоко и четко. Кроме того, ряд современных подэкранных сенсоров — это просто CMOS-фотокамеры, которые не могут сканировать глубину изображения, из-за чего обмануть их намного проще.

Рекомендация по защите: Если палец, то только ультразвуковой сенсор. Но не забывайте, что приложить палец против вашей воли куда проще, чем лицо.

Способ 6: «рывок» (Mug attack)

Данный метод описан британскими полицейскими [4]. Он заключается в скрытой слежке за подозреваемым. В момент, когда подозреваемый разблокирует свой телефон, агент в штатском вырывает его из рук владельца и не дает устройству заблокироваться вновь до момента передачи его экспертам.

Рекомендация по защите: Думаю, если против вас собираются применять такие меры, то дело плохо. Но тут нужно понимать, что случайная блокировка обесценивает этот способ. А, например, многократное нажатие кнопки блокировки на iPhone запускает режим SOS, который в дополнение ко всему выключает FaceID и включает требование кода пароля.

Способ 7: ошибки в алгоритмах управления устройством

В новостных лентах профильных ресурсов часто можно встретить сообщения о том, что при определенных действиях с устройством происходит разблокировка его экрана. Например, экран блокировки ряда устройств может разблокироваться при входящем звонке. Недостаток данного метода в том, что выявленные уязвимости, как правило, оперативно устраняются производителями.

Примером подхода к разблокировке мобильных устройств, выпущенных ранее 2016 года, является разряд батареи. При низком заряде устройство разблокируется и предложит изменить настройки питания. При этом надо быстро перейти на страницу с настройками безопасности и отключить блокировку экрана [5].

Рекомендация по защите: не забывайте своевременно обновлять ОС своего устройства, а если оно уже не поддерживается — менять смартфон.

Способ 8: уязвимости в сторонних программах

Уязвимости, выявленные в установленных на устройстве сторонних программах, могут также полностью или частично предоставлять доступ к данным заблокированного устройства.

Примером подобной уязвимости может быть похищение данных из iPhone Джеффа Безоса, основного владельца Amazon. Уязвимость в мессенджере WhatsApp, проэксплуатированная неизвестными, привела к краже конфиденциальных данных, находившихся в памяти устройства [6].

Подобные уязвимости могут быть использованы исследователями для достижения своих целей — извлечения данных из заблокированных устройств или для их разблокировки.

Рекомендация по защите: Нужно обновлять не только ОС, но и прикладные программы, которыми вы пользуетесь.

Способ 9: корпоративный телефон

Корпоративные мобильные устройства могут быть разблокированы системными администраторами компаний. Так, например, корпоративные устройства Windows Phone привязываются к аккаунту Microsoft Exchange компании и могут быть разблокированы ее администраторами. Для корпоративных устройств Apple существует сервис Mobile Device Management, аналогичный Microsoft Exchange. Его администраторы также могут разблокировать корпоративное iOS-устройство. Кроме того, корпоративные мобильные устройства можно скоммутировать только с определенными компьютерами, указанными администратором в настройках мобильного устройства. Поэтому без взаимодействия с системными администраторами компании такое устройство невозможно подключить к компьютеру исследователя (или программно-аппаратному комплексу для криминалистического извлечения данных).

Рекомендация по защите: MDM — это и зло, и добро с точки зрения защиты. MDM-администратор всегда может удаленно сбросить устройство. В любом случае, не стоит хранить чувствительные личные данные на корпоративном устройстве.

Способ 10: информация из сенсоров

Анализируя информацию, получаемую от сенсоров устройства, можно подобрать пароль к устройству с помощью специального алгоритма. Адам Дж. Авив продемонстрировал возможность подобных атак, используя данные, полученные акселерометром смартфона. В ходе исследований ученому удалось правильно определить символьный пароль в 43% случаях, а графический пароль — в 73% [7].

Рекомендация по защите: Внимательно следите за тем, каким приложениям вы выдаете разрешение на отслеживание различных сенсоров.

Способ 11: разблокировка по лицу

Как и в случае с отпечатком пальца, успех разблокировки устройства с использованием технологии FaceID зависит от того, какие сенсоры и какой математический аппарат используются в конкретном мобильном устройстве. Так, в работе «Gezichtsherkenning op smartphone niet altijd veilig» [8] исследователи показали, что часть исследуемых смартфонов удалось разблокировать, просто продемонстрировав камере смартфона фотографию владельца. Это возможно, когда для разблокировки используется лишь одна фронтальная камера, которая не имеет возможности сканировать данные о глубине изображения. Компания Samsung после ряда громких публикаций и роликов в YouTube была вынуждена добавить предупреждение в прошивку своих смартфонов. Face Unlock Samsung:

Более продвинутые модели смартфонов можно разблокировать, используя маску или самообучение устройства. Например, в iPhone X используется специальная технология TrueDepth [9]: проектор устройства, с помощью двух камер и инфракрасного излучателя, проецирует на лицо владельца сетку, состоящую из более чем 30 000 точек. Такое устройство можно разблокировать с помощью маски, контуры которой имитируют контуры лица владельца. Маска для разблокировки iPhone [10]:

Так как подобная система очень сложна и не работает в идеальных условиях (происходит естественное старение владельца, изменение конфигурации лица из-за выражения эмоций, усталости, состояния здоровья и т.п.), она вынуждена постоянно самообучаться. Поэтому если разблокированное устройство подержит перед собой другой человек — его лицо будет запомнено как лицо владельца устройства и в дальнейшем он сможет разблокировать смартфон, используя технологию FaceID.

Рекомендация по защите: не используйте разблокировку по «фото» — только системы с полноценными сканерами лица (FaceID у Apple и аналоги на Android-аппаратах).

Основная рекомендация — не смотреть в камеру, достаточно отвести взгляд. Если даже зажмурить один глаз — шанс разблокировать сильно падает, как и при наличии рук на лице. Кроме того, для разблокировки по лицу (FaceID) дается всего 5 попыток, после чего потребуется ввод кода-пароля.

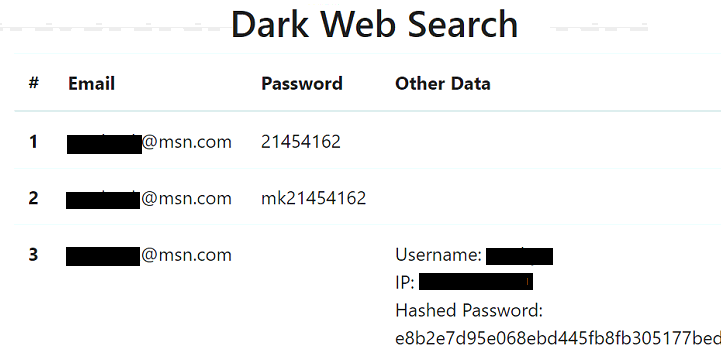

Способ 12: использование утечек

Базы утекших паролей — прекрасный способ понять психологию владельца устройства (при условии, что исследователь располагает информацией об адресах электронной почты владельца устройства). В приведенном примере поиск по адресу электронной почты принес два похожих пароля, которые использовал владелец. Можно предположить, что пароль 21454162 или его производные (например, 2145 или 4162) могли использоваться в качестве кода блокировки мобильного устройства. (Поиск по адресу электронной почты владельца в базах утечек показывает, какие пароли владелец мог использовать, в том числе для блокировки своего мобильного устройства).

Рекомендация по защите: действуйте превентивно, отслеживайте данные об утечках и своевременно меняйте пароли замеченные в утечках!

Способ 13: типовые пароли блокировки устройств

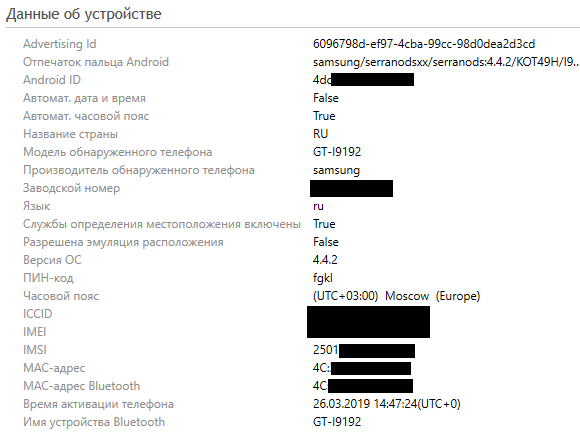

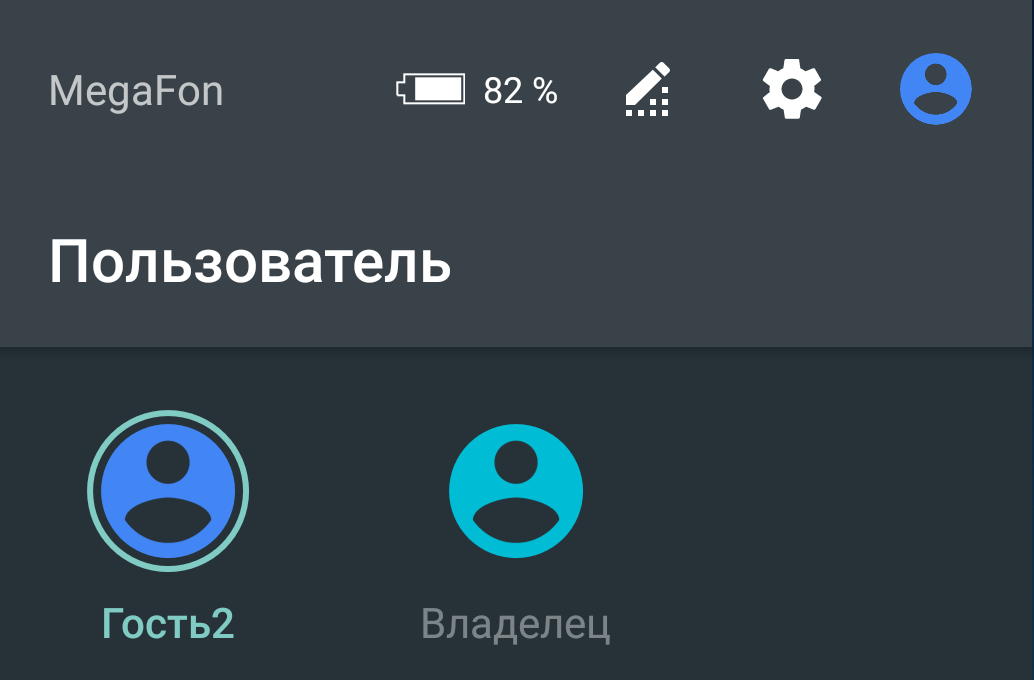

Как правило, у владельца изымается не одно мобильное устройство, а несколько. Часто таких устройств набирается с десяток. При этом можно подобрать пароль для уязвимого устройства и попробовать его применить к другим смартфонам и планшетам, изъятым у этого же владельца.

При анализе данных, извлеченных из мобильных устройств, такие данные отображаются в криминалистических программах (часто — даже при извлечении данных из заблокированных устройств с применением различных типов уязвимостей).

Как видно на скриншоте части рабочего окна программы UFED Physical Analyzer, устройство заблокировано достаточно необычным PIN-кодом fgkl.

Не стоит пренебрегать иными устройствами пользователя. Например, анализируя пароли, сохраненные в кэше веб-браузера компьютера владельца мобильного устройства, можно понять принципы генерации паролей, которых придерживался владелец. Просмотреть сохраненные пароли на компьютере можно с помощью утилиты компании NirSoft [11].

Также на компьютере (ноутбуке) владельца мобильного устройства могут быть Lockdown-файлы, которые могут помочь получить доступ к заблокированному мобильному устройству фирмы Apple. Об этом методе будет рассказано далее.

Рекомендация по защите: используйте везде разные, уникальные пароли.

Способ 14: типовые PIN-коды

Как было отмечено ранее, пользователи часто используют типовые пароли: номера телефонов, банковских карт, PIN-коды. Подобную информацию можно использовать, чтобы разблокировать предоставленное устройство.

Если ничего не помогает — можно воспользоваться следующей информацией: исследователи провели анализ и нашли наиболее популярные PIN-коды (приведенные PIN-коды покрывают 26,83% всех паролей) [12]:

Применение данного перечня PIN-кодов к заблокированному устройству позволит разблокировать его с вероятностью ~26%.

Рекомендация по защите: проверьте свой PIN-код по таблице выше и, даже если он не совпал, все равно смените его, потому что 4 цифры — это слишком мало по меркам 2020 года.

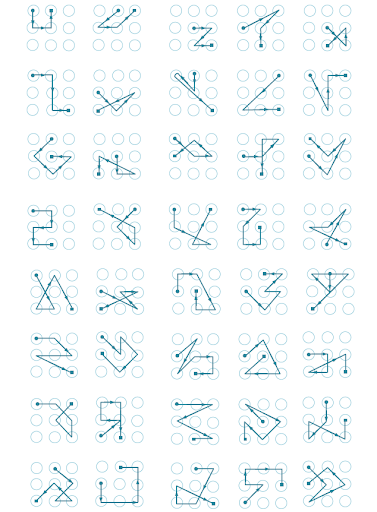

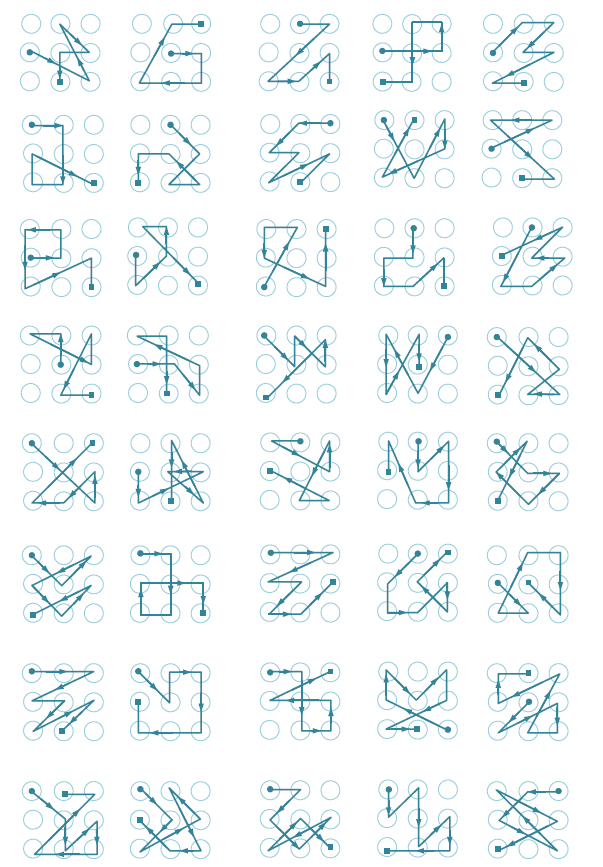

Способ 15: типовые графические пароли

Как было описано выше, имея данные камер видеонаблюдения, на которых владелец устройства пробует его разблокировать, можно подобрать паттерн разблокировки с пяти попыток. Кроме того, точно так же, как существуют типовые PIN-коды, существуют и типовые паттерны, которые можно использовать для разблокировки заблокированных мобильных устройств [13, 14].

Простые паттерны [14]:

Паттерны средней сложности [14]:

Сложные паттерны [14]:

Список самых популярных графических паттернов по версии исследователя Jeremy Kirby [15].

3>2>5>8>7

1>4>5>6>9

1>4>7>8>9

3>2>1>4>5>6>9>8>7

1>4>7>8>9>6>3

1>2>3>5>7>8>9

3>5>6>8

1>5>4>2

2>6>5>3

4>8>7>5

5>9>8>6

7>4>1>2>3>5>9

1>4>7>5>3>6>9

1>2>3>5>7

3>2>1>4>7>8>9

3>2>1>4>7>8>9>6>5

3>2>1>5>9>8>7

1>4>7>5>9>6>3

7>4>1>5>9>6>3

3>6>9>5>1>4>7

7>4>1>5>3>6>9

5>6>3>2>1>4>7>8>9

5>8>9>6>3>2>1>4>7

7>4>1>2>3>6>9

1>4>8>6>3

1>5>4>6

2>4>1>5

7>4>1>2>3>6>5

На некоторых мобильных устройствах, помимо графического кода, может быть установлен дополнительный PIN-код. В этом случае, если не удается подобрать графический код, исследователь может кликнуть на кнопку Доп.PIN-код (дополнительный PIN-код) после ввода неправильного графического кода и попытаться подобрать дополнительный PIN-код.

Рекомендация по защите: лучше вообще не использовать графические ключи.

Способ 16: буквенно-цифровые пароли

Если на устройстве можно использовать буквенно-цифровой пароль, то в качестве кода блокировки владелец мог использовать следующие популярные пароли [16]:

- 123456

- password

- 123456789

- 12345678

- 12345

- 111111

- 1234567

- sunshine

- qwerty

- iloveyou

- princess

- admin

- welcome

- 666666

- abc123

- football

- 123123

- monkey

- 654321

- !@#$%^&*

- charlie

- aa123456

- donald

- password1

- qwerty123

Рекомендация по защите: используйте только сложные, уникальные пароли со служебными символами и разными регистрами. Проверьте, не используете ли вы один из паролей приведенных выше. Если используете — смените его на более надежный.

Способ 17: облачные или локальные хранилища

Если нет технической возможности изъять данные из заблокированного устройства криминалисты могут поискать его резервные копии на компьютерах владельца устройства или в соответствующих облачных хранилищах.

Часто владельцы смартфонов Apple, подключая их к своим компьютерам, не осознают, что в это время может осуществляться создание локальной или облачной резервной копии устройства.

В облачных хранилищах Google и Apple могут сохраняться не только данные из устройств, но и сохраненные устройством пароли. Извлечение этих паролей может помочь в подборе кода блокировки мобильного устройства.

Из Keychain, сохраненного в iCloud, можно извлечь пароль на резервную копию устройства, установленный владельцем, который, с высокой степенью вероятности, будет совпадать с PIN-кодом блокировки экрана.

Если правоохранительные органы обращаются в Google и Apple — компании могут передать имеющиеся данные, что, вероятно, сильно снизит необходимость разблокировки устройства, так как данные уже будут у правоохранителей.

Например, после террористического акта в Пенсоконе копии данных, хранящихся в iCloud, были переданы ФБР. Из заявления Apple:

«В течение нескольких часов, после первого запроса ФБР, 6 декабря 2019 года, мы представили широкий спектр информации, связанной с расследованием. С 7 по 14 декабря мы получили шесть дополнительных юридических запросов и в ответ предоставили информацию, включая резервные копии iCloud, информацию об аккаунте и транзакциях для нескольких учетных записей.

Мы отвечали на каждый запрос незамедлительно, зачастую в течение нескольких часов, обмениваясь информацией с офисами ФБР в Джексонвилле, Пенсаколе и Нью-Йорке. По запросам следствия было получено много гигабайт информации, которую мы передали следователям». [17, 18, 19]

Рекомендация по защите: все, что вы отдаете в облако в незашифрованном виде, может и будет использовано против вас.

Способ 18: Google-аккаунт

Данный способ подходит для снятия графического пароля, блокирующего экран мобильного устройства под управлением операционной системы Android. Для использования этого метода нужно знать имя пользователя и пароль от Google-аккаунта владельца устройства. Второе условие: устройство должно быть подключено к интернету.

При последовательном вводе неправильного графического пароля несколько раз подряд, устройство предложит восстановить пароль. После этого надо совершить вход в аккаунт пользователя, что приведет к разблокировке экрана устройства [5].

В связи с разнообразием аппаратных решений, операционных систем Android и дополнительных настроек безопасности данный метод применим только для ряда устройств.

Если у исследователя нет пароля к Google-аккаунту владельца устройства — его можно попробовать восстановить, используя стандартные методы восстановления паролей от подобных аккаунтов.

Если устройство в момент исследования не подключено к интернету (например, SIM-карта заблокирована или на ней недостаточно денег), то подобное устройство можно подключить к Wi-Fi по следующей инструкции:

- нажать иконку «Экстренный вызов»

- набрать *#*#7378423#*#*

- выбрать Service Test — Wlan

- осуществить соединение с доступной Wi-Fi-сетью [5]

Рекомендация по защите: не забывайте использовать двухфакторную авторизацию везде где только можно, и в этом случае — лучше с привязкой к приложению, а не коду по SMS.

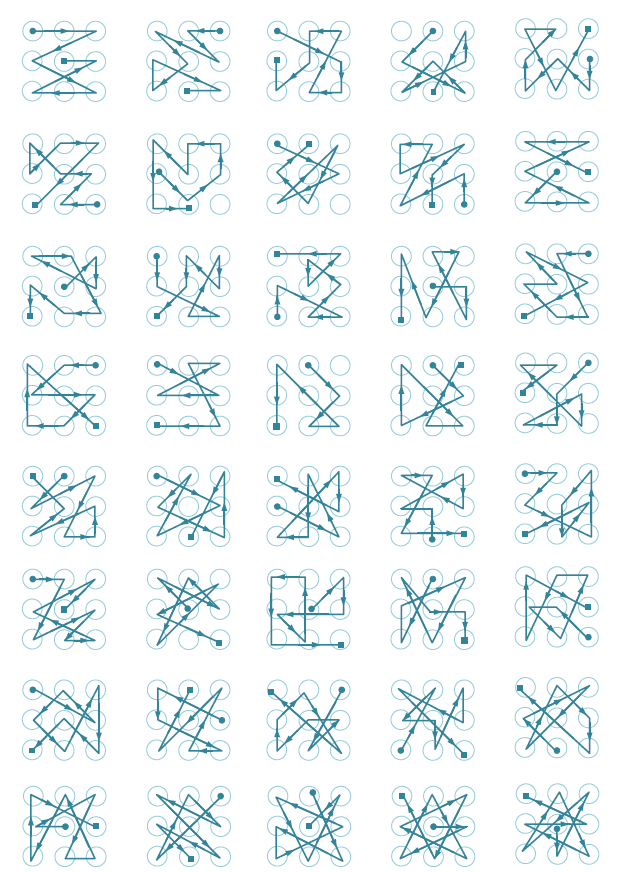

Способ 19: гостевой аккаунт

На мобильных устройствах под управлением операционной системы Android 5 и выше может быть несколько аккаунтов. Для доступа к данным дополнительного аккаунта может отсутствовать блокировка PIN-кодом или графическим кодом. Для переключения нужно кликнуть на иконку аккаунта в правом верхнем углу и выбрать другой аккаунт:

Для дополнительного аккаунта доступ к некоторым данным или приложениям может быть ограничен.

Рекомендация по защите: тут важно обновлять ОС. В современных версиях Android (9 и выше с патчами безопасностями от июля 2020 года) учетная запись гостя, как правило, не дает никаких возможностей.

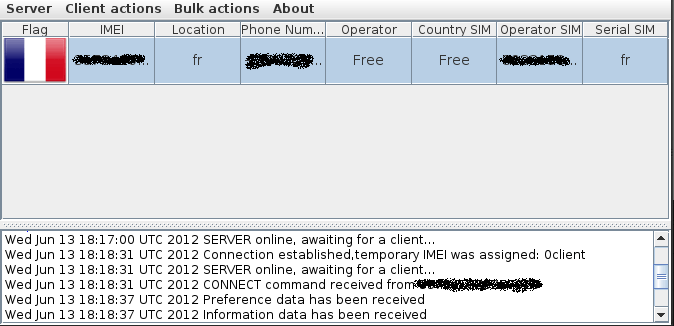

Способ 20: специализированные сервисы

Компании, занимающиеся разработкой специализированных криминалистических программ, в том числе предлагают услуги по разблокировке мобильных устройств и извлечению данных из них [20, 21]. Возможности подобных сервисов просто фантастические. С помощью них можно разблокировать топовые модели Android- и iOS-устройств, а также устройства, находящиеся в режиме восстановления (в которое устройство переходит после превышения количества попыток неправильного ввода пароля). Недостатком данного метода является высокая стоимость.

Фрагмент веб-страницы сайта компании Cellebrite, где описывается, из каких устройств они могут извлечь данные. Устройство может быть разблокировано в лаборатории разработчика (Cellebrite Advanced Service (CAS)) [20]:

Для подобной услуги устройство должно быть предоставлено в региональный (или головной) офис компании. Возможен выезд специалиста к заказчику. Как правило, взлом кода блокировки экрана занимает одни сутки.

Рекомендация по защите: практически невозможно защититься, кроме использования стойкого цифро-буквенного пароля и ежегодной смены устройств.

Продолжение здесь: часть вторая

P.S. Об этих кейсах, инструментах и многих других полезных фишках в работе компьютерного криминалиста эксперты Лаборатории Group-IB рассказывают в рамках обучающего курса Digital Forensics Analyst. После прохождения 5-дневного или расширенного 7-дневного курсов выпускники смогут эффективнее проводить криминалистические исследования и предовтращать киберинциденты в своих организациях.

P.P.S. Остросюжетный Telegram-канал Group-IB об информационной безопасности, хакерах, APT, кибератаках, мошенниках и пиратах. Расследования по шагам, практические кейсы с применением технологий Group-IB и рекомендации, как не стать жертвой. Подключайтесь!

Источники

- ФБР нашло хакера, готового взломать iPhone без помощи Apple

- Guixin Yey, Zhanyong Tang, Dingyi Fangy, Xiaojiang Cheny, Kwang Kimz, Ben Taylorx, Zheng Wang. Cracking Android Pattern Lock in Five Attempts

- Дактилоскопический датчик Samsung Galaxy S10 удалось обмануть с помощью отпечатка пальца, напечатанного на 3D-принтере

- Dominic Casciani, Gaetan Portal. Phone encryption: Police ‘mug’ suspect to get data

- Как разблокировать телефон: 5 способов, которые работают

- Дуров назвал причиной взлома смартфона Джеффа Безоса уязвимость в WhatsApp

- Датчики и сенсоры современных мобильных устройств

- Gezichtsherkenning op smartphone niet altijd veilig

- TrueDepth в iPhone X — что это, принцип работы

- Face ID в iPhone X обманули с помощью 3D-печатной маски

- NirLauncher Package

- Анатолий Ализар. Популярные и редкие PIN-коды: статистический анализ

- Мария Нефедова. Графические ключи так же предсказуемы, как пароли «1234567» и «password»

- Антон Макаров. Обход графического пароля на Android-устройствах www.anti-malware.ru/analytics/Threats_Analysis/bypass-picture-password-Android-devices

- Jeremy Kirby. Unlock mobile devices using these popular codes

- Андрей Смирнов. 25 самых популярных паролей в 2019 году

- Мария Нефедова. Конфликт между властями США и компанией Apple из-за взлома iPhone преступника усугубляется

- Apple responds to AG Barr over unlocking Pensacola shooter’s phone: «No.»

- Law Enforcement Support Program

- Cellebrite Supported Devices (CAS)

Перевод публикуется с сокращениями, автор оригинальной статьи

Divine.

Хакинг – это достижение цели с помощью отличных от штатных методов. В общих чертах взлом можно определить как поиск (умных) способов заставить компьютеры делать то, что вы хотите – существуют инструменты, позволяющих технарям выполнять эти задачи.

Некоторые из описанных приложений требуют прав root и/или являются платными.

1. AndroRAT

Это бесплатное клиент-серверное Java-приложение с открытым

исходным кодом. Его разработала команда из 4 человек для университетского

проекта по удаленному управлению системой Android с целью извлечения

интересующей информации.

Функциональные

возможности программы включают получение журналов вызовов, контактов и связанной с

ними информации, сообщений, местоположения, фотографий, видео, звука с

микрофона и многого другого.

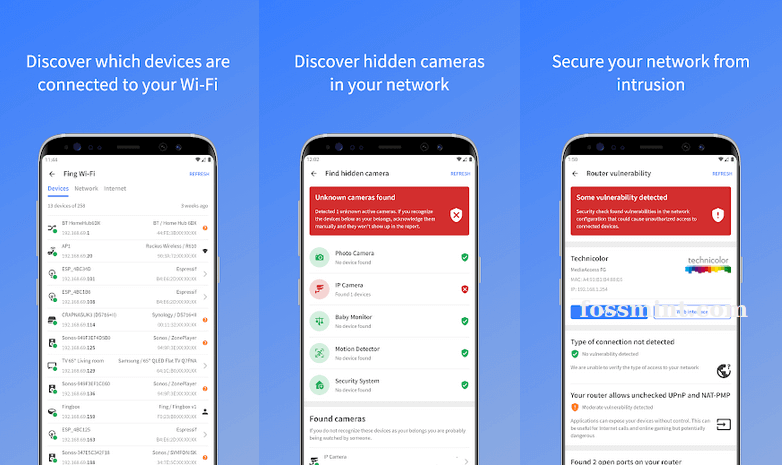

2. Fing

Этот сетевой сканер использует запатентованную технологию. Он помогает обнаружить и идентифицировать все устройства, подключенные к сети

Wi-Fi, а также проанализировать

уязвимости маршрутизаторов.

Бесплатная версия

хорошо подходит для сбора сводной информации о сети: например, о скрытых

камерах, использовании полосы пропускания, блокировке злоумышленников и

настройке родительского контроля. Если вам недостаточно базовых функций, ознакомьтесь

с премиум-версией, в которой разблокированы расширенные возможности.

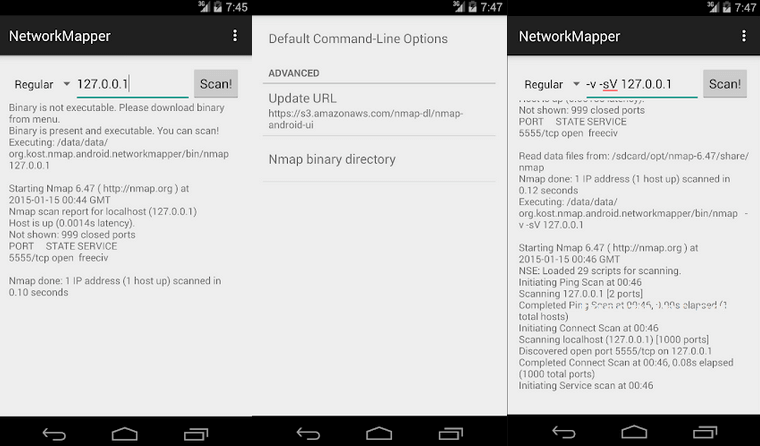

3. Nmap

Network Mapper

(Nmap) является бесплатным неофициальным Android-клиентом популярного сканера

Nmap, с помощью которого вы можете обнаружить хосты, протоколы, открытые порты

и службы, а также их конфигурацию и уязвимости в сетях.

Эта версия работает без прав root прав, но она уже устарела. Получить дополнительную техническую

информацию можно в официальной документации Nmap/Android.

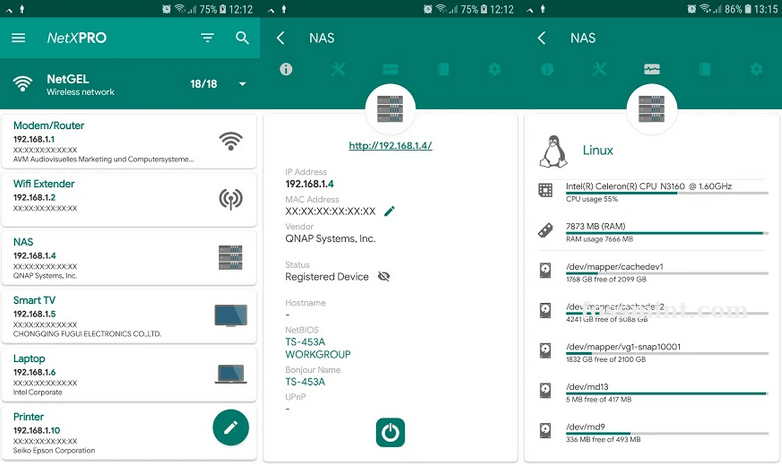

4. NetX Network Tools PRO

NetX

– платный инструмент анализа сети для получения IP-адреса, MAC-адреса, имени NetBIOS, уровня сигнала мобильной сети, шлюза, маски и т. д.

В программу встроен клиент Secure SHell

(SSH) для удаленного выполнения задач, также в ней есть множество других функций,

недоступных в большинстве альтернативных приложений: темы, сетевой монитор и

анализатор, Wake On LAN, backup/restore и построение графиков. Цена – $2,99.

5. zANTI Mobile Penetration Testing Tool

zANTI считается одним из самых популярных приложений для взлома Android, которое может

быть использовано для идентификации и моделирования методов мобильных атак и

реальных эксплойтов.

Вы можете применить его для сбора информации о любом подключенном устройстве или сети, включая

сканирование уязвимостей. Хотя приложение работает без прав root, для активации продвинутых функций они потребуются.

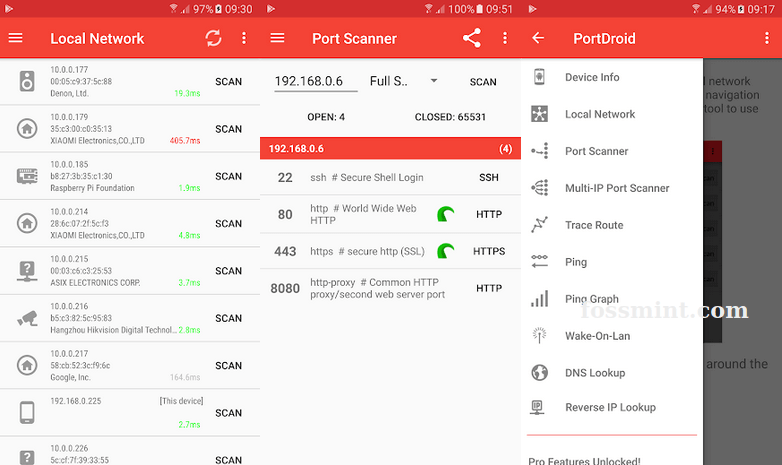

6. PortDroid – Network Analysis Kit & Port Scanner

Приложение

для анализа сети, предназначенное для сетевых администраторов, пентестеров и хакеров,

которым к их джентльменскому набору (ping, traceroute, DNS-поиск, обратный

IP-поиск, сканирование портов и Wake-On-Lan) требуется дополнительный помощник.

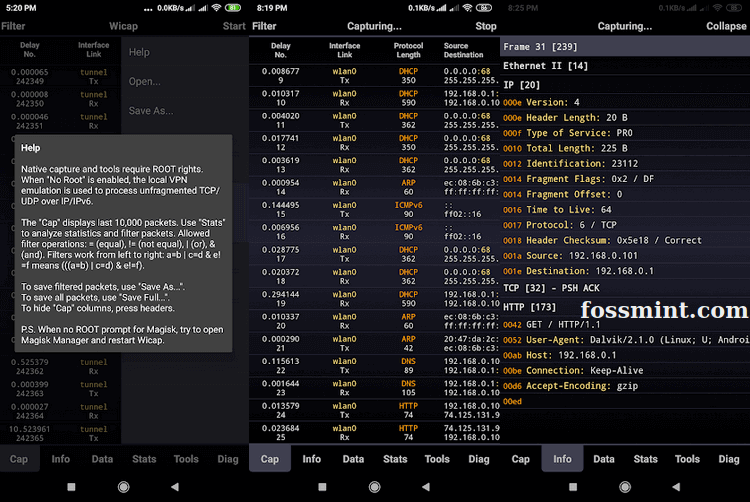

7. Sniffer Wicap 2 Pro

Wicap 2 Pro

– это премиум-сниффер пакетов для сетей Wi-Fi и LTE. Из всех приложений в этой подборке

он имеет самый современный и стильный UI, упрощающий использование. При всех его плюсах – цена в $7,99 довольно высока по сравнении с другим софтом.

8. Hackode

Очередное наполненное идеальным инструментарием сетевое приложение – это Hackode. Оно предназначено для экспертов по кибербезопасности

и сетевых менеджеров, но адаптировано и для далеких от технологий (хотя зачем им это?) пользователей.

С его помощью можно

выполнять сканирование портов, пинг, трассировку, поиск по IP-адресам, а также получать доступ к записям Mail

Exchange. Программа бесплатно распространяется с исходными текстами и работает без доступа root.

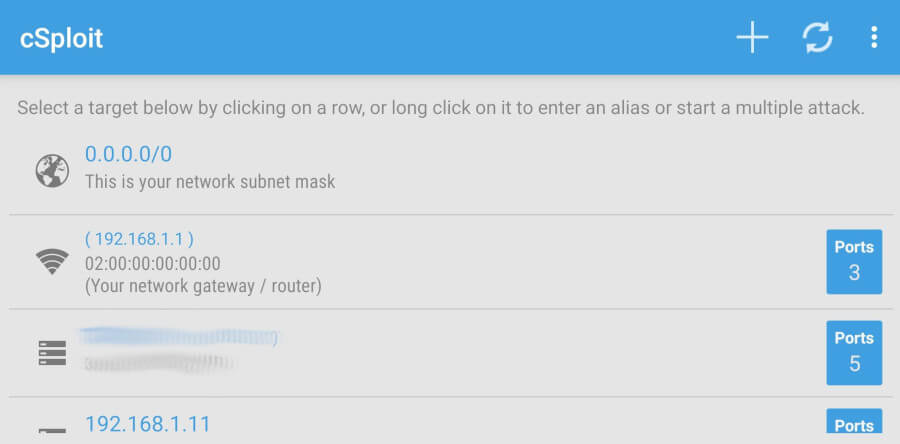

9. cSploit

Это мощный

пакет сетевого анализа и

проникновения, разработанный с целью предоставления крутого профессионального

инструментария для экспертов по кибербезопасности и любителей мобильных девайсов.

Его функции включают:

отображение локального местоположения, интегрированную трассировку, подделку

пакетов TCP/UDP, инъекцию JavaScript, сниффинг паролей, угон сессий, DNS-спуфинг

и прочие полезные пентестерам возможности. Приложение бесплатно и распространяется с открытым исходным кодом, но для работы требует права root.

10. DroidSheep

DroidSheep – это бесплатный сетевой сниффер для сетей Wi-Fi, с

помощью которого можно перехватывать незащищенные сеансы веб-браузера. Он был

разработан для тестирования имитации угрозы,

поиска уязвимостей в сети и смягчения последствий хакерских атак. DroidsSheep распространяется бесплатно с открытыми исходными текстам, он прост в установке, но требует привилегий root.

Заключение

Рассмотренные хакерские приложения для

Android считаются лучшими в Google Play и за его пределами. Если

вам необходимо активировать скрытые возможности устройства, взломать смартфон, узнать пароли или защититься от атаки, эта подборка – то, что вы

искали.

Удачи в этичном хакинге, будьте внимательны и осторожны!

Android — самая популярная мобильная операционная система, и ее пользовательская база также включает бесчисленное количество поклонников этичного хакинга. Возможно, вы считаете, что взлом возможен только с помощью ноутбука, но технологии дошли до того, что мобильные телефоны могут сделать все то же самое, что и ваш ПК. Чтобы поддержать любителей взлома, которые хотят взломать свои телефоны Android, мы составили список популярных и бесплатных приложений для взлома Android, которые можно использовать как на рутированных, так и на нерутированных телефонах. Некоторые из любимых приложений для взлома Android включают uMobix, Cocospy, eyeZy, mSpy и XNSPY. Эти решения для взлома Android представляют собой пакеты приложений APK, которые могут изменять HTML-ответы. Некоторые приложения для взлома Android могут найти слабые места в системе безопасности, а затем манипулировать WiFi, виджетами экрана блокировки и соединениями с картой. Некоторые приложения также могут помочь во взломе игровых приложений.

Оглавление статьи:

- 1 Лучшие хакерские приложения для Android 2022 года

- 1.1 uMobix

- 1.2 Cocospy

- 1.3 XNSPY

- 1.4 eyeZy

- 1.5 mSpy

- 1.6 SpyBubble

- 1.7 DroidSheep

- 1.8 Kali NetHunter

- 1.9 Sniffer Wicap Pro

- 1.10 FaceNiff

- 1.11 Game Guardian

- 1.12 AndroRat

- 1.13 zANTI

- 1.14 cSploit

- 1.15 Hackode

- 1.16 Nmap

- 1.17 Shark for Root

- 1.18 Fing Network Scanner

- 1.19 Droid SSH

- 1.20 WIBR+ PRP

- 1.21 Netcut

- 1.22 Evil Operator

- 1.23 Blackmart

- 1.24 Cheat Engine

- 1.25 WiFiKill

- 2 Заключение

uMobix

uMobix — это приложение для взлома Android, которое также совместимо с устройствами Apple. Оно отслеживает практически всю активность целевого телефона, включая телефонные разговоры, обмен SMS-сообщениями, GPS-положение, историю просмотров, чаты, социальные сети и т.д. Оно обеспечивает доступ к целевым устройствам в режиме реального времени и позволяет пользователям делать скриншоты целевых устройств. Программа наблюдения за мобильными телефонами uMobix не требует рутированного устройства. Однако некоторые сложные функции, такие как мониторинг социальных сетей, требуют root-доступа.

Цена. Это хакерское приложение для Android стоит $49,99 в месяц. Однако квартальная и годовая подписка обойдется вам в $83,79 и $139,92 соответственно.

Предлагаемые характеристики

- Этот инструмент предоставляет вам живую панель управления.

- Отслеживание телефонных разговоров

- Он позволяет отслеживать текстовые сообщения и сообщения электронной почты.

- Сложный GPS-трекер

- Отслеживание истории просмотров

- Фотогалерея монитора

- Это хакерское приложение для Android обеспечивает круглосуточную поддержку.

- Возможности кейлоггера

- Они предлагают бесплатную демонстрацию.

- Они обеспечивают отличное обслуживание клиентов.

Cocospy

Cocospy — это достойное программное обеспечение для взлома Android без root, которое используют многие эксперты по безопасности и этичные хакеры. Это приложение для взлома Android помогает следить за целью прямо из браузера вашего мобильного телефона. Оно идеально подходит для скимминга и просмотра переписки и других действий в социальных сетях. Его также можно использовать для выяснения местонахождения цели и просмотра ее контактов и телефонных журналов. Cocospy может помочь вам взломать текстовые сообщения без доступа к целевому устройству, даже не будучи обнаруженным. Однако это зависит от вашей целевой системы. Если вы хотите взломать смартфон Android, сначала необходимо установить на него программу для взлома сообщений. Это займет около 5 минут, и после установки приложение можно скрыть. Однако если ваш целевой телефон — устройство iOS, вам не нужно устанавливать никаких приложений; просто читайте текстовые сообщения.

Цена. Базовый тарифный план Android начинается от $39,99 в месяц.

Предлагаемые характеристики

- Отслеживание цели из браузера.

- Она изучает и контролирует платформы для обмена сообщениями в социальных сетях.

- Он изучает геолокацию цели.

- Он работает в режиме полной невидимости.

XNSPY

Это самое простое и самое безопасное приложение для взлома для Android. Оно позволяет узнать, о чем говорят ваши дети и сотрудники и с кем они общаются. XNSPY позволяет удаленно изучать все записи звонков в сложном и удобном интерфейсе. Вы можете удаленно следить за действиями своих близких и сотрудников, получая доступ к их SMS, iMessages и электронной почте. Этот инструмент позволяет в любой момент посмотреть на карте, где находятся ваши дети и работники. Он также позволяет отслеживать все электронные письма и веб-сайты, которые посещают ваши дети или работники. Изучите все сохраненные ими веб-сайты и то, как часто они их посещают.

Цена. Они предлагают $8,33 в месяц.

Предлагаемые характеристики

- Проверьте по карте местонахождение ваших детей и работников.

- Записывайте и прослушивайте их телефонные разговоры.

- Функциональные возможности кейлоггера

- Это хорошо с точки зрения ценообразования.

- Безопасное приложение для взлома для Android

- Поддержка 24/7

eyeZy

Теперь отследить любой смартфон на iOS или Android стало проще, чем когда-либо. Все, что вам нужно, это надежное программное обеспечение для взлома Android без root, такое как приложение eyeZy, чтобы выполнить ваши требования. Это самое необычное приложение для родительского контроля и взлома Android. Оно позволяет просматривать фотографии, фильмы и мобильные приложения, не привлекая внимания владельца телефона. Оно также поможет вам узнать, что говорят ваши дети в социальных сетях. Оно также используется для отслеживания ваших знакомых, сотрудников, партнеров и т.д. Это хакерское приложение для Android позволяет удаленно запретить и разрешить любое приложение или веб-сайт на целевом телефоне. eyeZy также обладает надежными функциями блокировки. Однако если вы не хотите, чтобы владелец устройства заметил установку программы eyeZy, активируйте ее стелс-режим. После этого вы сможете удаленно отслеживать все важные данные целевого телефона, не будучи обнаруженным его владельцем. Программа работает как на рутированных, так и на нерутированных смартфонах Android, хотя нерутированные устройства обладают меньшими функциональными возможностями.

Цена. Их месячный пакет обойдется вам в 47,19 доллара, а квартальные пакеты — в 27,99 доллара. Однако ежемесячная плата за годовой план составляет $9,99 в месяц.

Предлагаемые характеристики

- Это хакерское приложение для Android позволяет определить местоположение целевого телефона.

- С помощью этого инструмента можно также просматривать информацию о входящих и исходящих звонках.

- Он предлагает встроенный кейлоггер.

- Здесь отображается вся информация о просмотре.

- Предоставить доступ к сохраненным файлам.

- Он дает возможность проверять и блокировать приложения.

- Он позволяет отслеживать приложения социальных сетей.

- Гарантия возврата денег в течение 14 дней

- 24-часовая помощь

- Он эффективно работает на рутированных смартфонах по сравнению с нерутированными устройствами.

mSpy

Если вы ищете первоклассное хакерское приложение для Android, чтобы подглядывать за своими детьми или кем-то еще, обратите внимание. mSpy — это потрясающее приложение для отслеживания и взлома телефонов, которое позволяет просматривать все данные на мобильных телефонах ваших целей без их ведома. Это приложение является самым надежным для защиты вашего ребенка от кибер-атак, интернет-рисков и нежелательных воздействий. Она может включать в себя продолжительность звонков, входящие и исходящие вызовы, местоположение GPS, запись экрана, а также ограничение определенных веб-страниц или приложений. Это приложение может без труда отслеживать деятельность целевого пользователя в социальных сетях. Это приложение для взлома телефонов не отображает видимый значок приложения на смартфоне, что позволяет следить за действиями пользователя в режиме полной конфиденциальности. Вы можете воспользоваться бесплатной пробной версией с ограниченными возможностями, если хотите опробовать mSpy, не оформляя платную подписку.

Цена. Стоимость первого месяца составляет неутешительные $49, а последующего — $70. Однако регистрация на более длительный срок приносит существенную экономию. Их квартальный план стоит $28 в месяц, а годовой план стоит $11,66 в месяц в течение первого года и $16,66 в месяц после этого.

Предлагаемые характеристики

- Это хакерское приложение для Android следит за WhatsApp, Instagram, Facebook и другими приложениями социальных сетей.

- Многоязычная помощь 24/7.

- Поддерживаются все смартфоны Android, начиная с OS 4+.

- Просматривайте обширные данные о соединениях вашей цели, календаре Google, электронной почте, установленных приложениях, сетях WiFi и т.д.

- Он позволяет отслеживать положение цели в реальном времени;

- Он отслеживает историю браузера и работает в приватном режиме.

- Для работы mSpy не обязательно делать джейлбрейк или рутировать телефон.

- Это хакерское приложение для Android предоставляет возможность быстрой установки с простым в использовании интерфейсом.

SpyBubble

Это самое эффективное приложение для взлома для пользователей Android. Оно позволяет отслеживать смартфоны за несколько простых шагов и занимает менее 5 минут. SpyBubble подходит для отслеживания SMS, приложений социальных сетей, GPS и т.д. Оно помогает удаленно контролировать действия на любом устройстве, не оставляя при этом цифрового следа. Нет необходимости делать джейлбрейк или рутировать смартфон.

Цена. Обычная подписка Spybubble стоит $49,95, в то время как подписка pro стоит $84,90. Однако вы будете удивлены, обнаружив, что тарифный план pro включает только одну дополнительную функцию: возможность прослушивать телефонные разговоры. Таким образом, их основной пакет сравнительно неплох.

Предлагаемые характеристики

- Это хакерское приложение для Android отслеживает текстовые сообщения и приложения социальных сетей.

- совершенно необнаруживаемый

- Не требуется взломанных или рутованных устройств.