Мы везде носим с собой наши мобильные телефоны, которые хранят личную информацию своих владельцев. Если эти данные попадут в чужие руки, это может иметь катастрофические последствия для нас. Хакеры и мошенники, как известно, используют фишинг для кражи личной информации. Они могут использовать эти данные, включая имена пользователей, пароли, номера социального страхования, PIN-коды и информацию о банковском счете, для кражи личных данных, кражи денег, шантажа, мошенничества и т. д.

Злоумышленники придумали уникальные способы мониторинга мобильных телефонов. Часто они используют уязвимости в операционной системе телефона, чтобы взломать его. Тем не менее, весьма часто они используют социальную инженерию, чтобы обмануть ничего не подозревающих людей при загрузке вредоносного программного обеспечения на свои мобильные телефоны. Вот три популярных способа взломать ваш телефон без вашего ведома:

- Через тексты. Взлом мобильного телефона через SMS / текст является популярным методом, используемым хакерами и мошенниками. Источник SMS может быть законным или известным. Может показаться, что сообщение отправлено банком, государственным учреждением или кем-либо из ваших знакомых и содержит ссылку на веб-сайт, который загружает вредоносное программное обеспечение на устройство. Формулировка SMS может обмануть пользователя устройства, открыв ссылку в сообщении. URL-адрес побуждает пользователя загрузить троянский конь или другое вредоносное программное обеспечение. Следовательно, хакер может получить доступ к данным на устройстве. В некоторых случаях ваш телефон может быть взломан, даже если вы не откроете сообщение. В статье Wired была описана ошибка в iPhone, с помощью которой можно взломать, даже не открыв сообщение. Эти ошибки «без взаимодействия» могут отправлять пользовательские данные без необходимости взаимодействия с пользователем. В других случаях отправитель может попросить вас отменить услугу или предоставить пароль. SMS также может содержать номер телефона, по которому вы можете перезвонить. В этом случае мошенники очень интеллектуально просматривают информацию о вашей кредитной карте. Этот метод также известен как SMS-фишинг или мошенничество. Smishing работает так же, как фишинг электронной почты.

- Через общедоступный Wi-Fi.

Общественные сети Wi-Fi часто не защищены. Их можно использовать для взлома телефона, мониторинга ваших данных и проведения атак на ваше устройство. Когда вы подключаетесь к Wi-Fi, маршрутизатор записывает MAC-адрес и IP-адрес вашего мобильного телефона. В сети Wi-Fi данные передаются с использованием пакетов данных. Хакер может использовать общедоступный Wi-Fi для выполнения следующих действий:- Атака «человек посередине»: хакер вставляет себя между сервером и клиентом, разрывает связь между клиентом и сервером и отслеживает взаимодействие.

- Обнаружение пакетов: хакерское программное обеспечение, отслеживает пакеты данных, передаваемых между мобильным устройством и сервером. Таким образом, если вы вводите имена пользователей и пароли при подключении к общедоступной сети Wi-Fi, хакер может просмотреть ее.

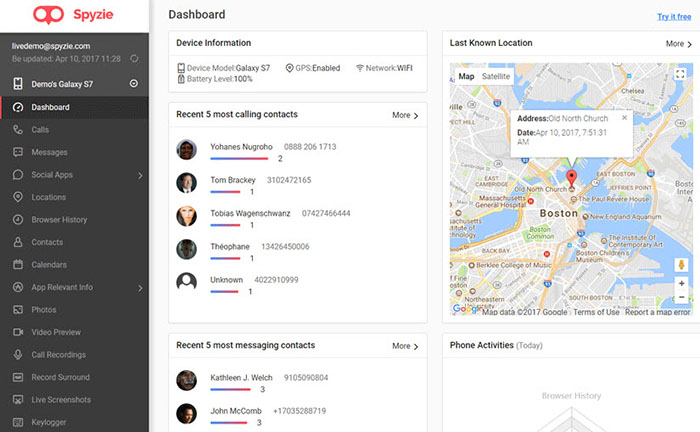

- С помощью программы-шпиона для мобильного телефона. Популярная шпионская программа Xnspy используется для кражи информации с мобильных телефонов и планшетов. Можно установить приложение на телефон iPhone или Android и осуществлять удаленный мониторинг телефона. Несмотря на то, что приложение предназначено для родительского и сотруднического мониторинга, хакер может установить приложение, чтобы шпионить за вашим телефоном. Приложение отслеживает активность и записывает данные и загружает их на частный сервер.

Что может контролировать хакер?

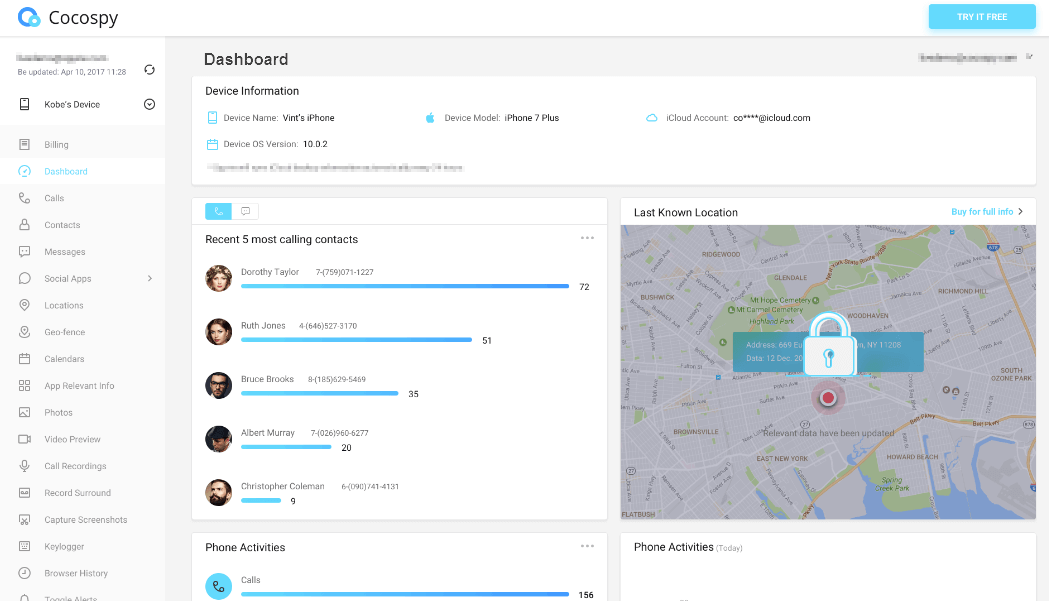

Журнал звонков, список контактов и текстовые сообщения.

Приложение регистрирует все входящие, исходящие и пропущенные звонки с указанием времени и даты каждого звонка. В дополнение к этому, приложение следит за списком контактов на устройстве. Кроме того, приложение отслеживает сообщения, отправляемые с помощью текстовых сообщений и приложений для обмена мгновенными сообщениями, таких как Facebook Messenger, Instagram Direct Messages, Skype, WhatsApp и других. Приложение также записывает данные отправителя и получателя каждого текстового сообщения. Так что, если на устройстве оно установлено, злоумышленник может отслеживать, с кем вы разговариваете, используя ваш телефон.

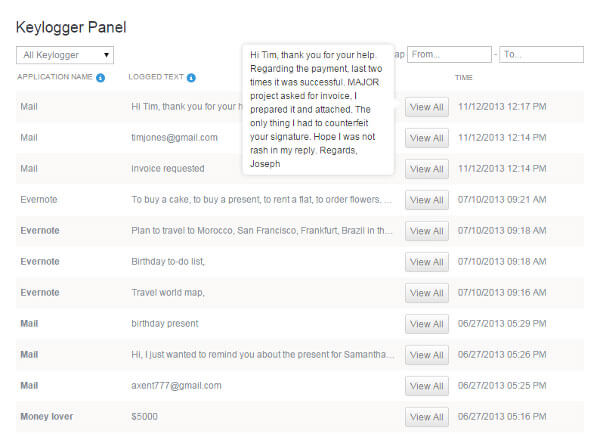

Xnspy также предлагает кейлоггер — функцию, которая отслеживает нажатия клавиш на устройстве. Преступник может использовать его для мониторинга паролей и имен пользователей.

Кроме того, Xnspy отслеживает мультимедийные файлы на ваших мобильных телефонах. Приложение загружает фотографии и видео, сохраненные на вашем устройстве, на сервер Xnspy. Можно просмотреть эти файлы в учетной записи Xnspy. Кроме того, можно также загрузить эти файлы для просмотра в более позднее время.

Интернет активность. Шпионское приложение, такое как Xnspy, может отслеживать электронную почту, историю браузера и веб-страницы, добавленные в закладки. Приложение записывает содержимое электронной почты, в том числе сведения об отправителе и получателе. Когда дело доходит до истории браузера, приложение отслеживает URL-адрес веб-страницы и частоту посещений веб-сайта.

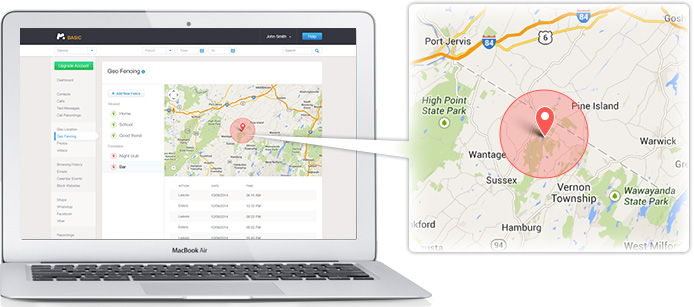

Отслеживание местоположения. Xnspy записывает предыдущее местоположение и предоставляет актуальное местоположение мобильного телефона. Таким образом, сталкер может контролировать, где вы были в течение дня. В дополнение к этому, функция геозоны позволяет разработчикам устанавливать виртуальные границы. Если пользователь устройства вводит или покидает эти границы, приложение отправляет уведомление учетной записи.

Приложение также записывает сети Wi-Fi. Запись телефонных разговоров и прослушивание среды. Хакер может записывать телефонные звонки, отправляя команды из учетной записи Xnspy. Более того, он может использовать приложение для прослушивания окружения телефона, когда он находится в режиме ожидания. Приложение загружает аудиофайлы в учетную запись Xnspy, с помощью которой хакер может загружать и прослушивать целые разговоры.

Дистанционное управление. Злоумышленник может управлять устройством с ноутбука или компьютера, используя учетную запись Xnspy. Удаленные функции приложения позволяют хакеру стереть данные, заблокировать телефон и просмотреть активность приложения. Хакер также может отправлять удаленные команды, чтобы сделать снимки экрана мобильного телефона.

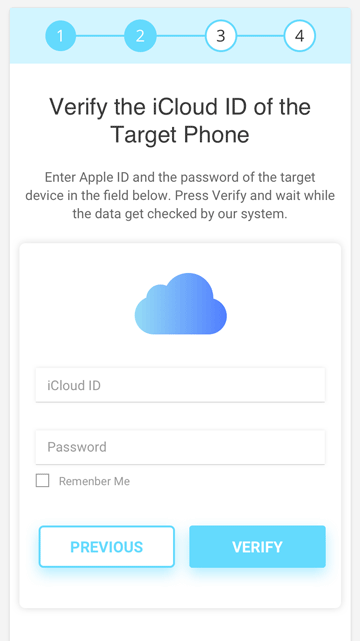

Следовательно, злоумышленник всегда знает о ваших действиях. Как можно установить его на свой телефон? Приложение совместимо с новейшими операционными системами iOS и Android, хакер может загрузить его как на телефоны, так и на планшеты. Чтобы скачать приложение, хакер может отправить ссылку по электронной почте. Если хакер имеет доступ к паролю вашего устройства, он может легко установить приложение на телефон Android. Однако для установки приложения на iPhone хакеру требуются только учетные данные iCloud (Apple ID и пароль). С приложением, установленным на телефоне, хакер может получить доступ к вашему мобильному телефону и записывать данные удаленно.

Убедитесь, что у вас 2fa активирован на вашем iPhone.

Как удалить приложение?

Чтобы определить, установлено ли на вашем телефоне какое-либо шпионское приложение, такое как Xnspy, вы можете заметить следующие признаки: Аккумулятор устройства быстро разряжается. Использование данных устройства является высоким. Некоторые приложения на телефоне больше не открываются. Устройство блокируется само по себе. Поскольку приложение работает в скрытом режиме, возможно, вы не сможете просмотреть приложение в списке приложений на устройстве. Таким образом, чтобы удалить приложение, вы должны сбросить настройки телефона.

Советы, которые помогут вам предотвратить взлом телефона

Вот несколько советов, которые вы можете использовать для предотвращения взлома телефона:

- Не делитесь паролями со всеми.

- Не используйте одинаковые пароли для всех устройств и учетных записей.

- Не открывайте ссылки, отправленные в текстовых сообщениях и электронных письмах, без проверки источника.

- Установите антивирусное программное обеспечение на свой телефон.

- Проверьте приложения, установленные на вашем телефоне, и удалите те, которые вы считаете подозрительными.

- Убедитесь, что у вас есть 2fa для iCloud и онлайн-аккаунтов.

- Регулярно обновляйте приложения и ОС вашего телефона.

- Не подключайте телефон к общедоступной учетной записи Wi-Fi без использования VPN.

- Используйте VPN для подключения телефона к общедоступной сети Wi-Fi.

Вывод

Хакеры нашли гениальные способы удаленного мониторинга устройств. Более того, такие приложения, как Xnspy, позволяют хакеру отслеживать всю активность на устройстве. Они могут использовать личную информацию или мошенничества и мошенничества. Следовательно, вы должны убедиться, что ваше устройство защищено от хакеров.

Мир сходит с ума, но еще не поздно все исправить. Подпишись на канал SecLabnews и внеси свой вклад в предотвращение киберапокалипсиса!

Сегодня мы узнаем, как грамотно взломать телефон и познакомимся с приложениями, которые действительно осуществляют взлом телефона (звонки, переписка, фото). А также расскажем, как осуществить взлом через номер или через СМС без доступа к телефону.

Можно ли взломать телефон по номеру?

Как взломать телефон – один из самых популярных запросов в Гугле и Яндексе. Он идет наравне с такими запросами, как: «как взломать друга/подругу», «как взломать Instagram» и «как взломать WhatsApp». Другими словами, интерес к взлому чужих телефонов огромен и он не угасает. А раз есть спрос, то будут и предложения.

И еще… перед установкой Вы обязаны знать, что взлом телефона идет в разрез с законом и за эту деятельность могут привлечь не только к денежному штрафу, но и к тюремному сроку. Поэтому вся нижеописанная информация предоставлена исключительно в ознакомительной цели. Мы не одобряем установку подобных софтов с целью проникновения в частную жизнь. Мы Вас предупредили, а Вы уже думайте!

Итак, представляем Вам 7 лучших приложений для взлома телефона, которые позволят видеть все, что делает человек на своем устройстве. Все программы разные и наделены разными функциями. Поэтому, прежде чем установить приложение, ознакомьтесь с его особенностями и решите для себя, какое именно Вам нужно и какое подойдет именно для Ваших запросов и конечных ожиданий.

.

1. Fing Scanner

Это бесплатное хакерское приложение. Позволяет осуществить взлом через номер телефона на расстоянии. Представляет собой очень быстрый сетевой сканер, который можно использовать для поиска телефона, подключенного к точке доступа Wi-Fi. Он моментально покажет его на карте, оценит угрозу сетевой безопасности и поможет устранить возможную проблему с сетью. Не нуждается в установке на целевой смартфон.

Это бесплатное хакерское приложение. Позволяет осуществить взлом через номер телефона на расстоянии. Представляет собой очень быстрый сетевой сканер, который можно использовать для поиска телефона, подключенного к точке доступа Wi-Fi. Он моментально покажет его на карте, оценит угрозу сетевой безопасности и поможет устранить возможную проблему с сетью. Не нуждается в установке на целевой смартфон.

.

2. iKeymonitor

Позволит узнать, как взломать телефон на деньги. Почему именно на деньги? Да потому что в этом приложении встроен кейлоггер, который перехватит абсолютно все нажатия клавиш. Вы понимаете? Этот клавиатурный шпион перехватит логины и пароли от страничек, код банковских карт, цифры, внесенные на калькуляторе. Всё! Поэтому мы и говорим, что эта программа позволяет осуществить взлом телефона на деньги. Хотя, конечно, сами разработчики категорически не согласны с таким применением своей программы. И всегда предупреждают своих пользователей, что нужно соблюдать закон и использовать данный софт только в хороших целях.

Позволит узнать, как взломать телефон на деньги. Почему именно на деньги? Да потому что в этом приложении встроен кейлоггер, который перехватит абсолютно все нажатия клавиш. Вы понимаете? Этот клавиатурный шпион перехватит логины и пароли от страничек, код банковских карт, цифры, внесенные на калькуляторе. Всё! Поэтому мы и говорим, что эта программа позволяет осуществить взлом телефона на деньги. Хотя, конечно, сами разработчики категорически не согласны с таким применением своей программы. И всегда предупреждают своих пользователей, что нужно соблюдать закон и использовать данный софт только в хороших целях.

.

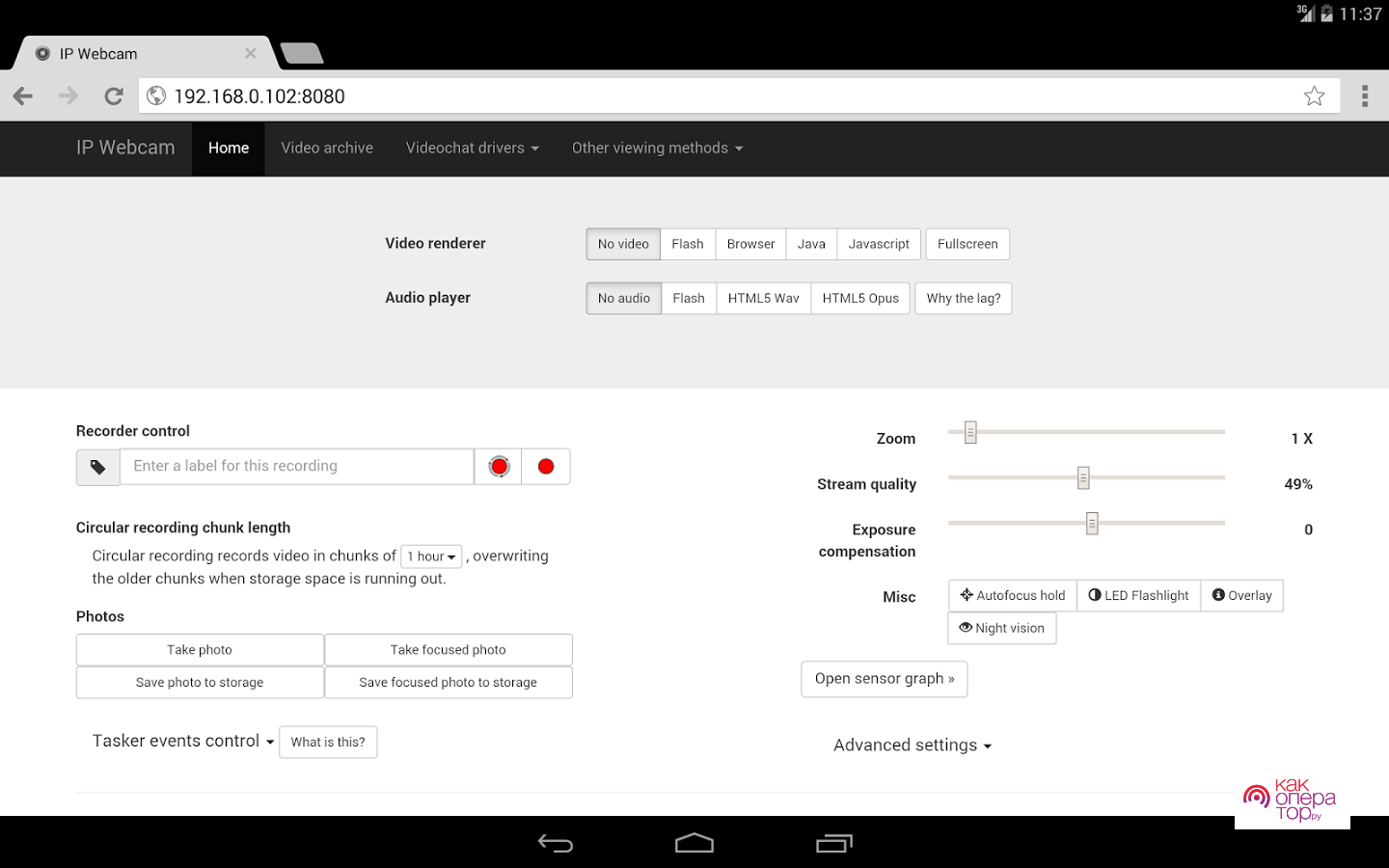

3. IP Webcam

Еще одно прекрасное шпионское приложение, позволяющее организовать взлом через номер телефона на базе Андроид. Но, оно совершенно не похоже на предыдущие два. Оно больше специализируется на шпионаже, так как дает возможность вести видеонаблюдение. Фишка – можно включать удаленно камеру телефона и в режиме онлайн видеть все, что происходит в радиусе этой камеры. Можно командой менять камеры. Например, включить сначала фронтальную, а потом переключиться на основную.

Еще одно прекрасное шпионское приложение, позволяющее организовать взлом через номер телефона на базе Андроид. Но, оно совершенно не похоже на предыдущие два. Оно больше специализируется на шпионаже, так как дает возможность вести видеонаблюдение. Фишка – можно включать удаленно камеру телефона и в режиме онлайн видеть все, что происходит в радиусе этой камеры. Можно командой менять камеры. Например, включить сначала фронтальную, а потом переключиться на основную.

.

4. WardenCam

Идентичное предыдущему хакерскому приложению, которое также позволяет взломать камеру телефона, удаленно ее включать и вести скрытое видеонаблюдение с любой точки мира. Устанавливается и на телефон следящего и на телефон отслеживаемого. Еще одно обязательное условие – и обоих должен быть один и тот же Гугл аккаунт. Позиционирует себя как наблюдатель за домом, когда Вас нет и как родительский контроль за поведением ребенка. Благородно? Да. Ну и остановимся на этом.

Идентичное предыдущему хакерскому приложению, которое также позволяет взломать камеру телефона, удаленно ее включать и вести скрытое видеонаблюдение с любой точки мира. Устанавливается и на телефон следящего и на телефон отслеживаемого. Еще одно обязательное условие – и обоих должен быть один и тот же Гугл аккаунт. Позиционирует себя как наблюдатель за домом, когда Вас нет и как родительский контроль за поведением ребенка. Благородно? Да. Ну и остановимся на этом.

.

5. Family Link

Совершенно другое, не похожее ни на одно из описанных выше шпионских приложений. Оно позволит осуществить взлом по номеру телефона ребенка. Не скрывается. Работает в открытую и является открытым слежением за членами семьи. Предоставит возможность отслеживать местоположение, получать историю браузера, смс-сообщения и детализацию звонков. Позволяет установить ограничения на использование смартфона ребенком.

Совершенно другое, не похожее ни на одно из описанных выше шпионских приложений. Оно позволит осуществить взлом по номеру телефона ребенка. Не скрывается. Работает в открытую и является открытым слежением за членами семьи. Предоставит возможность отслеживать местоположение, получать историю браузера, смс-сообщения и детализацию звонков. Позволяет установить ограничения на использование смартфона ребенком.

.

6. Androrat

Суть данного хакерского приложения заключается в том, что это удаленный взлом через СМС. Т.е. Вам не нужно будет брать в руки телефон, а можно отослать СМС с ссылкой. Человек пройдет по этой ссылке и программы внедриться в систему Андроид. Позволит получить всю информацию об установленных на телефоне приложениях, определять координаты, видеть все контакты, записанные в телефонной книге, удаленно поставить телефон на виброзвонок, открыть браузер, отправить текстовое сообщение, использовать камеру и получать всю инфу про звонки.

Суть данного хакерского приложения заключается в том, что это удаленный взлом через СМС. Т.е. Вам не нужно будет брать в руки телефон, а можно отослать СМС с ссылкой. Человек пройдет по этой ссылке и программы внедриться в систему Андроид. Позволит получить всю информацию об установленных на телефоне приложениях, определять координаты, видеть все контакты, записанные в телефонной книге, удаленно поставить телефон на виброзвонок, открыть браузер, отправить текстовое сообщение, использовать камеру и получать всю инфу про звонки.

.

7. Reptilicus

Лучшее приложение для взлома телефона. Работает на базе Андроид. Устанавливается на целевой аппарат. Ведет тайное наблюдение и автоматически пересылает информацию. Имеет огромный функционал, в котором включены все вышеописанные функции других приложений. Единственное, не сможет включать камеру для онлайн наблюдения. Но позволит делать фотографии и с фронтальной и с основной камеры.

Лучшее приложение для взлома телефона. Работает на базе Андроид. Устанавливается на целевой аппарат. Ведет тайное наблюдение и автоматически пересылает информацию. Имеет огромный функционал, в котором включены все вышеописанные функции других приложений. Единственное, не сможет включать камеру для онлайн наблюдения. Но позволит делать фотографии и с фронтальной и с основной камеры.

После взлома телефона Андроид Вам станут доступны:

- Координаты

- Маршрут

- Запись разговоров

- История звонков

- Переписка (более 10 соцсетей и мессенджеров)

- Голосовые сообщения

- Фотографии

- Контакты

- Установленные приложения

- Уведомления

- Все нажатия клавиш

- Скриншоты экрана

- Включение камеры для фотографирования

- Включение микрофона для записи

- И многое другое

Нужно 1 раз взять телефон в руки и установить туда приложение. На это уйдет примерно 15 минут. Скачать бесплатно можно здесь. Посмотреть руководство по установке можно здесь. Также на сайте есть видео-инструкция и онлайн-консультанты, которые всегда придут к вам на помощь, если у вас возникнут какие-либо вопросы.

.

Вопросы-ответы

1. Можно ли взломать телефон по номеру? – Да, можно. Для этого есть хакерские приложения, которые не нужно устанавливать на телефон, а можно переслать СМС-ку.

2. Как взломать человека по номеру телефона, если телефон Айфон? – Нужно установить шпионское приложение себе на телефон (например, Cocospy), и когда будете его подключать, то там нужно указать параметры iCloud — логин и пароль аккаунта iCloud владельца этого Айфона.

3. Как взломать телефон не зная номер? – Нужно взять в руки этот телефон и быстренько установить туда шпионское приложение (например, Reptilicus), и тогда Вам не нужно будет знать ни номера, ни логины, ни еще какой-либо информации этого телефона. Зато все, что делает человек на этом телефоне, станет Вам доступным сразу же после установки.

4. Как незаметно взломать человека по номеру телефона? – Нужно после установки программы скрыть значок (иконку) с рабочего стола. А работает приложение тихо, в скрытом режиме, ничем себя не проявляя.

5. Как защитить свой телефон от взлома? – Нужно всегда знать, где Ваш телефон. Если его даете, то присутствуйте и наблюдайте, кто и что делает на Вашем телефоне. Периодически проходитесь антивирусом. Никогда не проходите по неизвестным ссылкам.

.

Заключение

Итак, как взломать номер телефона? Для этого есть совершенно разные программы с совершенно разным функционалом и совершенно разной инсталляцией (установкой). Но суть остается одной – взломать телефон не так сложно, как кажется. Тем более что сейчас существуют легальные, открытые для всех желающих шпионские программы, у которых простая установка. Но никогда не следует забывать, что взлом телефона – это противозаконное действо, за которое может последовать вполне реальное наказание.

Итак, как взломать номер телефона? Для этого есть совершенно разные программы с совершенно разным функционалом и совершенно разной инсталляцией (установкой). Но суть остается одной – взломать телефон не так сложно, как кажется. Тем более что сейчас существуют легальные, открытые для всех желающих шпионские программы, у которых простая установка. Но никогда не следует забывать, что взлом телефона – это противозаконное действо, за которое может последовать вполне реальное наказание.

На Ваши вопросы – ответят наши консультанты!

Мобильный телефон стал местом сосредоточения всей информации. Именно поэтому многие пытаются взломать его для получения доступа к паролям различных аккаунтов и личным файлам. Выделяют большое количество способов, как это можно сделать. Взлом осуществляется удаленно при подключении устройства к Wi-fi или иной сети. При этом владелец устройства может не подозревать, что посторонние люди получили доступ.

Содержание

- Что такое взлом телефона

- Зачем нужен взлом чужого телефона

- Какими способами можно взломать телефон

- Приложения для удаленного доступа к чужому телефону

- Стоит ли пользоваться услугами сомнительных компаний

- Последствия взлома чужого телефона

- Как обезопасить свой телефон от взлома

Что такое взлом телефона

Многие считают, что взломать устройство на Android или другой операционной системе можно только при получении к нему прямого доступа. Но при подключении wifi мобильный телефон становится частью большой сети.

После взлома злоумышленники получают полный доступ к памяти, истории и другим моментам. При подключении вай фай или другой сети они смогут совершать голосовые звонки, отправлять текстовые сообщения, удалять сообщения и настраивать все параметры.

Чаще всего удаленный доступ получают для использования личной информации абонента. Это касается доступа к различным приложениям, банковским и электронным счетам, адресам электронной почты.

При получении доступа к Андроид злоумышленники смогут скачать фотографии, переписки, аккаунты приложений и многое другое. Для большинства это равносильно вторжению в личную жизнь.

Зачем нужен взлом чужого телефона

Получение удаленного неразрешенного доступа к устройству на Андроид равносильно вторжению в личную жизнь. Именно поэтому владелец может обратиться в правоохранительные органы по факту взлома и написать заявление. Часто смена паролей не помогает со сложившейся ситуацией.

Часто встречается ситуация, когда в поиске доступа обращаются за помощью близкие люди. Это связано с волнением по поводу ребенка, а также при подозрении об измене. В интернете встречается большое количество приложений, которые связаны с удаленным взломом.

Недоверчивые руководители также взламывают устройства своих подчиненных. Это касается служебных устройств. Процесс предусматривает получение доступа удаленно по сети. Сделать это можно несколькими способами, все зависит от сложности поставленной задачи.

Какими способами можно взломать телефон

Существует большое количество способов, как подключиться к мобильному устройству. Выбор осуществляется в зависимости от поставленной задачи. Первый предусматривает использование специальных программ для удаленного доступа для взлома пароля. Один из способов предусматривает обращение в компанию, которая специализируется на предоставлении подобных услуг.

Существует большое количество программ, которые позволяют получить удаленный доступ. Для этого не требуются пароли, а также большие знания программиста. Жертва не сможет узнать о том, что с устройства считывается информация. Подбор данных осуществляется автоматически. Однако есть и недостаток – обходятся такие приложения дорого, вероятность получения удаленного доступа относительно невелика. Программы шпионы делятся на две категории:

- С доступом к мобильному устройству. В эту категорию относят много приложений, они работают на телефоне. Поэтому главное условие заключается в их установке на устройстве жертвы. Владелец должен установить утилиту, после чего информация будет передаваться на удаленный сервер. Для этого не потребуется пароль и другие данные. Установка и настройка совершается только один раз .

- Без доступа к мобильному устройству. На сегодняшний день встречается большое количество случаев, когда взлому подлежит удаленный сервер хранения информации. При синхронизации все данные передаются на облачное хранилище. При этом требуется пароль и другие данные. Распространенная ситуация связана с использованием iCloud при подключении к устройству Apple. Недостаток у подобного метода заключается в том, что не все используют облачное хранилище, а синхронизация информации происходит с определенным периодом.

Без специальной программы для реализации подобной задачи не обойтись. Вручную взломать сеть получится только у программистов с большим опытом работы.

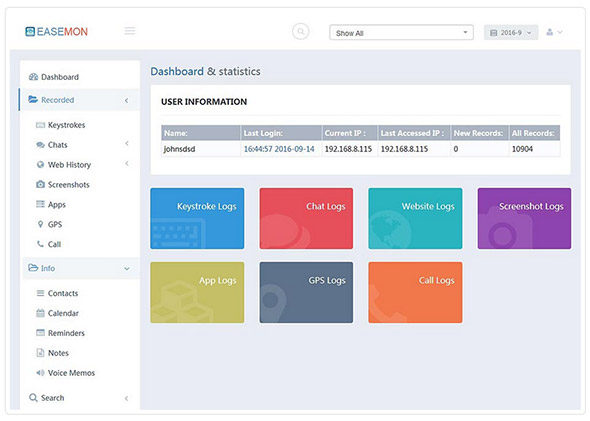

Приложения для удаленного доступа к чужому телефону

Специальные приложения обеспечивают связь при подключении к интернету. Они специально создаются для изменения системных папок и файлов. После этого при каждом подключении к интернету устройство будет передавать все файлы. Наиболее распространено следующее программное обеспечение:

- IP Webcam.

- iKeymontor.

- mSPY.

- Spyzie.

Программы устанавливают многие пользователи. Поэтому не нужно сомневаться в качестве предоставляемых услуг.

Каждый вариант характеризуется своими особенностями, которые должны учитываться. Некоторые позволят получить доступ к мобильным устройствам соседа, другие считаются профессиональным решением, который дает полный доступ и возможность удаленного управления.

Большинство приложения распространяется бесплатно. Однако их функционал существенно урезан, есть проблемы с удаленным доступом. Для полноценного отслеживания лучше доверять продукту компаний, которые берут абонентскую или фиксированную плату. За счет этого они получают финансирование, которое позволяет постоянно поддерживать проект.

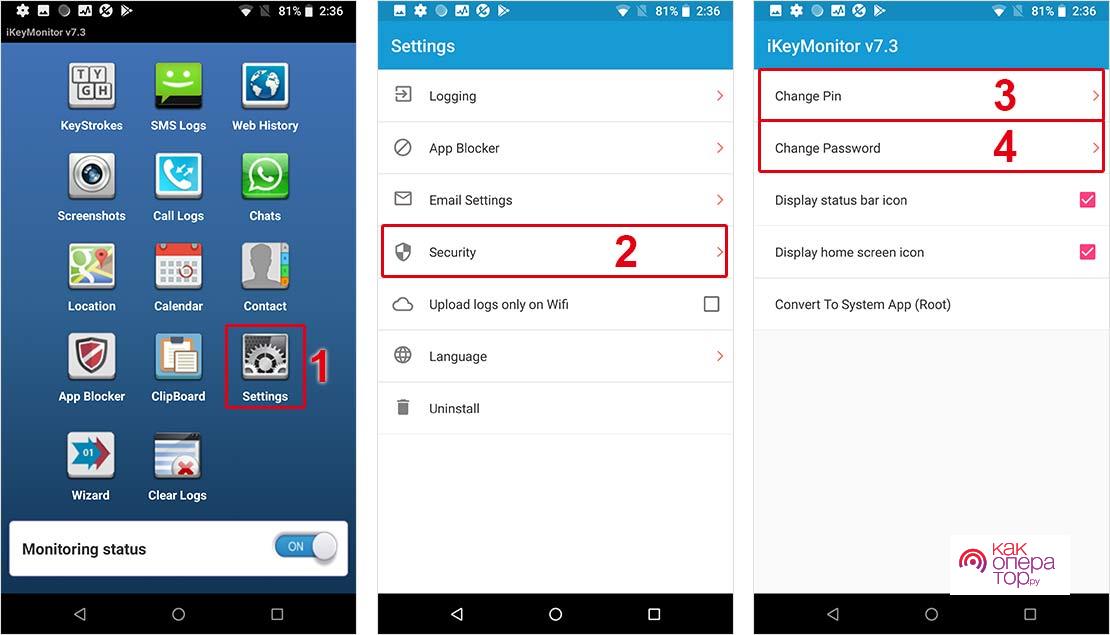

iKeymonitor

Одно из популярных предложений. Особенность заключается в кейлоггере – специальная функция, которая позволяет взломщику удаленно использовать клавиатуру для ввода информации. Еще одна особенность касается возможность установки на различных платформах. Есть версия для Андроид или Mac. Инструкция по использованию:

- Через страничку создается личный аккаунт.

- На мобильном устройстве, которое подвергается взлому, нужно зайти на сайт и вести данные для входа.

- На специальной странице расположен файл, который должен быть загружен на устройство.

- Программа проводит сбор всей нужной системной информации.

Удаленный доступ можно получить с официального сайта разработчика. В этом случае можно избежать вредоносных программ и файлов, которые могут попасть на ПК.

IP Webcam

Этот вариант подходит не для удаленного управления, а шпионажа. Это связано с тем, что можно следить за устройством жертвы. Для этого используется фронтальная или основная камера устройства. Также есть возможность просмотра информации, которая храниться на памяти. Единственный недостаток – рассчитана программа исключительно на операционную систему Android.

Для взлома камеры мобильного телефона нужно выполнить ряд шагов. Они следующие:

- Устанавливается IP Webcam на мобильном телефоне жертвы и втором, который будет использоваться для мониторинга.

- Запускается программа, и нажимается клавиша Start server.

- После этого произойдет передача видео и фото. В нижней части экрана есть адресная строка, с которой копируется информация и вводится в браузер.

Владелец не должен знать, что шпион установлен. Для этого в настройках делается клик по кнопке Run in background. Еще один недостаток заключается в том, что будет использоваться большое количество энергии для передачи информации.

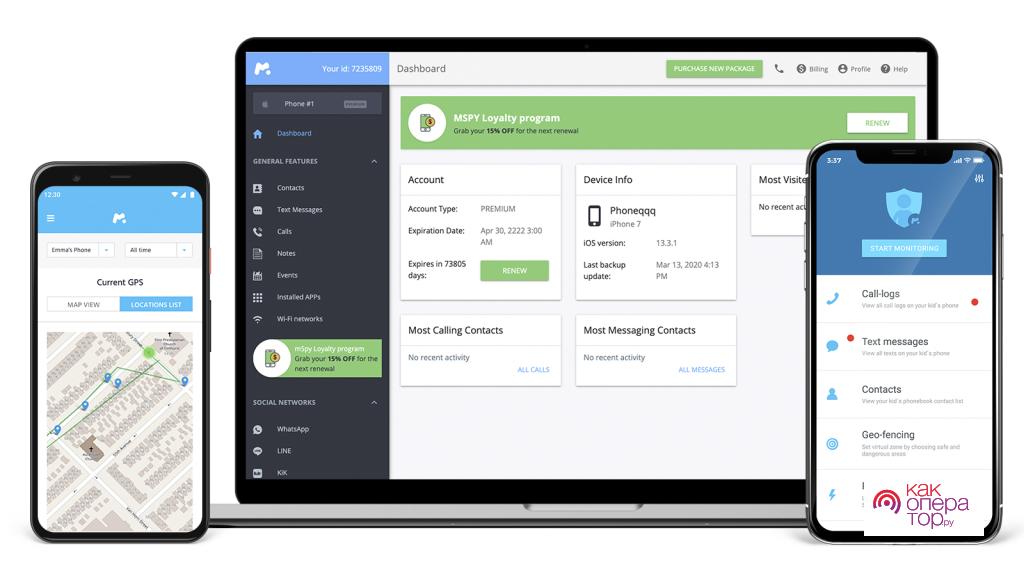

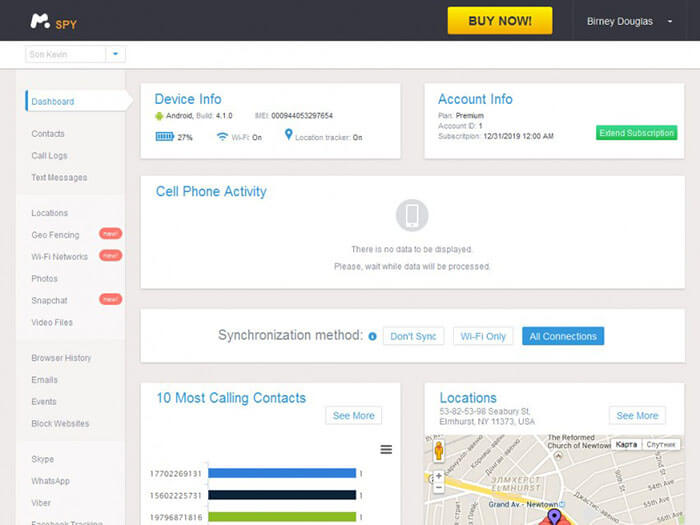

MSPY

MSPY – считается самым популярным шпионом, который по сетям позволяет взламывать чужие устройства. К особенностям относят несколько моментов:

- Кейлоггер – возможность восстановления информации, которая набиралась ранее на клавиатуре.

- Geo-Fencing – функция, которая отображает информацию о текущем местоположении.

- Отслеживание действий в соц сетях – получает доступ к социальным сетям, для его не требует подбор информации.

Использование шпиона возможно при выполнении ряда условий. Установка и запуск осуществляется в несколько этапов:

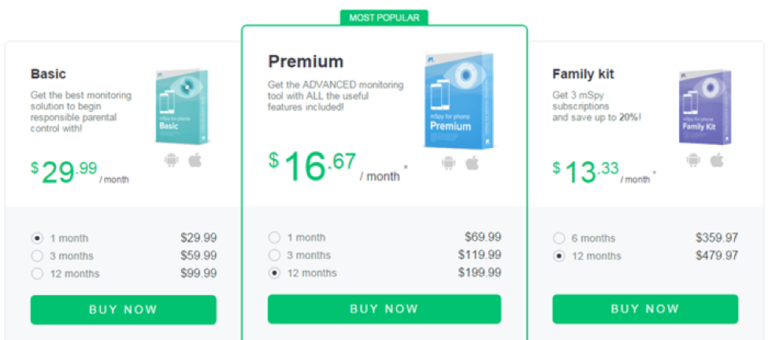

- Нужно купить лицензию. Работает сервис исключительно при оплате абонентской платы. От количества функций зависит цена.

- В отправленном письме на почту указывается, какой вариант требуется для взлома гаджета.

- При получении доступа без jailbreak требуется Apple ID и пароль жертвы.

- Для получения доступа JailBreak нужно установить утилиту на устройство, которое должно быть взломано.

После выполнения этих шагов осуществляется connect и софт позволяет проводить мониторинг всех данных.

Единственный недостаток заключается в том, что установить софт можно только на устройстве Apple. При этом могут возникнуть трудности с добавлением аккаунта жертвы.

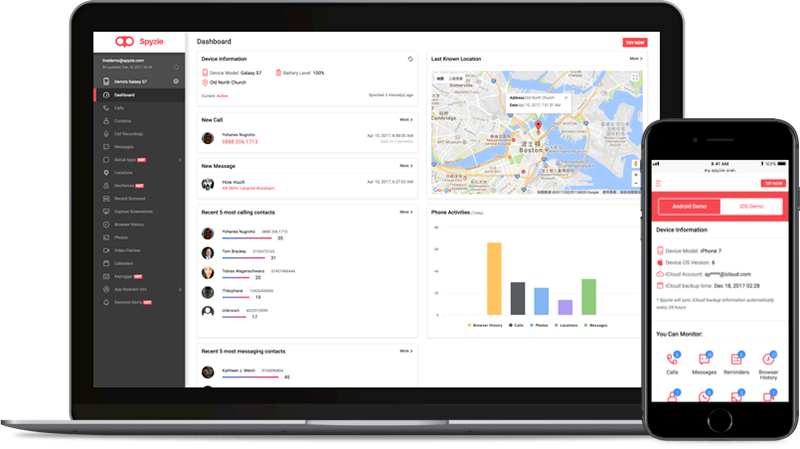

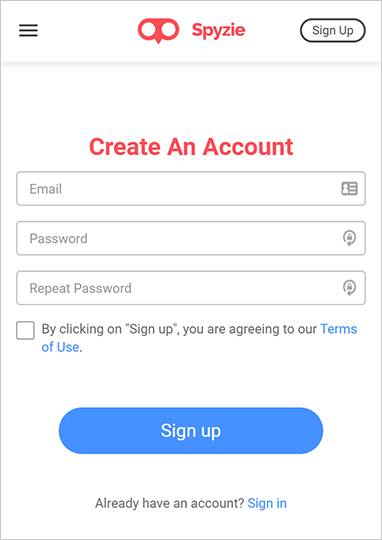

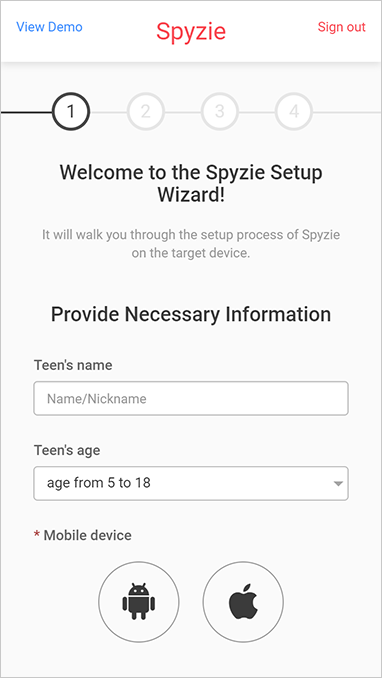

Spyzie

Этот софт предназначен для взлома операционной системы без получения root права. Это означает, что права на редактирование и изменения файлов не потребуется. Еще одна полезная функция заключается в возможности удаления информации дистанционно. Настройка осуществляется следующим образом:

- Нужно провести регистрацию на официальном сайте.

- Вводятся данные смартфона.

- Осуществляется загрузка на устройство жертвы, вводятся данные для авторизации.

Мониторинг осуществляется с официального сайта разработчика. Это исключает вероятность, что при мониторинге будет передан вирусный файл. С официального источника есть версия для Android и Apple.

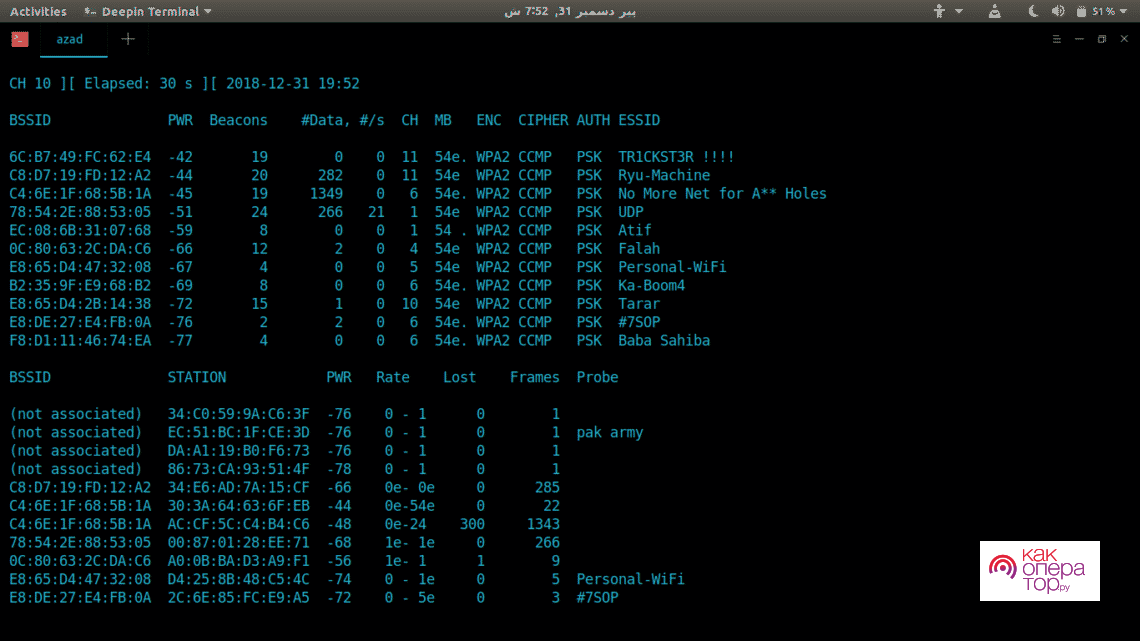

Aircrack

Еще одна распространенная утилита, которая используется для взлома роутера. За счет получения доступа к маршрутизатору по wps или wpa можно перехватывать все пароли, а также данные о действиях в интернете.

Для использования Aircrack потребуется handshake. При перехвате этой информации она загружается в утилиту, после чего обрабатывается для получения прямого доступа.

Стоит ли пользоваться услугами сомнительных компаний

Приведенные выше информация указывает на то, что сторонний софт подходит только в случае наличия прямого доступа к мобильному телефону жертвы. При отсутствии доступа многие решают обратиться в фирму, которая предоставляет соответствующие услуги.

Есть возможность получить удаленный доступ без возможности установить стороннюю программу или утилиту.

В отличие от программного обеспечения, возможен взлом и различных сторонних сервисов или социальных сетей.

Большое количество мошенников, которые пытаются заработать на желании получить доступ к устройству своего любимого человека.

Очень дорогие услуги. Ссылаясь на сложность поставленной задачи, подобные компании требуют большие деньги. При этом никто не дает гарантий.

Может быть предоставлен только частичный доступ. Все приложения, которые позволяют работать с социальными сетями и другими ресурсами, кодируют данные входа.

При работе с фирмами главное убедиться в том, что они выполнят свои обязательства. Злоумышленники используют различные способы обмана. Они создают видимость, что получили доступ, но при этом не проводят никакой работы. Поэтому следует уделить внимание несколькими моментам:

- Выплата аванса. Часто подобные компании работают только по предварительной предоплате. При этом сумма варьирует в большом диапазоне. Верить отзывам, размещенным на сайте и сторонних ресурсах, не стоит, так как купить их не составит труда. Однако, понять подобные фирмы просто – если они проделают работу и заказчик откажется от своих целей, они могут потерять время и средства. Поэтому сотрудничество всегда связано с риском.

- Нельзя доверять предложениям по низкой стоимости. Удаленный взлом устройства – сложная задача, для реализации которой требуются определенные навыки и знания. Программисты, обладающие нужными навыками, не будут работать всего за несколько тысяч. Однако, слишком высокие ценники тоже должны отпугивать.

- Гарантии. Этот пункт считается одним из наиболее важных. При переводе задатка компания, которая взялась за работу, должна после некоторого времени предоставить подтверждения взлома. Обычно это связано со скриншотами, но определить целевое устройство по ним практически невозможно. В лучшем случае – программисты дадут временный доступ к устройству или запишут видео с подтверждением входа в социальные сети. В каждом случае заказчик и исполнитель договариваются в индивидуальном порядке.

Еще один фактор который стоит учитывать, нельзя обращаться в компании из первых результатов поисковой выдачи. Каждый случай взлома – нарушение установленных законов. Поэтому компании, которые действительно выполняют подобные задачи, стараются скрыть свою деятельность.

Найти подобную фирму сложно. Просто забить в поисковой системе запрос недостаточно. Большинство программистов не рекламирует свою деятельность с целью безопасности. Есть компании, которые отвечают за корпоративную слежку. Услуги обходятся очень дорого, но они могут взломать не только мобильный телефон, но и получить доступ ко всем нужным платформам.

Последствия взлома чужого телефона

Утечка личной информации считается мошенничеством. При обнаружении взлома жертва может подать заявление в правоохранительные органы.

На практике найти того, кто попытался получить личные данные очень сложно. Это связано с тем, что большинство методов предусматривает использование стороннего сервиса. Поэтому отследить злоумышленников очень сложно. Обычными делами правоохранительные органы занимаются только формально, так как для этого нужно подключать большое количество специалистов.

В некоторых случаях владелец устройства узнает о взломе. Это приводит к тому, что он меняет все пароли и устанавливает антивирусную программу.

Как обезопасить свой телефон от взлома

С каждым годом вероятность взлома смартфона увеличивается. Существует большое количество программ подбора паролей и другой информации. Поэтому подключаться к интернету следует с обеспечением защиты. Рекомендации выглядят следующим образом:

- Не допускать физический доступ. Это делается путем установки пароля для снятия блокировки. На установку утилиты, которая будет шпионить, достаточно всего несколько минут. Специалисты не рекомендуют использовать отпечаток пальцев или сетчатки, безопаснее всего цифровой код и 4 символов. Можно сочетать несколько способов защиты входа.

- Нельзя размещать личные данные о сервисах на публичных площадках. При этом важно понимать, что некоторые отдают свою конфиденциальную информацию неосознанно. Примером считается введение логинов и паролей на страницах сайтов, которые создаются в качестве подставных. Другими словами, злоумышленники создают похожие страницы и доменное имя. Ошибиться очень просто, нужно всегда уделять внимание адресной строке и сертификату.

- Установка программного обеспечения, которое выступает в качестве защиты. При этом предусматривается своевременное обновление и следование рекомендациям при установке или использовании.

Часто возникают проблемы с использованием устройства без антивирусной программы. При загрузке приложений с непроверенных источников есть вероятность, что будет занесен вирусный файл. Со временем он может предоставить злоумышленникам удаленный доступ или просто испортить операционную систему, а также удалить всю информацию.

Приведенная выше информация указывает на то, что есть большое количество способов получения доступа к чужому устройству. При выборе учитывается возможность установки утилиты, а также некоторые другие моменты.

Как взломать телефон на расстоянии? Судя по количеству писем, которыми нас забрасывают с недавних пор, этот вопрос волнует очень многих. Кому это нужно?

- Возможно, что родителям подростков. Как не волноваться, если у ребенка появились секреты и неизвестно что на уме. Удаленный мониторинг устройства был бы отличным решением.

- Не доверяющим друг другу супругам, один из которых подозревает свою вторую половину в обмане.

- Работодателям, которые считают, что работники используют рабочее время и предоставленный компанией телефон для личных нужд.

Конечно, интерес к взлому проявляют и другие. Но “любопытствующие” из вышеперечисленных 3-х групп составляют значительное большинство.

Прежде, чем бросаться в омут шоппинга, изучите рынок, убедитесь, что у выбранного вами софта безупречная репутация, это не контрафакт и ему можно довериться.

А чтобы не ошибиться и сделать правильный выбор, вооружитесь знаниями из этой статьи.

В ней мы поименно перечислим 6 лучших приложений для мониторинга устройства, чуть подробнее поговорим об их возможностях. И самое главное – мы покажем вам, как взламывать телефон на расстоянии.

1. Cocospy – приложение N1 для взлома телефона

Cocospy дебютировал на рынке шпионского софта относительно недавно, но уже успел сделать себе имя, став приложением N1 для мониторинга телефонов.

Это абсолютно легальное и надежное ПО, завоевавшее доверие миллионов пользователей по всему миру.

Cocospy не требуется рутирование, поскольку доступ обеспечивается удаленно и напрямую с панели управления iCloud. В случае с Android нужен физический доступ и инсталляция Cocospy на телефон. Но и тут “захват устройства” возможен без root-прав.

Через приложение вы можете контролировать активность в соцсети, а чтобы увидеть его в действии, протестируйте онлайн демо-версию Cocospy здесь >>

Сразу после установки на Android подчищаем следы, удаляя значок Cocospy. Приложение становится невидимым, но от этого не перестает делать свою работу “на отлично”. К тому же, чтобы не раскрыть себя, Cocospy не тянет энергию из батарей. Все! Android – ваш.

![]()

Преимущества Cocospy:

Из менее популярных, но тоже важных опций можно выделить “перехват телефонных звонков”, “текстовых сообщений”, “просмотр истории браузера” и т.д.

Как взломать телефон удаленно?

1. Создайте учетную запись Cocospy.

ВАЖНО! Cocospy– единственное в своем роде шпионское приложение, которому не нужны root-права для получения доступа к целевому устройству.

2. Для внедрения в систему iPhone вам нужно лишь авторизоваться в iCloud.

3. В случае с Android просто начните инсталляцию шпиона.

4. После установки удалите/скройте значок Cocospy на телефоне.

5. Перейдите на панель управления Cocospy, чтобы иметь доступ к нужным функциям, расположенным в левой части.

Бесплатно зарегистрируйтесь в Cocospy или протестируйте онлайн демо-версию здесь >>

2. mSpy – приложение N2 для взлома телефона

mSpy – серебряный призер среди шпионских приложений для взлома устройств. Надежен, вызывает только позитивные отклики, обладает мощным функционалом для работы.

Что важно, внедрение в целевой телефон не требует проведения джейлбрейка/рутинга. Однако если возникло желание взломать iPhone без root-прав, придется “добывать” логин и пароль от чужого аккаунта iCloud.

Возникли сложности с mSpy ? К вашим услугам круглосуточная служба поддержки клиентов. Хотите получить доступ к расширенным функциям без проведения рутинга, но не знаете, как это сделать? Звоните в сервисный центр. По телефону вам вкратце объяснят весь процесс.

Если не уверены, что справитесь с установкой mSpy самостоятельно, тогда обращайтесь в “mAssistance”, чтобы заказать услуги специалиста на дом.

Как только инсталляция шпионского ПО на целевой телефон завершена, удалите значок mSpy.

Что дает нам mSpy ?

- Кейлоггер: Отслеживает все нажатия клавиш, включая пароль. Добыв его, вам остается лишь авторизоваться и…взять контроль над целевым телефоном в свои руки.

- Geo—Fencing: С ее помощью осуществляется настройка «безопасной» и «опасной» зон. Когда телефон входит или выходит из одной из этих областей, вы сразу же получаете уведомление.

- Мониторинг соцсетей: Через mSpy вы можете получить прямой доступ к аккаунтам соцсетей и мессенджеров, таких как Facebook, Snapchat, Viber, WhatsApp, Skype и т.д. У вас появится возможность читать все отправленные, полученные или удаленные сообщения, контролировать активность “объекта слежки” в соцсетях.

Все вышеперечисленные функции mSpy относятся к категории “расширенных”. Заполучить их можно, купив пакет Premium, либо проведя рутинг/джейлбрейк целевого телефона.

В альтернативе, вы сможете лишь перехватывать звонки, определять местоположение устройства на базе данных GPS, следить за электронной перепиской и ряд еще других действий.

Как скрытно и анонимно взломать чужой телефон на расстоянии?

- Приобретите mSpy. Если вы готовы довольствоваться базовым набором опций или не хотите “добывать” root-права, покупайте пакет “Basic”. Чтобы получить доступ к расширенным функциям, придется приобретать пакет “Premium”.

- Получив на свой email письмо со ссылкой, перейдите по ней на панель управления и выберите опцию «с джейлбрейк» или «без джейлбрейк».

- «Без джейлбрейк». Введите Apple ID и пароль, чтобы проникнуть в чужой iPhone. В случае с Android нужен физический доступ для инсталляции mSpy в нем.

- «С джейлбрейк»: Следуя пошаговой инструкции, установите приложение на устройство. В случае затруднений воспользуйтесь услугами “mAssistance”.

- Как только все будет готово, не забудьте скрыть значок mSpy.

- Теперь перейдите на панель управления mSpy и начинайте мониторинг целевого устройства.

Посмотреть отзывы о mSpy или попробовать онлайн демо-версию здесь >>

3. Как взломать телефон с помощью Spyzie?

Spyzie завоевал бронзу, уступив I и II место приложениям Cocospy и mSpy, поскольку не так надежен, имеет меньше положительных отзывов, не особо прост в использовании, зато легко обходится без root-прав.

К тому же, есть еще одна особенность, которая выделяет Spyzie из общей “толпы шпионов”. Сразу после установки на целевой телефон его значок самоустраняется.

Все остальные шпионские приложения требуют удаления той самой иконки вручную. Представьте, что вы забыли скрыть ее. Вас тут же раскроют и операция по взлому будет провалена.

А вот особая “невидимость” Spyzie полностью исключает возможность ошибки, вызванной человеческим фактором, что еще больше повышает его рейтинг популярности.

Если вам неудобно управлять вашими шпионами с компьютера, Spyzie предлагает мобильные приложения для Android и iPhone.

Преимущества Spyzie:

- Установить временные ограничения: Задействовав функцию “родительский контроль” , можно установить временные ограничения, чтобы дети могли пользоваться телефоном только в определенные часы.

- Мониторинг соцсетей: Вы получите полный доступ к профилям соцсетей и мессенджеров, таких как Facebook, Instagram, Snapchat, сможете отслеживать всю переписку, причем вместе с датой и временем, а также все медиа-файлы.

- Geofencing: С ее помощью осуществляется настройка «безопасной» и «опасной» зон. Когда телефон входит или выходит из одной из этих областей, вы сразу же получаете уведомление.

- Перехват звонков и текстовых сообщений: Благодаря этой опции вы будете знать с кем контактирует целевой пользователь, когда он это делает и как долго длится общение.

Помимо вышеперечисленных опций, входящих в категорию “продвинутые”, есть и другие, не менее привлекательные. Большинство из них доступны без root-прав и лишь некоторая часть требует проведения рутинга/джейлбрейка.

Как взломать телефон на расстоянии, воспользовавшись другим телефоном?

- Пройдите по ссылке spyzie.com и создайте учетную запись.

- Введите требуемые данные целевого телефона.

- «Без рутинга/джейлбрейка”: Авторизуйтесь в iCloud (для iPhone) или просто установите Android приложение на целевой телефон (для Android).

- «С джейлбрейк/рутированием»: Загрузите и установите приложение, прежде взломав корневую систему.

- Теперь вы можете удаленно контролировать телефон через другой мобильник.

Просмотреть отзывы о Spyzie или попробовать онлайн демо-версию здесь>>

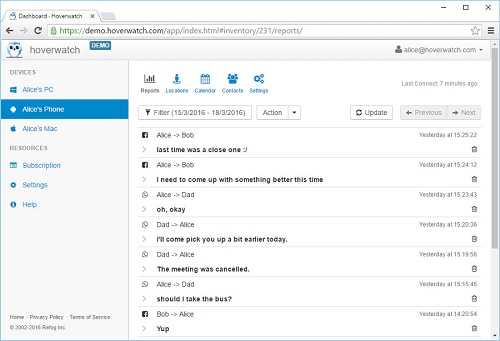

4. Как взломать телефон посредством hoverwatch?

hoverwatch– один из дешевых и отлично зарекомендовавших себя шпионов для отслеживания телефонов. Имеет все стандартные функции, которые вы ожидаете найти в ПО подобного рода.

Но есть один большой жирный минус: он работает только на устройствах Android. Зато можно делать выбор между “проводить рутинг/джейлбрейк” или “не проводить”

Преимущества hoverwatch:

Как взломать телефон на расстоянии с помощью другого мобильника?

- Создайте аккаунт

- Загрузите приложение hoverwatch и установите его на целевой телефон.

- Перейдите на панель управления hoverwatch для мониторинга контролируемого устройства.

Прочитать отзывы о hoverwatch или посетить официальный веб-сайт здесь >>

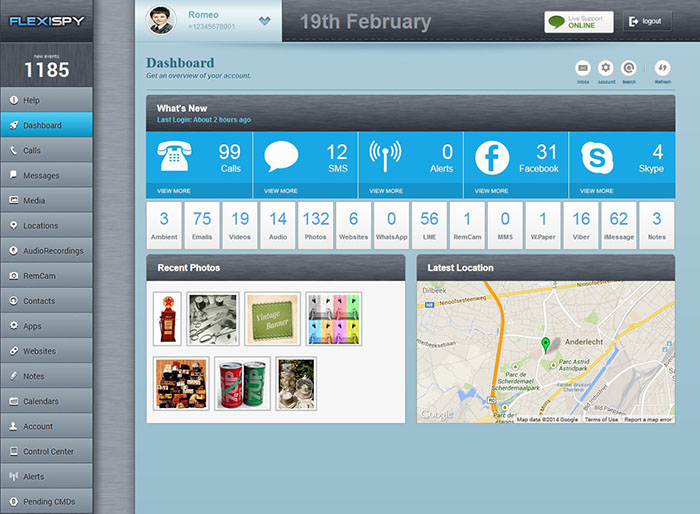

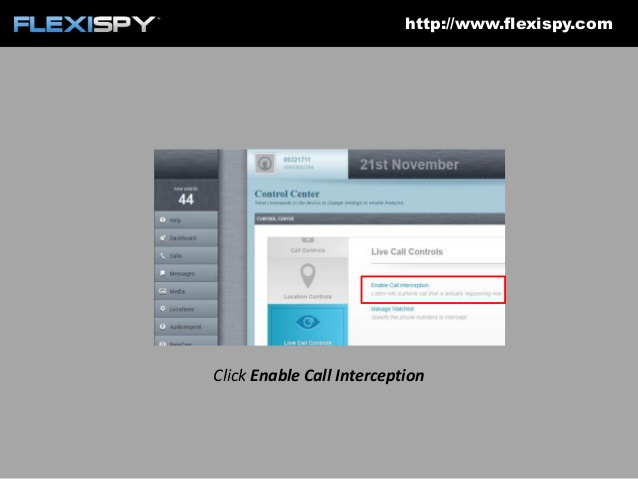

5. FlexiSPY – приложение N5 для взлома телефона

FlexiSPY – один из наиболее продвинутых и надежных “хакеров” с впечатляющим набором функций и очень высокой ценой. Даже базовый пакет FlexiSPY стоит намного дороже, нежели самый продвинутый пакет другого приложения.

Снижает рейтинг его популярности и необходимость проведения джейлбрейка, без которого не будет доступа ни к расширенным, ни к базовым функциям софта.

Преимущества FlexiSPY:

- Прослушивание телефонных разговоров: FlexiSPY позволяет вам скрытно подключиться к контролируемому телефону, прослушать весь разговор и даже записать его.

- Скрытая фотосъемка: Благодаря этой опции вы всегда будете в курсе того, чем занят “объект опеки”. Более того, активизировав камеру, вы сможете вести скрытую фотосъемку внешних объектов.

- Слушать наружные звуки: Вы можете “разбудить” встроенный микрофон и слушать ведущиеся вблизи целевого устройства разговоры.

Удаленный мониторинг телефона с другого мобильника

- Определитесь, какой пакет FlexiSPY выбрать: Premium или Extreme.

- Проведите рутинг/джейлбрейк телефона и установите на него FlexiSPY.

- Перейдите на панель управления FlexiSPY и установите контроль над целевым устройством.

Просмотреть отзывы о FlexiSPY или попробовать онлайн демо-версию здесь >>

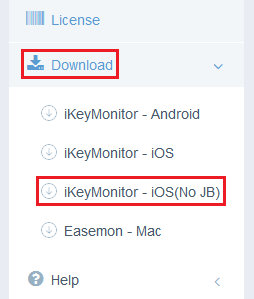

6. iKeyMonitor – приложение N6 для взлома телефона

iKeyMonitor – один из эффективных шпионских приложений, с помощью которого можно удаленно внедриться как на iPhone, так и на Android. Наибольший ажиотаж вокруг приложения вызывают возможности его кейлоггера.

К тому же, прежде, чем приобрести iKeyMonitor, вы можете протестировать пробную 3-дневную версию.

Что делает iKeyMonitor таким особенным?

Изюминка iKeyMonitor – в его опции “кейлоггер”. В своей “прошлой жизни”, еще до того, как стать приложением для взлома, он был клавиатурным шпионом и “делал карьеру”, отслеживая любые нажатия клавиш на целевом устройстве.

Получив на руки нужную информацию, можно было авторизоваться и брать под свой контроль профили соцсетей, отслеживать электронную переписку и много чего еще.

Как взломать мобильный телефон?

- Создайте учетную запись iKeyMonitor .

- Получите доступ к целевому устройству и перейдите на веб-сайт iKeyMonitor со своего аккаунта.

- Зайдите в “Загрузки” и выберите нужный вам файл с нужными параметрами. Все зависит от того, что вы собираетесь взламывать: iPhone или Android, а также будете ли вы проводить рутинг/джейлбрейк или нет.

- Определившись в выбором, загрузите нужный файл и установите на контролируемом телефоне.

- Дайте системе час, чтобы обновить всю информацию у вас на панели управления.

- Зайдите на iKeyMonitor с вашего гаджета или компьютера для мониторинга целевого телефона.

Прочитайте отзывы о iKeyMonitor или попробуйте онлайн демо-версию здесь >>

Заключение

Теперь вы знаете как взломать телефон на расстоянии. Лично я бы рекомендовал воспользоваться для этого надежным, вызывающим доверие и не требующим рутинга приложением Cocospy. С другой стороны, остальные шпионские ПО не менее эффективны.

В любом случае, последнее слово за вами. Мы надеемся, что благодаря этой статье вы поняли, как проводить удаленный мониторинг телефона. Если у вас есть какие-то вопросы, пожалуйста, пишите нам в комментариях.

Этот пост также доступен на других языках:

Português (Португальский, Бразилия) 日本語 (Японский) Español (Испанский)

Многие боятся, что их смартфон может быть взломан. И в этом нет ничего постыдного. Суровая правда заключается в том, что взломать можно любой телефон. Но как? Мы расскажем о пяти самых распространенных уловках, которые используют хакеры для взлома, и как можно защитить свой смартфон.

1. Программное обеспечение для взлома

Как ни печально это признавать, но существует специальная программа для взлома Android и других мобильных устройств. Это самый популярный метод, используемый хакерами для получения информации с телефона.

Взломщики могут легко купить подобное программное обеспечение. К тому же, на просторах интернета довольно легко найти даже бесплатные варианты таких приложений, если знать, где искать.Например, это может быть шпионское приложение, которое устанавливается на телефон жертвы. Конечно, не всем хакерам необходимо физически контактировать с телефоном, чтобы установить программу для взлома, но в некоторых случаях это необходимо.

Существует два типа вредоносных программ, которые используют хакеры:

- Кейлоггинг – это подход, который включает загрузку шпионского приложения для получения данных с телефона перед шифрованием. Этот тип программного обеспечения можно использовать, только лишь получив физический доступ к телефону.

- Троян – это тип вредоносного ПО для извлечения важных данных, которое может быть замаскировано в вашем телефоне. Ему будет доступно все, что есть в вашем смартфоне: данные для входа в ваши учетные записи, информация о банковской карте и любая другая личная. В этом случае физический контакт со смартфоном не требуется. Чтобы установить вредоносные программы, хакеры используют обман и копии популярных сайтов, чтобы заставить вас ввести свои данные (фишинг) или скачать и установить вредоносную программу.

2. Фишинг

Фишинг – второй по популярности метод, используемый хакерами. В этом случае они выдают себя за компанию или доверенное лицо, чтобы выудить у вас конфиденциальные данные: отправляют коды подтверждения, изображения и сообщения, которые имитируют месседжи знакомых вам компаний и сайтов. Чаще всего встречаются в электронной письмах и смс-сообщениях и содержат вредоносные ссылки. При нажатии на них вы подвергаете свой смартфон опасности: хакеры могут взломать ваш телефон, потому что переходя по ссылке вы можете скачать вирус или вредоносное ПО.

3. Взлом SIM-карты

Взлом сим-карты, а точнее замены, производится методом фишинга: хакер связывается с вашим оператором связи, притворяется вами и просит заменить SIM-карту. Как только провайдер отправляет злоумышленнику новую симку, старая деактивируется, и ваш номер больше вам не принадлежит. Это означает, что в этот момент взломщик перехватил ваши телефонные звонки, сообщения и все аккаунты, привязанные к этому номеру.

Таким способом хакеры взломали сим-карту генерального директора Twitter и популярной блогерши Инстасамки.

4. Взлом Bluetooth

Кроме перечисленных выше программ и уловок, существует ПО для поиска уязвимых мобильных устройств с работающим Bluetooth-соединением. Эти тип взлома возможен, когда хакер находится в зоне досягаемости вашего телефона. Чаще всего это происходит в густонаселенных районах. Когда хакеры подключены к вашему Bluetooth, у них есть доступ ко всей информации, но только пока телефон находится в пределах досягаемости злоумышленника.

5. Взлом с помощью номера телефона

Это самый сложный и редкий способ взлома. Чтобы иметь возможность взлома с помощью номера телефона, хакер должен иметь доступ к SS7 (Сигнализационная система 7). Это протокол соединения сетей сотовых телефонов друг с другом, который содержит информацию о записи звонков, содержании сообщений и местоположении устройства. Но защита этой системы находится на очень высоком уровне, поэтому очень маловероятно, что хакеры воспользуются этим способом для взлома.

Как не стать жертвой взлома телефона

Есть много разных способов, которыми хакер может проникнуть в ваш телефон и украсть личную и важную информацию. Вот несколько советов, которые помогут вам не стать жертвой взлома телефона:

1. Держите телефон в руках

Самый простой способ для хакера украсть информацию – получить к нему доступ, поэтому всегда важно держать устройство при себе. Если недавно вы находились вдали от телефона в компании незнакомых людей и теперь беспокоитесь о возможном взломе, проверьте настройки устройства и поищите странные приложения.

2. Зашифруйте свое устройство

Шифрование мобильного телефона может спасти вас от взлома и защитить ваши звонки, сообщения и важную информацию. Чтобы проверить, зашифровано ли устройство: пользователи iPhone могут войти в Touch ID и пароль, прокрутить вниз и включить защиту данных. У пользователей Android есть автоматическое шифрование.

3. Блокировка SIM-карты

Установка пароля на SIM-карту может защитить ее от взлома. Установить этот код на iPhone можно, выбрав «Настройки» > «Сотовая связь» > «PIN-код SIM-карты». Введите свой существующий PIN-код, чтобы включить блокировку.

Пользователи Android могут перейти в «Настройки» > «Экран блокировки» и «Безопасность» > «Другие настройки безопасности» > «Настроить блокировку SIM-карты». Здесь вы можете включить опцию блокировки вашей SIM-карты.

4. Отключайте Wi-Fi и Bluetooth

Хакерам довольно легко подключиться к вашему телефону с помощью Wi-Fi или Bluetooth, поэтому выключайте их, когда они не нужны. Помните, при атаке хакера вы не получите уведомление. А если вы опасаетесь взлома в общественном месте, просто выключите телефон – это исключит возможность взломать вас.

5. Используйте защиту

Установите антивирус от надежного разработчика. Он поможет защитить ваше устройство от вредоносного ПО. Когда вы установите приложение на iPhone и Android, ваш телефон будет защищен от хакеров. Современные антивирусы также помогают защитить устройство от киберугроз и выявлять вредоносные сайты, на которые лучше не переходить в целях безопасности.

Хотите получать новости регулярно?

Оставьте свою электронную почту и получайте самые свежие статьи из нашего блога. Подписывайтесь, чтобы ничего не пропустить

Вы успешно подписаны!

Существует немало способов, позвляющих обойти блокировку экрана телефона и взломать Андроид всего парой нажатий по экрану. Если вы хотите обезопасить свои личные данные или часто забываете пароль от собственного устройства, то следующая информация определенно для вас.

Содержание

- Важные предупреждения перед попыткой взлома

- Как взломать пароль на Андроиде

- Как взломать игры на Андроид

- Как взломать Wi-Fi на Android

- Как разблокировать память телефона

- Как обезопасить себя от взлома

Важные предупреждения перед попыткой взлома

Прежде всего, стоит отметить, что взлом чужого телефона – это уголовное преступление. Даже если вы не собираетесь похищать личные данные владельца и передавать его третьим лицам, за подобные действия предусмотрена жесткая ответственность, вплоть до лишения свободы, сроком на 5 лет. Так что мы настоятельно рекомендуем вам использовать все нижеописанные методики только в обучающих целях или для того, чтобы разблокировать свой собственный телефон, если пароль позабылся.

Также помните, что не существует никаких приложений, которые позволяют разблокировать экран одним лишь нажатием. Как правило, такие утилиты разрабатываются с одной целью – похитить данные доверчивых пользователей. Так что мы настоятельно не рекомендуем скачивать программы, которые не упомянуты в этой статье. Особенно это касается тех утилит, которые размещены на сомнительных сайтах и форумах. Помните о том, что безопасность ваших личных данных находится только в ваших руках.

Как взломать пароль на Андроиде

Существует как минимум 8 общедоступных способов, которые позволяют взломать телефон на базе операционной системы «Андроид». Каждый из них подойдет для определенной ситуации, а некоторые покажутся неопытным пользователям слишком сложными, чтобы им уделять внимание. Тем не менее, в следующих разделах вы найдете подробное описание каждого метода, а также его преимущество перед остальными способами.

Через Google-аккаунт

Данный способ актуально использовать лишь в том случае, если вы помните логин и пароль от своего Google-аккаунта, однако пин-код или графический ключ от разблокировки экрана был забыт. Вот алгоритм действий, которому необходимо следовать в этом случае:

- Используем несколько попыток, чтобы ввести пароль или графический ключ (от 5 до 10). После этого система обычно блокирует возможность ввода пароля на несколько минут. Не стоит пугаться предупреждений о том, что телефон будет заблокирован.

- Повторяем процедуру через указанный промежуток времени. После этого процесс ввода пароля или графического ключа будет заблокирован на 1-2 часа, однако пользователю дадут возможность восстановить ключ с помощью аккаунта в Google.

- Вводим личные данные от аккаунта, после чего система восстановит доступ к аппарату и сбросит графический ключ или пароль, который стоял на разблокировке экрана. Заходим в настройки телефона и вводим новый пин-код, на сей раз записав его где-нибудь на бумаге.

Cмартфон не предоставит доступ к разблокировке, если не активировать мобильный интернет или Wi-Fi сеть. Благо, что сделать это можно и без разблокировки главного экрана – достаточно вывести верхнюю панель и нажать на соответствующую иконку.

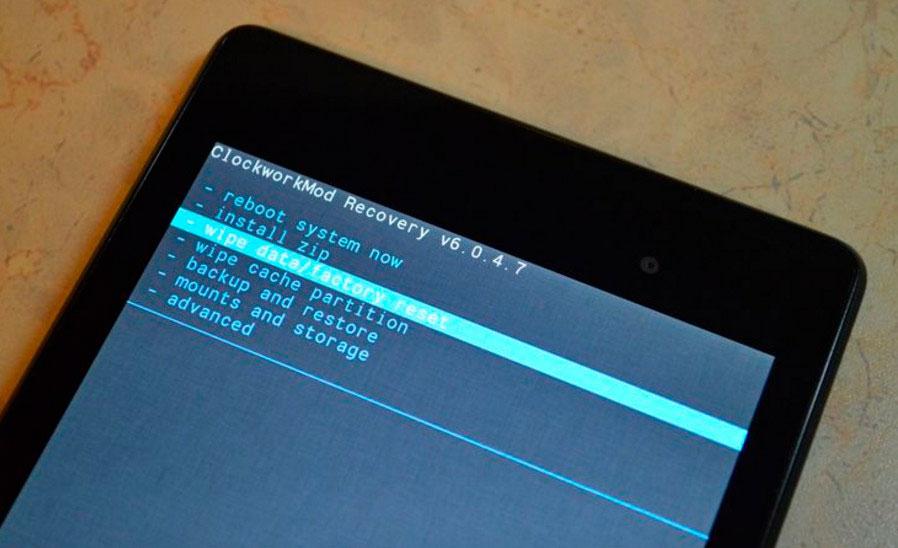

Сброс пароля

У каждого смартфона есть режим Recovery – набор системных настроек, о которых обычный пользователь знать не должен. Если вас не волнует сохранение каких-либо данных на телефоне, то можете смело вызывать данное меню, следуя инструкции:

- Выключаем телефон.

- Нажимаем одновременно кнопку включения и регулятора громкости (вверх или вниз).

- Переходим в меню Recovery и заходим во вкладку wipe data/factory reset.

- Подтверждаем желание вернуться к заводским настройкам.

После этого смартфон произведет резервное восстановление системы и сбросит все настройки до уровня заводских. Проще говоря, у вас в руках окажется смартфон в том виде, в каком вы приобретали его в магазине. Все личные данные будут удалены, а необходимость ввода пароля пропадет.

Звонок на устройство

Входящий звонок на телефон также может разблокировать защиту некоторых смартфонов. Суть способа не отличается особой сложностью, поэтому с ней сможет справиться каждый. Однако метод не дает 100% гарантии, поскольку на новых моделях смартфонов стоит более продвинутая защита от взлома. Вот краткое описание этого принципа:

- Самостоятельно звоним на телефон или дожидаемся входящего от друга.

- Принимаем звонок, после чего на время получаем доступ к файлам.

- Не завершая вызова, переходим в настройки приватности и отключаем экран разблокировки.

Данный способ хорош тем, что позволяет получить доступ ко всем личным данным без необходимости проводить резервное восстановление системы или вспоминать пароль от Google-аккаунта. Однако метод не нов, поэтому большинство ответственных производителей заблокировали эту дыру в защите в своих новых смартфонах.

Разряженная батарея

Обойти защиту мобильника также можно в том случае, если уровень заряда батареи минимальный (находится ниже показателя в 15%). Метод схож с предыдущим, однако для этого не придется обладать дополнительным телефоном, чтобы сделать вызов. Вот небольшая инструкция:

- Дожидаемся, когда уровень заряда батареи упадет ниже 15%.

- Получаем уведомление о том, что энергии мало и телефон скоро отключится.

- Не нажимая «Хорошо», открываем верхний дисплей и зажимаем палец на любой кнопке.

- Откроется режим настройки, откуда можно попасть в раздел «Защита» и отключить дисплей.

Также как и в случае со входящим вызовом, данный способ получится осуществить лишь в том случае, если вы являетесь владельцем старой модели смартфона. Большинство разработчиков современных девайсов знают об этих недочетах и стараются их исправить.

Сервисный центр

Если заблокированное мобильное устройство находится под гарантией производителя, снять защиту можно в сервисном центре. У тамошних сотрудников есть доступ к базе данных смартфона, так что они смогут отключить блокировку без потери личных данных. Однако учитывайте, что если срок гарантийного обслуживания истек, за работу сотрудника придется заплатить от 500 до 1000 рублей.

Несмотря на то, что данный способ является одним из самых эффективных и действенных, не забывайте о том, что он связан с передачей телефона третьему лицу. Да, сотрудники сервисных центров подписывают договор о нерезглашении личных данных клиентов. Однако все же не стоит оставлять свое устройство без присмотра, если на нем имеется пикантная или конфиденциальная информация.

Также не забывайте, что всегда есть риск нарваться на беспечного ремонтника, который не сможет разблокировать смартфон, после чего будет вынужден произвести откат системы и удаление всех данных. Поэтому лично мы рекомендуем обращаться в сервисный центр лишь в крайнем случае, даже если у вас имеется гарантия на обслуживание.

Сторонние программы

Теперь немного о наболевшем. Уж сколько людей умудрились попрощаться со своими страницами от социальных сетей или паролями от электронных кошельков просто потому, что установили программу сомнительного качества, а внутри оказался «троян». Чтобы не стать жертвой хакеров, мы не рекомендуем скачивать какие-либо другие утилиты для взлома Android, кроме нижеперечисленных:

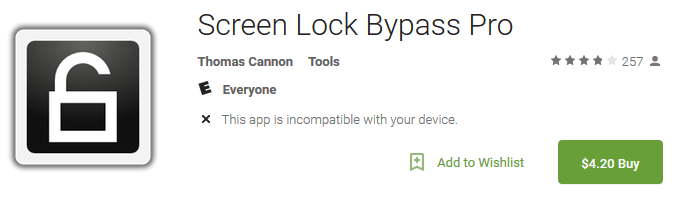

Screen Lock Bypass Pro

Screen off and Lock

Touch Lock

Данные утилиты работают по одному и тому же принципу – деактивируют код блокировки в момент создания скриншота с экрана. Помимо этого, приложения также покажутся интересными тем пользователям, кто хочет обеспечить дополнительную защиту для данных на смартфоне. Однако помните, что скачивать эти программы следует с проверенных ресурсов, например, Google Play.

Сброс заводских настроек

Данный метод часто путают с перепрошивкой (способ с использованием Recovery), однако в отличие от него, сброс заводских настроек не удаляет установленные программы, приложения и сохраненные файлы, а лишь очищает кэш, чтобы наладить работу системы. Для реализации задуманного придется скачать на доверенный компьютер файлы по обновлению системы с официального сайта разработчика, после чего подключиться к ПК через USB и загрузить их в корневую папку с операционной системой.

Как только пользователь установит более старую версию операционной системы, произойдет очистка кеша, а также сброс всех настроек, которые были установлены пользователем. Вообще такой способ используется для отката ОС, однако также пригодится и для взлома. Единственная проблема – сложность метода. Потребуется знать не только то, какая версия Android поддерживается на вашем смартфоне, но и куда именно следует устанавливать файлы.

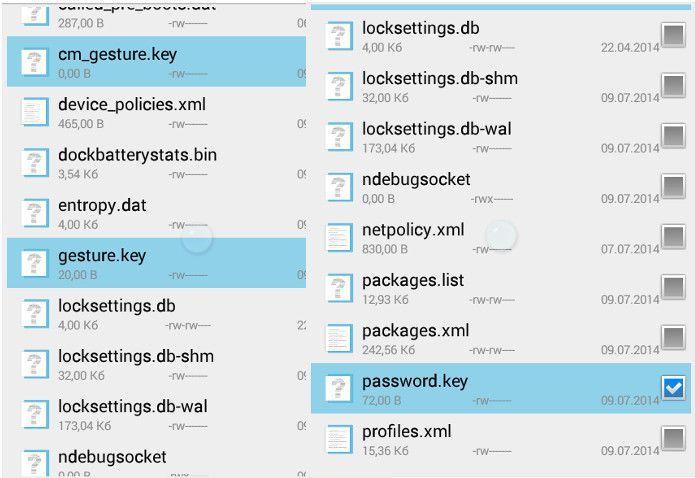

Удаление файлов ключа

Еще один интересный способ разблокировать смартфон – это удаление файлов ключа. Однако такой способ является самым сложным из всех вышеперечисленных, поскольку требует от пользователя определенных знаний в устройстве программ. Хотя сам принцип довольно прост – нужно просто найти файл, который отвечает за сохранение графического ключа или пин-кода, после чего удалить его и телефон вернет свой стандартный пароль в виде четырех нолей.

Обращаем ваше внимание, что удаление файлов ключа проводится через Recovery. Если вы не знаете, какая папка дисплея за что отвечает, то мы не рекомендуем вносить изменения в данные ОС.

В противном случае телефон может попросту не запустится, после чего придется нести его в сервисный центр для перепрошивки. Однако если вы опытный пользователь, а все остальные методики вам не подошли – можете использовать эту.

Отключение блокировки через компьютер

Наверное, многие из вас слышали о том, что разблокировать телефон можно с помощью персонального компьютера, однако вряд ли кто-то из пользователей задавался вопросом – как именно. На самом деле ПК служит лишь инструментом для достижения цели, а способ разблокировки используется один из тех, которые были описаны ранее. Вот несколько примеров:

- Использовать ПК для того, чтобы найти файлы ключа и удалить их.

- Скачать на компьютер программу-разблокировщик и использовать ее.

- Внести изменения в операционную систему и восстановить ее резервной копией.

Можно попробовать сбросить настройки через компьютер, предварительно скачав программу Android System Development Kit на сайте разработчиков.

После скачивания файла следует:

- На смартфоне включить режим USB Debugging: «Настройки» – «Для разработчиков» – «USB настройки» или «Настройки» – «Общие» – «О телефоне» – «Общие» – «Информационные программы».

- Поставить галочки на инструменты для устройства на ПК и подключить его через порт USB.

- Открыть командную строку и прописать в ней «C:UsersИмя пользователяAppDataLocalAndroidAndroid-SDKплатформенные инструменты

- Ввести ADB перезагрузки в recovery.

- Дождаться перезапуска системы.

После этого можно ввести новый пароль и получить доступ к настройкам меню.

Однако учитывайте, что ваш компьютер должен находиться в списке доверенных устройств смартфона, в противном случае телефон попросту не позволит менять его файлы. Проще говоря, если вы хотя бы раз подключались к ПК с помощью USB-кабеля и нажали кнопку «Разрешить», то с помощью него вы сможете разблокировать ваш телефон.

Как взломать игры на Андроид

Ни для кого не секрет, что современные игры на Android разрабатываются таким образом, чтобы у пользователя была возможность вложить в игру реальные деньги. За это игрок обычно получает нехилые бонусы: внутриигровую валюту, уникальные предметы экипировки, ускорение прокачки и другие «плюшки». Однако вовсе не обязательно за все это платить, когда можно просто взломать игру и получить все, что душе угодно. Делается это с помощью специальной программы по следующей инструкции:

- Скачиваем Root Exploer – файловый менеджер для взлома игр.

- Выбираем в программе значение, которое подвергнется изменению в игре (например, золото).

- Нажимаем кнопку Value и сохраняем файл в директории с игрой (папка Data).

После этого можно насладиться всеми преимуществами взлома. Для того, кто когда-нибудь пользовался «Артманией», добавить себе ресурсов или открыть уникальные вещи в игре не составит большого труда, поскольку эти программы хоть и разрабатывались на разные устройства (ПК и смартфон), они имеют схожий принцип действия.

Как взломать Wi-Fi на Android

Кто из пользователей смартфонами не хотел бы пользоваться беспроводным интернетом и не платить за него? С программой WPS Connect это стало возможно. Достаточно просто следовать определенному алгоритму и все получится:

- Скачиваем программу WPS Connect.

- Запускаем новое установленное приложение.

- Ищем точку с запароленным Wi-Fi.

- Выбираем из списка сеть с зеленым индикатором.

- Подключаемся к Wi-Fi.

Однако не стоит обманывать себя ложными надеждами и думать, что теперь вы сможете взломать любую Wi-Fi-сеть. Программа работает только с теми роутерами, которые имеют тип подключения WPS. Практика показывает, что большая часть того списка, который будет высвечиваться в приложении, будет иметь красный индикатор (тип подключения WPA или WPA-2). Однако если вам повезет, и вы найдете точку со старым роутером, то ее взлом не принесет проблем.

Как разблокировать память телефона

Блокировка памяти смартфона может происходить по разным причинам, поэтому способ решения проблемы будет меняться в зависимости от того, почему это произошло. Вот несколько примеров и их пути решения:

- Если память заблокировалась из-за неправильного ввода PIN-кода 3 раза подряд. В этом случае достаточно использовать PUK-код (дается 10 попыток), отыскать который можно на кусочке пластика, на который была прикреплена SIM-карта.

- В некоторых случаях блокировка проводится после скачивания программы или игры с вирусом. Тогда необходимо подключить телефон с помощью USB к ПК и просканировать содержимое папок на наличие вирусов, после чего избавиться от вредоносного программного кода.

- Чтобы разблокировать память флешки телефона, достаточно также ввести специальный пароль, который указан на упаковке к ней. Но кто хранит дома всякие бумажки, верно? Если вы думаете так же, то попробуйте ввести следующие значения: 0000, 1111, 1122, 1234.

Как видите, блокировка памяти – это также не приговор. В большинстве случаев достаточно просто понять, по какой причине произошла такая ситуация, после чего решить проблему одним из вышеперечисленных способов не составит труда.

Как обезопасить себя от взлома

В конце нашей статьи давайте поговорим о том, как можно обезопасить свои личные данные от взлома и передачи их третьим лицам. Ведь ни для кого не секрет, что в XXI веке можно узнать о человеке практически все, если в твоих руках находится его смартфон. Если вы не хотите стать жертвой взлома, то просто следуйте описанным ниже рекомендациям:

- Устанавливайте только надежные пароли.

- Пользуйтесь дополнительными приложениями для блокировки экрана.

- Скачивайте программы и игры только с проверенных источников.

- Проверяйте любой файл перед скачиванием антивирусной программой.

- Регулярно обновляйте операционную систему.

- Не оставляйте в списке доверенных компьютеров рабочий ноутбук или ПК знакомого

- Не забывайте время от времени менять пароль.

- Не оставляйте свой телефон в общественных местах.

- Не подключайтесь к сомнительным Wi-Fi-сетям.

Само собой, для опытного хакера не составит труда взломать ваш телефон, даже если вы будете следовать всем вышеописанным рекомендациям, зато ламеру придется изрядно повозиться. Кроме того, старайтесь все-таки не хранить на телефоне информацию, которую можно использовать против вас.

Это были основные способы взлома смартфона. Мы очень надеемся, что вы не будете использовать полученную информацию в корыстных целях, а изучили ее лишь для того, чтобы обезопасить себя. В противном случае напоминаем: взлом чужих смартфонов – это преступление, которое может быть уголовно наказуемо.

В своей работе компьютерные криминалисты регулярно сталкиваются с кейсами, когда надо оперативно разблокировать смартфон. Например, данные из телефона нужны следствию, чтобы понять причины суицида подростка. В другом случае — помогут выйти на след преступной группы, нападающей на водителей-дальнобойщиков. Бывают, конечно, и милые истории — родители забыли пароль от гаджета, а на нем осталось видео с первыми шагами их малыша, но таких, к сожалению, единицы. Но и они требуют профессионального подхода к вопросу. В этой статье Игорь Михайлов, специалист Лаборатории компьютерной криминалистики Group-IB, рассказывает о способах, которые позволяют экспертам-криминалистам обойти блокировку смартфона.

Важно: эта статья написана для оценки безопасности паролей и графических паттернов, используемых владельцами мобильных устройств. Если вы решите разблокировать мобильное устройство с помощью описанных методов — помните, что все действия по разблокировке устройств вы совершаете на свой страх и риск. При манипуляции с мобильными устройствами вы можете заблокировать устройство, стереть пользовательские данные или привести устройство в неисправное состояние. Также даны рекомендации пользователям, как повысить уровень защиты своих устройств.

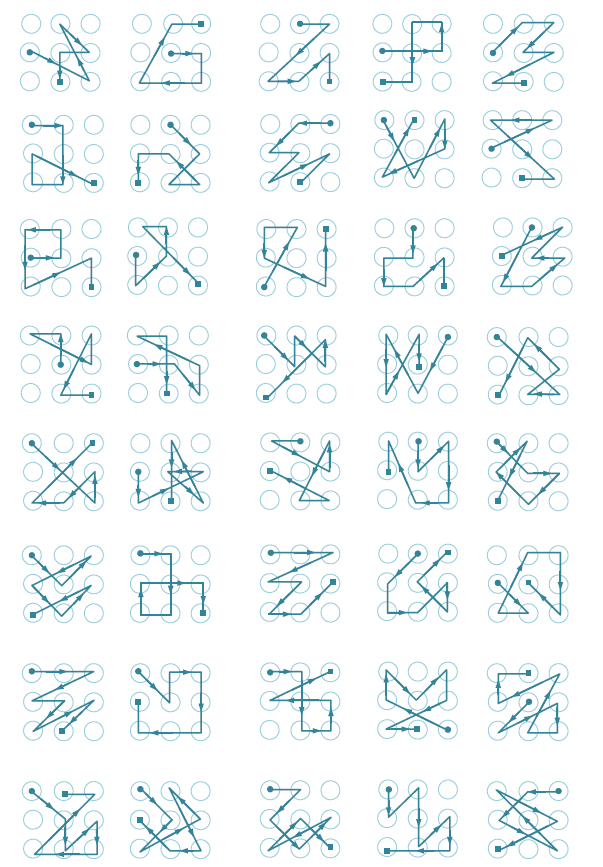

Итак, самым распространенным методом ограничения доступа к пользовательской информации, содержащейся в устройстве, является блокировка экрана мобильного устройства. Когда подобное устройство попадает в криминалистическую лабораторию, работа с ним бывает затруднена, так как для такого устройства невозможно активировать режим отладки по USB (для Android-устройств), невозможно подтвердить разрешение на взаимодействие компьютера эксперта с этим устройством (для мобильных устройств фирмы Apple) и, как следствие, невозможно получить доступ к данным, находящимся в памяти устройства.

Насколько обычная блокировка экрана мобильного устройства препятствует извлечению специалистами данных из него, говорит тот факт, что ФБР США заплатило крупную сумму за разблокировку iPhone террориста Сайеда Фарука, одного из участников теракта в калифорнийском городе Сан-Бернардино [1].

Методы разблокировки экрана мобильного устройства

Как правило, для блокировки экрана мобильного устройства используется:

- Символьный пароль

- Графический пароль

Также для разблокировки экрана ряда мобильных устройств могут использоваться методы технологии SmartBlock:

- Разблокировка по распознаванию отпечатка пальца

- Разблокировка по распознаванию лица (технология FaceID)

- Разблокировка устройства по распознаванию радужной оболочки глаза

Социальные методы разблокировки мобильного устройства

Кроме чисто технических, существуют и иные способы узнать или преодолеть PIN-код, или графический код (паттерн) блокировки экрана. В отдельных случаях социальные методы могут быть более эффективными, чем технические решения, и помочь в разблокировке устройств, перед которыми пасуют существующие технические разработки.

В данном разделе будут описаны методы разблокировки экрана мобильного устройства, которые не требуют (или требуют лишь ограниченного, частичного) применения технических средств.

Для совершения социальных атак нужно как можно глубже изучить психологию владельца заблокированного устройства, понять, по каким принципам он генерирует и сохраняет пароли или графические паттерны. Также исследователю понадобится капля везения.

При использовании методов, связанных с подбором пароля, следует учитывать, что:

- при введении десяти неправильных паролей на мобильных устройствах компании Apple данные пользователя могут быть стерты. Это зависит от настроек безопасности, которые установил пользователь;

- на мобильных устройствах под управлением операционной системы Android может быть использована технология Root of Trust, которая приведет к тому, что после введения 30 неправильных паролей данные пользователя буду либо недоступны, либо стерты.

Способ 1: cпроси пароль

Это покажется странным, но пароль разблокировки можно узнать, просто спросив у владельца устройства. Как показывает статистика, примерно 70% владельцев мобильных устройств охотно сообщают пароль. Особенно, если это сократит время исследования и, соответственно, владелец быстрее получит свое устройство назад. Если нет возможности спросить пароль у владельца (например, владелец устройства умер) или он отказывается его раскрыть — пароль можно узнать у его близких родственников. Как правило, родственники знают пароль или могут подсказать возможные варианты.

Рекомендация по защите: Пароль от вашего телефона — это универсальный ключ от всех данных, в том числе и платежных. Говорить, передавать, писать его в мессенджерах — плохая идея.

Способ 2: подгляди пароль

Пароль можно подсмотреть в момент, когда владелец пользуется устройством. Даже если вы запомните пароль (символьный или графический) лишь частично — это значительно сократит количество возможных вариантов, что позволит быстрее подобрать его.

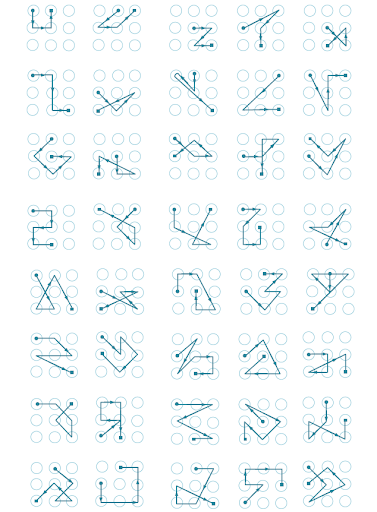

Вариантом данного метода является использование записей камер видеонаблюдения, на которых запечатлен владелец, разблокирующий устройство с помощью графического пароля [2]. Описанный в работе «Cracking Android Pattern Lock in Five Attempts» [2] алгоритм, путем анализа видеозаписей, позволяет предположить варианты графического пароля и разблокировать устройство за несколько попыток (как правило, для этого нужно сделать не более пяти попыток). Как утверждают авторы, «чем сложнее графический пароль, тем проще его подобрать».

Рекомендация по защите: Использование графического ключа — не лучшая идея. Цифро-буквенный пароль подглядеть очень сложно.

Способ 3: найди пароль

Пароль можно найти в записях владельца устройства (файлы на компьютере, в ежедневнике, на фрагментах бумаги, лежащих в документах). Если человек использует несколько различных мобильных устройств и на них разные пароли, то иногда в батарейном отсеке этих устройств или в пространстве между корпусом смартфона и чехлом можно найти клочки бумаги с записанными паролями:

Рекомендация по защите: не надо вести «блокнотик» с паролями. Это плохая идея, кроме случая, когда все эти пароли заведомо ложные, чтобы уменьшить количество попыток разблокировки.

Способ 4: отпечатки пальцев (Smudge attack)

Этот метод позволяет выявить потожировые следы рук на дисплее устройства. Увидеть их можно, обработав экран устройства светлым дактилоскопическим порошком (вместо специального криминалистического порошка можно использовать детскую присыпку или иной химически неактивный мелкодисперсный порошок белого или светло-серого цвета) или посмотрев на экран устройства в косопадающих лучах света. Анализируя взаиморасположение следов рук и имея дополнительную информацию о владельце устройства (например, зная его год рождения), можно попробовать подобрать текстовый или графический пароль. Так выглядит потожировое наслоение на дисплее смартфона в виде стилизованной буквы Z:

Рекомендация по защите: Как мы и говорили, графический пароль — это не лучшая идея, как и стекла с плохим олеофобным покрытием.

Способ 5: искусственный палец

Если устройство может быть разблокировано по отпечатку пальца, а исследователь имеет образцы отпечатков рук владельца устройства, то на 3D-принтере можно изготовить трехмерную копию отпечатка пальца владельца и использовать ее для разблокировки устройства [3]:

Для более полной имитации пальца живого человека — например, когда датчик отпечатка пальца смартфона еще детектирует тепло — 3D-модель надевается (прислоняется) к пальцу живого человека.

Владелец устройства, даже забыв пароль блокировки экрана, может сам разблокировать устройство, используя отпечаток своего пальца. Это может быть использовано в определенных случаях, когда владелец не может сообщить пароль, но, тем не менее, готов помочь исследователю разблокировать свое устройство.

Исследователю следует помнить о поколениях сенсоров, примененных в различных моделях мобильных устройств. Старые модели сенсоров могут срабатывать практически на прикосновение любого пальца, не обязательно принадлежащего владельцу устройства. Современные ультразвуковые сенсоры, наоборот, сканируют весьма глубоко и четко. Кроме того, ряд современных подэкранных сенсоров — это просто CMOS-фотокамеры, которые не могут сканировать глубину изображения, из-за чего обмануть их намного проще.

Рекомендация по защите: Если палец, то только ультразвуковой сенсор. Но не забывайте, что приложить палец против вашей воли куда проще, чем лицо.

Способ 6: «рывок» (Mug attack)

Данный метод описан британскими полицейскими [4]. Он заключается в скрытой слежке за подозреваемым. В момент, когда подозреваемый разблокирует свой телефон, агент в штатском вырывает его из рук владельца и не дает устройству заблокироваться вновь до момента передачи его экспертам.