Зараженные вирусами ссылки становятся все более распространенными, так что у каждого есть шанс открыть их на своем телефоне. Иногда это подозрительная ссылка в электронном письме, Messenger или WhatsApp, а иногда это подозрительная ссылка на Facebook. Как только вы осознали, что стали жертвой мошенников, нельзя терять время. Вы должны знать, что делать, чтобы избавиться от потенциального вируса.

Чем опасно нажатие подозрительной ссылки?

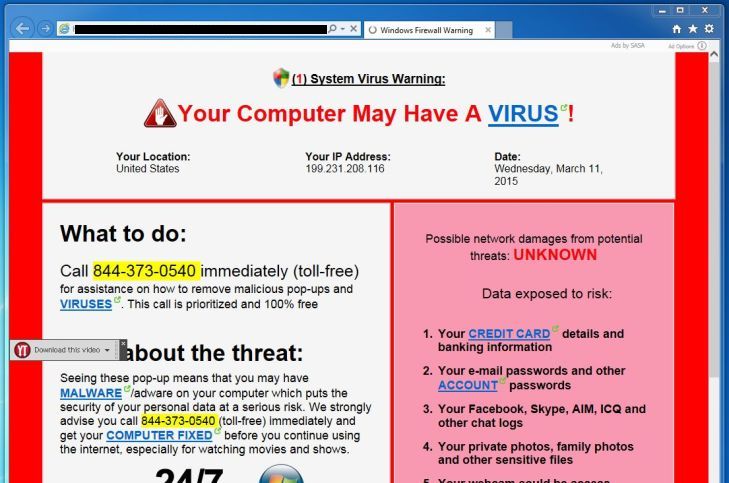

Ссылка на вредоносные сайты является одним из самых распространенных методов фишинга, который используется для обмана, чтобы заставить пользователей раскрыть свою личную информацию. К примеру, нажав подозрительную ссылку на телефоне Android, мы можем бессознательно раскрыть свои пароли, номера кредитных карт или учетные данные банковского счета. Более того, несмотря на, казалось бы, большую безопасность, даже iPhone можно заразить из-за подозрительной ссылки.

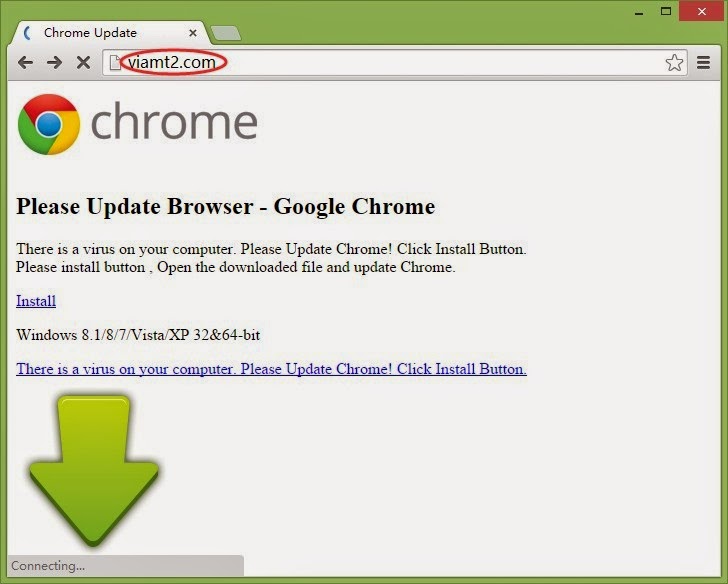

Подозрительные ссылки указывают на поддельные веб-сайты, обманчиво похожие на веб-сайты банков или других надежных организаций, например организаций, предлагающих платежные услуги, курьерские услуги или доступ в Интернет. Сообщение с просьбой раскрыть личную информацию должно предупредить о фишинге. Надежные организации никогда не предъявляют таких требований к своим клиентам. Подозрительные источники также не используют зашифрованную версию протокола HTTP. Поэтому, если вы уже открыли потенциально опасную ссылку на телефоне, ни в коем случае не вводите вашу конфиденциальную информацию на сайте.

Еще худший сценарий нажатия подозрительной ссылки на вашем телефоне – когда смартфон автоматически загружает вредоносное ПО. Можно даже не заметить, что он установлен на устройстве. С тех пор конфиденциальная информация может быть захвачена без вашего ведома, что часто приводит к воровству средств, повреждению файлов на телефоне или просто дальнейшему распространению вируса. Что делать, чтобы этого не произошло?

Выключите интернет на телефоне

Первый шаг после того, как вы поняли, что вы перешли по подозрительной ссылке на своем телефоне, это полностью выключить интернет на своем смартфоне. Это касается как Wi-Fi, так и мобильных данных. Таким образом можно уменьшить риск загрузки вредоносного ПО как на устройство, так и на другие устройства, подключенные к той же сети Wi-Fi. Безопаснее – включить на телефоне режим полета. Таким образом, вы остановите возможность вредоносного программного обеспечения отправлять подозрительные SMS-сообщения от вашего имени людям из списка контактов на смартфоне.

Проверка банковского счета

Если вы используете телефон для входа в банковские программы, следует проверить, не исчезли ли ваши средства с банковского счета. Когда вы заметите какую-либо подозрительную транзакцию, вы должны немедленно сообщить о ситуации в банк, который примет соответствующие меры по защите счета. Вероятно, это приведет к блокированию существующей карты и необходимости регистрации новой. В случае необходимости о деле будет проинформирована полиция.

Резервное копирование данных

Существуют вирусы, которые, установившись на смартфон, блокируют доступ к разным типам приложений, фотографий и другим данным, которыми вы пользуетесь ежедневно. Для разблокирования их использования иногда требуют деньги, но часто вирус безвозвратно удаляет содержимое внутренней памяти телефона. Поэтому по нажатию подозрительной ссылки следует как можно быстрее сделать резервную копию данных. Пока вы не включили интернет на телефоне, для этого лучше использовать карту памяти, флешку или портативный диск.

Изменение учетных данных в программах

Используя надежное устройство, вы должны изменить учетные данные для программ, которые могли быть подвергнуты хакерской атаке по нажатию подозрительной ссылки. Следует изменить пароли в социальные сети, электронную почту и банковский счет. Если это возможно, вы должны включить двухфакторную авторизацию, например, подтверждение телефона. Если у вас есть банковская карта на подозрительном сайте, ее необходимо немедленно заблокировать и заменить новой.

Сканирование смартфона на вирусы

После выполнения вышеуказанных действий пора снова подключить потенциально зараженный телефон к сети. Люди, не очень подкованные в технике, могут отнести свой смартфон к GSM-специалисту, который проверит устройство на наличие вредоносных программ. Следует тщательно подбирать компетентного человека, имеющего положительные отзывы о проделанной работе. Опытные владельцы телефонов могут загрузить антивирус из безопасного источника, например, Avast, AVG или Kaspersky, из Google Play Store. Множество абсолютно бесплатных приложений позволит сканировать содержимое смартфона, чтобы исключить наличие вредоносных программ.

Восстановить заводские настройки

Если ваш антивирус не может удалить вирус или вы хотите со 100% гарантией избавиться от вредоносного программного обеспечения, хорошим методом является сброс телефона к заводским настройкам. Это радикально, потому что удаляет все данные со смартфона, и остаются только ваши настройки и приложения. Поэтому следует заранее убедиться, что вы создали резервную копию файлов, например, фото или видео. Если резервное копирование выполняется регулярно, после сброса до заводских настроек можно дополнительно восстановить копию данных до даты нажатия подозрительной ссылки.

Осторожность превыше всего

В дальнейшем лучше избегать ситуаций, которые могут поставить вас под угрозу. Следует быть очень осторожным, прежде чем открывать подозрительные ссылки. Если отправитель ссылки заслуживает доверия, он обязательно попытается связаться с вами более ответственно, например, по телефону или по электронной почте. Подозрительные сообщения лучше сразу удалять, чтобы потом случайно на них не нажать. Вы точно не должны открывать ссылки, отправленные незнакомцами. Вы также должны быть осторожны, открывая ссылки, отправленные друзьями, которых вы знаете, поскольку их учетные записи могут быть сломаны. Ни при каких обстоятельствах вы не должны делиться конфиденциальной личной информацией через незащищенные веб-сайты.

Вам необходимо обновить браузер или попробовать использовать другой.

![]()

- Дней с нами

- 734

- Розыгрыши

- 0

- Сообщения

- 75

- Репутация

+/- -

0

- Реакции

- 57

-

#1

Инструкция:

Для начала, открываем терминал в Kali Linux (Kali Linux Downloads) и вводим следующую команду для обновления пакетов:

pkg update && pkg upgrade

Перед созданием вредоносной ссылки нужно установить git и Python с помощью данных команд:

pkg install git

pkg install python2

pkg install python3

Далее, устанавливаем утилиту Lolcat командой:

pip install lolcat

Клонируем именно этот репозиторий с GitHub:

git clone noob-hackers/infect

Переходим в папку нашего «орудия»:

cd Infect

Нажимаем и запускаем:

bash infect.s

Как только запустили, выбираем первый пункт. Далее просто соглашаемся со всем, нажимая три раза подряд Enter.

Готово!

Когда жертва перейдет по нашей ссылке, на устройство скачается файл под названием System Update.apk, но этого мало. Нужно чтоб жертва установила и запустила файл, только после этого телефон жертвы будет заражен вирусом Elite, который просто не позволит воспользоваться устройством.

![]()

- Дней с нами

- 2.699

- Розыгрыши

- 19

- Сообщения

- 30.540

- Репутация

+/- -

1.814

- Реакции

- 38.193

-

#2

З. Ы: Прошивкой телефона це не лечится?

![]()

sanef

Главный дебил форума

- Дней с нами

- 1.448

- Розыгрыши

- 10

- Сообщения

- 3.702

- Репутация

+/- -

65

- Реакции

- 3.833

- Telegram

- sanef3000

-

#3

Приветствую читателей ! Сегодня хочу рассказать вам, как одной вредоносной ссылкой можно в прямом смысле «убить» смартфон на базе Android.Инструкция:

Для начала, открываем терминал в Kali Linux (Kali Linux Downloads) и вводим следующую команду для обновления пакетов:

pkg update && pkg upgrade

Перед созданием вредоносной ссылки нужно установить git и Python с помощью данных команд:

pkg install git

pkg install python2

pkg install python3Далее, устанавливаем утилиту Lolcat командой:

pip install lolcatКлонируем именно этот репозиторий с GitHub:

git clone noob-hackers/infect

Переходим в папку нашего «орудия»:

cd Infect

Нажимаем и запускаем:

bash infect.sКак только запустили, выбираем первый пункт. Далее просто соглашаемся со всем, нажимая три раза подряд Enter.

Готово!Когда жертва перейдет по нашей ссылке, на устройство скачается файл под названием System Update.apk, но этого мало. Нужно чтоб жертва установила и запустила файл, только после этого телефон жертвы будет заражен вирусом Elite, который просто не позволит воспользоваться устройством.

Источник: https://Лолз.гуру/threads/1961190/

Типа метку «копипаст» совсем необязательно ставить, да?

Похожие темы

Случаются такие дни, когда охота насорить кому-нибудь скрытно, или же вы решили создать вирус, который будет красть данные, любые данные. Вообразим себя злыми хакерами, которые решили начать действовать. Давайте познаем это необъятное искусство.

Определение вируса

История компьютерных вирусов берет свое начало в 1983 году, когда Фред Коэн использовал его впервые.

Вирус — это вредоносный код, он направлен на захват управления вашими файлами, настройками. Создает копии самого себя, всячески захламляет персональный компьютер пользователя. Некоторые можно обнаружить сразу, когда другие скрываются в системе и паразитируют в ней. Часто их передача происходит с помощью сайтов, где размещен пиратский контент, порно-сайтов и других. Бывает, скачивание вирусов происходит при желании скачать мод или чит. Довольно просто распространить вирус, если у вас готова вирусная ссылка.

Методы воздействия вредоносных программ

К компьютерным вирусам относится множество вредоносных программ, однако не все они способны к «размножению»:

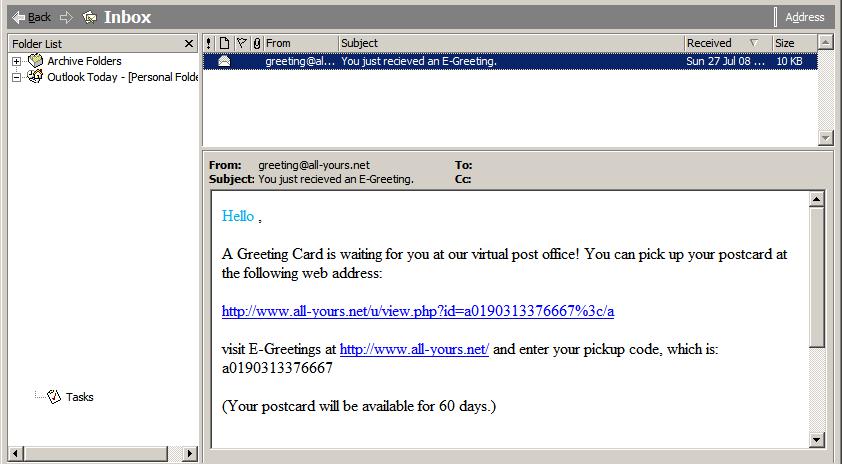

- Черви. Заражают файлы на компьютере, это могут быть любые файлы, начиная от .exe и заканчивая загрузочными секторами. Передаются через чаты, программы для общения типа Skype, icq, через электронную почту.

- Троянские кони, или трояны. Лишены самостоятельной способности распространяться: они попадают на компьютер жертвы благодаря их авторам и третьим лицам.

- Руткит. Сборка различных программных утилит при проникновении на компьютер жертвы получает права суперпользователя, речь про UNIX-системы. Представляет собой многофункциональное средство для «заметания следов» при вторжении в систему с помощью снифферов, сканеров, кейлоггеров, троянских приложений. Способны заразить устройство на операционной системе Microsoft Windows. Захватывают таблицы вызовов и их функций, методы использования драйверов.

- Вымогатели. Такие вредоносные программы препятствуют входу пользователя на устройство путем принуждения к выкупу. Последние крупные события, связанные с программами-вымогателями, — WannaCry, Petya, Cerber, Cryptoblocker и Locky. Все они требовали за возвращение доступа в систему криптовалюту биткоин.

- Кейлоггер. Следит за вводом логинов и паролей на клавиатуре. Фиксирует все нажатия, а затем отсылает журнал действий на удаленный сервер, после чего злоумышленник использует эти данные на свое усмотрение.

- Снифферы. Анализирует данные с сетевой карты, записывает логи с помощью прослушивания, подключения сниффера при разрыве канала, ответвления сниффером копии трафика, а также через анализ побочных электромагнитных излучений, атак на канальном или сетевом уровне.

- Ботнет, или зомби-сети. Такая сеть представляет собой множество компьютеров, образующих одну сеть и зараженных вредоносной программой для получения доступа хакеру или иному злоумышленнику.

- Эксплойты. Этот вид вредоносного программного обеспечения может быть полезным для пиратов, ведь эксплойты вызываются ошибками в процессе разработки программного обеспечения. Так злоумышленник получает доступ к программе, а дальше и к системе пользователя, если так задумал хакер. У них есть отдельная классификация по уязвимостям: нулевой день, DoS, спуфинг или XXS.

Пути распространения

Вредоносный контент может попасть на устройство разными способами:

- Вирусная ссылка.

- Доступ к серверу или локальной сети, по которой будет проходить распространение вредоносного приложения.

- Выполнение программы, зараженной вирусом.

- Работа с приложениями пакета Microsoft Office, когда с помощью макровирусов документов вирус распространяется по всему персональному компьютеру пользователя.

- Просмотр вложений, пришедших с сообщениями электронной почты, а они оказались с инфицированными программами и документами.

- Запуск операционной системы с зараженного системного диска.

- Установка на компьютер заранее зараженной операционной системы.

Где могут прятаться вирусы

Когда вирусная ссылка сделана, а вы запустили программу, которая начинает скрытую работу на персональном компьютере, то некоторые вирусы и другие вредоносные программы способны на сокрытие своих данных в системе или в исполняемых файлах, расширение которых может быть следующего типа:

- .com, .exe — вы скачали какую-то программу, а там оказался вирус;

- .bat — командные файлы, содержащие определенные алгоритмы для операционной системы;

- .vbs — файлы программы на языке Visual Basic for Application;

- .scr — файлы программ скринсейверов, которые крадут данные с экрана устройства;

- .sys — файлы драйверов;

- .dll, .lib, .obj — файлы библиотек;

- .doc — документ Microsoft Word;

- .xls — документ Microsoft Excel;

- .mdb — документ Microsoft Access;

- .ppt — документ Power Point;

- .dot — шаблон приложений пакетам Microsoft Office.

Признаки

Любое заболевание или заражение протекает в скрытой фазе или в открытой, этот принцип присущ и вредоносному программному обеспечению:

- Устройство начало работать со сбоями, программы, которые работали раньше хорошо, вдруг стали тормозить или вылетать.

- Медленная работа устройства.

- Проблема с запуском операционной системы.

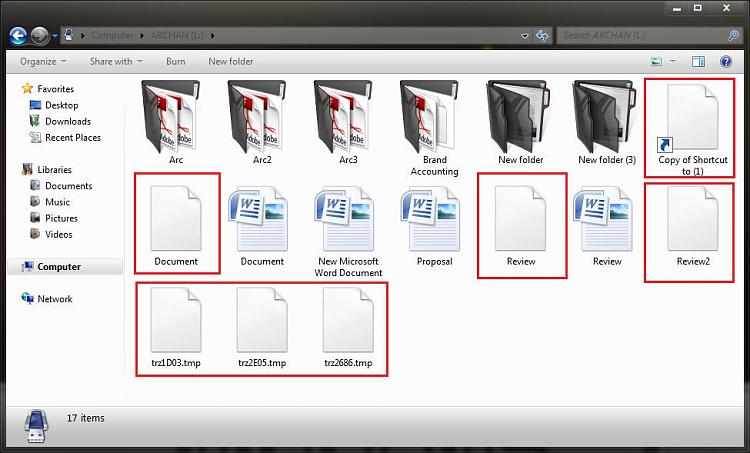

- Исчезновение файлов и каталогов или изменение их содержимого.

- Содержимое файла подвергается изменению.

- Изменение времени модификации файлов. Можно заметить, если в папке используется вид «список», или вы посмотрите на свойство элемента.

- Увеличение или уменьшение количества файлов на диске, и впоследствии увеличение или уменьшение объема доступной памяти.

- Оперативной памяти становится меньше из-за работы посторонних сервисов и программ.

- Показ шокирующих или иных изображений на экране без вмешательства пользователя.

- Странные звуковые сигналы.

Методы защиты

Самое время подумать о способах защиты от вторжения:

- Программные методы. К ним относятся антивирусы, файрволлы и другое защитное ПО.

- Аппаратные методы. Защита от постороннего вмешательства к портам или файлам устройства, непосредственно при доступе к «железу».

- Организационные методы защиты. Это дополнительные меры для сотрудников и иных лиц, которые могут иметь доступ к системе.

Как найти список вирусных ссылок? Благодаря Интернету можно скачать сервисы, например, от Dr.Web. Или воспользоваться специальным сервисом для показа всех возможных вредных ссылок. Там есть список на вирусные ссылки. Остается выбрать наиболее подходящий вариант.

Вирусная ссылка

Не забывайте, что использование вирусных программ преследуется по закону!

Приступаем к самому главному действию — к созданию вирусных ссылок и выяснению способов их распространения.

- Выбираем операционную систему для атаки. Чаще это — Microsoft Windows, так как она распространена больше, чем остальные системы, особенно если речь зашла о старых версиях. К тому же многие пользователи не обновляют операционные системы, оставляя их уязвимыми к атакам.

- Выбираем способ распространения. Как создать вирусную ссылку, которая не будет распространяться? Никак. Для этого можно запаковать ее в исполняющий файл, макрос в Microsoft Office, веб-скрипт.

- Узнать слабое место для атаки. Совет: если пользователь скачивает пиратский софт, обычно он выключает антивирус или не обращает на это внимания из-за наличия таблетки в репаке, так что это еще один способ для проникновения.

- Определяем функционал вашего вируса. Вы можете просто проверить антивирус на способность обнаружить ваш вирус, или же использовать вредоносную программу в более масштабных целях типа удаления файлов, просмотра сообщений и других действий.

- Для того чтобы что-то написать, придется выбрать язык. Язык можно использовать любой, а то и несколько, но в большей мере используется язык C и C++, для макровирусов есть Microsoft Office. Разобраться можно с помощью уроков в Интернете. Visual Basic — это среда разработки.

- Время для создания. На это может уйти много времени. Не забудьте о способах сокрытия вируса от антивирусных программ, иначе вашу программу быстро найдут и обезвредят. Не факт, что вы кому-то сильно навредите, так что спите спокойно. Однако помните, что за любой зловредный софт нужно нести ответственность! Узнайте больше о полиморфном коде.

- Посмотрите методы сокрытия кода.

- Проверьте вирус на работоспособность в виртуальной машине.

- Загрузите его в сеть и ждите первых «клиентов».

Вирусная ссылка для телефона создается примерно так же, но с устройствами на iOS придется помучиться, так как там хорошая система защиты, в отличие от «Андроида». Однако в последних версиях удалось поправить многие дыры в системе защиты. Не забывайте, что есть еще старые устройства, а зная «любовь» к созданию новых версий у сторонних разработчиков, большая часть андроид-устройств подвержена опасности.

(Просто перенёс в блог…)

В свете последней эпидемии мобильных вирусов, атакующих смартфоны на Android…

И так, внимайте те, кто безалаберно отнёсся к безопасности и получив сообщение (пусть даже и от знакомого номера — а именно ТАК! действует вирус, рассылает сообщения по всей контактной книжке) и таки ткнул! в ссылку.

И не важно, что там в тексте — «посмотри как мы классно выглядим», «штраф! оплатите своевременно!», «судебное решение», «вы продаёте?», «получи скидку!» и т.д.

Всё это — социальная инженерия! Попытка заинтересовать, отвлечь, запудрить мозги и добиться ОДНОГО — ЗАСТАВИТЬ НАЖАТЬ НА ССЫЛКУ! Это ПЕРВЫЙ рубеж.

Но ткнуть в ссылку МАЛО! Нужен подключенный интернет — мобильный или wifi, не важно. Скачивается файл.

И тут у вас есть шанс! Файл, хоть и называется что-то типа photo_3802, но имеет расширение APK! а совсем не JPG! Это ВТОРОЙ рубеж.

Т.е. это не картинка, а ПРИЛОЖЕНИЕ! Программа, если так понятней. И она попросится УСТАНОВИТЬСЯ!

Это ТРЕТИЙ рубеж! Потому что в политике безопасности по умолчанию стоит запрет на установку приложений из неизвестных источников. И при попытке установки приложения слитого не через Play Market система ругнётся и скажет, что это запрещено! Ноооо. если хооочешь…  то можно разрешить! Это ЧЕТВЁРТЫЙ рубеж.

то можно разрешить! Это ЧЕТВЁРТЫЙ рубеж.

Ведь у некоторых «галочка» уже стоит — ставили репаки программ или игрушки сломанные и забыли отключить.

А антивирус — не установлен. ИИИИИИИ! БАХ! Вирус уже в системе!

Всё это предистория… я объяснил КАК ПОПАДАЕТ вирус. Теперь попробуем его прибить

Что же получится, если вирус запустится?

Неееее! Не САМ! Это ВЫ! его САМОСТОЯТЕЛЬНО ЗАПУСТИЛИ! Да-да-да! Винить, кроме собственной глупости некого.

Перестают открываться настройки, выпрыгивает какое-нибудь сообщение, мешающее нажимать иконки на экране… к счёту вдруг оказываются приписаны платные услуги и деньги стремительно улетают в неизвестном направлении! под раздачу могут попасть и банковские карты! Вообщем всё зависит от версии вируса. Последний, который попался — работал даже в «безопасном режиме»!

Ну а теперь будет ЛЕЧИТЬ! Если есть wi-fi — симку лучше вынуть.

У Samsung-ов, например, что бы запустить смартфон в безопасном режиме нужно при загрузке удерживать кнопку «Vol-» (громкость минус) — на экране должна появиться надпись «безопасный режим». Это практически как в Windows — загрузка системы с использованием минимума драйверов и отключением программ из автозагрузки.

Для других моделей смартфонов ищем информацию в интернете. Иногда этого бывает достаточно, что бы зайти в настройки/диспетчер приложений и удалить «незванного гостя». Назывался он что-то типа «ММС сообщение», «ММС послание»… но могут быть и другие названия. Вся прелесть задумки автора вируса в том, что он не лезет глубоко в систему, не получает root-доступ, а ставится на уровне приложений пользователя! Поэтому работает без проблем на версиях Android от 5 до 8. (из тех, что попадались МНЕ)

Но этот момент нам и поможет! Пытаемся загрузиться в безопасном режиме — быстро лезем в настройки, приложения и ищем упомянутое название среди приложений пользователя. Тыкаем в него в списке, УДАЛИТЬ, ОК!

Как ни странно — чем тормознее смартфон, тем больше шансов успеть!

Антивирусы «газись» скачивать даёт, но запуск глушит. Особо не дёргаемся по этому поводу.

Новый вирь кусается! Да-да! гадёныш… Он умудряется грузиться даже в безопасном режиме!

И при попытке удалить приложение вылетает сообщение, которое перекрывает нужные кнопки. Пытаемся его согнать, вызывая список запущенных приложений и прибивая приложение с сообщением.

Конечная цель — удалить приложение, которое мешается! Получилось? Отлично!

Что? Не получилось? Окошко опять появляется быстрее, чем вы успеваете нажать кнопку «удалить»?

Рррррр! Переходим к новой фазе! В настройки попасть не получается

Вирусу, что бы жить и пакостить нужОн интернет. Поэтому он мобильный интернет и через wifi НЕ ОТРУБАЕТ.

Видел версию, которая мешала вводить пароль к wifI, но даже там удалось его набрать, чуть помаявшить.

Т.е. у смартфона есть интернет! Заходим в Play Market и ищем приложение по строчке «systemapp remover»

Самое первое в выдаче наверняка будет «менеджер приложений (ROOT)» от Jumobile. Его и ставим.

По умолчанию оно открывает именно список системных приложений. В левом верхнем углу жмём стрелку «назад», выбирает «приложения пользователя» и ищем «газись». Есть возможность отсортировать по дате установки приложения. Тоже будет подспорьем в поиске «новоприбывшего».

Ставим галочку справа от названия и жмём кнопку «удалить» слева внизу. И тут начинается игра «чьё кунг-фу быстрее». Не шучу! Вирус продолжает противодействовать и пытается быстро закрыть сообщение о подтверждении удаления!

Напоминаю, конечная задача — прибить «незванного гостя»!

«Ловкость рук и никакого мошенства!» (с) Акопян

Финальная фаза: вирус удалён из приложений (иногда их может быть НЕСКОЛЬКО), смарт перезагружен и перестал рассылать «газись» по абонентам и жрать деньги со счёта.

Устанавливаем антивирус. Из моего личного опыта хорошо справляется с ЛЕЧЕНИЕМ и установкой новых вирусов бесплатный «Drweb Lite».

Проводим полное сканирование и прибиваем найденные apk-шки с вирусом, если сохранились. Отключаем в настройках безопасности «устанавливать неподписанные приложения». Выдыхаем.

Если вирь успел подключить платные подписки — звоним и ругаемся с операторами техподдержки мобильного провайдера или лезем проверять в личный кабинет через интернет.

Отмечу особо: антивирь — это НЕ ПА-НА-ЦЕ-Я! ЛЮБОЙ! Хоть платный, хоть бесплатный! Касается любых систем и любых антивирусов.

Вот как-то так.

Автору вируса — спасибо за пополнение бюджета и наработку опыта. Доработка вируса в плане блокировки сторонних диспетчеров приложений ничего не даст — их можно наклепать без счёта. или убить приложение через терминал ADB.

Поймавшим вирус — включайте голову или пользуйте Nokia 3310! Да, я про тот старый «кирпич», а не про новую цветную «погремушку»

С уточняющими вопросами — в комментарии.  Чем смогу… Коррекция по тексту — принимается.

Чем смогу… Коррекция по тексту — принимается.