По последним данным, скандальное видео Артема Дзюбы утекло в сеть, потому что телефон футболиста взломали. Рассказываем, как защитить устройство, соцсети и мессенджеры, даже если ничего компрометирующего там нет

На нашем телефоне или в чатах часто содержатся личные сведения, которые злоумышленники могут использовать в своих целях. Например, номера карт, доступы к онлайн-банкам, домашний адрес или рабочая переписка. Со смартфоном в руках легко получить логины и пароли к приложениям, ведь их зачастую высылают по СМС. А еще мошенники могут узнать о ваших пожилых родственниках и обмануть их, используя всю известную информацию. Вот как всего этого избежать.

- Как защитить свой телефон

- Как защитить аккаунт в Instagram

- Как защитить аккаунт в Facebook

- Как защитить WhatsApp

- Как защитить Telegram

Как защитить свой телефон

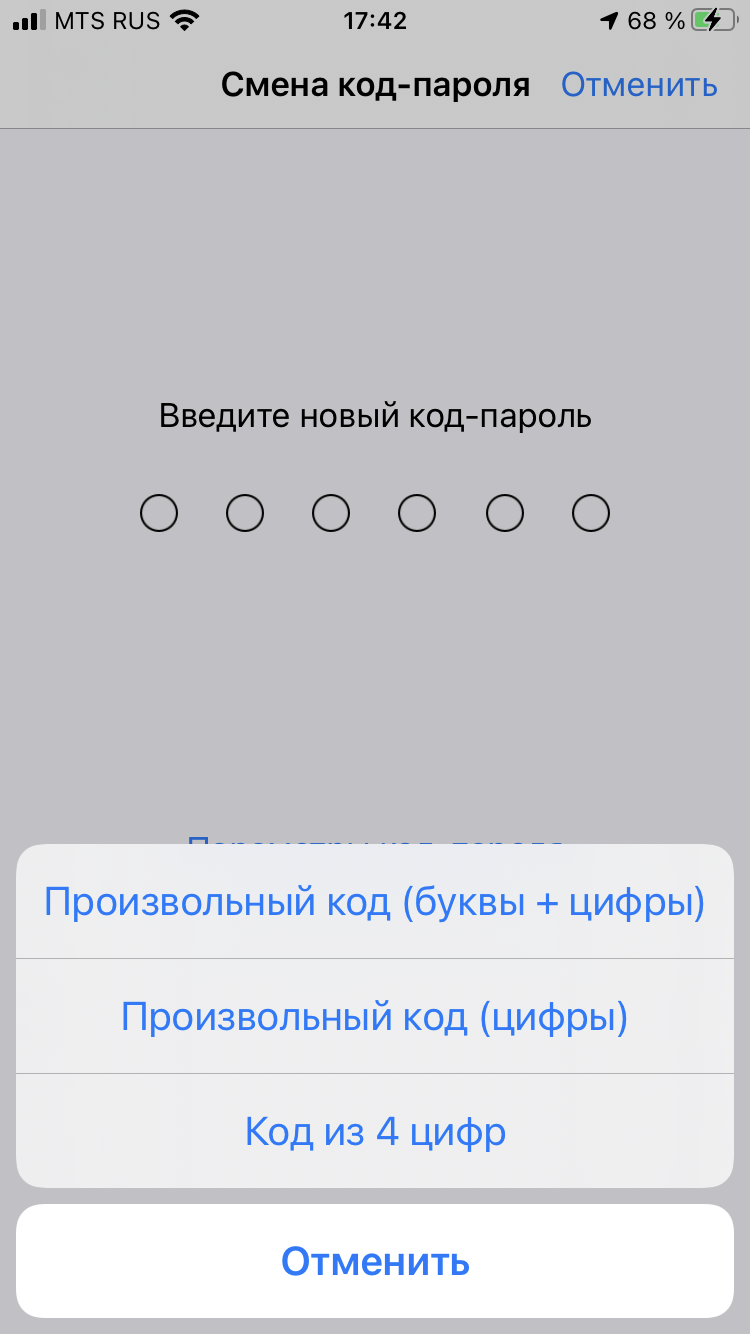

1. Используйте сложный пароль. Его можно установить вместо четырех- или шестизначного PIN-кода для разблокировки.

На iPhone: зайдите в «Настройки» → «Touch ID и код-пароль» → «Запрос пароля: сразу»; «Сменить пароль» → «Произвольный код (буквы + цифры)».

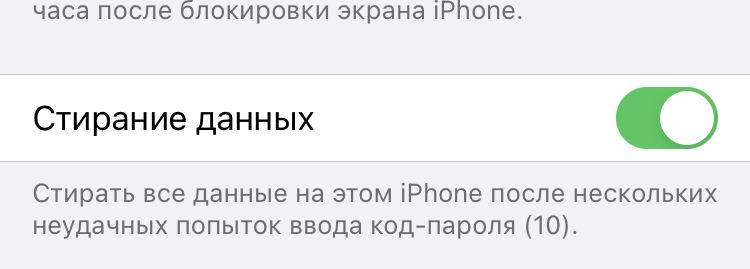

Чтобы усилить защиту, включите сброс всех данных после десяти неудачных попыток.

На Android: «Настройки» → «Безопасность» → «Блокировка экрана», выберите «Пароль» в качестве способа блокировки экрана и установите пароль из букв и цифр. Затем «Настройки» → «Безопасность», уберите галочку «Показывать пароли».

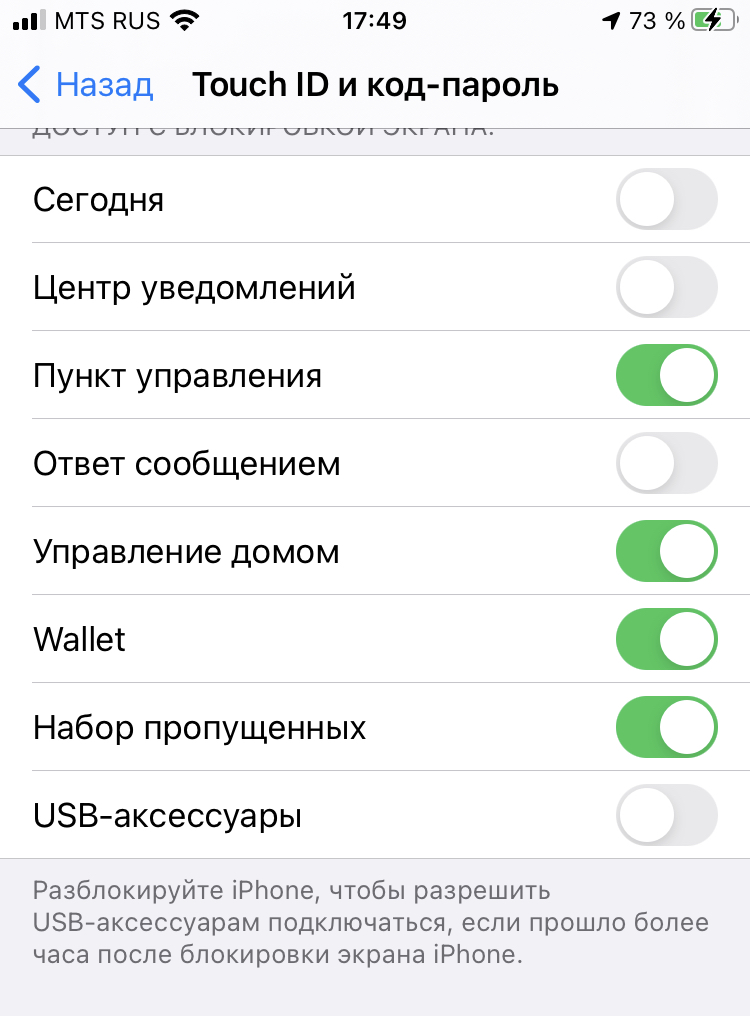

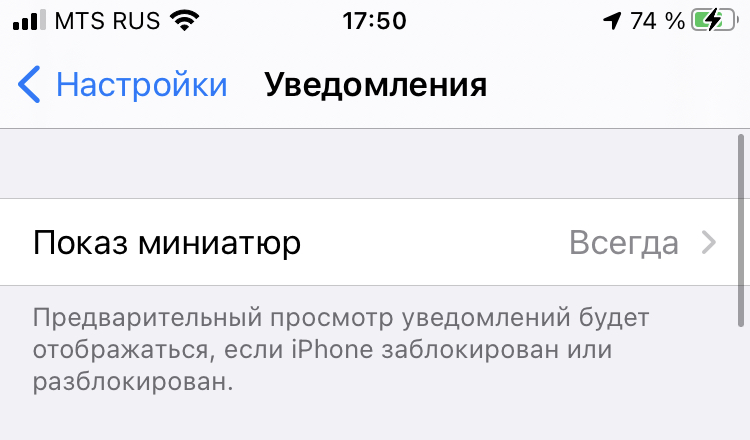

2. Отключите уведомления на заблокированном экране. Это помешает злоумышленникам видеть письма и сообщения — включая коды для подтверждения платежей.

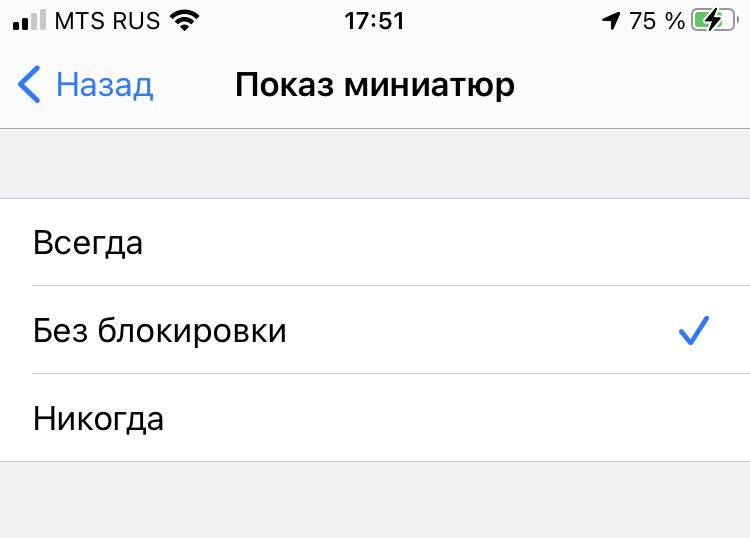

На iPhone: «Настройки» → «Пароль» («Touch ID и пароль») → раздел «Доступ с блокировкой экрана» и «Настройки» → «Уведомления» → «Показ миниатюр» → «Без блокировки».

На Android: «Настройки» → «Приложения», выберите приложение и уберите галочку «Показать уведомления».

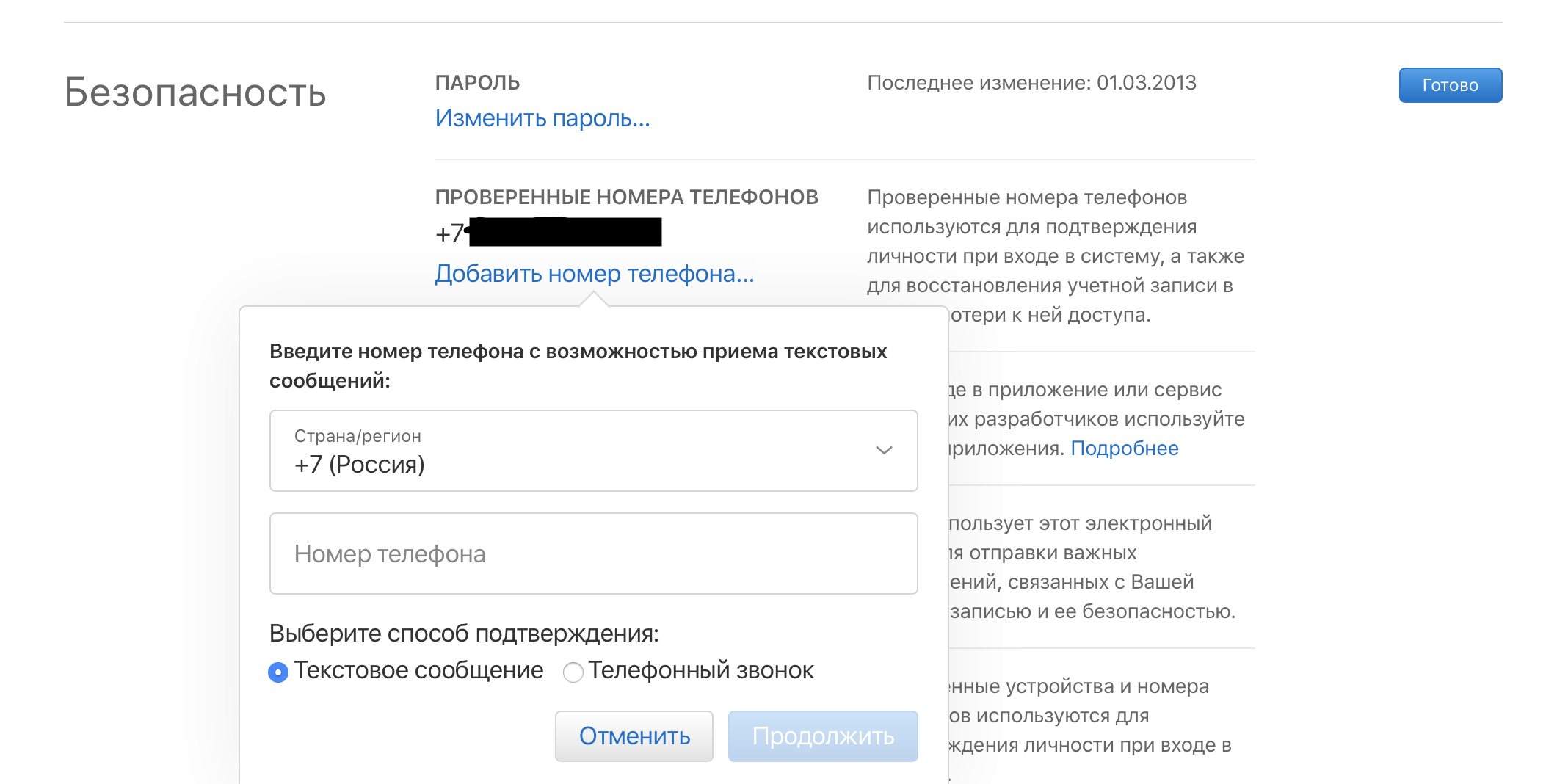

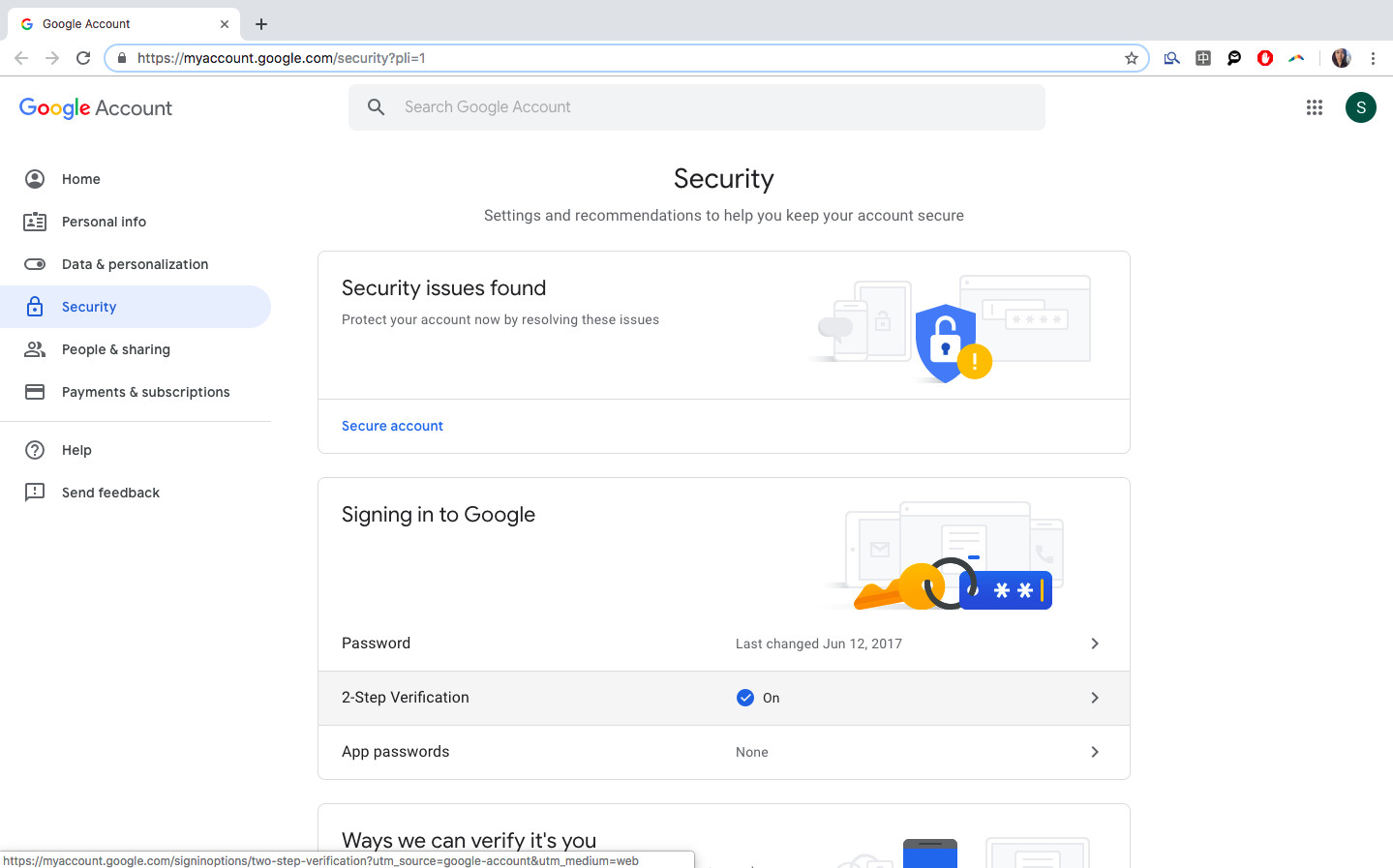

3. Включите двухфакторную проверку на телефоне и компьютере. При двухфакторной авторизации, помимо пароля, вы подтверждаете вход при помощи SMS-кода, который отправляется на подключенное вами устройство. Так у посторонних не будет доступа к вашему аккаунту.

На iPhone: Сайт Apple ID → «Двухфакторная идентификация» → «Вкл» Затем: «Безопасность» → «Проверенные номера телефонов» → «Изменить» → «Добавить номер телефона с возможностью приема текстовых сообщений».

На Android: Зайдите на Google Account и следуйте инструкциям на сайте.

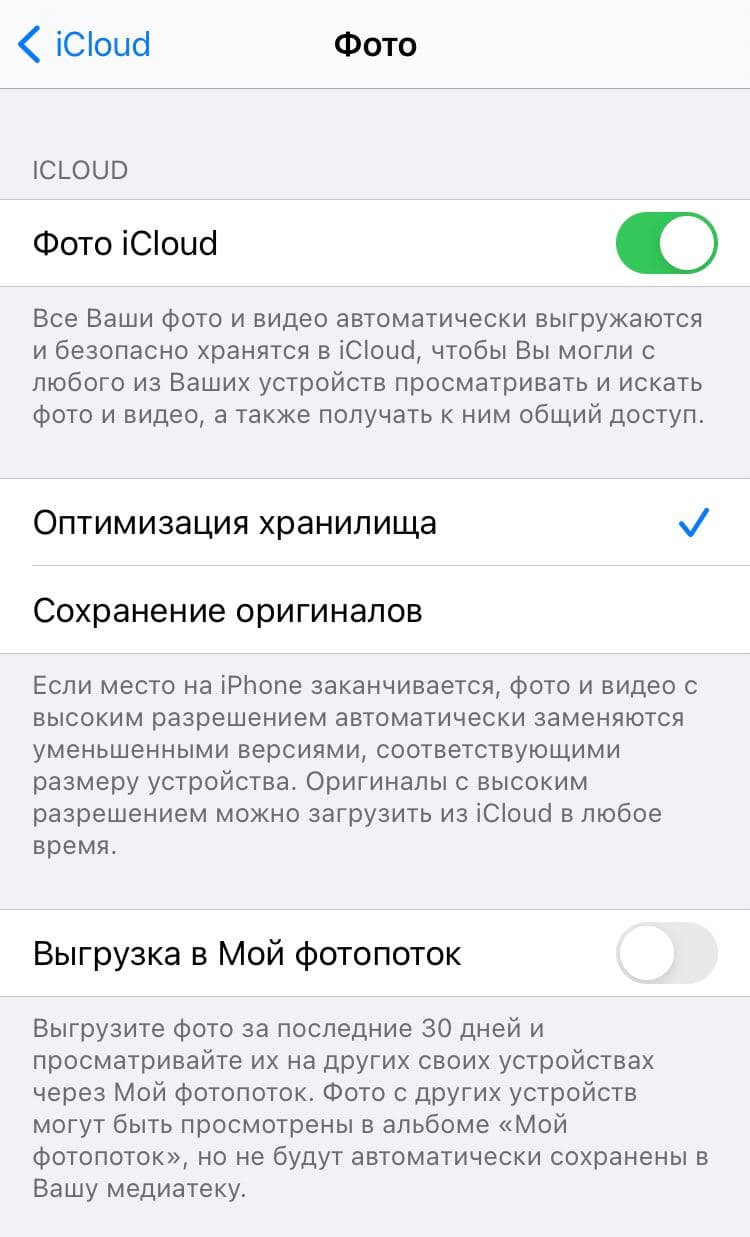

4. Выключите автоматическую синхронизацию данных. Именно из-за нее часто попадают в сеть интимные фото знаменитостей: хакеры взламывают их облачные хранилища с других устройств.

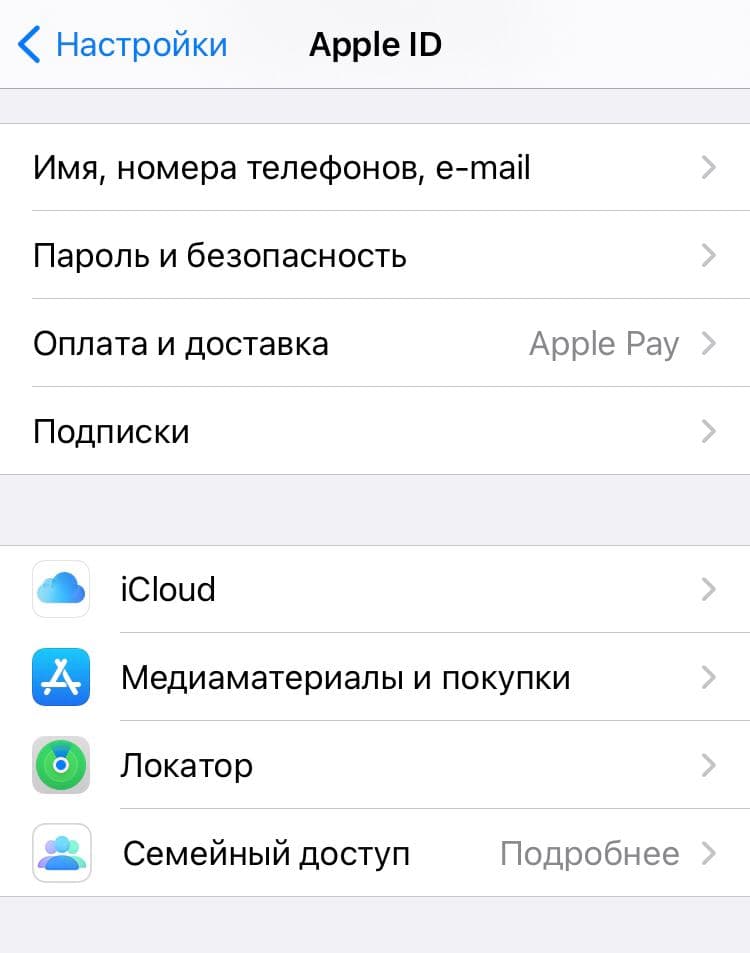

На iPhone: «Настройки» → «Apple ID, iCloud, медиаматериалы» (или просто нажмите на свое имя и фамилию в самом верху) → «iCloud» → «iCloud Drive» и «Фото» — Выкл.

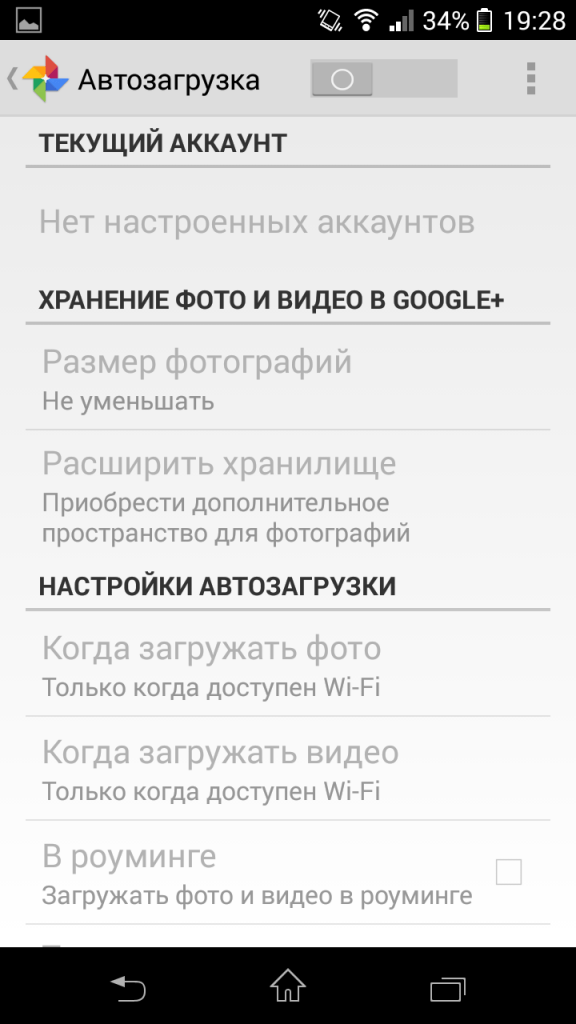

На Android: «Настройки Google» → «Мое местоположение» — нажмите Выкл. для «Отправка геоданных» и «История местоположений». «Поиск и подсказки» — отключите Google Now. «Google Фото» → «Настройки» → «Автозагрузка» — отключите автоматическую отправку фото на серверы Google.

5. Уберите автоматическое подключение к Wi-Fi. По умолчанию телефон автоматически подключается к знакомым Wi-Fi-сетям. Однако публичные сети часто слабо защищены, и их легко взломать. Так мошенники получат доступ ко всем данным на вашем смартфоне.

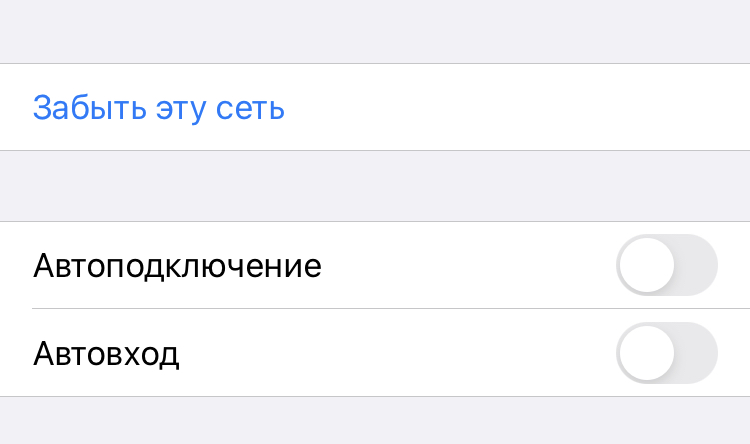

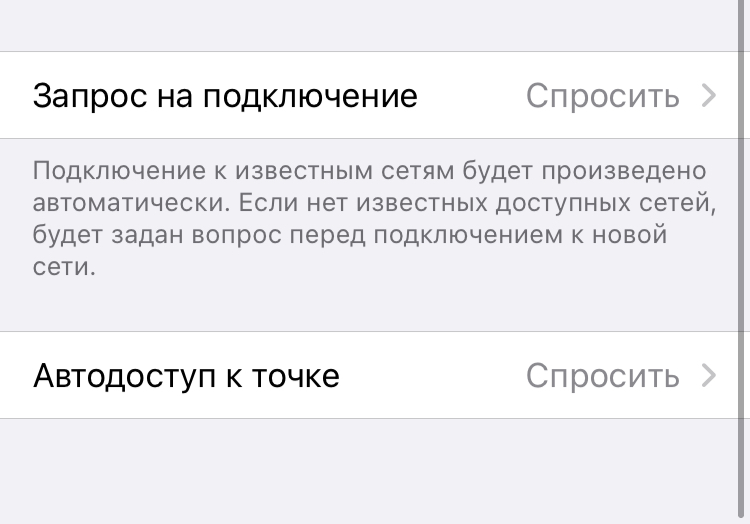

На iPhone: «Настройки» → «Wi-Fi» → Выбрать публичную сеть (например, ту, к которой вы подключались в метро или кафе) → «Забыть эту сеть», а также «Автоподключение» и «Автодоступ» — Выкл. Затем возвращаемся к списку сетей и нажимаем «Спросить» рядом с «Запрос на подключение» и «Автодоступ к точке».

На Android: «Настройки» → «Wi-Fi», зажмите нужную сеть, в появившемся меню удалите ее. В разделе «Расширенные настройки» уберите галочку «Всегда искать сети».

6. Запретите приложениям доступ к фотографиям / SMS / контактам. Многие приложения получают доступ к локации, фото, соцсетям, интернет-трафику. Этим могут воспользоваться мошенники.

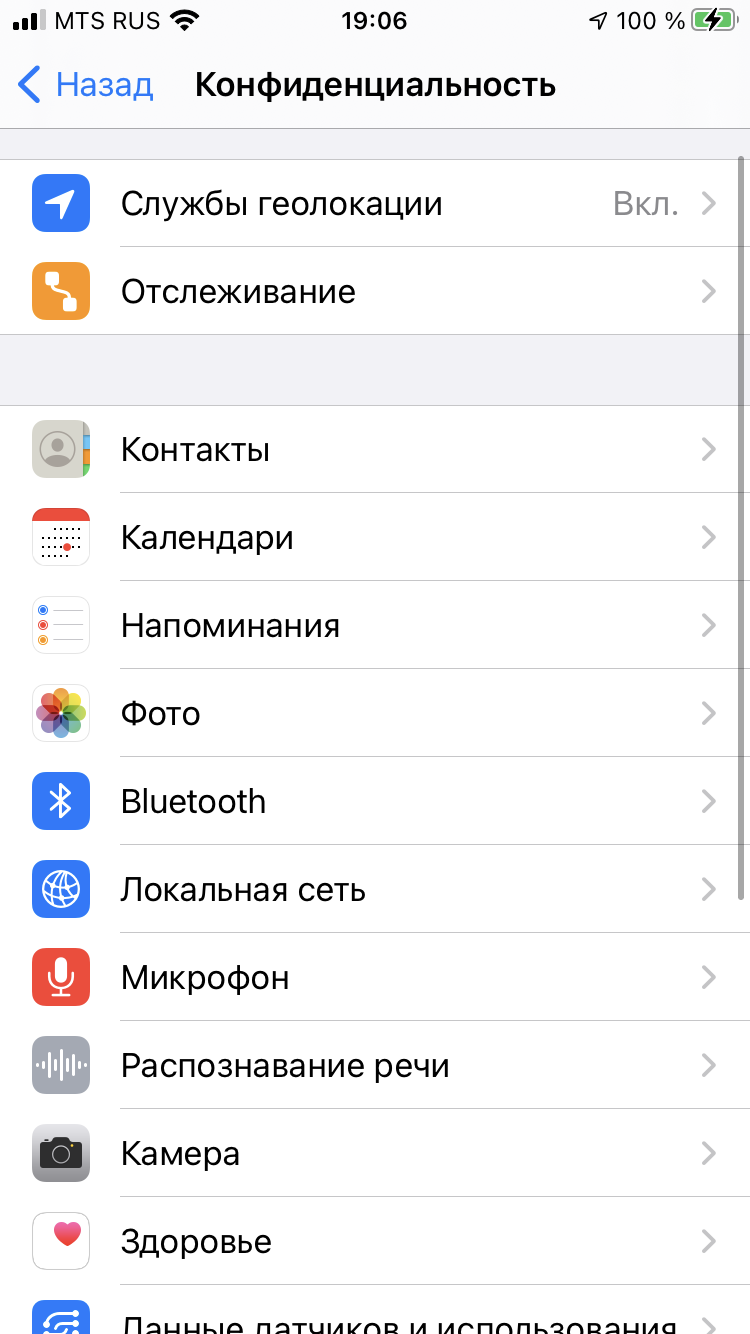

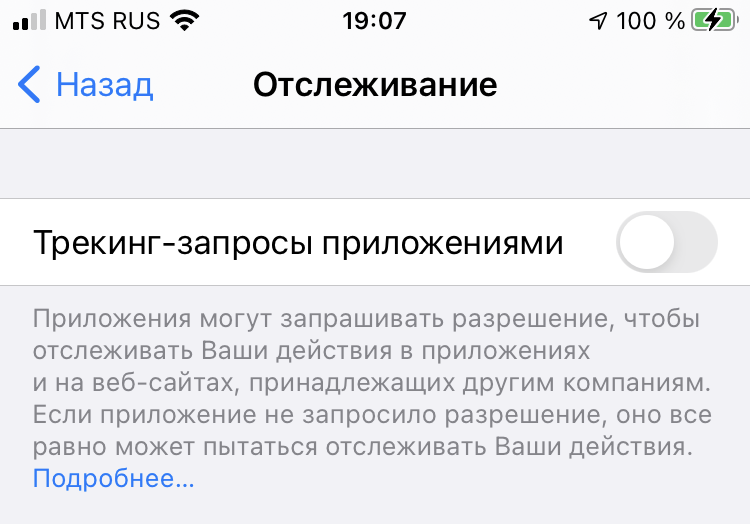

На iPhone: «Настройки» → «Конфиденциальность»: «Геолокация», «Отслеживание» и во всех приложениях проставьте Выкл.

На Android: «Настройки Google» → «Подключенные приложения» — отключите все лишние.

Что еще можно сделать на iPhone:

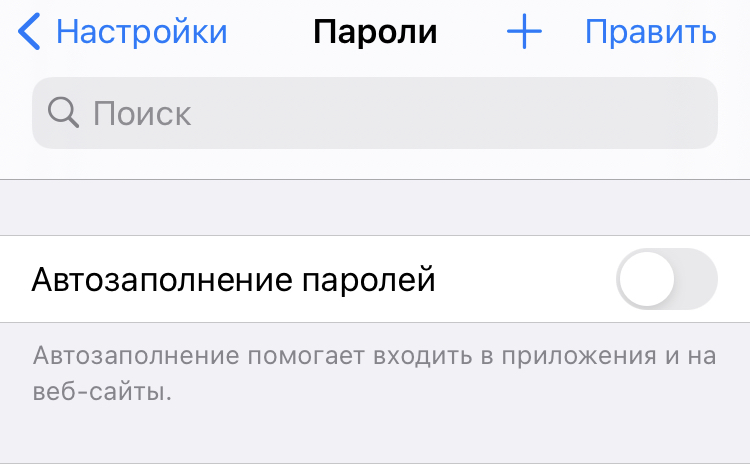

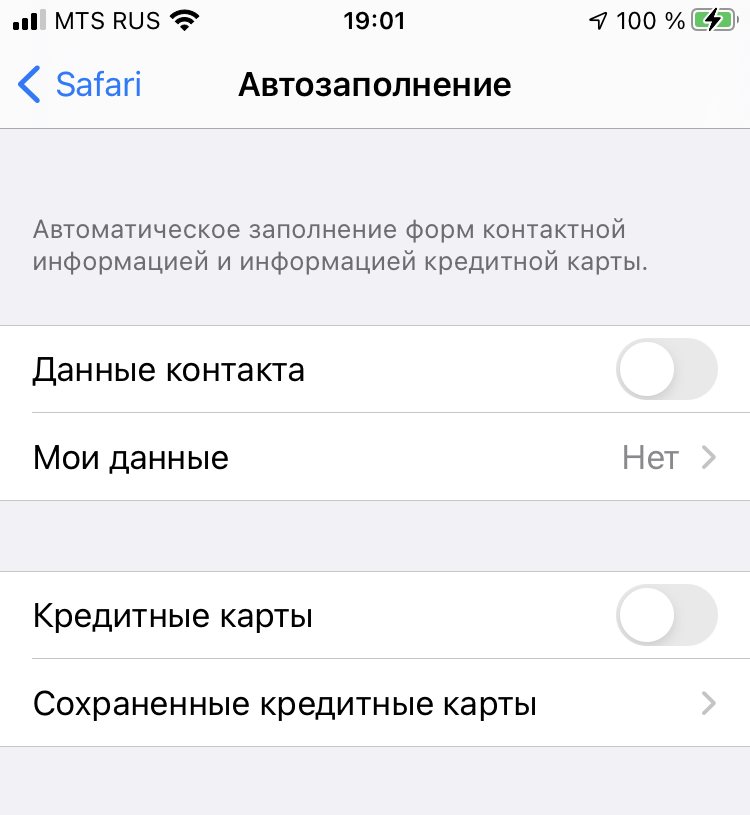

1. Отключите автозаполнение паролей. Так посторонние не смогут войти в приложения и сервисы, которыми вы часто пользуетесь. «Настройки» → «Пароли» → «Автозаполнение паролей» — Выкл.

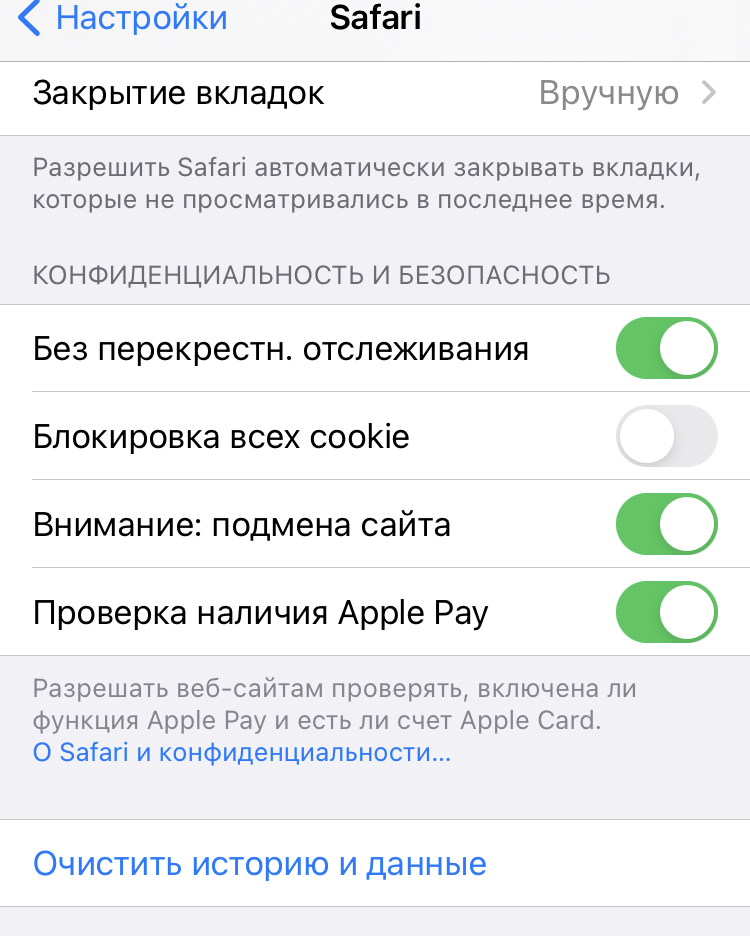

2. Отключите cookies и автозаполнение в браузерах. Это история браузера, в которой хранятся все сайты, которые вы посещали, а также логины, пароли и настройки на них.

Для Safari: «Настройки» → «Safari» → «Конфиденциальность и безопасность» → «Без перекрестного отслеживания» и «Блокировка всех cookie» — Вкл. А также «Автозаполнение» — убедитесь, что везде стоит Выкл.: хранение данных, контактов, кредитных карт.

Для других браузеров — посмотрите в настройках.

Что еще можно сделать на Android:

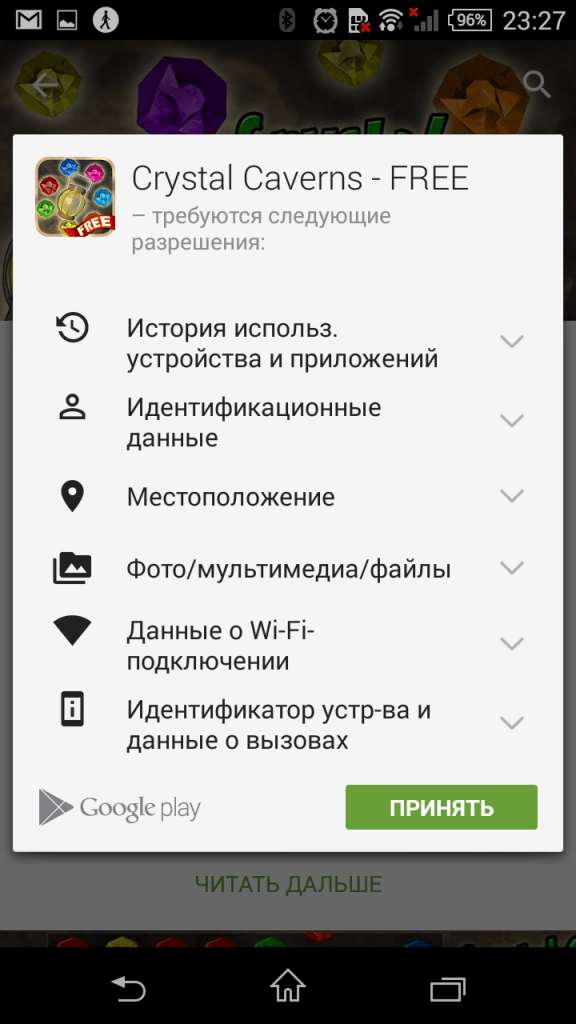

1. Скачивайте приложения только в Google Play Store и «Яндекс.Store». В отличие от iOS, Android — открытая ОС, и любое подозрительное ПО может занести вирус, украсть ваши данные или накачать гигабайты рекламы из интернета. У официального магазина есть функция Google Play Защита: она ежедневно сканирует 50 млрд приложений на более чем 2 млрд устройств, чтобы защитить их от вирусов и злоумышленников.

«Настройки» → «Безопасность», уберите галочку «Неизвестные источники» и поставьте галочку «Проверять приложения».

Там же, в «Настройках», убедитесь, что «Play Защита» активна.

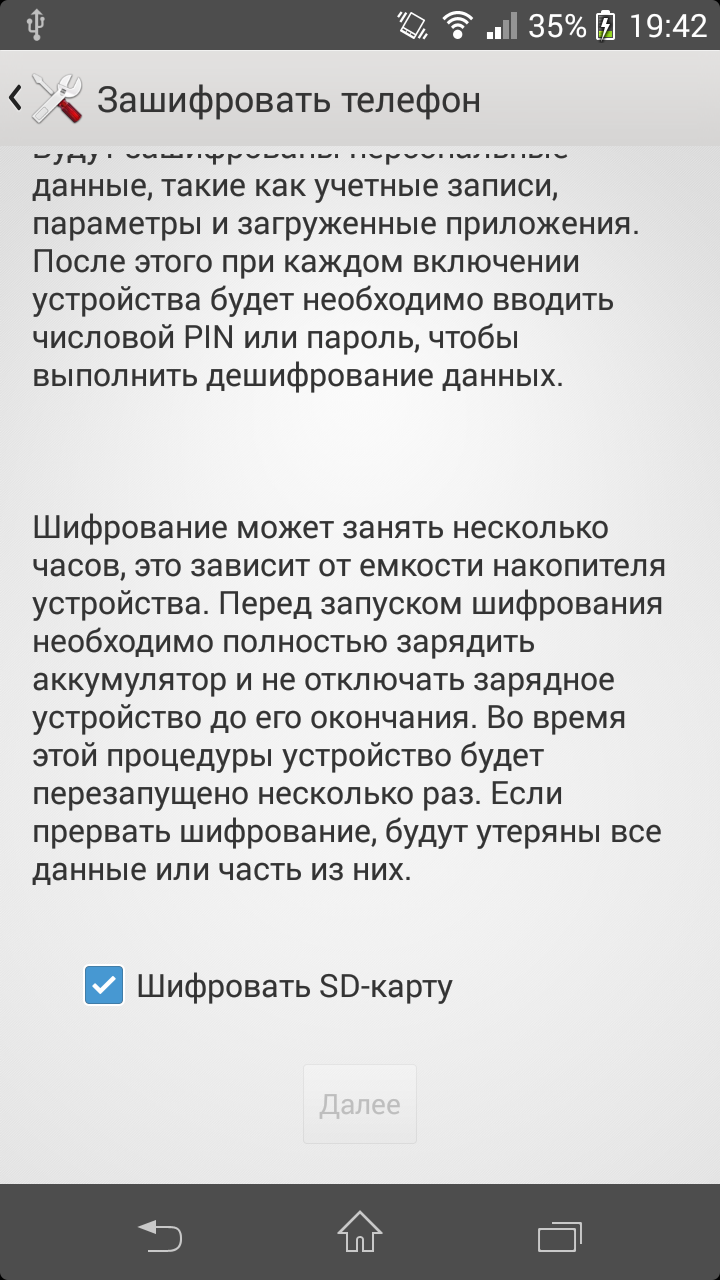

2. Зашифруйте ваши данные. Это поможет обезопасить их, даже если телефон попадет в чужие руки. Для этого нужно задать пароль вместо PIN-кода и вводить его при каждом включении телефона.

«Настройки» → «Безопасность» → «Зашифровать телефон». Также поставьте галочку «Шифровать SD-карту».

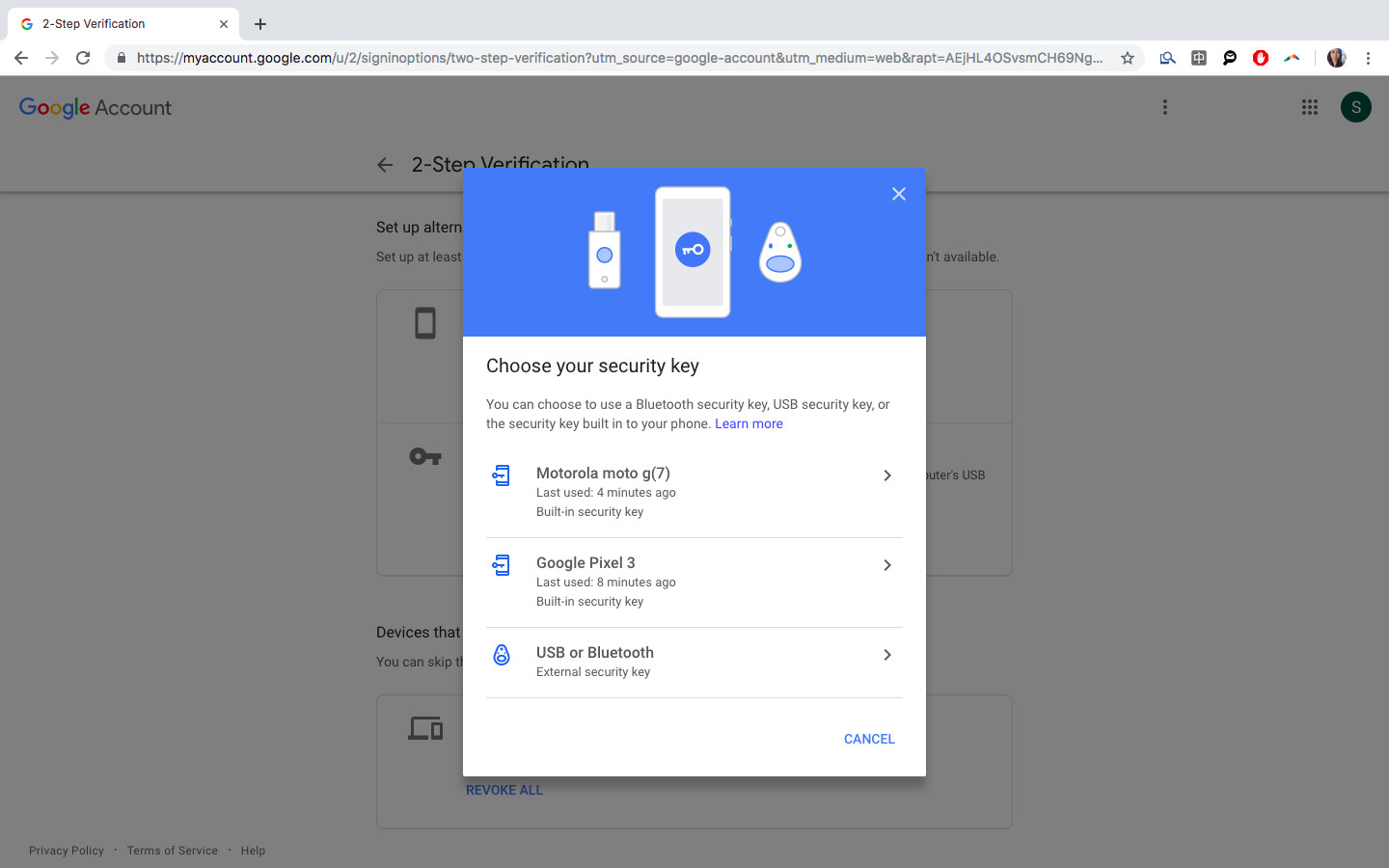

Вы можете использовать свой телефон на Android для двухфакторной идентификации через компьютер или ноутбук. Это позволит связать ваш телефон с компьютером через Bluetooth, чтобы предотвратить посещение фишинговых сайтов. Для настройки нужен компьютер с ОС Windows 10, macOS или Chrome OS. Добавьте учетную запись Google на свой телефон, выбрав «Настройки»→ «Учетные записи»→ «Добавить учетную запись» → «Google».

Затем на вашем компьютере откройте браузер Google Chrome.

Зайдите на страничку «Безопасность» в Chrome и нажмите «Двухэтапная аутентификация».

Выберите «Добавить электронный ключ», а затем — свой телефон. Теперь вы сможете заходить в Gmail, Google Cloud и другие сервисы Google, используя свой телефон в качестве дополнительного способа проверки.

Как защитить аккаунт в Instagram

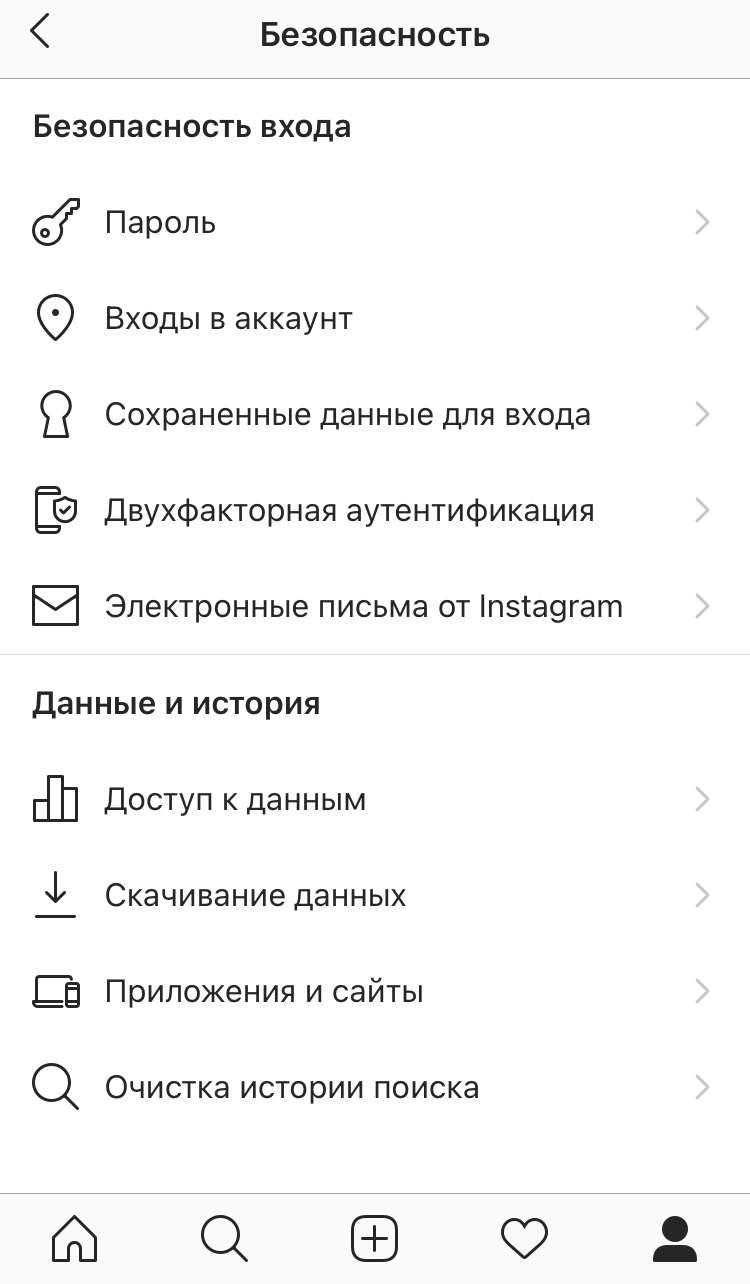

1. Настройте двухфакторную авторизацию.

Перейдите в «Настройки» → «Безопасность» → «Двухфакторная аутентификация» и выберите способ защиты: через специальное приложение или по SMS. Теперь при каждом входе в аккаунты вам будут приходить дополнительные коды для проверки.

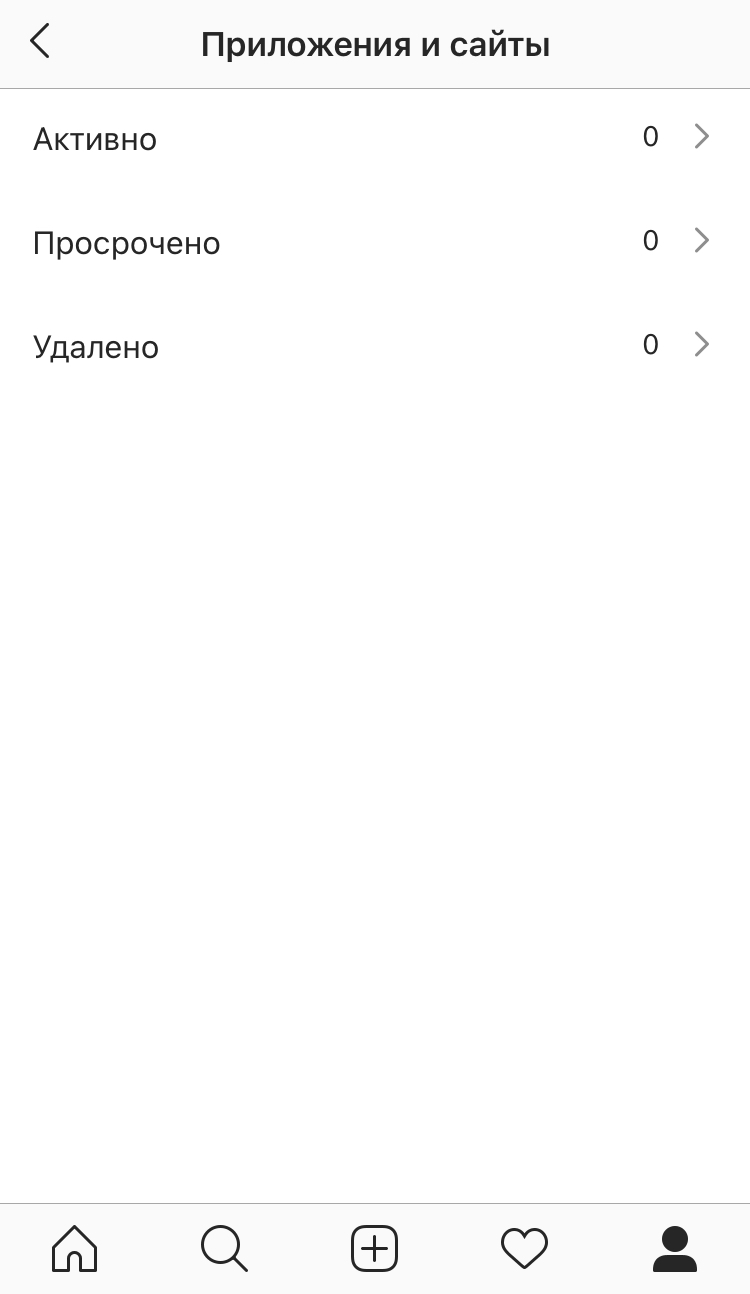

2. Запретите сторонним приложениям доступ к аккаунту.

«Настройки» → «Безопасность» → «Приложения и сайты». Отключите все ненужные приложения.

3. Не забывайте удалять доступы у бывших сотрудников.

Если вы используете Instagram по работе, убедитесь, что ни у кого из бывших сотрудников не сохранилось доступа к аккаунту.

Зайдите в приложение и откройте свою бизнес-страницу. «Настройки» → «Роли на странице» → «Существующие роли на странице»: удалите всех, кто уже не работает с вами.

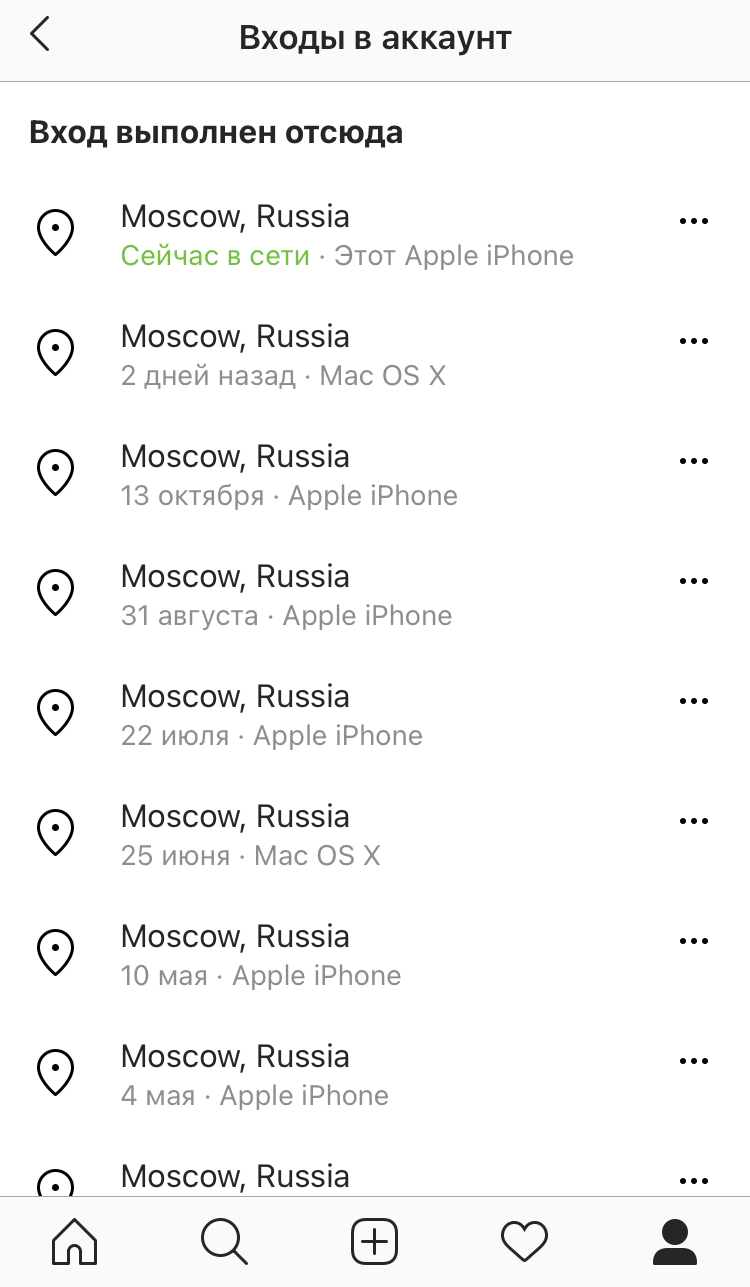

4. Проверяйте, кто заходил в ваш аккаунт.

«Настройки» → «Безопасность» → «Входы в аккаунт». Если увидите в списке подозрительные локации, поменяйте пароль — возможно, вашим аккаунтом пользуется кто-то еще.

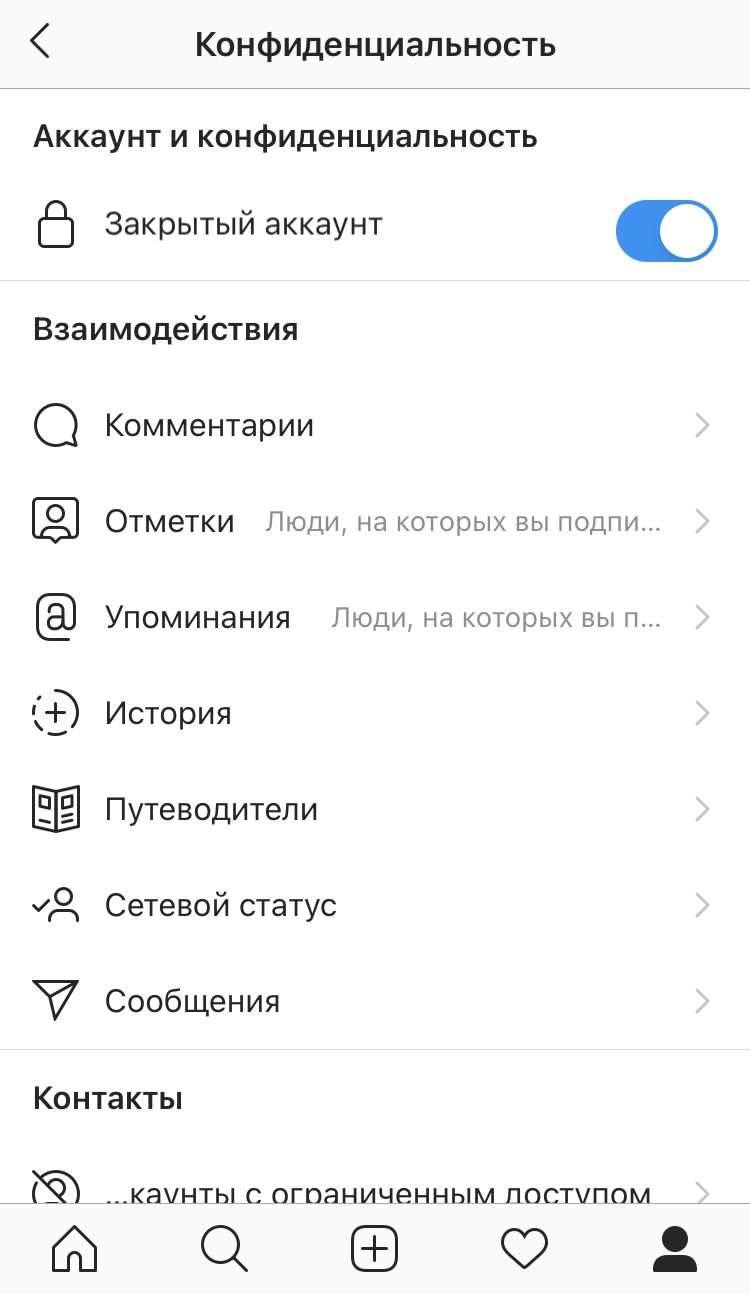

5. Закройте профиль.

Если это не рабочий аккаунт, и вы не зарабатываете рекламой в блоге, лучше сделать профиль закрытым. Это, как минимум, защитит от спамеров.

«Настройки» → «Конфиденциальность» → «Закрытый аккаунт».

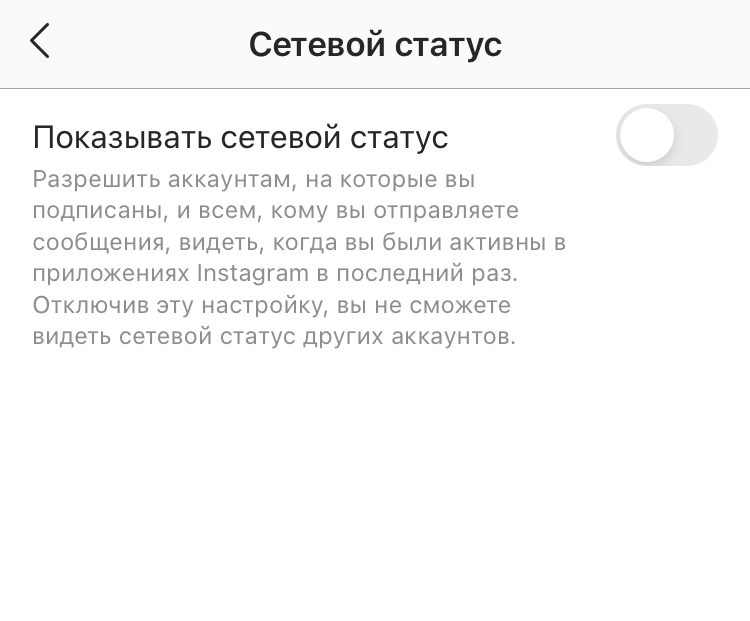

6. Скройте ваш сетевой статус.

Так никто не узнает, когда вы онлайн.

«Настройки» → «Конфиденциальность» → «Сетевой статус».

Как защитить аккаунт в Facebook

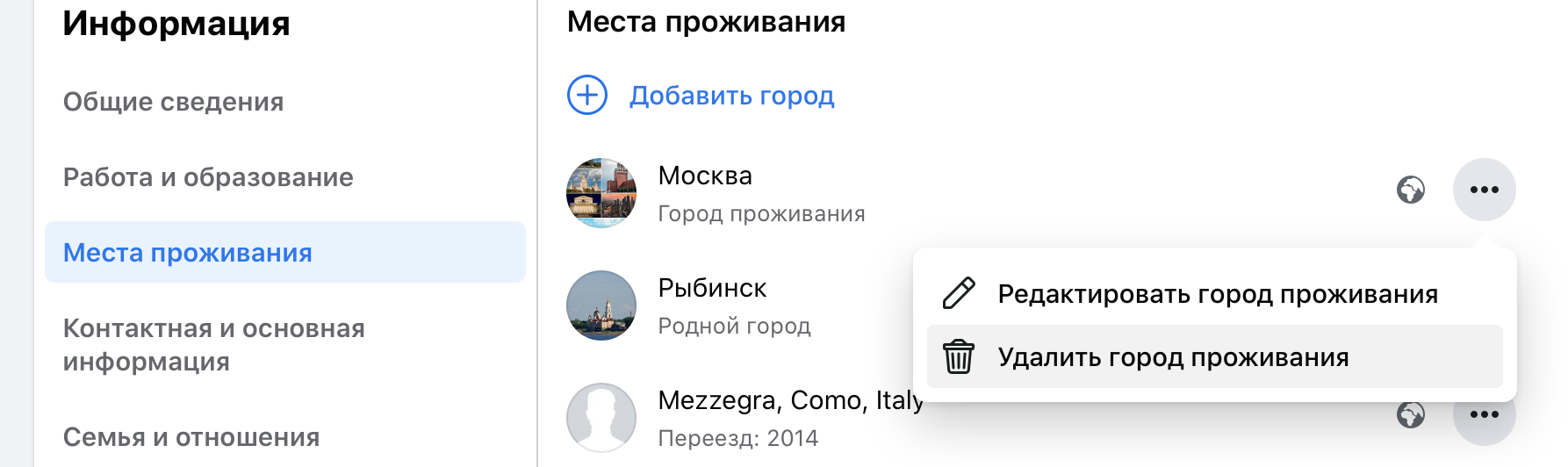

1. Удалите личную информацию.

В Facebook могут быть видны ваш возраст, места работы и проживания, семейный статус, сведения о родственниках и даже все места, в которых вы побывали. Если вы не хотите, чтобы эту информацию использовали сторонние компании и сервисы, лучше удалить ее со страницы.

На компьютере/ноутбуке:

«Информация» → выберите нужный раздел и сведения → «Удалить».

В мобильном приложении:

«Посмотреть раздел информация» → выберите нужный раздел и сведения → нажмите карандаш, а затем крестик.

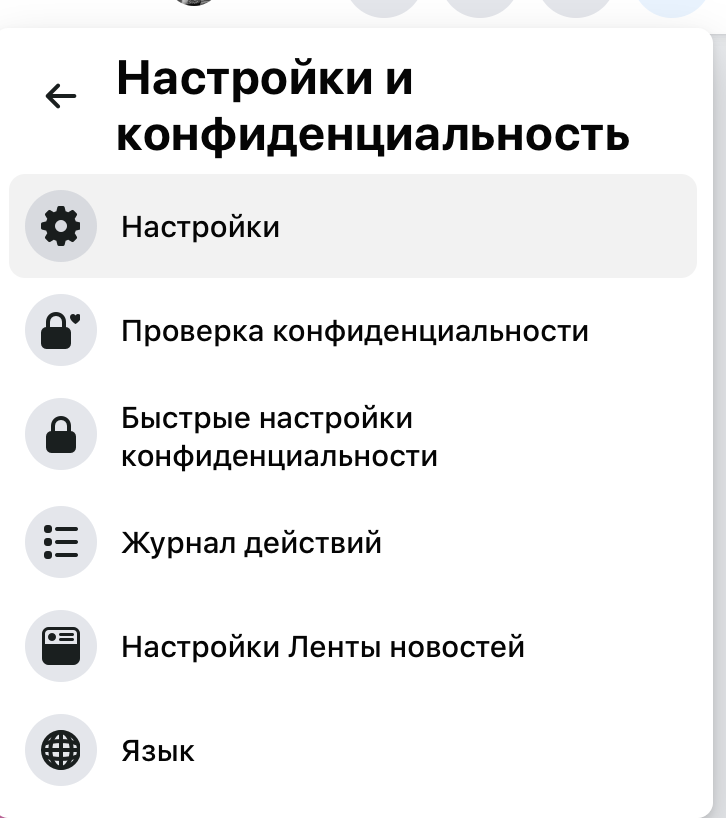

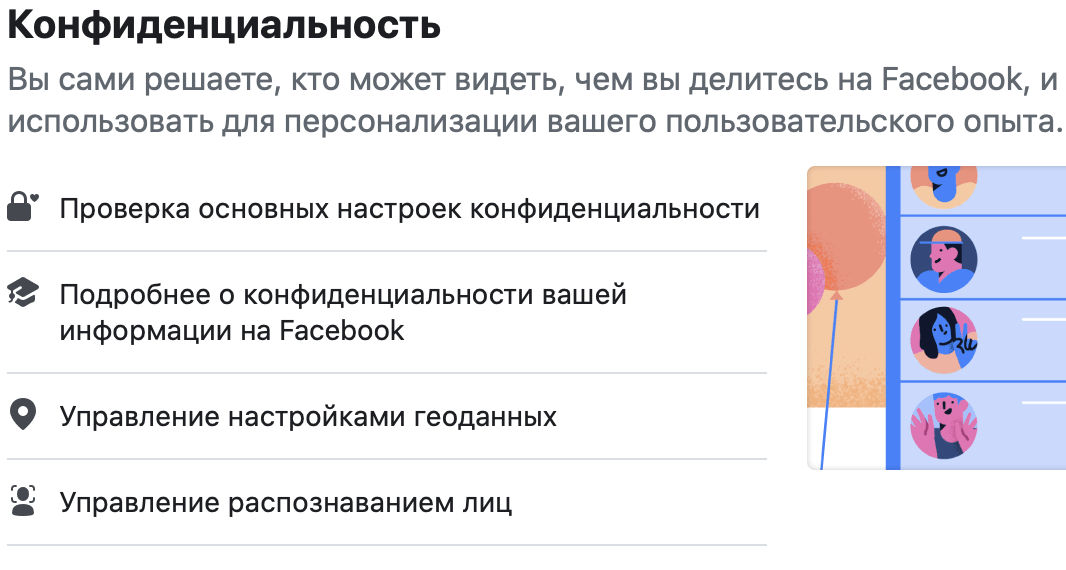

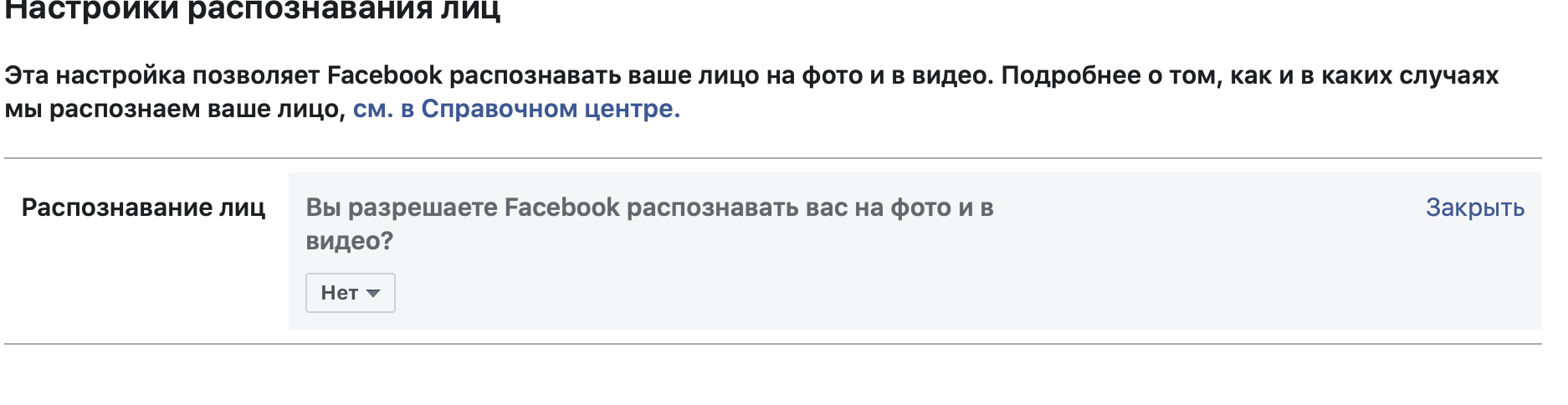

2. Выключите распознавание лиц.

Facebook умеет распознавать лица, чтобы отмечать вас на фото. Вы можете запретить это.

На компьютере/ноутбуке:

В правом верхнем углу — треугольник, «Настройки и конфиденциальность» → «Быстрые настройки конфиденциальности» → «Управление распознаванием лиц» → выберите «Нет».

В мобильном приложении:

Нажмите на три линии в правом нижнем углу (так называемое меню «бургер»), дальше — аналогично.

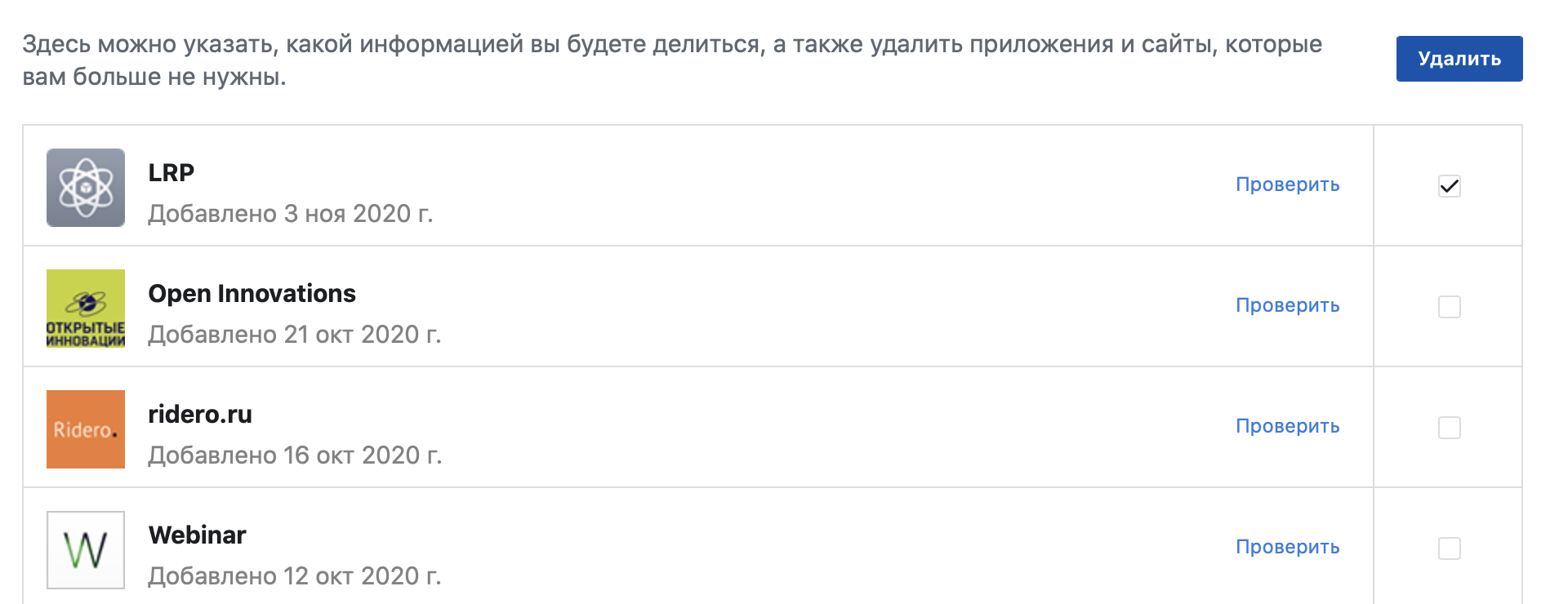

3. Ограничьте доступ приложений к вашим данным.

Когда вы авторизуетесь с помощью Facebook в других сервисах, они получают доступ к данным вашего аккаунта: фото, локации, предпочтения. Не забывайте удалять доступ, когда вы уже вошли в приложение. Пользователи iPhone и MacBook могут выбрать «Вход через Apple» для авторизации.

На компьютере/ноутбуке:

«Настройки и конфиденциальность» → «Быстрые настройки конфиденциальности» → «Конфиденциальность» → «Дополнительные настройки конфиденциальности» → «Приложения и сайты» → поставьте галочки напротив приложений и нажмите «Удалить».

В мобильном приложении:

«Настройки и конфиденциальность» → «Быстрые настройки конфиденциальности» → «Конфиденциальность» → «Проверка основных настроек конфиденциальности» →

«Ваши настройки данных на Facebook» → «Приложения и сайты» → далее аналогично.

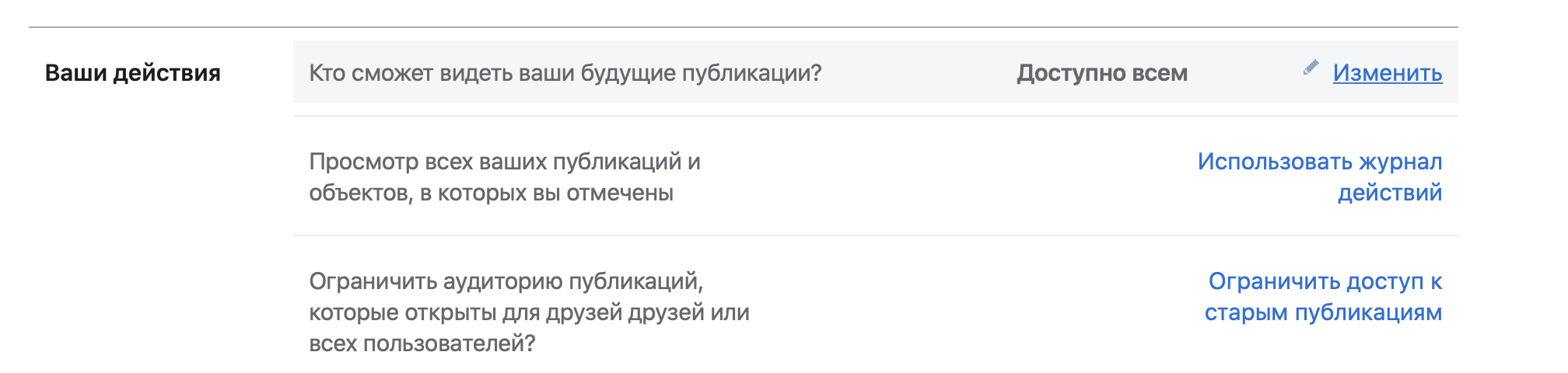

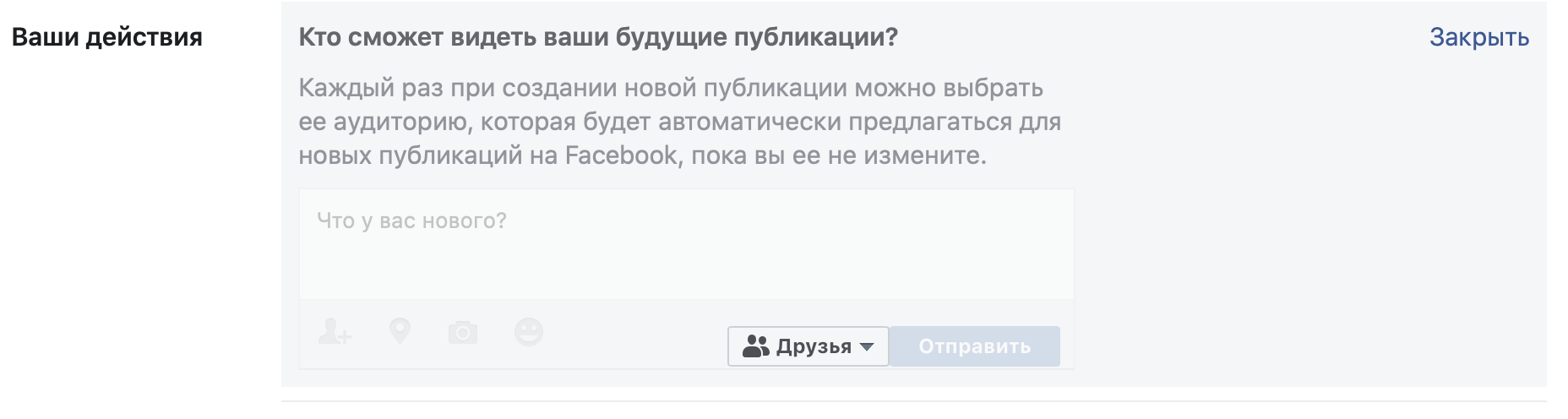

4. Ограничьте доступ к вашим постам и личным данным.

Если вы делитесь на странице личной информацией, лучше скрыть это от посторонних. Профили в соцсетях все чаще просматривают HR-специалисты перед собеседованием и службы безопасности — перед тем, как взять вас на работу.

На компьютере/ноутбуке:

«Настройки и конфиденциальность» → «Быстрые настройки конфиденциальности» → «Дополнительный настройки конфиденциальности» → «Ваши действия» → «Кто сможет видеть ваши будущие публикации?» → «Изменить» → выберите «Только друзья». Там же можно выбрать «Ограничить доступ к старым публикациям» для друзей.

В мобильном приложении: аналогично.

Как защитить WhatsApp

И WhatsApp, и Instagram принадлежат все тому же Facebook. Это значит, во-первых, что принципы обмена данными и защиты аккаунтов у них схожи. А во-вторых — что все ваши переписки и личные данные из чатов и аккаунтов Facebook может использовать в своих целях.

1. Не сообщайте никому шестизначный код для верификации.

Это код, который приходит вам в SMS для подтверждения входа в WhatsApp на компьютере или ноутбуке. Этим часто пользуются мошенники, которые могут отправлять сообщения любому пользователю из групповых чатов.

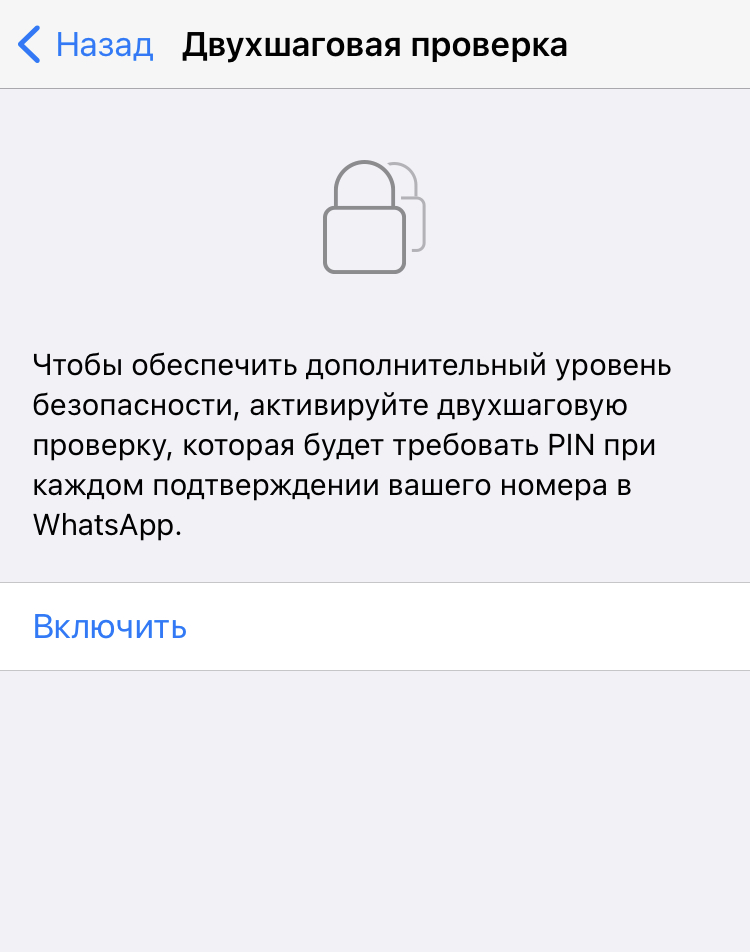

2. Включите двухфакторную аутентификацию.

«Настройки» → «Учетная запись» → «Двухшаговая проверка»→ «Включить». Придумайте PIN-код и укажите адрес электронной почты, чтобы можно было восстановить или поменять его.

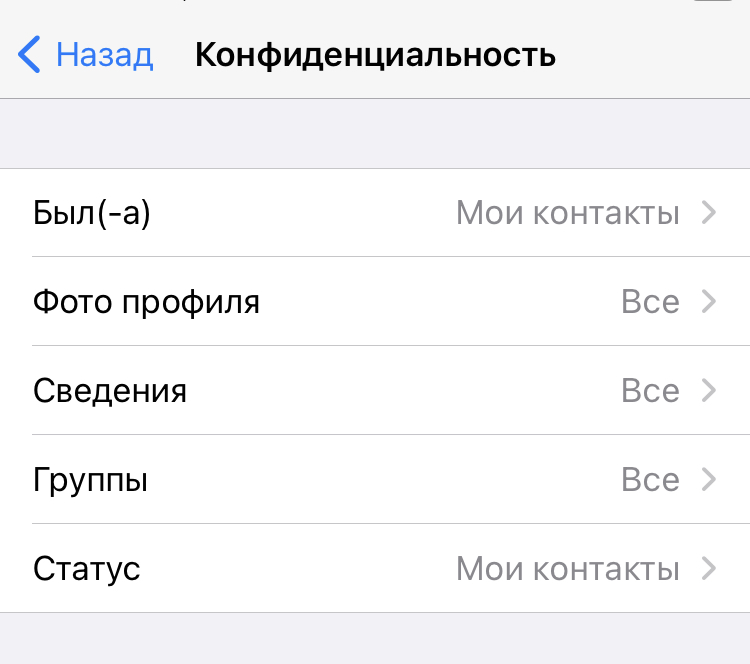

3. Скройте сетевой статус, фото и геолокацию.

«Настройки» → «Учетная запись» → «Конфиденциальность» → выберите вместо «Был (а)» «Мои контакты» или «Никто», то же проделайте с «Фото», ниже — «Геолокацией» и другими данными.

4. Архивируйте чаты, в которых делитесь личными данными.

Для этого потяните в списке чатов нужный влево и выберите «Архивировать». Он по-прежнему будет доступен в архиве, но посторонние не узнают о нем, если получат доступ к вашему телефону.

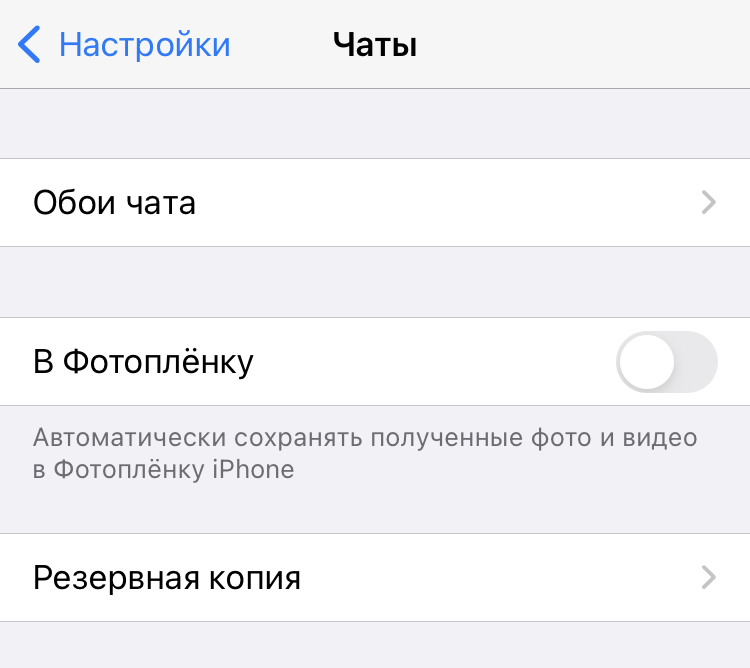

5. Выключите резервное копирование сообщений

Это позволит защитить вашу переписку, если кто-то получит доступ к аккаунту Apple или Google на другом устройстве.

Для iPhone: «Настройки» → iCloud → WhatsApp — выберите «Выключено». Теперь в самом мессенджере: «Настройки» → «Чаты» → «Резервная копия» → «Автоматически» → «Выключено».

Как защитить Telegram

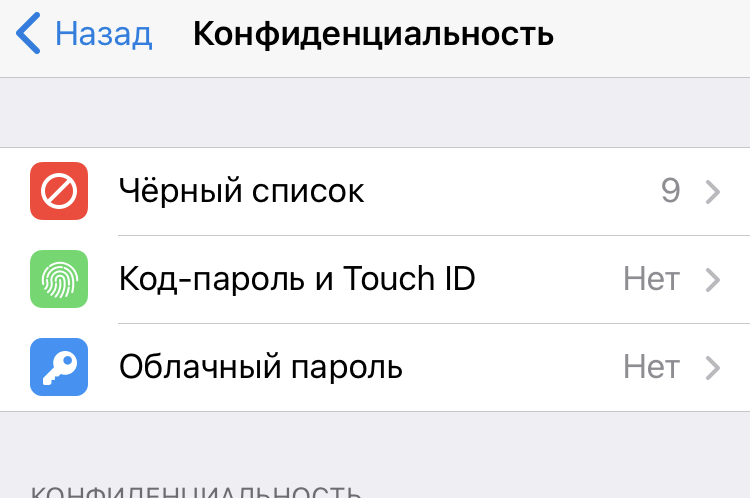

1. Включите двухфакторную аутентификацию и код-пароль.

«Настройки» → «Конфиденциальность» → «Облачный пароль» → «Установить пароль». Затем вернитесь и выберите «Код-пароль и Touch ID».

2. Не переходите по подозрительным ссылкам и не сообщайте личные данные в чатах.

Даже если это кто-то знакомый. Если вам пишут якобы администраторы Telegram, у профиля должна стоять голубая галочка верификации.

3. Отправляйте личные данные и пароли только в приватных чатах.

Выберите нужный контакт, нажмите. Затем нажмите на профиль, выберите «Еще» → «Начать секретный чат».

4. Не забывайте разлогиниться на компьютере или ноутбуке.

Каждый раз, когда вы заканчиваете работать за личным или, тем более, рабочим компьютером, выходите из своего аккаунта в Telegram. Помните, что любой может получить к нему доступ.

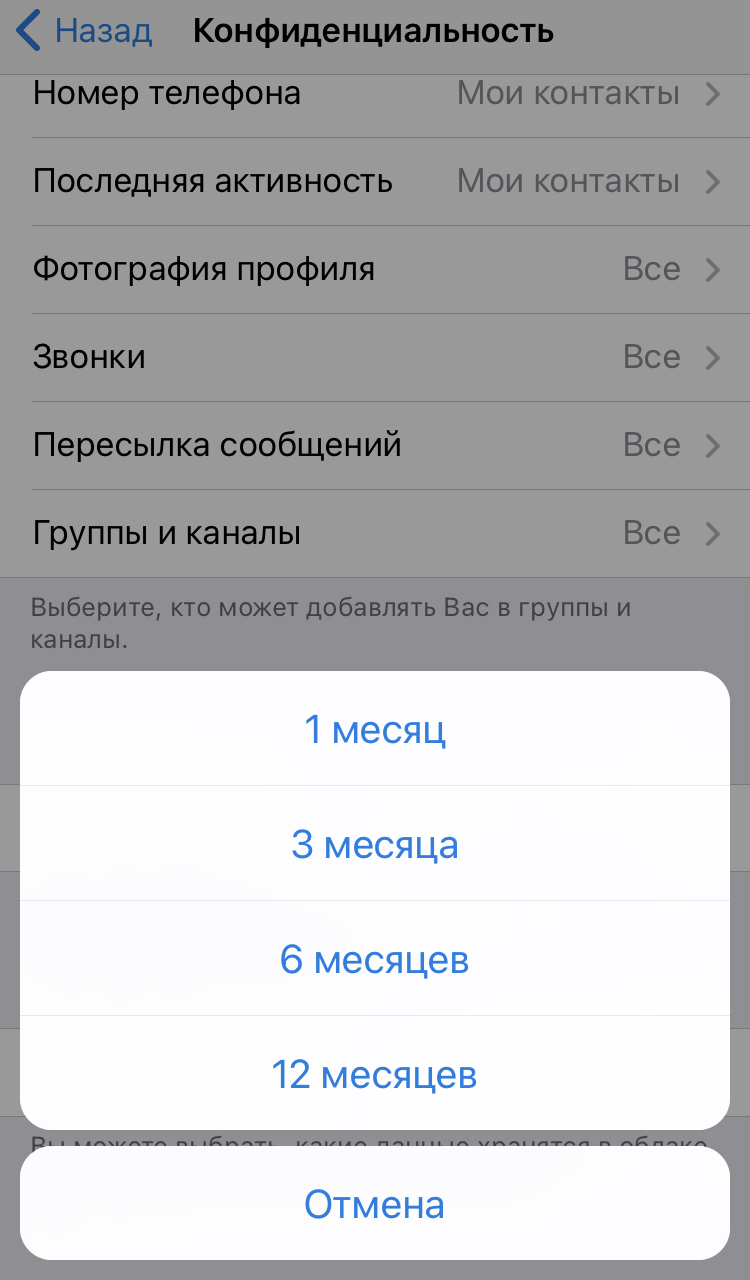

5. Настройте автоудаление данных.

Если вы давно не заходите в Telegram, можно настроить автоматическое удаление всех данных через определенное время. «Настройки» → «Конфиденциальность» → «Если не захожу» → выберите нужный период.

Запомните главные правила

- Используйте сложные пароли: с буквами, числами и спецсимволами. Они должны быть индивидуальными для каждого устройства, приложения и сервиса. Чтобы не запутаться и не забыть, пользуйтесь приложениями для хранения паролей.

- Не пользуйтесь публичными Wi-Fi-сетями. Они плохо защищены, и злоумышленники легко могут получить доступ ко всем вашим данным.

- Не открывайте подозрительные ссылки — даже от знакомых. Это могут быть фишинговые ссылки или вирусы от мошенников, которые взломали аккаунт вашего близкого или коллеги.

- Не делитесь своими паролями и учетными записями. Личные или корпоративные аккаунты могут содержать конфиденциальную информацию. Даже если ваш близкий никому не сообщит об этом, его устройством или аккаунтом могут завладеть мошенники, и тогда ваши данные тоже окажутся под угрозой.

- Не позволяйте посторонним пользоваться вашим телефоном или ноутбуком.

- Используйте двухфакторную аутентификацию на всех устройствах. Для этого удобнее и надежнее пользоваться специальными приложениями.

- По возможности, закрывайте профили в соцсетях. Если вы не используете соцсети для работы, лучше сделать профиль закрытым. Так всю информацию и посты в нем смогут видеть только те, кого вы добавили в друзья.

Подписывайтесь также на Telegram-канал РБК Тренды и будьте в курсе актуальных тенденций и прогнозов о будущем технологий, эко-номики, образования и инноваций.

Если у вас украли смартфон, потери могут не ограничиться самим аппаратом. Вор причинит гораздо больший ущерб, если доберется до банковских приложений, важных документов, личных фото и видео. Чтобы этого не случилось, лучше заранее позаботиться о надежной защите, чтобы в руках у вора оказался лишь бесполезный «кирпич», из которого никак не получить вашу личную информацию. Рассказываем, как правильно это сделать.

- Что вор может сделать с телефоном

- Продать на запчасти

- Снять деньги с банковской карты

- Отформатировать и перепродать

- Использовать личную информацию для шантажа и вымогательства

- Будь готов: как усложнить задачу похитителям

- Настройте блокировку экрана

- Установите PIN-код для SIM-карты

- Зашифруйте свои данные

- Защитите паролем отдельные приложения и уведомления от них

- Настройте резервное копирование данных

- Включите функцию «Найти устройство»

Что вор может сделать с телефоном

Для начала разберемся с тем, что может произойти с украденным телефоном и почему вообще стоит совершать какие-то дополнительные действия.

Продать на запчасти

Самый частый сценарий — смартфон просто продают на запчасти, особенно если он попал к вору заблокированным. Если целью злоумышленника было именно украсть телефон, а не навредить конкретному человеку, то довольно высок шанс, что он не станет намеренно заниматься взломом. Любые манипуляции с включенным аппаратом повышают риск попасться и пойти под суд.

Снять деньги с банковской карты

Однако есть ситуации, в которых соблазн получить дополнительную выгоду для карманника перевешивает осторожность. В первую очередь это касается телефонов, которые попали к преступнику незаблокированными, — например, выхваченных из рук или оставленных без присмотра. Если на них еще и открыто банковское приложение, вор может сорвать джекпот и за несколько минут вывести с ваших счетов все доступные деньги, а то и взять на ваше имя кредит.

Некоторые банки позволяют переводить средства через SMS с командами на короткий номер. В этом случае украсть деньги еще проще, ведь код подтверждения придет на тот же украденный аппарат.

Отформатировать и перепродать

Если вору тем или иным образом — обычно при помощи социальной инженерии — удастся зайти в учетную запись Google или Apple ID и сменить пароль, вы потеряете возможность удаленно блокировать аппарат, а похититель сможет сбросить настройки до заводских и получить рабочий смартфон, который можно продать целиком — это гораздо выгоднее, чем продажа на запчасти.

Использовать личную информацию для шантажа и вымогательства — или просто слить ее в Интернет

Если на вашем смартфоне хранятся важные документы, преступник может угрожать удалить их или, наоборот, разослать по списку контактов — и требовать с вас выкуп. То же самое касается и личных файлов, которые могут компрометировать вас или еще кого-то. Вор может скопировать и проанализировать информацию из приложения Файлы на iPhone (в первую очередь это все содержимое iCloud), всей памяти смартфона на Android или облачных дисков, доступ к которым открыт на вашем устройстве.

Еще вор может поискать что-нибудь интересной в вашей переписке — в первую очередь в мессенджерах. Или попытаться взломать ваши учетные записи в Facebook или Instagram и пойти выпрашивать деньги по друзьям и знакомым. Также в теории он может попробовать привязать ваш банковский аккаунт к другому устройству, но это уже маловероятно. К тому же ему придется держать телефон включенным, то есть подвергать себя риску быть пойманным.

Наши советы помогут сделать так, чтобы ваш телефон вор мог бы максимум сдать на запчасти, а все остальное у него бы не вышло.

Как надежно заблокировать смартфон на случай кражи

Как сделать так, чтобы в случае кражи у преступника не было доступа к важной информации, а вы могли восстановить свои данные на новом смартфоне и ни о чем не переживать?

Настройте блокировку экрана

Для начала убедитесь, что ваш телефон самостоятельно блокирует экран. В устройствах на базе Android это можно сделать в Настройках в разделе Безопасность. Правда, стоит учитывать, что производители аппаратов на Android любят кастомизировать интерфейсы своих продуктов, так что от телефона к телефону настройки могут немного различаться. Мы в этом посте ориентируемся на Android 11 в версии для Google Pixel как на максимально стандартную его реализацию. Ну а в iPhone этот параметр находится в секции FaceID и код-пароль (или TouchID и код-пароль для iPhone 8 и версий постарше).

Блокировать экран можно разными способами, и не все они одинаково надежны. Например, в случае Android не стоит всерьез полагаться на распознавание лица — его часто можно обмануть простой фотографией, тогда как на iPhone оно куда надежнее. Графический ключ слишком легко подглядеть из-за плеча, к тому же люди часто рисуют очень предсказуемые траектории, так что его еще и подобрать несложно. Безопаснее всего длинные пароли и сканер отпечатков пальца. Подделать рисунок пальца тоже возможно, но эта техника недоступна обычным воришкам. Впрочем, самое главное — блокировать телефон хоть как-нибудь, так что используйте тот метод, который вам удобен.

Установите PIN-код для SIM-карты

Да, его придется вводить при каждом включении телефона или смене устройства, но это происходит не так уж часто, а безопасность того стоит: без PIN-кода преступнику будет достаточно вставить вашу SIM-карту в любой смартфон и позвонить с него самому себе, чтобы узнать ее номер. Зная его, вор сможет авторизоваться в некоторых сервисах, проходить двухфакторную идентификацию и переводить деньги с банковских карт через SMS. Ну и конечно, PIN-код от SIM-карты должен отличаться от того, который вы используете для разблокировки телефона.

Как установить PIN-код для SIM-карты на Android:

- Зайдите в настройки телефона, выберите раздел Безопасность.

- Нажмите Блокировка SIM-карты, а затем напротив одноименного пункта активируйте переключатель.

- Введите PIN-код и подтвердите его.

Как установить PIN-код для SIM-карты на iOS:

- Зайдите в Настройки, откройте раздел Сотовая связь.

- Выберите раздел SIM-PIN и активируйте переключатель.

- Введите PIN-код и подтвердите его.

Зашифруйте свои данные

Полнодисковое шифрование (FDE, full disk encryption) — еще одна функция, которая поможет защитить информацию. Если она включена, то все хранящие в смартфоне файлы по умолчанию шифруются, и их невозможно прочитать, не разблокировав смартфон. На iPhone и смартфонах с Android 5 и выше шифрование данных включено по умолчанию. Для более ранних версий Android его нужно активировать вручную.

Как включить полнодисковое шифрование на Android:

- Зайдите в настройки телефона, выберите раздел Безопасность.

- Перейдите в раздел Шифрование и учетные данные и нажмите Зашифровать данные. Далее следуйте инструкциям.

Защитите паролем отдельные приложения и уведомления от них

Установите отдельный пароль или графический ключ для критически важных приложений: банковских и системных (Google Play или App Store, платежные сервисы и SMS). Затем отключите для них показ уведомлений. Теперь прочесть оповещения и SMS вам будет немного сложнее, зато посторонним — практически невозможно поймать ваш разовый код для авторизации или перевести на свой счет ваши деньги: приложения и сообщения с кодами подтверждения останутся для него недоступны.

Настройки конфиденциальности могут отличаться у разных моделей смартфонов с Android. Найти инструкцию для вашей можно на сайте производителя, а мы приведем ее в общем виде:

- Откройте Настройки и перейдите в раздел Безопасность или Конфиденциальность.

- Нажмите Блокировка приложений.

- Отметьте приложения, которые хотите заблокировать, — теперь при попытке открыть эти приложения устройство будет запрашивать PIN-код.

На iOS функции блокировки приложений нет, но их можно защитить, установив лимит экранного времени. Для этого:

- Откройте Настройки и перейдите в раздел Экранное время.

- Нажмите Использовать код-пароль и задайте код доступа.

- Перейдите в Лимиты приложений и выберите нужную категорию приложений.

- Установите ограничение, выбрав опцию Добавить лимит.

- Укажите время использования, например 2 минуты. Подтвердите выбор кнопкой Добавить.

После того как время пользования приложением истечет, оно заблокируется, а продолжить работу получится, только если человек со смартфоном знает пароль.

Однако хоть эта функция и позволяет ограничить доступ, у нее есть недостатки: если вы подолгу пользуетесь приложением, постоянные требования ввести код и уведомления о лимите могут раздражать. В качестве альтернативы можете установить из App Store специализированные утилиты для защиты приложений — это проще, чем разбираться в настройках самому.

Настройте резервное копирование данных

Так вы не потеряете контакты и другую информацию, даже если смартфон не удастся вернуть. После покупки нового аппарата вы просто загрузите в него данные из резервной копии и получите клон утраченного телефона.

Как настроить резервное копирование на Android:

- Найдите в настройках пункт Система.

- Выберите Резервное копирование и восстановление.

- Включите резервное копирование на «Google Диск». Некоторые смартфоны также предлагают копирование на компьютер или другой внешний носитель — можете воспользоваться им.

Настроить резервное копирование на iPhone можно двумя способами. Более простой вариант — использовать автоматическое резервное копирование с помощью iCloud:.

- Включите функцию Резервная копия в iCloud в меню:

- Откройте Настройки —> [имя аккаунта] —> iCloud.

- Выберите Резервная копия.

- Поставьте телефон на зарядку и подключите его к безлимитному Wi-Fi: первая выгрузка расходует много энергии и трафика.

- Проверьте, сколько осталось свободного места в хранилище. Всем пользователям iCloud бесплатно доступно 5 Гбайт. Если вам нужно больше, придется приобрести у Apple платную подписку. Как вариант, можете воспользоваться одним из бесплатных альтернативных хранилищ.

- Заблокируйте экран, чтобы случайным касанием не сорвать процесс.

Если пользоваться облаком вам по каким-то причинам не хочется, то вы можете использовать резервное копирование с помощью компьютера — на сайте Apple есть подробная инструкция, как это сделать.

Включите функцию «Найти устройство»

Функции Find my iPhone (на iOS) и Найти мое устройство (на Android) позволяют отследить местоположение потерянного или украденного смартфона через аккаунт Google или Apple ID. Также с их помощью можно удаленно заблокировать устройство и даже полностью стереть с него все данные. Но есть важное условие: на момент кражи или потери эти функции должны быть уже активированы. Поэтому лучше это сделать, не откладывая в долгий ящик.

Как включить на Android функцию «Найти мое устройство»:

- Откройте Настройки и перейдите в раздел Безопасность.

- Во вкладке Найти устройство активируйте переключатель.

Как включить на iPhone функцию Find my iPhone:

- Откройте Настройки и нажмите на свое имя.

- Выберите пункт Локатор и активируйте переключатель Найти iPhone.

Затем перейдите в раздел «Безопасность» в аккаунте Google или в приложение «Локатор» на iPhone или iPad и найдите смартфон в списке устройств. Вы увидите функции «Заблокировать» и «Стереть устройство». Они пригодятся, если телефон украли в разблокированном состоянии и на нем есть конфиденциальная информация.

Даже если вор выключит устройство сразу после кражи, но захочет потом в укромном месте попытаться его взломать, телефону достаточно всего лишь включиться и поймать сигнал. Отложенная команда на превращение в «кирпич» будет выполнена.

Если вы не уверены, что смартфон украден, а не потерян, то при удаленной блокировке можно указать сообщение и резервный номер для связи, которые появятся на экране. Правда, дальше придется быть бдительнее обычного: воры часто используют его как возможность для фишинга — например, чтобы отправлять фальшивые уведомления от службы поддержки. Цель мошенников — узнать пароль от вашего аккаунта Google или Apple ID и отвязать устройство от учетной записи. Так что в этом случае надо сохранять ясность ума и не переходить по сомнительным ссылкам, и уж тем более не вводить там конфиденциальную информацию.

С этими настройками кража смартфона останется неприятностью, но не станет катастрофой: до конфиденциальных файлов злоумышленник не доберется, а все самое дорогое вы сможете восстановить из резервной копии. Мы желаем вам, чтобы эти меры никогда не пригодились на практике, но будет мудро заранее подготовиться к худшему — на всякий случай.

Мобильных компьютеров уже давно больше, чем стационарных. И наших личных данных на них так же значительно больше, чем на стационарных. При этом текущий дизайн OS мобильных устройств создаёт впечатление, что одна из их основных задач — как можно сильнее упростить доступ третьим лицам (в основном — корпорациям и государству, но и мелким разработчикам мобильных приложений тоже обламывается от этого пирога) к вашим личным данным.

Частичная открытость Android немного улучшает ситуацию, но полноценного решения проблемы утечки приватных данных пока не существует. Основная проблема в том, что пока на устройстве используются блобы нет никаких гарантий, что в них нет закладок (вроде обнаруженных в прошивках Samsung Galaxy). Аналогичная проблема с проприетарными приложениями без открытых исходников (вроде всего пакета GApps, начиная с самого Google Play Маркет). По сути всё как раз наоборот — крайне высока вероятность, что закладки там есть. Нередко их даже не пытаются скрывать, выдавая за удобные «фичи» для синхронизации и/или бэкапа ваших данных, обеспечивания вас полезной рекламой, и «защиту» от вредоносного софта или на случай утери устройства. Один из самых надёжных способов защиты своих данных описан в статье Mission Impossible: Hardening Android for Security and Privacy, но там речь не о телефоне, а о планшете, причём с поддержкой только WiFi (мобильных чипов без блобов по-моему вообще пока ещё нет, для мобильного инета вместе с этим планшетом предлагается использовать отдельный 3G-модем, блобы в котором никому не навредят т.к. на этом модеме личных данных просто нет), и, на всякий случай, физически отрезанным микрофоном. Но, несмотря на невозможность полноценно защитить личные данные на телефоне, я считаю что стоит сделать максимум возможного: прикрыть столько каналов утечек, сколько получится — ведь мало кто может позволить себе не использовать мобильный телефон или не держать на нём личные данные (хотя бы контакты и историю звонков).

Сразу уточню, что об анонимности речь вообще идти не будет. Это отдельная большая и сложная тема, которая, в частности, потребует использования Tor, полного отказа от GSM и перевода всей телефонии на шифрованный VoIP, etc. На эту тему стоит почитать предыдущую ссылку и воспользоваться приложениями от The Guardian Project. Но делать всё это может иметь смысл только при условии, что ваши данные не утекут прямо с телефона, т.е. после решения описанных в этой статье задач. Описанные ниже приёмы защиты от идентификации/отслеживания не дают анонимности, они просто прикрывают некоторые дополнительные каналы утечки личных данных (к которым относится и то, где и когда вы бываете).

Ещё одна проблема — сложность и не лучшее юзабилити описанных решений делает их малодоступными для среднего пользователя. Предполагается, что читатель умеет менять прошивки телефона, пользоваться adb и хоть немного ориентируется в командной строке Linux. В принципе, большую часть описанного можно (и нужно!) автоматизировать и сделать доступным по нажатию пары кнопок обычному пользователю, но пока что этого никто не сделал.

- Ингредиенты

- GApps

- Замена прошивки и аккаунты

- Разделы

- Backup

- IMEI

- Типы бэкапов

- Что и как бэкапить

- Резюмируя

- Upgrade

- OTA-обновления OS

- Обновление Xposed framework и его модулей (включая XPrivacy)

- Защита данных на телефоне на случай потери/кражи

- Анти-вор

- Настройка XPrivacy

- Установка и настройка защищённой системы

Ингредиенты

Безопасность формируется разными элементами, и пренебрежение любым из них может свести на нет все усилия:

- OS и ключевые приложения (работающие с вашими личными данными) должны быть open source, иначе ни о каком доверии к ним речи быть не может в принципе.

- У вас должен быть root-доступ (как говорится, если вы не root на своём компьютере — значит на нём root кто-то другой… да и некоторые из описанных ниже приложений требуют root-доступ).

- OS и приложения необходимо регулярно обновлять, чтобы уменьшить шанс что их взломают.

- Вместо «синхронизации» личных данных нужно использовать обычные бэкапы, причём обязательно надёжно зашифрованные.

- Доступ всех приложений к личным данным должен быть ограничен реально необходимым минимумом, доступ к камере/микрофону так же должен контролироваться.

- Доступ всех приложений в интернет должен быть ограничен реально необходимым минимумом.

- Передача данных «по воздуху» должна осуществляться безопасным образом:

- всё, что передаётся «по воздуху» должно быть зашифровано (вам потребуется доступ к VPN);

- подключение к Wi-Fi требует дополнительных предосторожностей, чтобы гарантировать что мы подключаемся к нужной точке доступа;

- работа с Wi-Fi требует дополнительной защиты от утечки данных, позволяющих вас отслеживать.

- Защита данных на телефоне на случай потери/кражи.

Требование к открытости исходников OS сразу исключают iOS и Windows Phone, да и из вариантов на базе Android подойдут далеко не все. Я буду использовать CyanogenMod, но это не единственный вариант (если ваш телефон поддерживается Replicant то он может быть предпочтительнее, плюс есть ещё Firefox OS, Ubuntu Touch, Tizen).

Что касается использования самых последних версий OS — к сожалению, мне пришлось поставить CyanogenMod 11 на базе Android 4.4.4 (KitKat). Причин две: во-первых CyanogenMod на Android 5.x для моего телефона просто ещё нет, и во-вторых ещё нет стабильной версии Xposed framework для Android 5.x.

Для надёжного шифрования бэкапов понадобится платная версия Titanium Backup.

Для полноценного контроля доступа приложений к личным данным понадобится платная версия XPrivacy. В принципе, можно обойтись и бесплатной, но это будет значительно сложнее (информация о параметрах функций и чёрные/белые списки позволяют более тонко управлять доступом, да и пакетные операции экономят много времени). Я лично не проверял, но вроде бы «платную» версию можно получить и бесплатно (форма в конце страницы на сайте платной версии).

GApps

Что касается GApps. В идеале, конечно, лучше бы его вообще не устанавливать — если вам хватает приложений из F-Droid. Можно попробовать обойтись NOGAPPS a.k.a. µg Project, но на практике полноценной замены Google Play Маркет просто нет (а доступ к нему через NOGAPPS может в любой момент привести к бану и потере купленных приложений т.к. нарушает правила гугла). В этом случае стоит установить минималистский вариант GApps, и при необходимости остальные приложения GApps установить через Play Маркет (если вы переживаете, что в этом случае они будут занимать дополнительное место, то во-первых это всё-равно случится при первом же их обновлении, а во-вторых есть утилиты — включая Titanium Backup — которые умеют переносить приложения в /system, решая эту проблему).

Вообще надо отметить, что разработчики выкладывавшие урезанные сборки GApps как-то все повально начали отказываться от дальнейшей поддержки этих сборок, у всех резко образовались семейные дела, причём они зачем-то через некоторое время после отказа от поддержки ещё и удалили с файловых хостингов выложенные ими ранее сборки и ветки на форумах в которых эти сборки обсуждались. Тем не менее, пару вариантов найти ещё возможно: минималистская сборка от jajb (я бы из неё ещё убрал GoogleContactsSyncAdapter.apk, GoogleBackupTransport.apk и GoogleFeedback.apk, но не уверен что без них ничего не сломается) и невероятно гибкий и настраиваемый, но уже не поддерживаемый PA Gapps от TKruzze.

Как вариант ещё можно просто удалить «лишние» приложения из уже установленного GApps, для определения списка лишних файлов проще всего сравнить минимальный и максимальный варианты вышеупомянутого PA Gapps.

Замена прошивки и аккаунты

Если только вы уже не приняли все необходимые меры предосторожности с самого начала использования своего телефона, то ваши личные данные уже давно «протекли» и доступны множеству чужих людей. В этом случае я бы рекомендовал сначала просто установить описанные приложения и поэкспериментировать с ними, а когда почувствуете себя с ними достаточно уверенно — удалить с телефона абсолютно все данные (включая содержимое внутренней/внешней SD card) и установить всё с нуля — это не заберёт ваши данные обратно, но хотя бы разорвёт связь между этими данными и вашим телефоном.

Что касается аккаунтов, то в идеале после замены прошивки нужно специально для телефона создать отдельные аккаунты в гугле, фейсбуке, etc. Это обычно не мешает вам использовать свои обычные аккаунты в нужных приложениях, а для всех остальных это сильно ограничит объём доступных им данных (например, «моим» фейсбуком пользуются только несколько игр, которым я дал к нему доступ ради каких-то бонусов).

ВНИМАНИЕ: Если вы покупали приложения в Play Маркет, то если после замены прошивки вы будете использовать тот же самый гугл-аккаунт связь между уже протёкшими данными и вашим телефоном сохранится (по крайней мере для гугла), а если аккаунт будет новый — вы потеряете ранее купленные приложения.

Если для вас замена прошивки и/или создание отдельных аккаунтов для телефона это перебор, то ничего страшного — как я уже писал в начале, способа полноценной и надёжной защиты личных данных на телефоне пока не существует, речь идёт исключительно о том, чтобы прикрыть столько каналов утечки данных, сколько получится. И в вашем случае будет просто прикрыто чуть меньше каналов, чем возможно на данный момент.

Дальше я буду исходить из того, что вы решили заменить текущую прошивку — если это не так, просто пропустите некоторые из описанных операций.

Разделы

Для понимания описанных далее операций необходимо минимальное представление об основных разделах Android. Вкратце, основные разделы это:

/system- содержит основную систему/прошивку (напр. CyanogenMod) плюс опционально дополнительные пакеты (вроде GApps) прошитые через recovery после основной прошивки

- по умолчанию доступен только на чтение, не изменяется в процессе работы — т.е. его содержимое всегда соответствует установленной прошивке

- имея root-доступ его можно изменять

/data- содержит приложения установленные пользователем и данные всех приложений (в т.ч. системных приложений из

/system) - именно этот раздел шифруется если активировать шифрование системы

- если в телефоне есть «встроенная» SD card, то она может быть реализована не как отдельный раздел, а как каталог

/data/mediaили/data/media/0(в этом случае wipe или factory reset раздела/dataиз recovery это не полноценное форматирование раздела, а просто удаление всех файлов кроме/data/media)

- содержит приложения установленные пользователем и данные всех приложений (в т.ч. системных приложений из

- SD card

- содержит файлы пользователя (закачки, музыка, видео, etc.)

- содержит часть данных приложений, которые либо не помещаются в

/data, либо должны быть доступны всем приложениям (раздел/dataотформатирован в ext4, полноценно поддерживает права файлов, поэтому обычно к файлам в/dataимеют доступ только их собственные приложения, а SD card либо отформатирован в FAT либо на нём через fuse эмулируется почти полное отсутствие ограничений прав доступа) - их может быть несколько, как встроенных так и внешних, доступных через разные каталоги (дальше в примерах я буду использовать каталог

/sdcard), и находящихся физически на отдельных разделах или внутри/data

Backup

Перед тем, как приступать к смене прошивки, нужно сделать бэкап. (Вообще, я рекомендую в процессе настройки периодически делать полный бэкап.) Поскольку мы не будем использовать «синхронизацию» личных данных, то крайне желательно настроить регулярное автоматическое создание зашифрованных бэкапов и заливание их куда-нибудь. Из-за особенностей архитектуры Android понять что и как нужно бэкапить довольно непросто.

Некоторые из описанных операций можно сделать только если у вас есть root или нормальный recovery (обычно ClockworkMod или TWRP). Если их ещё нет — возможно, сейчас самое время ими обзавестись.

IMEI

Судя по всему, в некоторых случаях при перепрошивке есть небольшая вероятность что будет повреждён другой раздел. Один из этих разделов используется для хранения, в частности, IMEI телефона. Потеряв, его будет довольно сложно восстановить, поэтому крайне рекомендуется перед первой прошивкой сохранить (куда-то вне телефона) раздел с IMEI. Для некоторых телефонов это специфичная процедура с использованием утилит производителя, для других достаточно сохранить утилитой dd нужные разделы в файлы (впрочем, скорее всего и в остальных случаях можно воспользоваться dd вместо утилит производителя).

Если не уверены — проще всего сохранить все разделы кроме /system, /data и /cache. Обычно они все достаточно небольшого размера. Посмотреть список и размеры доступных разделов можно в /proc/partitions или через parted, пример (подключаемся через adb как root, не важно загружена обычная система или recovery):

# cat /proc/partitions

major minor #blocks name

179 0 15388672 mmcblk0

179 1 4096 mmcblk0p1

179 2 4096 mmcblk0p2

179 3 20480 mmcblk0p3

179 4 4096 mmcblk0p4

179 5 4096 mmcblk0p5

179 6 4096 mmcblk0p6

179 7 8192 mmcblk0p7

179 8 8192 mmcblk0p8

179 9 8192 mmcblk0p9

179 10 90112 mmcblk0p10

179 11 262144 mmcblk0p11

179 12 1048576 mmcblk0p12

179 13 1572864 mmcblk0p13

179 14 573440 mmcblk0p14

179 15 8192 mmcblk0p15

259 0 11759616 mmcblk0p16

# parted /dev/block/mmcblk0

(parted) p

Model: MMC MAG2GC (sd/mmc)

Disk /dev/block/mmcblk0: 15.8GB

Sector size (logical/physical): 512B/512B

Partition Table: gpt

Number Start End Size File system Name

1 4194kB 8389kB 4194kB BOTA0

2 8389kB 12.6MB 4194kB BOTA1

3 12.6MB 33.6MB 21.0MB ext4 EFS

4 33.6MB 37.7MB 4194kB m9kefs1

5 37.7MB 41.9MB 4194kB m9kefs2

6 41.9MB 46.1MB 4194kB m9kefs3

7 46.1MB 54.5MB 8389kB PARAM

8 54.5MB 62.9MB 8389kB BOOT

9 62.9MB 71.3MB 8389kB RECOVERY

10 71.3MB 164MB 92.3MB fat16 RADIO

11 164MB 432MB 268MB ext4 TOMBSTONES

12 432MB 1506MB 1074MB ext4 CACHE

13 1506MB 3116MB 1611MB ext4 SYSTEM

14 3116MB 3704MB 587MB ext4 HIDDEN

15 3704MB 3712MB 8389kB OTA

16 3712MB 15.8GB 12.0GB ext4 USERDATA Например, для Nexus 4 достаточно сохранить /dev/block/mmcblk0p{8,9}:

# dd if=/dev/block/mmcblk0p8 of=/sdcard/mmcblk0p8.img

# dd if=/dev/block/mmcblk0p9 of=/sdcard/mmcblk0p9.imgТипы бэкапов

- Android Backup: файлы

.ab(по сути немного модифицированный tar-архив), зашифрованные если это задано в настройках телефона, обычно делаются черезadb backup.- Единственное достоинство — эти бэкапы можно делать без root.

- Nandroid Backup: файлы

.imgи.tar*, обычные полные образы разделов или tar-архивы (по сути тоже полные образы, только компактнее), не зашифрованные, обычно делаются через recovery.- Теоретически TWRP умеет делать шифрованный Nandroid Backup, но во-первых только для

/data, и во-вторых у меня эта фича не заработала.

- Теоретически TWRP умеет делать шифрованный Nandroid Backup, но во-первых только для

- Titanium Backup: свой формат, поддержка шифрования в платной версии, сохраняет приложения, их данные и общесистемные настройки.

ВНИМАНИЕ: Поскольку Nandroid Backup не зашифрованы и сохраняются на доступную всем приложениям SD card, то я рекомендую после создания сразу (не перегружаясь из recovery в основную систему) переносить их с телефона на компьютер через adb pull, а на телефоне удалять. Если их понадобится восстановить, то сначала загрузить recovery, а потом залить их обратно через adb push и удалить после восстановления бэкапа.

Что и как бэкапить

Как вы видели выше, разделов в системе очень много. Но большинство из них либо никогда не меняются, либо меняются только при прошивке новой системы или recovery, так что бэкапить их смысла нет.

Возможное исключение — раздел /system. Обычно он меняется только при обновлении прошивки, но имея root вы можете его изменять (делать приложения «системными» через Titanium Backup чтобы сэкономить место на /data, устанавливать новые системные приложения вроде BusyBox, модифицировать загрузочные скрипты, etc.) — в этом случае его тоже может иметь смысл бэкапить.

Таким образом, бэкапить обычно нужно только раздел /data и внутренние/внешние SD card.

Поскольку бэкап нужно куда-то сохранять, и обычно это SD card, то содержимое самой(их) SD card в бэкапы как правило не входит. Titanium Backup умеет частично включать в бэкапы данные приложений находящиеся на SD card, но только файлы из /sdcard/Android/data/*/ (если приложение хранит свои файлы в других каталогах то в бэкап они не попадут).

Итак, ваши данные, которые может потребоваться бэкапить, это:

- описанные выше возможные изменения

/system- включаются в Nandroid Backup

/system - если это несколько известных файлов, то их можно скопировать вручную через

adb pull

- включаются в Nandroid Backup

- установленные вами дополнительные приложения

.apk-файлы, находятся в/data- бэкапить не обязательно, их обычно можно повторно скачать

- может иметь смысл бэкапить чтобы можно было их установить не выкачивая заново, либо если нужно иметь возможность установить старую версию приложения из Play Маркет

- включаются в Android Backup через

adb backup -apk -all -nosystem - включаются в Nandroid Backup

/data - включаются в бэкапы Titanium Backup (опционально)

- данные практически всех приложений

- находятся в

/data, иногда частично на SD card - это самое важное, что стоит бэкапить

- включаются в Android Backup через

adb backup -all(кроме тех данных, которые на SD card) - включаются в Nandroid Backup

/data(кроме тех данных, которые на SD card) - включаются в бэкапы Titanium Backup (опционально, данные на SD card при некоторых условиях тоже включаются)

- находятся в

- данные некоторых особых приложений

- XPrivacy держит свои данные в

/system, поэтому для бэкапа приходится «экспортировать» их на SD card (это можно автоматизировать) - Контакты желательно периодически экспортировать на SD card, т.к. это единственный способ сохранить их в портабельном формате

.vcf, который можно загрузить куда угодно (включая приложение Контакты другой прошивки)

- XPrivacy держит свои данные в

- ваши файлы и данные приложений сохранённые вне стандартных мест

- находятся на SD card

- можно просто скопировать их вручную любым способом (например через

adb pull /sdcard sdcard)

ВНИМАНИЕ: После экспорта контактов любое приложение может получить к ним доступ, поэтому желательно сразу их перенести с SD card на компьютер. Чтобы никакое приложение не успело украсть контакты сразу после экспорта настоящий параноик может попробовать следующий подход:

- экспортировать текущие настройки XPrivacy

- через XPrivacy заблокировать всем приложениям доступ к SD card

- перезагрузить телефон

- экспортировать Контакты (разрешив только им доступ к SD card)

- перенести

.vcf-файл с контактами с SD card на компьютер - импортировать предыдущие настройки XPrivacy

- перезагрузить телефон

Резюмируя

- Если телефон ещё не рутован, прошивка и recovery родные, и через recovery бэкап сделать нельзя, то придётся использовать:

adb backup -apk -all -shared

- Перед сменой прошивки или опасными экспериментами, чтобы иметь возможность вернуть телефон в текущее состояние:

- сделать Nandroid Backup всех разделов из recovery

- если есть вероятность повредить данные на SD card, то дополнительно сделать

adb pull /sdcard sdcard

- После ручного изменения отдельных файлов в

/system:- скопировать изменённые файлы на SD card или через

adb pull

- скопировать изменённые файлы на SD card или через

- Регулярно и автоматически:

- делать и заливать в облако зашифрованные бэкапы всех приложений и их данных через Titanium Backup, настроив в нём расписания заданий (это позволит при необходимости восстанавливать отдельные приложения и/или их данные, причём можно хранить несколько последних бэкапов каждого приложения)

- если нужно регулярно бэкапить какие-то файлы с SD card — настроить это отдельно через какие-нибудь приложения

- в частности, это имеет смысл для настроек XPrivacy (которые перед этим необходимо экспортировать, например через Tasker)

- Периодически вручную:

- экспортировать на SD card:

- настройки XPrivacy

- Контакты

- бэкапить полностью SD card через

adb pull /sdcard sdcard

- экспортировать на SD card:

Upgrade

Регулярное обновление OS и приложений тоже имеет свои особенности.

- Обновления для OS:

- проверяются автоматически

- устанавливать нужно вручную

- при необходимости не сложно откатиться на предыдущую версию

- перед установкой новой версии необходимо предпринять дополнительные действия, описанные ниже

- Обновления для приложений установленных из F-Droid:

- проверяются автоматически

- устанавливать нужно вручную

- при необходимости не сложно откатиться на предыдущую версию

- Обновления для приложений установленных из Play Маркет:

- Play Маркет предпочитает не только проверять обновления автоматически, но и (если не отключить) автоматически обновлять приложения. Для среднего пользователя это скорее плюс, но если вы всерьёз планируете применить описанное в этой статье — вам скорее всего захочется автоматические обновления отключить и контролировать что и когда обновлять вручную.

- Себя самого Play Маркет обновляет автоматически в любом случае.

- Поскольку через Play Маркет гугл может в любом момент по своему желанию незаметно установить или удалить у вас любое приложение, что является серьёзнейшей проблемой в плане безопасности, рекомендуется блокировать для Play Маркет доступ к интернету в то время, когда вы им не пользуетесь.

- проверяются вручную (из-за заблокированного доступа к интернету)

- устанавливать можно автоматически или вручную

- при необходимости откатиться можно только используя бэкапы старой версии сделанные Titanium Backup (если настроено автоматическое обновление, то для этого приложения его нужно будет отключить), поскольку Play Маркет не даёт выбрать какую версию приложения устанавливать

- Обновления для приложений, установленных из других источников:

- проверяются вручную (уникальным для каждого приложения способом)

- устанавливать надо вручную

- Обновления для Xposed framework и его модулей (включая XPrivacy) можно проверять и устанавливать через сам Xposed.

- при обновлении необходимо предпринять дополнительные действия, описанные ниже

OTA-обновления OS

При обновлении OS необходимо учитывать следующее:

- Если раздел

/systemбыл модифицирован (а в нашем случае это будет именно так), то необходимо побеспокоиться о том, чтобы эти изменения сохранились перед прошивкой новой версии OS в/systemи автоматически восстановились после этого, до первой загрузки новой версии OS.- Для этого необходимо заранее создать соответствующие скрипты в

/system/addon.d(они будут автоматически запущены до и после прошивки). - Если этого не сделать, то после обновления OS, в частности, перестанет работать XPrivacy, и все приложения получат доступ к вашим контактам и прочим личным данным.

- Для этого необходимо заранее создать соответствующие скрипты в

- В данный момент существуют уязвимости Android, которые дают возможность обычным приложениям не санкционировано повысить свои привилегии в процессе обновления OS.

- Чтобы от этого защититься необходимо установить и перед каждым обновлением OS проверять установленные приложения через Secure Update Scanner.

- Поскольку XPrivacy накладывает ограничения на приложения по их UID, а UID системных приложений может измениться при обновлении OS, то рекомендуется включать «режим полёта», экспортировать и сбрасывать настройки XPrivacy, обновлять прошивку, после чего импортировать настройки XPrivacy (при импорте приложения определяются по имени, а не UID) и выключать «режим полёта».

- Этот вариант не идеален, т.к. «режим полёта» помешает приложениям немедленно отправить по сети ваши личные данные, но не помешает их получить (между сбросом и импортом настроек XPrivacy), сохранить в файлы и отправить по сети позднее.

- С другой стороны, если этого не сделать, то есть небольшая вероятность что система не сможет корректно загрузиться из-за того, что XPrivacy будет накладывать не те ограничения на системные приложения.

Обновление Xposed framework и его модулей (включая XPrivacy)

- Обновление Xposed framework:

- установить новую версию поверх старой

- Фреймворк → Установить/Обновить

- перезагрузить телефон

- Обновление модулей Xposed:

- установить новую версию поверх старой

- если модуль обновлялся не через интерфейс Xposed а как обычное приложение — дождаться пока Xposed обнаружит новую версию

- попробовать один раз запустить модуль (это нужно не всем модулям)

- перезагрузить телефон

- если обновлялся XPrivacy, то подождать пока XPrivacy update service завершит работу (покажет 100%)

- установить новую версию поверх старой

Защита данных на телефоне на случай потери/кражи

Чтобы посторонний человек, получивший физический доступ к телефону, не добрался до ваших личных данных, необходимо:

- включить шифрование

/data- желательно использовать для этого сложный пароль (по умолчанию этот же пароль будет использоваться на экране блокировки, что как правило слишком неудобно, но это легко решить и для экрана блокировки использовать другой пароль/пин)

- использовать пароль или достаточно сложный пин-код на экране блокировки

- чтобы его не приходилось постоянно вводить дома можно использовать Tasker для его автоматического отключения когда вы дома и включения когда вы выходите из дома

- отключать ADB (и права root для ADB) когда он не используется

- это не так актуально начиная с Android 4.3

К сожалению, пока что ни ClockworkMod ни TWRP не поддерживают защиту паролем. А без этого человек временно получивший доступ к вашему телефону может перегрузиться в recovery, установить дополнительный пакет с трояном в /system, после чего вернуть телефон вам. Как только вы загрузите OS и введёте пароль шифрования к /data этот троян сможет запуститься с правами root и получить полный доступ ко всем вашим личным данным. Если бы recovery поддерживали защиту паролем, то для того, чтобы это проделать, пришлось бы прошить recovery заново, что привело бы к сбросу пароля, и дало бы возможность отследить факт вмешательства как только вам вернут телефон.

Анти-вор

Что касается приложений типа «анти-вор» и удалённого управления телефоном. Эти приложения ещё могут иметь смысл на обычном, не защищённом телефоне — если вор попался глупый, и вместо того чтобы сразу выкинуть сим-карту и переформатировать все разделы он сидит с этого телефона в инете и рассматривает чужие фоточки… то, да, польза от этих приложений может быть.

Но в нашем случае доступ к данным он не получит, а значит нет никакой необходимости их удалённо стирать (особенно учитывая то, что любое такое приложения для удалённого управления — по сути просто ещё один способ слить свои личные данные компании разработавшей это приложение).

Что касается возможности определить местоположение телефона — для этого на нём должен быть интернет, а т.к. вор не имеет доступа к OS телефона, то он не сможет настроить подключение к своему домашнему Wi-Fi и вряд ли он поставит в «бесполезный телефон» свою сим-карту. А вероятность того, что он не выкинет сразу же вашу сим-карту или пронесёт включенный телефон мимо уже известной телефону точки доступа Wi-Fi… на мой взгляд не настолько велика, чтобы в расчёте на это непрерывно сливать данные о своём местоположении компании разработавшей это приложение.

А на случай если телефон просто потерялся, и кто-то его нашёл и хочет вернуть владельцу — достаточно вывести на экране блокировки свою контактную информацию (например, email) или просто на него позвонить.

А вот что действительно стоит сделать сразу же, как стало понятно что телефон украли — заблокировать сим-карту (чтобы ей не воспользовались для обхода 2-х факторной авторизации или подтверждения банковских платежей через SMS) и, просто на всякий случай, отключить телефон от гугл-аккаунта.

Настройка XPrivacy

По большому счёту — это самое сложное из всего описанного в этой статье. XPrivacy позволяет контролировать громадное количество операций и данных, при этом у всех приложений разные потребности и для многих приложений приходится подстраивать ограничения индивидуально. При этом пользователю, который не является разработчиком под Android, большая часть этих операций непонятна: насколько они критичны, к каким данным они дают доступ, действительно ли эти операции нужны для работы данного приложения.

Я могу дать только рекомендации общего плана:

- По моим наблюдениям, использовать сервис краудсорсинга для автоматического получения настроек XPrivacy для приложений — не лучшая идея. Настройка XPrivacy сложна, поэтому большинство пользователей с ней не очень хорошо справляются, но с удовольствием отправляют свои настройки в этот сервис. Выкачивая усреднённые чужие настройки вы заблокируете примерно 10-20% того, что можно (и нужно) заблокировать.

- Всё, что умеет блокировать/подделывать XPrivacy — имеет непосредственное отношение к вашим личным данным. Поэтому блокировать стоит, по возможности, практически всё.

- Стоит сразу включить режим «эксперта» и разрешить блокирование системных приложений.

- Подготовьте максимально ограничивающий шаблон «по умолчанию» — включите блокирование и запрос ограничений практически для всех категорий и операций (включая небезопасные), за исключением:

- Датчики — можно разрешить небезопасные операции (нужно практически всем приложениям).

- Идентификация устройства — блокировать всё, но стоит отключить запрос ограничений для тех пунктов, которые вы в любом случае не собираетесь разрешать.

- Интернет — стоит разрешить все небезопасные операции кроме

inet_*(нужно практически всем приложениям, и кроме того доступ в интернет будет контролироваться файрволом). - Система (установленные приложения) — можно полностью разрешить (нужно практически всем приложениям).

- Учётные записи (Google, Facebook, …) — можно полностью разрешить (если вы заведёте для телефона «его личные» отдельные аккаунты специально для использования приложениями, то нет смысла ограничивать приложения в доступе к этих аккаунтам).

- Хранилище (медиа, карта памяти) — стоит полностью разрешить все

open*(нужно практически всем приложениям), а доступ кsdcardблокировать только если вы собираетесь контролировать к каким файлам обращаются приложения и составлять для них белые списки разрешённых файлов/каталогов.

- Примените шаблон «по умолчанию» ко всем уже установленным приложениям (включая системные, особенно GApps!), а потом пройдитесь по ним и отключите часть ограничений исходя из задач приложения.

- Для Камеры/Диктофона/etc. имеет смысл оставить запрос ограничений для

*.permissionв Медиа, чтобы каждый раз когда эти приложения будут пытаться получить доступ к камере или микрофону вы получали об этом уведомление. - Приложение «Графический интерфейс системы, Экран блокировки» используется для управления всеми возможностями телефона, включая обычно заблокированные операции вроде NFC или Record.Audio (нужен для управления громкостью), плюс его интерфейс нередко закрывает доступ к диалогу запроса ограничений XPrivacy, так что большую часть ограничений придётся отключить.

- Приложение «Внешний накопитель» используется для диалога выбора файла многими системными приложениями.

- Для Камеры/Диктофона/etc. имеет смысл оставить запрос ограничений для

- Если какое-то приложение не работает — посмотрите отчёт «Использование» в XPrivacy чтобы увидеть что он кому недавно блокировал.

- Не забывайте, что изменения ограничений вступают в силу через 15 сек.

- После изменения прав на Интернет или Хранилище нужно убить и перезапустить приложение.

- Перед ограничением системных приложений лучше сделать бэкап из recovery.

- Если OS не грузится можно попробовать отменить ограничения.

В CyanogenMod есть свой аналог XPrivacy (Настройки → Конфиденциальность → Защищённый режим), но он позволяет контролировать слишком незначительную часть того, что можно заблокировать через XPrivacy. Одновременное использование Защищённого режима и XPrivacy не рекомендуется.

Установка и настройка защищённой системы

Первым делом сделайте максимально полный бэкап текущей системы:

- Экспортируйте список контактов в

.vcf. Если есть другие приложения, которыми вы активно пользуетесь, и у которых есть встроенная возможность экспорта/бэкапа данных — не пренебрегайте ей тоже. - Если телефон не рутованный и нет нормального recovery — сделайте бэкап через adb, потом получите root и установите Titanium Backup с нормальным recovery.

- Сделайте бэкапы всех приложений через Titanium Backup (большинство из них можно будет восстановить на новой прошивке) и бэкапы всех разделов через recovery (чтобы можно было вернуть текущую систему если что-то пойдёт не так).

- Дополнительно может иметь смысл сделать скриншоты того, что скорее всего просто «восстановить из бэкапа» на новой прошивке не получится. Например, расширенные настройки Контактов которые в

.vcfне экспортируются (группы) и содержимое рабочих столов. - Опционально можете скопировать SD card на компьютер, на всякий случай.

Установите CyanogenMod. Если хотите, можете сразу прошить и GApps, но я рекомендую сделать это немного позднее.

При первой загрузке:

- пропустите подключение Wi-Fi

- откажитесь от создания аккаунта CyanogenMod (и Google, если вы уже прошили GApps)

- отключите определение местоположения

- включите «режим полёта»

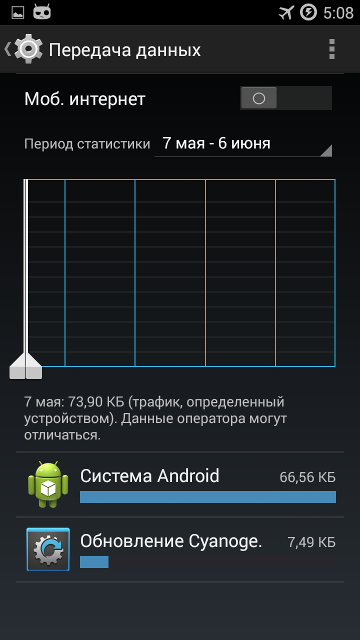

Тут нас ждёт неприятный сюрприз: телефон уже успел вылезти в мобильный интернет и что-то слить, плюс проверить обновления CyanogenMod! К сожалению, мне не удалось найти способ это предотвратить: включить «режим полёта» в процессе первой загрузки не получается т.к. ещё нет файла где эта настройка хранится, а если подключиться через adb и включить «режим полёта» вручную на этапе выбора языка — это происходит всё-равно слишком поздно и телефон успевает что-то отправить через мобильный интернет.

- проверьте, и при необходимости повторно отключите Wi-Fi, мобильный интернет и определение местоположения

- активируйте ADB:

- Настройки → О телефоне → 7 тапов по Номер сборки

- Настройки → Для разработчиков →

[✓]Отладка по сети & USB - Настройки → Для разработчиков → Режим суперпользователя → Для приложений и ADB

- если у вас раздел

/dataне был зашифрован или вы его переформатировали в процессе прошивки CyanogenMod — зашифруйте его (если это делать так, а не через интерфейс, то можно задать пароль шифрования отличающийся от пароля/пин-кода экрана блокировки):adb rootadb shell vdc cryptfs enablecrypto inplace <пароль>- подождите пока система зашифрует

/dataи снова загрузится

- Настройки → Безопасность →

[✓]Неизвестные источники - Скачайте на компьютер и установите через

adb install(чтобы пока не установлены XPrivacy и AFWall+ не включать на телефоне интернет) Xposed framework.- Фреймворк → Установить/Обновить

- перезагрузите телефон

- скачайте скрипт 90-xposed.sh, который будет сохранять Xposed framework при OTA-обновлениях CyanogenMod, и установите его:

adb rootadb shell mount -o remount,rw /systemadb push 90-xposed.sh /system/addon.d/adb shell chmod 0755 /system/addon.d/90-xposed.shadb shell mount -o remount,ro /system

- Скачайте на компьютер и установите через

adb installXPrivacy.- установите его лицензию залив

/sdcard/XPrivacy_license.txt- если это делается при активном XPrivacy — перезагрузите телефон

- активируйте модуль XPrivacy в Xposed framework

- запустите один раз XPrivacy

- перезагрузите телефон

- Меню → Параметры →

[✓]Режим эксперта - Меню → Параметры → Режим эксперта →

[✓]Запрет системных компонентов - Меню → Параметры → Режим эксперта →

[✓]Режим AOSP - перезагрузите телефон

- настройте XPrivacy максимально ограничив доступ всем приложениям включая системные (рекомендации по настройке описаны выше)

- установите его лицензию залив

- В зависимости от используемой вами прошивки может потребоваться установить BusyBox (в CyanogenMod 11 он уже есть).

- Скачайте на компьютер и установите через

adb installAFWall+.- Меню → Настройки →

[✓]Активные правила - Меню → Настройки →

[✓]Управление VPN - Меню → Настройки →

[✓]Поддержка IPv6 (пользоваться им не обязательно, но файрволить нужно, иначе приложения которым закрыт доступ файрволом через IPv4 без проблем выйдут в интернет через IPv6) - Меню → Настройки →

[✓]Администратор устройства - Меню → Настройки → Экспериментальные:

[✓]Исправить утечку данных при запуске. Это установит скрипт/system/etc/init.d/afwallstartблокирующий доступ в интернет пока OS загружается и AFWall+ ещё не запустился. - Меню → Включить брандмауэр

- режим Белый список (разрешить выбранные), а поскольку выбранных пока нет — всем приложениями доступ пока что закрыт

- Меню → Настройки →

- Нам нужно позаботится, чтобы

/system/etc/init.d/afwallstartне был удалён при OTA-обновлении OS. Для этого создадим свой скрипт/system/addon.d/99-local.sh, в который будем добавлять имена файлов на разделе/system, которые нужно сохранить при OTA-обновлении:adb rootadb shell mount -o remount,rw /systemadb shell cp /system/addon.d/50-cm.sh /system/addon.d/99-local.sh- отредактируйте

/system/addon.d/99-local.sh, заменив в функцииlist_files()файлetc/hostsнаetc/init.d/afwallstart adb shell mount -o remount,ro /system

Если вы ещё не прошили GApps — сделайте это сейчас. После загрузки настройте ограничения XPrivacy для приложений GApps.

Настраиваем систему:

- Настройки Google → Безопасность →

[ ]Удалённая блокировка и сброс - Настройки Google → Безопасность →

[ ]Борьба с вредоносными приложениями - Настройки → Беспроводные сети: Передача данных → Меню →

[ ]Автосинхронизация данных - Настройки → Беспроводные сети: Ещё… →

[ ]Режим полёта- отключаем временно, только для того чтобы переключить следующий пункт

- Настройки → Беспроводные сети: Ещё… →

[ ]NFC - Настройки → Беспроводные сети: Ещё… →

[✓]Режим полёта - Настройки → Экран блокировки → Безопасность экрана → Блокировка экрана

- установить надёжный пароль или пин-код

- Настройки → Местоположение (выкл.)

- Настройки → Безопасность → Администраторы устройства →

[ ]Удалённое управление Android - Настройки → Безопасность → Администраторы устройства →

[✓]XPrivacy - Настройки → Безопасность → Администраторы устройства →

[✓]AFWall+ - Настройки → Конфиденциальность → Отправка статистики →

[ ]Включить отправку отчётов - Настройки → Язык и ввод → Проверка правописания (настройки) → Проверка правописания Android (настройки) →

[ ]Поиск контактов - Настройки → Язык и ввод → Клавиатура Android (настройки) → Расширенные настройки →

[ ]Подсказывать имена - Если вы ставили не минимальный вариант GApps, то где-то рядом должна быть аналогичная настройка для Google Voice — её тоже выключить.

- Настройки → Восстановление и сброс →

[✓]Резервирование данных- включаем временно, только для того чтобы переключить следующий пункт

- Настройки → Восстановление и сброс →

[ ]Автовосстановление - Настройки → Восстановление и сброс →

[ ]Резервирование данных - Настройки → Для разработчиков → Сетевое имя устройства →

localhost - Телефон → Меню → Настройки →

[ ]Прямой поиск - Телефон → Меню → Настройки →

[ ]Поиск контактов - Телефон → Меню → Настройки →

[ ]Обратный поиск

Подключаем интернет:

- Перед открытием доступа к интернет стоит заблокировать некоторые приложения, в частности:

- Настройки → Приложения → Все → Синхронизация Контактов Google → Отключить

- Настройки → Приложения → Все → Google Резервное копирование → Отключить

- Скачайте на компьютер и установите через

adb install:- Wi-Fi Privacy Police

- Pry-Fi

- AdAway

- F-Droid

- OpenVPN for Android или любой другой VPN и настройте его

- Разрешите в AFWall+ доступ к Wi-Fi только для одного приложения:

- OpenVPN for Android

- Разрешите в AFWall+ доступ к VPN для:

- (NTP) — опционально

- AdAway

- F-Droid

- Google Play Маркет

- Xposed Installer

- Загрузки, Хранилище мультимедиа, Диспетчер загрузки

- Обновление CyanogenMod

- Для первой активации аккаунта Google нужно дать доступ к VPN для:

- Аккаунты Google, Сервисы Google Play, Google Резервное копирование, Google Services Framework, Синхронизация Контактов Google

- Включите Wi-Fi или мобильный интернет.

- Активируйте VPN.

- Создайте или подключите существующий аккаунт Google (чтобы инициировать добавление аккаунта можно например запустить Play Маркет).

- Настройки → Аккаунты → Google → ваш аккаунт → выключить всю синхронизацию

- Настройки Google: отключить всё, кроме:

- Подключенные приложения

- Play Игры

Теперь можно отключить доступ к VPN для «Аккаунты Google, Сервисы Google Play, Google Резервное копирование, Google Services Framework, Синхронизация Контактов Google». Этот набор приложений — один из основных каналов утечки личных данных. Доступ в интернет ему нужен для:

- обновления просроченного токена доступа к гугл-аккаунту

- поддержки GCM (Google Cloud Messaging — пуш-уведомлений Android)

- активного сливания всех ваших личных данных, до которых он дотянется

Для обновление токена нужно открывать ему доступ крайне редко и ненадолго. Что касается GCM, то, с одной стороны, пуш-уведомления нужны для работы многих приложений, так что вы можете захотеть оставить ему доступ к VPN. С другой стороны, если вы дадите какому-то приложению хоть раз ненадолго доступ в интернет, то оно может зарегистрироваться в GCM и после этого будет получать пуш-уведомления (через этот набор приложений гугла) даже если вы ему доступ в интернет заблокируете. Хорошо это или плохо — решайте сами. Лично мне не нравится идея, что отключенное от интернета приложение продолжает получать из интернета данные, но хотя бы оно не сможет ничего отправлять.

Для защиты от фоновой установки программ на ваш телефон по желанию гугла, доступ в интернет для «Google Play Маркет» нужно разрешать только непосредственно тогда, когда вы им пользуетесь.

Для того, чтобы видеть полную информацию по запрашиваемым правам доступа для устанавливаемых из Play Маркет приложений нужно установить модуль для Xposed framework PlayPermissionsExposed и перезагрузить телефон.

Установить из Play Маркет:

- SRT AppScanner

- запустить его, если он найдёт уязвимость — установить модуль Xposed Master Key multi-fix

- Secure Update Scanner

- Titanium Backup ★ root

- Titanium Backup PRO Key ★ root

Сейчас самое время перегрузиться в recovery и сделать полный бэкап новой системы!

Восстановить из бэкапов Titanium Backup все нужные приложения. Запустить из меню Titanium Backup «Маркет доктор» для восстановления связей этих приложений с Play Маркет.

Теперь можно отключить ADB и запретить для него права root.

Поздравляю! У вас в руках Android-телефон, защищённый от утечек личных данных настолько, насколько это вообще возможно без отказа от доступа к Play Маркет и GSM-связи.

______________________

Текст конвертирован используя habrahabr backend для AsciiDoc.

Ежедневно активный пользователь смартфона подвергается сотням различных угроз, начиная с вирусов и назойливой рекламы и заканчивая кражей паролей и персональных данных. Эти восемь приложений помогут защитить данные на вашем устройстве.

1. Adblock Browser

Adblock Browser — мобильный браузер со встроенным блокировщиком рекламы. Именно по вине последней так медленно грузятся страницы, увеличивается сетевой трафик, а батарея разряжается на 20% быстрее. Но это ещё не самое страшное, что может случиться. Часто под видом рекламы скрываются вредоносные программы и программы-шпионы. Adblock Browser защищает конфиденциальность пользователя.

Приложение не найдено

2. Micro Guard FREE

Micro Guard FREE не позволяет никому прослушивать ваши разговоры. Сервис выявляет программы и приложения, которые пытаются получить доступ к микрофону, и предупреждает пользователя специальным сигналом.

Благодаря Эдварду Сноудену мы знаем, что спецслужбы могут подключаться к абсолютно любому телефону в мире, кем бы ни был его хозяин. Поэтому даже директор ФБР пользуется приложением против прослушки.

3. AppLock

AppLock представляет собой приложение-шлюз, блокирующее доступ к конфиденциальной информации. С его помощью вы можете закрыть для другого пользователя свои социальные сети, фотографии, сообщения, электронную почту.

Сервис позволяет настроить на смартфоне профили с разным уровнем доступа. Например, гость сможет только позвонить, но не открыть галерею. Шлюз запирается паролем, графическим ключом или отпечатком пальца (для устройств под управлением Android 6.0 и выше).

appbox fallback https://play.google.com/store/apps/details?id=com.domobile.applock&hl=ru&gl=ru

4. Kid’s Shell

Kid’s Shell — детская оболочка для работы только с разрешёнными программами. Приложение создаёт параллельную рабочую панель поверх родного экрана, на которую можно дублировать безопасные иконки — игры, обучающие программы, музыку и другие приложения на усмотрение родителей. В то же время соцсети, звонки и онлайн-магазины будут недоступны. Чтобы войти и выйти из приложения, нужно ввести пароль.

5. Camera Blocker

Camera Blocker — блокировщик камеры от шпионских программ и вирусов. Как правило, каждое второе устанавливаемое приложение запрашивает доступ к камере, создавая уязвимое окно для передачи фото- и видеоданных в интернет. Сервис блокирует любые попытки несанкционированного доступа к камере. Что характерно, само приложение такого разрешения не требует.

6. Boxcryptor

Boxcryptor надёжно зашифрует ваши файлы перед сохранением их в облачных базах данных, например Dropbox или Google Drive. Даже если вы не поклонник книг Дэна Брауна и не увлекаетесь криптографией, всегда может возникнуть необходимость сохранить копии конфиденциальных документов, объектов интеллектуальной собственности в недоступном для других пользователей виде.

Если совершенно случайно ваш пароль станет известен постороннему, он не сможет понять закодированную информацию.

7. TunnelBear

TunnelBear позволяет спрятать свой IP-адрес от заинтересованных в этой информации ресурсов. Кроме того, это простое и удобное приложение обеспечивает защиту данных, если вы пользуетесь публичной точкой доступа Wi-Fi.

appbox fallback https://apps.apple.com/ru/app/564842283

8. DuckDuckGo Search & Stories

DuckDuckGo Search & Stories — поисковик, который не выдаёт информацию о запросах пользователя. DuckDuckGo помогает сохранить конфиденциальность. Он не сохраняет IP-адреса, не записывает информацию о пользователе и использует файлы cookie только в случае необходимости.

Где я сейчас

Первое, чего стоит опасаться, — установление приложениями местоположения пользователя. Навигаторам и маркетплейсам определение местоположения необходимо для более легкого использования приложений, чтобы пользователь не вбивал город и адрес вручную. Однако доступ к геолокации может запрашивать и какой-нибудь фоторедактор, мотивы создателей которого неизвестны.

Приложениям, которым нет необходимости знать ваше местонахождение, лучше не давать подобных разрешений.

Для этого в смартфонах на базе Android нужно найти необходимое приложение на рабочем столе, зажать его иконку и во всплывающем окне выбрать пункт «Сведения» или нажать на значок с литерой «i». Затем в разделе «Разрешения» следует отозвать доступ для определения местоположения.

В случае с iPhone нужно открыть «Настройки» — «Конфиденциальность» — «Службы геолокации». Выбрав необходимое приложение, запретить ему отслеживать геопозицию.

Также нелишним будет и указать точность определения для приложений, которым все же сохранили доступ. В iOS это делается в том же разделе — достаточно включить или выключить пункт «Точная геопозиция». На Android этот пункт также находится в этом разделе.

Важные адреса

Если вы не хотите, чтобы Apple и Google знали о ваших любимых местах, домашнем и рабочем адресах, следует отключить функцию отслеживания перемещений.

В iOS достаточно открыть «Настройки» — «Конфиденциальность» — «Службы геолокации» — «Системные службы» и перейти в раздел «Важные геопозиции». В конце истории перемещений следует нажать на пункт «Очистить историю», а затем отключить отслеживание.

Пользователям Android отключить определение немного сложнее. Это делается в настройках «Карт» от Google в разделе «Хронология» — «История местоположений». Чтобы очистить историю, достаточно в «Хронологии» нажать на иконку с изображением мусорного бака.

Доступ к фото и видео

Большинство пользователей не хранят в галерее смартфона компрометирующие их фото. Но даже в таком случае лучше позаботиться о сохранности личных данных и запретить приложениям доступ к галерее, к тому же, например, играм и иным развлекательным программам это ни к чему.

На iOS необходимо открыть «Настройки» — «Конфиденциальность» — «Фото». Там уже следует выбрать определенное приложение и либо полностью запретить ему доступ к галерее, либо разрешить видеть лишь выбранные снимки.

В Android для этого необходимо зажать иконку нужного приложения и перейти в раздел «Разрешения». Там следует запретить доступ к хранилищу с медиафайлами.

Метаданные

Зачастую пользователи, отправляя кому-то фото и видео, не думают о том, что вместе с ними они передают и информацию о дате, месте съемки и даже устройстве, на котором был создан файл. Злоумышленники могут использовать эти данные в своих целях — например, для того, чтобы убедиться, что вы находитесь в отпуске, а значит, у вас дома никого нет.

Чтобы отключить передачу метаданных на iPhone, можно воспользоваться приложением Metapho. Оно не только очищает метаданные, но и позволяет их корректировать. Для Android аналогичный функционал несет в себе приложение Photo EXIF Editor.

Камера и микрофон

Чтобы не переживать во время разговоров о чем-то важном и интимном, не лишним будет отключить камеру и микрофон в смартфоне.

В iOS для этого достаточно открыть «Настройки» — «Конфиденциальность» — «Камера» или «Микрофон» и выбрать соответствующие приложения, которым следует запретить включать соответствующие датчики.

В Android все немного проще — на рабочем столе нужно выбрать нужное приложение, зажать иконку и, перейдя в сведения о приложении, открыть раздел с разрешениями и уже там отозвать доступ к камере и микрофону.

Кроме того, с Android 12 в смартфонах появилась возможность быстрого отключения микрофона и камеры на уровне системы — это можно сделать прямо из меню быстрых настроек. В основном эта функция доступна только для смартфонов под управлением «чистого Android».

Прочие разрешения