Мы узнаем о том, как зайти в чужой телефон и каким образом можно установить удаленный доступ, чтобы залезть в телефон и контролировать его на расстоянии. Сервис Reptilicus позволит видеть все, что делается на телефоне другого человека.Так как залезть в чужой телефон? 4 способа удаленного доступа!

Способ 1. Как залезть без разрешения

Удаленный доступ – это возможность на расстоянии знать, что делает на своем телефоне человек (ребенок, муж/жена, любимый/любимая, друг/подруга или Ваш сотрудник). Это можно сделать без разрешения, но это незаконно. Именно поэтому перед установкой программы Reptilicus Вам будет выходить предупреждение, что тайная слежка за человеком карается законом. И что после установки необходимо сообщить (в любом удобном виде) о том, что на телефон установили контроль.

После того, как Вы установите программу, Вам станут доступны:

- переписка;

- звонки;

- координаты;

- фото с интернета;

- фото с галереи;

- установленные приложения;

- контакты;

- история браузера;

- нажатия клавиш;

- уведомления.

Это всё Вам будет доступно после того, как Вы узнаете, как залезть в телефон другого человека и получить удаленный контроль над ним.

Кроме того, Вы сможете управлять телефоном на расстоянии:

- включать тревогу;

- включать микрофон для записи;

- делать фото с камеры;

- блокировать вход в приложения;

- устанавливать период записи;

- делать скриншоты с экрана;

- перезагружать телефон.

Так как зайти в чужой телефон нужно будет обязательно (чтобы установить программу – бесплатно скачать здесь >>), Вам нужно выбрать момент и заполучить его на 10-15 минут. Зато потом Вы можете даже не приближаться к этому аппарату.

Так как зайти в чужой телефон нужно будет обязательно (чтобы установить программу – бесплатно скачать здесь >>), Вам нужно выбрать момент и заполучить его на 10-15 минут. Зато потом Вы можете даже не приближаться к этому аппарату.

Обязательно перед установкой (хоть она и предельно простая) нужно скачать руководство по установке здесь >>. Руководство позволит Вам правильно установить и настроить программу, чтобы потом не писать на сайт консультантам, что программа не работает, команды не отсылаются, а данные не приходят. Запомните: все работает, команды отсылаются и данные приходят – нужно просто сделать всё правильно.

Достаточно подробно об установке и о том, как контролировать телефон со своего телефона, планшета, ноутбука или компьютера, отписано в статье «Скрытый удаленный доступ к телефону Андроид с телефона».

Способ 2. Как залезть бесплатно

В чужой телефон можно установить программу TeamViewer, которая также предоставить удаленный доступ. Её необходимо установить и на свой телефон и на телефон другого человека. Как работает данная программа и как она устанавливается очень подробно описано в статье «Управление телефоном с другого телефона: обзор лучших программ».

Способ 3. Как залезть, не беря в руки телефон

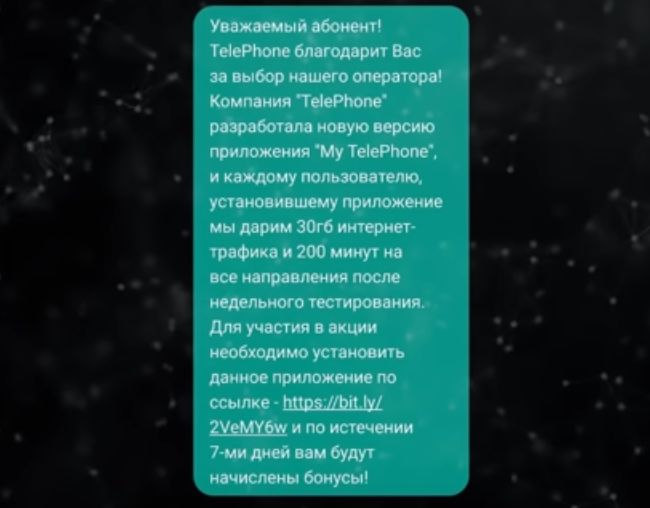

Если Android. Мы уже в который раз писали и говорили, что невозможно на расстоянии, без ручной установки что-то сделать. Это раньше, когда версии Андроида были 2 и 3, и защита на них была мизерная, можно было устанавливать программы через СМС. Теперь же через ссылки устанавливаются только вирусы.

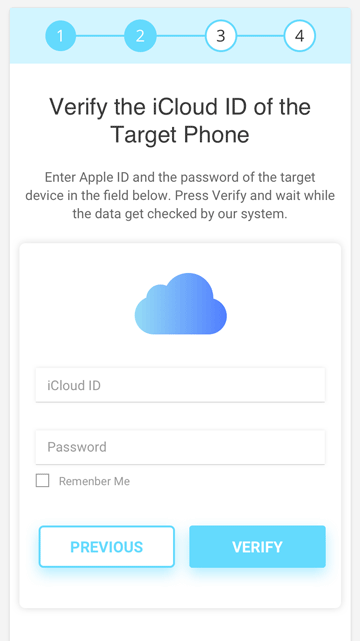

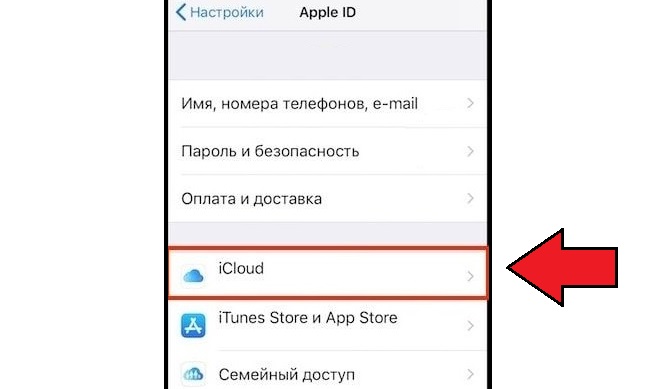

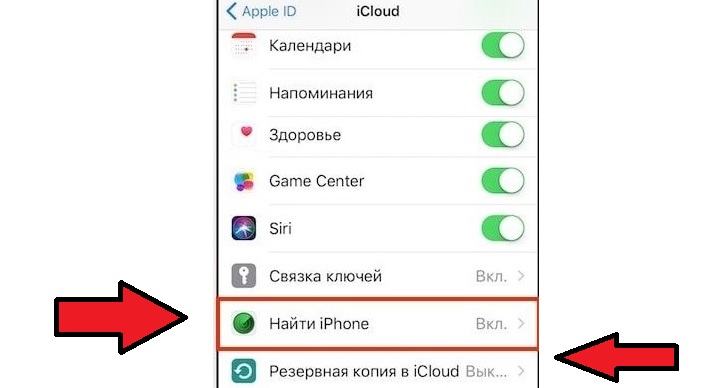

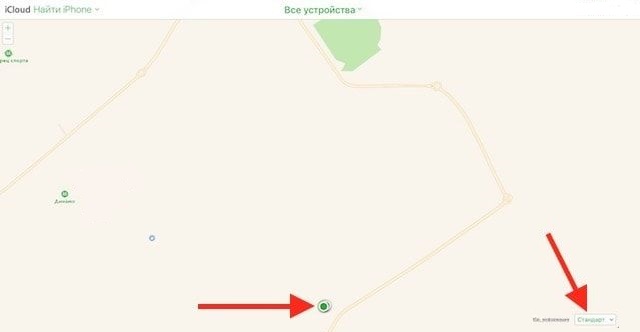

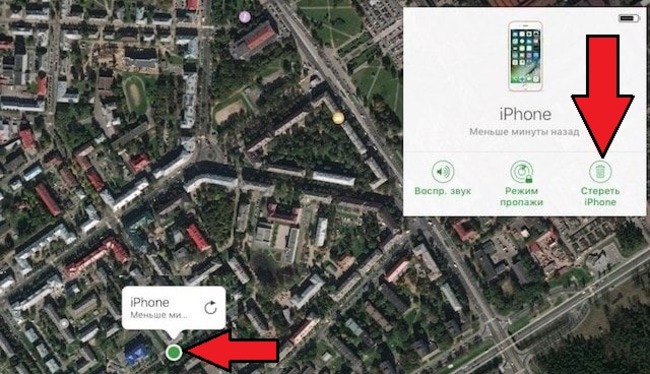

Если IPhone. Если же Вы хотите узнать, как проникнуть в чужой телефон Айфон не беря его в руки, тогда Вы это сделать сможете. В Интернете можно найти программы, которые будут следить за IPhone, без установки на сам аппарат. Нужно будет установить себе, а потом ввести ID и пароль от iCloud. Поэтому узнать эту информацию о целевом Айфоне нужно заранее. Достаточно подробно о таких программах описано в статье «Обзор лучших шпионских приложений для смартфонов».

Способ 4. Как залезть, если нет доступа и нет данных

Никак этого сделать невозможно. Можно купить и подарить телефон с уже установленной программой.

Другими словами – перед тем как попасть в чужой телефон, необходимо заранее установить на него программу Reptilicus, а потом уже (найди предлог) подарить. Тогда Вы сможете попасть в чужой телефон без доступа к нему, ведь программа будет уже установлена, и сама автоматически будет передавать все действия.

Немного о том, как управлять через свой телефон

Теперь поговорим о том, как залезть в чужой телефон через свой. Итак, Вы установили на подконтрольный телефон программу. Теперь можете спокойно заходить в кабинет и просматривать полученные денные, а также управлять телефоном:

Вариант 1. Если у Вас компьютер – зайти на сайт – внести логин и пароль (придуманный при регистрации) – зайти в кабинет – вкладка «Данные» (там вся перехваченная информация) – вкладка «Команды» (ими Вы сможете управлять телефоном).

Вот как можно залезть в чужой телефон через компьютер. В любое удобное для Вас время, просто зайти на сайт и просматривать информацию, слушать звонки, читать переписку, отслеживать положение и многое другое.

Вариант 2. Если Ваш телефон Андроид – установить на свой телефон мобильную версию кабинета «Клиент» — внести логин и пароль – запомнит ь– вкладка «Данные» (там вся перехваченная информация) – вкладка «Команды» (ими Вы сможете управлять телефоном).

Вот как Вы сможете, в любое удобное для Вас время, залезть в чужой телефон через свой телефон. Еще один плюс – Вам не нужно будет каждый раз вводить логин и пароль – просто установите галочку на «запомнить».

Вариант 3. Если у Вас IPhone – зайти на сайт – внести логин и пароль (придуманный при регистрации) – зайти в кабинет – вкладка «Данные» (там вся перехваченная информация) – вкладка «Команды» (ими Вы сможете управлять телефоном).

Вот как можно зайти со своего телефона в чужой, если у Вас аппарат на базе iOS. Мобильного кабинета для Айфона нет. Поэтому нужно будет (как и через компьютер) просто заходить на сайт и вводить свои данные.

Внимание! Никому и никогда не давайте свой пароль. Меняйте его почаще. Мы даем 100% гарантию на то, что абсолютно все Ваши данные находятся в безопасности. Никто, кроме Вас в Ваш кабинет зайти не может.

Заключение

В заключении хочется отметить главные аспекты:

1. Залезть в телефон другого человека действительно возможно, и для этого есть специальные программы.

1. Залезть в телефон другого человека действительно возможно, и для этого есть специальные программы.

2. Зайти со своего телефона в чужой телефон возможно, если Ваш Андроид то прям с телефона, если Ваш Айфон, то через сайт.

3. Проникнуть в чужой телефон без установки программ невозможно, если телефон Андроид и возможно, если он Айфон.

4. Попасть в чужой телефон через компьютер возможно в любое время суток с любой страны, где есть доступ к интернету.

Если у Вас остались вопросы – пишите нашим консультантам!

Вам будет интересно «Как удаленно включить камеру в чужом телефоне«

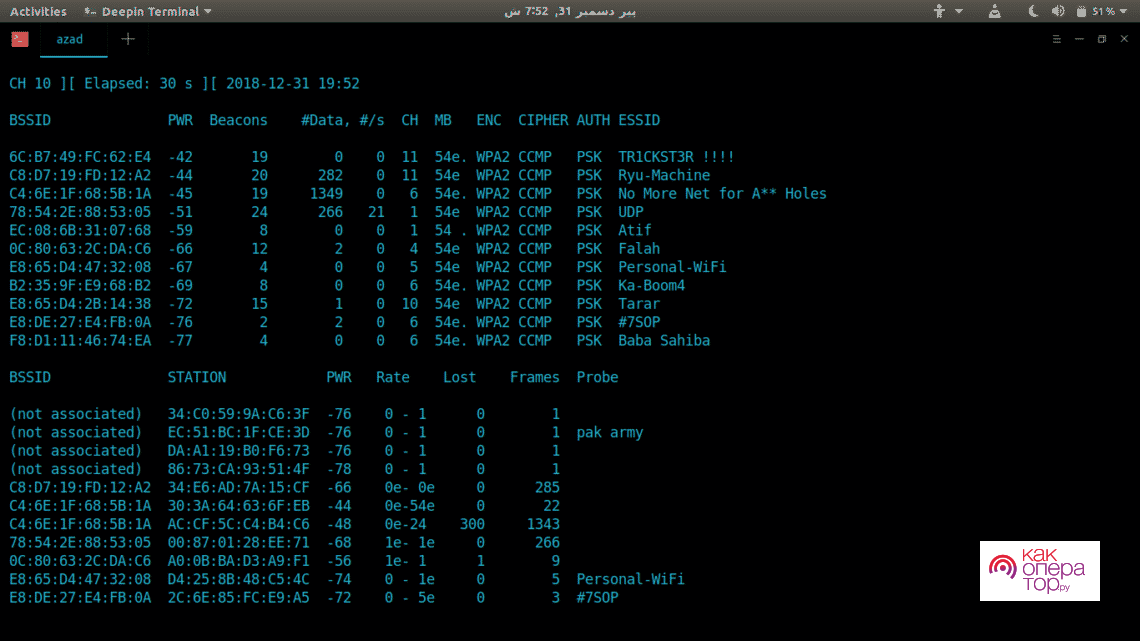

Мобильный телефон стал местом сосредоточения всей информации. Именно поэтому многие пытаются взломать его для получения доступа к паролям различных аккаунтов и личным файлам. Выделяют большое количество способов, как это можно сделать. Взлом осуществляется удаленно при подключении устройства к Wi-fi или иной сети. При этом владелец устройства может не подозревать, что посторонние люди получили доступ.

Содержание

- Что такое взлом телефона

- Зачем нужен взлом чужого телефона

- Какими способами можно взломать телефон

- Приложения для удаленного доступа к чужому телефону

- Стоит ли пользоваться услугами сомнительных компаний

- Последствия взлома чужого телефона

- Как обезопасить свой телефон от взлома

Что такое взлом телефона

Многие считают, что взломать устройство на Android или другой операционной системе можно только при получении к нему прямого доступа. Но при подключении wifi мобильный телефон становится частью большой сети.

После взлома злоумышленники получают полный доступ к памяти, истории и другим моментам. При подключении вай фай или другой сети они смогут совершать голосовые звонки, отправлять текстовые сообщения, удалять сообщения и настраивать все параметры.

Чаще всего удаленный доступ получают для использования личной информации абонента. Это касается доступа к различным приложениям, банковским и электронным счетам, адресам электронной почты.

При получении доступа к Андроид злоумышленники смогут скачать фотографии, переписки, аккаунты приложений и многое другое. Для большинства это равносильно вторжению в личную жизнь.

Зачем нужен взлом чужого телефона

Получение удаленного неразрешенного доступа к устройству на Андроид равносильно вторжению в личную жизнь. Именно поэтому владелец может обратиться в правоохранительные органы по факту взлома и написать заявление. Часто смена паролей не помогает со сложившейся ситуацией.

Часто встречается ситуация, когда в поиске доступа обращаются за помощью близкие люди. Это связано с волнением по поводу ребенка, а также при подозрении об измене. В интернете встречается большое количество приложений, которые связаны с удаленным взломом.

Недоверчивые руководители также взламывают устройства своих подчиненных. Это касается служебных устройств. Процесс предусматривает получение доступа удаленно по сети. Сделать это можно несколькими способами, все зависит от сложности поставленной задачи.

Какими способами можно взломать телефон

Существует большое количество способов, как подключиться к мобильному устройству. Выбор осуществляется в зависимости от поставленной задачи. Первый предусматривает использование специальных программ для удаленного доступа для взлома пароля. Один из способов предусматривает обращение в компанию, которая специализируется на предоставлении подобных услуг.

Существует большое количество программ, которые позволяют получить удаленный доступ. Для этого не требуются пароли, а также большие знания программиста. Жертва не сможет узнать о том, что с устройства считывается информация. Подбор данных осуществляется автоматически. Однако есть и недостаток – обходятся такие приложения дорого, вероятность получения удаленного доступа относительно невелика. Программы шпионы делятся на две категории:

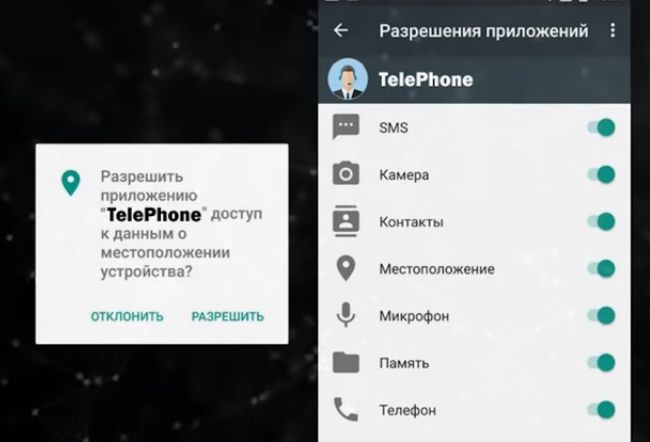

- С доступом к мобильному устройству. В эту категорию относят много приложений, они работают на телефоне. Поэтому главное условие заключается в их установке на устройстве жертвы. Владелец должен установить утилиту, после чего информация будет передаваться на удаленный сервер. Для этого не потребуется пароль и другие данные. Установка и настройка совершается только один раз .

- Без доступа к мобильному устройству. На сегодняшний день встречается большое количество случаев, когда взлому подлежит удаленный сервер хранения информации. При синхронизации все данные передаются на облачное хранилище. При этом требуется пароль и другие данные. Распространенная ситуация связана с использованием iCloud при подключении к устройству Apple. Недостаток у подобного метода заключается в том, что не все используют облачное хранилище, а синхронизация информации происходит с определенным периодом.

Без специальной программы для реализации подобной задачи не обойтись. Вручную взломать сеть получится только у программистов с большим опытом работы.

Приложения для удаленного доступа к чужому телефону

Специальные приложения обеспечивают связь при подключении к интернету. Они специально создаются для изменения системных папок и файлов. После этого при каждом подключении к интернету устройство будет передавать все файлы. Наиболее распространено следующее программное обеспечение:

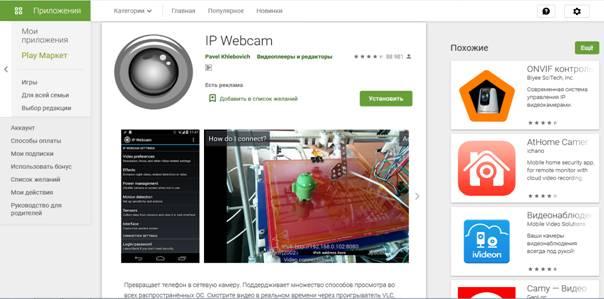

- IP Webcam.

- iKeymontor.

- mSPY.

- Spyzie.

Программы устанавливают многие пользователи. Поэтому не нужно сомневаться в качестве предоставляемых услуг.

Каждый вариант характеризуется своими особенностями, которые должны учитываться. Некоторые позволят получить доступ к мобильным устройствам соседа, другие считаются профессиональным решением, который дает полный доступ и возможность удаленного управления.

Большинство приложения распространяется бесплатно. Однако их функционал существенно урезан, есть проблемы с удаленным доступом. Для полноценного отслеживания лучше доверять продукту компаний, которые берут абонентскую или фиксированную плату. За счет этого они получают финансирование, которое позволяет постоянно поддерживать проект.

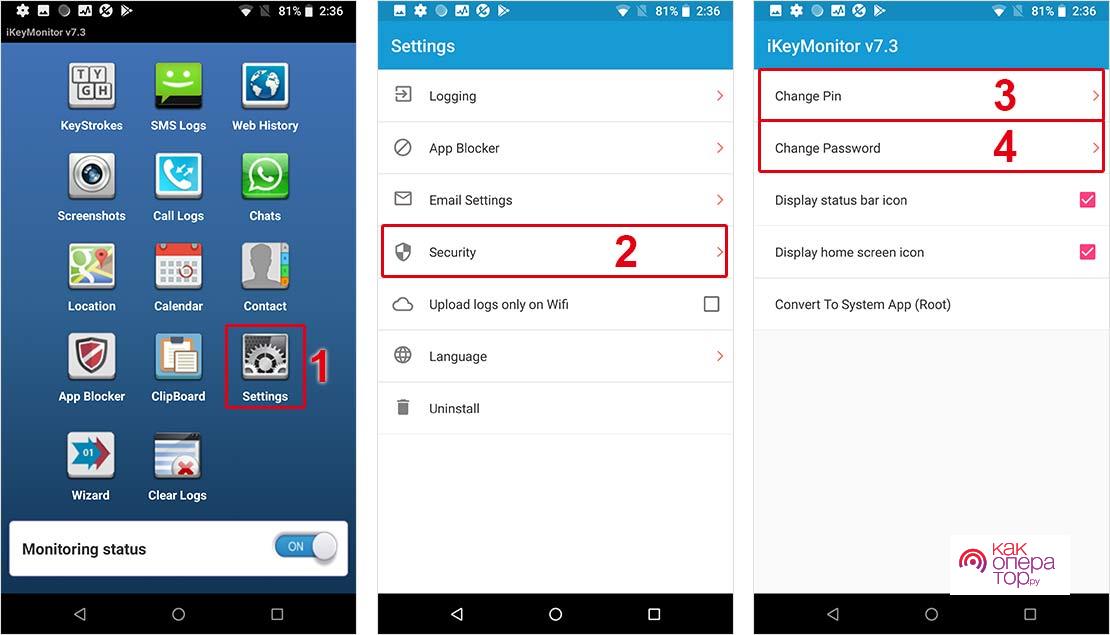

iKeymonitor

Одно из популярных предложений. Особенность заключается в кейлоггере – специальная функция, которая позволяет взломщику удаленно использовать клавиатуру для ввода информации. Еще одна особенность касается возможность установки на различных платформах. Есть версия для Андроид или Mac. Инструкция по использованию:

- Через страничку создается личный аккаунт.

- На мобильном устройстве, которое подвергается взлому, нужно зайти на сайт и вести данные для входа.

- На специальной странице расположен файл, который должен быть загружен на устройство.

- Программа проводит сбор всей нужной системной информации.

Удаленный доступ можно получить с официального сайта разработчика. В этом случае можно избежать вредоносных программ и файлов, которые могут попасть на ПК.

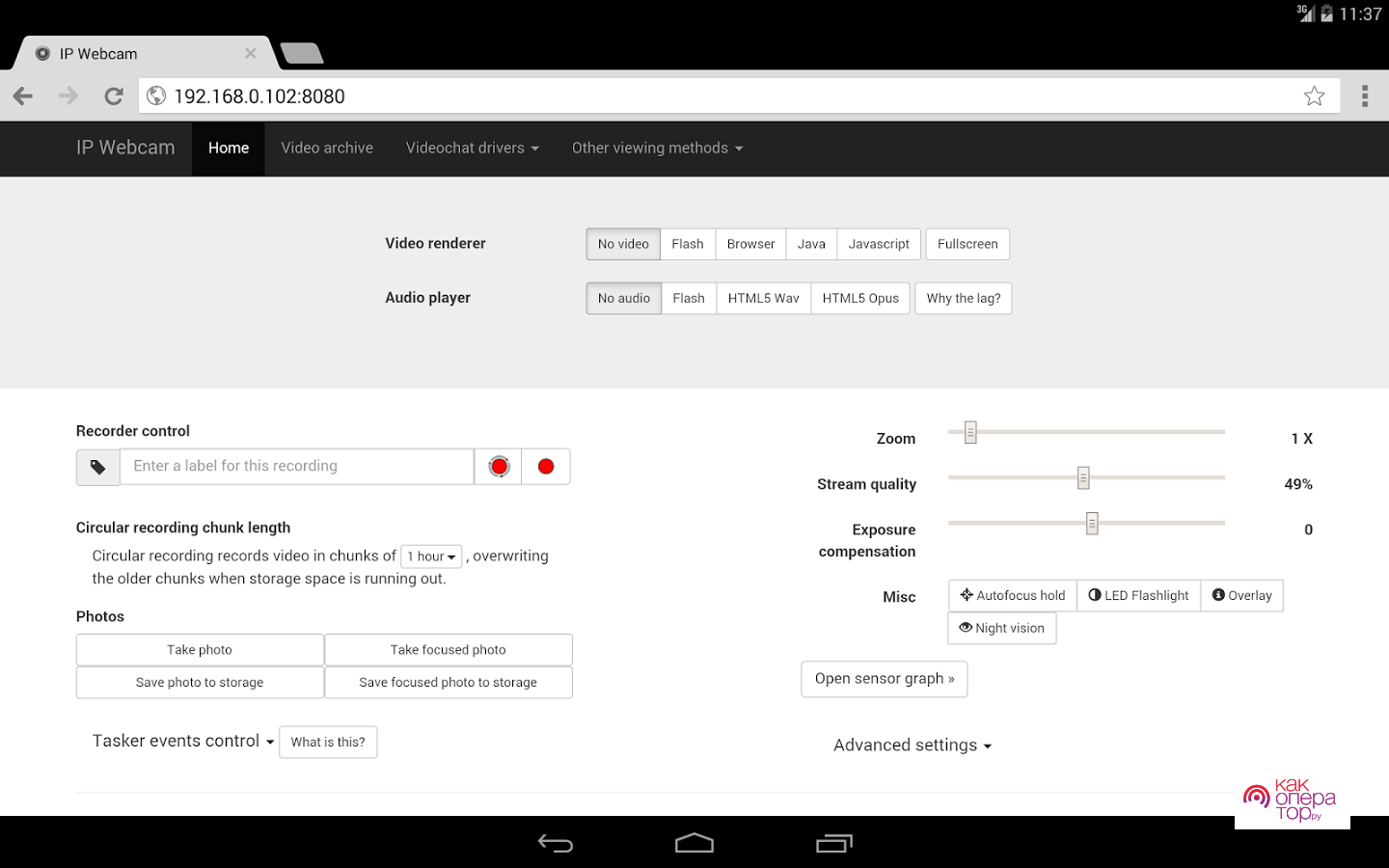

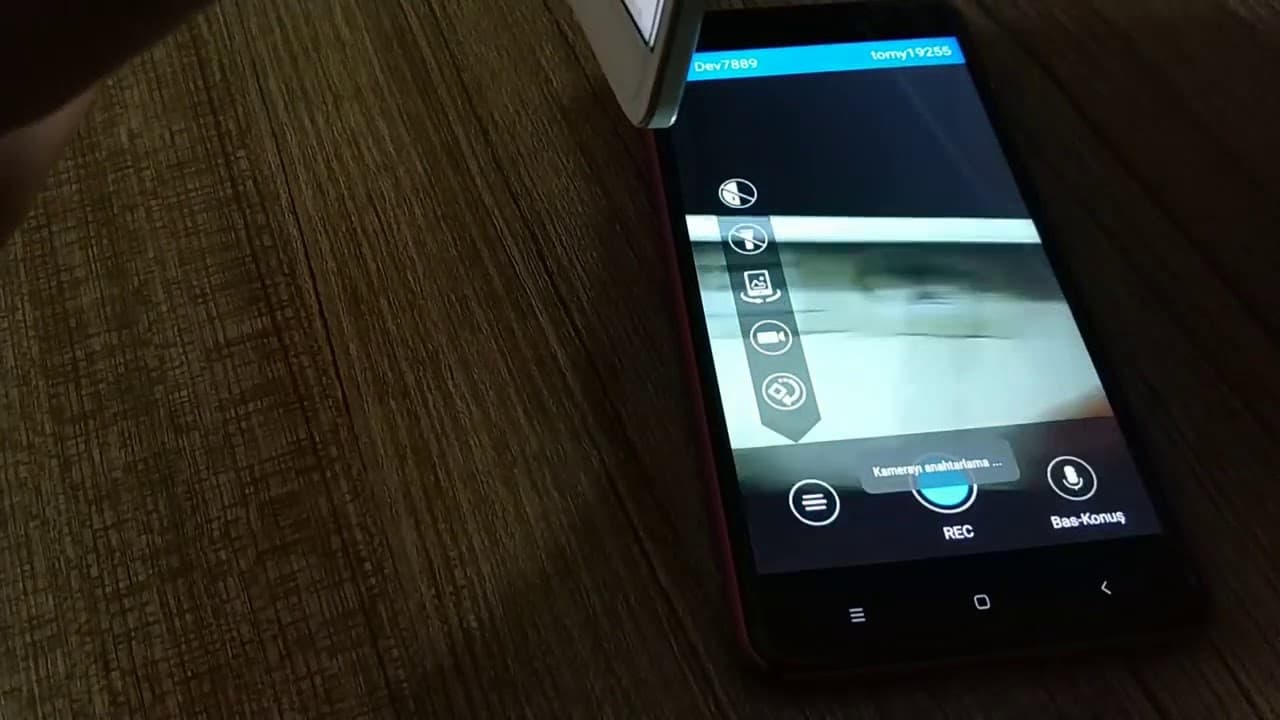

IP Webcam

Этот вариант подходит не для удаленного управления, а шпионажа. Это связано с тем, что можно следить за устройством жертвы. Для этого используется фронтальная или основная камера устройства. Также есть возможность просмотра информации, которая храниться на памяти. Единственный недостаток – рассчитана программа исключительно на операционную систему Android.

Для взлома камеры мобильного телефона нужно выполнить ряд шагов. Они следующие:

- Устанавливается IP Webcam на мобильном телефоне жертвы и втором, который будет использоваться для мониторинга.

- Запускается программа, и нажимается клавиша Start server.

- После этого произойдет передача видео и фото. В нижней части экрана есть адресная строка, с которой копируется информация и вводится в браузер.

Владелец не должен знать, что шпион установлен. Для этого в настройках делается клик по кнопке Run in background. Еще один недостаток заключается в том, что будет использоваться большое количество энергии для передачи информации.

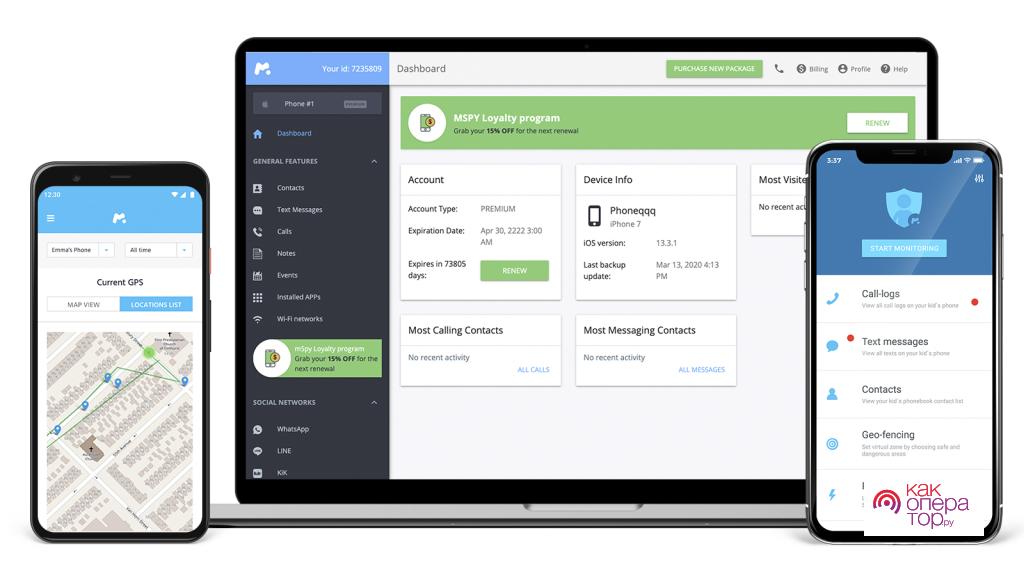

MSPY

MSPY – считается самым популярным шпионом, который по сетям позволяет взламывать чужие устройства. К особенностям относят несколько моментов:

- Кейлоггер – возможность восстановления информации, которая набиралась ранее на клавиатуре.

- Geo-Fencing – функция, которая отображает информацию о текущем местоположении.

- Отслеживание действий в соц сетях – получает доступ к социальным сетям, для его не требует подбор информации.

Использование шпиона возможно при выполнении ряда условий. Установка и запуск осуществляется в несколько этапов:

- Нужно купить лицензию. Работает сервис исключительно при оплате абонентской платы. От количества функций зависит цена.

- В отправленном письме на почту указывается, какой вариант требуется для взлома гаджета.

- При получении доступа без jailbreak требуется Apple ID и пароль жертвы.

- Для получения доступа JailBreak нужно установить утилиту на устройство, которое должно быть взломано.

После выполнения этих шагов осуществляется connect и софт позволяет проводить мониторинг всех данных.

Единственный недостаток заключается в том, что установить софт можно только на устройстве Apple. При этом могут возникнуть трудности с добавлением аккаунта жертвы.

Spyzie

Этот софт предназначен для взлома операционной системы без получения root права. Это означает, что права на редактирование и изменения файлов не потребуется. Еще одна полезная функция заключается в возможности удаления информации дистанционно. Настройка осуществляется следующим образом:

- Нужно провести регистрацию на официальном сайте.

- Вводятся данные смартфона.

- Осуществляется загрузка на устройство жертвы, вводятся данные для авторизации.

Мониторинг осуществляется с официального сайта разработчика. Это исключает вероятность, что при мониторинге будет передан вирусный файл. С официального источника есть версия для Android и Apple.

Aircrack

Еще одна распространенная утилита, которая используется для взлома роутера. За счет получения доступа к маршрутизатору по wps или wpa можно перехватывать все пароли, а также данные о действиях в интернете.

Для использования Aircrack потребуется handshake. При перехвате этой информации она загружается в утилиту, после чего обрабатывается для получения прямого доступа.

Стоит ли пользоваться услугами сомнительных компаний

Приведенные выше информация указывает на то, что сторонний софт подходит только в случае наличия прямого доступа к мобильному телефону жертвы. При отсутствии доступа многие решают обратиться в фирму, которая предоставляет соответствующие услуги.

Есть возможность получить удаленный доступ без возможности установить стороннюю программу или утилиту.

В отличие от программного обеспечения, возможен взлом и различных сторонних сервисов или социальных сетей.

Большое количество мошенников, которые пытаются заработать на желании получить доступ к устройству своего любимого человека.

Очень дорогие услуги. Ссылаясь на сложность поставленной задачи, подобные компании требуют большие деньги. При этом никто не дает гарантий.

Может быть предоставлен только частичный доступ. Все приложения, которые позволяют работать с социальными сетями и другими ресурсами, кодируют данные входа.

При работе с фирмами главное убедиться в том, что они выполнят свои обязательства. Злоумышленники используют различные способы обмана. Они создают видимость, что получили доступ, но при этом не проводят никакой работы. Поэтому следует уделить внимание несколькими моментам:

- Выплата аванса. Часто подобные компании работают только по предварительной предоплате. При этом сумма варьирует в большом диапазоне. Верить отзывам, размещенным на сайте и сторонних ресурсах, не стоит, так как купить их не составит труда. Однако, понять подобные фирмы просто – если они проделают работу и заказчик откажется от своих целей, они могут потерять время и средства. Поэтому сотрудничество всегда связано с риском.

- Нельзя доверять предложениям по низкой стоимости. Удаленный взлом устройства – сложная задача, для реализации которой требуются определенные навыки и знания. Программисты, обладающие нужными навыками, не будут работать всего за несколько тысяч. Однако, слишком высокие ценники тоже должны отпугивать.

- Гарантии. Этот пункт считается одним из наиболее важных. При переводе задатка компания, которая взялась за работу, должна после некоторого времени предоставить подтверждения взлома. Обычно это связано со скриншотами, но определить целевое устройство по ним практически невозможно. В лучшем случае – программисты дадут временный доступ к устройству или запишут видео с подтверждением входа в социальные сети. В каждом случае заказчик и исполнитель договариваются в индивидуальном порядке.

Еще один фактор который стоит учитывать, нельзя обращаться в компании из первых результатов поисковой выдачи. Каждый случай взлома – нарушение установленных законов. Поэтому компании, которые действительно выполняют подобные задачи, стараются скрыть свою деятельность.

Найти подобную фирму сложно. Просто забить в поисковой системе запрос недостаточно. Большинство программистов не рекламирует свою деятельность с целью безопасности. Есть компании, которые отвечают за корпоративную слежку. Услуги обходятся очень дорого, но они могут взломать не только мобильный телефон, но и получить доступ ко всем нужным платформам.

Последствия взлома чужого телефона

Утечка личной информации считается мошенничеством. При обнаружении взлома жертва может подать заявление в правоохранительные органы.

На практике найти того, кто попытался получить личные данные очень сложно. Это связано с тем, что большинство методов предусматривает использование стороннего сервиса. Поэтому отследить злоумышленников очень сложно. Обычными делами правоохранительные органы занимаются только формально, так как для этого нужно подключать большое количество специалистов.

В некоторых случаях владелец устройства узнает о взломе. Это приводит к тому, что он меняет все пароли и устанавливает антивирусную программу.

Как обезопасить свой телефон от взлома

С каждым годом вероятность взлома смартфона увеличивается. Существует большое количество программ подбора паролей и другой информации. Поэтому подключаться к интернету следует с обеспечением защиты. Рекомендации выглядят следующим образом:

- Не допускать физический доступ. Это делается путем установки пароля для снятия блокировки. На установку утилиты, которая будет шпионить, достаточно всего несколько минут. Специалисты не рекомендуют использовать отпечаток пальцев или сетчатки, безопаснее всего цифровой код и 4 символов. Можно сочетать несколько способов защиты входа.

- Нельзя размещать личные данные о сервисах на публичных площадках. При этом важно понимать, что некоторые отдают свою конфиденциальную информацию неосознанно. Примером считается введение логинов и паролей на страницах сайтов, которые создаются в качестве подставных. Другими словами, злоумышленники создают похожие страницы и доменное имя. Ошибиться очень просто, нужно всегда уделять внимание адресной строке и сертификату.

- Установка программного обеспечения, которое выступает в качестве защиты. При этом предусматривается своевременное обновление и следование рекомендациям при установке или использовании.

Часто возникают проблемы с использованием устройства без антивирусной программы. При загрузке приложений с непроверенных источников есть вероятность, что будет занесен вирусный файл. Со временем он может предоставить злоумышленникам удаленный доступ или просто испортить операционную систему, а также удалить всю информацию.

Приведенная выше информация указывает на то, что есть большое количество способов получения доступа к чужому устройству. При выборе учитывается возможность установки утилиты, а также некоторые другие моменты.

Как взломать чужой телефон без единого касания? Таких способов много, однако справиться с этой суперсложной задачей по зубам только шпиону, считают многие.

Но так ли реально то, что представлено в голливудских фильмах? Конечно же нет. Не нужно быть Джеймсом Бондом или проникать в башню, чтобы получить контроль над устройством.

Поэтому выбирая шпиона, следует учитывать, что большинству из них требуется физический доступ, а некоторым перед инсталляцией – рутирование/джейлбрейк целевого телефона.

Добиваться root-прав или решиться на джейлбрейк – все равно что обезоружить устройство, сделать его уязвимым перед вредоносным ПО. Хорошо было бы в идеале избежать этого.

В данной статье мы вам подробно расскажем и покажем, как без единого касания взломать чужой телефон.

1. Как взломать чужой телефон без установки на него ПО?

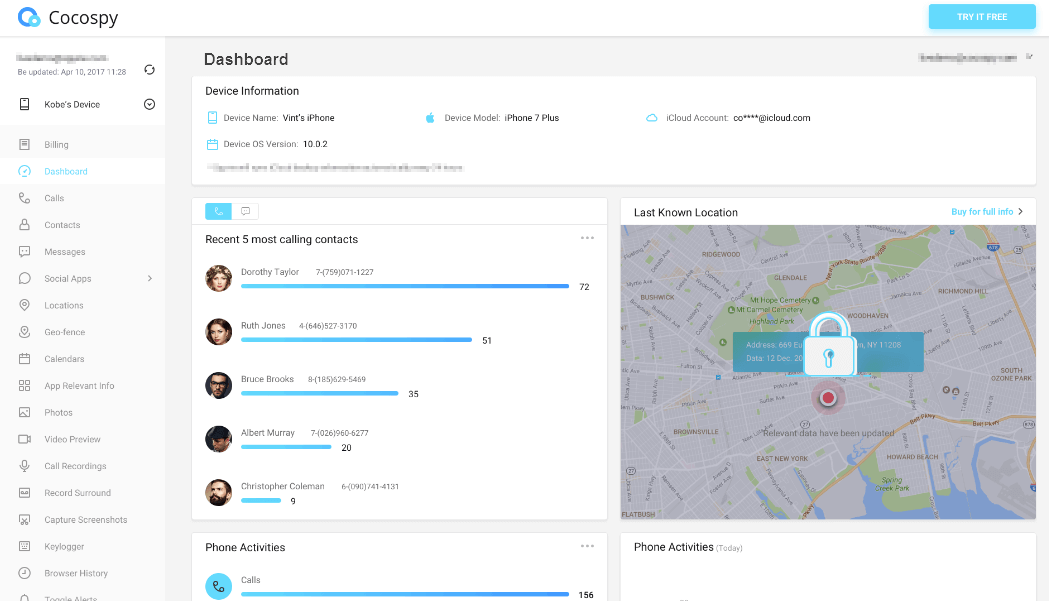

Cocospy – одно из лучших шпионских приложений, с помощью которого можно скрытно и без установки ПО взломать iPhone или Android. Да и прав суперпользователя он от вас не потребует.

Но есть одна загвоздка. У «шпиона» будет только удаленный доступ к iPhone через авторизацию в iCloud.

В случае с устройствами Android, Cocospy нужно установить на целевом телефоне. Иначе никак.

В чем его плюсы?

Cocospy сохраняет все «честно взломанные» данные на вашей панели управления. Благодаря этому «предприимчивому шпиону» у вас окажется даже удаленная информация.

Читать также: Бесплатно загрузить топ-10 лучших приложений-взломщиков для Android

Особенности Cocospy:

Получив доступ к чужому телефону с помощью Cocospy, вы обретете следующее:

- все телефонные контакты

- точную дату и время входящих и исходящих сообщений

- возможность просматривать все текстовые сообщения

- доступ к истории браузера

- всю информацию о событиях, заметках, календаре и т. д.

- трекинг телефона по GPS и т.д.

Узнать больше об уникальных особенностях Cocospy здесь >>

Даже не имея целевого телефона под рукой, вы все равно сможете его взломать на расстоянии и получить доступ ко всем вышеперечисленным опциям.

Ну а если вы решитесь на джейлбрейк или рутирование, то ваш «улов» окажется богаче еще и на гео-блокировку, кейлоггер, отслеживание активности соцсетей и т.д.

Как удаленно взломать телефон без ведома и скрытно для его владельца?

1. Зарегистрируйтесь, чтобы создать учетную запись Cocospy.

2. Введите данные iCloud целевого телефона.

3. Перейдите на панель управления Cocospy … и собственно начинайте сам мониторинг целевого телефона.

2. На абордаж чужого телефона с mSpy

mSpy – универсальное ПО для удаленного мониторинга телефона, причем без ведома его владельца. Проводить джейлбрейк/рутирование не нужно.

С другой стороны, с root-правами у “взломщика” будет больше возможностей. Не нужны они только тем, которые довольствуются базовым набором опций.

Преимущества mSpy

Регистрация звонков:

Вы сможете получить полный доступ к журналу звонков на контролируемом телефоне, чтобы узнать, кто звонил, когда и как долго длился разговор.

Перехват SMS

Мониторинг социальных сетей

mSpy позволяет отслеживать практически все социальные сети, такие как Facebook, WhatsApp, Skype и т.д.

GPS-трекинг

Обеспечивает доступ к интерактивной карте, с помощью которой вы сможете в режиме реального времени определять местонахождение контролируемого телефона.

![]()

Geo-Fencing

С помощью этой опции осуществляется настройка «безопасной» и «опасной» зон. Когда телефон входит или выходит из одной из этих областей, вы сразу же получаете уведомление.

О других преимуществах mSpy вы сможете узнать, прочитав отзывы о mSpy или посетив официальный веб-сайт.

Мониторинг телефона вместе с mSpy

mSpy – шпионское приложение, которое легко приобрести, установить и использовать.

Прежде, чем «идти на дело», определитесь с вариантом пакета, а также решите, что для вас в приоритете: шпионская штучка с root-правами/джейлбрейком или без:

Без джейлбрейк. В этом случае вам потребуется доступ к учетным данным iCloud или Google. Более того, такие опции, как “GPS-трекинг” или “отслеживание соцсетей” будут недоступны.

С джейлбрейк. После установки приложения на контролируемый телефон, “взломщик” получает все: полный контроль и расширенный спектр опций.

Как взломать чужой телефон без единого касания?

- Первое, выберите нужный вам пакет и произведите оплату.

- Зайдите на панель управления и определитесь, нужно ли рутирование/джейлбрейк или нет.

- Если ваш ответ : “Да, нужен”, – то… вперед, добывать логин и пароль к аккаунту iCloud или Googlе, чтобы получить допуск к контролируемому телефону.

- В альтернативном случае, просто озаботьтесь установкой приложения mSpy.

- Как только инсталляция завершена, убедитесь, что иконка mSpy скрыта.

- Это все. Теперь вы можете брать в руки панель управления и мониторить чужой телефон!

Стоимость

Доступны 3 пакета mSpy

“Базовый”, “Premium” и “Семейный” .

Пакет “Базовый” предоставляет ограниченный набор опций. “Premium” в возможностях не ограничен. “Семейный” позволяет взломать 3 устройства одновременно.

Выбор за вами!

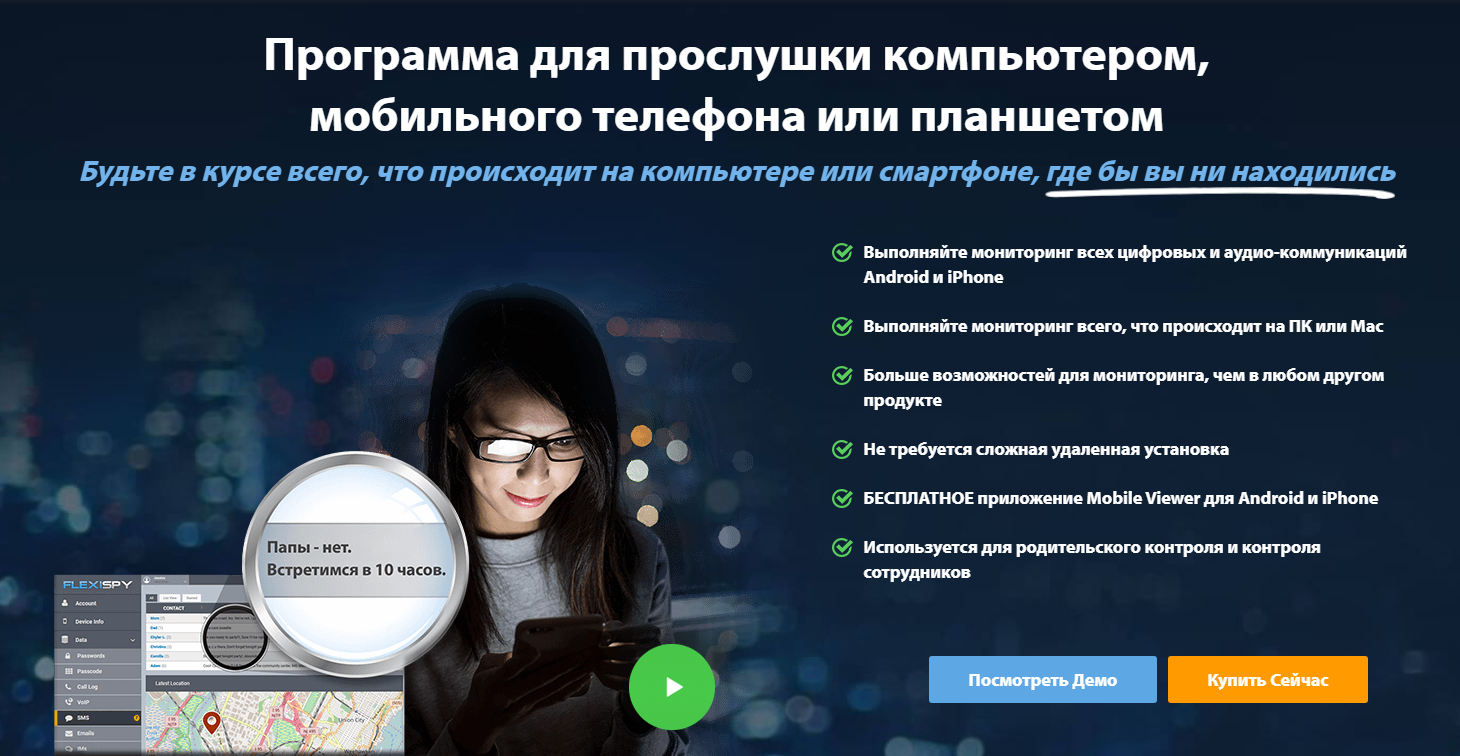

3. Джеймс Бонд среди приложений-шпионов. FlexiSPY

FlexiSPY – самый мощный “взломщик” телефонов из семейства шпионских приложений. Некоторые возможности он, похоже, позаимствовал у агента 007.

Вы когда-нибудь задумывались, каково это – скрытно и анонимно прослушивать чужие телефонные разговоры? С FlexiSPY вам это по плечу, и даже больше…

Однако занимает он не самые топовые позиции на рынке, поскольку является самым дорогим приложением. Более того, все его расширенные возможности доступны в пакете “Extreme”, причем, заметьте, по экстремальным ценам.

К тому же, начать карьеру “взломщика” с FlexiSPY можно будет при условии, что у вас есть root-права и физический доступ к контролируемому телефону.

Преимущества FlexiSPY?

Прослушивание телефонных разговоров

FlexiSPY позволяет вам скрытно и незаметно подключиться к контролируемому телефону.

Запись звонков

Помимо “прослушки” вы также можете записывать телефонные разговоры, чтобы послушать их позже или использовать в качестве доказательств в различных ситуациях.

Как бы то ни было, прослушивание в большинстве стран считается незаконным, поэтому в качестве официальных доказательств использоваться не может.

Взломщик пароля

Это отдельное бесплатное приложение, которое вы получаете вместе с пакетом “Extreme”.

Ловкость рук, немного волшебства и… вуаля, все пароли, использующиеся на подконтрольном устройстве, к вашим услугам. Сам процесс проходит на автопилоте и не так утомителен, как кейлоггер.

Прослушивание звуков вокруг

Встроенный в телефоне микрофон позволит записать все звуки, раздающиеся в непосредственной близости от контролируемого устройства.

Каково это взломать телефон с FlexiSPY?

Процедура установки FlexiSPY так же проста, как и в случае с mSpy. Но для инсталляции приложения на iPhone требуется джейлбрейк, в то время как рутирование для устройства Android без надобности.

Возникает вопрос, почему. Все просто, данная функция, правда, не самая продвинутая, в FlexiSPY уже присутствует.

К тому же, FlexiSPY может влететь вам в копеечку и, если выбирать его, то только из-за невероятно мощных дополнений.

Как взломать телефон, ни разу его не коснувшись?

- Приобретите пакет Premium или Extreme, произведите оплату.

- Получив ссылку, пройдите по ней на панель управления. Следуйте пошаговым инструкциям для загрузки и установки “шпиона” на контролируемый телефон.

- Проведите джейлбрейк/рутирование, чтобы начать инсталляцию FlexiSPY на целевое устройство.

- Как только установка завершится, скройте значки Cydia и Superuser. Иначе ваше инкогнито будет раскрыто.

- Если целевой телефон подключен к сети, весь массив информации “перекочует” на вашу панель управления.

- Вам остается лишь воспользоваться тем, что плывет к вам в руки. Наши поздравления! Теперь и вы опытный взломщик.

Стоимость

FlexiSPY – самое дорогое шпионское приложение. Доступно 2 пакета для мониторинга: Premium и Extreme.

Premium, подобно другим приложениям-взломщикам, предлагает самый расширенный и продвинутый список функций, но по очень высокой цене. Extreme обладает всеми возможностями, перечисленными выше.

Так что, я бы рекомендовал приобрести пакет Extreme, если вам нужны его расширенные функции или… купить шпиона подешевле. Вы можете ознакомиться с ценами здесь >

4. Мониторинг телефона с помощью hoverwatch

hoverwatch – классический шпион для контроля телефонов. Имеет все стандартные функции ПО подобного рода. Но есть минус: он работает только на устройствах Android.

Отлично подходит для тех, кто впервые начал пользоваться подобным софтом. Благодаря 3-дневной пробной версии вы сможете его протестировать перед покупкой.

Проведите тест-драйв демо-версии.

Так и не прониклись любовью, даже после оформления покупки? Воспользуйтесь 30-дневной гарантией возврата денег.

Что делает hoverwatch уникальным?

1. Отслеживание SMS

С Hoverwatch вы получите доступ к текстовым сообщениям, которые отправляются с интересующего вас телефона и приходят на него.

Даже если SMS-ка была тут же удалена — вы все равно увидите ее и сможете без проблем прочесть. Чем не не способ проверить, с кем флиртует или изменяет ваша половина?

2. Трекинг социальных сетей

Мониторинг социальных сетей и приложений, таких как Facebook, WhatsApp, Viber, Snapchat и многих других.

В наши дни многие пользуются соцсетями, чтобы обмениваться мгновенными сообщениями и фотографиями. Берите все под ваш контроль с помощью Hoverwatch.

- Воспользуйтесь бесплатной демо-версией, прежде чем установить приложение.

- Чтобы вас не раскрыли, после завершения процесса инсталляции переходите в режим “невидимки”.

- Для трекинга устройства Android рутирование не требуется.

Удаленный контроль целевого устройства

Как я уже упоминал ранее, hoverwatch используется только для мониторинга устройств Android. При всем при этом, он не требует root-прав. Вам остается только установить его на контролируемый телефон.

Как скрытно и анонимно взломать телефон с помощью hoverwatch?

1. Первое, создайте учетную запись hoverwatch, использовав адрес собственной электронной почты.

2. Приобретите нужный пакет и произведите оплату. Инструкции по загрузке приложения будут высланы электронным файлом на ваш email.

3. Незаметно установите “шпиона” на целевой телефон.

4.Вы получите сообщение с просьбой “активировать режим невидимки на устройстве”. Также на зарегистрированный номер сотового будет выслан PIN-код, который нужно каждый раз вводить, чтобы разблокировать целевое устройство.

5. Зайдите на онлайн-панель управления и позвольте hoverwatch сделать свою работу.

Стоимость

Я считаю, что Hoverwatch предлагает самые лучшие варианты пакетов. Включая весь спектр функций, они тем самым помогают избежать путаницы.

В чем же их различия?

В количестве тарифных планов.

Пакет “Индивидуальный” позволяет отслеживать только одно устройство.

С помощью пакета “Семейный” получается контролировать до 5 телефонов одновременно. Бизнес-пакет довел эту цифру аж до 25!

Вам также нужно будет определиться со сроком действия лицензии, рассчитать ее.

Читать также:

- Как взломать камеру контролируемого телефона с другого сотового?

- Как получить пароль Facebook, не изменяя его?

Заключение

Теперь вы знаете целых 4 простых способа взломать телефон без единого касания, в частности iPhone.

Чтобы взять Android под свой контроль, шпионское приложение нужно установить на самом устройстве. Удаленно это сделать нельзя.

Поделитесь своими комментариями и впечатлениями, навеянными Cocospy.

Ссылки:

- https://sguru.org/track-a-cell-phone-location-for-free-online/

- https://www.cocospy.com/blog/pt-br/como-hackear-um-celular-sem-tocar.html

- https://realwebgeeks.com/2018/06/hack-whatsapp-messages-without-access-to-phone.html

- https://www.iphoneglance.com/2018/06/24/cocospy-review/

- https://www.techquark.com/2012/10/is-it-ethical-to-spy-on-iphone.html

Нужно срочно получить информацию из другого телефона? Как подключиться к чужому телефону удаленно и незаметно? Представляем Вам ТОП способов с положительными отзывами.

Нужно срочно получить информацию из другого телефона? Как подключиться к чужому телефону удаленно и незаметно? Представляем Вам ТОП способов с положительными отзывами.

Всегда хочется быть спокойным за своего ребенка и быть уверенным, что он не попал в плохую компанию. Что муж или жена верны Вам, ну или на крайний случай, доказать причастность в измене. Да и для корпоративного контроля такое наблюдение не будет лишним: в любой момент можно вычислить нерадивых сотрудников, людей, которые продают секретную информации о компании.

Давно не секрет, что существует масса способов и программ, способных предоставить информацию из, практически, любого смартфона. Если Вы не знаете, как можно организовать подключение к чужому телефону, то эта статья именно для Вас.

Как получить доступ к телефону через Wi-Fi?

Один из оригинальных способов, с помощью которого можно получить информацию из чужого телефона. Но главным условием является подключению к одной сети.

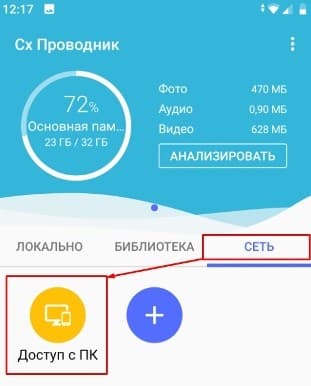

Чтобы получить доступ к чужому телефону через интернет, в первую очередь необходимо установить программу CX-проводник, скачать ее можно в Play Market. Предоставьте ей все запрашиваемые разрешения, для более корректной работы. В программе использован русский интерфейс, поэтому с настройкой проблем не возникнет.

Получить доступ к телефону через Wi-Fi можно как через браузер, так и через сетевой диск. Если Вы правильно ввели IP или порт, тогда при открытии просмотра браузера у Вас на экране отобразятся все системные папки телефона. Стоит отметить, что подключение через сетевой диск предназначен для более продвинутых пользователей, но если у Вас есть время посидеть немного с настройками, то доступ к другому телефону будет гораздо удобнее.

Как получить доступ к камере телефона удаленно?

Если Вы задались таким вопросом, то хотим сразу Вам предупредить. Просто так по воздуху, без каких-либо программ, ни с помощью сетей – подключиться к камере телефона удаленно не получится. Все мировые гиганты по производству мобильных телефонов так же щепетильно относятся к защите персональных данных своих потребителей.

Но есть возможность обойти такие защиты с помощью программ, которые нужно установить в нужный мобильный телефон. Например, TrackWiew, IP WebCam, Alfred Camera и другие. Суть их работы заключается в том, что из любого Андроид смартфона Вы сможете сделать скрытую камеру. Но есть одно но, ни одна из этих программ не может работать в скрытом режиме, то есть при включении записи с камеры, подконтрольный будет видеть в своем телефоне что в этот момент происходит съемка.

Подключение к чужому телефон с помощью специальных программ

Как было сказано выше, существует огромное количество приложений, способных предоставить Вам доступ к нужному телефону. Отличаются обычно между собой только набором доступных функций для перехвата информации и ценой подписки. Подробнее о самых популярных.

Программа VkurSe — подключаемся к чужому телефону незаметно

Теперь о том, как удаленно подключиться к телефону Android незаметно с программой VkurSe.  Подробнее хотелось бы рассказать о возможностях программы. Так как уверенно можно заявить, что это самый популярный софт для удаленного контроля чужого телефона. Более 800 000 активных клиентов, круглосуточный онлайн консультант и регулярные обновления программы говорят сами за себя. Единственная программа, способная записывать звонки и голосовые на 10 Андроид.

Подробнее хотелось бы рассказать о возможностях программы. Так как уверенно можно заявить, что это самый популярный софт для удаленного контроля чужого телефона. Более 800 000 активных клиентов, круглосуточный онлайн консультант и регулярные обновления программы говорят сами за себя. Единственная программа, способная записывать звонки и голосовые на 10 Андроид.

После установки программы VkurSe в телефон, который Вы хотите контролировать, можно получать:

- записи и детализацию телефонных разговоров;

- записи окружения;

- все смс-сообщения;

- скриншоты экрана в стандартом режиме и по фильтру приложений;

- перехват клавиатуры (кейлоггер);

- возможно прочитать переписки в мессенджерах;

- перехват голосовых сообщений из мессенджеров;

- получить доступ к камере телефона удаленно;

- доступ к просмотру и копированию информации из системы телефона;

- управление настройками программы и телефона с помощью скрытых команд;

- местоположение телефона в данный момент времени по заданному интервалу времени;

- и многое другое.

Как подключиться к другому телефону? Все просто:

- Зарегистрируйте себе личный кабинет на главной странице сайта (в него будет приходить вся информация из телефона)

- Установите программу в телефон Андроид, используя логин и пароль от кабинета (необходимо для привязки и установки связи с телефоном)

- Настройте строго по руководству на сайте.

- Протестируйте программу бесплатно, без ограничений в функциях.

- Оплатите удобный тариф.

- Удивляйтесь возможностям программы.

Программа работает многофункционально и без предоставления Root прав. Но если предоставить доступ к системе, то Вы получите многогранный удаленный контроль телефона.

Как можно подключиться к чужому телефону с CocoSpy

В последнее время набирающее популярность программное обеспечение. В сети представлены как программа-трекер и родительского контроля. Необходима установка в нужный телефон, работает как на Андроид, так и на iOS. В функции программы заложено: определение факта звонка, местоположения, просмотр социальных сетей и мессенджеров, перехват клавиатуры и прочие возможности.

В последнее время набирающее популярность программное обеспечение. В сети представлены как программа-трекер и родительского контроля. Необходима установка в нужный телефон, работает как на Андроид, так и на iOS. В функции программы заложено: определение факта звонка, местоположения, просмотр социальных сетей и мессенджеров, перехват клавиатуры и прочие возможности.

Немного «космические» цены, но при этом действует скидка на один вид подписки. Стоит отметить, что функционал радует, но напрямую зависит от выбранного тарифного плана. Как, впрочем, и количество устройств, которые необходимо контролировать.

Как подключиться к телефону другого человека с mSpy

Это одно из приложений, так называемых, старожилов. Большое количество доступных функций, начиная от архивации текстовых данных практически со всех мессенджеров, заканчивая записями окружения, звонков и прочее. Есть уникальная возможность следить за Айфоном, для этого нужно скачать mSpy для IPhone.

Это одно из приложений, так называемых, старожилов. Большое количество доступных функций, начиная от архивации текстовых данных практически со всех мессенджеров, заканчивая записями окружения, звонков и прочее. Есть уникальная возможность следить за Айфоном, для этого нужно скачать mSpy для IPhone.

По оплате разделен на несколько тарифов, в которых можно выбрать дополнительные возможности, а именно: возможность привязать уже удаленное устройство, активировать режим администратора или подключить дополнительные устройства в один кабинет.

Как подсоединиться к другому телефону с NeoSpy

Софт достойный внимания. Основной программой, пользующейся популярность NeoSpy это конечно шпион для ПК. Но и для Андроид разработчики постарались. Простое приложение, способное работать в скрытом режиме сможет предоставить: детализацию звонков, определить местоположение, перехватить смс сообщения, передать фото с камеры, переписки с помощью перехвата клавиатуры и скриншоты. Незамысловатый набор возможностей будет полезен для родительского контроля.

Софт достойный внимания. Основной программой, пользующейся популярность NeoSpy это конечно шпион для ПК. Но и для Андроид разработчики постарались. Простое приложение, способное работать в скрытом режиме сможет предоставить: детализацию звонков, определить местоположение, перехватить смс сообщения, передать фото с камеры, переписки с помощью перехвата клавиатуры и скриншоты. Незамысловатый набор возможностей будет полезен для родительского контроля.

С момента установки предоставляется трехдневный тестовый период. Так же имеется практически круглосуточная онлайн тех поддержка клиентов. Отвечают быстро и по делу.

Решайтесь и выбирайте самый удобный способ удаленного доступа к чужому телефону!

По мнению большинства пользователей мобильных устройств, взлом телефона — это получение несанкционированного с хозяином устройства доступа к системным данным аппарата.

Содержание

- Что такое взлом телефона

- Зачем нужен взлом чужого телефона

- Какими способами можно взломать телефон

- Приложения для удаленного доступа к чужому телефону

- Стоит ли пользоваться услугами сомнительных компаний

- Последствия взлома чужого телефона

- Как обезопасить свой телефон от взлома

Что такое взлом телефона

На первый взгляд данное действие кажется противозаконным. Ведь современные мобильные устройства используют не только как средства связи с окружающим миром. В данный момент смартфоны — это хранилища огромного количества личной информации пользователя.

При взломе телефонного аппарата «злоумышленник» получает доступ ко всем интимным данным «жертвы». В том числе: фотографиям, видеозаписям, перепискам, заметкам, аккаунтам приложений, которые установлены на смартфоне. Для большинства людей подобный взлом равен проникновению в личную жизнь.

Кроме того, некоторые способы взломы предоставляет возможность управлять мобильным устройством «жертвы». То есть «злоумышленник» получает доступ практически ко всему функционалу смартфона: может совершать голосовые вызовы и отправлять текстовые сообщения, устанавливать или удалять интересующие сообщения, изменять системные настройки оборудования.

Но, несмотря на такой богатый функционал множества «шпионских» программ для взлома гаджетов, в основном, доступ к мобильному устройству другого пользователя использую исключительно ради получения необходимой взломщику личной информации абонента.

Зачем нужен взлом чужого телефона

Стоит понять, что взлом чужого телефона, это вторжение в личную жизнь человека, так как в настоящее время мобильные устройства являются не только средствами связи, но и хранилищами личной информации пользователя: фотографий, видеозаписей, а также переписки.

Поэтому пострадавшие от взлома смартфона могут обратить с заявлением в правоохранительные органы. В таком случае начнётся расследование по делу о внедрении в личную жизнь человека.

Однако, несмотря на огромные риски и даже грозящую уголовную ответственность на просторах Всемирной паутины можно найти множество способов взлома чужого мобильного устройства. Ведь спрос рождает предложение.

В основном, пытаются получить доступ к смартфону близкие друг другу люди. Например, родители, которые начинают волноваться за поведение своего ребёнка-подростка. Удалённый мониторинг смартфона позволяет им знать обо всех секретах их чада.

Также взлом телефона пользуется спросом в супружеских парах, в которых один из супругов начинает сомневаться в верности другого, а прочитать личные переписки — лучший способ уличить в измене.

Помимо этого к удалённому доступу мобильного устройства часто прибегают недоверчивые работодатели, чтобы проверить, как их подчинённый использует предоставленный ему служебный телефон.

Естественно, у пользователя могут быть свои причины взлома чужого смартфона, однако от этого данный процесс не становится менее противозаконным.

Какими способами можно взломать телефон

Существует два основных способа, которыми можно взломать чужой телефон:

- использование специализированных программ для удалённого доступа к мобильному устройству;

- обратиться к услугам компаний, которые предоставляют услуги взлома телефонов.

О конторах, которые обещают взломать чужой смартфон речь пойдёт далее, поэтому для начала разберём первый способ.

Получить данные через специализированную программу-шпион без сомнения наиболее лёгкий метод взлома чужого смартфона. Ведь для этого не требуется каких-либо специализированных навыков программирования от взломщика. Однако главным преимуществом такого рода приложения является то, что их практически невозможно обнаружить «жертве взлома».

Программы шпионы, в свою очередь, делятся на два основных вида:

- с доступом к мобильному устройству взлома;

- без доступа к смартфону «жертвы».

Первый приложения для «шпионажа» работают непосредственно на телефонном аппарате, доступ к которому взломщик хочет получить. Из-за этого возникает главная особенность данного вида программ: для взлома необходимо, чтобы программа-шпион была установлена на носителе.

То есть взломщик должен иметь физический доступ к интересующему его устройству. После установки, приложение начнёт загружать информацию с интересующего смартфона на специальный онлайн-сервер программы. Взломщик в свою очередь будет иметь доступ к данному хранилищу.

Физический доступ к мобильному устройству «жертвы» понадобится только один раз. В дальнейшем данные будут автоматически загружаться на онлайн-сервер.

Второй вид приложений-шпионов работает исключительно со смартфонами iPhone от компании Apple. Данные программы работают путём мониторинга специализированных облачных хранилищ, в случае с «яблочной» продукцией – это iCloud. Соответственно, для взлома смартфона не понадобится физический доступ к гаджету.

Однако у данного вида программ есть существенный недостаток — обновлённые данных «жертвы». Дело в том, что облачные хранилища обновляют информацию в определённые временные отрезки установленные пользователем. Поэтому просматривать данные в режиме онлайн не получится.

Приложения для удаленного доступа к чужому телефону

На рынке мобильных приложений существует множество программ, которые предоставляют своим пользователям получить удалённый доступ к чужим мобильным устройствам. Однако стоит учитывать, что на желание пользователей взломать смартфон другого абонента учитывается злоумышленниками, которые под видом программ-шпионов распространяют вирусы и другое вредоносное программное обеспечение, или же обманом изымают денежные средства.

В данной статье мы разберем следующие приложения для взлома чужого телефона:

- iKeymonitor;

- IP Webcam;

- mSPY;

- Spyzie.

Данное программное обеспечение проверено множеством пользователей, поэтому бояться за соответствие предоставляемых услуг не стоит.

Каждая из предоставленных в списке программ отличается собственным функционалом, поэтому разумнее будет рассмотреть представленные приложения-шпионы более детально.

iKeymonitor

iKeymonitor — популярное приложения для удалённого доступа к чужому электронному устройству.

Основной фишкой этой программы-шпиона является «кейлоггер». Эта специализированная функция, которая позволяет взломщику всё, что когда-либо было набрано на клавиатуре: сообщения, номера телефонов, логины и пароли.

Ещё один плюс данного программного обеспечения — кроссплатформенность. То есть приложение iKeymonitor можно использовать для взлома устройств как на устройствах работающих на операционной системе Android, так и на Айфонах с их iOS.

Чтобы взломать устройство с помощью программы iKeymonitor пользователю необходимо:

- Создать учётную запись на iKeymonitor.

- На мобильном устройстве, которое необходимо взломать, нужно перейти на сайт сайт и ввести свои данные пользователя.

- Зайти в загрузки и выбрать нужный файл, соответствующий параметрам аппарата — операционной системе, наличием или отсутствием рутинга/джейлбрейка.

- Установить выбранный файл на смартфоне.

- Подождать час для сбора программой всей системной информации.

- Зайти на сайт iKeymonitor, для получения удалённого доступа к устройству.

Скачивать приложение-шпион лучше всего с официального сайта разработчика, чтобы избежать вредоносных программ или вирусов.

IP Webcam

Данное приложение специализирует больше на шпионаже, чем на предоставления доступа к интересующему взломщика устройству.

Дело в том, что данное программное обеспечение позволяет лишь следить за «жертвой» непосредственно через фронтальную или основную камеру телефонного аппарата, но не даёт взломщику право просматривать личную информацию, хранящеюся на смартфоне.

IP Webcam работает исключительно на смартфонах, которые оснащены операционной системой Android.

Чтобы взломать камеру мобильного устройства с помощью приложения IP Webcam, необходимо выполнить следующую пошаговую инструкцию:

- Прежде всего, необходимо установить приложение IP Webcam. Сделать это необходимо как на мобильном устройстве, которое необходимо взломать, так и на оборудование с которого будет производиться мониторинг. Это может быть как смартфон на операционной системе Android, так и персональный компьютер.

- Затем следует запустить приложение. В меню «Server control» необходимо нажать вкладку «Start server».

- Начнётся трансляция с камеры устройства. Внизу экрана будет адресная строка, которую необходимо скопировать в браузер устройства, с которого пользователь будет «шпионить».

- Завершающее действие — скрыть приложение, чтобы пользователь не заподозрил, в том, что его телефон просматривается. Для этого в настройках программы следует нажать на вкладку «Run in background».

Приложения такого типа используют огромное количество энергии смартфона, ведь по сути мобильное устройства практически всегда будет транслировать прямой видеоэфир в сеть.

MSPY

mSPY — одна из самых популярных программ для взлома чужого мобильного устройства.

Данное приложение обладает следующим функционалом:

- кейлоггер — способность восстановить ранее напечатанную пользователем информацию;

- Geo-Fencing — функция, которая демонстрирует актуальное местоположение устройства;

- Мониторинг социальных сетей — возможность получать доступ к аккаунтам «жертвы» в популярных соцсетях.

Стоит заметить, что mSPY работает исключительно со смартфонами компании Apple.

Чтобы взломать чужой смартфон по средствам приложения-шпиона mSPY следует пошагово выполнить данную инструкцию:

- Приобрести программное обеспечение на официальном сайте разработчика. mSPY работает по принципу абонентской платы, то есть за предоставляемые услуги пользователь должен платить определённую сумму каждый месяц. К тому же от предоставляемого пакета услуг будет зависеть цена предложения.

- Проверить указанную электронную почту. В присланном письме выбрать путь взлома «с джейлбрейк» или «без джейлбрейк».

- Для взлома без JailBreak. Ввести пароль Apple ID и пароль пользователя, телефон которого необходимо взломать.

- Для получения доступа с JailBreak. Установите необходимо приложение на смартфон «жертвы».

- После выполнения всех пунктов следует перейти на панель управления mSPY и начать мониторинг за выбранным устройством.

Приобретать программное обеспечение от mSPY необходимо исключительно на официальном сайте разработчика, чтобы избежать мошенничества.

Spyzie

Spyzie — приложение для взлома, которое легко обходится без предоставления взломщику root-прав. То есть подтверждения от владельца телефона о возможности редактировать и изменять системные файлы оборудования.

Ещё одна полезная функция программы-шпиона Spyzie возможность дистанционного удаления. Крайне удобная функция, если взломщик забыл скрыть иконку приложения или доступ к личным данным «жертвы» больше не нужен.

Для того чтобы получать удалённый доступ к устройству с помощью утилиты Spyzie нужно:

- Зарегистрироваться на официальном сайте разработчика.

- Ввести основные данные интересующего смартфона.

- Загрузить приложение на телефон «жертвы» или ввести данные Apple ID, в случае удалённого доступа.

- Перейти на сайт программы и начать мониторинг.

Программное обеспечение Spyzie можно скачать с официального сайта разработчика, как для смартфонов, работающих на ОС Android, так и для владельцев iPhone.

Стоит ли пользоваться услугами сомнительных компаний

Помимо специализированных программ-шпионов на просторах Всемирной паутины можно найти множество фирм, которые предоставляют услуги по взлому гаджетов. Рассмотрим все плюсы и недостатки данного вида компаний:

| Преимущества | Недостатки |

| Возможность взломать мобильное устройство без физического доступа к нему | Огромный риск нарваться на мошенников |

| Завышенная ценовая политика подобного рода компаний | |

| Личные данные с взламываемого смартфона доступны также сотрудникам фирмы | |

Как видно из сравнения, негативных сторон у данного способа получения доступа к чужому телефону больше, поэтому обращаться в компании следует только в случае крайней необходимости.

Последствия взлома чужого телефона

Самое нежелательное последствие, которое может произойти после взлома чужого мобильного аппарата — заявление от «жертвы» в правоохранительные органы.

Получение несанкционированного удалённого доступа можно считать уголовным правонарушением, поэтому ответственность взломщика за данный проступок будет соответствующая.

Как обезопасить свой телефон от взлома

- Прежде всего, необходимо сохранять физический доступ своего телефона от злоумышленников, то есть не давать мобильный незнакомым людям, следить за всеми действиями на своём смартфоне, когда им пользуется другой человек.

- Также следует не оставлять свои личные данные, логины и пароли в публичных местах. Не сообщать адреса и информацию для входа в аккаунты разных приложений третьим лицам.

- Следующий шаг защиты телефонного аппарата от взлома — сохранение стабильной работы защитного программного обеспечения. Для этого нужно обновлять систему при первой просьбы устройства и иметь хороший антивирус, или другое защитное приложение.

Также советуем посмотреть данные видеоинструкцию по защите своего мобильного

Если вы хотите шпионить за другим человеком, то почитайте эту статью. В ней мы рассмотрим, каким образом бесплатно залезть в другой телефон через Интернет. Современные технологии сделали мир более открытым, но это также означает, что личные данные каждого гражданина всегда находятся под угрозой.

Содержание

- Почему лучше не залезать в телефон другого человека через Интернет

- Доступ к чужим телефонам обычно пытаются получить:

- Как через Интернет залезть в телефон Android другого человека

- Принцип работы созданного вируса для получения удаленного доступа:

- Коротко расскажем, как пользоваться SpyMax:

- Как бесплатно залезть в телефон другого человека на iOS через Интернет

- Как следить через Apple ID

Почему лучше не залезать в телефон другого человека через Интернет

Прежде чем изучать методы взлома телефона жены, необходимо узнать об ответственности за подобные правонарушения. Помните, что получение доступа к содержимому чужого телефона – это вторжение в личную жизнь другого человека. Если пострадавший напишет заявление в полицию, начнется расследование.

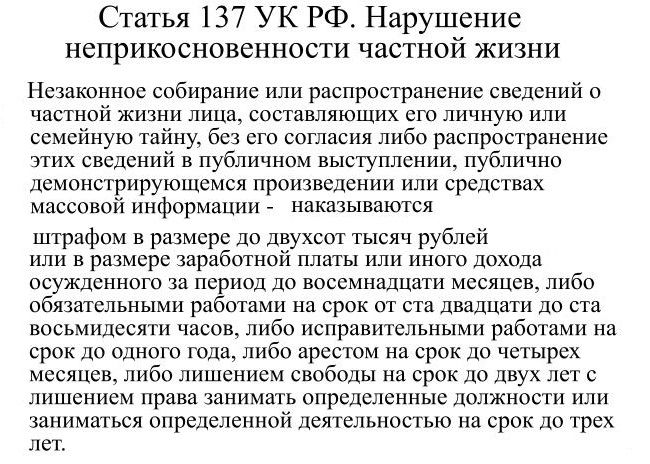

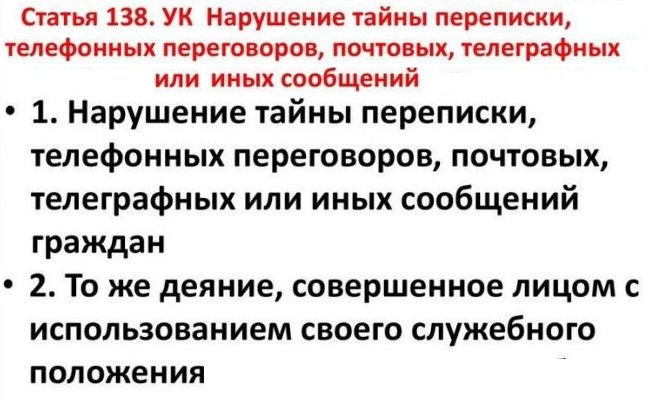

Статья 137 УК РФ защищает неприкосновенность частной жизни. За сбор или распространение незаконно добытой информации можно даже сесть в тюрьму на срок до двух лет. Также вам могут присудить штраф до 200 000 рублей или назначить иное малоприятное наказание.

Статья 138 охраняет переписку и телефонные разговоры. Читать чужие сообщения в мессенджерах и СМС нельзя не только для сохранения своей порядочности, но и по закону. Просмотр истории звонков тоже запрещен.

Доступ к чужим телефонам обычно пытаются получить:

- Ревнивые супруги или любовники. Раньше именно эти категории граждан составляли основную клиентскую базу частных детективов.

- Обеспокоенные родители. Помните, что слежка за ребенком является нарушением его личных границ. Сталкинг со стороны ближайших родственников становится благодатной почвой для дальнейшего развития психических заболеваний.

- Недоверчивое начальство. Руководители пытаются следить за тем, правильно ли их сотрудники используют служебный телефон.

Наличие причин на совершение правонарушения не является оправданием. Кроме того, если вы стали жертвой мошенников в ходе преступления закона, то вряд ли пойдете в полицию. Злоумышленники об этом знают и с удовольствием воспользуются чужой уязвимостью.

На непорядочных гражданах постоянно норовят заработать мошенники. Поэтому программное обеспечение для слежения за чужими мобильниками часто заражается опасными вирусами. Они могут похищать ваши собственные данные, которые затем будут использованы для воровства денег или аккаунтов.

Шпионское ПО порой создается с целью получения доступа к содержимому телефона. Нередки случаи, когда фотографии или переписки становятся доступны посторонним лицам. Поэтому постарайтесь не устанавливать сомнительные программы из странных источников.

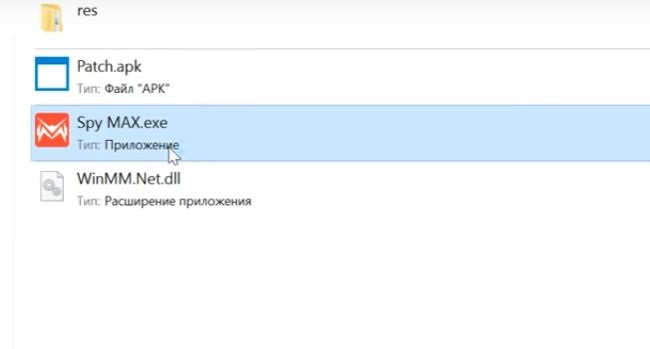

Как через Интернет залезть в телефон Android другого человека

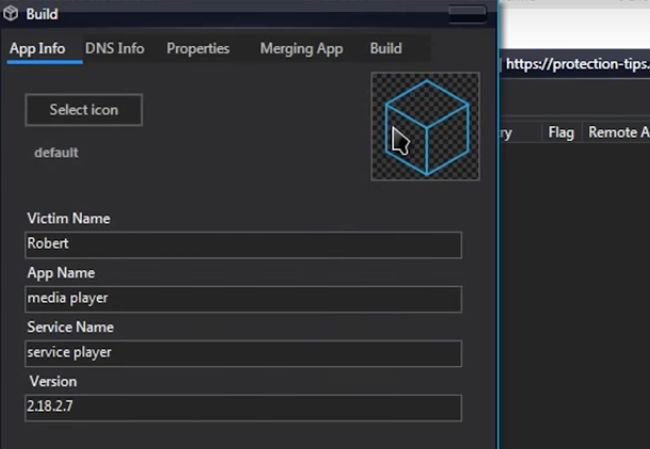

Сделать собственный вирус могут даже люди без навыков программирования. Для этого нужно скачать специальные билдеры. Представляем вашему вниманию самые популярные программы для создания вирусного ПО чтобы залезть в смартфон жены:

- SpyMax.

- DroidJack.

- SpyNote.

- OmniRAT.

- MultiHandler.

- AndroRAT.

- AhMoth.

- DenDroid.

- AhMyth.

- DroidJack.

Перечисленные программы относятся к типу RAT, то есть «Remote Administration Tool». На русском языке подобная утилита будет называться «инструментом удаленного администрирования». Защититься от них несложно, если регулярно обновлять ОС, антивирусы и не давать приложениям лишних разрешений. Новые операционные системы Андроид могут обладать собственной системой защиты, сводящей к нулю эффективность перечисленных RAT. В этом случае следует поискать более актуальные программы или их последние версии. Также вы можете узнать на каких сайтах знакомств зарегистрирована жена изучив инструкцию.

Принцип работы созданного вируса для получения удаленного доступа:

- Жертве отправляется СМС. Пусть оно придет с телефона сотового оператора. Для этого существуют специальные программы, меняющие номер отправителя.

- В тексте сообщения содержится ссылка на зараженное приложение. Послание должно побуждать человека немедленно тапнуть на линк и скачать вредоносное ПО.

- Если жертва еще и даст согласие на доступ к запрошенным данным, то вы сможете их увидеть.

Операционная система Android непрерывно совершенствуется. Поэтому недавно функционирующее приложение может вскоре перестать работать.

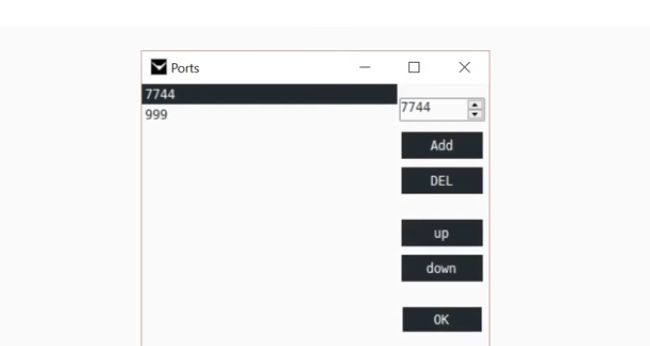

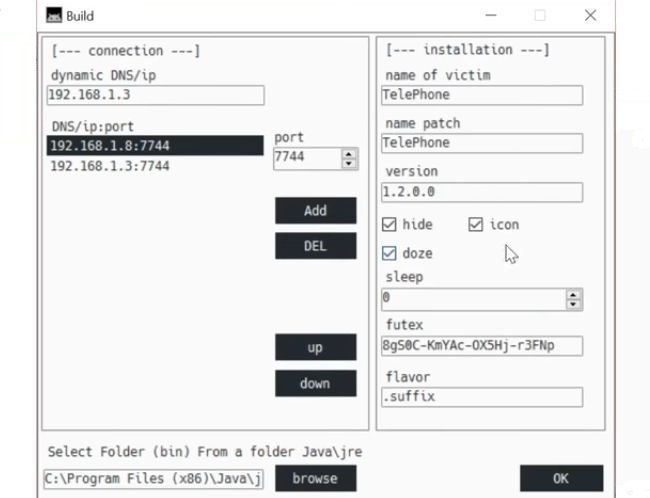

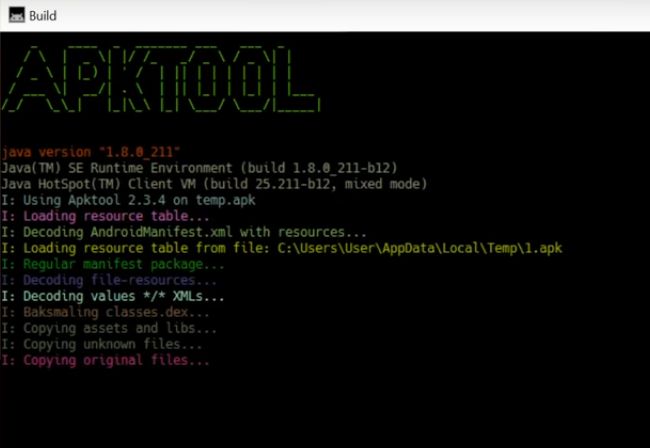

Коротко расскажем, как пользоваться SpyMax:

- Программа запускается.

- Открываются порты.

- Пользователь переходит на вкладку «Build».

- Прописывается IP адрес.

- Устанавливается пакет JAVA.

- Вводится название, которое нужно присвоить приложению.

- Задается тип программы.

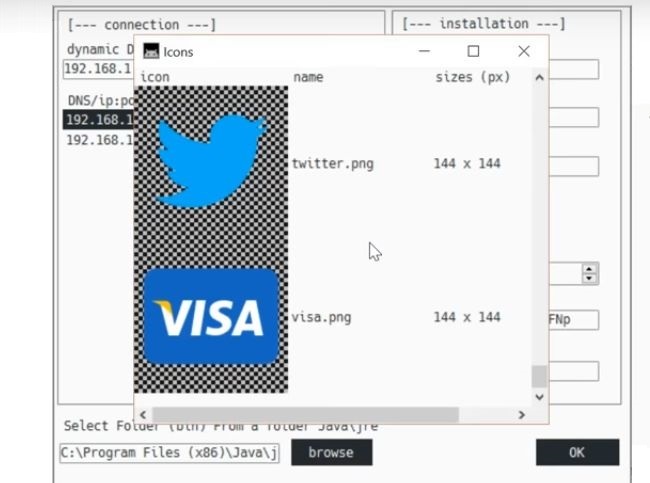

- Выбирается иконка.

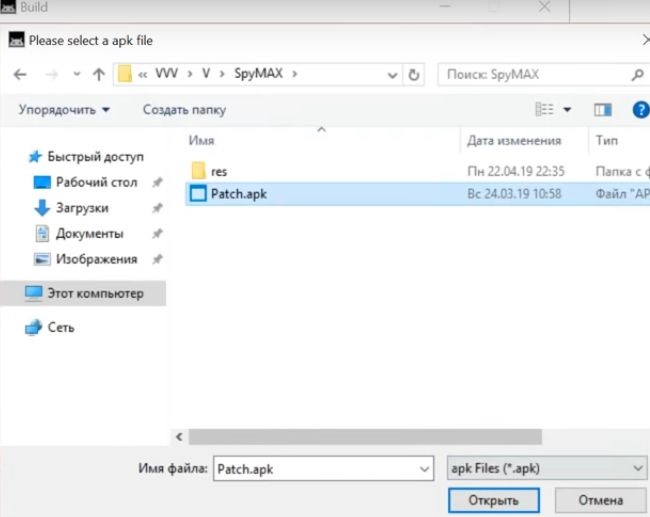

- Активируется патч.

- В отдельном окне создается файл APK.

Обращаться к профессиональным взломщикам нежелательно. Это очень дорого и рискованно. Во-первых, все данные с телефона жертвы становятся достоянием третьих лиц. Во-вторых, взломщики могут развести клиента на деньги или хакнуть его самого. В-третьих, привлечение посторонних людей увеличивает шансы на попадание в поле зрения представителей закона.

Как бесплатно залезть в телефон другого человека на iOS через Интернет

На iPhone нельзя установить сторонние приложения. Это ограничение позволяет защитить пользователей, необдуманно инсталлировавших зараженное ПО. Однако если вы знаете Apple ID и пароль, то запросто сможете дистанционно шпионить за владельцем привязанного к ним Айфона.

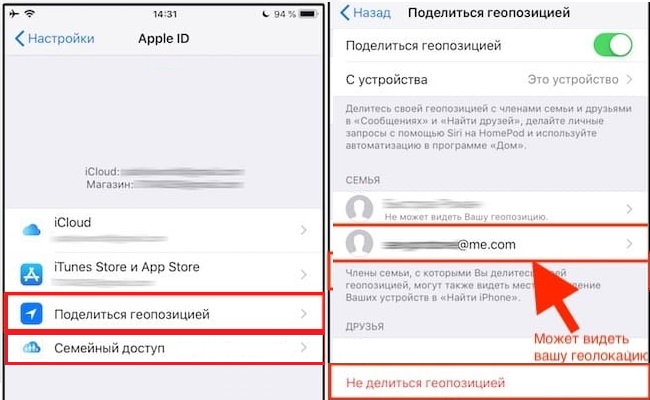

Некоторые люди специально дарят родственникам и любимым устройства от Apple с целью шпионить по заранее известному ID. Злоумышленнику необходимо только заранее настроить iOS устройство, позволив ему запускать резервные копии из облачного хранилища данных iCloud. Как это сделать:

- Открыть приложение «Настройки».

- Перейти на вкладку «iCloud».

- Нажать на пункт «Найти iPhone» и опцию «Резервная копия».

После этого вы сможете заходить в личный кабинет пользователя через любое устройство. Проще всего управлять чужим телефоном по ID, если самостоятельно зарегистрировать его перед тем, как человек начнет им пользоваться. Однако можно попробовать вызнать идентификатор, если обладатель iPhone вам доверяет.

Как следить через Apple ID

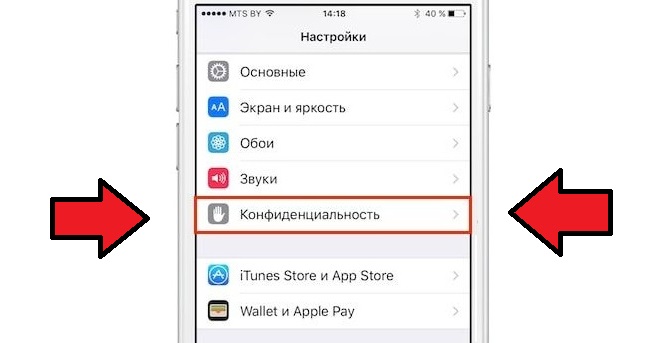

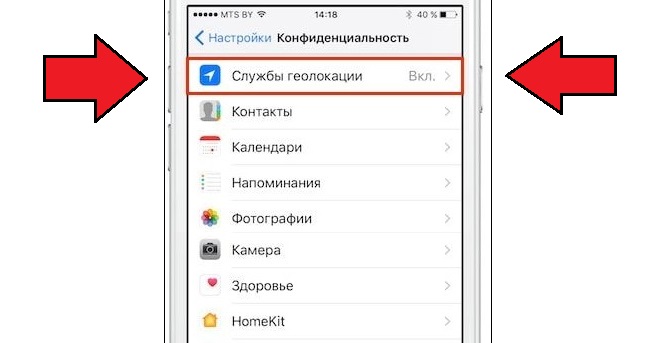

Чтобы всегда знать местонахождение другого человека, нужно включить функцию отслеживания геолокации. Для этого:

- Зайдите в «Настройки».

- Откройте раздел «Конфиденциальность».

- Тапните по опции «Службы геолокации».

Далее делайте следующее:

- Откройте браузер на компьютере или мобильном устройстве.

- Перейдите на сайт icloud.com.

- Вставьте в соответствующие поля Apple ID и прилагающийся к нему пароль.

- Выберите приложение «Найти Айфон».

- Войдите в программу, если потребуется.

- Выберите тип отображения карты.

- Если они не прорисованы детально в стандартной версии, переключитесь на «Гибрид».

Щелкнув по зеленому кружку, обладатель Apple ID может заблокировать устройство и стереть с него все данные. Такой функционал нужен для того, чтобы предотвратить похищения Эппл телефонов и обезопасить личную информацию пользователей. Однако если человек дарит устройство с дурным умыслом, то он сможет за вами шпионить и управлять содержащимися в памяти гаджета сведениями.

Чтобы обезопасить себя, вы можете задать новый пароль, изменить контрольные вопросы, номер телефона или адрес почты. Электронный ящик может использоваться в качестве Apple ID. То же самое относится и к телефонным номерам.

Если на одном из этапов возникли проблемы, обратитесь в техподдержку. Также можно запретить функцию «Семейный доступ», если он был настроен против вашей воли.

Помимо этого, существуют программы Cocospy, Mspy, Spyzie, FlexiSPY, XnSpy, Hoverwatch или iKeyMonitor для шпионажа за женой. Большинство из них имеют собственную версию как для iOS, так и для Android. Также они располагают функцией кейлоггеров и не требуют прав на получение root доступа. Однако нужно учитывать, что эти приложения являются платными. Скачивая их из интернета, вы рискуете стать жертвой мошенников.

Как взломать чужой телефон. Существует множество причин, по которым важно иметь возможность получить удаленный доступ к чужому телефону. Например, в случае родительского контроля, наблюдения за сотрудниками, мужем, женой или даже другом. В нынешний век технологий нужно уметь получить доступ к личной информации человека, оставаясь при этом незамеченным.

Как удаленно подключиться к чужому телефону, имея возможность доступа к камере устройства, просмотра личной информации, фото и видео? Об этом мы расскажем в нашем коротком обзоре.

Программа слежения на телефон Android/ iPhone

Есть много различных способов взлома телефона на расстоянии. Мошенники предлагают подключиться к чужому устройству по номеру телефона, другие гарантируют, что их бесплатная программа для удаленного доступа позволит вам подключиться к чужому телефону андроид или айфону через свой, читая SMS и просматривая фото и переписку.

На нашем сайте мы предоставили обзоры лучших легальных программ шпионов

- uMobix

- iKeyMonitor — демо шпиона можно посмотреть тут;

- FlexiSPY — перед установкой посмотрите демо программы;

- Cocospy;

- Spyzie; Демо популярного шпиона доступно тут;

- Spyic;

- mSpy;

- бюджетной программы для родительского контроля Kidlogger.

С их помощью вы сможете без труда подключиться к камере чужого телефона, определить местоположение, читать чужую переписку в Ватсап, Инстаграм, Вибер, Вконтакте, телеграм и пр. со своего компьютера или другого устройства Андроид и айфон.

Лучший шпион для удаленного доступа к телефону uMobix

На наш взгляд лучшим удаленным шпионом является uMobix. Программа позволяет удаленно отслеживать действия другого человека на своем устройстве. Совместима с телефонами и планшетами на базе iOS/Android.

Удаленный шпион uMobix имеет более 30 функций для мониторинга. Вам станут доступны:

- телефонная книга устройства и список контактов;

- все входящие и сходящие смс;

- фото и видео файлы;

- определение местоположения GPS;

- социальные сети и мессенджеры, установленные на устройстве: Facebook, Телеграм, Viber, WhatsApp, Skype, Instagram, ВКонтакте и пр;

- и многое другое.

Как узнать с кем переписывается человек в WhatsApp?

КУПИТЬ

Помимо базового набора функций uMobix предлагает другие инструменты по удаленному наблюдению.

Именно они сделали этот шпион лучшим:

- гео-ограждение. Отслеживание местонахождения по GPS. Настройте гео-ограничение, чтобы ваш ребенок или близкий человек были в безопасности;

- ограничение времени работы устройства и экрана;

- удаленная блокировка;

- кейлоггер. Контролируйте все нажатия клавиш на устройстве и действия с экраном.

Все функции мобильного шпиона uMobix вы сможете просмотреть на официальном сайте программы.

Как взломать чужой телефон бесплатно

Если по какой-либо причине вы сомневаетесь, подойдет ли вам именно uMobix, то всегда можете попробовать бесплатную версию шпиона iKeyMonitor в течение трёх дней.

Демо программы для удаленного взлома iKeyMonitor можно посмотреть тут.

Альтернатива шпиона uMobix

В последнее время всё большую популярность набирает трекер шпион mSpy. Доступные цены, простота в установке и дальнейшем мониторинге – безусловные плюсы этой шпионской программы. Демо для просмотра доступно тут.

Сколько стоит программа для удаленного наблюдения

Цены на популярный шпион uMobix варьируются в зависимости от подписки и платформы Андроид/Айфон и длительности подписки — 1 месяц, 3,6, и 12 месяцев.

За месяц стоимость пакета на айфон составляет $39,99. Трёхмесячная подписка обойдётся в $44,97, что может сэкономить $75.

Подписка на полгода стоит $49,99, всего на $5 дороже по сравнению с подпиской на 3 месяца.

Годичная подписка обойдётся в $89,88, менее $8 в месяц.

На Android предлагаются два тарифных плана: базовый и полный.

Базовый тарифный план имеет только месячную подписку. Полный тарифный план предлагается на 3 месяца, 6 и 12.

Также у них отличается набор функциональных возможностей. В базовом плане нет кейлоггера и отслеживания популярных соцсетей.

Выбор тарифа на 3 месяца или год позволят сэкономить. Первый вариант кажется наиболее выгодным.

С uMobix отзывы, полным обзором можно ознакомиться здесь.

Планы для мониторинга устройств на базе iOs немного отличаются, в стоимость может входит наблюдение за несколькими телефонами.

Посмотреть все планы можно на официальном сайте uMobix.

Удаленный доступ к телефону андроид/айфон

Многие пользователи не имеют возможности получить физический доступ к нужному телефону. uMobix решил эту проблему.

Установить программу можно двумя способами:

- с непосредственным физическим доступом (только для Андроид);

- без физического доступа (для Айфон).

Важно, на какое устройство Вы собираетесь установить программу.

Возможности подключения к Android без непосредственного физического доступа пока нет.

Такая возможность есть для устройств iPhone / iPad, если Вам известен идентификатор iCloud и пароль. Но даже в этом случае доступных функций для отслеживания значительно меньше, чем при установке с физическим доступом.

Мы понимаем, как трудно сделать выбор сегодня: современный рынок богат и расширяется.

Если Вам по каким-либо причинам не подошел шпион uMobix, то рекомендуем обратить Ваше внимание на другие программы из нашего рейтинга мобильных шпионов — программы iKeyMonitor, FlexiSPY, и хорошо зарекомендовавшее себя бюджетное приложение Kidlogger, предлагающее за доступную цену или бесплатно набор стандартных функций для удаленного доступа к чужому телефону.

Наверное, начать стоит с того, что несанкционированный доступ к личным данным — это незаконно. Чтобы знать, как от этого защититься, нужно знать, как это работает. На самом деле не существует таких механизмов, с помощью которых можно гарантированно получить доступ ко всем функциям телефона, зато есть возможность перехвата различными способами трафика, передаваемого через Wi-Fi. Защититься от подобного можно с помощью частной сети. Читайте также, как выбрать VPN для iOS: https://top5vpn.ru/vpn-dlya-ios.

VPN на телефоне шифрует трафик, и не дает мошенникам возможности понять, что вы отправили через сеть. На сегодняшний день в сети очень много VPN, проблема в том, что большинство из них – прокси, который может купить и раздать любой человек с неизвестными целями через собранное на коленке приложение. По ссылке вы сможете выбрать VPN на телефон Android или iOS среди сервисов, которые уже протестировали за вас, составив обзоры и рейтинги доверенных VPN.

Чаще всего от этого страдают любители халявы. Алгоритм довольно прост — в любом общественном месте поднимается фиктивная точка доступа с подключением без пароля. Если злоумышленник хорошо подготовился, то сможет перехватывать весь трафик подключившихся пользователей. Особенно те, которые летают через обычный HTTP. Поэтому нужно обращать внимание на то, какой протокол использует посещаемый сайт и ликвиден ли его сертификат шифрования.

Конечно, хакер может использовать и HTTPS, как классический Man In The Middle, который оперирует шифрованными данными, но тут во-первых, ему придётся повозиться, а во-вторых, придётся менять сертификаты, что может вызвать подозрение. В таких случаях остается полагаться на надёжность шифрования приложений, особенно, банковских или мессенджеров. Но тут, как правило, защита хорошая.

Реже случаются сценарии, когда хакер взламывает реальный доверенный роутер и внедряет в него свой код. Такая атака более сложна в исполнении, но зато обнаружить какие-то проблемы будет крайне трудно. Пользователь будет убеждён в том, что подключился к правильной, своей сети, в то время, как данные будут уплывать третьему лицу. Естественно, что часть данных будет зашифрована и злоумышленнику придётся их ещё обрабатывать с неопределённым уровнем вероятности успеха.

Дополнительно злоумышленники могут использовать методы социальной инженерии, особенно, если атака направлена на определённую жертву. То есть взломанный роутер сможет в нужный момент показать ту страницу, на которой регулярно бывает пользователь. Самый простой пример — онлайн оплата услуг провайдера интернета. С помощью социальной инженерии выясняется, каким провайдером пользуется клиент, и в один прекрасный момент все страницы браузера оповещают о необходимости оплаты услуг. Ничего не подозревающая жертва оплачивает якобы счёт от провайдера, но деньги, равно как и данные карты уплывают в неизвестном направлении. Это банальный пример, на который хакеру придётся потратить много времени и сил. Но хитроумность и изощрённость способов украсть чужие деньги в виртуальном пространстве недооценивать никак нельзя.

b. Стандартные способы защиты

Есть несколько простых истин, которые не так трудно запомнить и использовать:

- Установить себе надёжный ВПН сервис и в любой удобной ситуации использовать его для подозрительных подключений. Лучше платные, они дадут больше профита. Есть и поддержка, и стабильное соединение, и масса серверов по всему миру. Тем более, сейчас они стоят не так уж много;

- Не использовать бесплатные беспроводные сети. Если уж совсем приспичило, то подключить ВПН. И обращать внимание на используемый браузером сертификат;

- Можно установить на телефон антивирус. Многие из них сейчас имеют проактивную защиту, так что смогут хотя бы подсказать, что совершается что-то подозрительное;

- Совет, который уже пора гравировать на платёжных картах — не использовать основные карты для платежей в интернете. Любой банк или платёжная система сейчас позволяют создать виртуальную карту, на которую переводится строго нужная сумма и уже с этой карты происходит оплата. Даже если её данные утекут, пользователь не потеряет всё;

В общем, находится в безопасности относительно просто. Жаль, что до сих пор многие эти правила игнорируют.

Есть различные способы получить удаленный доступ к чужому телефону. На нашем сайте мы представляем Вашему вниманию только легальные программы шпионы для слежения за телефоном.

Многие пользователи сети ищут возможность «как взломать телефон» на расстоянии. Давайте проясним, что на самом деле означает взлом телефона. Взлом — это возможность получить доступ к личным данным другого человека на его телефоне или компьютере.

И единственный легальный способ получить удаленный доступ к чужому телефону — это установить на устройство программу FlexiSpy.

Проанализировав более 20-ти наблюдающих приложений, сайтов и форумов, мы пришли к выводу, что качественных бесплатных программ шпионов для мониторинга нет. Да их и не может быть. «Бесплатный сыр только в мышеловке», как говорится.

Поэтому все программы, которые мы упоминаем — платные, но некоторые из них предоставляют бесплатные тестовые периоды, в течение которых вы можете протестировать функционал и понять, подходит вам приложение или нет, и готовы ли вы за него платить.

На этом сайте уже собраны обзоры самых мощных приложений для удаленного подключения к чужому смартфону. Каждое из них по своему функциональное и простое в использовании. Мы составили наш собственный рейтинг, где Вы можете детальнее ознакомиться с iKeyMonitor, Flexispy и mSpy.

Удаленный доступ к чужому телефону — это шпион FlexiSpy

Перейти на сайт

FlexiSpy позволит удаленно зайти в чужой телефон, прослушать и записать звонки, читать SMS, наблюдать всю активность человека в интернете.

Кроме этих элементарных для приложения задач, Вы будете удивлены множеством других возможностей FlexiSpy.

Установка программы шпиона происходит очень легко и быстро. После покупки вы попадаете в Ваш личный кабинет, куда и будет в дальнейшем поступать вся интересующая Вас информация с телефона, за которым Вы собираетесь наблюдать.

Так будет выглядеть Ваш личный кабинет:

Функции удаленного шпиона FlexiSpy для слежения за iPhone/iPad/Android

- Прослушка и запись звонков (с телефона, компьютера или ноутбука).

- Прослушка окружающей среды (удаленный доступ к микрофону устройства, который можно включить в любое удобное время).

- Дистанционное управление.

- Контроль мультимедии телефона.

- Уведомления (о замене сим, событиях и звонках).

- Сможете видеть даже удаленные смс.

- Полный список контактов.

- Журнал звонков (все входящие, исходящие, не принятые, удаленные).

- Местонахождение GPS и гео-ограничение — с его помощью осуществляется настройка «безопасной» и «опасной» зон. Когда телефон входит или выходит из одной из этих областей, вы сразу же получаете уведомление.

- Бесплатное приложение для мобильного просмотра (личный кабинет).

- Кейлоггер. От его “всевидящего ока” не ускользнет ни одно нажатие клавиши. Как результат, все пароли целевого телефона будут ваши.

- Удаленный мониторинг соцсетей. Вы можете получить прямой доступ к аккаунтам социальных сетей и мессенджеров, таких как: Snapchat, Viber, WhatsApp, Skype, ВКонтакте, Телеграм и пр. У вас появится возможность читать все отправленные, полученные или удаленные сообщения, контролировать активность “объекта слежки” в соцсетях.

- Посещенные веб-сайты.

- Удаленная блокировка экрана.

- Все фото и видео ролики (полученные, отправленные, удаленные и сделанные на телефоне).

- Автоматические скриншоты экрана.

- Возможность блокировать контакты, приложения и игры.

- Настроить «горячие слова» в звонках, сообщениях.

- История браузера.

- И многое другое.

У легального мобильного шпиона FlexiSpy 100% политика по возврату денег.

Сколько стоит программа для слежения за телефоном

Цена варьируется от $29 до $59 за месяц и зависит от длительности подписки.

Например, при оформлении годовой лицензии вы будете платить $29/месяц. При подписке на 6 месяцев — стоимость одного месяца составляет $39. Дороже всего стоит лицензия на месяц — $59.

То есть чем более длительный период использования вы оплачиваете, тем дешевле выходит 1 месяц подписки.

Сервис также предоставляет скидку 50% на вторую лицензию на случай, если вам нужно следить больше чем за одним устройством.

Разработчики программы шпиона FlexiSpy постоянно работает над регулярным обновлением и добавлением новых функций, что безусловно важно для потенциальных клиентов.