Сегодня мы узнаем, как грамотно взломать телефон и познакомимся с приложениями, которые действительно осуществляют взлом телефона (звонки, переписка, фото). А также расскажем, как осуществить взлом через номер или через СМС без доступа к телефону.

Можно ли взломать телефон по номеру?

Как взломать телефон – один из самых популярных запросов в Гугле и Яндексе. Он идет наравне с такими запросами, как: «как взломать друга/подругу», «как взломать Instagram» и «как взломать WhatsApp». Другими словами, интерес к взлому чужих телефонов огромен и он не угасает. А раз есть спрос, то будут и предложения.

И еще… перед установкой Вы обязаны знать, что взлом телефона идет в разрез с законом и за эту деятельность могут привлечь не только к денежному штрафу, но и к тюремному сроку. Поэтому вся нижеописанная информация предоставлена исключительно в ознакомительной цели. Мы не одобряем установку подобных софтов с целью проникновения в частную жизнь. Мы Вас предупредили, а Вы уже думайте!

Итак, представляем Вам 7 лучших приложений для взлома телефона, которые позволят видеть все, что делает человек на своем устройстве. Все программы разные и наделены разными функциями. Поэтому, прежде чем установить приложение, ознакомьтесь с его особенностями и решите для себя, какое именно Вам нужно и какое подойдет именно для Ваших запросов и конечных ожиданий.

.

1. Fing Scanner

Это бесплатное хакерское приложение. Позволяет осуществить взлом через номер телефона на расстоянии. Представляет собой очень быстрый сетевой сканер, который можно использовать для поиска телефона, подключенного к точке доступа Wi-Fi. Он моментально покажет его на карте, оценит угрозу сетевой безопасности и поможет устранить возможную проблему с сетью. Не нуждается в установке на целевой смартфон.

Это бесплатное хакерское приложение. Позволяет осуществить взлом через номер телефона на расстоянии. Представляет собой очень быстрый сетевой сканер, который можно использовать для поиска телефона, подключенного к точке доступа Wi-Fi. Он моментально покажет его на карте, оценит угрозу сетевой безопасности и поможет устранить возможную проблему с сетью. Не нуждается в установке на целевой смартфон.

.

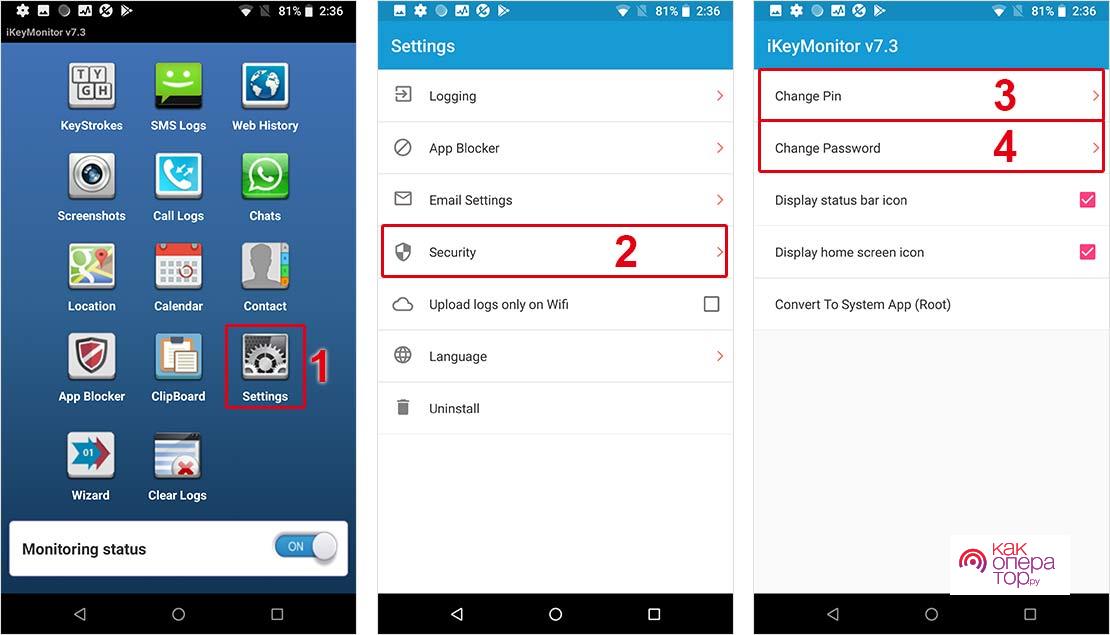

2. iKeymonitor

Позволит узнать, как взломать телефон на деньги. Почему именно на деньги? Да потому что в этом приложении встроен кейлоггер, который перехватит абсолютно все нажатия клавиш. Вы понимаете? Этот клавиатурный шпион перехватит логины и пароли от страничек, код банковских карт, цифры, внесенные на калькуляторе. Всё! Поэтому мы и говорим, что эта программа позволяет осуществить взлом телефона на деньги. Хотя, конечно, сами разработчики категорически не согласны с таким применением своей программы. И всегда предупреждают своих пользователей, что нужно соблюдать закон и использовать данный софт только в хороших целях.

Позволит узнать, как взломать телефон на деньги. Почему именно на деньги? Да потому что в этом приложении встроен кейлоггер, который перехватит абсолютно все нажатия клавиш. Вы понимаете? Этот клавиатурный шпион перехватит логины и пароли от страничек, код банковских карт, цифры, внесенные на калькуляторе. Всё! Поэтому мы и говорим, что эта программа позволяет осуществить взлом телефона на деньги. Хотя, конечно, сами разработчики категорически не согласны с таким применением своей программы. И всегда предупреждают своих пользователей, что нужно соблюдать закон и использовать данный софт только в хороших целях.

.

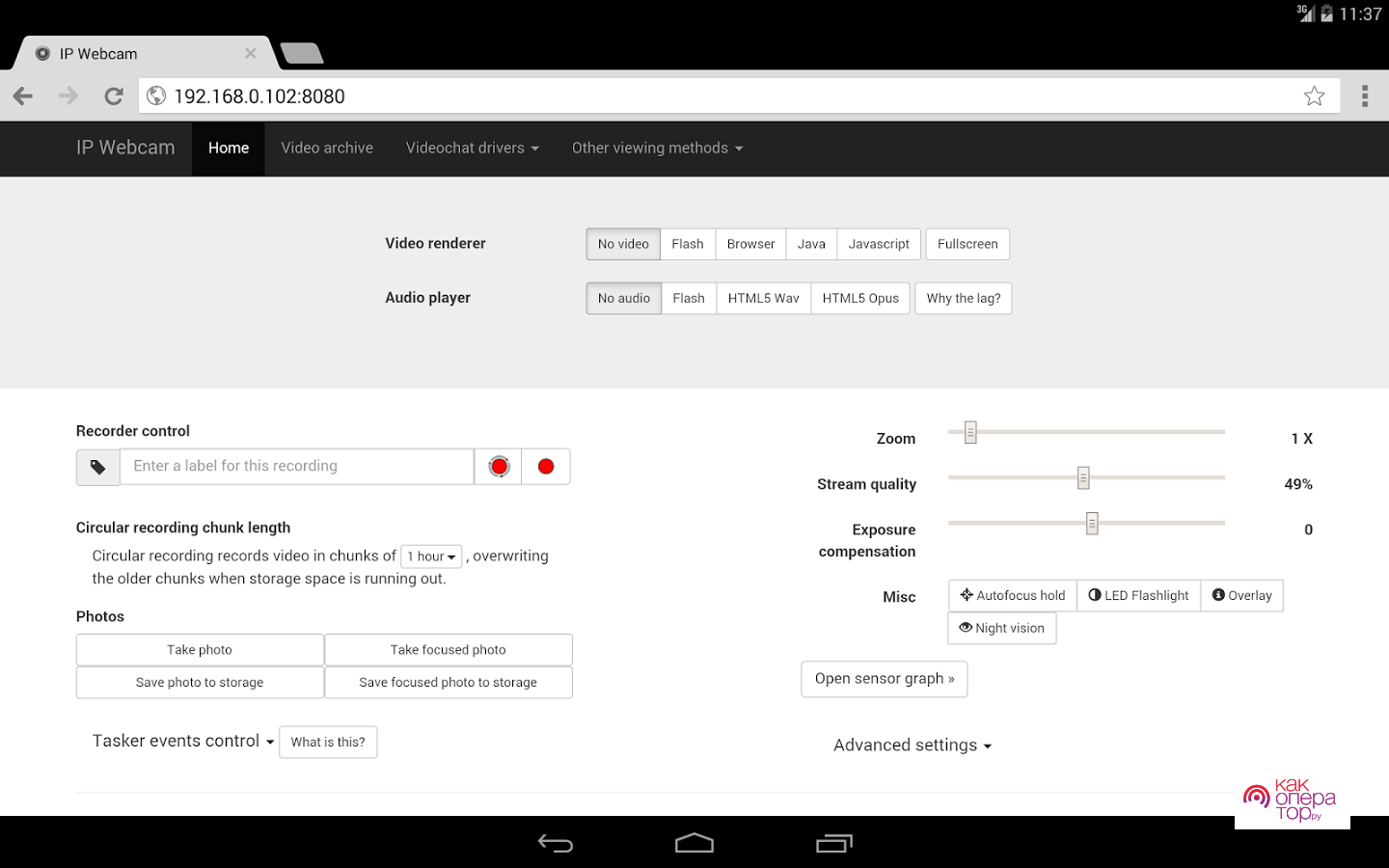

3. IP Webcam

Еще одно прекрасное шпионское приложение, позволяющее организовать взлом через номер телефона на базе Андроид. Но, оно совершенно не похоже на предыдущие два. Оно больше специализируется на шпионаже, так как дает возможность вести видеонаблюдение. Фишка – можно включать удаленно камеру телефона и в режиме онлайн видеть все, что происходит в радиусе этой камеры. Можно командой менять камеры. Например, включить сначала фронтальную, а потом переключиться на основную.

Еще одно прекрасное шпионское приложение, позволяющее организовать взлом через номер телефона на базе Андроид. Но, оно совершенно не похоже на предыдущие два. Оно больше специализируется на шпионаже, так как дает возможность вести видеонаблюдение. Фишка – можно включать удаленно камеру телефона и в режиме онлайн видеть все, что происходит в радиусе этой камеры. Можно командой менять камеры. Например, включить сначала фронтальную, а потом переключиться на основную.

.

4. WardenCam

Идентичное предыдущему хакерскому приложению, которое также позволяет взломать камеру телефона, удаленно ее включать и вести скрытое видеонаблюдение с любой точки мира. Устанавливается и на телефон следящего и на телефон отслеживаемого. Еще одно обязательное условие – и обоих должен быть один и тот же Гугл аккаунт. Позиционирует себя как наблюдатель за домом, когда Вас нет и как родительский контроль за поведением ребенка. Благородно? Да. Ну и остановимся на этом.

Идентичное предыдущему хакерскому приложению, которое также позволяет взломать камеру телефона, удаленно ее включать и вести скрытое видеонаблюдение с любой точки мира. Устанавливается и на телефон следящего и на телефон отслеживаемого. Еще одно обязательное условие – и обоих должен быть один и тот же Гугл аккаунт. Позиционирует себя как наблюдатель за домом, когда Вас нет и как родительский контроль за поведением ребенка. Благородно? Да. Ну и остановимся на этом.

.

5. Family Link

Совершенно другое, не похожее ни на одно из описанных выше шпионских приложений. Оно позволит осуществить взлом по номеру телефона ребенка. Не скрывается. Работает в открытую и является открытым слежением за членами семьи. Предоставит возможность отслеживать местоположение, получать историю браузера, смс-сообщения и детализацию звонков. Позволяет установить ограничения на использование смартфона ребенком.

Совершенно другое, не похожее ни на одно из описанных выше шпионских приложений. Оно позволит осуществить взлом по номеру телефона ребенка. Не скрывается. Работает в открытую и является открытым слежением за членами семьи. Предоставит возможность отслеживать местоположение, получать историю браузера, смс-сообщения и детализацию звонков. Позволяет установить ограничения на использование смартфона ребенком.

.

6. Androrat

Суть данного хакерского приложения заключается в том, что это удаленный взлом через СМС. Т.е. Вам не нужно будет брать в руки телефон, а можно отослать СМС с ссылкой. Человек пройдет по этой ссылке и программы внедриться в систему Андроид. Позволит получить всю информацию об установленных на телефоне приложениях, определять координаты, видеть все контакты, записанные в телефонной книге, удаленно поставить телефон на виброзвонок, открыть браузер, отправить текстовое сообщение, использовать камеру и получать всю инфу про звонки.

Суть данного хакерского приложения заключается в том, что это удаленный взлом через СМС. Т.е. Вам не нужно будет брать в руки телефон, а можно отослать СМС с ссылкой. Человек пройдет по этой ссылке и программы внедриться в систему Андроид. Позволит получить всю информацию об установленных на телефоне приложениях, определять координаты, видеть все контакты, записанные в телефонной книге, удаленно поставить телефон на виброзвонок, открыть браузер, отправить текстовое сообщение, использовать камеру и получать всю инфу про звонки.

.

7. Reptilicus

Лучшее приложение для взлома телефона. Работает на базе Андроид. Устанавливается на целевой аппарат. Ведет тайное наблюдение и автоматически пересылает информацию. Имеет огромный функционал, в котором включены все вышеописанные функции других приложений. Единственное, не сможет включать камеру для онлайн наблюдения. Но позволит делать фотографии и с фронтальной и с основной камеры.

Лучшее приложение для взлома телефона. Работает на базе Андроид. Устанавливается на целевой аппарат. Ведет тайное наблюдение и автоматически пересылает информацию. Имеет огромный функционал, в котором включены все вышеописанные функции других приложений. Единственное, не сможет включать камеру для онлайн наблюдения. Но позволит делать фотографии и с фронтальной и с основной камеры.

После взлома телефона Андроид Вам станут доступны:

- Координаты

- Маршрут

- Запись разговоров

- История звонков

- Переписка (более 10 соцсетей и мессенджеров)

- Голосовые сообщения

- Фотографии

- Контакты

- Установленные приложения

- Уведомления

- Все нажатия клавиш

- Скриншоты экрана

- Включение камеры для фотографирования

- Включение микрофона для записи

- И многое другое

Нужно 1 раз взять телефон в руки и установить туда приложение. На это уйдет примерно 15 минут. Скачать бесплатно можно здесь. Посмотреть руководство по установке можно здесь. Также на сайте есть видео-инструкция и онлайн-консультанты, которые всегда придут к вам на помощь, если у вас возникнут какие-либо вопросы.

.

Вопросы-ответы

1. Можно ли взломать телефон по номеру? – Да, можно. Для этого есть хакерские приложения, которые не нужно устанавливать на телефон, а можно переслать СМС-ку.

2. Как взломать человека по номеру телефона, если телефон Айфон? – Нужно установить шпионское приложение себе на телефон (например, Cocospy), и когда будете его подключать, то там нужно указать параметры iCloud — логин и пароль аккаунта iCloud владельца этого Айфона.

3. Как взломать телефон не зная номер? – Нужно взять в руки этот телефон и быстренько установить туда шпионское приложение (например, Reptilicus), и тогда Вам не нужно будет знать ни номера, ни логины, ни еще какой-либо информации этого телефона. Зато все, что делает человек на этом телефоне, станет Вам доступным сразу же после установки.

4. Как незаметно взломать человека по номеру телефона? – Нужно после установки программы скрыть значок (иконку) с рабочего стола. А работает приложение тихо, в скрытом режиме, ничем себя не проявляя.

5. Как защитить свой телефон от взлома? – Нужно всегда знать, где Ваш телефон. Если его даете, то присутствуйте и наблюдайте, кто и что делает на Вашем телефоне. Периодически проходитесь антивирусом. Никогда не проходите по неизвестным ссылкам.

.

Заключение

Итак, как взломать номер телефона? Для этого есть совершенно разные программы с совершенно разным функционалом и совершенно разной инсталляцией (установкой). Но суть остается одной – взломать телефон не так сложно, как кажется. Тем более что сейчас существуют легальные, открытые для всех желающих шпионские программы, у которых простая установка. Но никогда не следует забывать, что взлом телефона – это противозаконное действо, за которое может последовать вполне реальное наказание.

Итак, как взломать номер телефона? Для этого есть совершенно разные программы с совершенно разным функционалом и совершенно разной инсталляцией (установкой). Но суть остается одной – взломать телефон не так сложно, как кажется. Тем более что сейчас существуют легальные, открытые для всех желающих шпионские программы, у которых простая установка. Но никогда не следует забывать, что взлом телефона – это противозаконное действо, за которое может последовать вполне реальное наказание.

На Ваши вопросы – ответят наши консультанты!

Мобильный телефон стал местом сосредоточения всей информации. Именно поэтому многие пытаются взломать его для получения доступа к паролям различных аккаунтов и личным файлам. Выделяют большое количество способов, как это можно сделать. Взлом осуществляется удаленно при подключении устройства к Wi-fi или иной сети. При этом владелец устройства может не подозревать, что посторонние люди получили доступ.

Содержание

- Что такое взлом телефона

- Зачем нужен взлом чужого телефона

- Какими способами можно взломать телефон

- Приложения для удаленного доступа к чужому телефону

- Стоит ли пользоваться услугами сомнительных компаний

- Последствия взлома чужого телефона

- Как обезопасить свой телефон от взлома

Что такое взлом телефона

Многие считают, что взломать устройство на Android или другой операционной системе можно только при получении к нему прямого доступа. Но при подключении wifi мобильный телефон становится частью большой сети.

После взлома злоумышленники получают полный доступ к памяти, истории и другим моментам. При подключении вай фай или другой сети они смогут совершать голосовые звонки, отправлять текстовые сообщения, удалять сообщения и настраивать все параметры.

Чаще всего удаленный доступ получают для использования личной информации абонента. Это касается доступа к различным приложениям, банковским и электронным счетам, адресам электронной почты.

При получении доступа к Андроид злоумышленники смогут скачать фотографии, переписки, аккаунты приложений и многое другое. Для большинства это равносильно вторжению в личную жизнь.

Зачем нужен взлом чужого телефона

Получение удаленного неразрешенного доступа к устройству на Андроид равносильно вторжению в личную жизнь. Именно поэтому владелец может обратиться в правоохранительные органы по факту взлома и написать заявление. Часто смена паролей не помогает со сложившейся ситуацией.

Часто встречается ситуация, когда в поиске доступа обращаются за помощью близкие люди. Это связано с волнением по поводу ребенка, а также при подозрении об измене. В интернете встречается большое количество приложений, которые связаны с удаленным взломом.

Недоверчивые руководители также взламывают устройства своих подчиненных. Это касается служебных устройств. Процесс предусматривает получение доступа удаленно по сети. Сделать это можно несколькими способами, все зависит от сложности поставленной задачи.

Какими способами можно взломать телефон

Существует большое количество способов, как подключиться к мобильному устройству. Выбор осуществляется в зависимости от поставленной задачи. Первый предусматривает использование специальных программ для удаленного доступа для взлома пароля. Один из способов предусматривает обращение в компанию, которая специализируется на предоставлении подобных услуг.

Существует большое количество программ, которые позволяют получить удаленный доступ. Для этого не требуются пароли, а также большие знания программиста. Жертва не сможет узнать о том, что с устройства считывается информация. Подбор данных осуществляется автоматически. Однако есть и недостаток – обходятся такие приложения дорого, вероятность получения удаленного доступа относительно невелика. Программы шпионы делятся на две категории:

- С доступом к мобильному устройству. В эту категорию относят много приложений, они работают на телефоне. Поэтому главное условие заключается в их установке на устройстве жертвы. Владелец должен установить утилиту, после чего информация будет передаваться на удаленный сервер. Для этого не потребуется пароль и другие данные. Установка и настройка совершается только один раз .

- Без доступа к мобильному устройству. На сегодняшний день встречается большое количество случаев, когда взлому подлежит удаленный сервер хранения информации. При синхронизации все данные передаются на облачное хранилище. При этом требуется пароль и другие данные. Распространенная ситуация связана с использованием iCloud при подключении к устройству Apple. Недостаток у подобного метода заключается в том, что не все используют облачное хранилище, а синхронизация информации происходит с определенным периодом.

Без специальной программы для реализации подобной задачи не обойтись. Вручную взломать сеть получится только у программистов с большим опытом работы.

Приложения для удаленного доступа к чужому телефону

Специальные приложения обеспечивают связь при подключении к интернету. Они специально создаются для изменения системных папок и файлов. После этого при каждом подключении к интернету устройство будет передавать все файлы. Наиболее распространено следующее программное обеспечение:

- IP Webcam.

- iKeymontor.

- mSPY.

- Spyzie.

Программы устанавливают многие пользователи. Поэтому не нужно сомневаться в качестве предоставляемых услуг.

Каждый вариант характеризуется своими особенностями, которые должны учитываться. Некоторые позволят получить доступ к мобильным устройствам соседа, другие считаются профессиональным решением, который дает полный доступ и возможность удаленного управления.

Большинство приложения распространяется бесплатно. Однако их функционал существенно урезан, есть проблемы с удаленным доступом. Для полноценного отслеживания лучше доверять продукту компаний, которые берут абонентскую или фиксированную плату. За счет этого они получают финансирование, которое позволяет постоянно поддерживать проект.

iKeymonitor

Одно из популярных предложений. Особенность заключается в кейлоггере – специальная функция, которая позволяет взломщику удаленно использовать клавиатуру для ввода информации. Еще одна особенность касается возможность установки на различных платформах. Есть версия для Андроид или Mac. Инструкция по использованию:

- Через страничку создается личный аккаунт.

- На мобильном устройстве, которое подвергается взлому, нужно зайти на сайт и вести данные для входа.

- На специальной странице расположен файл, который должен быть загружен на устройство.

- Программа проводит сбор всей нужной системной информации.

Удаленный доступ можно получить с официального сайта разработчика. В этом случае можно избежать вредоносных программ и файлов, которые могут попасть на ПК.

IP Webcam

Этот вариант подходит не для удаленного управления, а шпионажа. Это связано с тем, что можно следить за устройством жертвы. Для этого используется фронтальная или основная камера устройства. Также есть возможность просмотра информации, которая храниться на памяти. Единственный недостаток – рассчитана программа исключительно на операционную систему Android.

Для взлома камеры мобильного телефона нужно выполнить ряд шагов. Они следующие:

- Устанавливается IP Webcam на мобильном телефоне жертвы и втором, который будет использоваться для мониторинга.

- Запускается программа, и нажимается клавиша Start server.

- После этого произойдет передача видео и фото. В нижней части экрана есть адресная строка, с которой копируется информация и вводится в браузер.

Владелец не должен знать, что шпион установлен. Для этого в настройках делается клик по кнопке Run in background. Еще один недостаток заключается в том, что будет использоваться большое количество энергии для передачи информации.

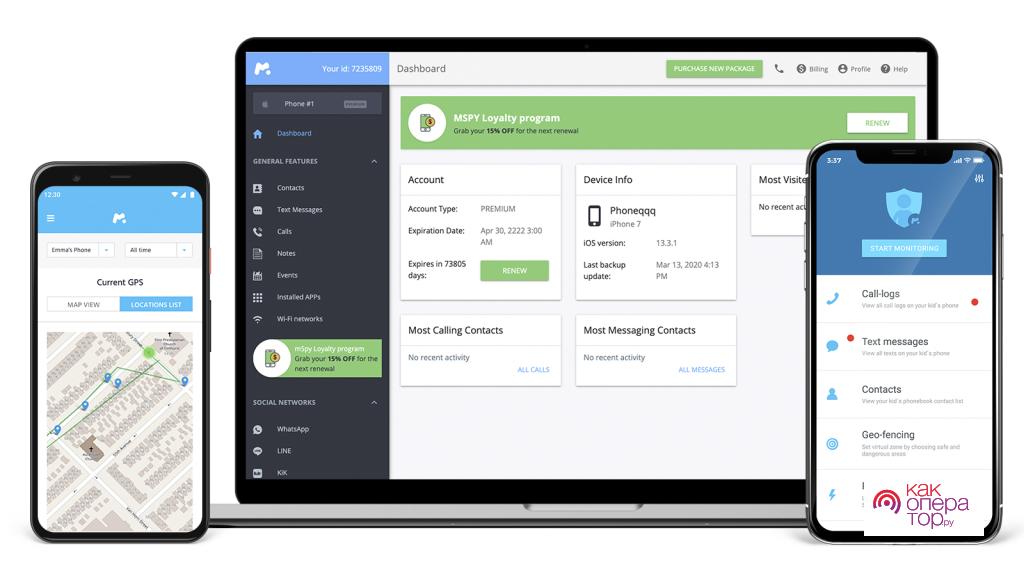

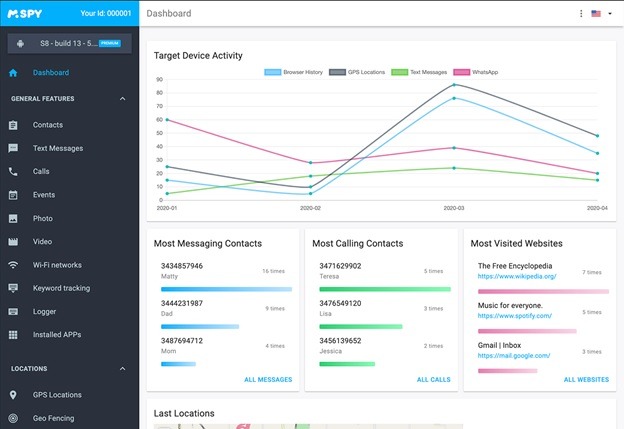

MSPY

MSPY – считается самым популярным шпионом, который по сетям позволяет взламывать чужие устройства. К особенностям относят несколько моментов:

- Кейлоггер – возможность восстановления информации, которая набиралась ранее на клавиатуре.

- Geo-Fencing – функция, которая отображает информацию о текущем местоположении.

- Отслеживание действий в соц сетях – получает доступ к социальным сетям, для его не требует подбор информации.

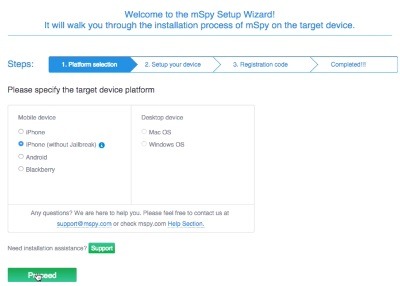

Использование шпиона возможно при выполнении ряда условий. Установка и запуск осуществляется в несколько этапов:

- Нужно купить лицензию. Работает сервис исключительно при оплате абонентской платы. От количества функций зависит цена.

- В отправленном письме на почту указывается, какой вариант требуется для взлома гаджета.

- При получении доступа без jailbreak требуется Apple ID и пароль жертвы.

- Для получения доступа JailBreak нужно установить утилиту на устройство, которое должно быть взломано.

После выполнения этих шагов осуществляется connect и софт позволяет проводить мониторинг всех данных.

Единственный недостаток заключается в том, что установить софт можно только на устройстве Apple. При этом могут возникнуть трудности с добавлением аккаунта жертвы.

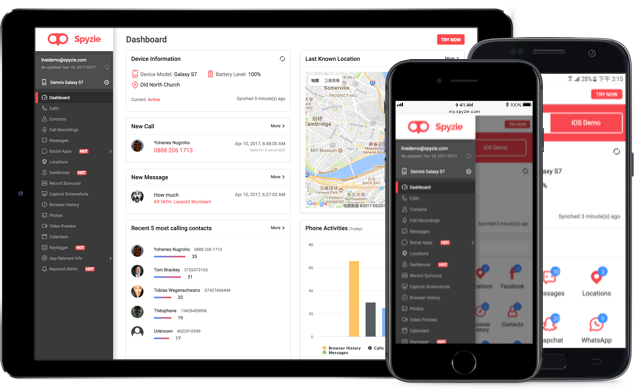

Spyzie

Этот софт предназначен для взлома операционной системы без получения root права. Это означает, что права на редактирование и изменения файлов не потребуется. Еще одна полезная функция заключается в возможности удаления информации дистанционно. Настройка осуществляется следующим образом:

- Нужно провести регистрацию на официальном сайте.

- Вводятся данные смартфона.

- Осуществляется загрузка на устройство жертвы, вводятся данные для авторизации.

Мониторинг осуществляется с официального сайта разработчика. Это исключает вероятность, что при мониторинге будет передан вирусный файл. С официального источника есть версия для Android и Apple.

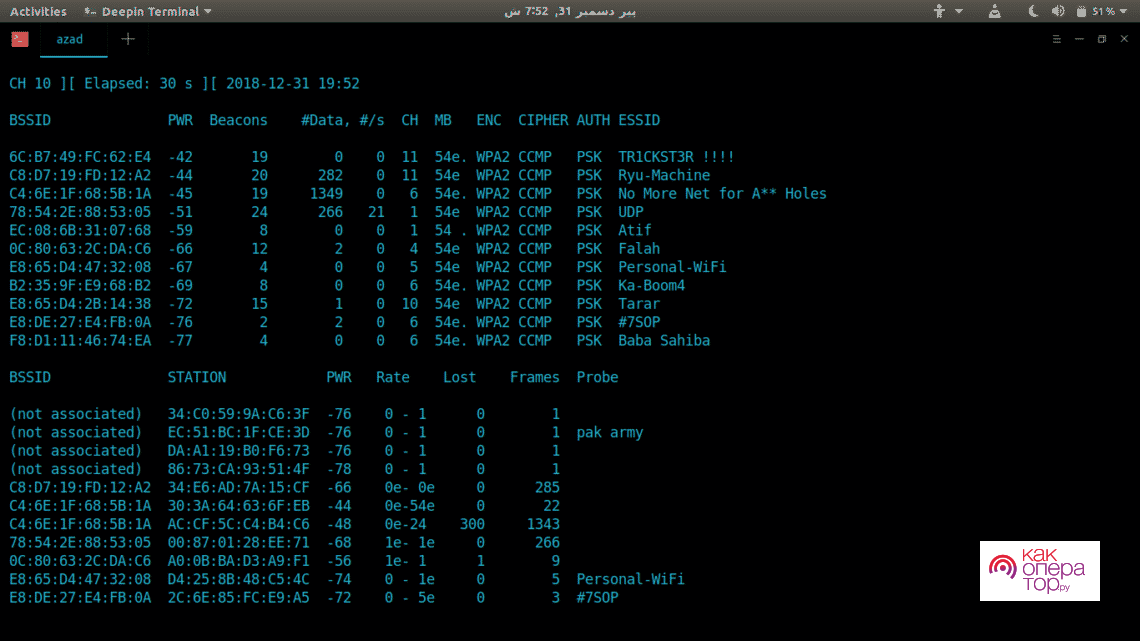

Aircrack

Еще одна распространенная утилита, которая используется для взлома роутера. За счет получения доступа к маршрутизатору по wps или wpa можно перехватывать все пароли, а также данные о действиях в интернете.

Для использования Aircrack потребуется handshake. При перехвате этой информации она загружается в утилиту, после чего обрабатывается для получения прямого доступа.

Стоит ли пользоваться услугами сомнительных компаний

Приведенные выше информация указывает на то, что сторонний софт подходит только в случае наличия прямого доступа к мобильному телефону жертвы. При отсутствии доступа многие решают обратиться в фирму, которая предоставляет соответствующие услуги.

Есть возможность получить удаленный доступ без возможности установить стороннюю программу или утилиту.

В отличие от программного обеспечения, возможен взлом и различных сторонних сервисов или социальных сетей.

Большое количество мошенников, которые пытаются заработать на желании получить доступ к устройству своего любимого человека.

Очень дорогие услуги. Ссылаясь на сложность поставленной задачи, подобные компании требуют большие деньги. При этом никто не дает гарантий.

Может быть предоставлен только частичный доступ. Все приложения, которые позволяют работать с социальными сетями и другими ресурсами, кодируют данные входа.

При работе с фирмами главное убедиться в том, что они выполнят свои обязательства. Злоумышленники используют различные способы обмана. Они создают видимость, что получили доступ, но при этом не проводят никакой работы. Поэтому следует уделить внимание несколькими моментам:

- Выплата аванса. Часто подобные компании работают только по предварительной предоплате. При этом сумма варьирует в большом диапазоне. Верить отзывам, размещенным на сайте и сторонних ресурсах, не стоит, так как купить их не составит труда. Однако, понять подобные фирмы просто – если они проделают работу и заказчик откажется от своих целей, они могут потерять время и средства. Поэтому сотрудничество всегда связано с риском.

- Нельзя доверять предложениям по низкой стоимости. Удаленный взлом устройства – сложная задача, для реализации которой требуются определенные навыки и знания. Программисты, обладающие нужными навыками, не будут работать всего за несколько тысяч. Однако, слишком высокие ценники тоже должны отпугивать.

- Гарантии. Этот пункт считается одним из наиболее важных. При переводе задатка компания, которая взялась за работу, должна после некоторого времени предоставить подтверждения взлома. Обычно это связано со скриншотами, но определить целевое устройство по ним практически невозможно. В лучшем случае – программисты дадут временный доступ к устройству или запишут видео с подтверждением входа в социальные сети. В каждом случае заказчик и исполнитель договариваются в индивидуальном порядке.

Еще один фактор который стоит учитывать, нельзя обращаться в компании из первых результатов поисковой выдачи. Каждый случай взлома – нарушение установленных законов. Поэтому компании, которые действительно выполняют подобные задачи, стараются скрыть свою деятельность.

Найти подобную фирму сложно. Просто забить в поисковой системе запрос недостаточно. Большинство программистов не рекламирует свою деятельность с целью безопасности. Есть компании, которые отвечают за корпоративную слежку. Услуги обходятся очень дорого, но они могут взломать не только мобильный телефон, но и получить доступ ко всем нужным платформам.

Последствия взлома чужого телефона

Утечка личной информации считается мошенничеством. При обнаружении взлома жертва может подать заявление в правоохранительные органы.

На практике найти того, кто попытался получить личные данные очень сложно. Это связано с тем, что большинство методов предусматривает использование стороннего сервиса. Поэтому отследить злоумышленников очень сложно. Обычными делами правоохранительные органы занимаются только формально, так как для этого нужно подключать большое количество специалистов.

В некоторых случаях владелец устройства узнает о взломе. Это приводит к тому, что он меняет все пароли и устанавливает антивирусную программу.

Как обезопасить свой телефон от взлома

С каждым годом вероятность взлома смартфона увеличивается. Существует большое количество программ подбора паролей и другой информации. Поэтому подключаться к интернету следует с обеспечением защиты. Рекомендации выглядят следующим образом:

- Не допускать физический доступ. Это делается путем установки пароля для снятия блокировки. На установку утилиты, которая будет шпионить, достаточно всего несколько минут. Специалисты не рекомендуют использовать отпечаток пальцев или сетчатки, безопаснее всего цифровой код и 4 символов. Можно сочетать несколько способов защиты входа.

- Нельзя размещать личные данные о сервисах на публичных площадках. При этом важно понимать, что некоторые отдают свою конфиденциальную информацию неосознанно. Примером считается введение логинов и паролей на страницах сайтов, которые создаются в качестве подставных. Другими словами, злоумышленники создают похожие страницы и доменное имя. Ошибиться очень просто, нужно всегда уделять внимание адресной строке и сертификату.

- Установка программного обеспечения, которое выступает в качестве защиты. При этом предусматривается своевременное обновление и следование рекомендациям при установке или использовании.

Часто возникают проблемы с использованием устройства без антивирусной программы. При загрузке приложений с непроверенных источников есть вероятность, что будет занесен вирусный файл. Со временем он может предоставить злоумышленникам удаленный доступ или просто испортить операционную систему, а также удалить всю информацию.

Приведенная выше информация указывает на то, что есть большое количество способов получения доступа к чужому устройству. При выборе учитывается возможность установки утилиты, а также некоторые другие моменты.

Что делать, если вы хотите получить доступ к данным на чьем-то смартфоне, но знаете только используемый на нем номер телефона? Или же вы хотите незаметно проследить за определенным абонентом?

Существуют специальные приложения для хакинга мобильного телефона. Они позволяют проследить за мобильным устройством в дистанционном режиме.

По каким причинам у людей может возникнуть необходимость «взломать» чей-то смартфон?

Самая распространенная причина — желание родителей проследить за тем, где проводит время их ребенок и с кем он общается. Это не гиперопека, а естественное стремление защитить ребенка от потенциальных опасностей в Интернете.

Кроме того, хакинг телефона может понадобиться, чтобы уличить неверного супруга во лжи.

Есть много разных вполне конструктивных причин для слежки за смартфоном. Сегодня количество мобильных приложений для хакинга зашкаливает, но не все из них в равной мере эффективны и надежны. Некоторые приложения вообще представляют собой «пустышки».

В этой статье мы расскажем о том, как «хакнуть» чей-то смартфон по его телефонному номеру с помощью 7 лучших приложений для хакинга телефона.

Часть 1: Возможен ли вообще хакинг телефона по его номеру?

Взломать смартфон, зная только привязанный к нему телефонный номер, сложно — но возможно.

Чтобы получить доступ к данным на смартфоне, вам придется взять его в руки и установить на него приложение-«шпион». После этого вы сможете просматривать разнообразные данные, хранящиеся на этом телефоне.

Но если вы хотите проследить за смартфоном iPhone, можете считать, что вам повезло. Вы можете установить специальное приложение на свой собственный телефон, а затем указать в нем логин и пароль аккаунта iCloud владельца айфона. Вуаля! Вы готовы следить за ним.

В этой статье мы подготовили для вас пошаговое руководство по хакингу мобильного телефона.

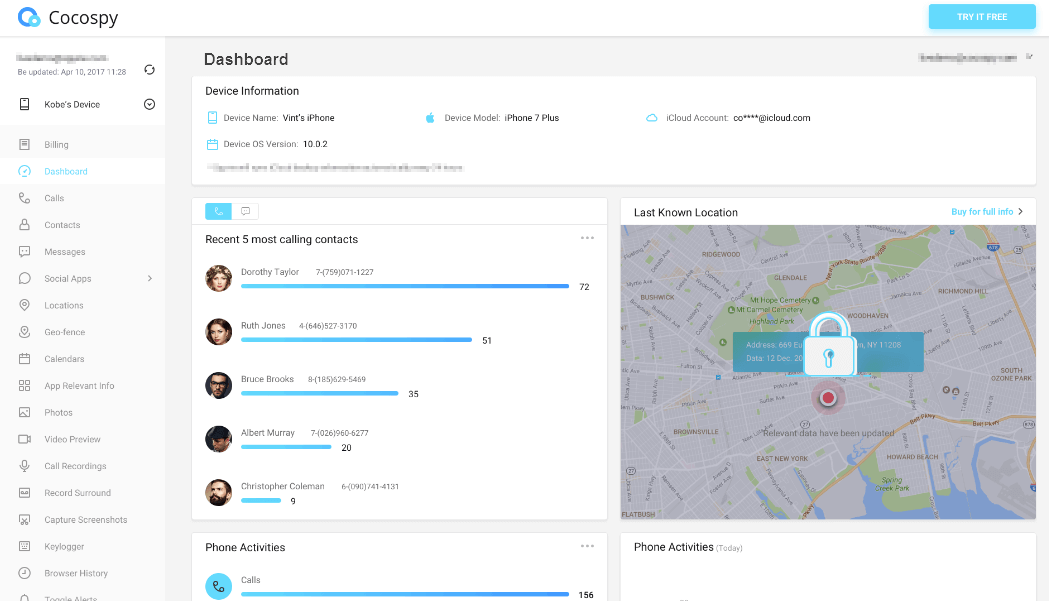

Приложение для хакинга смартфона №1 — Cocospy

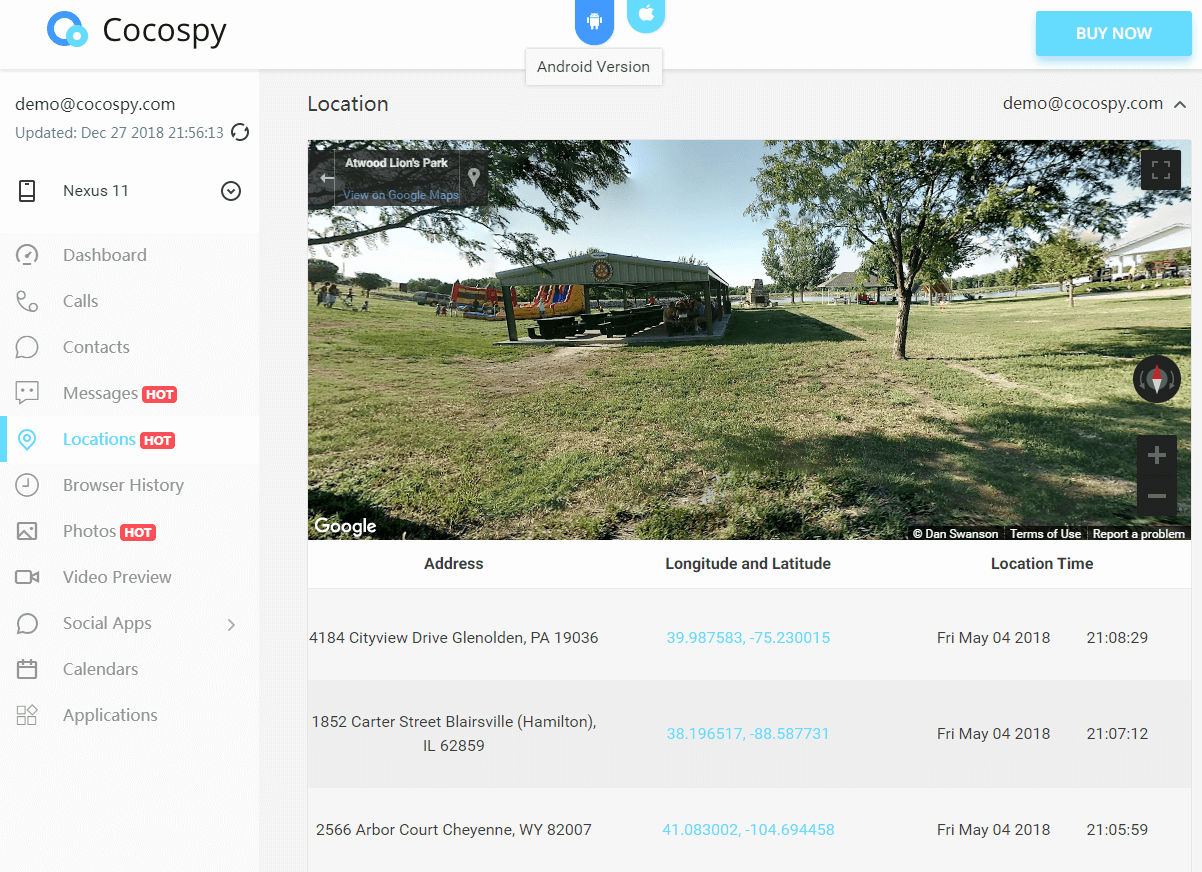

Cocospy — лучшее «хакерское» приложение из всех существующих на сегодняшний день. С его помощью вы можете узнать текущее местонахождение смартфона, получить доступ к смскам и чатам и т.д.

Более того, это приложение считается самым надежным. Количество пользователей Cocospy в разных странах мира исчисляется миллионами человек!

Cocospy можно использовать для хакинга смартфонов с операционными системами Android и iOS.

В случае с Android, вам нужно получить физический доступ к смартфону и установить на него приложение Cocospy.

Если вы хотите «хакнуть» айфон, то вам не понадобится даже брать его в руки. Большинство «хакерских» приложений требуют взлома прошивки iPhone, но для работы с Cocospy вам нужно только знать параметры для входа в учетную запись iCloud владельца этого айфона.

Еще раз подчеркнем, что при использовании приложения Cocospy вам не понадобится ни взламывать оригинальную прошивку Apple, ни устанавливать приложение на iPhone. Достаточно выяснить логин и пароль iCloud владельца айфона!

Узнайте больше о приложении-«шпионе» Cocospy для iPhone по этой ссылке >>

Cocospy работает абсолютно незаметно как с Android, так и с iOS. После установки приложение функционирует в невидимом фоновом режиме, не разряжая при этом телефон слишком быстро.

Главное — не забудьте сразу же удалить иконку Cocospy с экрана смартфона после установки приложения.

Предлагаем вам попробовать бесплатную демо-версию Cocospy >>

У Cocospy миллионы пользователей в почти 200 странах мира, и среди них очень много родителей, которые используют это приложение для слежения за местонахождением своих детей.

![]()

Функции Cocospy:

- Определите текущее местонахождение телефона с данным номером. Данные ежесекундно обновляются.

- Отслеживайте историю перемещений телефонного номера, чтобы узнать, где бывал его владелец в течение дня.

- Геофенсинг. С помощью этой функции вы можете установить виртуальное «ограждение» вокруг определенной территории. Если интересующий вас номер телефона покинет пределы указанной территории, вам придет уведомление об этом.

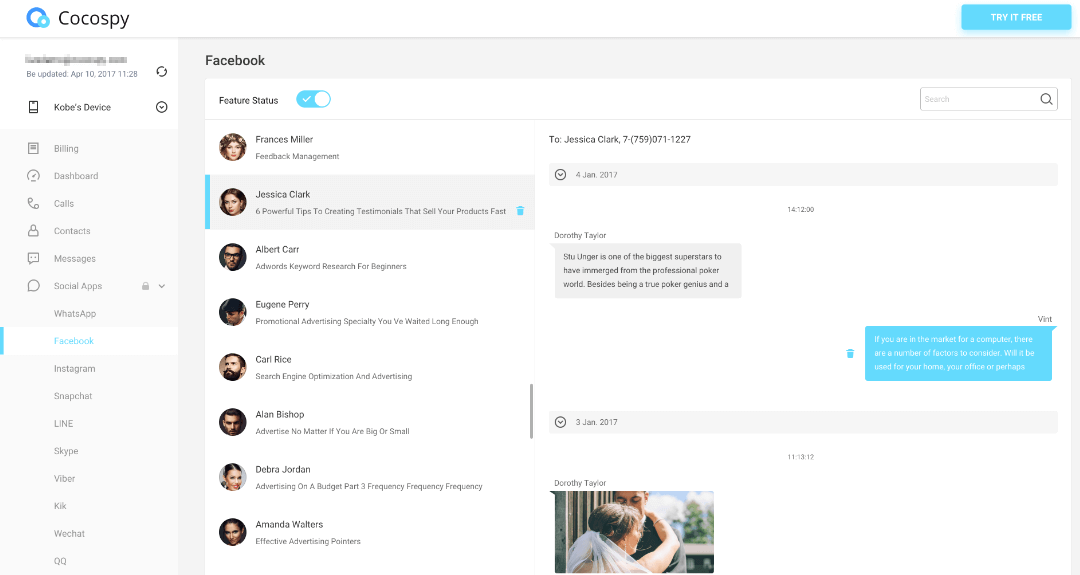

- Если хотите, вы также можете получить доступ к аккаунтам Instagram, Facebook, Snapchat, Telegram, WhatsApp, принадлежащим владельцу этого номера.

- Доступ к информации обо всех телефонных звонках — кто звонил и когда, и как долго длился разговор. Можно также прочитать все текстовые сообщения на телефоне.

Как «хакнуть» номер мобильного телефона с помощью другого телефона?

Шаг 1: Создайте учетную запись на веб-сайте Cocospy.

Шаг 2: Для Android — Получите доступ к телефону и установите на него приложение Cocospy. Взлом прошивки проводить не нужно!

Шаг 3: Для iPhone (без взлома прошивки) — Просто укажите логин и пароль учетной записи iCloud владельца данного айфона.

Шаг 4: Войдите в свой личный кабинет Cocospy и обратите внимание на панель инструментов в левой части экрана. С ее помощью вы сможете получить всю интересующую вас информацию о смартфоне.

Создайте учетную запись Cocospy бесплатно или попробуйте демо-версию приложения >>

«Хакерское» приложение для телефона №2: Spyzie

Spyzie — еще одно хорошее приложение для «хакинга» смартфона. С точки зрения функциональности и особенностей процесса установки, они с Cocospy похожи.

Почему же Spyzie на втором месте рейтинга, а не на первом? Потому, что у Spyzie меньше количество пользователей и, соответственно, меньше отзывов.

Как и в случае с Cocospy, вы можете использовать Spyzie для хакинга телефонных номеров как на iPhone, так и на смартфонах с ОС Android. Если вы пытаетесь «взломать» смартфон с Android, вам нужно получить доступ к нему и установить приложение.

Однако если вы хотите «хакнуть» iPhone, вам достаточно знать параметры входа в учетную запись iCloud его владельца. Указав их в приложении, вы сможете дистанционно следить за айфоном.

Знаете, что еще нам нравится в Spyzie? После установки на смартфон приложение автоматически удаляет с его экрана свою иконку. Таким образом, у вас нет шанса забыть замести свои следы, и ваш шпионаж будет на 100% незаметным.

Возможности приложения Spyzie:

- Читайте все полученные, отправленные и даже удаленные с телефона сообщения с метками даты и времени. Можно дистанционно заблокировать возможность общаться с конкретными абонентами из адресной книги смартфона.

- Получите доступ к журналам регистрации звонков с метками даты и времени, а также адресную книгу с номерами телефонов и именами абонентов.

- Просмотрите историю браузера — посещенные веб-страницы, закладки и т.д.

- Если вы проведете взлом оригинальной прошивки смартфона, то сможете получить доступ к аккаунтам в соцсетях и мессенджерах. Вам откроются все сообщения, отправленные или полученные в Instagram, WhatsApp, Facebook Messenger, Telegram и т.д.

- При условии проведения взлома прошивки телефона, вы также сможете воспользоваться одним из самых эффективных инструментов Spyzie — так называемым кейлоггингом («keylogging»). С помощью этой функции можно получить любые пароли, которые набирает на клавиатуре владелец телефона.

Как проникнуть в чей-то смартфон, зная только номер телефона?

- Создайте свой аккаунт на веб-сайте spyzie.com.

- Укажите требуемые данные о смартфоне, за которым вы хотите следить, в том числе название его модели и имя пользователя.

- Для iPhone — Если вы взломаете прошивку айфона, то сможете установить на него приложение Spyzie для iPhone. Если вы не хотите проводить взлом прошивки, нужно будет указать логин и пароль для входа в аккаунт iCloud на этапе настройки приложения.

- Для Android — проведите взлом оригинальной прошивки телефона и установите на него приложение Spyzie для Android.

- Войдите в свой личный кабинет Spyzie и начните следить за телефонным номером онлайн.

Рекомендуем прочесть обзор Spyzie или попробовать демо-версию приложения >>

«Хакерское» приложение №3: FlexiSPY

FlexiSPY — приложение, предлагающее ряд очень «крутых» функций. Например, есть возможность прослушивать телефонные разговоры, записывать телефонные разговоры и т.д. Почему же тогда это приложение только на третьем месте рейтинга? Есть пара причин:

- У него нет версии без взлома прошивки. Вам ПРИДЕТСЯ взломать прошивку айфона, чтобы получить данные с него.

- Это самое дорогое приложение в данном сегменте. У большинства приложений-«хакеров» даже премиум-пакет подписки намного дешевле базового пакета FlexiSPY.

Продвинутые функции приложения FlexiSPY:

- Незаметно подключитесь к телефонному разговору — как будто вы участвуете в конференц-звонке, но остаетесь невидимым для остальных участников.

- Записывайте телефонные разговоры в режиме реального времени. Можно даже настроить эту функцию так, чтобы звонки с определенных номеров записывались автоматически.

- В рамках пакета «Extreme» доступна функция взлома пароля — «Password Cracker». С ней можно узнать все пароли для аккаунтов в соцсетях даже без кейлоггинга.

Как «хакнуть» номер телефона онлайн?

- Купите пакет подписки, выбрав его исходя из необходимых вам функций и срока действия.

- Возьмите интересующий вас смартфон, проведите взлом прошивки и установите на него FlexiSPY.

- Введите данные, необходимые для доступа к этому смартфону.

- Готово! Теперь вы можете дистанционно следить за телефоном с помощью FlexiSPY.

Прочитайте обзор FlexiSPY или попробуйте демо-версию, перейдя по этой ссылке >>

Трекер для мобильного телефона №4 — BeenVerified

BeenVerified — отличный сайт-трекер для смартфона. Он не только определяет местонахождение мобильного телефона, но и предоставляет ряд других ценных данных о его владельце. В отличие от Cocospy, сайт BeenVerified позволяет провести «разведку» в отношении ЛЮБОГО номера телефона.

С помощью BeenVerified можно:

- Узнать имя, возраст и другие личные данные абонента.

- Определить его текущее местонахождение.

- Узнать все предыдущие зарегистрированные адреса, связанные с этим человеком.

- Узнать его адреса электронной почты.

- Получить данные о других телефонных номерах, которые могут ему принадлежать.

- Просмотреть все его профили в соцсетях.

- Просмотреть все выложенные в открытый доступ фотографии этого человека.

Как проследить за номером мобильного телефона с помощью BeenVerified?

- Зайдите на веб-сайт BeenVerified.

- Введите в строку поиска телефонный номер (с дополнительным кодом, если нужно).

- Кликните на иконку «Start Search» («Начать поиск»).

- Подождите немного.

Процедура поиска данных и формирования отчета занимает буквально минуту. Пожалуй, единственный минус BeenVerified — то, что этот метод предоставляет вам зарегистрированный адрес владельца телефонного номера, однако не предоставляет координат его текущего местонахождения.

Трекер мобильного телефона №5 — Spokeo

Веб-сайт Spokeo очень похож на вышеупомянутый BeenVerified. У него такой же принцип работы и аналогичные базовые функции.

Spokeo позволяет:

- Узнать имя и фамилию звонящего вам человека.

- Собрать любые другие доступные личные данные.

- Узнать, какие еще номера телефонов зарегистрированы на этого человека.

- Получить информацию обо всех прошлых зарегистрированных адресах.

- Получить данные о членах его семьи.

- Узнать адреса электронной почты этого человека.

- Проверить, не имел ли он проблем с законом в прошлом.

Как отследить мобильный номер с помощью Spokeo?

- Зайдите на официальный веб-сайт Spokeo.

- Укажите в строке поиска 10-значный номер телефона, о котором вы хотите навести справки.

- Кликните «Send» («Отправить»).

- Подождите, пока сформируется отчет.

Как и BeenVerified, этот веб-сайт очень простой в использовании. Но он, к сожалению, не предоставляет данных о фотографиях владельца номера или о его профилях в соцсетях.

Spokeo также не определяет GPS-координаты текущего местонахождения телефонного номера, а только ищет зарегистрированные адреса. Чтобы проследить за текущим местоположением смартфона, лучше воспользуйтесь приложением Cocospy.

Слежение за мобильным телефоном онлайн с функцией определения координат №6 — Verispy

VeriSpy похож на сайты BeenVerified и Spokeo, но он кое в чем превосходит их. Предыдущие «хакерские» веб-сайты используются обычными людьми, в то время как Verispy полезен и для профессионалов.

От вас требуется только указать в строке поиска нужный номер мобильного телефона и нажать на кнопку «Access Records» («Получить доступ к данным»).

Особенности Verispy:

- VeriSpy на 100% конфиденциален. Никто не узнает, что вы за кем-то шпионили.

- Этим сайтом удобно пользоваться с любого устройства — ноутбука, планшета, телефона.

- Verispy собирает достаточно подробные данные о владельце телефонного номера. Достаточно сказать, что среднестатистический отчет состоит из 17 страниц.

- VeriSpy может предоставить вам следующую информацию:

- Имя и фамилия звонящего.

- Его зарегистрированный адрес — текущий и предыдущие.

- Email-адреса, зарегистрированные на это имя или на этот номер телефона.

- Все связанные с ним телефонные номера.

- Данные о любых проблемах с законом.

- Данные об ордерах на арест на его имя.

- Информация о банкротстве, если эта процедура проводилась.

- Информация о любых поданных на него жалобах.

- Данные о конфискации имущества.

- Свидетельство о рождении.

- Свидетельства о браке и о разводе.

Функции сайта VeriSpy не ограничиваются этим. В целом, он предоставляет вам разнообразную информацию, на основании которой можно сделать выводы о человеке.

Главный недостаток у этого сайта такой же, как и у Spokeo и BeenVerified — он не поможет вам выяснить, где находится звонящий вам человек непосредственно в момент звонка.

Онлайн-трекер номера телефона №7 — GPS Cell Phone Locator

GPS Cell Phone Locator несколько проигрывает на фоне вышеупомянутых «хакерских» веб-сайтов. По сути, он выполняет только одну основную функцию, а именно определяет GPS-координаты телефона.

Зато вы можете следить за перемещениями интересующего вас смартфона в режиме 24/7. Именно поэтому мы включили его в свой список трекеров.

GPS Cell Phone Locator можно использовать в качестве дополнения к веб-сайтам, которые собирают детальную информацию о владельце телефонного номера, однако не идентифицируют его координаты в текущий момент времени.

Как следить за номером мобильного телефона с помощью GPS Cell Phone Locator?

- Зайдите на официальный веб-сайт GPS Cell Phone Locator.

- Укажите интересующий вас номер телефона (с дополнительным кодом).

- В номере телефона не должно содержаться прочерков (-), и не забудьте добавить код страны.

- Кликните на кнопку «Start Tracking Now» («Начать слежение»)

- Вы получите GPS-координаты текущего местонахождения телефона, а также информацию о зарегистрированном адресе проживания его владельца.

Итоги

Теперь вы знаете лучшие способы проследить за мобильным номером онлайн. Анонимные звонки больше не застанут вас врасплох!

Если вам названивают с рекламой каких-то товаров, можете подать жалобу на этих людей. А если кто-то пытается таким образом разыграть вас, вы сможете выяснить имя и личные данные этого шутника.

Каждый из перечисленных нами «хакерских» инструментов имеет свои особенности. Поэтому делать выбор нужно исходя из ваших целей и потребностей.

Так, приложение Cocospy идеально подходит для слежения за перемещениями телефонного номера, который вам знаком. Веб-сайты BeenVerified и Spokeo ищут в Интернете все доступные данные о владельце незнакомого вам номера.

Сайт VeriSpy включает в отчет о результатах поиска данные о проблемах с финансами и законом. А сайт GPS Cell Phone Locator подойдет для тех, кому просто нужно узнать текущие GPS-координаты мобильного телефона.

Если у вас есть какие-то вопросы или советы, пожалуйста, оставьте комментарий к этой статье.

Этот пост также доступен на других языках:

Português (Португальский, Бразилия) 日本語 (Японский) Español (Испанский)

По мнению большинства пользователей мобильных устройств, взлом телефона — это получение несанкционированного с хозяином устройства доступа к системным данным аппарата.

Содержание

- Что такое взлом телефона

- Зачем нужен взлом чужого телефона

- Какими способами можно взломать телефон

- Приложения для удаленного доступа к чужому телефону

- Стоит ли пользоваться услугами сомнительных компаний

- Последствия взлома чужого телефона

- Как обезопасить свой телефон от взлома

Что такое взлом телефона

На первый взгляд данное действие кажется противозаконным. Ведь современные мобильные устройства используют не только как средства связи с окружающим миром. В данный момент смартфоны — это хранилища огромного количества личной информации пользователя.

При взломе телефонного аппарата «злоумышленник» получает доступ ко всем интимным данным «жертвы». В том числе: фотографиям, видеозаписям, перепискам, заметкам, аккаунтам приложений, которые установлены на смартфоне. Для большинства людей подобный взлом равен проникновению в личную жизнь.

Кроме того, некоторые способы взломы предоставляет возможность управлять мобильным устройством «жертвы». То есть «злоумышленник» получает доступ практически ко всему функционалу смартфона: может совершать голосовые вызовы и отправлять текстовые сообщения, устанавливать или удалять интересующие сообщения, изменять системные настройки оборудования.

Но, несмотря на такой богатый функционал множества «шпионских» программ для взлома гаджетов, в основном, доступ к мобильному устройству другого пользователя использую исключительно ради получения необходимой взломщику личной информации абонента.

Зачем нужен взлом чужого телефона

Стоит понять, что взлом чужого телефона, это вторжение в личную жизнь человека, так как в настоящее время мобильные устройства являются не только средствами связи, но и хранилищами личной информации пользователя: фотографий, видеозаписей, а также переписки.

Поэтому пострадавшие от взлома смартфона могут обратить с заявлением в правоохранительные органы. В таком случае начнётся расследование по делу о внедрении в личную жизнь человека.

Однако, несмотря на огромные риски и даже грозящую уголовную ответственность на просторах Всемирной паутины можно найти множество способов взлома чужого мобильного устройства. Ведь спрос рождает предложение.

В основном, пытаются получить доступ к смартфону близкие друг другу люди. Например, родители, которые начинают волноваться за поведение своего ребёнка-подростка. Удалённый мониторинг смартфона позволяет им знать обо всех секретах их чада.

Также взлом телефона пользуется спросом в супружеских парах, в которых один из супругов начинает сомневаться в верности другого, а прочитать личные переписки — лучший способ уличить в измене.

Помимо этого к удалённому доступу мобильного устройства часто прибегают недоверчивые работодатели, чтобы проверить, как их подчинённый использует предоставленный ему служебный телефон.

Естественно, у пользователя могут быть свои причины взлома чужого смартфона, однако от этого данный процесс не становится менее противозаконным.

Какими способами можно взломать телефон

Существует два основных способа, которыми можно взломать чужой телефон:

- использование специализированных программ для удалённого доступа к мобильному устройству;

- обратиться к услугам компаний, которые предоставляют услуги взлома телефонов.

О конторах, которые обещают взломать чужой смартфон речь пойдёт далее, поэтому для начала разберём первый способ.

Получить данные через специализированную программу-шпион без сомнения наиболее лёгкий метод взлома чужого смартфона. Ведь для этого не требуется каких-либо специализированных навыков программирования от взломщика. Однако главным преимуществом такого рода приложения является то, что их практически невозможно обнаружить «жертве взлома».

Программы шпионы, в свою очередь, делятся на два основных вида:

- с доступом к мобильному устройству взлома;

- без доступа к смартфону «жертвы».

Первый приложения для «шпионажа» работают непосредственно на телефонном аппарате, доступ к которому взломщик хочет получить. Из-за этого возникает главная особенность данного вида программ: для взлома необходимо, чтобы программа-шпион была установлена на носителе.

То есть взломщик должен иметь физический доступ к интересующему его устройству. После установки, приложение начнёт загружать информацию с интересующего смартфона на специальный онлайн-сервер программы. Взломщик в свою очередь будет иметь доступ к данному хранилищу.

Физический доступ к мобильному устройству «жертвы» понадобится только один раз. В дальнейшем данные будут автоматически загружаться на онлайн-сервер.

Второй вид приложений-шпионов работает исключительно со смартфонами iPhone от компании Apple. Данные программы работают путём мониторинга специализированных облачных хранилищ, в случае с «яблочной» продукцией – это iCloud. Соответственно, для взлома смартфона не понадобится физический доступ к гаджету.

Однако у данного вида программ есть существенный недостаток — обновлённые данных «жертвы». Дело в том, что облачные хранилища обновляют информацию в определённые временные отрезки установленные пользователем. Поэтому просматривать данные в режиме онлайн не получится.

Приложения для удаленного доступа к чужому телефону

На рынке мобильных приложений существует множество программ, которые предоставляют своим пользователям получить удалённый доступ к чужим мобильным устройствам. Однако стоит учитывать, что на желание пользователей взломать смартфон другого абонента учитывается злоумышленниками, которые под видом программ-шпионов распространяют вирусы и другое вредоносное программное обеспечение, или же обманом изымают денежные средства.

В данной статье мы разберем следующие приложения для взлома чужого телефона:

- iKeymonitor;

- IP Webcam;

- mSPY;

- Spyzie.

Данное программное обеспечение проверено множеством пользователей, поэтому бояться за соответствие предоставляемых услуг не стоит.

Каждая из предоставленных в списке программ отличается собственным функционалом, поэтому разумнее будет рассмотреть представленные приложения-шпионы более детально.

iKeymonitor

iKeymonitor — популярное приложения для удалённого доступа к чужому электронному устройству.

Основной фишкой этой программы-шпиона является «кейлоггер». Эта специализированная функция, которая позволяет взломщику всё, что когда-либо было набрано на клавиатуре: сообщения, номера телефонов, логины и пароли.

Ещё один плюс данного программного обеспечения — кроссплатформенность. То есть приложение iKeymonitor можно использовать для взлома устройств как на устройствах работающих на операционной системе Android, так и на Айфонах с их iOS.

Чтобы взломать устройство с помощью программы iKeymonitor пользователю необходимо:

- Создать учётную запись на iKeymonitor.

- На мобильном устройстве, которое необходимо взломать, нужно перейти на сайт сайт и ввести свои данные пользователя.

- Зайти в загрузки и выбрать нужный файл, соответствующий параметрам аппарата — операционной системе, наличием или отсутствием рутинга/джейлбрейка.

- Установить выбранный файл на смартфоне.

- Подождать час для сбора программой всей системной информации.

- Зайти на сайт iKeymonitor, для получения удалённого доступа к устройству.

Скачивать приложение-шпион лучше всего с официального сайта разработчика, чтобы избежать вредоносных программ или вирусов.

IP Webcam

Данное приложение специализирует больше на шпионаже, чем на предоставления доступа к интересующему взломщика устройству.

Дело в том, что данное программное обеспечение позволяет лишь следить за «жертвой» непосредственно через фронтальную или основную камеру телефонного аппарата, но не даёт взломщику право просматривать личную информацию, хранящеюся на смартфоне.

IP Webcam работает исключительно на смартфонах, которые оснащены операционной системой Android.

Чтобы взломать камеру мобильного устройства с помощью приложения IP Webcam, необходимо выполнить следующую пошаговую инструкцию:

- Прежде всего, необходимо установить приложение IP Webcam. Сделать это необходимо как на мобильном устройстве, которое необходимо взломать, так и на оборудование с которого будет производиться мониторинг. Это может быть как смартфон на операционной системе Android, так и персональный компьютер.

- Затем следует запустить приложение. В меню «Server control» необходимо нажать вкладку «Start server».

- Начнётся трансляция с камеры устройства. Внизу экрана будет адресная строка, которую необходимо скопировать в браузер устройства, с которого пользователь будет «шпионить».

- Завершающее действие — скрыть приложение, чтобы пользователь не заподозрил, в том, что его телефон просматривается. Для этого в настройках программы следует нажать на вкладку «Run in background».

Приложения такого типа используют огромное количество энергии смартфона, ведь по сути мобильное устройства практически всегда будет транслировать прямой видеоэфир в сеть.

MSPY

mSPY — одна из самых популярных программ для взлома чужого мобильного устройства.

Данное приложение обладает следующим функционалом:

- кейлоггер — способность восстановить ранее напечатанную пользователем информацию;

- Geo-Fencing — функция, которая демонстрирует актуальное местоположение устройства;

- Мониторинг социальных сетей — возможность получать доступ к аккаунтам «жертвы» в популярных соцсетях.

Стоит заметить, что mSPY работает исключительно со смартфонами компании Apple.

Чтобы взломать чужой смартфон по средствам приложения-шпиона mSPY следует пошагово выполнить данную инструкцию:

- Приобрести программное обеспечение на официальном сайте разработчика. mSPY работает по принципу абонентской платы, то есть за предоставляемые услуги пользователь должен платить определённую сумму каждый месяц. К тому же от предоставляемого пакета услуг будет зависеть цена предложения.

- Проверить указанную электронную почту. В присланном письме выбрать путь взлома «с джейлбрейк» или «без джейлбрейк».

- Для взлома без JailBreak. Ввести пароль Apple ID и пароль пользователя, телефон которого необходимо взломать.

- Для получения доступа с JailBreak. Установите необходимо приложение на смартфон «жертвы».

- После выполнения всех пунктов следует перейти на панель управления mSPY и начать мониторинг за выбранным устройством.

Приобретать программное обеспечение от mSPY необходимо исключительно на официальном сайте разработчика, чтобы избежать мошенничества.

Spyzie

Spyzie — приложение для взлома, которое легко обходится без предоставления взломщику root-прав. То есть подтверждения от владельца телефона о возможности редактировать и изменять системные файлы оборудования.

Ещё одна полезная функция программы-шпиона Spyzie возможность дистанционного удаления. Крайне удобная функция, если взломщик забыл скрыть иконку приложения или доступ к личным данным «жертвы» больше не нужен.

Для того чтобы получать удалённый доступ к устройству с помощью утилиты Spyzie нужно:

- Зарегистрироваться на официальном сайте разработчика.

- Ввести основные данные интересующего смартфона.

- Загрузить приложение на телефон «жертвы» или ввести данные Apple ID, в случае удалённого доступа.

- Перейти на сайт программы и начать мониторинг.

Программное обеспечение Spyzie можно скачать с официального сайта разработчика, как для смартфонов, работающих на ОС Android, так и для владельцев iPhone.

Стоит ли пользоваться услугами сомнительных компаний

Помимо специализированных программ-шпионов на просторах Всемирной паутины можно найти множество фирм, которые предоставляют услуги по взлому гаджетов. Рассмотрим все плюсы и недостатки данного вида компаний:

| Преимущества | Недостатки |

| Возможность взломать мобильное устройство без физического доступа к нему | Огромный риск нарваться на мошенников |

| Завышенная ценовая политика подобного рода компаний | |

| Личные данные с взламываемого смартфона доступны также сотрудникам фирмы | |

Как видно из сравнения, негативных сторон у данного способа получения доступа к чужому телефону больше, поэтому обращаться в компании следует только в случае крайней необходимости.

Последствия взлома чужого телефона

Самое нежелательное последствие, которое может произойти после взлома чужого мобильного аппарата — заявление от «жертвы» в правоохранительные органы.

Получение несанкционированного удалённого доступа можно считать уголовным правонарушением, поэтому ответственность взломщика за данный проступок будет соответствующая.

Как обезопасить свой телефон от взлома

- Прежде всего, необходимо сохранять физический доступ своего телефона от злоумышленников, то есть не давать мобильный незнакомым людям, следить за всеми действиями на своём смартфоне, когда им пользуется другой человек.

- Также следует не оставлять свои личные данные, логины и пароли в публичных местах. Не сообщать адреса и информацию для входа в аккаунты разных приложений третьим лицам.

- Следующий шаг защиты телефонного аппарата от взлома — сохранение стабильной работы защитного программного обеспечения. Для этого нужно обновлять систему при первой просьбы устройства и иметь хороший антивирус, или другое защитное приложение.

Также советуем посмотреть данные видеоинструкцию по защите своего мобильного

Как взломать чужой телефон. Существует множество причин, по которым важно иметь возможность получить удаленный доступ к чужому телефону. Например, в случае родительского контроля, наблюдения за сотрудниками, мужем, женой или даже другом. В нынешний век технологий нужно уметь получить доступ к личной информации человека, оставаясь при этом незамеченным.

Как удаленно подключиться к чужому телефону, имея возможность доступа к камере устройства, просмотра личной информации, фото и видео? Об этом мы расскажем в нашем коротком обзоре.

Программа слежения на телефон Android/ iPhone

Есть много различных способов взлома телефона на расстоянии. Мошенники предлагают подключиться к чужому устройству по номеру телефона, другие гарантируют, что их бесплатная программа для удаленного доступа позволит вам подключиться к чужому телефону андроид или айфону через свой, читая SMS и просматривая фото и переписку.

На нашем сайте мы предоставили обзоры лучших легальных программ шпионов

- uMobix

- iKeyMonitor — демо шпиона можно посмотреть тут;

- FlexiSPY — перед установкой посмотрите демо программы;

- Cocospy;

- Spyzie; Демо популярного шпиона доступно тут;

- Spyic;

- mSpy;

- бюджетной программы для родительского контроля Kidlogger.

С их помощью вы сможете без труда подключиться к камере чужого телефона, определить местоположение, читать чужую переписку в Ватсап, Инстаграм, Вибер, Вконтакте, телеграм и пр. со своего компьютера или другого устройства Андроид и айфон.

Лучший шпион для удаленного доступа к телефону uMobix

На наш взгляд лучшим удаленным шпионом является uMobix. Программа позволяет удаленно отслеживать действия другого человека на своем устройстве. Совместима с телефонами и планшетами на базе iOS/Android.

Удаленный шпион uMobix имеет более 30 функций для мониторинга. Вам станут доступны:

- телефонная книга устройства и список контактов;

- все входящие и сходящие смс;

- фото и видео файлы;

- определение местоположения GPS;

- социальные сети и мессенджеры, установленные на устройстве: Facebook, Телеграм, Viber, WhatsApp, Skype, Instagram, ВКонтакте и пр;

- и многое другое.

Как узнать с кем переписывается человек в WhatsApp?

КУПИТЬ

Помимо базового набора функций uMobix предлагает другие инструменты по удаленному наблюдению.

Именно они сделали этот шпион лучшим:

- гео-ограждение. Отслеживание местонахождения по GPS. Настройте гео-ограничение, чтобы ваш ребенок или близкий человек были в безопасности;

- ограничение времени работы устройства и экрана;

- удаленная блокировка;

- кейлоггер. Контролируйте все нажатия клавиш на устройстве и действия с экраном.

Все функции мобильного шпиона uMobix вы сможете просмотреть на официальном сайте программы.

Как взломать чужой телефон бесплатно

Если по какой-либо причине вы сомневаетесь, подойдет ли вам именно uMobix, то всегда можете попробовать бесплатную версию шпиона iKeyMonitor в течение трёх дней.

Демо программы для удаленного взлома iKeyMonitor можно посмотреть тут.

Альтернатива шпиона uMobix

В последнее время всё большую популярность набирает трекер шпион mSpy. Доступные цены, простота в установке и дальнейшем мониторинге – безусловные плюсы этой шпионской программы. Демо для просмотра доступно тут.

Сколько стоит программа для удаленного наблюдения

Цены на популярный шпион uMobix варьируются в зависимости от подписки и платформы Андроид/Айфон и длительности подписки — 1 месяц, 3,6, и 12 месяцев.

За месяц стоимость пакета на айфон составляет $39,99. Трёхмесячная подписка обойдётся в $44,97, что может сэкономить $75.

Подписка на полгода стоит $49,99, всего на $5 дороже по сравнению с подпиской на 3 месяца.

Годичная подписка обойдётся в $89,88, менее $8 в месяц.

На Android предлагаются два тарифных плана: базовый и полный.

Базовый тарифный план имеет только месячную подписку. Полный тарифный план предлагается на 3 месяца, 6 и 12.

Также у них отличается набор функциональных возможностей. В базовом плане нет кейлоггера и отслеживания популярных соцсетей.

Выбор тарифа на 3 месяца или год позволят сэкономить. Первый вариант кажется наиболее выгодным.

С uMobix отзывы, полным обзором можно ознакомиться здесь.

Планы для мониторинга устройств на базе iOs немного отличаются, в стоимость может входит наблюдение за несколькими телефонами.

Посмотреть все планы можно на официальном сайте uMobix.

Удаленный доступ к телефону андроид/айфон

Многие пользователи не имеют возможности получить физический доступ к нужному телефону. uMobix решил эту проблему.

Установить программу можно двумя способами:

- с непосредственным физическим доступом (только для Андроид);

- без физического доступа (для Айфон).

Важно, на какое устройство Вы собираетесь установить программу.

Возможности подключения к Android без непосредственного физического доступа пока нет.

Такая возможность есть для устройств iPhone / iPad, если Вам известен идентификатор iCloud и пароль. Но даже в этом случае доступных функций для отслеживания значительно меньше, чем при установке с физическим доступом.

Мы понимаем, как трудно сделать выбор сегодня: современный рынок богат и расширяется.

Если Вам по каким-либо причинам не подошел шпион uMobix, то рекомендуем обратить Ваше внимание на другие программы из нашего рейтинга мобильных шпионов — программы iKeyMonitor, FlexiSPY, и хорошо зарекомендовавшее себя бюджетное приложение Kidlogger, предлагающее за доступную цену или бесплатно набор стандартных функций для удаленного доступа к чужому телефону.

Вы хотите взломать чей-то телефон только с их номером? Возможно, вы не знаете об этом факте, но мы хотим заверить вас, что взломать чей-то телефон, даже не касаясь его, возможно, и в этой статье мы научим вас, как это сделать. Хотя встроенные функции безопасности могут усложнить для вас процесс взлома, тем не менее, мы постараемся упростить этот процесс для вас. Итак, приступим.

>> Не пропустите:

- Как взломать чужой телефон, не касаясь его 2023 (100% работа)

- Как взломать чьи-то телефонные фотографии в 2023 году [Самый простой способ]

- Как взломать чей-то Snapchat без его ведома (100% работа)

Можно ли взломать чей-то телефон, используя только его номер?

Как было сказано ранее, в настоящее время можно бесплатно взломать чей-то телефон, используя только его номер. Вы будете поражены, узнав, что если вы знакомы с основными операциями смартфона, вы тоже можете творить это волшебство. Мы почти уверены, что причина, по которой вы хотите научиться взламывать телефон, заключается в том, что вы хотите заглянуть в жизнь своих близких.

Скорее всего, вы захотите узнать причину их ненормального поведения; это будет важно для вас, если вы являетесь родителем. Одним из самых популярных способов взлома чьего-либо телефона является использование шпионских приложений. Это будет работать для большинства устройств; однако, чтобы взломать чей-то iPhone, используя только его номер, вам потребуются учетные данные iCloud.

Как взломать чужой телефон по его номеру (100% работа)

mSpy: Лучшее приложение для взлома чьего-то телефона

Чтобы взломать чей-то телефон, совсем не обязательно быть профессиональным хакером.

Вы можете использовать фантастическое шпионское приложение под названием mSpy. Как упоминалось ранее в этой статье, любой человек, обладающий базовыми знаниями о работе со смартфоном, может взломать чей-то телефон.

Как ни странно, с помощью mSpy, вы можете взломать чей-то телефон, используя только его номер. mSpy надежный инструмент для взлома; Единственное требование для начала — наличие устройства с доступом в Интернет.

Главные преимущества

Ниже приведены некоторые из важнейших особенностей mSpy-

- Позволяет отслеживать более одного устройства одновременно.

- Вы можете удобно экспортировать данные или информацию в файлы CSV.

- Позволяет получить доступ к 10 наиболее часто вызываемым контактам.

- Позволяет удаленно контролировать чье-либо устройство, даже не сообщая ему об этом.

- Простой в использовании;

- Удивительная функция кейлоггера.

Keylogger чрезвычайно полезен для родителей, которые хотят следить за действиями своих детей в Интернете и их поиском в Google.

Как удаленно взломать чей-то телефон с помощью mSpy

Пройдите этот раздел, чтобы узнать, как удаленно бесплатно взломать чей-то телефон с помощью этого отличного шпионского приложения. mSpy.

- Во-первых, посетите официальный mSpy сайт по следующей ссылке https://www.mspy.com/. В соответствии с вашими требованиями вы можете выбрать любой из пакетов.

- Затем вам нужно будет выбрать тип устройства, которое вы хотите отслеживать.

- Теперь вам нужно загрузить и затем установить это приложение на целевое устройство. Затем вам нужно разрешить все разрешения для этого приложения.

- С другой стороны, для устройств iOS, если вы хотите иметь доступ к камере целевого телефона, вам необходимо знать учетные данные iCloud. Обратите внимание, что функция резервного копирования должна быть включена.

- Затем вам нужно будет пройти процесс проверки. Наконец, теперь вы можете войти в онлайн-панель управления.

Итак, вот как удаленно взломать чей-то телефон, это простой метод, с помощью которого вы можете отслеживать звонки, сообщения, действия в социальных сетях, местоположение GPS и т. Д. Целевого устройства.

Другие способы взломать чужой телефон с помощью только его номера

В этом разделе мы поговорим о некоторых других методах взлома чьего-либо телефона, используя только его номер.

Взломать телефон с помощью WiFi Sniffer

Прежде всего, важно понимать, что сниффер WiFi — это разновидность анализатора пакетов.

Основная цель использования сниффера WiFi — перехват данных.

Однако в настоящее время снифферы WiFi могут использоваться для взлома чьего-либо телефона. Это так называемые атаки сниффера беспроводных пакетов.

Есть два режима беспроводного сниффинга:

- монитор

- разнородный

В режиме монитора все данные с целевого устройства извлекаются и читаются; при этом ничего не отправляется обратно на целевое устройство с устройства хакера.

С другой стороны, режим Promiscuous включает в себя перехват, а затем чтение всех данных целевого устройства, однако при этом данные хакера передаются (что обнаруживается). Здесь важно отметить, что беспроводные снифферы считаются очень полезными для поиска паролей, а также имен пользователей.

Пошаговое руководство:

- В первую очередь необходимо настроить бесплатную сеть Wi-Fi, имейте в виду, что хакер должен сделать это в подходящее время, когда он или она знает, что цель может захотеть подключиться к ней, как в публичном пространстве, коворкинге. пространство, кафе и т. д.

- После того, как целевое устройство подключится к точке доступа Wi-Fi через сеть, вы сможете перехватывать входящий трафик (незашифрованный) с целевого телефона).

- Имейте в виду, что для успешного взлома хакер и целевое устройство должны находиться в одном и том же месте, где установлена точка доступа.

- Также обратите внимание, что с помощью этой техники вы сможете читать только электронные письма и сообщения целевого устройства, которые зашифрованы.

*Ограничения:

Как упоминалось ранее, этот метод будет успешным только в том случае, если целевой пользователь активен в точке доступа, созданной хакером.

Взломайте чужой телефон, используя уязвимости SS7

Во-первых, давайте попробуем понять, что же такое SS7. SS7 расшифровывается как Система сигнализации № 7.

Одним из важнейших протоколов сетевого общения, который используется во всем мире, является SS7. Впервые он был представлен в 1975 году. Мобильные операторы широко используют его уже много лет; однако важно понимать, что в этом протоколе есть несколько уязвимостей. Хакеры используют эти уязвимости для перехвата данных с целевого устройства.

Для проведения атаки SS7 вам потребуется компьютер, операционная система Linux и SDK (Software Development Kit) для SS7. Вы будете поражены, узнав, что с помощью атак SS7; вы можете удобно обойти шифрование.

*Ограничения:

Было бы полезно, если бы вы заметили, что после того, как компании мобильной связи обнаружили такие уязвимости, большинство компаний используют подрядчиков по безопасности для повышения безопасности и предотвращения таких атак.

Взломайте сотовый телефон, наняв хакера

Если все вышеперечисленные способы, которые мы перечислили ранее, кажутся вам достаточно сложными, то самый простой способ для вас — нанять профессионального хакера.

Наняв профессионального хакера, вы получите доступ к неограниченному количеству информации о целевом устройстве. Нет сомнений в том, что эти хакеры прошли специальную подготовку, поэтому помощь экспертов будет для вас отличным выбором.

*Ограничения:

Большинство людей сталкиваются с серьезной проблемой при использовании этого метода, потому что довольно сложно найти надежного хакера (довольно утомительно подтверждать подлинность хакеров).

Часто задаваемые вопросы о взломе телефона

1. Как узнать, взломан ли ваш телефон?

- Использование данных чрезмерно велико: это важный признак того, что кто-то может следить за вами через шпионские приложения, а вы можете об этом не знать.

- Необычные тексты или звонки на странные номера: Еще одним признаком взломанного телефона является то, что вы можете столкнуться с вызовами на номера (в вашем журнале вызовов), которым вы никогда не звонили, или вы можете заметить необычные текстовые сообщения людям, которым вы никогда не отправляли никаких сообщений.

- Более медленная производительность: например, если ваш смартфон дает сбой много раз в день, некоторые приложения продолжают сбоить снова и снова; это снова важный признак того, что кто-то мог взломать ваш телефон.

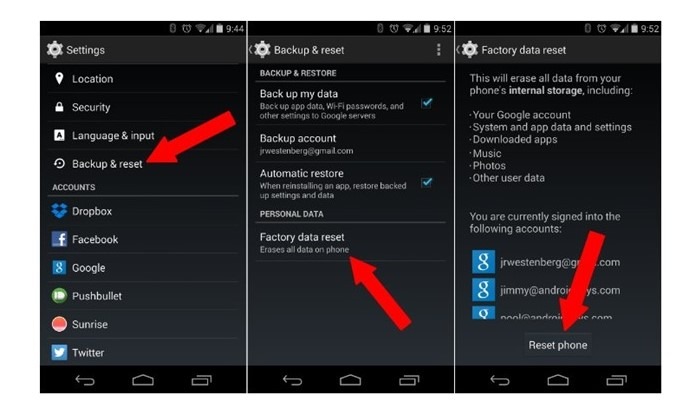

2. Как удалить хакера с вашего телефона?

Чтобы удалить хакера со своего смартфона, самое простое и легкое решение — сбросить телефон до заводских настроек. Это поможет удалить все шпионские программы, работающие в фоновом режиме, или остановить любую вредоносную активность, происходящую на вашем телефоне. После сброса к заводским настройкам вы должны установить на свое устройство последнюю версию операционной системы. Первое, что нужно сделать, если вы сомневаетесь, что ваш телефон взломали, — это отключить интернет на вашем устройстве. Затем следует внимательно попытаться проанализировать потребление объема данных на вашем устройстве. Кроме того, существуют определенные специализированные приложения, которые могут предоставить вам подробную информацию обо всех приложениях, установленных на вашем телефоне.

Заключение

Итак, мы надеемся, что вы успешно научились взломать чей-то телефон, используя только его номер телефона. Также не забудьте пройтись по списку признаков, указывающих на то, что ваше устройство могло быть скомпрометировано, а вы можете даже не знать об этом. С помощью шпионских приложений, таких как mSpy, вы можете быстро получить всю необходимую информацию о целевом устройстве.

Если у вас есть сомнения или предложения, связанные с этой статьей, пожалуйста, запишите их в разделе комментариев. Следите за обновлениями!

>> Узнайте больше сообщений о взлом телефона.

- Автор

- Последние посты

![]()

Я Echo, старший инженер. Я занимаюсь разработкой приложений уже 7 лет. Здесь в EchoSpy Я объективно рассмотрю приложения для слежения за телефоном во всех аспектах, чтобы помочь вам достичь вашей цели, не тратя деньги впустую.

![]()

Содержание

- Топ-10 лучших программ как взломать номер телефона

- Топ-10 лучших программ как взломать номер телефона

- Хакеры… быть или не быть?

- Достойная альтернатива

- Немного о законе

- Топ-10 лучших программ, чтобы взломать телефон самостоятельно

- 1. Программа для взлома VkurSe

- 2. Программа Cocospy

- 3. Программа mSpy

- 4. Программа Neospy

- 5. Хакерская программа АндроРАТ

- 6. Хакерское приложение Hackode

- 7. Динамический анализ от DroidBox

- 8. Router Default Passwords

- 9. Программа iKeyMonitor

- 10. Программа Android Monitor

- Заключение

- Как зайти в чужой телефон со своего устройства

- Как зайти в чужой телефон со своего устройства

- Для чего это нужно?

- 1. Родительский контроль

- 2. Корпоративный контроль

- 3. Контроль за родными и близкими

- Что для этого нужно сделать?

- Что Вы сможете сделать и увидеть

- Как залезть в чужой телефон через компьютер

- Как залезть в чужой телефон через свой телефон

- Как зайти в чужой телефон через свой планшет

- Заключение

- Как залезть в телефон чужого человека

- Отзывы пользователей

- Как залезть в телефон чужого человека

- Способ 1. Как залезть без разрешения

- Способ 2. Как залезть бесплатно

- Способ 3. Как залезть, не беря в руки телефон

- Способ 4. Как залезть, если нет доступа и нет данных

- Немного о том, как управлять через свой телефон

- Заключение

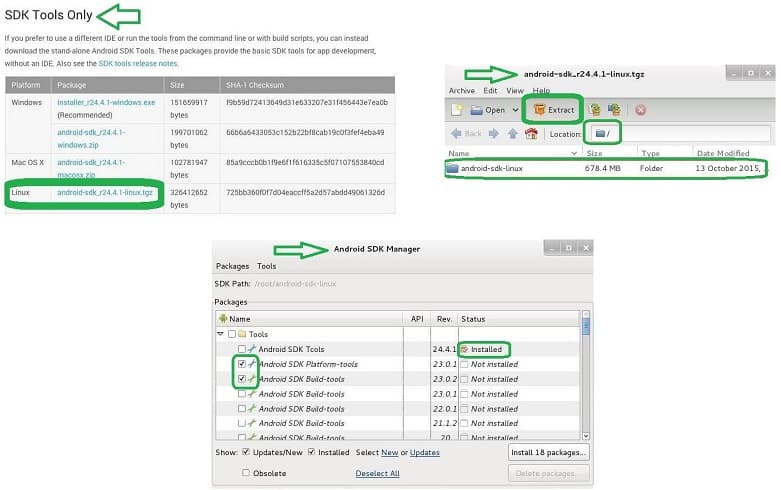

- Как взломать телефон через компьютер: все доступные способы

- Как взломать телефон через компьютер: все доступные способы

- Блиц вопрос-ответ

- Немного об установке

- Способ 1. Как взломать телефон через телефон

- Вариант 1. Если у Вас телефон Андроид

- Вариант 2. Если у Вас IPhone

- Способ 2. Как взломать телефон с ноутбука

- Способ 3. Как взломать телефон с компьютера

- Способ 4. Как взломать компьютер с телефона

- Способ 5. Как взломать ноутбук через телефон

- Что даст взлом телефона

- Способ 6. Как взломать Айфон

- Способ 7. Как дистанционно взломать телефон не имея доступа

- Способ 8. Взлом телефона Андроид с помощью Kali Linux

- Способ 9. Взлом телефонов без доступа (на расстоянии)

- Способ 10. Взлом телефона с помощью разряженной батареи

- Заключение

Топ-10 лучших программ как взломать номер телефона

Топ-10 лучших программ как взломать номер телефона

Взлом телефона – это возможность на расстоянии получать всю информацию о том, что делает человек на своем телефоне (звонки, переписка, фото, игры, приложения). Представляем 10 лучших программ, позволяющих взломать номер телефона самостоятельно, без услуг хакеров. Это способ, доступный любому человеку (родителям, супругам, руководителям и т.д.). Способ, позволяющий взломать телефон без изучения программирования или каких-либо специальных знаний.

Взлом телефона – это возможность на расстоянии получать всю информацию о том, что делает человек на своем телефоне (звонки, переписка, фото, игры, приложения). Представляем 10 лучших программ, позволяющих взломать номер телефона самостоятельно, без услуг хакеров. Это способ, доступный любому человеку (родителям, супругам, руководителям и т.д.). Способ, позволяющий взломать телефон без изучения программирования или каких-либо специальных знаний.

Хакеры… быть или не быть?

Нашим консультантам очень много поступает вопросов о том, как взломать номер телефона самостоятельно, не прибегая к дорогостоящим, а главное к весьма сомнительным услугам хакеров. Т.е. с каждым разом все меньше и меньше поступает вопросов о хакерских услугах.

И это радует… Люди стали понимать, что настоящий хакер не будет принимать заказы на то, чтобы взломать телефон по номеру, неизвестно от каких людей просто через интернет. И поэтому доверять «хакерам», которые выставляют свои услуги на всеобщее обозрение во всемирной паутине – не то что неразумно, а просто глупо до предела.

Достойная альтернатива

Сейчас разработано достаточно много простых в применении шпионских программ, которых необходимо 1 раз установить на целевой телефон и больше не приближаться к нему. Установка таких софтов предельно легкая и незамысловатая, так как разработчики изначально нацелены на простых людей, не имеющих навыков программирования.

Программы для взлома телефона позволят:

Внимание! Другие способы взлома очень подробно описаны в статье « 5 способов как взломать чужой аккаунт или телефон ».

Немного о законе

Благодаря тому, что современные телефоны перестали быть аппаратом только для звонков, а стали полноценным хранилищем личной информации, взлом смартфона на сегодняшний день приравнивается к проникновению в личную жизнь, ровно, как и в квартиру, банковскую ячейку и так далее.

Поэтому любое несанкционированное действие по отношению к проникновению в личное пространства (к которому относится и взлом телефона без ведома хозяина) – это нарушение закона. Жертва имеет полное право подать в суд, если кто-то решился взломать телефон без спроса и вытащить оттуда личную информацию (переписку, фотографии, записи звонков, историю передвижения и т.д.).

Топ-10 лучших программ, чтобы взломать телефон самостоятельно

1. Программа для взлома VkurSe

Это самый надежный и проверенный временем способ осуществить взлом телефона. Программа VkurSe позволит быть в курсе всего, что делает человек на своем телефоне. Легальная, находится в свободном доступе. С сайта скачивается бесплатно, устанавливается бесплатно. Завоевало доверие пользователей. На сегодняшний день имеет самый внушительный список функций, которые реально работают. Уже 5 лет подряд занимает 1-е места в списках самых лучших приложений для слежения за телефоном.

Это самый надежный и проверенный временем способ осуществить взлом телефона. Программа VkurSe позволит быть в курсе всего, что делает человек на своем телефоне. Легальная, находится в свободном доступе. С сайта скачивается бесплатно, устанавливается бесплатно. Завоевало доверие пользователей. На сегодняшний день имеет самый внушительный список функций, которые реально работают. Уже 5 лет подряд занимает 1-е места в списках самых лучших приложений для слежения за телефоном.

После взлома телефона Вы будете иметь:

Чтобы испытать данную программу на работоспособность и ознакомится с тем, как осуществляется взлом смартфона:

После установки можно скрыть значок программы с рабочего стола. Программа работает в режиме невидимости. Не разряжает батарею. Автоматически собирает информацию и также автоматически передает ее Вам.

2. Программа Cocospy

Идеально подойдет тем, кто ищет, как взломать номер телефона без доступа к самому телефону. Это выход из положения, если никаким образом не удастся взять в руки телефон, а сам телефон является Айфоном. Но помните, если Вы хотите взломать Андроид, тогда установка программы на него обязательна.

Идеально подойдет тем, кто ищет, как взломать номер телефона без доступа к самому телефону. Это выход из положения, если никаким образом не удастся взять в руки телефон, а сам телефон является Айфоном. Но помните, если Вы хотите взломать Андроид, тогда установка программы на него обязательна.

Для удаленного взлома iPhone вам нужно: