Прочитать чужой телефон – это значит видеть фото, знать местоположение, слышать звонки и голосовые, читать переписку WhatsApp, Viber, Instagram, Telegram, ОК, ВК и другие. Реальная возможность всем желающим прочитать чужой телефон. Сервис VkurSe – будьте в курсе всех переписок! А теперь об этом более подробно.

Можно ли прочитать чужую переписку в телефоне?

Да, прочитать чужие сообщения в телефоне можно. И это давно уже не секрет. Жены читают переписку своих мужей, а мужья своих жен, родители контролируют детей, а начальники своих работников. Контроль над телефонами других людей уже давно стал нормальной обыденной частью нашей жизни.

См. Как прочитать чужую переписку в телефоне

Представляем Вам самые распространенные и востребованные способы, которые позволят прочитать чужой смартфон: с установкой специального софта, без установки и по номеру телефона.

.

Способ 1. Прочитать чужой мобильный телефон с установкой

Программа VkurSe – простая и многофункциональная программа, позволяющая читать чужие телефоны Андроид. Устанавливается на целевой телефон и работает в фоновом (скрытом режиме). Передает собранную информацию в автоматическом режиме через Интернет. Если Интернет на подконтрольном отключают, то программа собирает данные, а потом, после включения Интернета по очереди передает всё. Для того, чтобы начать контролировать мобильное устройство (телефон или планшет) на базе Android, нужно сделать всего 3 шага:

Программа VkurSe – простая и многофункциональная программа, позволяющая читать чужие телефоны Андроид. Устанавливается на целевой телефон и работает в фоновом (скрытом режиме). Передает собранную информацию в автоматическом режиме через Интернет. Если Интернет на подконтрольном отключают, то программа собирает данные, а потом, после включения Интернета по очереди передает всё. Для того, чтобы начать контролировать мобильное устройство (телефон или планшет) на базе Android, нужно сделать всего 3 шага:

Шаг 1. Скачать VkurSe бесплатно.

Шаг 2. Зарегистрироваться на сайте VkurSe.

Шаг 3. Установить программу на целевой телефон.

Больше ничего Вам делать не нужно. Программа сделает все за Вас. Она автоматически начнет собирать и передавать Вам информацию.

При помощи программы Вы сможете читать чужие данные с телефона, а именно:

- читать переписку WhatsApp, Viber, Instagram, Telegram, ОК, ВК и другие;

- видеть местоположение (текущее, маршрут);

- слышать телефонные разговоры в записи;

- слышать голосовые сообщения;

- слышать интернет-звонки;

- видеть фото (сохраненные и полученные из интернета);

- делать запись окружающего звука;

- и многое другое (см. Возможности).

Как видите, функционал программы действительно огромен и он позволит Вам читать чужие телефоны на базе Android в любое время суток. С программой VkurSe – Вы будете всегда в курсе всего, что делает человек на своем телефоне. Это может быть Ваша жена, муж, ребенок или просто близкий Вам человек, за которого Вы сильно беспокоитесь.

Если что-то не понятно – пишите нашим консультантам в онлайн-чат. Они ответят на все Ваши вопросы в режиме онлайн.

.

Способ 2. Прочитать чужой мобильник без доступа и установки

Да, чужой телефон прочитать без установки программы действительно возможно, но только в том случает, если этот телефон работает на базе iOS.

Да, чужой телефон прочитать без установки программы действительно возможно, но только в том случает, если этот телефон работает на базе iOS.

Если целевой телефон IPhone и Вы хотите прочитать чужой мобильник без доступа к нему (т.е. не беря его в руки), тогда советуем воспользоваться специальными программами. Одной из таких софтов является программа mSpy для IPhone.

И тогда Вы сможете прочитать чужую переписку с Айфона, прослушать звонки и увидеть местоположение. Одним словом, прочитать и отследить IPhone или IPad. Главная трудность всего этого процесса – сервис на английском языке.

Вы можете посмотреть «Топ-10 лучших программ как прочитать чужой телефон» и найти там программы, которые позволят это сделать без доступа к телефону. Основное условие, как Вы уже поняли, целевой телефон должен быть iPhone.

.

Способ 3. Чужой телефон прочитать по номеру

А вот такого способа, который бы позволил прочитать чужие мобильные телефоны по номеру телефона, просто не существует. И мы это говорили уже не раз. А воз и ныне там. Все равно, каждый день, сотни людей спрашивают наших консультантов, а также ищут в Google и Яндексе – а как можно прочитать чужой телефон по номеру? Да никак этого сделать невозможно.

Но номеру, самое много, чтобы Вы сможете узнать от мобильных операторов – это местоположение, список звонков и список СМС. Все. Больше никакой информации мобильные операторы Вам предоставить не смогут. Поймите Вы уже наконец. И перестаньте постоянно вбивать в поисковики «как можно прочитать по номеру чужой телефон». Никак это сделать нельзя и точка.

.

Как можно чужой телефон читать — вопросы и ответы

.

Вопрос 1. Как прочитать чужой Инстаграм со своего телефона?

Чтобы прочитать чужой Instagram со своего телефона, необходимо на тот телефон, с которого ведется интересующая Вас переписка установить программу VkurSe. И тогда, Вы сможете получать на свой телефон всю переписку direct, которую ведет человек на своем смартфоне.

Шаг 1. Установить на целевой Андроид программу VkurSe.

Шаг 2. На свой телефон (если он Андроид) установить «Клиента».

Шаг 3. Заходить на своем телефоне в «Клиент» и читать чужой Instagram.

Если Ваш собственный телефон iPhone, тогда Вы со своего телефона можете заходить на сайт и оттуда уже просматривать нужную Вам переписку.

Более подробно о том, как грамотно прочитать чужой Инстаграм через телефон, Вы можете посмотреть здесь >>

.

Вопрос 2. Как прочитать Вацап на чужом телефоне?

Благодаря программе VkurSe Вы сможете прочитать WhatsApp на чужом телефоне даже без Root прав! Да! Это действительно так. Сейчас переписка, звонки и фото доступны сразу же после установки.

Вариант 1. Прочитать чужой Ватсап со своего телефона

Устанавливаем программу на целевой телефон, где ведется переписка. Берем свой телефон, заходим в кабинет и там смотрим:

- переписку Whatsapp;

- фотографии Whatsapp;

- звонки с WhatsApp;

- голосовые с Whatsapp.

Более подробно о том, как грамотно прочитать чужую переписку с телефона Ватсапп, написано в «Как прочитать Whatsapp другого человека. Часть I. Если телефон Android (3 способа)» перейти к чтению >>

Вариант 2. Прочитать чужой Ватсап без доступа к телефону

Без доступа к телефону Вы сможете прочитать чужой Вацап только в том случае, если переписка ведется на Айфоне. Тогда Вам нужно будет установить программу себе на телефон и предоставить данные Айфона.

Более подробно об этом способе Вы можете прочитать в статье «Как прочитать Whatsapp другого человека. Часть II. Если телефон IPhone (3 способа)» перейти к чтению >>

Вариант 3. Как прочитать чужой Ватсап по номеру телефона

Как бы Вы не старались и не искали способов, которые помогут Вам прочитать чужой Ватсап зная только номер телефона, Вам этого сделать не удастся. Запомните, пожалуйста, что читать по номеру невозможно технически.

Вариант 4. Как прочитать чужой Ватсап без телефона

Еще раз хотим повторить, что прочитать чужой Whatsapp без доступа к телефону можно будет только с Айфона. Если переписка ведется на Андроид, то доступ должен быть хотя бы на 20-30 минут, чтобы установить программу и скрыть ее.

Вариант 5. Как прочитать Ватсап чужого телефона без установки

Без программ, прочитать мессенджер – можно. Для этого Вам нужен будет компьютер, нужный телефон Андроид, где ведется переписка. С Айфонами такой способ не сработает.

На ПК через браузер Google Chrome зайти на сайт web whatsapp com. Потом открыть телефон и вывести штрих код. Навести этот код на экран компьютера и вся переписка Вам станет доступной.

Об этом способе очень подробно описано в статье «Как прочитать Whatsapp другого человека. Часть III. Без установки программ (3 способа)», перейти к чтению >>

Теперь Вы знаете, как прочитать переписку Ватсап на чужом телефоне – это не трудно и доступно любому человеку. Регистрация бесплатная, установочный файл скачать бесплатно, руководство по установке – бесплатно, целые сутки – бесплатно.

.

Вопрос 3. Как прочитать в чужом телефоне Вайбер?

Прочитать чужую переписку Вайбер с телефона мужа, жены, ребенка или дорогого Вам человека можно благодаря программе VkurSe. Установка программы описана чуть выше.

Прочитать чужой Viber со своего телефона тоже достаточно просто. Вам нужно установить на свой телефон Андроид «Клиента» от VkurSe и тогда все данные (переписка, звонки, фотографии) будут поступать на Ваш телефон. Или же заходить на сайт (если Ваш телефон Айфон) и оттуда просматривать полученную информацию.

Но, как бы Вы не старались, прочитать чужой Вайбер зная только номер телефона, Вы не сможете. По номеру телефона невозможно читать чужую переписку. Нужно либо устанавливать специализированное приложение, если это Андроид, либо знать все данные телефона и устанавливать приложение на своем телефон, если это Айфон.

.

Вопрос 4. Как прочитать чужую переписку в телефоне?

Для того, чтобы прочитать смс на чужом телефоне Андроид, нужно установить на него программу VkurSe. После установки Вам будут доступны:

- переписка обычными СМС-сообщениями;

- переписка с социальных сетей – Одноклассники, ВКонтакте, Instagram, Facebook и KateMobile для Вконтакте;

- переписка из мессенджеров — WhatsApp, Viber, Telegram, Imo и Gem4me;

- переписка из чатов онлайн-игр (при помощи скриншотов экрана).

Как Вы уже поняли, прочитать чужие СМС без телефона невозможно. Через мобильных операторов можно будет получить детализацию смс-сообщений. Но текста там не будет. Там будет только список с датой и номером.

Да и распечатку СМС с чужого телефона Вам никто не даст. Так как при написании заявления на эту услугу, Вам нужно будет предъявить паспорт человека, на который оформлена данная СИМ-карта. После активации данной услуги на телефон придет СМС о том, что будет произведена детализация СМС, подтвердите данное действие.

Точно также невозможно прочитать чужую переписку по номеру телефона. Мы не устанем этого повторять. Либо установка на свой, если целевой Айфон, либо на целевой, если он Андроид.

.

Заключение

Прочитать чужой телефон действительно возможно и это не проблема. Установочный файл лежит в свободном доступе. Регистрация на сайте происходит бесплатно. Руководство по установке, видео-инструкция и консультации – все это в свободном бесплатном доступе для всех желающих. Также предоставляется тестовый бесплатный период для установки и настройки программы VkurSe.

Так можно ли чужой телефон прочитать на своем телефоне – можно и VkurSe поможет Вам в этом.

Возникли вопросы? Пишите нашим онлайн-консультантам!

В процессе установки графического рисунка или пароля на современный телефон, их владельцы чаще всего выдумывают сложные комбинации надеясь на то, что никто не сможет разблокировать созданный ключ.

Вопреки распространенному мнению, существует большое количество способов, используя которые пользователь может обойти системную защиту, как на своем, так и на чужом смартфоне.

Содержание

- Простые методы, как разблокировать чужой телефон

- Более сложные методы

- Приложения для взлома телефона

- Как защититься от взлома своего телефона

Простые методы, как разблокировать чужой телефон

С помощью звонка

Особенности мобильной операционной системы позволяют отвечать на входящие звонки телефона без снятия блокировки экрана. Таким образом, имея под рукой еще одно устройство, пользователь может достаточно просто получить доступ к другому смартфону. Для этого необходимо:

- Позвонить на телефон, который предполагается взломать.

- Принять звонок и с помощью его удерживания перейти в меню быстрого доступа.

- Нажать на иконку «Настройки».

- Зайти во вкладку «Безопасность».

- Выбрать поле «Блокировка экрана».

Данный метод подходит только для тех устройств, на которых установлена более ранние версии мобильной операционной системы Android. На новых телефонах такая уязвимость была официально устранена.

С помощью разряженной батареи

Этот метод разблокировки подходит пользователям, обладающих хорошей выдержкой. Так, необходимо дождаться определенного отрезка времени для того, чтобы аккумулятор устройства выработал собственный ресурс на 80%. Такой способ чем-то напоминает предыдущий, однако в этом случае звонить с другого гаджета не нужно.

Чтобы обойти пароль на телефоне данным методом, необходимо:

- Дождаться, пока процент зарядки аккумулятора не будет в районе 15-20%. В этом случае на главном экране телефона появится сообщение о полной разрядке батареи и необходимости подключить устройство к источнику питания.

- Опустить системную шторку при помощи проведения пальцем сверху вниз.

- Нажать системный ярлык из шторки со знаком шестерней, что переведет пользователя в основные настройки устройства.

- В главном окне нажать на вкладку «Защита» и провести отключение блокировки.

Аналогичным образом, такой метод подходит для смартфонов с ранней версией операционной системы. В обновленном Android взломать главный экран блокировки с помощью расхода батареи не получится.

Особо важно не касаться кнопок, которые указаны в уведомлении о полном разряде батареи. Если пользователь нажмет на одно из предложенных действий, способ придется повторять заново.

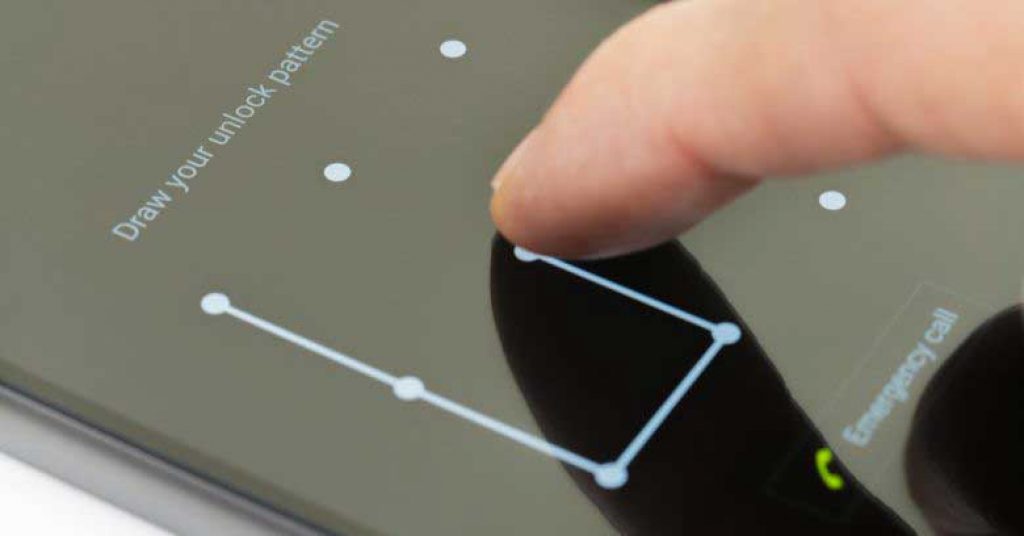

Зрительная память

Наиболее интересный метод получения доступа к заблокированному телефону. Все, что нужно, — это запомнить графическую или символьную комбинацию, который вводит владелец телефона. После этого, — повторить ее и пользоваться разблокированным устройством.

Поскольку в некоторых случаях, высокий интерес способен вызвать дополнительные подозрения, наблюдать за вводом цифр или узора необходимо с осторожностью. Можно незаметно сфотографировать телефон с использованием цифрового увеличения или посмотреть данные блокировки на защитном стекле. Пальцы владельца хорошо отпечатываются на экране.

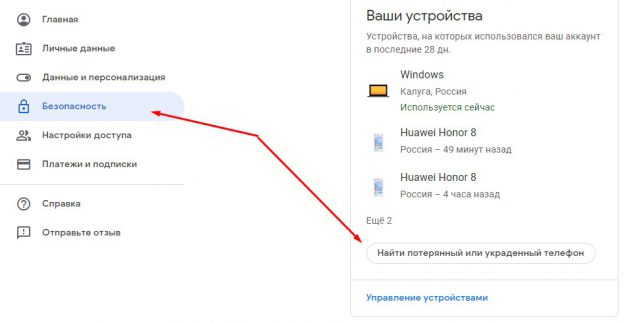

С помощью аккаунта от Google

Данный метод получения доступа к телефону является особо эффективным в том случае, когда пользователь не знает пароль от другого устройства, однако обладает личными данными человека, применяемыми для входа в сервисы Google.

Учитывая тот факт, что в последних оболочках ОС Android была добавлена функция восстановления пароля через вход в учетную запись, при наличии большого желания, доступ к устройству можно получить без каких-либо проблем. Для этого необходимо:

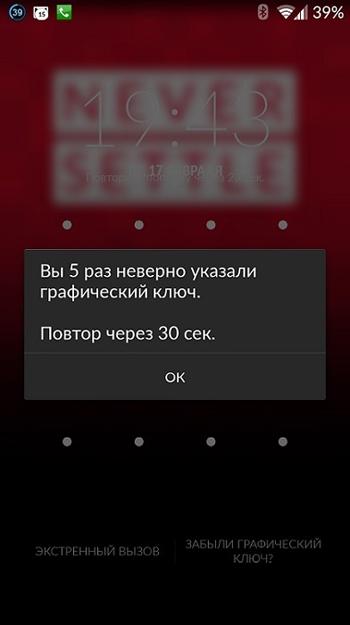

- Не меньше 6-8 раз ввести любой пароль или графический элемент, который опознается системой в качестве неправильного.

- Дождаться блокировки системой попытки подозрительного входа на определенное количество времени. В этом случае на дисплее появится окно «Забыли пароль» или «Восстановить доступ».

- Нажать на кнопку восстановления для открытия специального поля с предложением ввести личные данные пользователя от внутренних сервисов системы Google. Заполнять поля необходимо правильно.

Заключительный этап, — это придумать новый ключ доступа или графическую комбинацию для того, чтобы пользоваться смартфоном без каких-либо проблем.

Более сложные методы

Пользователи, для которых вышеописанные методы являются слишком простыми, а также при наличии сильного желания разобраться во внутренней работе мобильной операционной системы, понадобятся более сложные методы взлома.

С их помощью, человек может получить быстрый доступ к личному паролю или графическому узору телефона наиболее эффективным способом. Такие методы отличаются от обычных тем, что для их применения необходимо наличие специального программного обеспечения или некоторых ухищрений.

Сервис производителя

В том случае, когда заблокированный смартфон находится под официальной гарантией, наиболее результативным методом получения внутреннего пароля защиты является обращение в технический сервис производителя. Таким образом, пользователь может восстановить доступ к устройству без потери личных данных.

При этом следует всегда помнить о том, что ни один клиент не застрахован от недобросовестного сотрудника сервисного центра, который может совершить классический сброс к заводским настройкам и взять деньги как за обычный ремонт при отсутствующей гарантии.

Несмотря на то, что сервисные центры подписывают документ о неразглашении пользовательских данных, в большинстве случаев нельзя точно утверждать, что личная информация является полностью конфиденциальной и не распространяется третьей стороной.

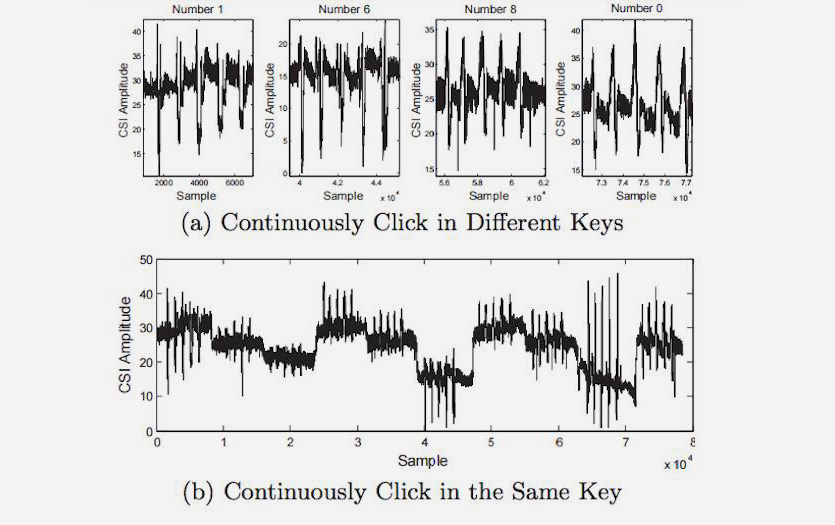

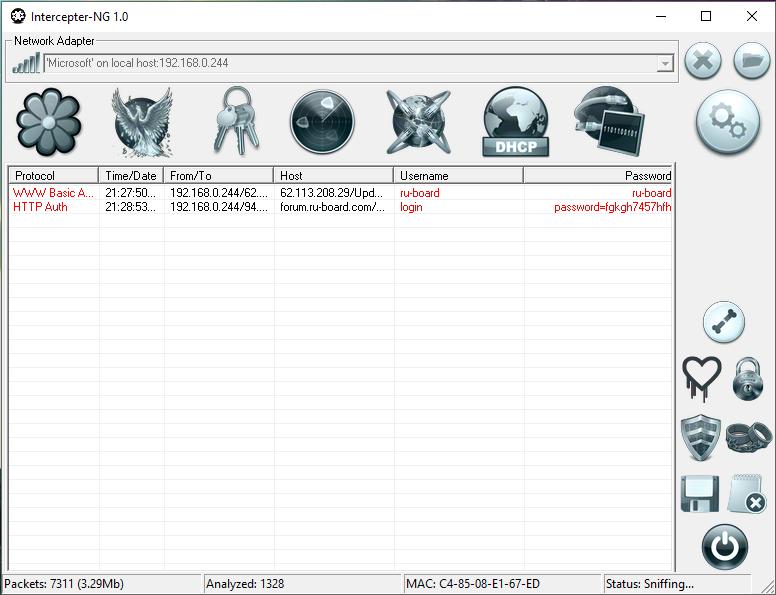

Ненадежный Wi-Fi

Данный метод, позволяющий получить пароль от телефона, основывается на особенностях работы Wi-Fi. Так, во время ввода графического ключа или защищенного кода, в сети происходят различные помехи, которые можно зафиксировать при помощи специального программного обеспечения.

Сначала программой идентифицируются поступающие сигналы от устройства, при этом само приложение необязательно устанавливать на телефон жертвы. После этого системой проверяются движения пальцев, включая скорость и направления ввода. Завершающий этап, — это анализ данных и их выдача в главное окно программы.

Пошаговая инструкция для получения пароля, используя дыры безопасности Wi-FI сети:

- Установить открытую точку доступа в месте, которое наиболее часто посещает предполагаемая жертва.

- Запустить программное обеспечение сразу после подключения человека к общедоступной сети. В этом случае начинается отслеживание поступающего трафика. Лицо, совершаемое взлом, является промежуточным звеном между сервером и самим владельцем.

- Программой определяется точное время, при котором жертва вводит пароль. Данные отправляются на телефон злоумышленника со скоростью в 800 пакетов ежесекундно.

- Гаджетом отправляются так называемые эхо-ответы, фиксируемые программным обеспечением.

После завершения сеанса, длительностью в несколько секунд, программой автоматически анализируется полученная информация и выдается полученный в ходе атаки PIN код. Исходя из сложности комбинации, пользователь видит несколько вариантов, каждый из которых подбирается вручную.

Стоит обратить внимание на то, что с помощью такого метода невозможно отследить графический ключ. Используя подобное программное обеспечение, пользователь может узнать исключительно числовой пароль.

Фитнес-трекеры

Не менее оригинальный метод получения кода блокировки, — это использование спортивных часов или фитнес-трекеров. С помощью специального сканера, такие устройства способны регистрировать движения рук человека.

Девайс устанавливается дома, на рабочем месте или в любой другой удобной локации, в которой наблюдается жертва. После этого часы начинают процесс выслеживания движения рук. Затем данные передаются при помощи технологии Bluetooth на устройство злоумышленника. Информация поступает в специально созданное приложение, выявляющее до 5 тыс. движений.

При вводе кода впервые, сканер автоматически распознает комбинацию, правильность которой составляет 80%. Повторный набор пароля увеличивает эффективность присланного пароля на 10%.

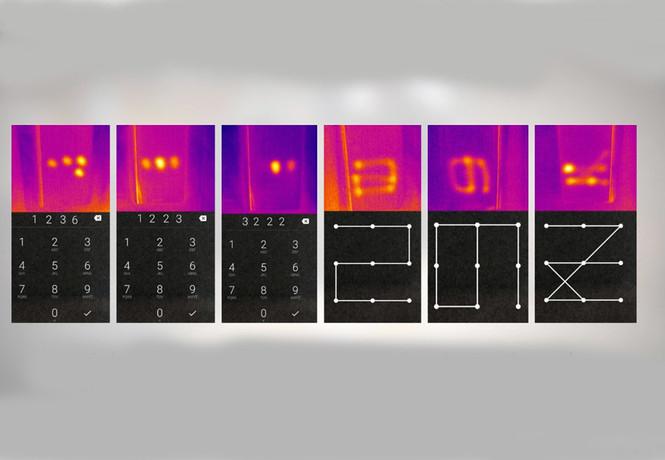

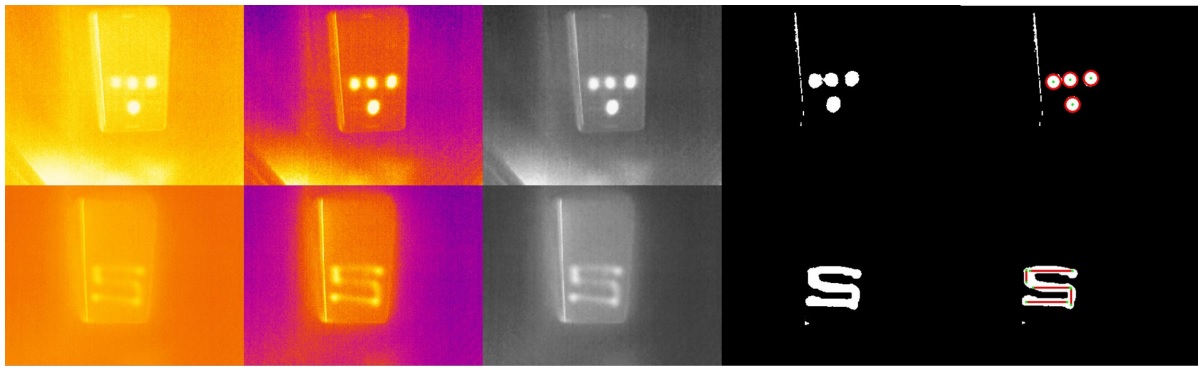

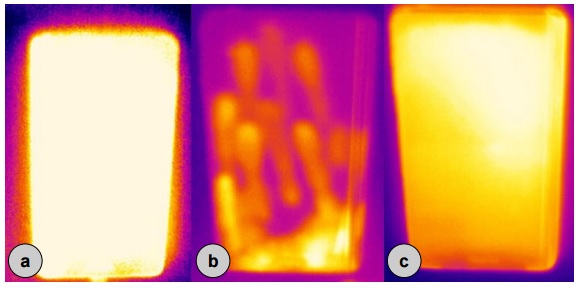

Тепловое излучение

Достаточно интересный метод для взлома пароля на заблокированном экране. Единственное устройство, необходимое для данного способа, — это тепловизор. Путем многочисленных исследований было доказано, что подобное оборудование способно распознавать код из 4 символов спустя 15 с после его ввода. Комбинации посложнее выявляются через 30 с.

Правильность кода составляет более 90%. Для того чтобы отсканировать пароль другого устройства, тепловизор достаточно спрятать под рукавом верхней одежды или замаскировать оборудование под детскую игрушку.

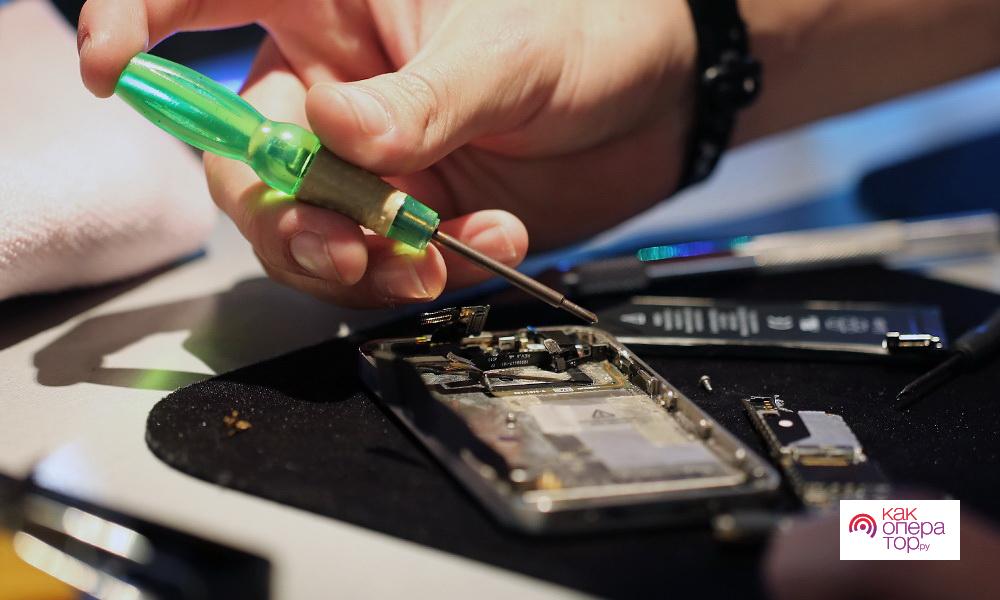

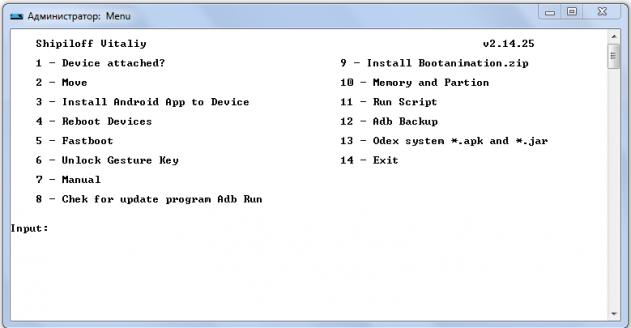

Перепрошивка

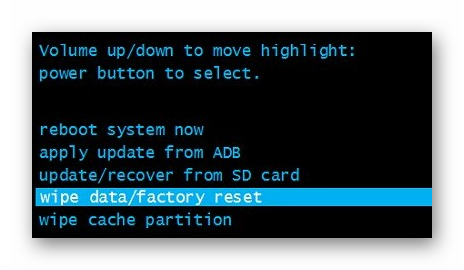

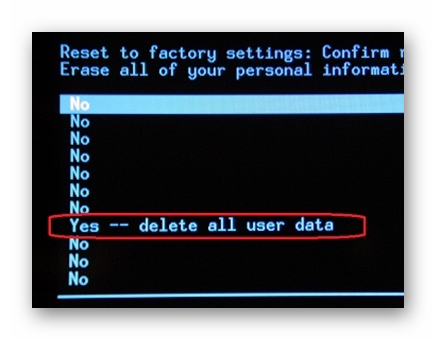

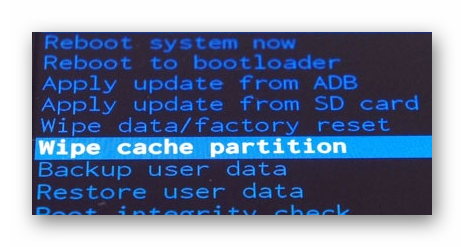

Обычно прошивку используют для того, чтобы сбросить настройки телефона, решить критические проблемы или обновить версию операционной системы. При большом желании, с помощью нее можно обойти графический или цифровой ключ. Процесс перепрошивки устройства выглядит следующим образом:

- Загрузка файла на компьютер.

- Сброс настроек телефона, используя системное меню Recovery.

- Установка файла на устройстве с помощью USB кабеля.

Помимо классического способа, существуют также специализированные утилиты. В этом случае файл сразу загружается на устройство. Программа автоматически делает резервную копию, сбрасывает настройки и прошивает смартфон.

Такой метод обхода комбинации не пользуется высокой популярностью за счет высокого риска навредить устройству и личным данным. Перед прошивкой необходимо всегда делать резервные копии, при помощи которых телефон можно будет восстановить.

Приложения для взлома телефона

Любое программное обеспечение, загружаемое с целью обхода пароля, устанавливается через различные интернет-ресурсы. В официальном магазине Play Market таких приложений нет.

Наиболее популярные приложения для взлома пароля:

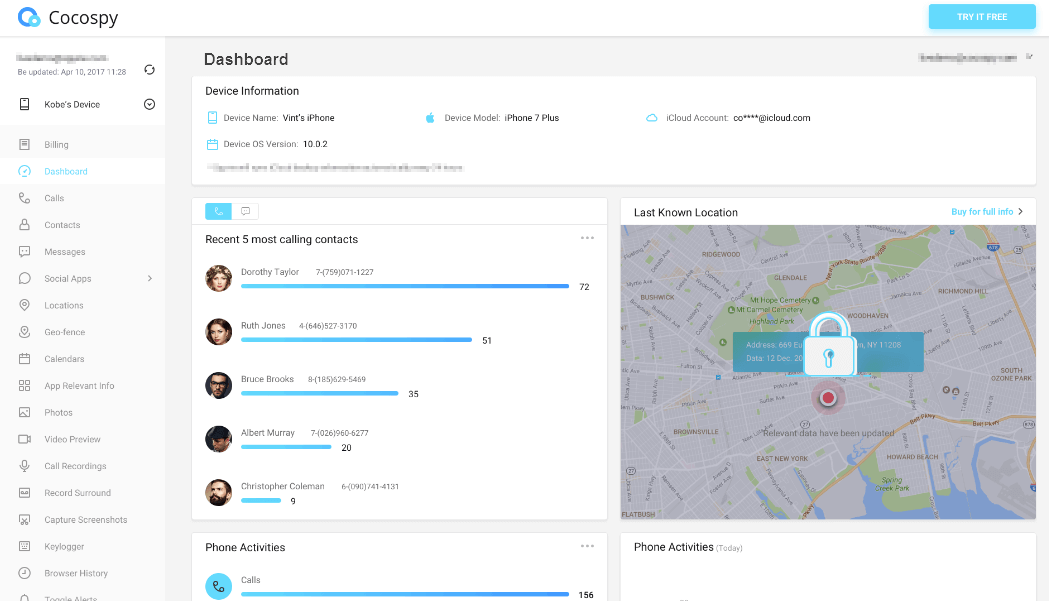

- Cocospy. Программное обеспечение, работа которого не контролируется правами суперпользователя. Может устанавливаться на чужой телефон без ведома владельца. Функции приложения позволяют обходить экран блокировки, следить за сообщениями и действиями пользователя, выдавать отчетность о перемещениях и многое другое.

- mSpy. С помощью этой программы для Андроид, можно отслеживать фотографии, личные данные человека, звонки и переписку в социальных сетях. Приложение работает в фоновом режиме и не выявляется владельцем устройства.

- Spyzie. Отличительная особенность данного программного обеспечения — это возможность просматривать не только актуальные данные, но и удаленную информацию. Управлять функциями программы можно удаленно на любом устройстве с выходом в интернет.

К инсталляции подобного программного обеспечения необходимо подходить с предельной осторожностью. В противном случае пользователь может лишиться конфиденциальности личных данных.

Как защититься от взлома своего телефона

На сегодняшний день наиболее актуальный вопрос информационной безопасности — это методы защиты личных данных, паролей и любой другой конфиденциальной информации. Основные рекомендации по защите от взлома:

- не ставить телефон дисплеем кверху:

- не подключаться к публичным точкам доступа беспроводной сети;

- проводить регулярные обновления операционной системы;

- использовать сложные пароли с учетом регистра и цифр;

- прикрывать рукой телефон при вводе графического ключа или пароля;

- не устанавливать подозрительное программное обеспечение.

Также необходимо своевременно проводить резервную копию данных, использовать встроенные методы защиты устройства, остерегаться спама и грамотно управлять разрешениями устанавливаемого программного обеспечения.

Александр

Мастер по ремонту гаджетов

Задать вопрос

Как мне взломать чужой телефон под управлением операционной системы iOS?

Здесь стоит отметить, что на данный момент не существует эффективных методов обхода пароля для устройств компании Apple. Единственное, чем вы можете воспользоваться — это аккуратно подсмотреть вводимый PIN код. Специфика операционной системы не позволяет устанавливать стороннее ПО, которого нет в App Store.

Могут ли меня привлечь к уголовной ответственности за взлом чужого телефона?

Все действия, которые вы совершаете с чужими устройствами — это исключительно ваша ответственность. Взламывать телефон и «доставать» оттуда личную информацию запрещается. Лучше попросить человека предоставить интересующие данные, а не рыться в них самостоятельно.

Что делать, если мой телефон взломали?

Здесь все зависит от характера получения доступа к смартфону и ряда других особенностей. Если посредством обхода блокировки были задеты системные настройки и файлы, необходимо обратиться в сервис или попытаться перепрошить телефон самостоятельно.

Будут ли подобные методы взлома исправлены разработчиками?

Исходя из тенденций мобильной разработки, можно с уверенностью говорить о том, что практически все вышеописанные методы спустя некоторое время не будут работать. На это указывает активное совершенствование систем безопасности, развитие технологий Touch ID и Face ID и многое другое. С каждым годом получить доступ к другому телефону становится все проблематичнее.

В своей работе компьютерные криминалисты регулярно сталкиваются с кейсами, когда надо оперативно разблокировать смартфон. Например, данные из телефона нужны следствию, чтобы понять причины суицида подростка. В другом случае — помогут выйти на след преступной группы, нападающей на водителей-дальнобойщиков. Бывают, конечно, и милые истории — родители забыли пароль от гаджета, а на нем осталось видео с первыми шагами их малыша, но таких, к сожалению, единицы. Но и они требуют профессионального подхода к вопросу. В этой статье Игорь Михайлов, специалист Лаборатории компьютерной криминалистики Group-IB, рассказывает о способах, которые позволяют экспертам-криминалистам обойти блокировку смартфона.

Важно: эта статья написана для оценки безопасности паролей и графических паттернов, используемых владельцами мобильных устройств. Если вы решите разблокировать мобильное устройство с помощью описанных методов — помните, что все действия по разблокировке устройств вы совершаете на свой страх и риск. При манипуляции с мобильными устройствами вы можете заблокировать устройство, стереть пользовательские данные или привести устройство в неисправное состояние. Также даны рекомендации пользователям, как повысить уровень защиты своих устройств.

Итак, самым распространенным методом ограничения доступа к пользовательской информации, содержащейся в устройстве, является блокировка экрана мобильного устройства. Когда подобное устройство попадает в криминалистическую лабораторию, работа с ним бывает затруднена, так как для такого устройства невозможно активировать режим отладки по USB (для Android-устройств), невозможно подтвердить разрешение на взаимодействие компьютера эксперта с этим устройством (для мобильных устройств фирмы Apple) и, как следствие, невозможно получить доступ к данным, находящимся в памяти устройства.

Насколько обычная блокировка экрана мобильного устройства препятствует извлечению специалистами данных из него, говорит тот факт, что ФБР США заплатило крупную сумму за разблокировку iPhone террориста Сайеда Фарука, одного из участников теракта в калифорнийском городе Сан-Бернардино [1].

Методы разблокировки экрана мобильного устройства

Как правило, для блокировки экрана мобильного устройства используется:

- Символьный пароль

- Графический пароль

Также для разблокировки экрана ряда мобильных устройств могут использоваться методы технологии SmartBlock:

- Разблокировка по распознаванию отпечатка пальца

- Разблокировка по распознаванию лица (технология FaceID)

- Разблокировка устройства по распознаванию радужной оболочки глаза

Социальные методы разблокировки мобильного устройства

Кроме чисто технических, существуют и иные способы узнать или преодолеть PIN-код, или графический код (паттерн) блокировки экрана. В отдельных случаях социальные методы могут быть более эффективными, чем технические решения, и помочь в разблокировке устройств, перед которыми пасуют существующие технические разработки.

В данном разделе будут описаны методы разблокировки экрана мобильного устройства, которые не требуют (или требуют лишь ограниченного, частичного) применения технических средств.

Для совершения социальных атак нужно как можно глубже изучить психологию владельца заблокированного устройства, понять, по каким принципам он генерирует и сохраняет пароли или графические паттерны. Также исследователю понадобится капля везения.

При использовании методов, связанных с подбором пароля, следует учитывать, что:

- при введении десяти неправильных паролей на мобильных устройствах компании Apple данные пользователя могут быть стерты. Это зависит от настроек безопасности, которые установил пользователь;

- на мобильных устройствах под управлением операционной системы Android может быть использована технология Root of Trust, которая приведет к тому, что после введения 30 неправильных паролей данные пользователя буду либо недоступны, либо стерты.

Способ 1: cпроси пароль

Это покажется странным, но пароль разблокировки можно узнать, просто спросив у владельца устройства. Как показывает статистика, примерно 70% владельцев мобильных устройств охотно сообщают пароль. Особенно, если это сократит время исследования и, соответственно, владелец быстрее получит свое устройство назад. Если нет возможности спросить пароль у владельца (например, владелец устройства умер) или он отказывается его раскрыть — пароль можно узнать у его близких родственников. Как правило, родственники знают пароль или могут подсказать возможные варианты.

Рекомендация по защите: Пароль от вашего телефона — это универсальный ключ от всех данных, в том числе и платежных. Говорить, передавать, писать его в мессенджерах — плохая идея.

Способ 2: подгляди пароль

Пароль можно подсмотреть в момент, когда владелец пользуется устройством. Даже если вы запомните пароль (символьный или графический) лишь частично — это значительно сократит количество возможных вариантов, что позволит быстрее подобрать его.

Вариантом данного метода является использование записей камер видеонаблюдения, на которых запечатлен владелец, разблокирующий устройство с помощью графического пароля [2]. Описанный в работе «Cracking Android Pattern Lock in Five Attempts» [2] алгоритм, путем анализа видеозаписей, позволяет предположить варианты графического пароля и разблокировать устройство за несколько попыток (как правило, для этого нужно сделать не более пяти попыток). Как утверждают авторы, «чем сложнее графический пароль, тем проще его подобрать».

Рекомендация по защите: Использование графического ключа — не лучшая идея. Цифро-буквенный пароль подглядеть очень сложно.

Способ 3: найди пароль

Пароль можно найти в записях владельца устройства (файлы на компьютере, в ежедневнике, на фрагментах бумаги, лежащих в документах). Если человек использует несколько различных мобильных устройств и на них разные пароли, то иногда в батарейном отсеке этих устройств или в пространстве между корпусом смартфона и чехлом можно найти клочки бумаги с записанными паролями:

Рекомендация по защите: не надо вести «блокнотик» с паролями. Это плохая идея, кроме случая, когда все эти пароли заведомо ложные, чтобы уменьшить количество попыток разблокировки.

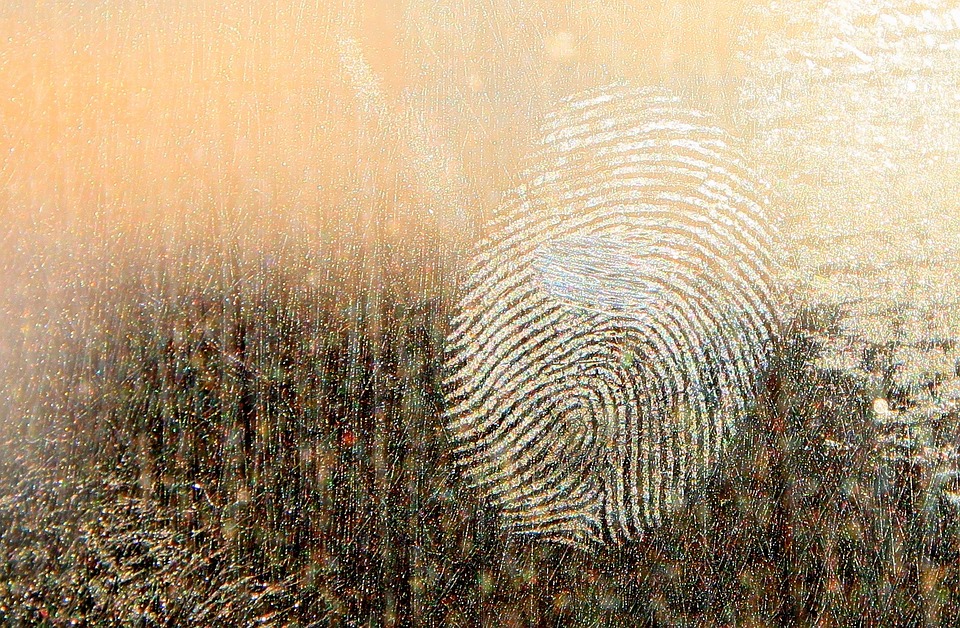

Способ 4: отпечатки пальцев (Smudge attack)

Этот метод позволяет выявить потожировые следы рук на дисплее устройства. Увидеть их можно, обработав экран устройства светлым дактилоскопическим порошком (вместо специального криминалистического порошка можно использовать детскую присыпку или иной химически неактивный мелкодисперсный порошок белого или светло-серого цвета) или посмотрев на экран устройства в косопадающих лучах света. Анализируя взаиморасположение следов рук и имея дополнительную информацию о владельце устройства (например, зная его год рождения), можно попробовать подобрать текстовый или графический пароль. Так выглядит потожировое наслоение на дисплее смартфона в виде стилизованной буквы Z:

Рекомендация по защите: Как мы и говорили, графический пароль — это не лучшая идея, как и стекла с плохим олеофобным покрытием.

Способ 5: искусственный палец

Если устройство может быть разблокировано по отпечатку пальца, а исследователь имеет образцы отпечатков рук владельца устройства, то на 3D-принтере можно изготовить трехмерную копию отпечатка пальца владельца и использовать ее для разблокировки устройства [3]:

Для более полной имитации пальца живого человека — например, когда датчик отпечатка пальца смартфона еще детектирует тепло — 3D-модель надевается (прислоняется) к пальцу живого человека.

Владелец устройства, даже забыв пароль блокировки экрана, может сам разблокировать устройство, используя отпечаток своего пальца. Это может быть использовано в определенных случаях, когда владелец не может сообщить пароль, но, тем не менее, готов помочь исследователю разблокировать свое устройство.

Исследователю следует помнить о поколениях сенсоров, примененных в различных моделях мобильных устройств. Старые модели сенсоров могут срабатывать практически на прикосновение любого пальца, не обязательно принадлежащего владельцу устройства. Современные ультразвуковые сенсоры, наоборот, сканируют весьма глубоко и четко. Кроме того, ряд современных подэкранных сенсоров — это просто CMOS-фотокамеры, которые не могут сканировать глубину изображения, из-за чего обмануть их намного проще.

Рекомендация по защите: Если палец, то только ультразвуковой сенсор. Но не забывайте, что приложить палец против вашей воли куда проще, чем лицо.

Способ 6: «рывок» (Mug attack)

Данный метод описан британскими полицейскими [4]. Он заключается в скрытой слежке за подозреваемым. В момент, когда подозреваемый разблокирует свой телефон, агент в штатском вырывает его из рук владельца и не дает устройству заблокироваться вновь до момента передачи его экспертам.

Рекомендация по защите: Думаю, если против вас собираются применять такие меры, то дело плохо. Но тут нужно понимать, что случайная блокировка обесценивает этот способ. А, например, многократное нажатие кнопки блокировки на iPhone запускает режим SOS, который в дополнение ко всему выключает FaceID и включает требование кода пароля.

Способ 7: ошибки в алгоритмах управления устройством

В новостных лентах профильных ресурсов часто можно встретить сообщения о том, что при определенных действиях с устройством происходит разблокировка его экрана. Например, экран блокировки ряда устройств может разблокироваться при входящем звонке. Недостаток данного метода в том, что выявленные уязвимости, как правило, оперативно устраняются производителями.

Примером подхода к разблокировке мобильных устройств, выпущенных ранее 2016 года, является разряд батареи. При низком заряде устройство разблокируется и предложит изменить настройки питания. При этом надо быстро перейти на страницу с настройками безопасности и отключить блокировку экрана [5].

Рекомендация по защите: не забывайте своевременно обновлять ОС своего устройства, а если оно уже не поддерживается — менять смартфон.

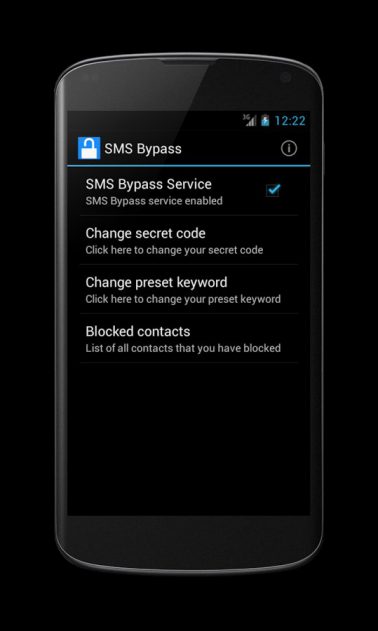

Способ 8: уязвимости в сторонних программах

Уязвимости, выявленные в установленных на устройстве сторонних программах, могут также полностью или частично предоставлять доступ к данным заблокированного устройства.

Примером подобной уязвимости может быть похищение данных из iPhone Джеффа Безоса, основного владельца Amazon. Уязвимость в мессенджере WhatsApp, проэксплуатированная неизвестными, привела к краже конфиденциальных данных, находившихся в памяти устройства [6].

Подобные уязвимости могут быть использованы исследователями для достижения своих целей — извлечения данных из заблокированных устройств или для их разблокировки.

Рекомендация по защите: Нужно обновлять не только ОС, но и прикладные программы, которыми вы пользуетесь.

Способ 9: корпоративный телефон

Корпоративные мобильные устройства могут быть разблокированы системными администраторами компаний. Так, например, корпоративные устройства Windows Phone привязываются к аккаунту Microsoft Exchange компании и могут быть разблокированы ее администраторами. Для корпоративных устройств Apple существует сервис Mobile Device Management, аналогичный Microsoft Exchange. Его администраторы также могут разблокировать корпоративное iOS-устройство. Кроме того, корпоративные мобильные устройства можно скоммутировать только с определенными компьютерами, указанными администратором в настройках мобильного устройства. Поэтому без взаимодействия с системными администраторами компании такое устройство невозможно подключить к компьютеру исследователя (или программно-аппаратному комплексу для криминалистического извлечения данных).

Рекомендация по защите: MDM — это и зло, и добро с точки зрения защиты. MDM-администратор всегда может удаленно сбросить устройство. В любом случае, не стоит хранить чувствительные личные данные на корпоративном устройстве.

Способ 10: информация из сенсоров

Анализируя информацию, получаемую от сенсоров устройства, можно подобрать пароль к устройству с помощью специального алгоритма. Адам Дж. Авив продемонстрировал возможность подобных атак, используя данные, полученные акселерометром смартфона. В ходе исследований ученому удалось правильно определить символьный пароль в 43% случаях, а графический пароль — в 73% [7].

Рекомендация по защите: Внимательно следите за тем, каким приложениям вы выдаете разрешение на отслеживание различных сенсоров.

Способ 11: разблокировка по лицу

Как и в случае с отпечатком пальца, успех разблокировки устройства с использованием технологии FaceID зависит от того, какие сенсоры и какой математический аппарат используются в конкретном мобильном устройстве. Так, в работе «Gezichtsherkenning op smartphone niet altijd veilig» [8] исследователи показали, что часть исследуемых смартфонов удалось разблокировать, просто продемонстрировав камере смартфона фотографию владельца. Это возможно, когда для разблокировки используется лишь одна фронтальная камера, которая не имеет возможности сканировать данные о глубине изображения. Компания Samsung после ряда громких публикаций и роликов в YouTube была вынуждена добавить предупреждение в прошивку своих смартфонов. Face Unlock Samsung:

Более продвинутые модели смартфонов можно разблокировать, используя маску или самообучение устройства. Например, в iPhone X используется специальная технология TrueDepth [9]: проектор устройства, с помощью двух камер и инфракрасного излучателя, проецирует на лицо владельца сетку, состоящую из более чем 30 000 точек. Такое устройство можно разблокировать с помощью маски, контуры которой имитируют контуры лица владельца. Маска для разблокировки iPhone [10]:

Так как подобная система очень сложна и не работает в идеальных условиях (происходит естественное старение владельца, изменение конфигурации лица из-за выражения эмоций, усталости, состояния здоровья и т.п.), она вынуждена постоянно самообучаться. Поэтому если разблокированное устройство подержит перед собой другой человек — его лицо будет запомнено как лицо владельца устройства и в дальнейшем он сможет разблокировать смартфон, используя технологию FaceID.

Рекомендация по защите: не используйте разблокировку по «фото» — только системы с полноценными сканерами лица (FaceID у Apple и аналоги на Android-аппаратах).

Основная рекомендация — не смотреть в камеру, достаточно отвести взгляд. Если даже зажмурить один глаз — шанс разблокировать сильно падает, как и при наличии рук на лице. Кроме того, для разблокировки по лицу (FaceID) дается всего 5 попыток, после чего потребуется ввод кода-пароля.

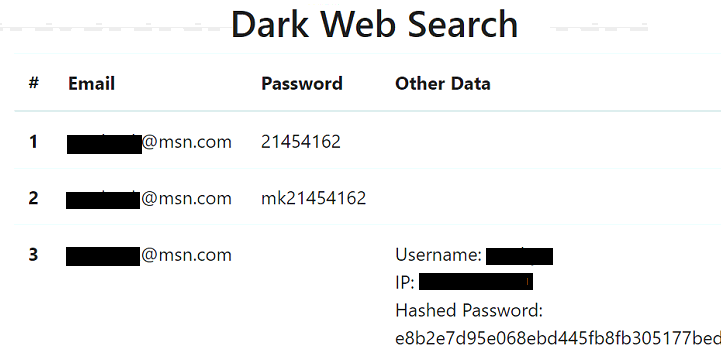

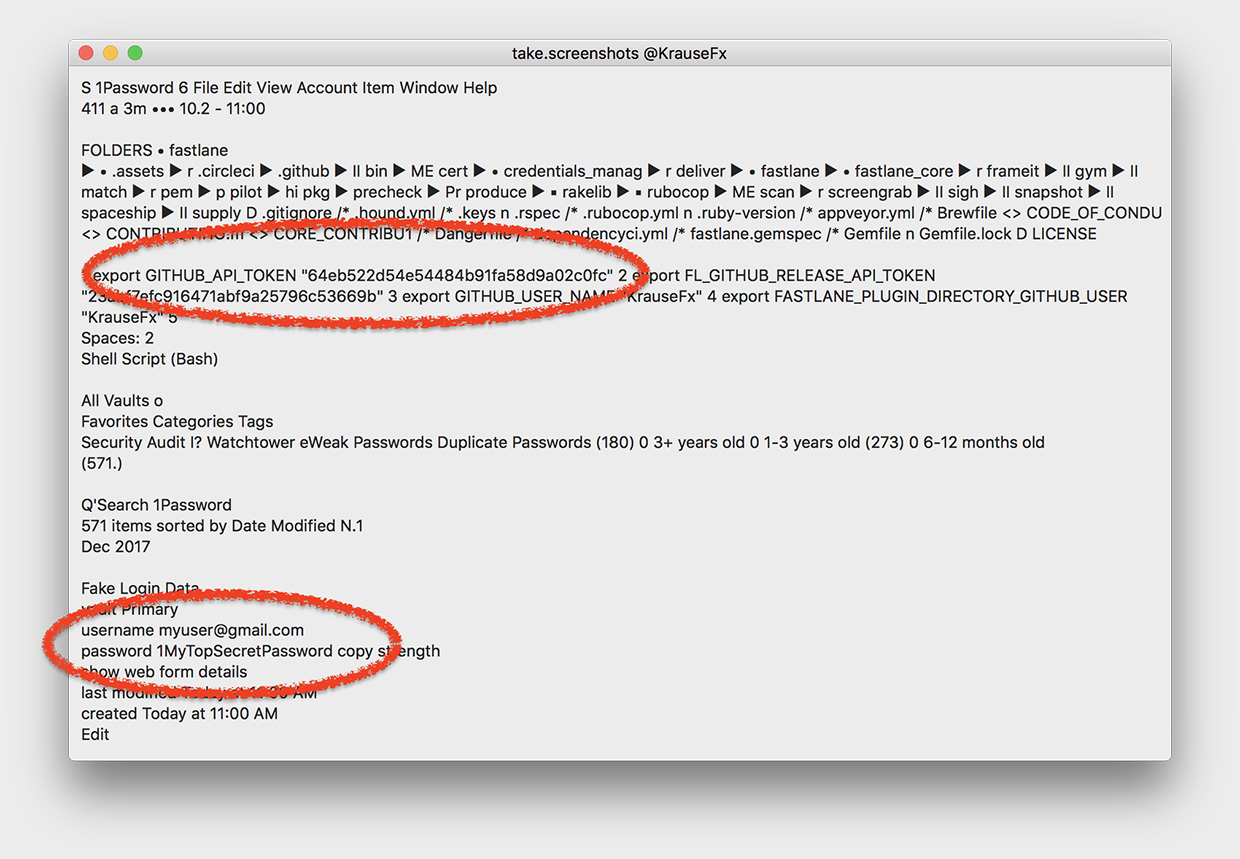

Способ 12: использование утечек

Базы утекших паролей — прекрасный способ понять психологию владельца устройства (при условии, что исследователь располагает информацией об адресах электронной почты владельца устройства). В приведенном примере поиск по адресу электронной почты принес два похожих пароля, которые использовал владелец. Можно предположить, что пароль 21454162 или его производные (например, 2145 или 4162) могли использоваться в качестве кода блокировки мобильного устройства. (Поиск по адресу электронной почты владельца в базах утечек показывает, какие пароли владелец мог использовать, в том числе для блокировки своего мобильного устройства).

Рекомендация по защите: действуйте превентивно, отслеживайте данные об утечках и своевременно меняйте пароли замеченные в утечках!

Способ 13: типовые пароли блокировки устройств

Как правило, у владельца изымается не одно мобильное устройство, а несколько. Часто таких устройств набирается с десяток. При этом можно подобрать пароль для уязвимого устройства и попробовать его применить к другим смартфонам и планшетам, изъятым у этого же владельца.

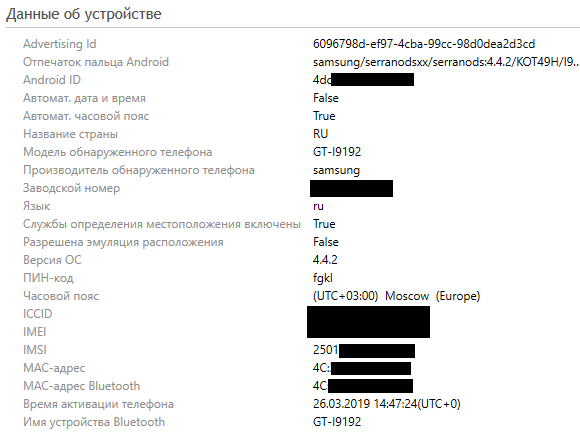

При анализе данных, извлеченных из мобильных устройств, такие данные отображаются в криминалистических программах (часто — даже при извлечении данных из заблокированных устройств с применением различных типов уязвимостей).

Как видно на скриншоте части рабочего окна программы UFED Physical Analyzer, устройство заблокировано достаточно необычным PIN-кодом fgkl.

Не стоит пренебрегать иными устройствами пользователя. Например, анализируя пароли, сохраненные в кэше веб-браузера компьютера владельца мобильного устройства, можно понять принципы генерации паролей, которых придерживался владелец. Просмотреть сохраненные пароли на компьютере можно с помощью утилиты компании NirSoft [11].

Также на компьютере (ноутбуке) владельца мобильного устройства могут быть Lockdown-файлы, которые могут помочь получить доступ к заблокированному мобильному устройству фирмы Apple. Об этом методе будет рассказано далее.

Рекомендация по защите: используйте везде разные, уникальные пароли.

Способ 14: типовые PIN-коды

Как было отмечено ранее, пользователи часто используют типовые пароли: номера телефонов, банковских карт, PIN-коды. Подобную информацию можно использовать, чтобы разблокировать предоставленное устройство.

Если ничего не помогает — можно воспользоваться следующей информацией: исследователи провели анализ и нашли наиболее популярные PIN-коды (приведенные PIN-коды покрывают 26,83% всех паролей) [12]:

Применение данного перечня PIN-кодов к заблокированному устройству позволит разблокировать его с вероятностью ~26%.

Рекомендация по защите: проверьте свой PIN-код по таблице выше и, даже если он не совпал, все равно смените его, потому что 4 цифры — это слишком мало по меркам 2020 года.

Способ 15: типовые графические пароли

Как было описано выше, имея данные камер видеонаблюдения, на которых владелец устройства пробует его разблокировать, можно подобрать паттерн разблокировки с пяти попыток. Кроме того, точно так же, как существуют типовые PIN-коды, существуют и типовые паттерны, которые можно использовать для разблокировки заблокированных мобильных устройств [13, 14].

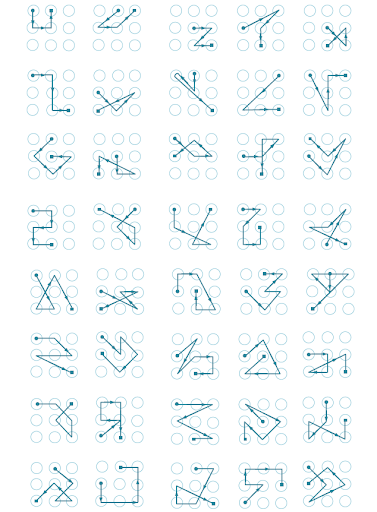

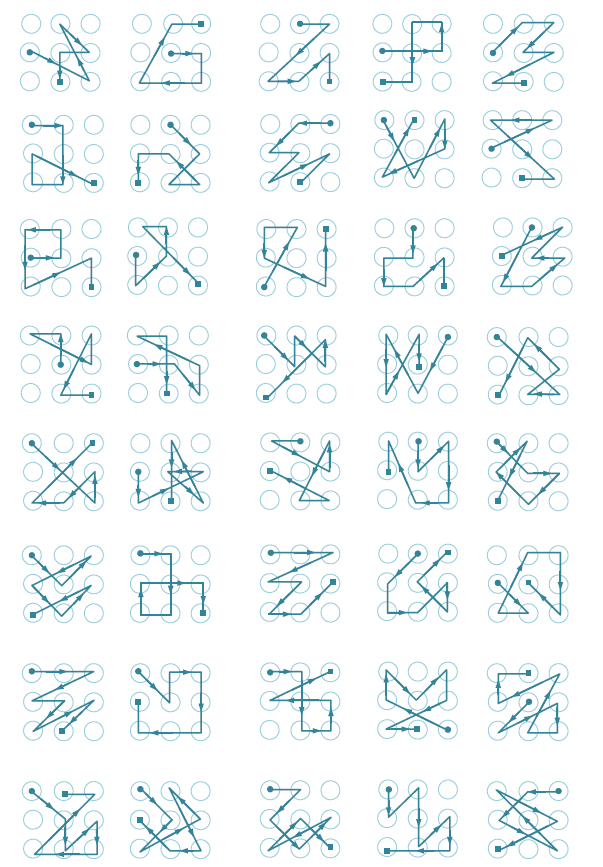

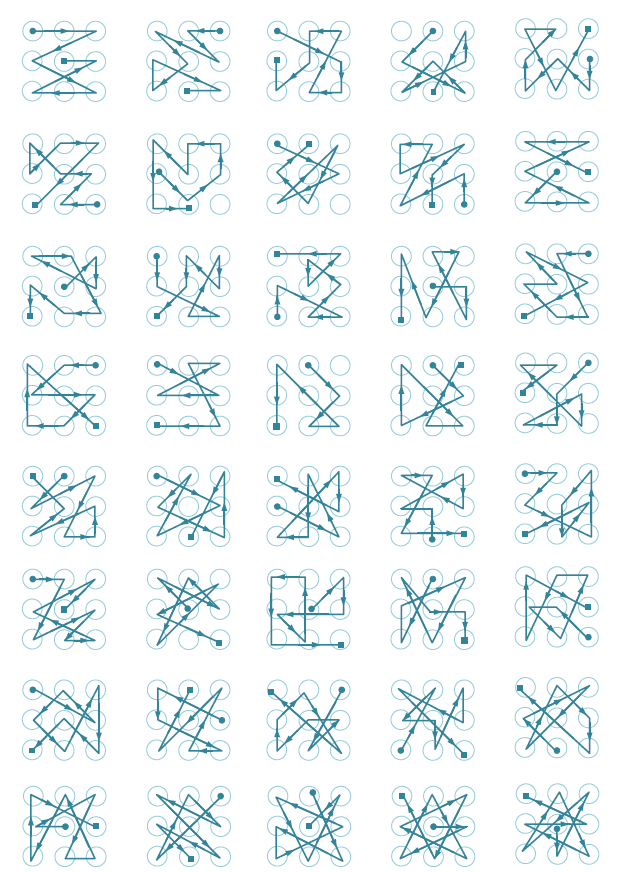

Простые паттерны [14]:

Паттерны средней сложности [14]:

Сложные паттерны [14]:

Список самых популярных графических паттернов по версии исследователя Jeremy Kirby [15].

3>2>5>8>7

1>4>5>6>9

1>4>7>8>9

3>2>1>4>5>6>9>8>7

1>4>7>8>9>6>3

1>2>3>5>7>8>9

3>5>6>8

1>5>4>2

2>6>5>3

4>8>7>5

5>9>8>6

7>4>1>2>3>5>9

1>4>7>5>3>6>9

1>2>3>5>7

3>2>1>4>7>8>9

3>2>1>4>7>8>9>6>5

3>2>1>5>9>8>7

1>4>7>5>9>6>3

7>4>1>5>9>6>3

3>6>9>5>1>4>7

7>4>1>5>3>6>9

5>6>3>2>1>4>7>8>9

5>8>9>6>3>2>1>4>7

7>4>1>2>3>6>9

1>4>8>6>3

1>5>4>6

2>4>1>5

7>4>1>2>3>6>5

На некоторых мобильных устройствах, помимо графического кода, может быть установлен дополнительный PIN-код. В этом случае, если не удается подобрать графический код, исследователь может кликнуть на кнопку Доп.PIN-код (дополнительный PIN-код) после ввода неправильного графического кода и попытаться подобрать дополнительный PIN-код.

Рекомендация по защите: лучше вообще не использовать графические ключи.

Способ 16: буквенно-цифровые пароли

Если на устройстве можно использовать буквенно-цифровой пароль, то в качестве кода блокировки владелец мог использовать следующие популярные пароли [16]:

- 123456

- password

- 123456789

- 12345678

- 12345

- 111111

- 1234567

- sunshine

- qwerty

- iloveyou

- princess

- admin

- welcome

- 666666

- abc123

- football

- 123123

- monkey

- 654321

- !@#$%^&*

- charlie

- aa123456

- donald

- password1

- qwerty123

Рекомендация по защите: используйте только сложные, уникальные пароли со служебными символами и разными регистрами. Проверьте, не используете ли вы один из паролей приведенных выше. Если используете — смените его на более надежный.

Способ 17: облачные или локальные хранилища

Если нет технической возможности изъять данные из заблокированного устройства криминалисты могут поискать его резервные копии на компьютерах владельца устройства или в соответствующих облачных хранилищах.

Часто владельцы смартфонов Apple, подключая их к своим компьютерам, не осознают, что в это время может осуществляться создание локальной или облачной резервной копии устройства.

В облачных хранилищах Google и Apple могут сохраняться не только данные из устройств, но и сохраненные устройством пароли. Извлечение этих паролей может помочь в подборе кода блокировки мобильного устройства.

Из Keychain, сохраненного в iCloud, можно извлечь пароль на резервную копию устройства, установленный владельцем, который, с высокой степенью вероятности, будет совпадать с PIN-кодом блокировки экрана.

Если правоохранительные органы обращаются в Google и Apple — компании могут передать имеющиеся данные, что, вероятно, сильно снизит необходимость разблокировки устройства, так как данные уже будут у правоохранителей.

Например, после террористического акта в Пенсоконе копии данных, хранящихся в iCloud, были переданы ФБР. Из заявления Apple:

«В течение нескольких часов, после первого запроса ФБР, 6 декабря 2019 года, мы представили широкий спектр информации, связанной с расследованием. С 7 по 14 декабря мы получили шесть дополнительных юридических запросов и в ответ предоставили информацию, включая резервные копии iCloud, информацию об аккаунте и транзакциях для нескольких учетных записей.

Мы отвечали на каждый запрос незамедлительно, зачастую в течение нескольких часов, обмениваясь информацией с офисами ФБР в Джексонвилле, Пенсаколе и Нью-Йорке. По запросам следствия было получено много гигабайт информации, которую мы передали следователям». [17, 18, 19]

Рекомендация по защите: все, что вы отдаете в облако в незашифрованном виде, может и будет использовано против вас.

Способ 18: Google-аккаунт

Данный способ подходит для снятия графического пароля, блокирующего экран мобильного устройства под управлением операционной системы Android. Для использования этого метода нужно знать имя пользователя и пароль от Google-аккаунта владельца устройства. Второе условие: устройство должно быть подключено к интернету.

При последовательном вводе неправильного графического пароля несколько раз подряд, устройство предложит восстановить пароль. После этого надо совершить вход в аккаунт пользователя, что приведет к разблокировке экрана устройства [5].

В связи с разнообразием аппаратных решений, операционных систем Android и дополнительных настроек безопасности данный метод применим только для ряда устройств.

Если у исследователя нет пароля к Google-аккаунту владельца устройства — его можно попробовать восстановить, используя стандартные методы восстановления паролей от подобных аккаунтов.

Если устройство в момент исследования не подключено к интернету (например, SIM-карта заблокирована или на ней недостаточно денег), то подобное устройство можно подключить к Wi-Fi по следующей инструкции:

- нажать иконку «Экстренный вызов»

- набрать *#*#7378423#*#*

- выбрать Service Test — Wlan

- осуществить соединение с доступной Wi-Fi-сетью [5]

Рекомендация по защите: не забывайте использовать двухфакторную авторизацию везде где только можно, и в этом случае — лучше с привязкой к приложению, а не коду по SMS.

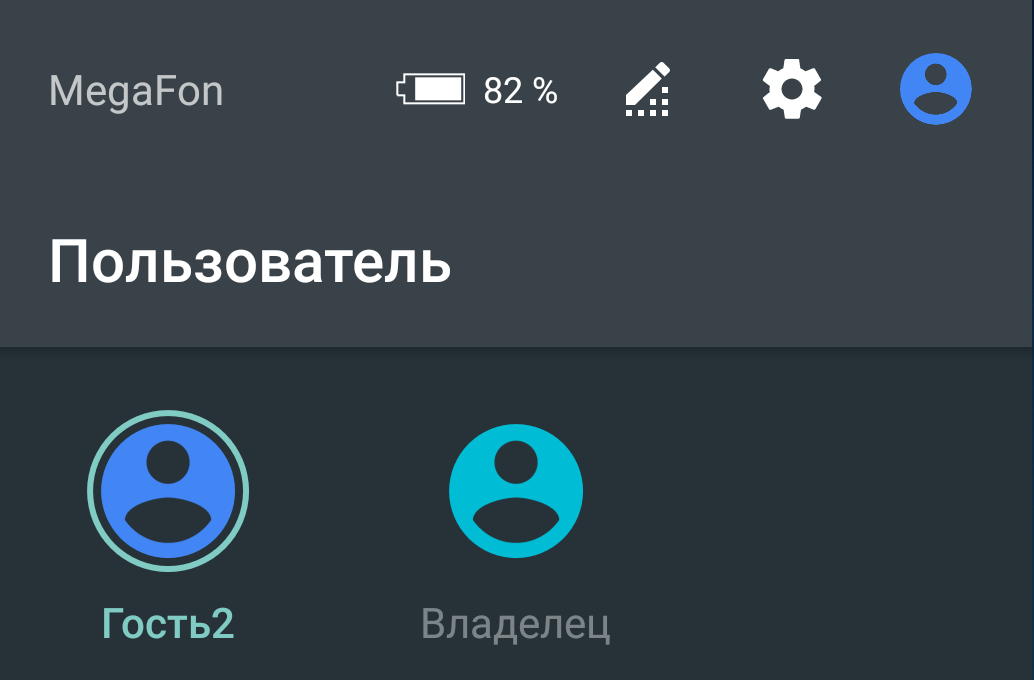

Способ 19: гостевой аккаунт

На мобильных устройствах под управлением операционной системы Android 5 и выше может быть несколько аккаунтов. Для доступа к данным дополнительного аккаунта может отсутствовать блокировка PIN-кодом или графическим кодом. Для переключения нужно кликнуть на иконку аккаунта в правом верхнем углу и выбрать другой аккаунт:

Для дополнительного аккаунта доступ к некоторым данным или приложениям может быть ограничен.

Рекомендация по защите: тут важно обновлять ОС. В современных версиях Android (9 и выше с патчами безопасностями от июля 2020 года) учетная запись гостя, как правило, не дает никаких возможностей.

Способ 20: специализированные сервисы

Компании, занимающиеся разработкой специализированных криминалистических программ, в том числе предлагают услуги по разблокировке мобильных устройств и извлечению данных из них [20, 21]. Возможности подобных сервисов просто фантастические. С помощью них можно разблокировать топовые модели Android- и iOS-устройств, а также устройства, находящиеся в режиме восстановления (в которое устройство переходит после превышения количества попыток неправильного ввода пароля). Недостатком данного метода является высокая стоимость.

Фрагмент веб-страницы сайта компании Cellebrite, где описывается, из каких устройств они могут извлечь данные. Устройство может быть разблокировано в лаборатории разработчика (Cellebrite Advanced Service (CAS)) [20]:

Для подобной услуги устройство должно быть предоставлено в региональный (или головной) офис компании. Возможен выезд специалиста к заказчику. Как правило, взлом кода блокировки экрана занимает одни сутки.

Рекомендация по защите: практически невозможно защититься, кроме использования стойкого цифро-буквенного пароля и ежегодной смены устройств.

Продолжение здесь: часть вторая

P.S. Об этих кейсах, инструментах и многих других полезных фишках в работе компьютерного криминалиста эксперты Лаборатории Group-IB рассказывают в рамках обучающего курса Digital Forensics Analyst. После прохождения 5-дневного или расширенного 7-дневного курсов выпускники смогут эффективнее проводить криминалистические исследования и предовтращать киберинциденты в своих организациях.

P.P.S. Остросюжетный Telegram-канал Group-IB об информационной безопасности, хакерах, APT, кибератаках, мошенниках и пиратах. Расследования по шагам, практические кейсы с применением технологий Group-IB и рекомендации, как не стать жертвой. Подключайтесь!

Источники

- ФБР нашло хакера, готового взломать iPhone без помощи Apple

- Guixin Yey, Zhanyong Tang, Dingyi Fangy, Xiaojiang Cheny, Kwang Kimz, Ben Taylorx, Zheng Wang. Cracking Android Pattern Lock in Five Attempts

- Дактилоскопический датчик Samsung Galaxy S10 удалось обмануть с помощью отпечатка пальца, напечатанного на 3D-принтере

- Dominic Casciani, Gaetan Portal. Phone encryption: Police ‘mug’ suspect to get data

- Как разблокировать телефон: 5 способов, которые работают

- Дуров назвал причиной взлома смартфона Джеффа Безоса уязвимость в WhatsApp

- Датчики и сенсоры современных мобильных устройств

- Gezichtsherkenning op smartphone niet altijd veilig

- TrueDepth в iPhone X — что это, принцип работы

- Face ID в iPhone X обманули с помощью 3D-печатной маски

- NirLauncher Package

- Анатолий Ализар. Популярные и редкие PIN-коды: статистический анализ

- Мария Нефедова. Графические ключи так же предсказуемы, как пароли «1234567» и «password»

- Антон Макаров. Обход графического пароля на Android-устройствах www.anti-malware.ru/analytics/Threats_Analysis/bypass-picture-password-Android-devices

- Jeremy Kirby. Unlock mobile devices using these popular codes

- Андрей Смирнов. 25 самых популярных паролей в 2019 году

- Мария Нефедова. Конфликт между властями США и компанией Apple из-за взлома iPhone преступника усугубляется

- Apple responds to AG Barr over unlocking Pensacola shooter’s phone: «No.»

- Law Enforcement Support Program

- Cellebrite Supported Devices (CAS)

Современные модели телефон настроены таким образом, чтобы полностью защитить личные данные пользователей. Разработчики внедряют в устройства различные виды защиты, начиная с введения пароля и заканчивая отпечатком пальца и даже, сканированием лица. Казалось бы, такую защиту невозможно «пробить». Но что делать, если нужно попасть в телефон другого человека, особенно если этот человек муж, а его телефон запаролен.

Содержание

- Как узнать графический пароль с помощью жирного следа

- Как подобрать пароль к телефону по тепловому излучению

- Как узнать графический пароль по памяти

- Как узнать пароль на телефоне мужа через сеть Wi-Fi

- Как узнать пароль от чужого телефона с помощью приложений

- Как подобрать цифровой пароль к телефону

- Другие способы разблокировать телефон мужа незаметно

- Как защититься от взлома телефона

Как узнать графический пароль с помощью жирного следа

Чтобы узнать графический пароль на телефоне, под рукой необходимо иметь:

- само мобильное устройство;

- небольшого размера тряпку;

- салфетку или туалетную бумагу (без узоров);

- жидкость, оставляющая на поверхности равномерное жирное пятно (отлично подойдет растительное масло или блеск для волос).

Когда все необходимое будет собрано, можно приступать к процедуре. Порядок действий будет следующий:

- сухой тряпкой необходимо очистить экран телефона от пыли;

- тряпочку смочить в жирном растворе и максимально выжать;

- протереть жирной тряпкой экран;

- салфеткой протереть экран, оставляя равномерный слой жира.

Важно! Делать это необходимо аккуратно, чтобы все выглядело естественно.

Главное, сделать так, чтобы хозяин телефона разблокировал его и положил на место, не протирая экрана. Как только телефон останется в зоне доступа, нужно поднести его к окну или иному источника света. Под определенным углом можно будет увидеть графический код блокировки телефона.

Как подобрать пароль к телефону по тепловому излучению

Такой способ можно считать более продвинутым. По аналогии с предыдущим методом, необходимо, чтобы человек ввел пароль и убрал телефон в карман. Если подойти к нему с тепловизором, можно считать кода. При помощи данного метода вероятность распознать код возрастает до 90 %. Графический код распознается в 99 %.

Как узнать графический пароль по памяти

Графический ключ относится к одному из самых надежных способов блокировки телефона. Как показывают испытания ученых, многие люди могут его повторить, если посмотрят на то, как другой человек его вводит.

Чем сложнее графический ключ, тем тяжелее его распознать. Если находится на расстоянии 5 метров от человека с телефонов, процесс разблокировки можно снять на видео. Заснятый материал следует загрузить в специальное приложение, которое проанализирует движения пальцев и предложит несколько вариантов ключа. В 95 % случаев, один из ключей окажется верным.

Как узнать пароль на телефоне мужа через сеть Wi-Fi

Если точка доступа Wi-Fi принадлежит тому, кто хочет узнать чужой пароль, он сможет отследить пароль по искажениям сигнала устройства. Такой метод именуется WindTalker. Его суть сводится к тому, что перемещение пальцев по экрану влияет на мощность исходящего сигнала. Если отслеживать его график, то со временем можно будет узнать пароль.

Как узнать пароль от чужого телефона с помощью приложений

В топ лучших приложений для разблокировки чужого телефона входят:

- Tenorshare 4uKey for Android

- iSkysoft Toolbox

- dr.fone

- Aroma File Manager

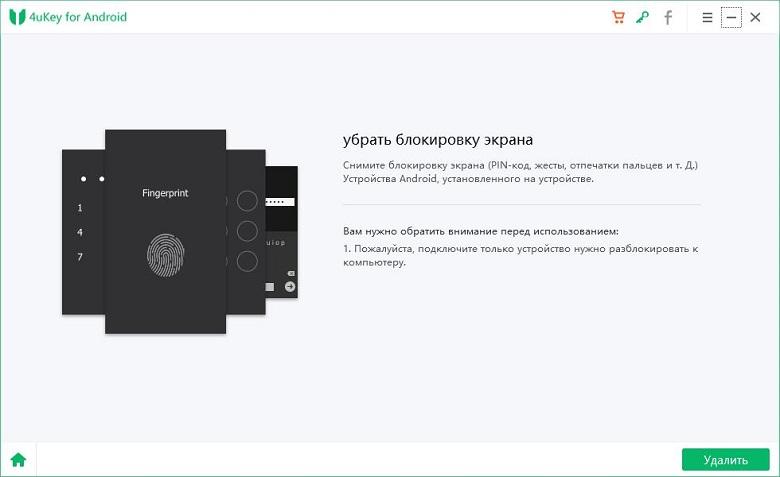

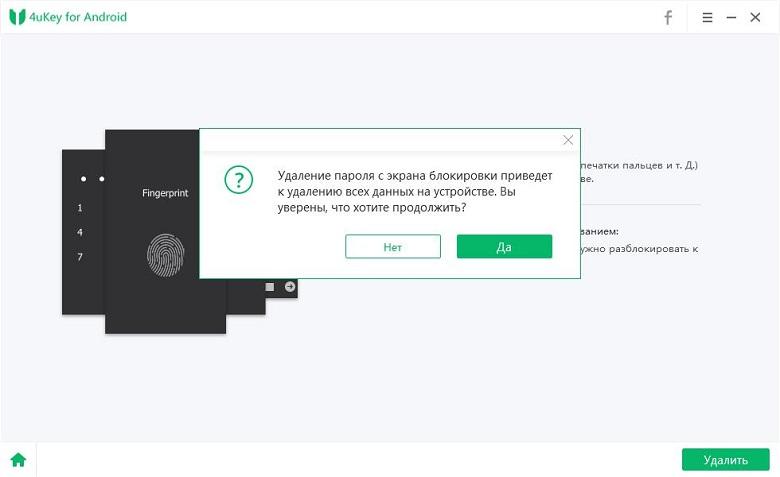

Tenorshare 4uKey for Android

Tenorshare 4uKey for Android — программа сочетает в себе качества оперативной работы и качественного результата. Пользователю предлагаются пошаговые действия для удаления блокировки в течение нескольких минут. Скачать программу можно с официального сайта разработчика.

Как пользоваться приложением:

- подключить телефон к компьютеру и запустить программу;

- в новом окне открыть меню и нажать кнопку «удалить»;

- как только пройдет проверка данных, начнется удаление блокировки экрана.

По итогу работы программа сообщит о необходимости стереть все данные устройства, для этого следует нажать «ок».

Дождавшись окончания удаления блокировки, потребуется перевести телефон в режим восстановления, с учетом подсказок, появившихся на экране компьюетра.

Завершающим шагом будет нажатие кнопки «далее», чтобы выполнить действия, рекомендуемые программой, с целью восстановления заводских настроек.

ISkysoft Toolbox

Для использования программы ISkysoft Toolbox необходимо подключить телефон к компьютеру и следовать инструкции:

- из предложенного списка моделей выбрать необходимый и нажать «далее»;

- запустить процесс удаления блокировки при помощи раздела «старт».

Необходимо дождаться завершения процедуры, после ограничения смартфона будут удалены.

Dr.fone

Dr.fone — отличается оперативной работой, но поддерживает не все телефоны и подходит для брендов

Как воспользоваться программой:

- запустить на компьютере программы и выбрать в меню опцию «разблокировать»;

- подключить мобильное устройство и нажать кнопку «пуск»;

- в появившемся новом окошке выбрать нужную модель смартфона и нажать «далее»;

- ввести вручную слово «подтвердить», тем самым, подтверждая выбранные данные и нажать на соответствующую кнопку;

- согласно указаниям, показываемым в программе, перевести мобильный в режим загрузки, которая начнется автоматически;

- дождаться завершения процесса.

Как только загрузятся необходимые файлы, программа удалит блокировку экрана. — Программа проста в использовании, но не имеет русскоязычной поддержки

Aroma File Manager

Aroma File Manager — программа подходить для смартфонов с картой памяти SD и на первый взгляд может показаться не простой в использовании. Главная задача программы заключается в открытии пути к системным папкам, но может сыграть и сопутствующую роль, в части использования для разблокировки экрана.

Как работать с программой:

- загрузить сервис через компьютер на карту памяти телефона;

- вставить карту обратно в мобильное устройство;

- перевести устройство в режим восстановления, использую комбинацию кнопок, согласно конкретной модели телефона;

- в режиме восстановления выбрать опцию «Install zip — «Install zip from sdcard» -«Choose zip from sdcard»;

- перейти в архивную папку с программой и выбрать ее;

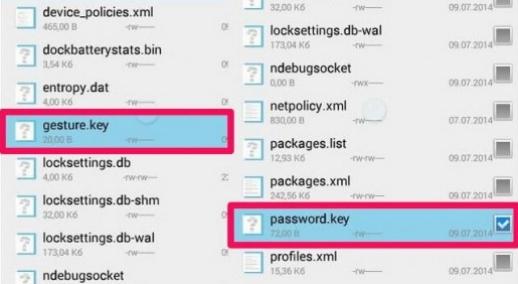

- после запуска программы нужно перейти в раздел «/data/system» и удалить файлы «getekeeper.password.key» и «getekeeper.pattern.key» (для модели Android 5 или выше).

После совершения всех действий, нужно перезагрузить телефон и блокировка экрана будет снята.

Воспользоваться данными программами можно в том случае, если телефон будет находится в открытом доступе, так как процесс занимает определенное время.

Как подобрать цифровой пароль к телефону

Варианты подбора цифровых паролей на телефоне:

- Если необходимо получить доступ к телефону старой модели, можно использовать специальный калькулятор, который, с учетом введенных данных об устройстве, сгенерирует универсальные коды. Вводя коды, можно обойти пользовательский пароль.

- Для новых моделей телефонов, обойти цифровой пароль можно при помощи команды возврата к заводским настройкам. Такие команды могут отличаться в зависимости от производителя телефона и его модели.

Многие модели Samsung поддерживают цифровую команду *2676*2878#. После набора данной команды, произойдет возврат к заводским настройкам. Это означает, что телефон полностью очистится от данных, занесенных ранее пользователем.

Некоторые телефоны сбрасывают настройки через специальное сервисное меню. Например, через одновременное нажатие клавиши громкости вниз и питания. Появится меню «reset», через которое настройки установятся по молчанию.

Другие способы разблокировать телефон мужа незаметно

Какие существуют эффективные способы разблокировки чужого телефона:

- Если устройство подключено к интернету и в нем имеется настроенный аккаунт Google — необходимо не менее пяти раз ввести пароль блокировки неправильно. На экране появится оповещение о том, что было допущено много попыток ввода ключа и следующая попытка станет доступной через 30 секунд. После этого нужно нажимать на все кнопки устройство около 30-60 секунд и нажать кнопку «домой». Устройство попросит ввести электронную почту и пароль от аккаунта Google. Важно, чтобы был включен доступ к интернету.

- Отключение блокировки при помощи компьютера. Для этого нужно перейти в режим загрузки, выключить телефон и нажать на клавишу громкости. Заводские настройки помогут разблокировать телефон в течение 2-3 минут.

- Использовать дополнительные шпионские программы, к числу которых относятся «Оverwatch», «Spyzie», «Cocospy».

Любой из описанных методов следует применять только при крайней необходимости, так как попытки взлома чужого телефона не всегда остаются незамеченными и хозяину смартфона навряд ли понравится, что кто-то пытался узнать о нем закрытую информацию.

Как защититься от взлома телефона

Варианты защиты собственного телефона от взломов:

- Регулярное обновление операционной системы — как только устройство покажет. что готово к установке новое обновление, всегда нужно его скачивать и загружать.

- Установка специальных приложений для смартфонов. Не стоит доверять непроверенным программам, скаченным из подозрительных источников. Нужно пользоваться только проверенными сайтами, к числу которых относятся Kaspersky, Norton, McAfee, Avast

- Установить надежный и сложный пароль. Не стоит включать в комбинацию пароля имена домашних животных, даты рождения, номера телефонов.

- Загрузка программ только через официальные источники App Store или Play Маркет.

- Правильное использование телефона в удаленном режиме.

- Осторожность при использовании незащищенных беспроводных сетей

Как повысить надежность пароля:

- Запрограммировать пароль, который трудно угадать. Для этого важно использовать сложные буквенные, цифровые комбинации, символы, заглавные буквы. Чем сложнее пароль, тем его безопасность увеличивается.

- Не распространять сведения о пароле. Исключения не стоит делать даже для друзей и родственников. Если пароль вводится в публичном месте, нужно проследить, чтобы никто не наблюдал за процессом.

- Полный отказ от автоматической авторизации. Такой способ, безусловно, удобен, но слишком снижает безопасность телефона. Лучше, каждый раз вводить пароль заново.

- Регулярно менять пароли. С определенной периодичностью, следует менять пароли, особенно, если имеется вероятность того, что старый пароль мог кому-то стать доступным.

Вячеслав

Несколько лет работал в салонах сотовой связи двух крупных операторов. Хорошо разбираюсь в тарифах и вижу все подводные камни. Люблю гаджеты, особенно на Android.

Задать вопрос

Какой пароль считается самым небезопасным?

Самым небезопасным паролем можно считать графический ключ, так как чужому человеку достаточно сесть сбоку от пользователя и на расстоянии до 5 метров, заснять процесс разблокировки на видео. Заснятый материал пропускается через специальное приложение, которое в 95 % случаев выдает правильный ключ.

Какие есть способы защиты телефона от взлома?

Никогда нельзя оставлять телефон лежать экраном вверх. Перевернутый телефон защитит от фото, отпечатков на экране и тепловизора.

Ее следует вводить пароли в общих сетях Wi-Fi. Пользование надежным VPN снижает риск взлома.

Не нужно вводить пароли и PIN-коды рукой, на которую надеваются смарт-часы или фитнес-трекеры.

И главное, никогда не сообщать пароли другим людям, будь то друзья, родственники или коллеги по работе.

Сегодня мы узнаем, как грамотно взломать телефон и познакомимся с приложениями, которые действительно осуществляют взлом телефона (звонки, переписка, фото). А также расскажем, как осуществить взлом через номер или через СМС без доступа к телефону.

Можно ли взломать телефон по номеру?

Как взломать телефон – один из самых популярных запросов в Гугле и Яндексе. Он идет наравне с такими запросами, как: «как взломать друга/подругу», «как взломать Instagram» и «как взломать WhatsApp». Другими словами, интерес к взлому чужих телефонов огромен и он не угасает. А раз есть спрос, то будут и предложения.

И еще… перед установкой Вы обязаны знать, что взлом телефона идет в разрез с законом и за эту деятельность могут привлечь не только к денежному штрафу, но и к тюремному сроку. Поэтому вся нижеописанная информация предоставлена исключительно в ознакомительной цели. Мы не одобряем установку подобных софтов с целью проникновения в частную жизнь. Мы Вас предупредили, а Вы уже думайте!

Итак, представляем Вам 7 лучших приложений для взлома телефона, которые позволят видеть все, что делает человек на своем устройстве. Все программы разные и наделены разными функциями. Поэтому, прежде чем установить приложение, ознакомьтесь с его особенностями и решите для себя, какое именно Вам нужно и какое подойдет именно для Ваших запросов и конечных ожиданий.

.

1. Fing Scanner

Это бесплатное хакерское приложение. Позволяет осуществить взлом через номер телефона на расстоянии. Представляет собой очень быстрый сетевой сканер, который можно использовать для поиска телефона, подключенного к точке доступа Wi-Fi. Он моментально покажет его на карте, оценит угрозу сетевой безопасности и поможет устранить возможную проблему с сетью. Не нуждается в установке на целевой смартфон.

Это бесплатное хакерское приложение. Позволяет осуществить взлом через номер телефона на расстоянии. Представляет собой очень быстрый сетевой сканер, который можно использовать для поиска телефона, подключенного к точке доступа Wi-Fi. Он моментально покажет его на карте, оценит угрозу сетевой безопасности и поможет устранить возможную проблему с сетью. Не нуждается в установке на целевой смартфон.

.

2. iKeymonitor

Позволит узнать, как взломать телефон на деньги. Почему именно на деньги? Да потому что в этом приложении встроен кейлоггер, который перехватит абсолютно все нажатия клавиш. Вы понимаете? Этот клавиатурный шпион перехватит логины и пароли от страничек, код банковских карт, цифры, внесенные на калькуляторе. Всё! Поэтому мы и говорим, что эта программа позволяет осуществить взлом телефона на деньги. Хотя, конечно, сами разработчики категорически не согласны с таким применением своей программы. И всегда предупреждают своих пользователей, что нужно соблюдать закон и использовать данный софт только в хороших целях.

Позволит узнать, как взломать телефон на деньги. Почему именно на деньги? Да потому что в этом приложении встроен кейлоггер, который перехватит абсолютно все нажатия клавиш. Вы понимаете? Этот клавиатурный шпион перехватит логины и пароли от страничек, код банковских карт, цифры, внесенные на калькуляторе. Всё! Поэтому мы и говорим, что эта программа позволяет осуществить взлом телефона на деньги. Хотя, конечно, сами разработчики категорически не согласны с таким применением своей программы. И всегда предупреждают своих пользователей, что нужно соблюдать закон и использовать данный софт только в хороших целях.

.

3. IP Webcam

Еще одно прекрасное шпионское приложение, позволяющее организовать взлом через номер телефона на базе Андроид. Но, оно совершенно не похоже на предыдущие два. Оно больше специализируется на шпионаже, так как дает возможность вести видеонаблюдение. Фишка – можно включать удаленно камеру телефона и в режиме онлайн видеть все, что происходит в радиусе этой камеры. Можно командой менять камеры. Например, включить сначала фронтальную, а потом переключиться на основную.

Еще одно прекрасное шпионское приложение, позволяющее организовать взлом через номер телефона на базе Андроид. Но, оно совершенно не похоже на предыдущие два. Оно больше специализируется на шпионаже, так как дает возможность вести видеонаблюдение. Фишка – можно включать удаленно камеру телефона и в режиме онлайн видеть все, что происходит в радиусе этой камеры. Можно командой менять камеры. Например, включить сначала фронтальную, а потом переключиться на основную.

.

4. WardenCam

Идентичное предыдущему хакерскому приложению, которое также позволяет взломать камеру телефона, удаленно ее включать и вести скрытое видеонаблюдение с любой точки мира. Устанавливается и на телефон следящего и на телефон отслеживаемого. Еще одно обязательное условие – и обоих должен быть один и тот же Гугл аккаунт. Позиционирует себя как наблюдатель за домом, когда Вас нет и как родительский контроль за поведением ребенка. Благородно? Да. Ну и остановимся на этом.

Идентичное предыдущему хакерскому приложению, которое также позволяет взломать камеру телефона, удаленно ее включать и вести скрытое видеонаблюдение с любой точки мира. Устанавливается и на телефон следящего и на телефон отслеживаемого. Еще одно обязательное условие – и обоих должен быть один и тот же Гугл аккаунт. Позиционирует себя как наблюдатель за домом, когда Вас нет и как родительский контроль за поведением ребенка. Благородно? Да. Ну и остановимся на этом.

.

5. Family Link

Совершенно другое, не похожее ни на одно из описанных выше шпионских приложений. Оно позволит осуществить взлом по номеру телефона ребенка. Не скрывается. Работает в открытую и является открытым слежением за членами семьи. Предоставит возможность отслеживать местоположение, получать историю браузера, смс-сообщения и детализацию звонков. Позволяет установить ограничения на использование смартфона ребенком.

Совершенно другое, не похожее ни на одно из описанных выше шпионских приложений. Оно позволит осуществить взлом по номеру телефона ребенка. Не скрывается. Работает в открытую и является открытым слежением за членами семьи. Предоставит возможность отслеживать местоположение, получать историю браузера, смс-сообщения и детализацию звонков. Позволяет установить ограничения на использование смартфона ребенком.

.

6. Androrat

Суть данного хакерского приложения заключается в том, что это удаленный взлом через СМС. Т.е. Вам не нужно будет брать в руки телефон, а можно отослать СМС с ссылкой. Человек пройдет по этой ссылке и программы внедриться в систему Андроид. Позволит получить всю информацию об установленных на телефоне приложениях, определять координаты, видеть все контакты, записанные в телефонной книге, удаленно поставить телефон на виброзвонок, открыть браузер, отправить текстовое сообщение, использовать камеру и получать всю инфу про звонки.

Суть данного хакерского приложения заключается в том, что это удаленный взлом через СМС. Т.е. Вам не нужно будет брать в руки телефон, а можно отослать СМС с ссылкой. Человек пройдет по этой ссылке и программы внедриться в систему Андроид. Позволит получить всю информацию об установленных на телефоне приложениях, определять координаты, видеть все контакты, записанные в телефонной книге, удаленно поставить телефон на виброзвонок, открыть браузер, отправить текстовое сообщение, использовать камеру и получать всю инфу про звонки.

.

7. Reptilicus

Лучшее приложение для взлома телефона. Работает на базе Андроид. Устанавливается на целевой аппарат. Ведет тайное наблюдение и автоматически пересылает информацию. Имеет огромный функционал, в котором включены все вышеописанные функции других приложений. Единственное, не сможет включать камеру для онлайн наблюдения. Но позволит делать фотографии и с фронтальной и с основной камеры.

Лучшее приложение для взлома телефона. Работает на базе Андроид. Устанавливается на целевой аппарат. Ведет тайное наблюдение и автоматически пересылает информацию. Имеет огромный функционал, в котором включены все вышеописанные функции других приложений. Единственное, не сможет включать камеру для онлайн наблюдения. Но позволит делать фотографии и с фронтальной и с основной камеры.

После взлома телефона Андроид Вам станут доступны:

- Координаты

- Маршрут

- Запись разговоров

- История звонков

- Переписка (более 10 соцсетей и мессенджеров)

- Голосовые сообщения

- Фотографии

- Контакты

- Установленные приложения

- Уведомления

- Все нажатия клавиш

- Скриншоты экрана

- Включение камеры для фотографирования

- Включение микрофона для записи

- И многое другое

Нужно 1 раз взять телефон в руки и установить туда приложение. На это уйдет примерно 15 минут. Скачать бесплатно можно здесь. Посмотреть руководство по установке можно здесь. Также на сайте есть видео-инструкция и онлайн-консультанты, которые всегда придут к вам на помощь, если у вас возникнут какие-либо вопросы.

.

Вопросы-ответы

1. Можно ли взломать телефон по номеру? – Да, можно. Для этого есть хакерские приложения, которые не нужно устанавливать на телефон, а можно переслать СМС-ку.

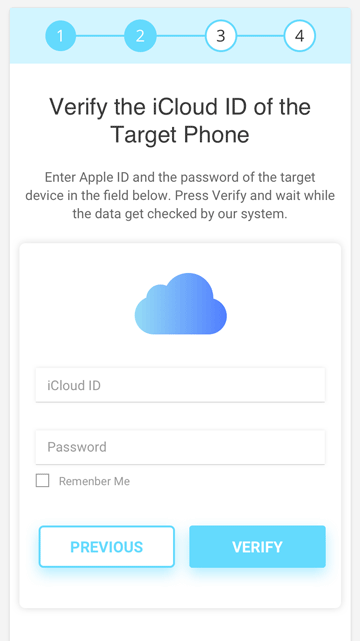

2. Как взломать человека по номеру телефона, если телефон Айфон? – Нужно установить шпионское приложение себе на телефон (например, Cocospy), и когда будете его подключать, то там нужно указать параметры iCloud — логин и пароль аккаунта iCloud владельца этого Айфона.

3. Как взломать телефон не зная номер? – Нужно взять в руки этот телефон и быстренько установить туда шпионское приложение (например, Reptilicus), и тогда Вам не нужно будет знать ни номера, ни логины, ни еще какой-либо информации этого телефона. Зато все, что делает человек на этом телефоне, станет Вам доступным сразу же после установки.

4. Как незаметно взломать человека по номеру телефона? – Нужно после установки программы скрыть значок (иконку) с рабочего стола. А работает приложение тихо, в скрытом режиме, ничем себя не проявляя.

5. Как защитить свой телефон от взлома? – Нужно всегда знать, где Ваш телефон. Если его даете, то присутствуйте и наблюдайте, кто и что делает на Вашем телефоне. Периодически проходитесь антивирусом. Никогда не проходите по неизвестным ссылкам.

.

Заключение

Итак, как взломать номер телефона? Для этого есть совершенно разные программы с совершенно разным функционалом и совершенно разной инсталляцией (установкой). Но суть остается одной – взломать телефон не так сложно, как кажется. Тем более что сейчас существуют легальные, открытые для всех желающих шпионские программы, у которых простая установка. Но никогда не следует забывать, что взлом телефона – это противозаконное действо, за которое может последовать вполне реальное наказание.

Итак, как взломать номер телефона? Для этого есть совершенно разные программы с совершенно разным функционалом и совершенно разной инсталляцией (установкой). Но суть остается одной – взломать телефон не так сложно, как кажется. Тем более что сейчас существуют легальные, открытые для всех желающих шпионские программы, у которых простая установка. Но никогда не следует забывать, что взлом телефона – это противозаконное действо, за которое может последовать вполне реальное наказание.

На Ваши вопросы – ответят наши консультанты!

Как взломать чужой телефон без единого касания? Таких способов много, однако справиться с этой суперсложной задачей по зубам только шпиону, считают многие.

Но так ли реально то, что представлено в голливудских фильмах? Конечно же нет. Не нужно быть Джеймсом Бондом или проникать в башню, чтобы получить контроль над устройством.

Поэтому выбирая шпиона, следует учитывать, что большинству из них требуется физический доступ, а некоторым перед инсталляцией – рутирование/джейлбрейк целевого телефона.

Добиваться root-прав или решиться на джейлбрейк – все равно что обезоружить устройство, сделать его уязвимым перед вредоносным ПО. Хорошо было бы в идеале избежать этого.

В данной статье мы вам подробно расскажем и покажем, как без единого касания взломать чужой телефон.

1. Как взломать чужой телефон без установки на него ПО?

Cocospy – одно из лучших шпионских приложений, с помощью которого можно скрытно и без установки ПО взломать iPhone или Android. Да и прав суперпользователя он от вас не потребует.

Но есть одна загвоздка. У «шпиона» будет только удаленный доступ к iPhone через авторизацию в iCloud.

В случае с устройствами Android, Cocospy нужно установить на целевом телефоне. Иначе никак.

В чем его плюсы?

Cocospy сохраняет все «честно взломанные» данные на вашей панели управления. Благодаря этому «предприимчивому шпиону» у вас окажется даже удаленная информация.

Читать также: Бесплатно загрузить топ-10 лучших приложений-взломщиков для Android

Особенности Cocospy:

Получив доступ к чужому телефону с помощью Cocospy, вы обретете следующее:

- все телефонные контакты

- точную дату и время входящих и исходящих сообщений

- возможность просматривать все текстовые сообщения

- доступ к истории браузера

- всю информацию о событиях, заметках, календаре и т. д.

- трекинг телефона по GPS и т.д.

Узнать больше об уникальных особенностях Cocospy здесь >>

Даже не имея целевого телефона под рукой, вы все равно сможете его взломать на расстоянии и получить доступ ко всем вышеперечисленным опциям.

Ну а если вы решитесь на джейлбрейк или рутирование, то ваш «улов» окажется богаче еще и на гео-блокировку, кейлоггер, отслеживание активности соцсетей и т.д.

Как удаленно взломать телефон без ведома и скрытно для его владельца?

1. Зарегистрируйтесь, чтобы создать учетную запись Cocospy.

2. Введите данные iCloud целевого телефона.

3. Перейдите на панель управления Cocospy … и собственно начинайте сам мониторинг целевого телефона.

2. На абордаж чужого телефона с mSpy

mSpy – универсальное ПО для удаленного мониторинга телефона, причем без ведома его владельца. Проводить джейлбрейк/рутирование не нужно.

С другой стороны, с root-правами у “взломщика” будет больше возможностей. Не нужны они только тем, которые довольствуются базовым набором опций.

Преимущества mSpy

Регистрация звонков:

Вы сможете получить полный доступ к журналу звонков на контролируемом телефоне, чтобы узнать, кто звонил, когда и как долго длился разговор.

Перехват SMS

Мониторинг социальных сетей

mSpy позволяет отслеживать практически все социальные сети, такие как Facebook, WhatsApp, Skype и т.д.

GPS-трекинг

Обеспечивает доступ к интерактивной карте, с помощью которой вы сможете в режиме реального времени определять местонахождение контролируемого телефона.

![]()

Geo-Fencing

С помощью этой опции осуществляется настройка «безопасной» и «опасной» зон. Когда телефон входит или выходит из одной из этих областей, вы сразу же получаете уведомление.

О других преимуществах mSpy вы сможете узнать, прочитав отзывы о mSpy или посетив официальный веб-сайт.

Мониторинг телефона вместе с mSpy

mSpy – шпионское приложение, которое легко приобрести, установить и использовать.

Прежде, чем «идти на дело», определитесь с вариантом пакета, а также решите, что для вас в приоритете: шпионская штучка с root-правами/джейлбрейком или без:

Без джейлбрейк. В этом случае вам потребуется доступ к учетным данным iCloud или Google. Более того, такие опции, как “GPS-трекинг” или “отслеживание соцсетей” будут недоступны.

С джейлбрейк. После установки приложения на контролируемый телефон, “взломщик” получает все: полный контроль и расширенный спектр опций.