Взлом телефона – это возможность на расстоянии получать всю информацию о том, что делает человек на своем телефоне (звонки, переписка, фото, игры, приложения). Представляем 10 лучших программ, позволяющих взломать номер телефона самостоятельно, без услуг хакеров. Это способ, доступный любому человеку (родителям, супругам, руководителям и т.д.). Способ, позволяющий взломать телефон без изучения программирования или каких-либо специальных знаний.

Взлом телефона – это возможность на расстоянии получать всю информацию о том, что делает человек на своем телефоне (звонки, переписка, фото, игры, приложения). Представляем 10 лучших программ, позволяющих взломать номер телефона самостоятельно, без услуг хакеров. Это способ, доступный любому человеку (родителям, супругам, руководителям и т.д.). Способ, позволяющий взломать телефон без изучения программирования или каких-либо специальных знаний.

Хакеры… быть или не быть?

Нашим консультантам очень много поступает вопросов о том, как взломать номер телефона самостоятельно, не прибегая к дорогостоящим, а главное к весьма сомнительным услугам хакеров. Т.е. с каждым разом все меньше и меньше поступает вопросов о хакерских услугах.

И это радует… Люди стали понимать, что настоящий хакер не будет принимать заказы на то, чтобы взломать телефон по номеру, неизвестно от каких людей просто через интернет. И поэтому доверять «хакерам», которые выставляют свои услуги на всеобщее обозрение во всемирной паутине – не то что неразумно, а просто глупо до предела.

Достойная альтернатива

Сейчас разработано достаточно много простых в применении шпионских программ, которых необходимо 1 раз установить на целевой телефон и больше не приближаться к нему. Установка таких софтов предельно легкая и незамысловатая, так как разработчики изначально нацелены на простых людей, не имеющих навыков программирования.

Программы для взлома телефона позволят:

- Родителям видеть, где ходит их чадо после уроков, кому звонит и о чем говорит, кому пишет, какие сайты посещает, какие фото получает.

- Ревнивым супругам узнать, говорит ли правду его вторая половинка и насколько соблюдена верность семейным узам.

- Руководителям вести контроль над времяпровождением свои сотрудников во время рабочего дня.

Внимание! Другие способы взлома очень подробно описаны в статье «5 способов как взломать чужой аккаунт или телефон».

Немного о законе

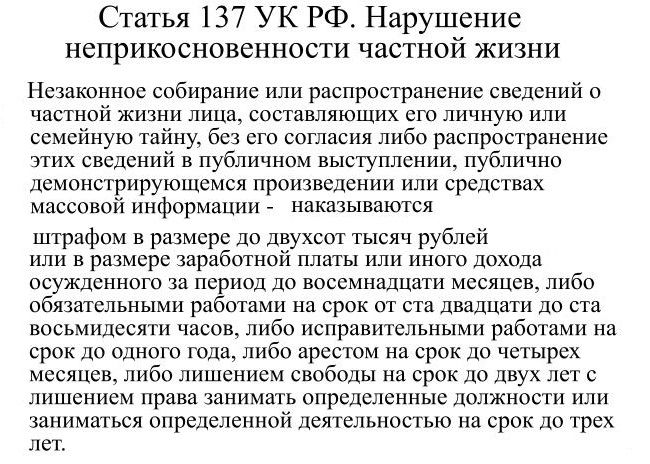

Благодаря тому, что современные телефоны перестали быть аппаратом только для звонков, а стали полноценным хранилищем личной информации, взлом смартфона на сегодняшний день приравнивается к проникновению в личную жизнь, ровно, как и в квартиру, банковскую ячейку и так далее.

Поэтому любое несанкционированное действие по отношению к проникновению в личное пространства (к которому относится и взлом телефона без ведома хозяина) – это нарушение закона. Жертва имеет полное право подать в суд, если кто-то решился взломать телефон без спроса и вытащить оттуда личную информацию (переписку, фотографии, записи звонков, историю передвижения и т.д.).

Топ-10 лучших программ, чтобы взломать телефон самостоятельно

1. Программа для взлома VkurSe

Это самый надежный и проверенный временем способ осуществить взлом телефона. Программа VkurSe позволит быть в курсе всего, что делает человек на своем телефоне. Легальная, находится в свободном доступе. С сайта скачивается бесплатно, устанавливается бесплатно. Завоевало доверие пользователей. На сегодняшний день имеет самый внушительный список функций, которые реально работают. Уже 5 лет подряд занимает 1-е места в списках самых лучших приложений для слежения за телефоном.

Это самый надежный и проверенный временем способ осуществить взлом телефона. Программа VkurSe позволит быть в курсе всего, что делает человек на своем телефоне. Легальная, находится в свободном доступе. С сайта скачивается бесплатно, устанавливается бесплатно. Завоевало доверие пользователей. На сегодняшний день имеет самый внушительный список функций, которые реально работают. Уже 5 лет подряд занимает 1-е места в списках самых лучших приложений для слежения за телефоном.

После взлома телефона Вы будете иметь:

- запись разговоров;

- запись голосовых сообщений;

- периодические снимки экрана (скриншоты);

- перехват переписки WhatsApp, Viber, Telegram, Imo и Gem4me, ВКонтакте, Instagram, Одноклассники, Facebook и KateMobile для Вконтакте;

- перехват Skype при помощи скриншотов;

- просмотр фотографий;

- историю передвижения;

- определение текущих координат;

- удаленное включение микрофона для записи окружения;

- удаленное фотографирование через камеру;

- мониторинг всех установленных приложений;

- перехват нажатий клавиатуры;

- перехват уведомлений;

- и многое другое.

Чтобы испытать данную программу на работоспособность и ознакомится с тем, как осуществляется взлом смартфона:

- Протестируйте демо-версию бесплатно здесь >> скачав ее на целевой телефон. Первые 24 часа она будет работать бесплатно.

- На сайте можно скачать руководство, где показан каждый шаг установки. А также можно посмотреть видео-инструкцию.

- Вопросы можно задать в чат онлайн-поддержки – консультанты отвечают сразу же.

- Можно заказать готовый телефон с установленной программой.

После установки можно скрыть значок программы с рабочего стола. Программа работает в режиме невидимости. Не разряжает батарею. Автоматически собирает информацию и также автоматически передает ее Вам.

2. Программа Cocospy

Идеально подойдет тем, кто ищет, как взломать номер телефона без доступа к самому телефону. Это выход из положения, если никаким образом не удастся взять в руки телефон, а сам телефон является Айфоном. Но помните, если Вы хотите взломать Андроид, тогда установка программы на него обязательна.

Идеально подойдет тем, кто ищет, как взломать номер телефона без доступа к самому телефону. Это выход из положения, если никаким образом не удастся взять в руки телефон, а сам телефон является Айфоном. Но помните, если Вы хотите взломать Андроид, тогда установка программы на него обязательна.

Для удаленного взлома iPhone вам нужно:

- Создать учетную запись на сайте

- Узнать данные целевого Айфона

- Авторизоваться в iCloud

- Введите данные iPhone

- После установки скройте значок программы

Итак, если нужно взломать Айфон без доступа, то эта программа как раз то, что Вам нужно. Надежная, проверенная, работающая, имеющая не такой огромный функционал как у VkurSe, но тоже вполне хороший.

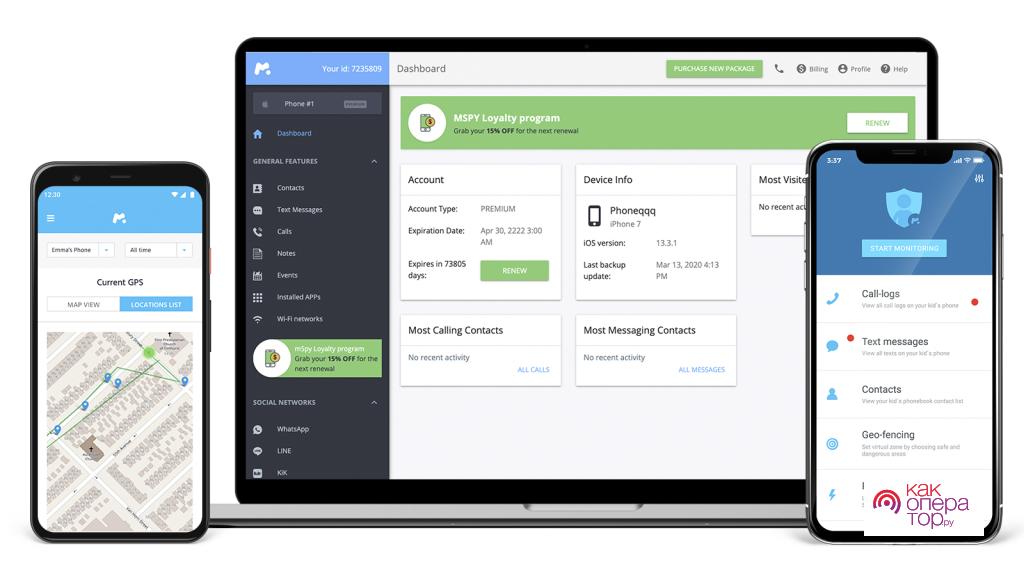

3. Программа mSpy

Если Вы ищите, как взломать телефон Айфон, тогда нужно скачать mSpy для IPhone. Превосходная программа, которая позволит перехватить все переписки с мессенджеров, записать звонки и узнать все, что нажимали на клавиатуре IPhone или iPad (которые работают на операционной системе iOS), а также на мобильных телефонах и планшетах Андроид. Одним словом, это надежная хакерская программа, позволяющая хакнуть телефон, не зависимо от того, на какой операционной системе он работает, Android или же на iOs.

Если Вы ищите, как взломать телефон Айфон, тогда нужно скачать mSpy для IPhone. Превосходная программа, которая позволит перехватить все переписки с мессенджеров, записать звонки и узнать все, что нажимали на клавиатуре IPhone или iPad (которые работают на операционной системе iOS), а также на мобильных телефонах и планшетах Андроид. Одним словом, это надежная хакерская программа, позволяющая хакнуть телефон, не зависимо от того, на какой операционной системе он работает, Android или же на iOs.

4. Программа Neospy

Эта программа покажет, как взломать человека по номеру телефона. Является одним из лучших шпионских софтов. Без Root прав будет записывать звонки, определять местоположение и позволит следить за почтой. Если Андроид рутировать, тогда можно будет отслеживать нажатия клавиатуры, перехватывать переписки с социальных сетей и получить еще массу интересных шпионских возможностей. Взлом Андроида происходит с помощью инсталляции данной программы на сам аппарат.

Эта программа покажет, как взломать человека по номеру телефона. Является одним из лучших шпионских софтов. Без Root прав будет записывать звонки, определять местоположение и позволит следить за почтой. Если Андроид рутировать, тогда можно будет отслеживать нажатия клавиатуры, перехватывать переписки с социальных сетей и получить еще массу интересных шпионских возможностей. Взлом Андроида происходит с помощью инсталляции данной программы на сам аппарат.

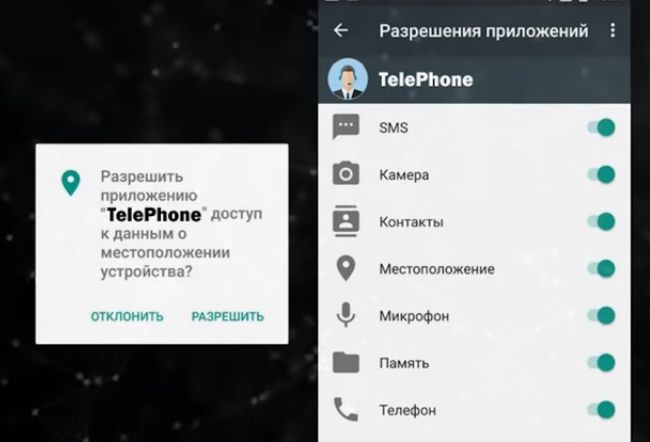

5. Хакерская программа АндроРАТ

Эта программа позволит взломать телефон, зная номер телефона – т.е. подключиться к сервису можно с помощью простого СМС-сообщения или телефонного звонка. Это бесплатный взлом телефона. Установив прогу на телефон, Вы получаете удаленный доступ к телефону. После установки Вы сможете производить практически все действия от лица хозяина:

Эта программа позволит взломать телефон, зная номер телефона – т.е. подключиться к сервису можно с помощью простого СМС-сообщения или телефонного звонка. Это бесплатный взлом телефона. Установив прогу на телефон, Вы получаете удаленный доступ к телефону. После установки Вы сможете производить практически все действия от лица хозяина:

- звонить;

- отправлять тексты;

- делать снимки с камеры;

- открывать URL в браузере по умолчанию;

- собирать информацию об полученных сообщениях;

- отслеживать координаты на карте;

- и другое.

Поэтому, если Вам нужен взлом через СМС без доступа к телефону, тогда эта программа подойдет для Вас как нельзя лучше.

6. Хакерское приложение Hackode

Это приложение позволит осуществить взлом по номеру телефона. Работает на базе Андроид. Нужно установить 3 модуля: для разведки, сканирования и безопасности. Вам станут доступны Гугл аккаунты, IP-адреса, поисковик и т.д. Это приложение прекрасно подойдет для ИТ-специалистов. Ссылку на данную программу для взлома скачать бесплатно можно с их официального сайта.

Это приложение позволит осуществить взлом по номеру телефона. Работает на базе Андроид. Нужно установить 3 модуля: для разведки, сканирования и безопасности. Вам станут доступны Гугл аккаунты, IP-адреса, поисковик и т.д. Это приложение прекрасно подойдет для ИТ-специалистов. Ссылку на данную программу для взлома скачать бесплатно можно с их официального сайта.

7. Динамический анализ от DroidBox

Одно из лучших приложений для взлома Android. Дает возможность увидеть все установленные программы на смартфоне. Также можно узнать буквально все о сетевом трафике. Кроме того Вы сможете получать СМС-сообщения и телефонные звонки. Возможно не в записи, а в развернутом детальном описании. Это напрямую зависит от версии Андроида и марки телефона. Например, то, что можно увидеть на корейских аппаратах 2016 года выпуска, никаким образом не удастся увидеть на смартфонах китайского производства 2020 года. Поэтому нужно установить и проверить работоспособность конкретно на целевом телефоне.

Одно из лучших приложений для взлома Android. Дает возможность увидеть все установленные программы на смартфоне. Также можно узнать буквально все о сетевом трафике. Кроме того Вы сможете получать СМС-сообщения и телефонные звонки. Возможно не в записи, а в развернутом детальном описании. Это напрямую зависит от версии Андроида и марки телефона. Например, то, что можно увидеть на корейских аппаратах 2016 года выпуска, никаким образом не удастся увидеть на смартфонах китайского производства 2020 года. Поэтому нужно установить и проверить работоспособность конкретно на целевом телефоне.

8. Router Default Passwords

По названию сразу становится понятно, что это программа для взлома Android, которая подберет пароль от Web/Http/Telnet интерфейса Вашего маршрутизатора по умолчанию. Другими словами, Вы сможете быстро узнать пароль от роутера. Кроме того Вам будут доступны настройки устройства. Разработчики этой хакерской программы предупреждают, что она не создана для подбора паролей доступа к Wi-Fi и никаким образом не связана с взломом чужого телефона.

По названию сразу становится понятно, что это программа для взлома Android, которая подберет пароль от Web/Http/Telnet интерфейса Вашего маршрутизатора по умолчанию. Другими словами, Вы сможете быстро узнать пароль от роутера. Кроме того Вам будут доступны настройки устройства. Разработчики этой хакерской программы предупреждают, что она не создана для подбора паролей доступа к Wi-Fi и никаким образом не связана с взломом чужого телефона.

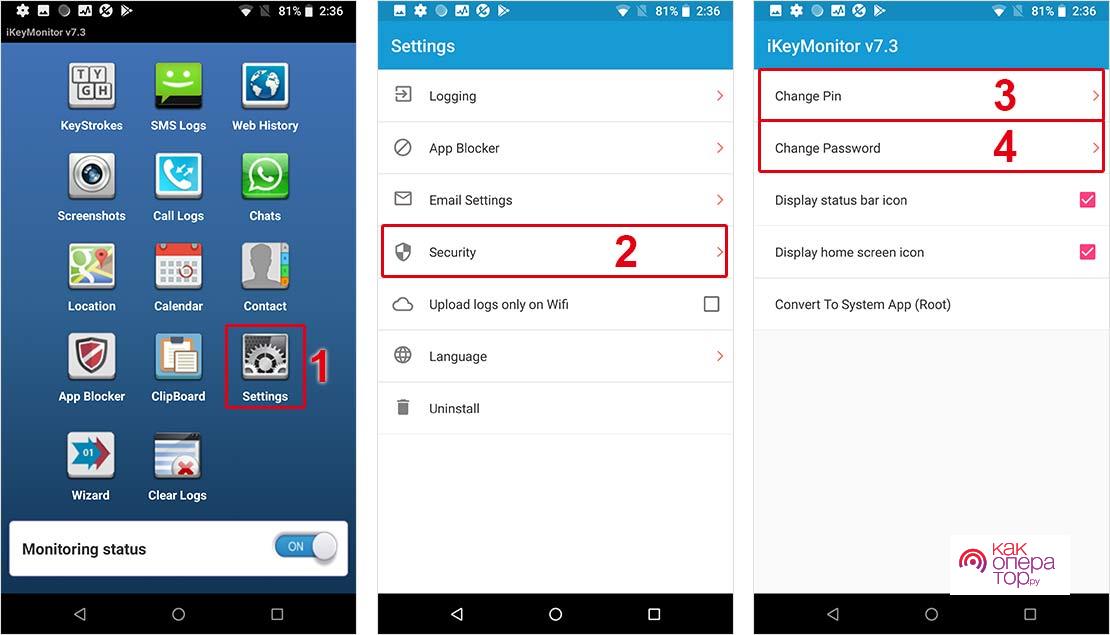

9. Программа iKeyMonitor

Взлом через номер телефона можно провести и с помощью этой, довольно популярной программы. Она устанавливается непосредственно на телефон. Имеет базовые шпионские функции доступные без Root прав и функции, которые открываются после того, как вы рутируете телефон. Есть бесплатный тестовый период. Поможет перехватить пароли соцсетей, банковских карт и от самого устройства. Также записывает звонки и передает переписку.

Взлом через номер телефона можно провести и с помощью этой, довольно популярной программы. Она устанавливается непосредственно на телефон. Имеет базовые шпионские функции доступные без Root прав и функции, которые открываются после того, как вы рутируете телефон. Есть бесплатный тестовый период. Поможет перехватить пароли соцсетей, банковских карт и от самого устройства. Также записывает звонки и передает переписку.

10. Программа Android Monitor

![]() Позволит понять, как взломать человека по номеру телефона. Устанавливается непосредственно на целевой телефон Андроид. После установки скрывается. Работает автоматически. Имеет большинство шпионских функций. Поможет отслеживать передвижение, а также знать кому пишет и звонит человек, чем он интересуется в интернете и кого лайкает в соцсетях. Работает и устанавливается аналогично программе VkurSe. Бесплатно скачать установочный файл можно с официального сайта.

Позволит понять, как взломать человека по номеру телефона. Устанавливается непосредственно на целевой телефон Андроид. После установки скрывается. Работает автоматически. Имеет большинство шпионских функций. Поможет отслеживать передвижение, а также знать кому пишет и звонит человек, чем он интересуется в интернете и кого лайкает в соцсетях. Работает и устанавливается аналогично программе VkurSe. Бесплатно скачать установочный файл можно с официального сайта.

Заключение

Так можно ли взломать телефон по номеру, через СМС или установив программу для взлома? Да, можно. И это под силу обычному пользователю.

Мы предоставили различные программы для взлома телефона. Они разные и предоставят Вам в конечном итоге разную информацию. Поэтому, перед тем как выбирать, какой именно взлом Вам нужен, сначала задумайтесь, что именно Вы хотите получить от этой программы в итоге. И тогда выбор станет гораздо легче. Как говорится: «Когда ставишь конкретную цель, то идти к ней легче».

Остались вопросы? Пишите в нашу онлайн-поддержку!

Вам будет интересно: Топ 15 лучших программ для слежки за телефоном

Сегодня мы узнаем, как грамотно взломать телефон и познакомимся с приложениями, которые действительно осуществляют взлом телефона (звонки, переписка, фото). А также расскажем, как осуществить взлом через номер или через СМС без доступа к телефону.

Можно ли взломать телефон по номеру?

Как взломать телефон – один из самых популярных запросов в Гугле и Яндексе. Он идет наравне с такими запросами, как: «как взломать друга/подругу», «как взломать Instagram» и «как взломать WhatsApp». Другими словами, интерес к взлому чужих телефонов огромен и он не угасает. А раз есть спрос, то будут и предложения.

И еще… перед установкой Вы обязаны знать, что взлом телефона идет в разрез с законом и за эту деятельность могут привлечь не только к денежному штрафу, но и к тюремному сроку. Поэтому вся нижеописанная информация предоставлена исключительно в ознакомительной цели. Мы не одобряем установку подобных софтов с целью проникновения в частную жизнь. Мы Вас предупредили, а Вы уже думайте!

Итак, представляем Вам 7 лучших приложений для взлома телефона, которые позволят видеть все, что делает человек на своем устройстве. Все программы разные и наделены разными функциями. Поэтому, прежде чем установить приложение, ознакомьтесь с его особенностями и решите для себя, какое именно Вам нужно и какое подойдет именно для Ваших запросов и конечных ожиданий.

.

1. Fing Scanner

Это бесплатное хакерское приложение. Позволяет осуществить взлом через номер телефона на расстоянии. Представляет собой очень быстрый сетевой сканер, который можно использовать для поиска телефона, подключенного к точке доступа Wi-Fi. Он моментально покажет его на карте, оценит угрозу сетевой безопасности и поможет устранить возможную проблему с сетью. Не нуждается в установке на целевой смартфон.

Это бесплатное хакерское приложение. Позволяет осуществить взлом через номер телефона на расстоянии. Представляет собой очень быстрый сетевой сканер, который можно использовать для поиска телефона, подключенного к точке доступа Wi-Fi. Он моментально покажет его на карте, оценит угрозу сетевой безопасности и поможет устранить возможную проблему с сетью. Не нуждается в установке на целевой смартфон.

.

2. iKeymonitor

Позволит узнать, как взломать телефон на деньги. Почему именно на деньги? Да потому что в этом приложении встроен кейлоггер, который перехватит абсолютно все нажатия клавиш. Вы понимаете? Этот клавиатурный шпион перехватит логины и пароли от страничек, код банковских карт, цифры, внесенные на калькуляторе. Всё! Поэтому мы и говорим, что эта программа позволяет осуществить взлом телефона на деньги. Хотя, конечно, сами разработчики категорически не согласны с таким применением своей программы. И всегда предупреждают своих пользователей, что нужно соблюдать закон и использовать данный софт только в хороших целях.

Позволит узнать, как взломать телефон на деньги. Почему именно на деньги? Да потому что в этом приложении встроен кейлоггер, который перехватит абсолютно все нажатия клавиш. Вы понимаете? Этот клавиатурный шпион перехватит логины и пароли от страничек, код банковских карт, цифры, внесенные на калькуляторе. Всё! Поэтому мы и говорим, что эта программа позволяет осуществить взлом телефона на деньги. Хотя, конечно, сами разработчики категорически не согласны с таким применением своей программы. И всегда предупреждают своих пользователей, что нужно соблюдать закон и использовать данный софт только в хороших целях.

.

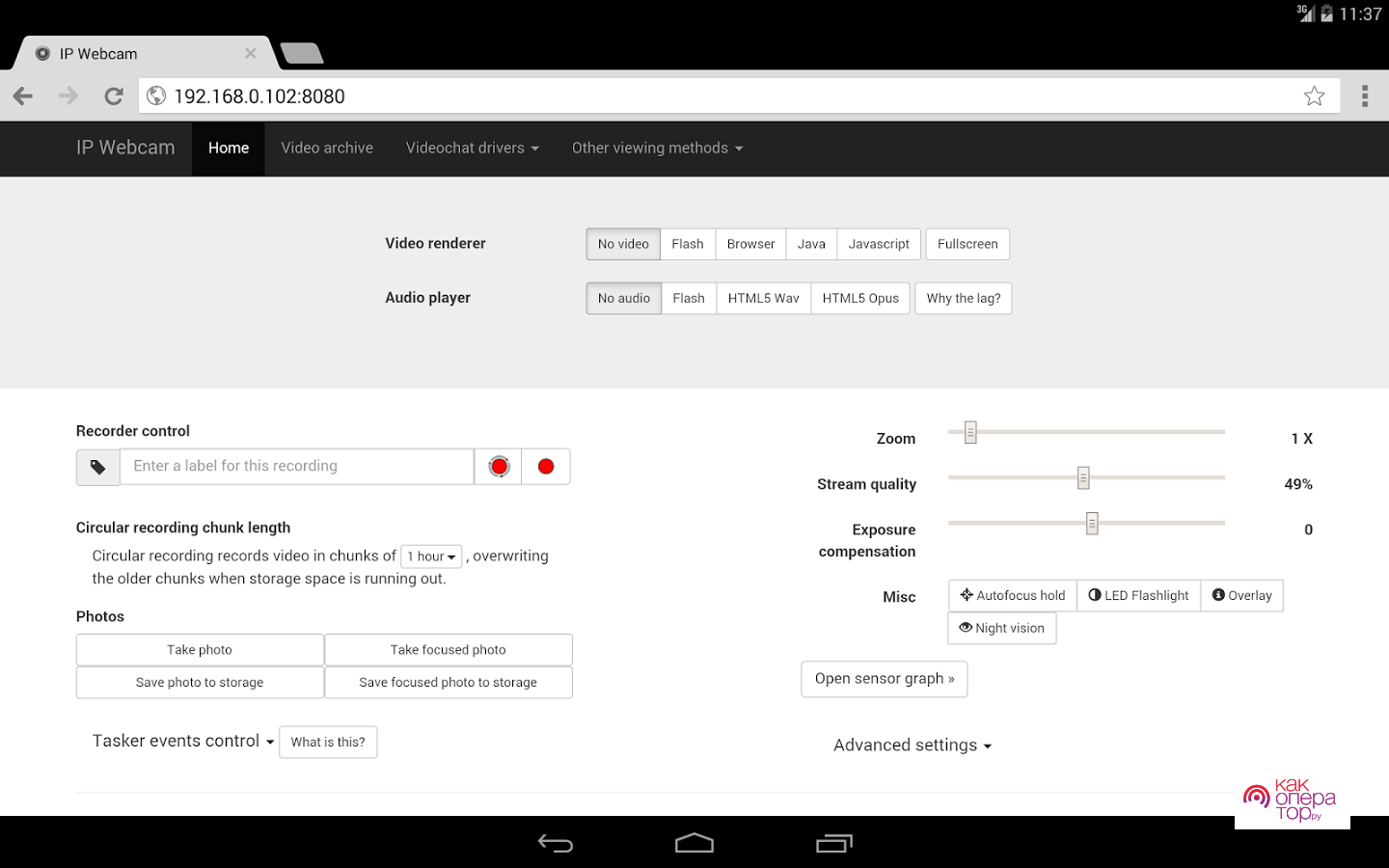

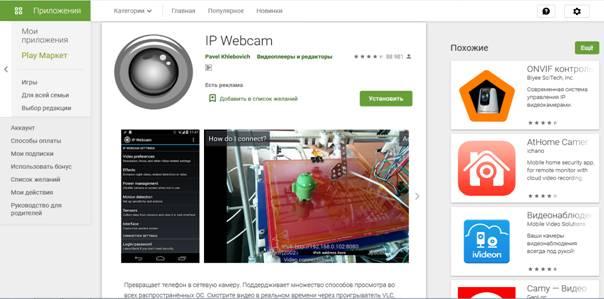

3. IP Webcam

Еще одно прекрасное шпионское приложение, позволяющее организовать взлом через номер телефона на базе Андроид. Но, оно совершенно не похоже на предыдущие два. Оно больше специализируется на шпионаже, так как дает возможность вести видеонаблюдение. Фишка – можно включать удаленно камеру телефона и в режиме онлайн видеть все, что происходит в радиусе этой камеры. Можно командой менять камеры. Например, включить сначала фронтальную, а потом переключиться на основную.

Еще одно прекрасное шпионское приложение, позволяющее организовать взлом через номер телефона на базе Андроид. Но, оно совершенно не похоже на предыдущие два. Оно больше специализируется на шпионаже, так как дает возможность вести видеонаблюдение. Фишка – можно включать удаленно камеру телефона и в режиме онлайн видеть все, что происходит в радиусе этой камеры. Можно командой менять камеры. Например, включить сначала фронтальную, а потом переключиться на основную.

.

4. WardenCam

Идентичное предыдущему хакерскому приложению, которое также позволяет взломать камеру телефона, удаленно ее включать и вести скрытое видеонаблюдение с любой точки мира. Устанавливается и на телефон следящего и на телефон отслеживаемого. Еще одно обязательное условие – и обоих должен быть один и тот же Гугл аккаунт. Позиционирует себя как наблюдатель за домом, когда Вас нет и как родительский контроль за поведением ребенка. Благородно? Да. Ну и остановимся на этом.

Идентичное предыдущему хакерскому приложению, которое также позволяет взломать камеру телефона, удаленно ее включать и вести скрытое видеонаблюдение с любой точки мира. Устанавливается и на телефон следящего и на телефон отслеживаемого. Еще одно обязательное условие – и обоих должен быть один и тот же Гугл аккаунт. Позиционирует себя как наблюдатель за домом, когда Вас нет и как родительский контроль за поведением ребенка. Благородно? Да. Ну и остановимся на этом.

.

5. Family Link

Совершенно другое, не похожее ни на одно из описанных выше шпионских приложений. Оно позволит осуществить взлом по номеру телефона ребенка. Не скрывается. Работает в открытую и является открытым слежением за членами семьи. Предоставит возможность отслеживать местоположение, получать историю браузера, смс-сообщения и детализацию звонков. Позволяет установить ограничения на использование смартфона ребенком.

Совершенно другое, не похожее ни на одно из описанных выше шпионских приложений. Оно позволит осуществить взлом по номеру телефона ребенка. Не скрывается. Работает в открытую и является открытым слежением за членами семьи. Предоставит возможность отслеживать местоположение, получать историю браузера, смс-сообщения и детализацию звонков. Позволяет установить ограничения на использование смартфона ребенком.

.

6. Androrat

Суть данного хакерского приложения заключается в том, что это удаленный взлом через СМС. Т.е. Вам не нужно будет брать в руки телефон, а можно отослать СМС с ссылкой. Человек пройдет по этой ссылке и программы внедриться в систему Андроид. Позволит получить всю информацию об установленных на телефоне приложениях, определять координаты, видеть все контакты, записанные в телефонной книге, удаленно поставить телефон на виброзвонок, открыть браузер, отправить текстовое сообщение, использовать камеру и получать всю инфу про звонки.

Суть данного хакерского приложения заключается в том, что это удаленный взлом через СМС. Т.е. Вам не нужно будет брать в руки телефон, а можно отослать СМС с ссылкой. Человек пройдет по этой ссылке и программы внедриться в систему Андроид. Позволит получить всю информацию об установленных на телефоне приложениях, определять координаты, видеть все контакты, записанные в телефонной книге, удаленно поставить телефон на виброзвонок, открыть браузер, отправить текстовое сообщение, использовать камеру и получать всю инфу про звонки.

.

7. Reptilicus

Лучшее приложение для взлома телефона. Работает на базе Андроид. Устанавливается на целевой аппарат. Ведет тайное наблюдение и автоматически пересылает информацию. Имеет огромный функционал, в котором включены все вышеописанные функции других приложений. Единственное, не сможет включать камеру для онлайн наблюдения. Но позволит делать фотографии и с фронтальной и с основной камеры.

Лучшее приложение для взлома телефона. Работает на базе Андроид. Устанавливается на целевой аппарат. Ведет тайное наблюдение и автоматически пересылает информацию. Имеет огромный функционал, в котором включены все вышеописанные функции других приложений. Единственное, не сможет включать камеру для онлайн наблюдения. Но позволит делать фотографии и с фронтальной и с основной камеры.

После взлома телефона Андроид Вам станут доступны:

- Координаты

- Маршрут

- Запись разговоров

- История звонков

- Переписка (более 10 соцсетей и мессенджеров)

- Голосовые сообщения

- Фотографии

- Контакты

- Установленные приложения

- Уведомления

- Все нажатия клавиш

- Скриншоты экрана

- Включение камеры для фотографирования

- Включение микрофона для записи

- И многое другое

Нужно 1 раз взять телефон в руки и установить туда приложение. На это уйдет примерно 15 минут. Скачать бесплатно можно здесь. Посмотреть руководство по установке можно здесь. Также на сайте есть видео-инструкция и онлайн-консультанты, которые всегда придут к вам на помощь, если у вас возникнут какие-либо вопросы.

.

Вопросы-ответы

1. Можно ли взломать телефон по номеру? – Да, можно. Для этого есть хакерские приложения, которые не нужно устанавливать на телефон, а можно переслать СМС-ку.

2. Как взломать человека по номеру телефона, если телефон Айфон? – Нужно установить шпионское приложение себе на телефон (например, Cocospy), и когда будете его подключать, то там нужно указать параметры iCloud — логин и пароль аккаунта iCloud владельца этого Айфона.

3. Как взломать телефон не зная номер? – Нужно взять в руки этот телефон и быстренько установить туда шпионское приложение (например, Reptilicus), и тогда Вам не нужно будет знать ни номера, ни логины, ни еще какой-либо информации этого телефона. Зато все, что делает человек на этом телефоне, станет Вам доступным сразу же после установки.

4. Как незаметно взломать человека по номеру телефона? – Нужно после установки программы скрыть значок (иконку) с рабочего стола. А работает приложение тихо, в скрытом режиме, ничем себя не проявляя.

5. Как защитить свой телефон от взлома? – Нужно всегда знать, где Ваш телефон. Если его даете, то присутствуйте и наблюдайте, кто и что делает на Вашем телефоне. Периодически проходитесь антивирусом. Никогда не проходите по неизвестным ссылкам.

.

Заключение

Итак, как взломать номер телефона? Для этого есть совершенно разные программы с совершенно разным функционалом и совершенно разной инсталляцией (установкой). Но суть остается одной – взломать телефон не так сложно, как кажется. Тем более что сейчас существуют легальные, открытые для всех желающих шпионские программы, у которых простая установка. Но никогда не следует забывать, что взлом телефона – это противозаконное действо, за которое может последовать вполне реальное наказание.

Итак, как взломать номер телефона? Для этого есть совершенно разные программы с совершенно разным функционалом и совершенно разной инсталляцией (установкой). Но суть остается одной – взломать телефон не так сложно, как кажется. Тем более что сейчас существуют легальные, открытые для всех желающих шпионские программы, у которых простая установка. Но никогда не следует забывать, что взлом телефона – это противозаконное действо, за которое может последовать вполне реальное наказание.

На Ваши вопросы – ответят наши консультанты!

Мобильный телефон стал местом сосредоточения всей информации. Именно поэтому многие пытаются взломать его для получения доступа к паролям различных аккаунтов и личным файлам. Выделяют большое количество способов, как это можно сделать. Взлом осуществляется удаленно при подключении устройства к Wi-fi или иной сети. При этом владелец устройства может не подозревать, что посторонние люди получили доступ.

Содержание

- Что такое взлом телефона

- Зачем нужен взлом чужого телефона

- Какими способами можно взломать телефон

- Приложения для удаленного доступа к чужому телефону

- Стоит ли пользоваться услугами сомнительных компаний

- Последствия взлома чужого телефона

- Как обезопасить свой телефон от взлома

Что такое взлом телефона

Многие считают, что взломать устройство на Android или другой операционной системе можно только при получении к нему прямого доступа. Но при подключении wifi мобильный телефон становится частью большой сети.

После взлома злоумышленники получают полный доступ к памяти, истории и другим моментам. При подключении вай фай или другой сети они смогут совершать голосовые звонки, отправлять текстовые сообщения, удалять сообщения и настраивать все параметры.

Чаще всего удаленный доступ получают для использования личной информации абонента. Это касается доступа к различным приложениям, банковским и электронным счетам, адресам электронной почты.

При получении доступа к Андроид злоумышленники смогут скачать фотографии, переписки, аккаунты приложений и многое другое. Для большинства это равносильно вторжению в личную жизнь.

Зачем нужен взлом чужого телефона

Получение удаленного неразрешенного доступа к устройству на Андроид равносильно вторжению в личную жизнь. Именно поэтому владелец может обратиться в правоохранительные органы по факту взлома и написать заявление. Часто смена паролей не помогает со сложившейся ситуацией.

Часто встречается ситуация, когда в поиске доступа обращаются за помощью близкие люди. Это связано с волнением по поводу ребенка, а также при подозрении об измене. В интернете встречается большое количество приложений, которые связаны с удаленным взломом.

Недоверчивые руководители также взламывают устройства своих подчиненных. Это касается служебных устройств. Процесс предусматривает получение доступа удаленно по сети. Сделать это можно несколькими способами, все зависит от сложности поставленной задачи.

Какими способами можно взломать телефон

Существует большое количество способов, как подключиться к мобильному устройству. Выбор осуществляется в зависимости от поставленной задачи. Первый предусматривает использование специальных программ для удаленного доступа для взлома пароля. Один из способов предусматривает обращение в компанию, которая специализируется на предоставлении подобных услуг.

Существует большое количество программ, которые позволяют получить удаленный доступ. Для этого не требуются пароли, а также большие знания программиста. Жертва не сможет узнать о том, что с устройства считывается информация. Подбор данных осуществляется автоматически. Однако есть и недостаток – обходятся такие приложения дорого, вероятность получения удаленного доступа относительно невелика. Программы шпионы делятся на две категории:

- С доступом к мобильному устройству. В эту категорию относят много приложений, они работают на телефоне. Поэтому главное условие заключается в их установке на устройстве жертвы. Владелец должен установить утилиту, после чего информация будет передаваться на удаленный сервер. Для этого не потребуется пароль и другие данные. Установка и настройка совершается только один раз .

- Без доступа к мобильному устройству. На сегодняшний день встречается большое количество случаев, когда взлому подлежит удаленный сервер хранения информации. При синхронизации все данные передаются на облачное хранилище. При этом требуется пароль и другие данные. Распространенная ситуация связана с использованием iCloud при подключении к устройству Apple. Недостаток у подобного метода заключается в том, что не все используют облачное хранилище, а синхронизация информации происходит с определенным периодом.

Без специальной программы для реализации подобной задачи не обойтись. Вручную взломать сеть получится только у программистов с большим опытом работы.

Приложения для удаленного доступа к чужому телефону

Специальные приложения обеспечивают связь при подключении к интернету. Они специально создаются для изменения системных папок и файлов. После этого при каждом подключении к интернету устройство будет передавать все файлы. Наиболее распространено следующее программное обеспечение:

- IP Webcam.

- iKeymontor.

- mSPY.

- Spyzie.

Программы устанавливают многие пользователи. Поэтому не нужно сомневаться в качестве предоставляемых услуг.

Каждый вариант характеризуется своими особенностями, которые должны учитываться. Некоторые позволят получить доступ к мобильным устройствам соседа, другие считаются профессиональным решением, который дает полный доступ и возможность удаленного управления.

Большинство приложения распространяется бесплатно. Однако их функционал существенно урезан, есть проблемы с удаленным доступом. Для полноценного отслеживания лучше доверять продукту компаний, которые берут абонентскую или фиксированную плату. За счет этого они получают финансирование, которое позволяет постоянно поддерживать проект.

iKeymonitor

Одно из популярных предложений. Особенность заключается в кейлоггере – специальная функция, которая позволяет взломщику удаленно использовать клавиатуру для ввода информации. Еще одна особенность касается возможность установки на различных платформах. Есть версия для Андроид или Mac. Инструкция по использованию:

- Через страничку создается личный аккаунт.

- На мобильном устройстве, которое подвергается взлому, нужно зайти на сайт и вести данные для входа.

- На специальной странице расположен файл, который должен быть загружен на устройство.

- Программа проводит сбор всей нужной системной информации.

Удаленный доступ можно получить с официального сайта разработчика. В этом случае можно избежать вредоносных программ и файлов, которые могут попасть на ПК.

IP Webcam

Этот вариант подходит не для удаленного управления, а шпионажа. Это связано с тем, что можно следить за устройством жертвы. Для этого используется фронтальная или основная камера устройства. Также есть возможность просмотра информации, которая храниться на памяти. Единственный недостаток – рассчитана программа исключительно на операционную систему Android.

Для взлома камеры мобильного телефона нужно выполнить ряд шагов. Они следующие:

- Устанавливается IP Webcam на мобильном телефоне жертвы и втором, который будет использоваться для мониторинга.

- Запускается программа, и нажимается клавиша Start server.

- После этого произойдет передача видео и фото. В нижней части экрана есть адресная строка, с которой копируется информация и вводится в браузер.

Владелец не должен знать, что шпион установлен. Для этого в настройках делается клик по кнопке Run in background. Еще один недостаток заключается в том, что будет использоваться большое количество энергии для передачи информации.

MSPY

MSPY – считается самым популярным шпионом, который по сетям позволяет взламывать чужие устройства. К особенностям относят несколько моментов:

- Кейлоггер – возможность восстановления информации, которая набиралась ранее на клавиатуре.

- Geo-Fencing – функция, которая отображает информацию о текущем местоположении.

- Отслеживание действий в соц сетях – получает доступ к социальным сетям, для его не требует подбор информации.

Использование шпиона возможно при выполнении ряда условий. Установка и запуск осуществляется в несколько этапов:

- Нужно купить лицензию. Работает сервис исключительно при оплате абонентской платы. От количества функций зависит цена.

- В отправленном письме на почту указывается, какой вариант требуется для взлома гаджета.

- При получении доступа без jailbreak требуется Apple ID и пароль жертвы.

- Для получения доступа JailBreak нужно установить утилиту на устройство, которое должно быть взломано.

После выполнения этих шагов осуществляется connect и софт позволяет проводить мониторинг всех данных.

Единственный недостаток заключается в том, что установить софт можно только на устройстве Apple. При этом могут возникнуть трудности с добавлением аккаунта жертвы.

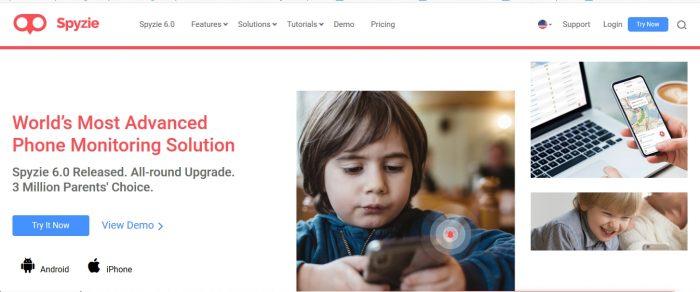

Spyzie

Этот софт предназначен для взлома операционной системы без получения root права. Это означает, что права на редактирование и изменения файлов не потребуется. Еще одна полезная функция заключается в возможности удаления информации дистанционно. Настройка осуществляется следующим образом:

- Нужно провести регистрацию на официальном сайте.

- Вводятся данные смартфона.

- Осуществляется загрузка на устройство жертвы, вводятся данные для авторизации.

Мониторинг осуществляется с официального сайта разработчика. Это исключает вероятность, что при мониторинге будет передан вирусный файл. С официального источника есть версия для Android и Apple.

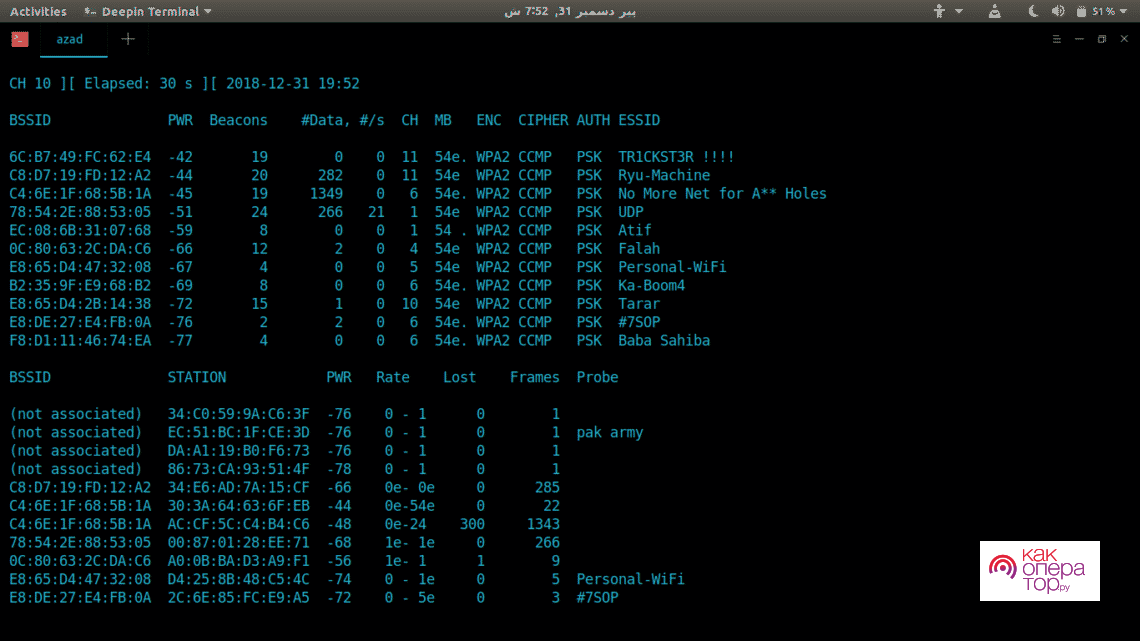

Aircrack

Еще одна распространенная утилита, которая используется для взлома роутера. За счет получения доступа к маршрутизатору по wps или wpa можно перехватывать все пароли, а также данные о действиях в интернете.

Для использования Aircrack потребуется handshake. При перехвате этой информации она загружается в утилиту, после чего обрабатывается для получения прямого доступа.

Стоит ли пользоваться услугами сомнительных компаний

Приведенные выше информация указывает на то, что сторонний софт подходит только в случае наличия прямого доступа к мобильному телефону жертвы. При отсутствии доступа многие решают обратиться в фирму, которая предоставляет соответствующие услуги.

Есть возможность получить удаленный доступ без возможности установить стороннюю программу или утилиту.

В отличие от программного обеспечения, возможен взлом и различных сторонних сервисов или социальных сетей.

Большое количество мошенников, которые пытаются заработать на желании получить доступ к устройству своего любимого человека.

Очень дорогие услуги. Ссылаясь на сложность поставленной задачи, подобные компании требуют большие деньги. При этом никто не дает гарантий.

Может быть предоставлен только частичный доступ. Все приложения, которые позволяют работать с социальными сетями и другими ресурсами, кодируют данные входа.

При работе с фирмами главное убедиться в том, что они выполнят свои обязательства. Злоумышленники используют различные способы обмана. Они создают видимость, что получили доступ, но при этом не проводят никакой работы. Поэтому следует уделить внимание несколькими моментам:

- Выплата аванса. Часто подобные компании работают только по предварительной предоплате. При этом сумма варьирует в большом диапазоне. Верить отзывам, размещенным на сайте и сторонних ресурсах, не стоит, так как купить их не составит труда. Однако, понять подобные фирмы просто – если они проделают работу и заказчик откажется от своих целей, они могут потерять время и средства. Поэтому сотрудничество всегда связано с риском.

- Нельзя доверять предложениям по низкой стоимости. Удаленный взлом устройства – сложная задача, для реализации которой требуются определенные навыки и знания. Программисты, обладающие нужными навыками, не будут работать всего за несколько тысяч. Однако, слишком высокие ценники тоже должны отпугивать.

- Гарантии. Этот пункт считается одним из наиболее важных. При переводе задатка компания, которая взялась за работу, должна после некоторого времени предоставить подтверждения взлома. Обычно это связано со скриншотами, но определить целевое устройство по ним практически невозможно. В лучшем случае – программисты дадут временный доступ к устройству или запишут видео с подтверждением входа в социальные сети. В каждом случае заказчик и исполнитель договариваются в индивидуальном порядке.

Еще один фактор который стоит учитывать, нельзя обращаться в компании из первых результатов поисковой выдачи. Каждый случай взлома – нарушение установленных законов. Поэтому компании, которые действительно выполняют подобные задачи, стараются скрыть свою деятельность.

Найти подобную фирму сложно. Просто забить в поисковой системе запрос недостаточно. Большинство программистов не рекламирует свою деятельность с целью безопасности. Есть компании, которые отвечают за корпоративную слежку. Услуги обходятся очень дорого, но они могут взломать не только мобильный телефон, но и получить доступ ко всем нужным платформам.

Последствия взлома чужого телефона

Утечка личной информации считается мошенничеством. При обнаружении взлома жертва может подать заявление в правоохранительные органы.

На практике найти того, кто попытался получить личные данные очень сложно. Это связано с тем, что большинство методов предусматривает использование стороннего сервиса. Поэтому отследить злоумышленников очень сложно. Обычными делами правоохранительные органы занимаются только формально, так как для этого нужно подключать большое количество специалистов.

В некоторых случаях владелец устройства узнает о взломе. Это приводит к тому, что он меняет все пароли и устанавливает антивирусную программу.

Как обезопасить свой телефон от взлома

С каждым годом вероятность взлома смартфона увеличивается. Существует большое количество программ подбора паролей и другой информации. Поэтому подключаться к интернету следует с обеспечением защиты. Рекомендации выглядят следующим образом:

- Не допускать физический доступ. Это делается путем установки пароля для снятия блокировки. На установку утилиты, которая будет шпионить, достаточно всего несколько минут. Специалисты не рекомендуют использовать отпечаток пальцев или сетчатки, безопаснее всего цифровой код и 4 символов. Можно сочетать несколько способов защиты входа.

- Нельзя размещать личные данные о сервисах на публичных площадках. При этом важно понимать, что некоторые отдают свою конфиденциальную информацию неосознанно. Примером считается введение логинов и паролей на страницах сайтов, которые создаются в качестве подставных. Другими словами, злоумышленники создают похожие страницы и доменное имя. Ошибиться очень просто, нужно всегда уделять внимание адресной строке и сертификату.

- Установка программного обеспечения, которое выступает в качестве защиты. При этом предусматривается своевременное обновление и следование рекомендациям при установке или использовании.

Часто возникают проблемы с использованием устройства без антивирусной программы. При загрузке приложений с непроверенных источников есть вероятность, что будет занесен вирусный файл. Со временем он может предоставить злоумышленникам удаленный доступ или просто испортить операционную систему, а также удалить всю информацию.

Приведенная выше информация указывает на то, что есть большое количество способов получения доступа к чужому устройству. При выборе учитывается возможность установки утилиты, а также некоторые другие моменты.

По мнению большинства пользователей мобильных устройств, взлом телефона — это получение несанкционированного с хозяином устройства доступа к системным данным аппарата.

Содержание

- Что такое взлом телефона

- Зачем нужен взлом чужого телефона

- Какими способами можно взломать телефон

- Приложения для удаленного доступа к чужому телефону

- Стоит ли пользоваться услугами сомнительных компаний

- Последствия взлома чужого телефона

- Как обезопасить свой телефон от взлома

Что такое взлом телефона

На первый взгляд данное действие кажется противозаконным. Ведь современные мобильные устройства используют не только как средства связи с окружающим миром. В данный момент смартфоны — это хранилища огромного количества личной информации пользователя.

При взломе телефонного аппарата «злоумышленник» получает доступ ко всем интимным данным «жертвы». В том числе: фотографиям, видеозаписям, перепискам, заметкам, аккаунтам приложений, которые установлены на смартфоне. Для большинства людей подобный взлом равен проникновению в личную жизнь.

Кроме того, некоторые способы взломы предоставляет возможность управлять мобильным устройством «жертвы». То есть «злоумышленник» получает доступ практически ко всему функционалу смартфона: может совершать голосовые вызовы и отправлять текстовые сообщения, устанавливать или удалять интересующие сообщения, изменять системные настройки оборудования.

Но, несмотря на такой богатый функционал множества «шпионских» программ для взлома гаджетов, в основном, доступ к мобильному устройству другого пользователя использую исключительно ради получения необходимой взломщику личной информации абонента.

Зачем нужен взлом чужого телефона

Стоит понять, что взлом чужого телефона, это вторжение в личную жизнь человека, так как в настоящее время мобильные устройства являются не только средствами связи, но и хранилищами личной информации пользователя: фотографий, видеозаписей, а также переписки.

Поэтому пострадавшие от взлома смартфона могут обратить с заявлением в правоохранительные органы. В таком случае начнётся расследование по делу о внедрении в личную жизнь человека.

Однако, несмотря на огромные риски и даже грозящую уголовную ответственность на просторах Всемирной паутины можно найти множество способов взлома чужого мобильного устройства. Ведь спрос рождает предложение.

В основном, пытаются получить доступ к смартфону близкие друг другу люди. Например, родители, которые начинают волноваться за поведение своего ребёнка-подростка. Удалённый мониторинг смартфона позволяет им знать обо всех секретах их чада.

Также взлом телефона пользуется спросом в супружеских парах, в которых один из супругов начинает сомневаться в верности другого, а прочитать личные переписки — лучший способ уличить в измене.

Помимо этого к удалённому доступу мобильного устройства часто прибегают недоверчивые работодатели, чтобы проверить, как их подчинённый использует предоставленный ему служебный телефон.

Естественно, у пользователя могут быть свои причины взлома чужого смартфона, однако от этого данный процесс не становится менее противозаконным.

Какими способами можно взломать телефон

Существует два основных способа, которыми можно взломать чужой телефон:

- использование специализированных программ для удалённого доступа к мобильному устройству;

- обратиться к услугам компаний, которые предоставляют услуги взлома телефонов.

О конторах, которые обещают взломать чужой смартфон речь пойдёт далее, поэтому для начала разберём первый способ.

Получить данные через специализированную программу-шпион без сомнения наиболее лёгкий метод взлома чужого смартфона. Ведь для этого не требуется каких-либо специализированных навыков программирования от взломщика. Однако главным преимуществом такого рода приложения является то, что их практически невозможно обнаружить «жертве взлома».

Программы шпионы, в свою очередь, делятся на два основных вида:

- с доступом к мобильному устройству взлома;

- без доступа к смартфону «жертвы».

Первый приложения для «шпионажа» работают непосредственно на телефонном аппарате, доступ к которому взломщик хочет получить. Из-за этого возникает главная особенность данного вида программ: для взлома необходимо, чтобы программа-шпион была установлена на носителе.

То есть взломщик должен иметь физический доступ к интересующему его устройству. После установки, приложение начнёт загружать информацию с интересующего смартфона на специальный онлайн-сервер программы. Взломщик в свою очередь будет иметь доступ к данному хранилищу.

Физический доступ к мобильному устройству «жертвы» понадобится только один раз. В дальнейшем данные будут автоматически загружаться на онлайн-сервер.

Второй вид приложений-шпионов работает исключительно со смартфонами iPhone от компании Apple. Данные программы работают путём мониторинга специализированных облачных хранилищ, в случае с «яблочной» продукцией – это iCloud. Соответственно, для взлома смартфона не понадобится физический доступ к гаджету.

Однако у данного вида программ есть существенный недостаток — обновлённые данных «жертвы». Дело в том, что облачные хранилища обновляют информацию в определённые временные отрезки установленные пользователем. Поэтому просматривать данные в режиме онлайн не получится.

Приложения для удаленного доступа к чужому телефону

На рынке мобильных приложений существует множество программ, которые предоставляют своим пользователям получить удалённый доступ к чужим мобильным устройствам. Однако стоит учитывать, что на желание пользователей взломать смартфон другого абонента учитывается злоумышленниками, которые под видом программ-шпионов распространяют вирусы и другое вредоносное программное обеспечение, или же обманом изымают денежные средства.

В данной статье мы разберем следующие приложения для взлома чужого телефона:

- iKeymonitor;

- IP Webcam;

- mSPY;

- Spyzie.

Данное программное обеспечение проверено множеством пользователей, поэтому бояться за соответствие предоставляемых услуг не стоит.

Каждая из предоставленных в списке программ отличается собственным функционалом, поэтому разумнее будет рассмотреть представленные приложения-шпионы более детально.

iKeymonitor

iKeymonitor — популярное приложения для удалённого доступа к чужому электронному устройству.

Основной фишкой этой программы-шпиона является «кейлоггер». Эта специализированная функция, которая позволяет взломщику всё, что когда-либо было набрано на клавиатуре: сообщения, номера телефонов, логины и пароли.

Ещё один плюс данного программного обеспечения — кроссплатформенность. То есть приложение iKeymonitor можно использовать для взлома устройств как на устройствах работающих на операционной системе Android, так и на Айфонах с их iOS.

Чтобы взломать устройство с помощью программы iKeymonitor пользователю необходимо:

- Создать учётную запись на iKeymonitor.

- На мобильном устройстве, которое необходимо взломать, нужно перейти на сайт сайт и ввести свои данные пользователя.

- Зайти в загрузки и выбрать нужный файл, соответствующий параметрам аппарата — операционной системе, наличием или отсутствием рутинга/джейлбрейка.

- Установить выбранный файл на смартфоне.

- Подождать час для сбора программой всей системной информации.

- Зайти на сайт iKeymonitor, для получения удалённого доступа к устройству.

Скачивать приложение-шпион лучше всего с официального сайта разработчика, чтобы избежать вредоносных программ или вирусов.

IP Webcam

Данное приложение специализирует больше на шпионаже, чем на предоставления доступа к интересующему взломщика устройству.

Дело в том, что данное программное обеспечение позволяет лишь следить за «жертвой» непосредственно через фронтальную или основную камеру телефонного аппарата, но не даёт взломщику право просматривать личную информацию, хранящеюся на смартфоне.

IP Webcam работает исключительно на смартфонах, которые оснащены операционной системой Android.

Чтобы взломать камеру мобильного устройства с помощью приложения IP Webcam, необходимо выполнить следующую пошаговую инструкцию:

- Прежде всего, необходимо установить приложение IP Webcam. Сделать это необходимо как на мобильном устройстве, которое необходимо взломать, так и на оборудование с которого будет производиться мониторинг. Это может быть как смартфон на операционной системе Android, так и персональный компьютер.

- Затем следует запустить приложение. В меню «Server control» необходимо нажать вкладку «Start server».

- Начнётся трансляция с камеры устройства. Внизу экрана будет адресная строка, которую необходимо скопировать в браузер устройства, с которого пользователь будет «шпионить».

- Завершающее действие — скрыть приложение, чтобы пользователь не заподозрил, в том, что его телефон просматривается. Для этого в настройках программы следует нажать на вкладку «Run in background».

Приложения такого типа используют огромное количество энергии смартфона, ведь по сути мобильное устройства практически всегда будет транслировать прямой видеоэфир в сеть.

MSPY

mSPY — одна из самых популярных программ для взлома чужого мобильного устройства.

Данное приложение обладает следующим функционалом:

- кейлоггер — способность восстановить ранее напечатанную пользователем информацию;

- Geo-Fencing — функция, которая демонстрирует актуальное местоположение устройства;

- Мониторинг социальных сетей — возможность получать доступ к аккаунтам «жертвы» в популярных соцсетях.

Стоит заметить, что mSPY работает исключительно со смартфонами компании Apple.

Чтобы взломать чужой смартфон по средствам приложения-шпиона mSPY следует пошагово выполнить данную инструкцию:

- Приобрести программное обеспечение на официальном сайте разработчика. mSPY работает по принципу абонентской платы, то есть за предоставляемые услуги пользователь должен платить определённую сумму каждый месяц. К тому же от предоставляемого пакета услуг будет зависеть цена предложения.

- Проверить указанную электронную почту. В присланном письме выбрать путь взлома «с джейлбрейк» или «без джейлбрейк».

- Для взлома без JailBreak. Ввести пароль Apple ID и пароль пользователя, телефон которого необходимо взломать.

- Для получения доступа с JailBreak. Установите необходимо приложение на смартфон «жертвы».

- После выполнения всех пунктов следует перейти на панель управления mSPY и начать мониторинг за выбранным устройством.

Приобретать программное обеспечение от mSPY необходимо исключительно на официальном сайте разработчика, чтобы избежать мошенничества.

Spyzie

Spyzie — приложение для взлома, которое легко обходится без предоставления взломщику root-прав. То есть подтверждения от владельца телефона о возможности редактировать и изменять системные файлы оборудования.

Ещё одна полезная функция программы-шпиона Spyzie возможность дистанционного удаления. Крайне удобная функция, если взломщик забыл скрыть иконку приложения или доступ к личным данным «жертвы» больше не нужен.

Для того чтобы получать удалённый доступ к устройству с помощью утилиты Spyzie нужно:

- Зарегистрироваться на официальном сайте разработчика.

- Ввести основные данные интересующего смартфона.

- Загрузить приложение на телефон «жертвы» или ввести данные Apple ID, в случае удалённого доступа.

- Перейти на сайт программы и начать мониторинг.

Программное обеспечение Spyzie можно скачать с официального сайта разработчика, как для смартфонов, работающих на ОС Android, так и для владельцев iPhone.

Стоит ли пользоваться услугами сомнительных компаний

Помимо специализированных программ-шпионов на просторах Всемирной паутины можно найти множество фирм, которые предоставляют услуги по взлому гаджетов. Рассмотрим все плюсы и недостатки данного вида компаний:

| Преимущества | Недостатки |

| Возможность взломать мобильное устройство без физического доступа к нему | Огромный риск нарваться на мошенников |

| Завышенная ценовая политика подобного рода компаний | |

| Личные данные с взламываемого смартфона доступны также сотрудникам фирмы | |

Как видно из сравнения, негативных сторон у данного способа получения доступа к чужому телефону больше, поэтому обращаться в компании следует только в случае крайней необходимости.

Последствия взлома чужого телефона

Самое нежелательное последствие, которое может произойти после взлома чужого мобильного аппарата — заявление от «жертвы» в правоохранительные органы.

Получение несанкционированного удалённого доступа можно считать уголовным правонарушением, поэтому ответственность взломщика за данный проступок будет соответствующая.

Как обезопасить свой телефон от взлома

- Прежде всего, необходимо сохранять физический доступ своего телефона от злоумышленников, то есть не давать мобильный незнакомым людям, следить за всеми действиями на своём смартфоне, когда им пользуется другой человек.

- Также следует не оставлять свои личные данные, логины и пароли в публичных местах. Не сообщать адреса и информацию для входа в аккаунты разных приложений третьим лицам.

- Следующий шаг защиты телефонного аппарата от взлома — сохранение стабильной работы защитного программного обеспечения. Для этого нужно обновлять систему при первой просьбы устройства и иметь хороший антивирус, или другое защитное приложение.

Также советуем посмотреть данные видеоинструкцию по защите своего мобильного

Если вы хотите шпионить за другим человеком, то почитайте эту статью. В ней мы рассмотрим, каким образом бесплатно залезть в другой телефон через Интернет. Современные технологии сделали мир более открытым, но это также означает, что личные данные каждого гражданина всегда находятся под угрозой.

Содержание

- Почему лучше не залезать в телефон другого человека через Интернет

- Доступ к чужим телефонам обычно пытаются получить:

- Как через Интернет залезть в телефон Android другого человека

- Принцип работы созданного вируса для получения удаленного доступа:

- Коротко расскажем, как пользоваться SpyMax:

- Как бесплатно залезть в телефон другого человека на iOS через Интернет

- Как следить через Apple ID

Почему лучше не залезать в телефон другого человека через Интернет

Прежде чем изучать методы взлома телефона жены, необходимо узнать об ответственности за подобные правонарушения. Помните, что получение доступа к содержимому чужого телефона – это вторжение в личную жизнь другого человека. Если пострадавший напишет заявление в полицию, начнется расследование.

Статья 137 УК РФ защищает неприкосновенность частной жизни. За сбор или распространение незаконно добытой информации можно даже сесть в тюрьму на срок до двух лет. Также вам могут присудить штраф до 200 000 рублей или назначить иное малоприятное наказание.

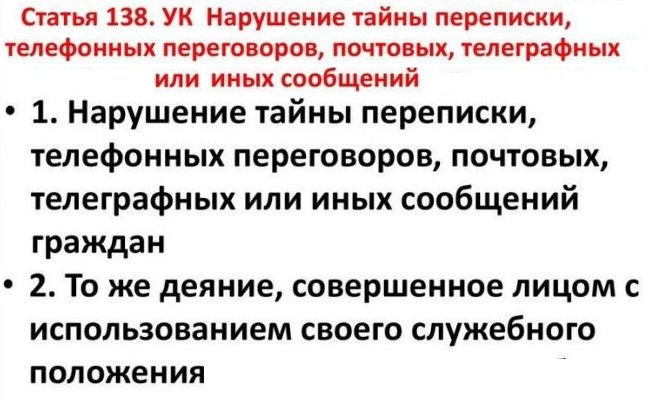

Статья 138 охраняет переписку и телефонные разговоры. Читать чужие сообщения в мессенджерах и СМС нельзя не только для сохранения своей порядочности, но и по закону. Просмотр истории звонков тоже запрещен.

Доступ к чужим телефонам обычно пытаются получить:

- Ревнивые супруги или любовники. Раньше именно эти категории граждан составляли основную клиентскую базу частных детективов.

- Обеспокоенные родители. Помните, что слежка за ребенком является нарушением его личных границ. Сталкинг со стороны ближайших родственников становится благодатной почвой для дальнейшего развития психических заболеваний.

- Недоверчивое начальство. Руководители пытаются следить за тем, правильно ли их сотрудники используют служебный телефон.

Наличие причин на совершение правонарушения не является оправданием. Кроме того, если вы стали жертвой мошенников в ходе преступления закона, то вряд ли пойдете в полицию. Злоумышленники об этом знают и с удовольствием воспользуются чужой уязвимостью.

На непорядочных гражданах постоянно норовят заработать мошенники. Поэтому программное обеспечение для слежения за чужими мобильниками часто заражается опасными вирусами. Они могут похищать ваши собственные данные, которые затем будут использованы для воровства денег или аккаунтов.

Шпионское ПО порой создается с целью получения доступа к содержимому телефона. Нередки случаи, когда фотографии или переписки становятся доступны посторонним лицам. Поэтому постарайтесь не устанавливать сомнительные программы из странных источников.

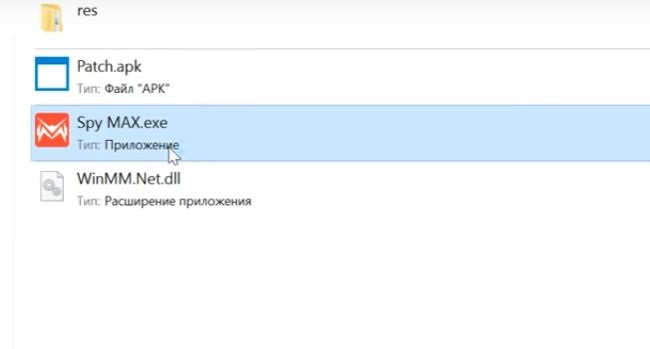

Как через Интернет залезть в телефон Android другого человека

Сделать собственный вирус могут даже люди без навыков программирования. Для этого нужно скачать специальные билдеры. Представляем вашему вниманию самые популярные программы для создания вирусного ПО чтобы залезть в смартфон жены:

- SpyMax.

- DroidJack.

- SpyNote.

- OmniRAT.

- MultiHandler.

- AndroRAT.

- AhMoth.

- DenDroid.

- AhMyth.

- DroidJack.

Перечисленные программы относятся к типу RAT, то есть «Remote Administration Tool». На русском языке подобная утилита будет называться «инструментом удаленного администрирования». Защититься от них несложно, если регулярно обновлять ОС, антивирусы и не давать приложениям лишних разрешений. Новые операционные системы Андроид могут обладать собственной системой защиты, сводящей к нулю эффективность перечисленных RAT. В этом случае следует поискать более актуальные программы или их последние версии. Также вы можете узнать на каких сайтах знакомств зарегистрирована жена изучив инструкцию.

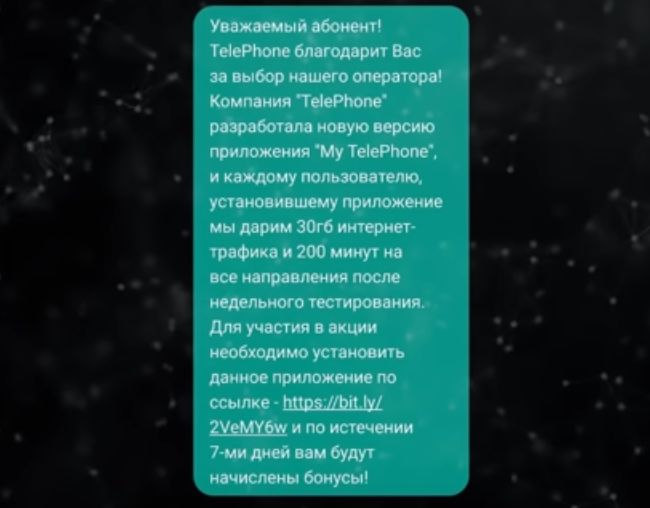

Принцип работы созданного вируса для получения удаленного доступа:

- Жертве отправляется СМС. Пусть оно придет с телефона сотового оператора. Для этого существуют специальные программы, меняющие номер отправителя.

- В тексте сообщения содержится ссылка на зараженное приложение. Послание должно побуждать человека немедленно тапнуть на линк и скачать вредоносное ПО.

- Если жертва еще и даст согласие на доступ к запрошенным данным, то вы сможете их увидеть.

Операционная система Android непрерывно совершенствуется. Поэтому недавно функционирующее приложение может вскоре перестать работать.

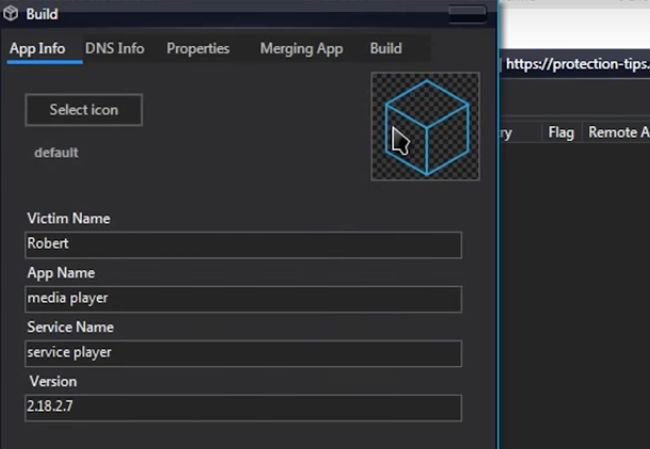

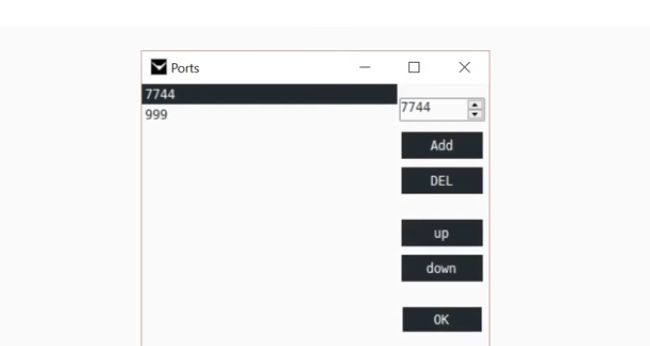

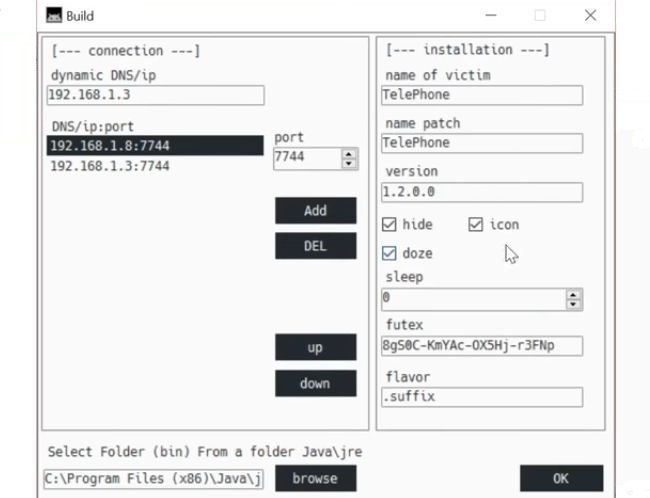

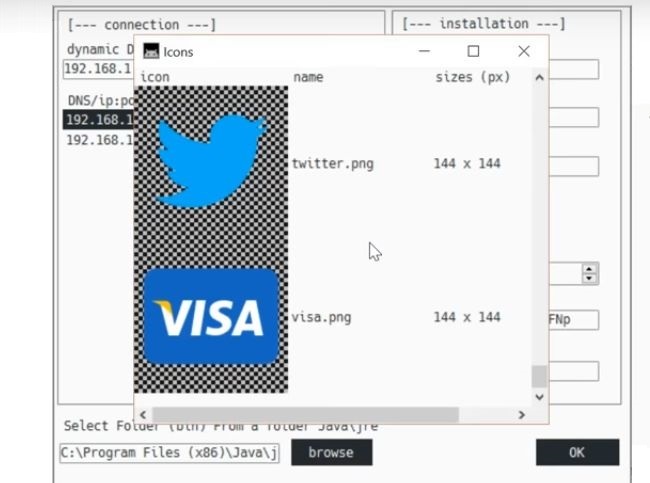

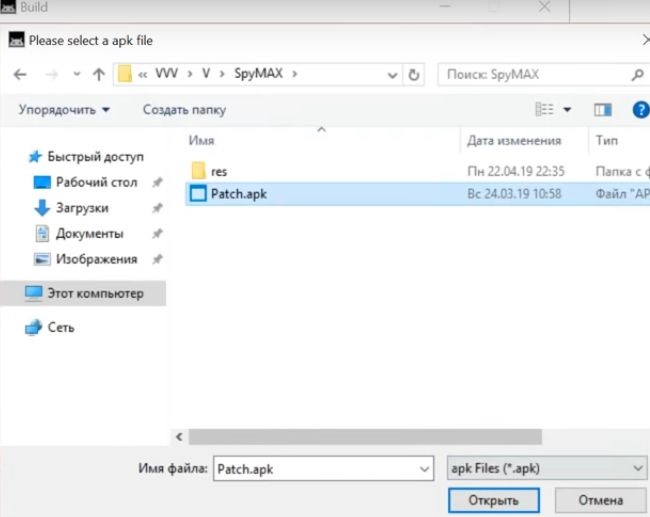

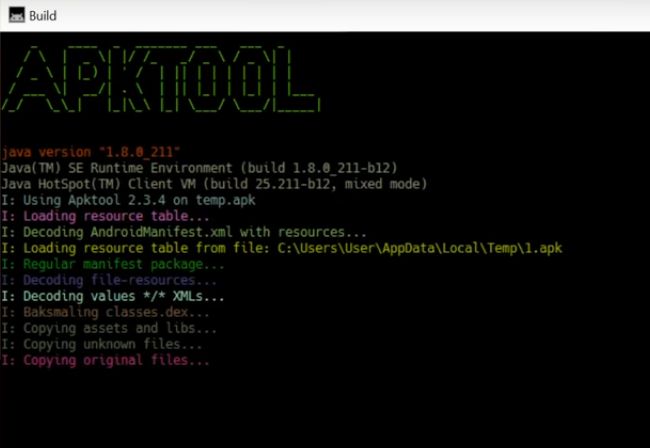

Коротко расскажем, как пользоваться SpyMax:

- Программа запускается.

- Открываются порты.

- Пользователь переходит на вкладку «Build».

- Прописывается IP адрес.

- Устанавливается пакет JAVA.

- Вводится название, которое нужно присвоить приложению.

- Задается тип программы.

- Выбирается иконка.

- Активируется патч.

- В отдельном окне создается файл APK.

Обращаться к профессиональным взломщикам нежелательно. Это очень дорого и рискованно. Во-первых, все данные с телефона жертвы становятся достоянием третьих лиц. Во-вторых, взломщики могут развести клиента на деньги или хакнуть его самого. В-третьих, привлечение посторонних людей увеличивает шансы на попадание в поле зрения представителей закона.

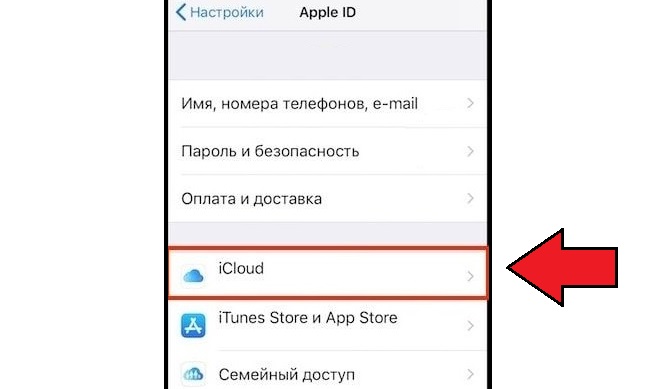

Как бесплатно залезть в телефон другого человека на iOS через Интернет

На iPhone нельзя установить сторонние приложения. Это ограничение позволяет защитить пользователей, необдуманно инсталлировавших зараженное ПО. Однако если вы знаете Apple ID и пароль, то запросто сможете дистанционно шпионить за владельцем привязанного к ним Айфона.

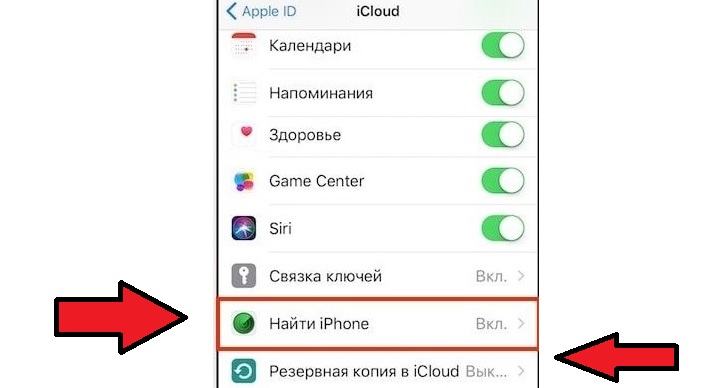

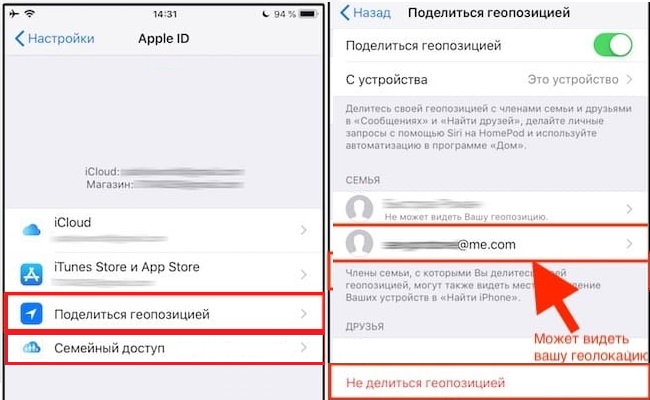

Некоторые люди специально дарят родственникам и любимым устройства от Apple с целью шпионить по заранее известному ID. Злоумышленнику необходимо только заранее настроить iOS устройство, позволив ему запускать резервные копии из облачного хранилища данных iCloud. Как это сделать:

- Открыть приложение «Настройки».

- Перейти на вкладку «iCloud».

- Нажать на пункт «Найти iPhone» и опцию «Резервная копия».

После этого вы сможете заходить в личный кабинет пользователя через любое устройство. Проще всего управлять чужим телефоном по ID, если самостоятельно зарегистрировать его перед тем, как человек начнет им пользоваться. Однако можно попробовать вызнать идентификатор, если обладатель iPhone вам доверяет.

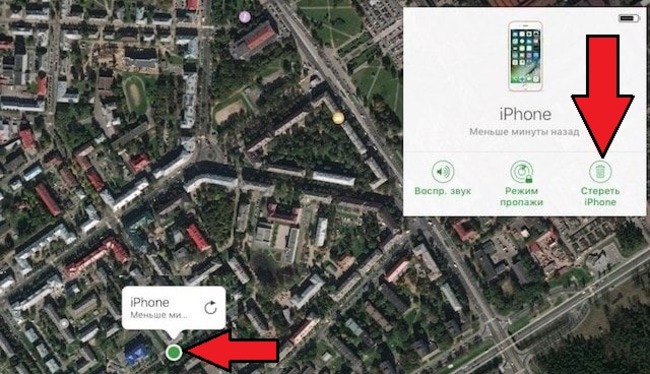

Как следить через Apple ID

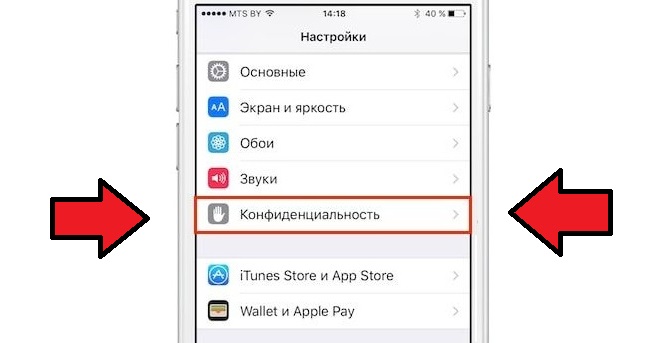

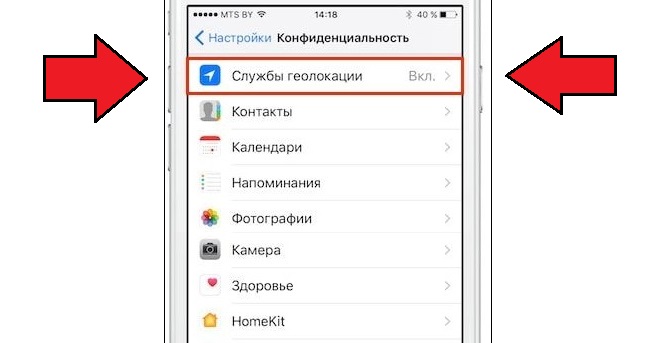

Чтобы всегда знать местонахождение другого человека, нужно включить функцию отслеживания геолокации. Для этого:

- Зайдите в «Настройки».

- Откройте раздел «Конфиденциальность».

- Тапните по опции «Службы геолокации».

Далее делайте следующее:

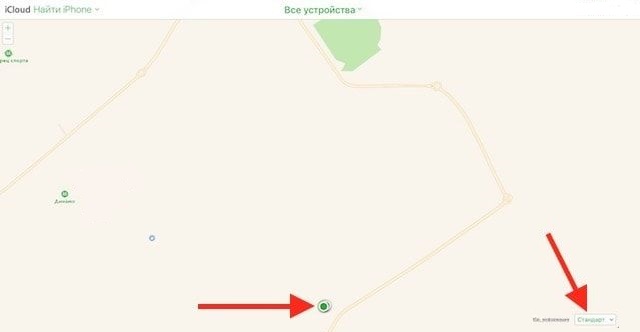

- Откройте браузер на компьютере или мобильном устройстве.

- Перейдите на сайт icloud.com.

- Вставьте в соответствующие поля Apple ID и прилагающийся к нему пароль.

- Выберите приложение «Найти Айфон».

- Войдите в программу, если потребуется.

- Выберите тип отображения карты.

- Если они не прорисованы детально в стандартной версии, переключитесь на «Гибрид».

Щелкнув по зеленому кружку, обладатель Apple ID может заблокировать устройство и стереть с него все данные. Такой функционал нужен для того, чтобы предотвратить похищения Эппл телефонов и обезопасить личную информацию пользователей. Однако если человек дарит устройство с дурным умыслом, то он сможет за вами шпионить и управлять содержащимися в памяти гаджета сведениями.

Чтобы обезопасить себя, вы можете задать новый пароль, изменить контрольные вопросы, номер телефона или адрес почты. Электронный ящик может использоваться в качестве Apple ID. То же самое относится и к телефонным номерам.

Если на одном из этапов возникли проблемы, обратитесь в техподдержку. Также можно запретить функцию «Семейный доступ», если он был настроен против вашей воли.

Помимо этого, существуют программы Cocospy, Mspy, Spyzie, FlexiSPY, XnSpy, Hoverwatch или iKeyMonitor для шпионажа за женой. Большинство из них имеют собственную версию как для iOS, так и для Android. Также они располагают функцией кейлоггеров и не требуют прав на получение root доступа. Однако нужно учитывать, что эти приложения являются платными. Скачивая их из интернета, вы рискуете стать жертвой мошенников.

Халявные звонки

*102# … Please wait … Your accurate balance is $0.06

Законные побуждения

Multi-SIM

Есть такой девайс — называется Multi-SIM.

Как это работает

Немного теории

Добываем KI&IMSI

Схема

А что будет если…

Типы карточек

Вот таблица, показывающая какие типы карточек бывают и их параметры:

| Карточка | Процессор | EEPROMT | кол-во SIM | Numbers | SMS |

| GoldWafer | PIC16F84 | 24C16 | 4 | 31 | 1 |

| Silver | PIC16F876 | 24C64 | 8 | 208 | 10 |

| Green | PIC16F876 | 24C128 | 10 | 250 | 40 |

| Black | PIC16F876 | 24C256 | 10 | 250 | 40 |

Колонки Numbers и SMS показывают количество номеров и SMS, которые можно хранить на карточке. Какую из них использовать — решать вам, однако по соотношению цена/юзабилити, на мой взгляд, выигрывает Silver. Купить готовую прошитую вырезанную для телефона Silver-карту можно наwww.kievsat.com. Девственную Silver Card можно купить на радиорынке, где торгуют товарами для спутникового телевидения или на том же kievsat.com. Там же, кстати, можно еще почитать про это дело и даже купить программатор.

Последние пару месяцев появлялось множество вопросов о том, как клонировать данные с телефона, не прикасаясь к нему.

Это обычно пытаются узнать люди, которые хотят получить точную копию информации с чужого телефона, без их ведома.

По сути, это продвинутая форма взлома. Но вы также можете использовать это для своего телефона, если вы хотите сохранить резервную копию данных или передать ее кому-то.

На рынке существует множество различных приложений для клонирования телефонов. С их помощью вы можете дублировать телефонный номер, SIM-карту или даже текстовые сообщения, не прикасаясь к телефону

В этой статье мы обсудим 7 наиболее эффективных способов клонирования телефонного номера, SIM-карты или текстовых сообщений. Читайте дальше, чтобы узнать, как клонировать телефон, не прикасаясь к нему.

Содержание

- Часть 1. Как клонировать данные с телефона удаленно, используя Cocospy?

- Часть 2: Как копировать данные с телефона, используя Spyzie

- Часть 3: Как клонировать телефон через mSpy, не прикасаясь к нему.

- Часть 4: Как легко скопировать телефонный номер

- Часть 5: Как клонировать SIM-карту за 2 минуты

- Часть 6: Как скопировать текстовые сообщения с мобильного телефона

- Часть 7: Как узнать, не клонирован ли мой телефон

- Для чего нужен клон сим-карты

- Самостоятельно сделать дубликат сим-карты

- Получить дубликат у оператора

- В каких случаях необходимо переносить контакты с Андроид на сим-карту

- Как перенести контакты с устройства Андроид на сим-карту

- Как перенести контакты с сим-карты на Андроид

- Заключение

- Для чего нужен клон сим-карты

- Можно ли сделать дубликат сим-карты без закрытия оригинала

- Разрешено ли клонирование по закону

- Как клонировать сим-карту самостоятельно

- Получить дубликат симки у оператора

Часть 1. Как клонировать данные с телефона удаленно, используя Cocospy?

Cocospy — лучшее приложение на рынке для клонирования данных с телефонов. Оно чрезвычайно надежно и используется более чем 190 миллионами пользователей по всему миру, поэтому вы знаете, что можете доверять ему.

Более того, это также вполне обоснованно, так как такое количество людей не могут ошибаться.

Когда дело доходит до копирования с iPhone, вы можете сделать это удаленно, введя данные учетной записи iCloud нужного iPhone.

Однако если вы хотите клонировать данные телефона на Android, вам НЕОБХОДИМ физический доступ к телефону.

Сначала нужно получить физический доступ к телефону, а затем установить на него приложение Cocospy.

Вы можете столкнуться с сервисами, обещающими клонировать телефон на Android, физически не прикасаясь к нему. Но они — мошенники. Невозможно взломать Android-смартфон без доступа к нему.

Приложение Cocospy также включено в список лучших приложений для прослушивания телефонных звонков.

Особенности копирования данных

Ниже приведены некоторые важных данные, которые вы можете клонировать с помощью Cocospy.

- Текстовые сообщения. Вы можете проверить все текстовые сообщения, отправленные или полученные телефоном. Cocospy также поддерживает резервное копирование данных, поэтому вы можете получить доступ к текстовым сообщениям, даже если интересующий вас человек их удалит. Можно проверить текстовые сообщения с отметками даты и времени, и даже получить контактную информацию.

- Журнал звонков. Вы можете скачать полный журнал всех входящих и исходящих звонков, контакты, а также отметки даты и времени.

- Просмотр контактов. Вы можете загрузить все контакты интересующего вас телефона в панель управления Cocospy.

- Сообщения в социальных сетях. Cocospy дает вам доступ ко всем профилям в социальных сетях на телефоне, таким как Facebook, Telegram, WhatsApp и т.д. Также, вы даже можете загрузить все его профили, сообщения и т.д. В отличие от других приложений, вам не нужно рутировать Android-смартфон, чтобы следить за ним.

- История браузера. Загрузите всю историю браузера в панель управления, чтобы знать, какие сайты было посещены и когда.

- Календари и заметки. Получите доступ к календарю и заметкам пользователя.

Как копировать данные с Cocospy?

Шаг 1: Создайте учётную запись Cocospy.

Шаг 2: Для Android – Получите физический доступ к телефону, и затем, установите приложение Cocospy на него. Не беспокойтесь, вам не нужно рутировать смартфон.

Шаг 3: Для iPhone — Во время установки приложения введите данные учетной записи iCloud и начните клонирование данных с телефона. Да, вам не нужно устанавливать что-то еще или делать джейлбрейк интересующего вас телефона.

Шаг 4: Зайдите в панель управления Cocospy и скопируйте данные с телефона.

Зарегистрируйтесь на Cocospy бесплатно или посмотрите демо версию здесь >>

Часть 2: Как копировать данные с телефона, используя Spyzie

Spyzie – является самым безопасным и, пожалуй, самым недорогим приложением для клонирования телефонов. Оно обладает тем же набором мощных функций, что и Cocospy, но надежнее, возможно, из-за своей более низкой репутации и имени бренда.

Как, например, Cocospy, это приложение также может копировать с iPhone, без физического доступа через данные iCloud. Однако для Android вам необходим физический доступ.

Приятной новостью является то, что Spyzie автоматически удаляет значок приложения после его установки. Поэтому, вам не придется удалять значок вручную, а значит, что нет вероятности допустить ошибку.

Именно эти функции делают приложение самым безопасным для клонирования данных с телефонов на рынке.

С точки зрения возможностей для копирования телефона, он имеет тот же набор функций, что и Cocospy.

При помощи Spyzie вы можете проверять текстовые сообщения, журналы вызовов, историю браузера, приложения социальных сетей, получать доступ к календарям, заметкам и т. Д.

Вы можете эффективно клонировать весь телефон в свою панель, а затем при необходимости, загрузить их в другой телефон.

Spyzie также входит в наш список лучших телефонных шпионских приложений для ловли неверных супругов.

Как копировать данные вместе со Spyzie?

Следующие шаги покажут вам, как клонировать телефон с помощью Spyzie, не прикасаясь к нему.

Шаг 1: Создайте учётную запись Spyzie

- Зайдите наspyzie.com, чтобы создать учётную запись.

- Выберите желаемую модель подписки и введите свой e-mail и пароль.

- Введите, что вам необходимо клонировать: iPhone или телефон на Android, и введите данные учетной записи интересующего пользователя.

Шаг 2: Копирование с iPhone

После выбора на предыдущем шаге iOS введите iCloud ID и пароль необходимого пользователя.

Шаг 3: Копирование телефона на Android

- Как уже упоминалось ранее, клонирование телефона на Android потребует физического доступа.

- Получите доступ к телефону на Android и перейдите в «Настройки»> «Безопасность». Разблокируйте опцию «Неизвестные источники».

- Теперь загрузите приложение Spyzie для Android и установите его в нужный телефон. Вам нужно войти в систему с данными своей учетной записи и предоставить разрешения для приложения.

Шаг 4: Копирование данных телефона без ведома

Перейдите на панель инструментов Spyzie и получите доступ ко всем функциям, которые необходимы для клонирования нужного телефона. Вы можете скачать всю необходимую информацию, прокрутив панель слева.

Посмотрите обзор Spyzie или демоверсию здесь >>

Часть 3: Как клонировать телефон через mSpy, не прикасаясь к нему.

mSpy — еще один вариант, когда речь идет о клонировании данных с телефона, не прикасаясь к нему.

Это одно из самых мощных приложений для копирования с телефонов на рынке, которое имеет ряд функций, таких как: регистрация вызовов, запись текстовых сообщений, клавиатура, отслеживание социальных сетей, история браузера и т. д.

Которые помогут вам загружать всю информацию о необходимом телефоне в собственную панель управления.

Приложение достоверно и надежно. Однако, оно находится списке ниже, так как довольно дорого, по сравнению с Cocospy. Если вы выбираете одно из них, я бы порекомендовал Cocospy.

Стоит отметить, что доступ к копированию с телефона, если у вас нет физического контроля над ним, доступно только для iPhone.

Вы можете ввести данные учетной записи iCloud и получить доступ к информации напрямую. Для телефона на Android обязательно необходимо взять его в руки и установить приложение самостоятельно.

Как клонировать телефон с помощью mSpy?

- Приобретите mSpy для своего телефона. Доступны три модели подписки — Basic, Premium и Family Kit.Премиум-пакет имеет расширенные функции, доступ к которым открывается после получения root-прав на целевом Android-телефоне путем физического доступа к нему.Таким образом, вы должны придерживаться базового пакета. Или, если вы хотите клонировать до 3 телефонов одновременно, вы также можете приобрести Family Kit.

- Вы получите ссылку на панель управления, с которой вам нужно будет настроить учетную запись.Вам нужно будет выбрать, хотите ли вы клонировать iPhone или телефон на Android, и хотите ли вы выбрать вариант с рутированием или нет.Не прикасаясь к устройству, т.е. удалённо, вы можете клонировать только iPhone. Нужно выбрать именно эту опцию.

- Введите данные учетной записи iCloud нужного пользователя

- Если вы клонируете телефон на Android, то вам нужно получить к нему физический доступ. Далее требуется перейти в «Настройки» > «Безопасность». Затем разблокировать «Неизвестные источники» перед установкой приложения mSpy.

- Войдите в свою личную панель управления с помощью ваших данных учетной записи.

Посмотрите обзор mSpy или демоверсию здесь >>

Часть 4: Как легко скопировать телефонный номер

В этой части статьи мы покажем вам, как скопировать номер телефона. Теперь для тех, кто интересуется, что это означает. Клонирование телефонного номера дает вам возможность использовать один и тот же номер на нескольких устройствах одновременно.

Хакеры также могут применять эту технологию, чтобы совершать звонки с чужого номера, даже не имея телефона ИЛИ своей SIM-карты.

Есть два эффективных способа легко клонировать номер телефона. Мы рассмотрим оба из них ниже.

Копирование номера телефона через секретное меню

Вы можете клонировать номер, открыв секретное меню на целевом устройстве и введя сохраненные коды для телефона и его модели.

Если вы не совсем понимаете, что это значит, просто выполните следующие действия:

- Перейдите на сайт, такой как http://cellphonehacks.com/, и введите сведения о модели вашего смартфона. Вы получите код взлома для устройства.

- Введите этот код в телефон, номер которого вы хотите клонировать.

- Вы попадете в секретное меню, в котором увидите число. Запишите его.

- Теперь введите оригинальный код в другой телефон без сотовой сети, в которой вы хотите, чтобы клонированный номер работал.

- Замените серийный номер из шага 4 на номер из шага 3. Вы можете изменить этот номер, найдя код устройства для смены номера на сайте http://cellphonehacks.com/.

- Теперь вы можете изменить номер телефона-клона, чтобы он соответствовал номеру телефона-получателя, и сможете использовать их оба одновременно.

Клонирование номера телефона, используя инструмент копирования SIM-карты

Вы также можете клонировать номер телефона с помощью инструмента клонирования SIM-карты. Однако для этого вам также понадобится устройство для чтения SIM-карт.

Вы можете легко найти устройство на рынке. Читатель в основном копирует идентификатор мобильного абонента целевого телефона на себя, чтобы он стал дубликатом оригинальной SIM-карты. Просто следуйте этим шагам:

- Извлеките SIM-карту целевого телефона и запишите ее код IMSI.

- Вставьте устройство чтения карт памяти SM в слот для SIM-карты, чтобы получить уникальную аутентификационный код

- Подключите оригинальную SIM-карту к устройству чтения SIM-карт и подключите его к ПК. Она автоматически получит код аутентификации. Процесс дублирования будет завершен через некоторое время. Как только это произойдет, у вас будет скопированный номер клона.

Часть 5: Как клонировать SIM-карту за 2 минуты

В этой части статьи мы покажем вам, как клонировать SIM-карту. Но сначала нам нужно ответить на несколько вопросов, которые могут у вас возникнуть относительно этого процесса.

Реально ли возможно клонировать SIM-карту

Полностью можно клонировать SIM-карту, извлекая секретные коды из карты и копируя их на пустую SIM-карту. Аутентификация оператора на SIM-карте основана на этих кодах, поэтому перенос их на другую пустую карту может помочь обмануть операторов. Этот метод в основном использует небольшой глюк в технологии GSM.

Однако не все SIM-карты могут быть клонированы.

Только некоторые. Существует три основных типа алгоритмов SIM-карт: COMP128v1, COMP128v2 и COMP128v3. В настоящее время COMP128v1 является наиболее популярным алгоритмом SIM-карты, и, к счастью для нас, это единственный, который можно клонировать.

Теперь читайте дальше, чтобы узнать, как легко клонировать SIM-карту!

Как скопировать SIM-карту за 2 минуты?

- Загрузите и установите две программы под названием MagicSIM и USB SIM Card Reader.

- Купите чистую программируемую SIM-карту и устройство для чтения и записи прошивки SIM-карты.

- Извлеките целевую SIM-карту из телефона и поместите ее в устройство для чтения и записи SIM-карт.

- В «MagicSIM» нажмите пункт «Read»

- Когда он подключен, выберите «Crack SIM» на панели инструментов.

- Выберите параметр «Strong KI» и выберите все остальные финальные параметры, прежде чем нажимать «Start».

- После того, как KI обнаружен и взлом завершен, сохраните информацию о вашей взломанной SIM-карте в новый файл.

- Нажмите ‘Disconnect’ из меню, в противном случае SIM-карта будет повреждена.

- После успешного отключения вытащите SIM-карту и вставьте ее в свой телефон.

- Теперь перейдите в Phone Tools и выберите опцию «Unlock SIM». Чтобы разблокировать SIM-карту, вам необходимо позвонить своему провайдеру сети для получения кода разблокировки.Они попросят вас предоставить основную информацию, а затем спросят причину, по которой вы хотите разблокировать SIM-карту. Вам просто нужно сказать им, что вам нужно разблокировать его для международного использования.

- Как только они дадут вам код разблокировки, введите его и разблокируйте SIM-карту. Вставьте пустую SIM-карту и получите доступ к программному обеспечению «USB SIM Card Reader».