Вспомнить мир без сканеров отпечатков пальцев и других средств биометрической аутентификации в смартфонах достаточно сложно. До их массового распространения большинство из нас просто не использовало защиту для разблокировки своих гаджетов, а все остальные по-настоящему издевались над собой регулярным вводом паролей или рисованием графических ключей. Более того, это же повторялось во время использования банковских и других приложений, конфиденциальность данных внутри которых всегда была на первом месте. Когда думаешь обо всем этом, начинает портиться настроение и дергаться левый или правый глаз (на выбор).

Самым популярным средством биометрической аутентификации сегодня остаются именно сканеры отпечатков пальцев, нормальные варианты которых в мир современной пользовательской электроники привнесла именно компания Apple. Многие уверены, что до настоящего момента она уже успела отказаться от подобных сенсоров, но это не так. Компания до сих пор использует их в iPad без приставки Pro и даже, судя по слухам, хочет выпустить новенький iPhone 9 как раз со считывателем конечностей. Собственно, вот и повод, чтобы вспомнить прошлое сканеров отпечатков пальцев, посмотреть на их настоящее и заглянуть в будущее.

Короткая история сканеров отпечатков пальцев в наших гаджетах

Главным толчком для сканеров отпечатков пальцев в смартфонах стал выход iPhone 5s, который представили в сентябре 2013 года, — почти семь лет назад. До этого данный метод биометрической аутентификации в гаджетах практически не использовался. Тем не менее, многие ждали его в смартфонах Apple куда раньше. Компания закрепила за собой соответствующий сенсор с помощью патента еще в 2008-м, но потратила целых пять лет, чтобы довести технологию до ума. В итоге сканер отпечатков пальцев назвали достаточно просто — Touch ID. Именно слово «просто» здесь очень уместно, ведь до этого все было слишком сложно.

Вообще, сканеры отпечатков пальцев первоначально начали появляться отнюдь не в смартфонах. Одним из первых устройств с данным методом аутентификации стал ноутбук Acer TravelMate 739TLV. Просто представьте, чтобы распознать палец, ему требовалось больше десяти секунд. Конечно, за это время более-менее опытный пользователь мог несколько раз ввести пароль от компьютера даже с закрытыми глазами. В 2002-м компания Hewlett Packard выпустила карманный компьютер HP iPAQ H5400 с аналогичным неуклюжим сенсором, который также не вызвал бурю восторженных отзывов. Долго, дорого — претензий хватало.

В более-менее современных смартфонах сканер отпечатков пальцев одним из первых появился в Motorola Atrix 4G. Сенсор был совмещен с кнопкой питания и располагался на верхней грани устройства. Его можно было настроить под указательный палец правой или левой руки — да, тогда гаджеты были достаточно маленькими, чтобы дотянуться до подобного элемента управления таким образом. Чтобы сканер распознал палец, его к нему мало было просто приложить. После прикосновения к площадке, экран загорался, а после этого нужно было еще и провести по ней подушечкой. После этого гаджету нужно было еще полсекунды на считывание и анализ.

Назвать подобную реализацию удобной нельзя даже с большой натяжкой — слишком медленно. Куда быстрее было просто нажать на кнопку питания, а потом ввести четырехзначный пароль. Более того, такой сканер мог не срабатывать при «неправильной» скорости вождения по нему пальцем. Да и расположение было не самым удачным — попробовать его можно было только при стандартном хвате гаджета, который, как показывает практика, не всегда возможен. В общем, до iPhone 5s с его быстрым и точным Touch ID в кнопке «Домой» ничего толкового не было. Он стал небольшой революцией именно из-за скорости и удобства.

После iPhone 5s Apple обновляла Touch ID, делая его еще более быстрым — ее сканер считался эталонным, даже когда конкуренты заполнили рынок аналогичными решениями. Но с выходом iPhone X в 2017 году компания дала ясно понять, что приостанавливает его развитие. Главной фишкой этого устройства стал Face ID — сканер лица, который разместился в вырезе экрана. До сих пор он остается одним из самых надежных, точных и удобных решений для биометрической аутентификации. Тем не менее, другие производители не стали отказываться от сканера отпечатков вслед за Apple и продолжили его активное развитие.

Где могут располагаться сканеры отпечатков пальцев в смартфонах

Первоначально по примеру пресловутого iPhone 5s сканеры отпечатков пальцев располагались на передней панели. В этом нет ничего удивительного, ведь в то время борьба за максимальную площадь экрана еще не велась, и места хватало с головой. Тем не менее, потом в Google решили отказаться от физических кнопок под дисплеем и добавили в Android возможность использования виртуальных аналогов — подтянулись и технологии. В итоге экраны вытеснили с передних панелей смартфонов любые дополнительные элементы — многим компаниям даже логотипы свои пришлось убрать, что уж говорить про сканеры. Их перенесли.

На передней панели. Как ни странно, сканеры отпечатков пальцев на передней панели до сих пор можно считать актуальными. Большинство компаний нашло для них другое место, но многие остаются верными своим традициям. Яркий пример — все та же Apple. Начнем с того, что она до сих пор выпускает iPhone 8 и iPhone 8 Plus с Touch ID в кнопке «Домой» под экраном. А закончить можно тем, что это же расположение для сенсора компания, скорее всего, сохранит и в iPhone 9. Речь про пресловутое продолжение для iPhone SE, которое станет недорогим идейным наследником именно «восьмерок».

На задней панели. Куда перенести сканер отпечатков пальцев, если вся (ну, почти) передняя панель уже занята экраном? Очевидным решением оказалось использование задней, на которой кроме набора из камер дополнительное пространство ни для чего и не нужно. Сегодня сканер на «заднике» — удел недорогих смартфонов вроде HONOR 10i и ему подобных. У данного подхода один главный недостаток — такой сенсор становится бесполезным, если гаджет лежит на столе или стоит на держалке в автомобиле. Собственно, именно поэтому в более дорогом сегменте на заднюю панель сканер отпечатков пальцев не ставят.

На боковых гранях. Компромиссом между неудобной задней и полностью занятой передней панелью для многих производителей оказались боковые грани. Это решение не стало массовым, но некоторые компании начали встраивать сканеры отпечатков пальцев в кнопки питания. Роль примера снова выполнит детище суббренда Huawei — смартфон HONOR 20. Сенсор, который умеет распознавать рисунок на коже, в нем как раз расположился в клавише включения. Это оказалось немного более удобно, чем сзади, но весь ворох вопросов по юзабилити не закрыло. На передней панели было бы куда удобнее, но там нет места.

Прямо в экране. Одним из первых смартфонов с сенсором отпечатков пальцев, который удалось спрятать прямо в экран (на самом деле, он находится под матрицей), оказался Vivo NEX. Этот гаджет-прототип вышел летом 2018 года и удивил. Тем не менее, тогда быстро стало понятно, что технология новая, не до конца обкатанная и требует доработки. Скорость срабатывания таких сенсоров уже достигла комфортного уровня, но к их безопасности до сих пор есть вопросы. В сети то и дело всплывают новости про взлом подобных решений с помощью трехмерных копий пальцев и даже защитной пленки (привет, Samsung Galaxy S10).

Чем отличаются емкостные, оптические и ультразвуковые сканеры

Оптический, емкостный, тепловой, ультразвуковой, радиочастотный и так далее — технологий сканеров отпечатков пальцев на рынке более чем достаточно. В большей степени, именно от их выбора зависит точность срабатывания сенсора и распознавания пальца. Тем не менее, нельзя упускать из вида и производительность гаджета, которая также играет не самую последнюю роль. От процессора не в последнюю очередь зависит то, насколько быстро устройство узнает своего владельца по пальцу. А вот тройка из основных технологий отпечатков пальцев — однозначно сказать, какой дактилоскопический сканер лучше, нельзя.

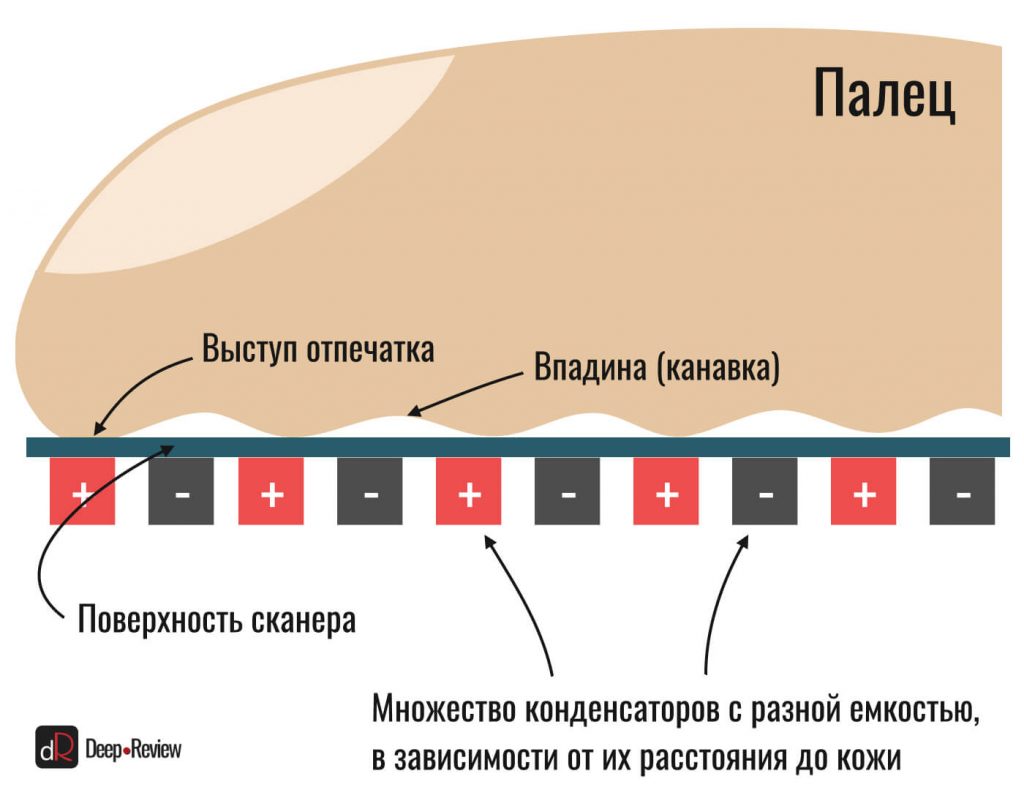

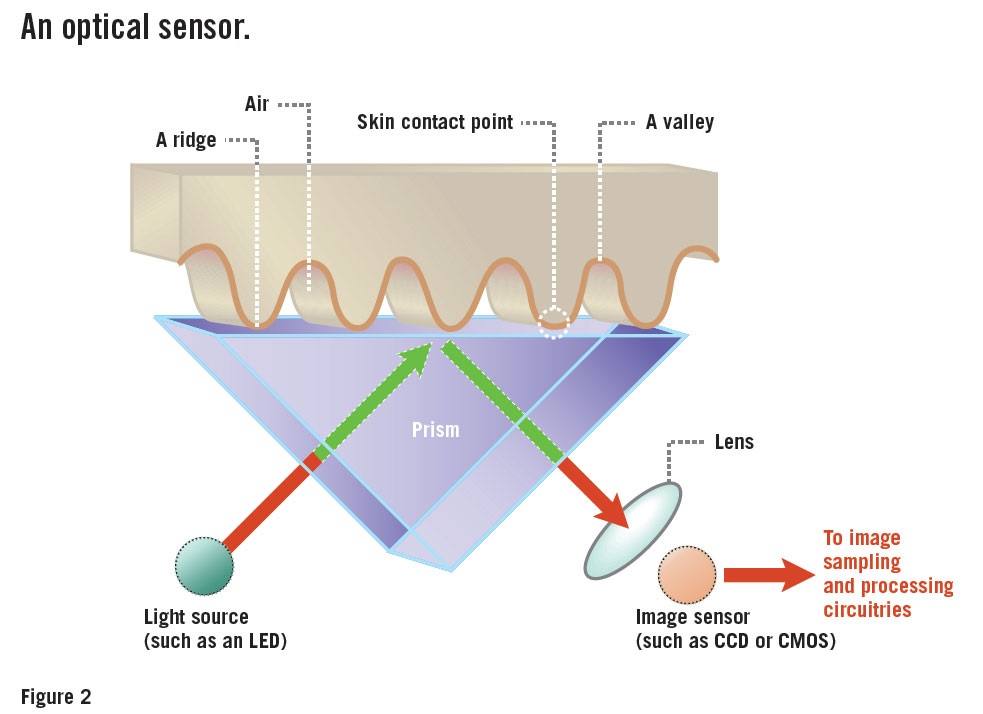

Емкостные. Такие сканеры отпечатков пальцев работают на базе массивов конденсаторов, которые хранят электрический заряд. Во время прикосновения пальца к сенсору, заряд каждого конкретного конденсатора меняется, и после анализа всей их сети появляется возможность создать рисунок отпечатка. Выпуклые места на коже явно меняют состояние заряда, а впадины оставляются его практически без изменений — вот и вся «математика». Именно эту технологию компания Apple использует в своих смартфонах, которые оборудованы Touch ID. Она до сих пор считается самой распространенной.

В числе очевидных преимуществ данной технологии — высокая точность, до которой практически не дотягиваются другие решения. Но есть у нее и недостатки. Главный — сегодня ее невозможно встроить в экран, и это делает ее неактуальной для большинства современных гаджетов.

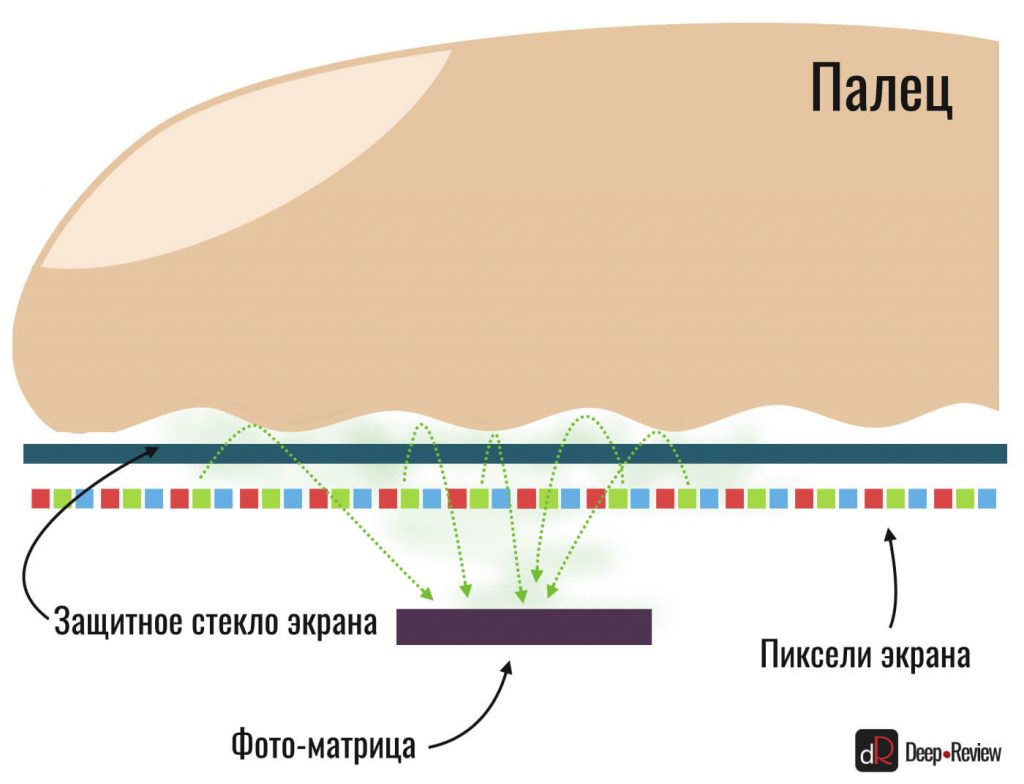

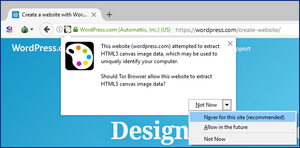

Оптические. Судя по названию, не так сложно догадаться, что данный метод биометрической аутентификации основан на захвате оптического изображения отпечатка пальца. Если утрировать, то сенсор, использующий данную технологию, фотографирует рисунок на коже во время прикосновения и сравнивает его с тем, который был сохранен во время настройки. Для работы такого сканера необходима подсветка — именно поэтому во время его использования экран загорается ярким (обычно зеленым) цветом. Явный пример смартфона, который использует данную технологию, — Xiaomi Mi 9 со сканером отпечатков пальцев в экране.

В числе достоинств данной технологии — небольшая себестоимость, и именно поэтому ее используют в относительно недорогих смартфонах. Среди недостатков нашлось место для не самой высокой безопасности. Так как технология работает с 2D-изображением, обмануть ее проще, чем конкурентов.

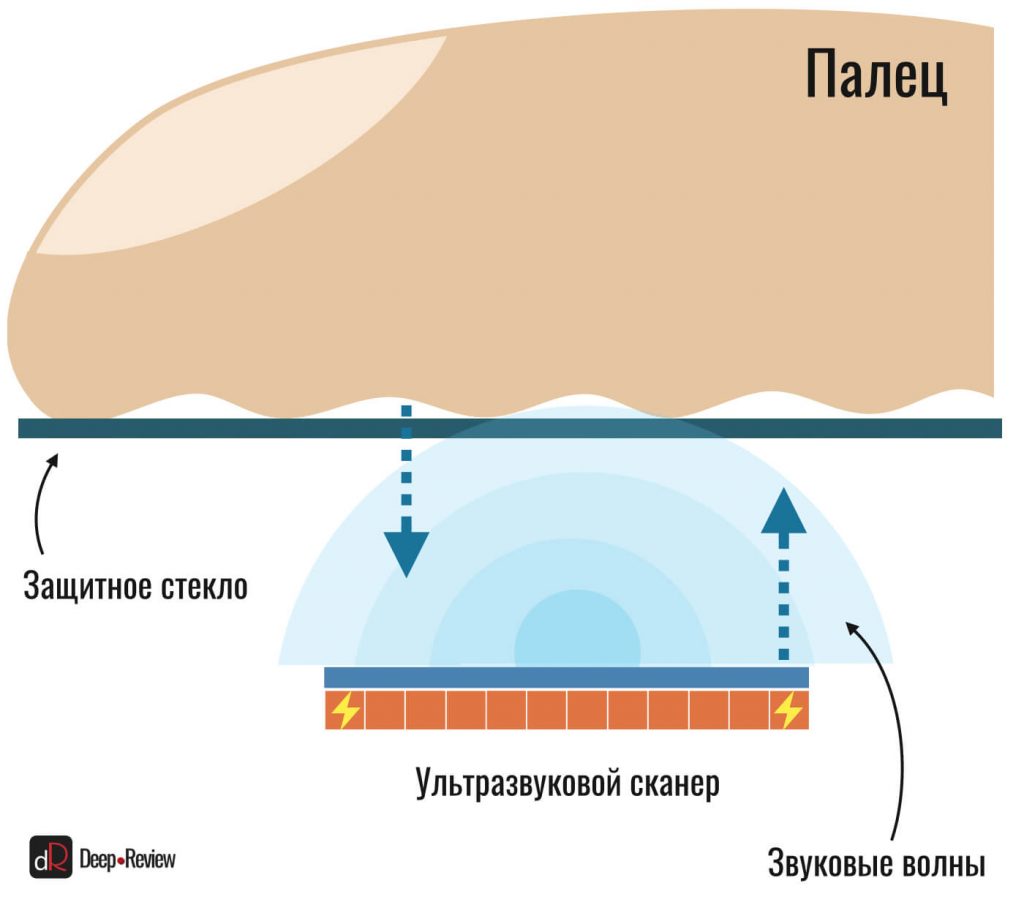

Ультразвуковые. Эта относительно новая технология считывания отпечатков пальцев, которая только начинает набирать популярность. Для определения рисунка на коже пальцев во время прикосновения она отправляет в их стороны ультразвук и считывает сигналы, которые вернулись обратно. При длительном сканировании с помощью данного метода вообще можно создать точную трехмерную модель пальца. Тем не менее, и быстрого вполне достаточно для безопасной аутентификации. Яркий представитель «жанра» — Samsung Galaxy Note10, который отличается и другими топовыми технологиями.

В числе преимуществ данного решения — высокая точность. А вот недостатков пара: технология достаточно новая, поэтому иногда «радует» не самой стабильной работой, а еще она все еще очень дорогая, поэтому используется только в топовых решениях компаний из негласной группы AAA.

Какие алгоритмы используют сканеры отпечатков в смартфонах

На одном только сканировании отпечатков пальцев работа технологии не заканчивается. После того, как сенсор создал изображение кожи на пальцах, его еще нужно сравнить с эталонным. Здесь есть два нюанса, которые используют практически все производители смартфонов.

Во-первых, обычно алгоритм подтверждения отпечатка пальца не берет в учет весь его целиком. Зачастую ему достаточно найти мелкую уникальную деталь, которая не повторяется. Именно ее по примеру эталона он ищет во всех складках кожи, которая оказывается на сенсоре. Это экономит как время, так и энергию.

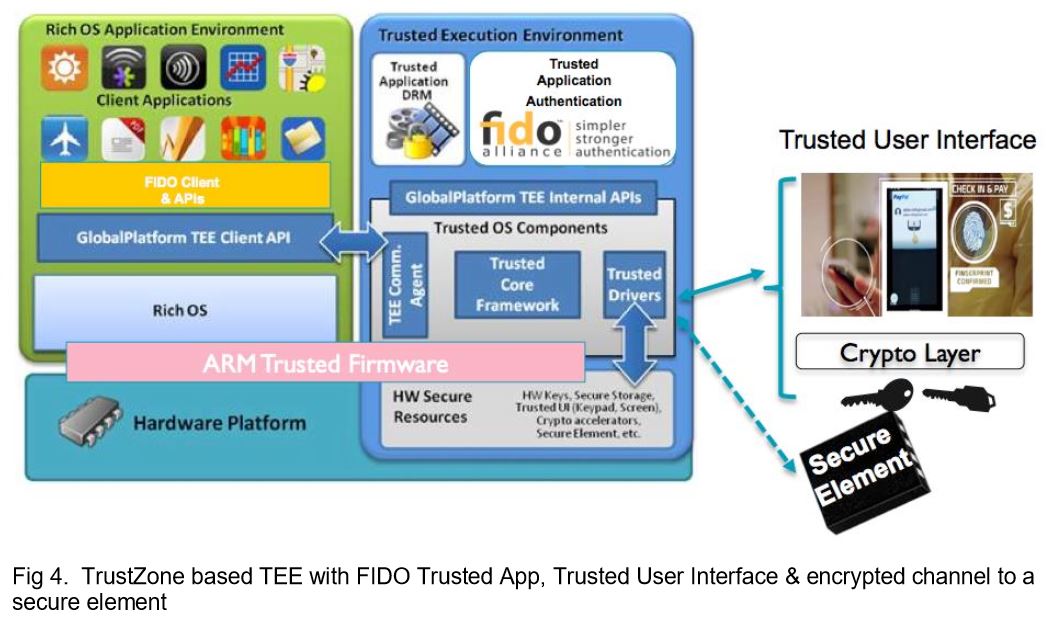

Во-вторых, для хранения эталонного изображения нужно специальное место в памяти смартфона, к которому не будет доступа у приложений и недоброжелателей. У Apple это Secure Enclave, а у Qualcomm — Secure MCM. Это отдельные части головного чипа со всеми такими данными.

Почему производители не отходят от сканеров отпечатков пальцев

Как уже говорилось выше, не так давно Apple частично отказалась от сенсоров отпечатков пальцев в пользу сканеров лица. Возникает вопрос, почему конкуренты не торопятся следовать ее примеру. Дело в компании Google, которая не спешила добавлять определение лица в доверенные методы аутентификации.

Xiaomi Mi 8 (Источник: ePHOTOzine)

Яркий пример — Xiaomi Mi 8, в котором появился продвинутый сканер лица уровня Face ID из iPhone X. Тем не менее, кроме разблокировки устройства ничего интересного с помощью него делать нельзя было. Поэтому уже в Xiaomi Mi 9 компания перешла на более примитивные методы распознавания по лицу.

Сейчас с помощью Face ID можно не просто разблокировать iPhone, но и зайти в любые банковские и другие защищенные приложения. До недавнего времени Google разрешала делать все это же только с помощью отпечатка пальца. Только в Pixel 4 с его продвинутым сканером лица открылся доступ разблокировке всего и вся с его помощью. Есть вероятность, что в дальнейшем будут появляться смартфоны на Android, которые также будут использовать эту фишку. Вот только, сейчас уже очевидно, что сенсоры пальцев сегодня у производителей стоят на первом месте — их будто делают в противовес главному конкуренту.

Подводя итоги: перспективы развития всех методов аутентификации

Сегодня нет хоть сколько-то значимых слухов по поводу возникновения новых методов биометрической аутентификации. Именно поэтому, скорее всего, производители сконцентрируются на двух актуальных: лицо и пальцы. У Samsung еще были находки в сканировании сетчатки глаза, но пока она работает слишком медленно и не всегда уверенно. Есть вероятность, что

подэкранный вариант Touch ID возьмут на вооружение и в Apple. Тем не менее, от Face ID в пользу него в ближайшее время компания вряд ли полностью откажется — вероятно, будет использовать сразу две системы, как конкуренты.

- Запуск виртуального ядерного реактора и другие новейшие достижения российской науки

- Трассировка лучей появляется в смартфонах: что собой представляет и чего ждать

- Производители электрокаров врут: как измеряется запас хода и почему он всегда завышен

- ИИ вместо психолога и дирижабль для Арктики: изобретения России в августе

- Cпутниковая система и компактный ускоритель частиц: изобретения России в июне

Оценка этой статьи по мнению читателей:

Подумать только, еще каких-то 5-6 лет назад сканеры отпечатков пальцев можно было встретить лишь на самых дорогих флагманских смартфонах, да и те работали крайне плохо. Вспомнить хотя бы сканер на Samsung Galaxy S5, по которому нужно было проводить пальцем, повторяя безуспешно раз за разом одно и то же движение.

А сегодня эти датчики установлены даже на самых бюджетных аппаратах и работают они просто безупречно! Правда, не всегда. И ситуация становится сложнее еще от того, что цена смартфона не прямо пропорциональна качеству, надежности и стабильности используемого сканера отпечатков пальцев.

Так в чем же дело? Чем отличаются современные сканеры и как они работают? Обо всем этом мы и поговорим дальше.

Виды современных сканеров отпечатков пальцев

Сегодня на смартфонах используется 3 основных вида сканеров: емкостные, оптические и ультразвуковые. Отличаются они способом получения картинки и каждый из них имеет свои преимущества и недостатки.

Но прежде, чем поговорить о сканерах, позвольте задать простой вопрос — что же именно эти сканеры пытаются сканировать? Очевидный и не совсем правильный ответ — отпечаток пальца. На самом деле, сканировать и анализировать большой отпечаток не совсем удобно и эффективно.

Во-первых, пользователь прикладывает каждый раз палец к сканеру по-разному. Иногда датчику удается захватить лишь небольшую часть пальца, также результат будет отличаться от силы, с которой прижимается палец к сканеру. Более того, небольшие порезы или другие травмы могут незначительно изменять общую картинку. И, тем не менее, смартфон успешно разблокируется.

Во-вторых, смартфоны не хранят фотографии ваших отпечатков и не накладывают при каждом сканировании сделанный снимок на сохраненную ранее копию.

Вместо этого в каждом отпечатке смартфон пытается найти определенные уникальные признаки или контрольные точки. Если внимательно посмотреть на сам отпечаток, то помимо знакомых нам линий (называются они папиллярным узором), можно заметить другие интересные вещи:

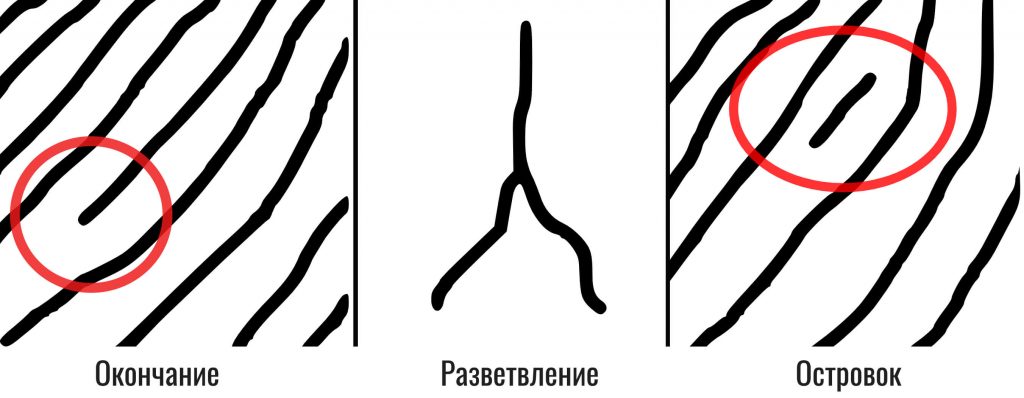

Как видим, на отпечатке одни линии разветвляются, другие просто прерываются, а третьи выглядят как небольшие островки. Все это можно изобразить схематически следующим образом:

Смартфон пытается найти такие особые точки (их называют минуциями) на каждом конкретном отпечатке. Минуции являются уникальными признаками и один отпечаток может содержать более 70 минуций.

Соответственно, чем выше качество сканирования и чем большее число раз пользователь сканирует один и тот же отпечаток, немного смещая палец в стороны, тем большее количество минуций получает смартфон для дальнейшего анализа. Зачастую, именно эти особые признаки, а не снимки отпечатков, и сохраняются.

Вся разница между различными типами сканеров отпечатков пальцев заключается в том, каким именно образом они получают снимок пальца для дальнейшей работы:

- Емкостный сканер использует для этого электричество

- Ультразвуковой сканер использует звук

- Оптический сканер получает изображение с помощью света

Теперь давайте немного подробнее остановимся на каждом из них.

Емкостный сканер отпечатка пальца

Такой сканер состоит из множества крошечных токопроводящих пластин, толщина которых меньше, чем линии узора отпечатков пальцев. Такие пластины образуют конденсаторы, хранящие определенный заряд.

Наше тело способно проводить ток и когда палец прикасается к поверхности сканера, заряд, накопленный на конденсаторе, изменяется. Причем, в одних точках кожа будет соприкасаться со сканером, а в других — нет. Ведь папиллярный узор отпечатка — это выступающие гребни и впадины между ними. Соответственно, там где между сканером и пальцем появляются микрозазоры и в тех частях, где узор отпечатка своими выступами непосредственно соприкасается со сканером, будет получаться разная емкость конденсаторов:

Смартфон считывает все ячейки и определяет по напряжению, находилась ли возле каждого конкретного конденсатора канавка (пустота) или же это был выступ и кожа соприкасалась с поверхностью сканера. Так и собирается общая картина отпечатка.

Преимущества емкостных сканеров отпечатков пальцев

В принципе, это лучшие сканеры по совокупности всех характеристик. Они стоят дешево в производстве, технология уже достаточно древняя и хорошо обкатана. Такие сканеры не просто делают двухмерный (плоский) снимок, а сканируют трехмерный объект, учитывая выступы и углубления на пальце.

Скорость работы емкостных сканеров очень высокая. На тех же iPhone’ах сканер Touch ID работает просто мгновенно. Ощутить задержку невозможно.

Обмануть такие сканеры тяжело. Стабильность работы очень высокая, палец не обязательно должен быть очень чистым и сухим.

Так что же с ними не так? Почему эти сканеры устанавливаются лишь на бюджетных Android-смартфонах?

Недостатки емкостных сканеров

Прежде всего, емкостные сканеры бывают разными. Чем больше ячеек внутри сканера, тем выше его «разрешение» и тем быстрее работа. В бюджетных устройствах могут устанавливаться самые дешевые сканеры с очень низким разрешением. Но, это не главная проблема.

Основной «недостаток» емкостного сканера отпечатка пальца заключается в том, что его нельзя разместить в экране (или под экраном). Современные технологии изменили внешний вид смартфонов и теперь всю лицевую панель занимает дисплей. Соответственно, места для сканера попросту не хватает.

Некоторые производители размещают такой сканер на боковой грани, совмещая его с кнопкой питания (Honor 20, Galaxy S10e, Sony Xperia 1). Но в основном емкостные сканеры находятся сзади. А это удобно не во всех ситуациях. К примеру, когда смартфон лежит на столе, нужно обязательно брать его в руки, чтобы добраться до датчика (или пользоваться другими методами разблокировки).

Совместить такой сканер с дисплеем — задача очень трудная, так как сам дисплей использует ровно ту же технологию для отслеживания прикосновений. Ведь современные сенсорные экраны — это именно емкостные экраны.

Оптический сканер отпечатка пальца

Оптические сканеры работают совершенно по другому принципу. По сути, оптический сканер — это черно-белая камера, спрятанная под экраном и делающая снимок отпечатка, когда палец прикасается к дисплею.

Естественно, прикасаться нужно лишь в определенной области экрана — именно там, где расположена «скрытая камера».

Реализовать такую технологию можно только на AMOLED-экранах, так как эти дисплеи, по сути, являются полупрозрачными, что позволяет размещать за ними всевозможные датчики, начиная от сканеров отпечатков до датчиков приближения/освещения или даже селфи-камер.

В принципе, IPS-матрицы ровно такие же полупрозрачные и под ними также можно было бы что-то разместить, если бы не потребность в подсветке. Дело в том, что каждая точечка (пиксель) AMOLED-экрана сама по себе излучает свет, когда на нее подается напряжение. А в IPS-дисплеях пиксель представляет собой, грубо говоря, цветную стекляшку, через которую должен пройти внешний свет.

И если мы разместим сканер отпечатков (камеру) за сеточкой OLED-пикселей, тогда и мы будем видеть изображение, и сканер сможет увидеть что-то через экран. А если мы разместим сканер за сеточкой IPS-пикселей, тогда сама камера загородит собой подсветку, которая размещается сзади экрана. И мы будем видеть черное пятно на рабочем дисплее. Если же разместить сканер сзади лампы, тогда сканер не будет видеть ничего, так как подсветка-то не прозрачная.

Преимущества оптических сканеров отпечатков пальцев

Основное преимущество оптического сканера заключается в том, что его можно размещать под экраном. Качество и скорость сканирования зависит как от разрешения матрицы, так и от прозрачности стекла (качества покрытия и пр.).

Недостатки оптического сканера

Первые оптические сканеры отличались медленной скоростью работы и низкой стабильностью. Современные оптические сканеры приблизились по скорости к емкостным, возросла и стабильность. На подавляющем большинстве смартфонов установлены оптические сканеры одного и того же производителя — компании Goodix.

Тем не менее, у оптических сканеров есть свои проблемы. Все, что может помешать сделать четкий снимок, будет влиять на скорость и стабильность распознавания. Это влага, мелкая грязь и пр.

Также эти сканеры в теории легче обмануть, чем емкостные и ультразвуковые, так как они работают с плоским двухмерным изображением, как любая камера. С другой стороны, яркая подсветка позволяет не только увидеть папиллярные узоры на пальце, но и зафиксировать пульсацию крови, тем самым убедившись, что сканируется именно палец.

Эту же подсветку можно считать и недостатком оптических сканеров. Ночью яркий зеленый свет может вызывать определенный дискомфорт, так как иногда палец не полностью закрывает датчик и яркий свет режет глаза.

И последним недостатком оптических сканеров является их капризность к защитным стеклам. Толщина и материалы защитных пленок/стекол могут влиять на скорость и стабильность распознавания отпечатков.

Ультразвуковой сканер отпечатка пальцев

Ультразвуковые сканеры появились на смартфонах позже всех. Первый ультразвуковой датчик отпечатков был представлен вместе с Samsung Galaxy S10 в начале 2019 года. С тех пор, Samsung использовала его в линейках Galaxy Note10 и Galaxy S20.

На данный момент только Qualcomm занимается ультразвуковыми сканерами для смартфонов, но делает это далеко не так активно, как другие компании, разрабатывающие оптические датчики. Уже прошло 3 поколения смартфонов (S10/Note10/S20), а датчик практически не менялся. Это одна и та же модель — 3D Sonic.

В конце 2019 года Qualcomm представила новое поколение ультразвуковых сканеров — 3D Sonic Max. Многие ожидали увидеть его уже в Galaxy S20, но этого не случилось и теперь ближайшим претендентом является Galaxy Note20.

Несмотря на то, что ультразвуковые сканеры пришли на смартфоны позже всех, сама технология используется очень давно в других отраслях. Сканирование отпечатка происходит при помощи ультразвука. Грубо говоря, каждый раз прикладывая палец к ультразвуковому сканеру, вы делаете его УЗИ.

Принцип работы тот же и построен он на пьезоэлектрическом эффекте. Что еще за спецэффект такой — спросите вы? Все просто! В природе есть такие вещества, которые, если их слегка деформировать, будут генерировать электрический заряд. И наоборот, если на них воздействовать электрическим полем, они начинают деформироваться. Такие вещества называются пьезоэлектриками, а описанный эффект — пьезоэлектрическим.

К слову, именно благодаря такому эффекту работают кварцевые часы. Если подавать небольшое напряжение от батарейки на кварц, он начинает вибрировать с определенной частотой (десятки тысяч раз в секунды). Это позволяет легко отсчитывать время. К примеру, отсчитали 32000 колебаний — секунда прошла. Начинаем считать следующие ~32 тысячи колебаний.

Но причем здесь кварцевые часы? При том, что в основе ультразвукового сканера лежит такой же пьезоэлектрик. Подавая на него напряжение, он начинает вибрировать с огромной частотой, генерируя при этом звуковые волны. Мы их не слышим, так как частота очень высокая, но, некоторые животные вполне способны услышать работу ультразвукового сканера отпечатков пальцев.

Эти волны распространяются через защитное стекло экрана и сталкиваются с препятствием — нашим пальцем. Одни волны отразятся еще от стекла и вернутся на пьезоэлектрик, другие — пройдут чуть дальше и столкнутся с бугорками (выступами) нашего отпечатка и снова вернутся на сканер, остальные волны пойдут дальше и заполнят пространство между впадинами отпечатка и стеклом, а затем снова отразятся и вернутся на датчик.

Возвращаясь на пьезоэлектрик, волна «ударяет» по его поверхности и с обратной стороны появляется электрический заряд.

Преимущества ультразвуковых сканеров отпечатков пальцев

Преимуществ у них много. Прежде всего, это безопасность (в теории). Так как сканируется именно трехмерная модель пальца. Если прикладывать картинку, волны будут просто отражаться от плоского объекта, «рисуя» светлое пятно на датчике. Чтобы появилось изображение отпечатка, сканировать нужно настоящий палец, со всеми выступами, бугорками и впадинками.

Более того, ультразвук не останавливается на внешней оболочке пальца и проникает в глубь. Получается, можно ввести дополнительную защиту от всяких муляжей и сканировать только настоящий палец.

Также ультразвуковые сканеры могут размещаться где угодно, так как ультразвук легко проходит не только через стекло. И, что немаловажно, пальцы не должны быть идеально сухими или чистыми. Небольшая грязь или жидкость не являются помехой для звуковых волн.

Недостатки ультразвукового сканера

Несмотря на все перечисленные преимущества, в реальной жизни все не так гладко. Первый ультразвуковой сканер 3D Sonic от Qualcomm работает заметно медленнее, чем современные оптические аналоги. А новое поколение сканеров до сих пор не выпущено.

Кроме того, многие слышали нашумевшую историю о том, как смартфоны Galaxy S10 и Galaxy Note10 можно было легко взломать, просто положив между пальцем и экраном кусок гидрогелевой защитной пленки. После этого можно было прикладывать любой палец и ультразвуковой сканер моментально разблокировал смартфон. Это повлекло за собой серьезный скандал и некоторые банки запретили работу своих приложений на смартфонах Samsung с ультразвуковыми сканерами.

Конечно, в конце прошлого года Samsung выпустила обновление, исправляющее столь странное поведение. Но осадок остался.

В любом случае, сегодня выбор между ультразвуковым и оптическим сканером не стоит, так как ультразвуковые датчики используются только на флагманах Samsung, начиная с Galaxy S10. На всех остальных смартфонах установлены оптические сканеры отпечатков пальцев.

На работу ультразвуковых сканеров также влияют защитные стекла и некоторые пленки, рассеивающие и частично гасящие звуковую волну.

Вместо заключения…

Попытки обойти любую биометрическую защиту делаются постоянно. Они же и позволяют разработчикам улучшать датчики и алгоритмы.

Любой современный сканер отпечатков пальцев достаточно надежен для того, чтобы обеспечить защиту финансовым данным. Любая платежная система на смартфонах позволяет использовать именно отпечатки пальцев. И делать выбор, исходя из соображений безопасности, не имеет никакого смысла. Емкостные, ультразвуковые и оптические сканеры справляются со своей задачей одинаково хорошо.

Если говорить о скорости и стабильности работы, то лучшим вариантом на сегодня остается емкостный сканер (на флагманских смартфонах), после которого идут современные оптические сканеры и уже затем упомянутый ультразвуковой 3D Sonic.

Apple также не будет оставаться долго в стороне от прогресса. Рано или поздно, в iPhone появится датчик отпечатка пальцев в экране. Те, кто следят за патентами компании, знают, что Apple ведет подобные разработки уже много лет.

P.S. Не забудьте подписаться в Telegram на наш научно-популярный сайт о мобильных технологиях, чтобы не пропустить самое интересное!

Еще 3-4 года назад мы смотрели, как кто-то прикладывает палец к экрану телефона и тот разблокируется, как на что-то фантастическое. Сейчас этим никого не удивишь даже в бюджетных моделях. Благодаря таким технологиям сканирования, именно отпечаток пальцев до сих пор остается главным ключом к данным, хранящимся в телефоне. Мало кто задумывается, что такие сканеры бывают разными. Они по-разному работают, имеют разную скорость отклика и обработки, а так же обеспечивают разный уровень безопасности. Давайте разберемся, чем они отличаются и какой лучше выбрать.

Основных типов сканеров отпечатков в смартфонах три.

Содержание

- 1 Какие сканеры отпечатков пальцев бывают

- 2 Почему надо несколько раз сканировать отпечаток

- 3 Какой сканер отпечатков для телефона лучше

- 3.1 Ультразвуковой сканер отпечатков

- 3.2 Оптический сканер отпечатков в телефоне

- 3.3 Емкостный сканер отпечатков

Какие сканеры отпечатков пальцев бывают

Сканеры отпечатков пальцев можно разделить на три типа: оптические, емкостные, ультразвуковые. Дальше надо понимать, что сам по себе сканер не разблокирует телефон. Он лишь запускает сложный механизм, в основе которого лежит сообщение о том, что экрана коснулся палец с такими-то параметрами. Дальше данные сопоставляются с эталонными, а система безопасности принимает решение о разблокировке.

Говоря о том, что сопоставляются именно данные, а не картинка пальца, я не ошибаюсь. Точная фотография может не совпадать, ведь палец можно приложить под разным углом и с разным нажимом, а на нем могут быть повреждения или жирный налет от чебурека. Поэтому система сверяет именно данные контрольных точек, которые все равно уникальны для каждого человека. Особенно, если взять их побольше.

Приложил палец и готово. Это позволяет нам не вводить пароли. но быть в безопасности.

Почему надо несколько раз сканировать отпечаток

Поэтому нас и просят приложить палец несколько раз, чтобы найти и зафиксировать как можно больше уникальных особенностей. Их количество может переваливать за сотню, если все сделано правильно.

В начале я уже сказал, что типов датчиков может быть три. Время от времени в разных моделях доминируют то одни, то другие. Ультразвуковой сенсор работает за счет сканирования рельефного узора кожи при помощи ультразвука.

Как безопасно пользоваться Wi-Fi в кафе, транспорте и на улице.

Какой сканер отпечатков для телефона лучше

Ультразвуковой сканер отпечатков

Этот тип сканирования пальца в телефонах самый молодой. Он применяется всего около трех лет, а благодарить за его появление стоит компанию Qualcomm, которая позволила установить его в телефон своего давнего партнера — Samsung. Это была модель Galaxy S10.

Galaxy S10 — первый телефон с ультразвуковым сканером отпечатков.

Чтобы телефон мог сканировать отпечатки при помощи ультразвука, его оснащают пьезоэлектриком. Он имеет непосредственную связь между электрическим током и формой. То есть, если на него нажать, то вырабатывается заряд. А если воздействовать на него электрическим полем, то он сам меняет форму.

Перед сканированием отпечатка датчик начинает вибрировать с высокой частотой. В результате появляются ультразвуковые волны, которые проходят через стекло, по-разному отражаются от рельефа пальца и возвращаются обратно. Создавая давление на пьезоэлектрик, они заставляют его создавать уникальное электрическое поле, соответствие которого эталонному и говорит о том, что перед экраном палец хозяина.

Такой способ позволяет строить объемную модель отпечатка, прежде чем ”брать его в работу”. То есть его почти невозможно обмануть, что и является его преимуществом перед, например, оптическим датчиком.

Почему не работает сканер отпечатков пальцев.

Оптический сканер отпечатков в телефоне

Последний, как не сложно догадаться из названия, работает с изображением, которое в черно-белом снимается через стекло. Это если совсем просто, но в реальности некоторые особенности будут сложнее.

Такие сканеры совместимы только с OLED-экранами. И размещаются только в строго определенном месте. А еще для их работы экран в зоне контакта подсвечивает палец, чтобы датчик лучше ”увидел” его.

В экран можно встроить только оптический сканер.

Первые модели оптических сканеров не отличались скоростью работы, но сейчас начали работать не только быстро, но и стабильно. Правда, качество их работы до сих пор сильно зависит от качества стекла, состояния пальца и грязи или воды, которые есть между ними. Это все сильно влияет на процесс сканирования и в какой-то момент может привести к тому, что оно будет просто невозможным.

Емкостный сканер отпечатков

Третий тип сканеров самый старый и применяется в телефонах уже довольно давно. Но его преимуществом перед оптическими сканерами является то, что наравне с ультразвуковыми, они создают объемный скан пальца, а из-за того, что работает он только с ”живым” пальцем, как и сенсорный экран, использование любых заменителей просто невозможно.

5 фишек клавиатуры Samsung, о которых вы должны знать.

В основе такого сенсора лежат токопроводящие пластины очень маленького размера. Они меньше линий папиллярного узора пальца. В пластинах хранится заряд тока, который меняется, когда вы подносите палец. Наше тело проводит через себя этот небольшой ток и тем самым меняет картину на сенсоре в тех метах, где его касаются выступы узора пальца. Это изменение сравнивается с эталонным и, если все правильно, смартфон разблокируется.

Сканеры отпечатков до сих пор являются самым популярным способом разблокировки.

Такие сканеры относительно простые в производстве и стоят не так дорого, как оптические или ультразвуковые. Кроме этого, они срабатывают быстрее остальных и для них не являются помехой, скажем, мокрые руки.

К сожалению, такой сканер нельзя встроить в экран, так как они будут мешать работе друг друга. А еще некоторые производители экономят и используют сенсоры с меньшим количеством пластин. В результате разрешение сканирования становится ниже, а сам процесс тормозит или становится менее безопасным.

Даже сейчас, когда технологии уже показали свои плюсы и минусы, а производители научились делать их хорошо, говорить о том, что какой-то сканер лучше остальных бессмысленно. Для каждого есть своя сфера применения и свои плюсы/минусы. Поэтому просто интересуйтесь, какой сканер установлен в выбранном вами телефоне. Запомните преимущества и недостатки каждого, а заодно поделитесь статьей с друзьями, вдруг они тоже не задумывались о том, насколько важен правильный выбор сканера отпечатков.

A device fingerprint or machine fingerprint is information collected about the software and hardware of a remote computing device for the purpose of identification. The information is usually assimilated into a brief identifier using a fingerprinting algorithm. A browser fingerprint is information collected specifically by interaction with the web browser of the device.[1]: 878 [2]: 1

Device fingerprints can be used to fully or partially identify individual devices even when persistent cookies (and zombie cookies) cannot be read or stored in the browser, the client IP address is hidden, or one switches to another browser on the same device.[3]

This may allow a service provider to detect and prevent identity theft and credit card fraud,[4]: 299 [5][6][7] but also to compile long-term records of individuals’ browsing histories (and deliver targeted advertising[8]: 821 [9]: 9 or targeted exploits[10]: 8 [11]: 547 ) even when they are attempting to avoid tracking – raising a major concern for internet privacy advocates.[12]

History[edit]

|

| This section needs to be updated. Please help update this article to reflect recent events or newly available information. (March 2020) |

Basic web browser configuration information has long been collected by web analytics services in an effort to measure real human web traffic and discount various forms of click fraud. Since its introduction in the late 1990s, client-side scripting has gradually enabled the collection of an increasing amount of diverse information, with some computer security experts starting to complain about the ease of bulk parameter extraction offered by web browsers as early as 2003.[13]

In 2005, researchers at University of California, San Diego showed how TCP timestamps could be used to estimate the clock skew of a device, and consequently to remotely obtain a hardware fingerprint of the device.[14]

In 2010, Electronic Frontier Foundation launched a website where visitors can test their browser fingerprint.[15] After collecting a sample of 470161 fingerprints, they measured at least 18.1 bits of entropy possible from browser fingerprinting,[16] but that was before the advancements of canvas fingerprinting, which claims to add another 5.7 bits.

In 2012, Keaton Mowery and Hovav Shacham, researchers at University of California, San Diego, showed how the HTML5 canvas element could be used to create digital fingerprints of web browsers.[17][18]

In 2013, at least 0.4% of Alexa top 10,000 sites were found to use fingerprinting scripts provided by a few known third parties.[11]: 546

In 2014, 5.5% of Alexa top 10,000 sites were found to use canvas fingerprinting scripts served by a total of 20 domains. The overwhelming majority (95%) of the scripts were served by AddThis, which started using canvas fingerprinting in January that year, without the knowledge of some of its clients.[19]: 678 [20][17][21][5]

In 2015, a feature to protect against browser fingerprinting was introduced in Firefox version 41,[22] but it has been since left in an experimental stage, not initiated by default.[23]

The same year a feature named Enhanced Tracking Protection was introduced in Firefox version 42 to protect against tracking during private browsing[24] by blocking scripts from third party domains found in the lists published by Disconnect Mobile.

At WWDC 2018 Apple announced that Safari on macOS Mojave «presents simplified system information when users browse the web, preventing them from being tracked based on their system configuration.»[25]

A 2018 study revealed that only one-third of browser fingerprints in a French database were unique, indicating that browser fingerprinting may become less effective as the number of users increases and web technologies convergently evolve to implement fewer distinguishing features.[26]

In 2019, starting from Firefox version 69, Enhanced Tracking Protection has been turned on by default for all users also during non-private browsing.[27] The feature was first introduced to protect private browsing in 2015 and was then extended to standard browsing as an opt-in feature in 2018.

Diversity and stability[edit]

Motivation for the device fingerprint concept stems from the forensic value of human fingerprints.

In order to uniquely distinguish over time some devices through their fingerprints, the fingerprints must be both sufficiently diverse and sufficiently stable. In practice neither diversity nor stability is fully attainable, and improving one has a tendency to adversely impact the other. For example, the assimilation of an additional browser setting into the browser fingerprint would usually increase diversity, but it would also reduce stability, because if a user changes that setting, then the browser fingerprint would change as well.[2]: 11

A certain degree of instability can be compensated by linking together fingerprints that, although partially different, might probably belong to the same device. This can be accomplished by a simple rule-based linking algorithm (which, for example, links together fingerprints that differ only for the browser version, if that increases with time) or machine learning algorithms.[28]

Entropy is one of several ways to measure diversity.

Sources of identifying information[edit]

Applications that are locally installed on a device are allowed to gather a great amount of information about the software and the hardware of the device, often including unique identifiers such as the MAC address and serial numbers assigned to the machine hardware. Indeed, programs that employ digital rights management use this information for the very purpose of uniquely identifying the device.

Even if they are not designed to gather and share identifying information, local applications might unwillingly expose identifying information to the remote parties with which they interact. The most prominent example is that of web browsers, which have been proved to expose diverse and stable information in such an amount to allow remote identification, see § Browser fingerprint.

Diverse and stable information can also be gathered below the application layer, by leveraging the protocols that are used to transmit data. Sorted by OSI model layer, some examples of protocols that can be utilized for fingerprinting are:

- OSI Layer 7: SMB, FTP, HTTP, Telnet, TLS/SSL, DHCP[29]

- OSI Layer 5: SNMP, NetBIOS

- OSI Layer 4: TCP (see TCP/IP stack fingerprinting)

- OSI Layer 3: IPv4, IPv6, ICMP, IEEE 802.11[30]

- OSI Layer 2: CDP[31]

Passive fingerprinting techniques merely require the fingerprinter to observe traffic originated from the target device, while active fingerprinting techniques require the fingerprinter to initiate connections to the target device. Techniques that require interaction with the target device over a connection initiated by the latter are sometimes addressed as semi-passive.[14]

Browser fingerprint[edit]

The collection of a large amount of diverse and stable information from web browsers is possible for most part due to client-side scripting languages, which were introduced in the late ’90s. Today there are several open-source browser fingerprinting libraries, such as FingerprintJS, ImprintJS, and ClientJS, where FingerprintJS is updated the most often and supersedes ImprintJS and ClientJS to a large extent.[32]

Browser version[edit]

Browsers provide their name and version, together with some compatibility information, in the User-Agent request header.[33][34] Being a statement freely given by the client, it should not be trusted when assessing its identity. Instead, the type and version of the browser can be inferred from the observation of quirks in its behavior: for example, the order and number of HTTP header fields is unique to each browser family[35]: 257 [36]: 357 and, most importantly, each browser family and version differs in its implementation of HTML5,[10]: 1 [35]: 257 CSS[37]: 58 [35]: 256 and JavaScript.[11]: 547,549-50 [38]: 2 [39][40] Such differences can be remotely tested by using JavaScript. A Hamming distance comparison of parser behaviors has been shown to effectively fingerprint and differentiate a majority of browser versions.[10]: 6

| Browser family | Property deletion (of navigator object) | Reassignment (of navigator/screen object) |

|---|---|---|

| Google Chrome | allowed | allowed |

| Mozilla Firefox | ignored | ignored |

| Opera | allowed | allowed |

| Internet Explorer | ignored | ignored |

Browser extensions[edit]

A combination of extensions or plugins unique to a browser can be added to a fingerprint directly.[11]: 545 Extensions may also modify how any other browser attributes behave, adding additional complexity to the user’s fingerprint.[41]: 954 [42]: 688 [9]: 1131 [43]: 108 Adobe Flash and Java plugins were widely used to access user information before their deprecation.[36]: 3 [11]: 553 [40]

Hardware properties[edit]

User agents may provide system hardware information, such as phone model, in the HTTP header.[43]: 107 [44]: 111 Properties about the user’s operating system, screen size, screen orientation, and display aspect ratio can be also retrieved by using JavaScript to observe the result of CSS media queries.[37]: 59-60

Browsing history[edit]

The fingerprinter could determine which sites the browser had previously visited within a list it provided, by querying the list using JavaScript with the CSS selector :visited.[45]: 5 Typically, a list of 50 popular websites were sufficient to generate a unique user history profile, as well as provide information about the user’s interests.[45]: 7,14 However, browsers have since then mitigated this risk.[46]

Font metrics[edit]

The letter bounding boxes differ between browsers based on anti-aliasing and font hinting configuration and can be measured by JavaScript.[47]: 108

Canvas and WebGL[edit]

Canvas fingerprinting uses the HTML5 canvas element,[48] which is used by WebGL to render 2D and 3D graphics in a browser, to gain identifying information about the installed graphics driver, graphics card, or graphics processing unit (GPU). Canvas-based techniques may also be used to identify installed fonts.[44]: 110 Furthermore, if the user does not have a GPU, CPU information can be provided to the fingerprinter instead.

A canvas fingerprinting script first draws text of specified font, size, and background color. The image of the text as rendered by the user’s browser is then recovered by the ToDataURL Canvas API method. The hashed text-encoded data becomes the user’s fingerprint.[19][18]: 2-3,6 Canvas fingerprinting methods have been shown to produce 5.7 bits of entropy. Because the technique obtains information about the user’s GPU, the information entropy gained is «orthogonal» to the entropy of previous browser fingerprint techniques such as screen resolution and JavaScript capabilities.[18]

Hardware benchmarking[edit]

Benchmark tests can be used to determine whether a user’s CPU utilizes AES-NI or Intel Turbo Boost by comparing the CPU time used to execute various simple or cryptographic algorithms.[49]: 588

Specialized APIs can also be used, such as the Battery API, which constructs a short-term fingerprint based on the actual battery state of the device,[50]: 256 or OscillatorNode, which can be invoked to produce a waveform based on user entropy.[51]: 1399

A device’s hardware ID, which is a cryptographic hash function specified by the device’s vendor, can also be queried to construct a fingerprint.[44]: 109,114

Mitigation methods for browser fingerprinting[edit]

Different approaches exist to mitigate the effects of browser fingerprinting and improve users’ privacy by preventing unwanted tracking, but there is no ultimate approach that can prevent fingerprinting while keeping the richness of a modern web browser.[52]

Offering a simplified fingerprint[edit]

|

| This section needs to be updated. Please help update this article to reflect recent events or newly available information. (March 2020) |

Typical Tor Browser notification of a website attempting a canvas read.

Users may attempt to reduce their fingerprintability by selecting a web browser which minimizes the availability of identifying information, such as browser fonts, device ID, canvas element rendering, WebGL information, and local IP address.[44]: 117

As of 2017 Microsoft Edge is considered to be the most fingerprintable browser, followed by Firefox and Google Chrome, Internet Explorer, and Safari.[44]: 114 Among mobile browsers, Google Chrome and Opera Mini are most fingerprintable, followed by mobile Firefox, mobile Edge, and mobile Safari.[44]: 115

Tor Browser disables fingerprintable features such as the canvas and WebGL API and notifies users of fingerprint attempts.[19]

Offering a spoofed fingerprint[edit]

Spoofing some of the information exposed to the fingerprinter (e.g. the user agent) may create a reduction in diversity,[53]: 13 but the contrary could be also achieved if the spoofed information differentiates the user from all the others who do not use such a strategy more than the real browser information.[11]: 552

Spoofing the information differently at each site visit, for example by perturbating the sound and canvas rendering with a small amount of random noise, allows a reduction of stability.[8]: 820,823 [54] This technique has been adopted by the Brave browser in 2020.[55]

Blocking scripts[edit]

Blindly blocking client-side scripts served from third-party domains, and possibly also first-party domains (e.g. by disabling JavaScript or using NoScript) can sometimes render websites unusable. The preferred approach is to block only third-party domains that seem to track people, either because they’re found on a blacklist of tracking domains (the approach followed by most ad blockers) or because the intention of tracking is inferred by past observations (the approach followed by Privacy Badger).[56][20][57][58]

Using multiple browsers[edit]

Different browsers on the same machine would usually have different fingerprints, but if both browsers are not protected against fingerprinting, then the two fingerprints could be identified as originating from the same machine.[59]

See also[edit]

- Anonymous web browsing

- Browser security

- Browser sniffing

- Evercookie

- Fingerprint (computing)

- Internet privacy

- Web tracking

References[edit]

- ^ Laperdrix P, Rudametkin W, Baudry B (May 2016). Beauty and the Beast: Diverting Modern Web Browsers to Build Unique Browser Fingerprints. 2016 IEEE Symposium on Security and Privacy. San Jose CA USA: IEEE. pp. 878–894. doi:10.1109/SP.2016.57. ISBN 978-1-5090-0824-7.

- ^ a b Eckersley P (2017). «How Unique Is Your Web Browser?». In Atallah MJ, Hopper NJ (eds.). Privacy Enhancing Technologies. Lecture Notes in Computer Science. Springer Berlin Heidelberg. pp. 1–18. ISBN 978-3-642-14527-8.

- ^ Cao, Yinzhi (2017-02-26). «(Cross-)Browser Fingerprinting via OS and Hardware Level Features» (PDF). Archived (PDF) from the original on 2017-03-07. Retrieved 2017-02-28.

- ^ Alaca F, van Oorschot PC (December 2016). Device Fingerprinting for Augmenting Web Authentication: Classification and Analysis of Methods. 32nd Annual Conference on Computer Security. Los Angeles CA USA: Association for Computing Machinery. pp. 289–301. doi:10.1145/2991079.2991091. ISBN 978-1-4503-4771-6.

- ^ a b Steinberg J (23 July 2014). «You Are Being Tracked Online By A Sneaky New Technology — Here’s What You Need To Know». Forbes. Retrieved 2020-01-30.

- ^ «User confidence takes a Net loss». Infoworld.com. 2005-07-01. Archived from the original on 2015-10-04. Retrieved 2015-10-03.

- ^ «7 Leading Fraud Indicators: Cookies to Null Values». 2016-03-10. Archived from the original on 2016-10-03. Retrieved 2016-07-05.

- ^ a b Nikiforakis N, Joosen W, Livshits B (May 2015). PriVaricator: Deceiving Fingerprinters with Little White Lies. WWW ’15: The 24th International Conference on World Wide Web. Florence Italy: International World Wide Web Conferences Steering Committee. pp. 820–830. doi:10.1145/2736277.2741090. hdl:10044/1/74945. ISBN 978-1-4503-3469-3.

- ^ a b Acar G, Juarez M, Nikiforakis N, Diaz C, Gürses S, Piessens F, Preneel B (November 2013). FPDetective: Dusting the Web for Fingerprinters. 2013 ACM SIGSAC Conference on Computer & Communications Security. Berlin Germany: Association for Computing Machinery. pp. 1129–1140. doi:10.1145/2508859.2516674. ISBN 978-1-4503-2477-9.

- ^ a b c Abgrall E, Le Traon Y, Monperrus M, Gombault S, Heiderich M, Ribault A (2012-11-20). «XSS-FP: Browser Fingerprinting using HTML Parser Quirks». arXiv:1211.4812 [cs.CR].

- ^ a b c d e f Nikiforakis N, Kapravelos A, Wouter J, Kruegel C, Piessens F, Vigna G (May 2013). Cookieless Monster: Exploring the Ecosystem of Web-Based Device Fingerprinting. 2013 IEEE Symposium on Security and Privacy. Berkeley CA USA: IEEE. doi:10.1109/SP.2013.43. ISBN 978-0-7695-4977-4.

- ^ «EFF’s Top 12 Ways to Protect Your Online Privacy | Electronic Frontier Foundation». Eff.org. 2002-04-10. Archived from the original on 2010-02-04. Retrieved 2010-01-28.

- ^ «MSIE clientCaps «isComponentInstalled» and «getComponentVersion» registry information leakage». Archive.cert.uni-stuttgart.de. Archived from the original on 2011-06-12. Retrieved 2010-01-28.

- ^ a b Kohno; Broido; Claffy. «Remote Physical Device Detection». Cs.washington.edu. Archived from the original on 2010-01-10. Retrieved 2010-01-28.

- ^ «About Panopticlick». eff.org. Retrieved 2018-07-07.

- ^ Eckersley, Peter (17 May 2010). «How Unique Is Your Web Browser?» (PDF). eff.org. Electronic Frontier Foundation. Archived (PDF) from the original on 9 March 2016. Retrieved 13 Apr 2016.

- ^ a b Angwin J (July 21, 2014). «Meet the Online Tracking Device That is Virtually Impossible to Block». ProPublica. Retrieved 2020-01-30.

- ^ a b c Mowery K, Shacham H (2012), Pixel Perfect: Fingerprinting Canvas in HTML5 (PDF), retrieved 2020-01-21

- ^ a b c Acar G, Eubank C, Englehardt S, Juarez M, Narayanan A, Diaz C (November 2014). The Web Never Forgets: Persistent Tracking Mechanisms in the Wild. 2014 ACM SIGSAC Conference on Computer & Communications Security. Scottsdale AZ USA: Association for Computing Machinery. pp. 674–689. doi:10.1145/2660267.2660347. ISBN 978-1-4503-2957-6.

- ^ a b Davis W (July 21, 2014). «EFF Says Its Anti-Tracking Tool Blocks New Form Of Digital Fingerprinting». MediaPost. Retrieved July 21, 2014.

- ^ Knibbs K (July 21, 2014). «What You Need to Know About the Sneakiest New Online Tracking Tool». Gizmodo. Retrieved 2020-01-30.

- ^ «meta: tor uplift: privacy.resistFingerprinting». GitHub. Retrieved 2018-07-06.

- ^ «Firefox’s protection against fingerprinting». Retrieved 2018-07-06.

- ^ «Firefox 42.0 release notes».

- ^ «Apple introduces macOS Mojave». Retrieved 2018-07-06.

- ^ Gómez-Boix A, Laperdrix P, Baudry B (April 2018). Hiding in the Crowd: An Analysis of the Effectiveness of Browser Fingerprinting at Large Scale. WWW ’18: The Web Conference 2018. Geneva Switzerland: International World Wide Web Conferences Steering Committee. pp. 309–318. doi:10.1145/3178876.3186097. ISBN 978-1-4503-5639-8.

- ^ «Firefox 69.0 release notes».

- ^ Vastel, Antoine; Laperdrix, Pierre; Rudametkin, Walter; Rouvoy, Romain (May 2018). «FP-STALKER: Tracking Browser Fingerprint Evolutions». 2018 IEEE Symposium on Security and Privacy. Institute of Electrical and Electronics Engineers. doi:10.1109/SP.2018.00008.

- ^ «Chatter on the Wire: A look at DHCP traffic» (PDF). Archived (PDF) from the original on 2014-08-11. Retrieved 2010-01-28.

- ^ «Wireless Device Driver Fingerprinting» (PDF). Archived from the original (PDF) on 2009-05-12. Retrieved 2010-01-28.

- ^ «Chatter on the Wire: A look at excessive network traffic and what it can mean to network security» (PDF). Archived from the original (PDF) on 2014-08-28. Retrieved 2010-01-28.

- ^ Alexander, Sjosten; Daniel, Hedin; Andrei, Sabelfeld. «EssentialFP: Exposing the Essence of Browser Fingerprinting» (PDF). Retrieved 27 July 2021.

- ^ «User-Agent».

- ^ Aaron Andersen. «History of the browser user-agent string».

- ^ a b c Unger T, Mulazzani M, Frühwirt D, Huber M, Schrittwieser S, Weippl E (September 2013). SHPF: Enhancing HTTP(S) Session Security with Browser Fingerprinting. 2013 International Conference on Availability, Reliability and Security. Regensburg Germany: IEEE. pp. 255–261. doi:10.1109/ARES.2013.33. ISBN 978-0-7695-5008-4.

- ^ a b Fiore U, Castiglione A, De Santis A, Palmieri F (September 2014). Countering Browser Fingerprinting Techniques: Constructing a Fake Profile with Google Chrome. 17th International Conference on Network-Based Information Systems. Salerno Italy: IEEE. doi:10.1109/NBiS.2014.102. ISBN 978-1-4799-4224-4.

- ^ a b Takei N, Saito T, Takasu K, Yamada T (Nov 2015). Web Browser Fingerprinting Using Only Cascading Style Sheets. 10th International Conference on Broadband and Wireless Computing, Communication and Applications. Krakow Poland: IEEE. pp. 57–63. doi:10.1109/BWCCA.2015.105. ISBN 978-1-4673-8315-8.

- ^ Mulazzani M, Reschl P, Huber M, Leithner M, Schrittwieser S, Weippl E (2013), Fast and Reliable Browser Identification with JavaScript Engine Fingerprinting (PDF), SBA Research, retrieved 2020-01-21

- ^ Mowery K, Bogenreif D, Yilek S, Shacham H (2011), Fingerprinting Information in JavaScript Implementations (PDF), retrieved 2020-01-21

- ^ a b Upathilake R, Li Y, Matrawy A (July 2015). A classification of web browser fingerprinting techniques. 7th International Conference on New Technologies, Mobility and Security. Paris France: IEEE. doi:10.1109/NTMS.2015.7266460. ISBN 978-1-4799-8784-9.

- ^ Starov O, Nikiforakis N (May 2017). XHOUND: Quantifying the Fingerprintability of Browser Extensions. 2017 IEEE Symposium on Security and Privacy. San Jose CA USA: IEEE. pp. 941–956. doi:10.1109/SP.2017.18. ISBN 978-1-5090-5533-3.

- ^ Sanchez-Rola I, Santos I, Balzarotti D (August 2017). Extension Breakdown: Security Analysis of Browsers Extension Resources Control Policies. 26th USENIX Security Symposium. Vancouver BC Canada: USENIX Association. pp. 679–694. ISBN 978-1-931971-40-9. Retrieved 2020-01-21.

- ^ a b Kaur N, Azam S, KannoorpattiK, Yeo KC, Shanmugam B (January 2017). Browser Fingerprinting as user tracking technology. 11th International Conference on Intelligent Systems and Control. Coimbatore India: IEEE. doi:10.1109/ISCO.2017.7855963. ISBN 978-1-5090-2717-0.

- ^ a b c d e f Al-Fannah NM, Li W (2017). «Not All Browsers are Created Equal: Comparing Web Browser Fingerprintability». In Obana S, Chida K (eds.). Advances in Information and Computer Security. Lecture Notes in Computer Science. Springer International Publishing. pp. 105–120. arXiv:1703.05066. ISBN 978-3-319-64200-0.

- ^ a b Olejnik L, Castelluccia C, Janc A (July 2012). Why Johnny Can’t Browse in Peace: On the Uniqueness of Web Browsing History Patterns. 5th Workshop on Hot Topics in Privacy Enhancing Technologies. Vigo Spain: INRIA. Retrieved 2020-01-21.

- ^ «Privacy and the :visited selector — CSS: Cascading Style Sheets | MDN».

- ^ Fifield D, Egelman S (2015). «Fingerprinting Web Users Through Font Metrics». In Böhme R, Okamoto T (eds.). Financial Cryptography and Data Security. Lecture Notes in Computer Science. Vol. 8975. Springer Berlin Heidelberg. pp. 107–124. doi:10.1007/978-3-662-47854-7_7. ISBN 978-3-662-47854-7.

- ^ Obaidat, Muath (2020). «Canvas Deceiver — A New Defense Mechanism Against Canvas Fingerprinting». Journal of Systemics, Cybernetics and Informatics. 18 (6): 66–74.

- ^ Saito T, Yasuda K, Ishikawa T, Hosoi R, Takahashi K, Chen Y, Zalasiński M (July 2016). Estimating CPU Features by Browser Fingerprinting. 10th International Conference on Innovative Mobile and Internet Services in Ubiquitous Computing. Fukuoka Japan: IEEE. pp. 587–592. doi:10.1109/IMIS.2016.108. ISBN 978-1-5090-0984-8.

- ^ Olejnik L, Acar G, Castelluccia C, Diaz C (2016). «The Leaking Battery». In Garcia-Alfaro J, Navarro-Arribas G, Aldini A, Martinelli F, Suri N (eds.). Data Privacy Management, and Security Assurance. DPM 2015, QASA 2015. Lecture Notes in Computer Science. Vol. 9481. Springer, Cham. doi:10.1007/978-3-319-29883-2_18. ISBN 978-3-319-29883-2.

- ^ Englehardt S, Arvind N (October 2016). Online Tracking: A 1-million-site Measurement and Analysis. 2014 ACM SIGSAC Conference on Computer & Communications Security. Vienna Austria: Association for Computing Machinery. pp. 1388–1401. doi:10.1145/2976749.2978313. ISBN 978-1-4503-4139-4.

- ^ Laperdrix, Pierre; Bielova, Nataliia; Baudry, Benoit; Avoine, Gildas (2020-04-19). «Browser Fingerprinting: A Survey». ACM Transactions on the Web. 14 (2): 1–33. doi:10.1145/3386040. ISSN 1559-1131. S2CID 145051810.

- ^ Yen TF, Xie Y, Yu F, Yu R, Abadi M (February 2012). Host Fingerprinting and Tracking on the Web: Privacy and Security Implications (PDF). The 19th Annual Network and Distributed System Security Symposium. San Diego CA USA: Internet Society. Retrieved 2020-01-21.

- ^ Laperdrix, Pierre; Baudry, Benoit; Mishra, Vikas (2017). «FPRandom: Randomizing Core Browser Objects to Break Advanced Device Fingerprinting Techniques» (PDF). Engineering Secure Software and Systems. Lecture Notes in Computer Science. 10379: 97–114. doi:10.1007/978-3-319-62105-0_7. ISBN 978-3-319-62104-3.

- ^ «What’s Brave Done For My Privacy Lately? Episode #3: Fingerprint Randomization». 6 March 2020.

- ^ Merzdovnik G, Huber M, Buhov D, Nikiforakis N, Neuner S, Schmiedecker M, Weippl E (April 2017). Block Me If You Can: A Large-Scale Study of Tracker-Blocking Tools (PDF). 2017 IEEE European Symposium on Security and Privacy. Paris France: IEEE. pp. 319–333. doi:10.1109/EuroSP.2017.26. ISBN 978-1-5090-5762-7.

- ^ Kirk J (July 25, 2014). «‘Canvas fingerprinting’ online tracking is sneaky but easy to halt». PC World. Retrieved August 9, 2014.

- ^ Smith, Chris. «Adblock Plus: We can stop canvas fingerprinting, the ‘unstoppable’ new browser tracking technique». BGR. PMC. Archived from the original on July 28, 2014.

- ^ Newman, Drew (2007). «The Limitations of Fingerprint Identifications». Criminal Justice. 1 (36): 36–41.

Further reading[edit]

- Fietkau, Julian (2020-12-28). «The Elephant In The Background: Empowering Users Against Browser Fingerprinting». Chaos Communication Congress 2020.

- Angwin, Julia; Valentino-DeVries, Jennifer (2010-11-30). «Race Is On to ‘Fingerprint’ Phones, PCs». Wall Street Journal. ISSN 0099-9660. Retrieved 2018-07-10.

- Segal, Ory; Fridman, Aharon; Shuster, Elad (2017-06-05). «Passive Fingerprinting of HTTP/2 Clients» (PDF). BlackHat. Retrieved 2022-02-09.

External links[edit]

- Panopticlick, by the Electronic Frontier Foundation, gathers some elements of a browser’s device fingerprint and estimates how identifiable it makes the user

- Am I Unique, by INRIA and INSA Rennes, implements fingerprinting techniques including collecting information through WebGL.

A device fingerprint or machine fingerprint is information collected about the software and hardware of a remote computing device for the purpose of identification. The information is usually assimilated into a brief identifier using a fingerprinting algorithm. A browser fingerprint is information collected specifically by interaction with the web browser of the device.[1]: 878 [2]: 1

Device fingerprints can be used to fully or partially identify individual devices even when persistent cookies (and zombie cookies) cannot be read or stored in the browser, the client IP address is hidden, or one switches to another browser on the same device.[3]

This may allow a service provider to detect and prevent identity theft and credit card fraud,[4]: 299 [5][6][7] but also to compile long-term records of individuals’ browsing histories (and deliver targeted advertising[8]: 821 [9]: 9 or targeted exploits[10]: 8 [11]: 547 ) even when they are attempting to avoid tracking – raising a major concern for internet privacy advocates.[12]

History[edit]

|

| This section needs to be updated. Please help update this article to reflect recent events or newly available information. (March 2020) |

Basic web browser configuration information has long been collected by web analytics services in an effort to measure real human web traffic and discount various forms of click fraud. Since its introduction in the late 1990s, client-side scripting has gradually enabled the collection of an increasing amount of diverse information, with some computer security experts starting to complain about the ease of bulk parameter extraction offered by web browsers as early as 2003.[13]

In 2005, researchers at University of California, San Diego showed how TCP timestamps could be used to estimate the clock skew of a device, and consequently to remotely obtain a hardware fingerprint of the device.[14]

In 2010, Electronic Frontier Foundation launched a website where visitors can test their browser fingerprint.[15] After collecting a sample of 470161 fingerprints, they measured at least 18.1 bits of entropy possible from browser fingerprinting,[16] but that was before the advancements of canvas fingerprinting, which claims to add another 5.7 bits.

In 2012, Keaton Mowery and Hovav Shacham, researchers at University of California, San Diego, showed how the HTML5 canvas element could be used to create digital fingerprints of web browsers.[17][18]

In 2013, at least 0.4% of Alexa top 10,000 sites were found to use fingerprinting scripts provided by a few known third parties.[11]: 546

In 2014, 5.5% of Alexa top 10,000 sites were found to use canvas fingerprinting scripts served by a total of 20 domains. The overwhelming majority (95%) of the scripts were served by AddThis, which started using canvas fingerprinting in January that year, without the knowledge of some of its clients.[19]: 678 [20][17][21][5]

In 2015, a feature to protect against browser fingerprinting was introduced in Firefox version 41,[22] but it has been since left in an experimental stage, not initiated by default.[23]

The same year a feature named Enhanced Tracking Protection was introduced in Firefox version 42 to protect against tracking during private browsing[24] by blocking scripts from third party domains found in the lists published by Disconnect Mobile.

At WWDC 2018 Apple announced that Safari on macOS Mojave «presents simplified system information when users browse the web, preventing them from being tracked based on their system configuration.»[25]

A 2018 study revealed that only one-third of browser fingerprints in a French database were unique, indicating that browser fingerprinting may become less effective as the number of users increases and web technologies convergently evolve to implement fewer distinguishing features.[26]

In 2019, starting from Firefox version 69, Enhanced Tracking Protection has been turned on by default for all users also during non-private browsing.[27] The feature was first introduced to protect private browsing in 2015 and was then extended to standard browsing as an opt-in feature in 2018.

Diversity and stability[edit]

Motivation for the device fingerprint concept stems from the forensic value of human fingerprints.

In order to uniquely distinguish over time some devices through their fingerprints, the fingerprints must be both sufficiently diverse and sufficiently stable. In practice neither diversity nor stability is fully attainable, and improving one has a tendency to adversely impact the other. For example, the assimilation of an additional browser setting into the browser fingerprint would usually increase diversity, but it would also reduce stability, because if a user changes that setting, then the browser fingerprint would change as well.[2]: 11

A certain degree of instability can be compensated by linking together fingerprints that, although partially different, might probably belong to the same device. This can be accomplished by a simple rule-based linking algorithm (which, for example, links together fingerprints that differ only for the browser version, if that increases with time) or machine learning algorithms.[28]

Entropy is one of several ways to measure diversity.

Sources of identifying information[edit]

Applications that are locally installed on a device are allowed to gather a great amount of information about the software and the hardware of the device, often including unique identifiers such as the MAC address and serial numbers assigned to the machine hardware. Indeed, programs that employ digital rights management use this information for the very purpose of uniquely identifying the device.

Even if they are not designed to gather and share identifying information, local applications might unwillingly expose identifying information to the remote parties with which they interact. The most prominent example is that of web browsers, which have been proved to expose diverse and stable information in such an amount to allow remote identification, see § Browser fingerprint.

Diverse and stable information can also be gathered below the application layer, by leveraging the protocols that are used to transmit data. Sorted by OSI model layer, some examples of protocols that can be utilized for fingerprinting are:

- OSI Layer 7: SMB, FTP, HTTP, Telnet, TLS/SSL, DHCP[29]

- OSI Layer 5: SNMP, NetBIOS

- OSI Layer 4: TCP (see TCP/IP stack fingerprinting)

- OSI Layer 3: IPv4, IPv6, ICMP, IEEE 802.11[30]

- OSI Layer 2: CDP[31]

Passive fingerprinting techniques merely require the fingerprinter to observe traffic originated from the target device, while active fingerprinting techniques require the fingerprinter to initiate connections to the target device. Techniques that require interaction with the target device over a connection initiated by the latter are sometimes addressed as semi-passive.[14]

Browser fingerprint[edit]

The collection of a large amount of diverse and stable information from web browsers is possible for most part due to client-side scripting languages, which were introduced in the late ’90s. Today there are several open-source browser fingerprinting libraries, such as FingerprintJS, ImprintJS, and ClientJS, where FingerprintJS is updated the most often and supersedes ImprintJS and ClientJS to a large extent.[32]

Browser version[edit]

Browsers provide their name and version, together with some compatibility information, in the User-Agent request header.[33][34] Being a statement freely given by the client, it should not be trusted when assessing its identity. Instead, the type and version of the browser can be inferred from the observation of quirks in its behavior: for example, the order and number of HTTP header fields is unique to each browser family[35]: 257 [36]: 357 and, most importantly, each browser family and version differs in its implementation of HTML5,[10]: 1 [35]: 257 CSS[37]: 58 [35]: 256 and JavaScript.[11]: 547,549-50 [38]: 2 [39][40] Such differences can be remotely tested by using JavaScript. A Hamming distance comparison of parser behaviors has been shown to effectively fingerprint and differentiate a majority of browser versions.[10]: 6

| Browser family | Property deletion (of navigator object) | Reassignment (of navigator/screen object) |

|---|---|---|

| Google Chrome | allowed | allowed |

| Mozilla Firefox | ignored | ignored |

| Opera | allowed | allowed |

| Internet Explorer | ignored | ignored |

Browser extensions[edit]

A combination of extensions or plugins unique to a browser can be added to a fingerprint directly.[11]: 545 Extensions may also modify how any other browser attributes behave, adding additional complexity to the user’s fingerprint.[41]: 954 [42]: 688 [9]: 1131 [43]: 108 Adobe Flash and Java plugins were widely used to access user information before their deprecation.[36]: 3 [11]: 553 [40]

Hardware properties[edit]

User agents may provide system hardware information, such as phone model, in the HTTP header.[43]: 107 [44]: 111 Properties about the user’s operating system, screen size, screen orientation, and display aspect ratio can be also retrieved by using JavaScript to observe the result of CSS media queries.[37]: 59-60

Browsing history[edit]

The fingerprinter could determine which sites the browser had previously visited within a list it provided, by querying the list using JavaScript with the CSS selector :visited.[45]: 5 Typically, a list of 50 popular websites were sufficient to generate a unique user history profile, as well as provide information about the user’s interests.[45]: 7,14 However, browsers have since then mitigated this risk.[46]

Font metrics[edit]

The letter bounding boxes differ between browsers based on anti-aliasing and font hinting configuration and can be measured by JavaScript.[47]: 108

Canvas and WebGL[edit]

Canvas fingerprinting uses the HTML5 canvas element,[48] which is used by WebGL to render 2D and 3D graphics in a browser, to gain identifying information about the installed graphics driver, graphics card, or graphics processing unit (GPU). Canvas-based techniques may also be used to identify installed fonts.[44]: 110 Furthermore, if the user does not have a GPU, CPU information can be provided to the fingerprinter instead.

A canvas fingerprinting script first draws text of specified font, size, and background color. The image of the text as rendered by the user’s browser is then recovered by the ToDataURL Canvas API method. The hashed text-encoded data becomes the user’s fingerprint.[19][18]: 2-3,6 Canvas fingerprinting methods have been shown to produce 5.7 bits of entropy. Because the technique obtains information about the user’s GPU, the information entropy gained is «orthogonal» to the entropy of previous browser fingerprint techniques such as screen resolution and JavaScript capabilities.[18]

Hardware benchmarking[edit]

Benchmark tests can be used to determine whether a user’s CPU utilizes AES-NI or Intel Turbo Boost by comparing the CPU time used to execute various simple or cryptographic algorithms.[49]: 588

Specialized APIs can also be used, such as the Battery API, which constructs a short-term fingerprint based on the actual battery state of the device,[50]: 256 or OscillatorNode, which can be invoked to produce a waveform based on user entropy.[51]: 1399

A device’s hardware ID, which is a cryptographic hash function specified by the device’s vendor, can also be queried to construct a fingerprint.[44]: 109,114

Mitigation methods for browser fingerprinting[edit]

Different approaches exist to mitigate the effects of browser fingerprinting and improve users’ privacy by preventing unwanted tracking, but there is no ultimate approach that can prevent fingerprinting while keeping the richness of a modern web browser.[52]

Offering a simplified fingerprint[edit]

|

| This section needs to be updated. Please help update this article to reflect recent events or newly available information. (March 2020) |

Typical Tor Browser notification of a website attempting a canvas read.

Users may attempt to reduce their fingerprintability by selecting a web browser which minimizes the availability of identifying information, such as browser fonts, device ID, canvas element rendering, WebGL information, and local IP address.[44]: 117

As of 2017 Microsoft Edge is considered to be the most fingerprintable browser, followed by Firefox and Google Chrome, Internet Explorer, and Safari.[44]: 114 Among mobile browsers, Google Chrome and Opera Mini are most fingerprintable, followed by mobile Firefox, mobile Edge, and mobile Safari.[44]: 115

Tor Browser disables fingerprintable features such as the canvas and WebGL API and notifies users of fingerprint attempts.[19]

Offering a spoofed fingerprint[edit]

Spoofing some of the information exposed to the fingerprinter (e.g. the user agent) may create a reduction in diversity,[53]: 13 but the contrary could be also achieved if the spoofed information differentiates the user from all the others who do not use such a strategy more than the real browser information.[11]: 552

Spoofing the information differently at each site visit, for example by perturbating the sound and canvas rendering with a small amount of random noise, allows a reduction of stability.[8]: 820,823 [54] This technique has been adopted by the Brave browser in 2020.[55]

Blocking scripts[edit]

Blindly blocking client-side scripts served from third-party domains, and possibly also first-party domains (e.g. by disabling JavaScript or using NoScript) can sometimes render websites unusable. The preferred approach is to block only third-party domains that seem to track people, either because they’re found on a blacklist of tracking domains (the approach followed by most ad blockers) or because the intention of tracking is inferred by past observations (the approach followed by Privacy Badger).[56][20][57][58]

Using multiple browsers[edit]

Different browsers on the same machine would usually have different fingerprints, but if both browsers are not protected against fingerprinting, then the two fingerprints could be identified as originating from the same machine.[59]

See also[edit]

- Anonymous web browsing

- Browser security

- Browser sniffing

- Evercookie

- Fingerprint (computing)

- Internet privacy

- Web tracking

References[edit]

- ^ Laperdrix P, Rudametkin W, Baudry B (May 2016). Beauty and the Beast: Diverting Modern Web Browsers to Build Unique Browser Fingerprints. 2016 IEEE Symposium on Security and Privacy. San Jose CA USA: IEEE. pp. 878–894. doi:10.1109/SP.2016.57. ISBN 978-1-5090-0824-7.

- ^ a b Eckersley P (2017). «How Unique Is Your Web Browser?». In Atallah MJ, Hopper NJ (eds.). Privacy Enhancing Technologies. Lecture Notes in Computer Science. Springer Berlin Heidelberg. pp. 1–18. ISBN 978-3-642-14527-8.

- ^ Cao, Yinzhi (2017-02-26). «(Cross-)Browser Fingerprinting via OS and Hardware Level Features» (PDF). Archived (PDF) from the original on 2017-03-07. Retrieved 2017-02-28.

- ^ Alaca F, van Oorschot PC (December 2016). Device Fingerprinting for Augmenting Web Authentication: Classification and Analysis of Methods. 32nd Annual Conference on Computer Security. Los Angeles CA USA: Association for Computing Machinery. pp. 289–301. doi:10.1145/2991079.2991091. ISBN 978-1-4503-4771-6.

- ^ a b Steinberg J (23 July 2014). «You Are Being Tracked Online By A Sneaky New Technology — Here’s What You Need To Know». Forbes. Retrieved 2020-01-30.

- ^ «User confidence takes a Net loss». Infoworld.com. 2005-07-01. Archived from the original on 2015-10-04. Retrieved 2015-10-03.

- ^ «7 Leading Fraud Indicators: Cookies to Null Values». 2016-03-10. Archived from the original on 2016-10-03. Retrieved 2016-07-05.