Безопасные телефоны, градация прослушек, и методы защиты

Проблема «Брони и снаряда» не является исключительной прерогативой одних только военных, во многих сферах идет подобная борьба. Водители борются с ПДД, мозг развивает баннерную слепоту, бюрократы борются со статистикой заболевания коронавирусом.

Информационная безопасность не является исключением, на этом поле боя идет многовековая битва, пусть и не такая шумная, как военные действия, но не менее ожесточенная. Расхожая байка о том, как Натан Ротшильд сделал состояние на основе исключительного доступа к информации, породила крылатую фразу: «Кто владеет информацией — тот владеет миром»..

Значимость информации может быть разной, подавляющее большинство не представляет никакого интереса для окружающих, они не могут извлечь из нее корысть или прибыль, но иногда хочется некоторой конфиденциальности. Не обязательно для того, чтобы скрыть противоправные действия или что-то неприличное: “У меня от государства секретов нет” — любимая фраза для троллинга на тему приватности, а просто потому, что существует частная жизнь и ее очевидное правило: “Это не ваше дело”. А, поскольку смартфон уже давно является неотъемлемой частью человеческой личности («В нем вся моя жизнь!!!11расрас» ), то защита его от посягательств — давно является одной из самых актуальных личных проблем. Это касается как доступа к информации на нем, так и телефонных разговоров. О современных способах защитить свою приватность и будет сегодняшняя статья.

Несколько исторических примеров

Детская игрушка восьмидесятых

Наверное самым известным и простейшим крипто-девайсом — является старый, добрый «исказитель голоса» Традиционный аксессуар шпионских фильмов середины прошлого века, который прикладывался к трубке и превращал человеческий голос в характерное скрежетание, навевающее ужас на зрителей.

Позднее, как и множество других «Гаджетов Джеймса Бонда», схемотехника позволила выпустить устройство в карманном формате, а теперь любой может скачать такое приложение на свой смартфон. Способ скорее шуточный и больше годится для розыгрышей, чем для реального сокрытия информации, но, как минимум, затруднит идентификацию звонящего по голосу. Впрочем, до них уже «добрались», в одном шпионском телесериале был эпизод, где компьютер вычислил алгоритм работы «исказителя» и восстановил исходный голос. Есть ли такие программы на самом деле я не знаю, но звучит вполне правдоподобно.

Довольно долго телефонная связь была исключительно проводной. История помнит множество фактов, когда шпионское оборудование подключалось в разрыв сети и позволяло подслушивать и записывать секретные переговоры. Один из самых знаменитых проектов такого рода — Операция «Золото», был комически безуспешен, по причине того, что советская контрразведка вовремя узнала о готовящемся подкопе под Берлинскую стену, для подключения к телефонным коммуникациям Советской армии и было принято решение использовать этот канал для слива дезинформации.

Представители прессы осматривают обнаруженное место прослушки

Наверняка многие помнят характерные сцены в фильмах, когда злобный шпион прикладывает к особо секретному кабелю загадочную коробочку, которая моментально «примагничивается» к нему или к бетону по которому проложен провод. Коробочка обязательно снабжается коротким цилиндром изображающим антенну и специальным демаскирующим светодиодом, чтобы доброму шпиону было легче ее найти.

Ван Эйк демонстрирует перехват изображения с монитора в соседней комнате

Как это часто бывает — кинематограф далек от реальности, но подобный перехват все же возможен, речь идет о методе Вима ван Эйка. любой электронный компонент излучает в эфир помехи которые модулируются данными: передаваемыми, принимаемыми или обрабатываемыми внутри устройства или по линиям связи. Именно этот способ описан в замечательной книге Нила Сивенсона — «Криптономикон»:

— Давайте прямо сейчас обменяемся ключами, чтобы писать друг другу по электронной почте, — говорит Ли и делает знак помощнику. Тот подбегает к столу и открывает ноутбук. «Что-то что-то Ордо», — говорит Ли на кантонском. Помощник крутит трекбол и щелкает.

Кантрелл бесстрастно смотрит на стол. Садится на корточки, заглядывает под столешницу. Ощупывает край руками.Рэнди нагибается и тоже заглядывает вниз. Конференц-стол — высокотехнологичный, пронизанный проводами, чтобы гости могли подключать ноутбуки прямо к нему, а не тянуть кабели через всю комнату и не драться из-за розеток. Значит, вся столешница нашпигована проводкой. Кабелей, соединяющих ее с внешним миром, не видно — наверное, они уходят через полые ножки в пустотелый пол. Джон ухмыляется, поворачивается к Ли, качает головой.

— В иных обстоятельствах я бы сказал «да», — отвечает он. — Однако при вашем уровне потребности в безопасности это неподходящее место для обмена ключами.

— Я не собирался пользоваться телефоном, — говорит Ли. — Можно обменяться ключами на дискетах.

Джон стучит по дереву.

— Не важно. Попросите кого-нибудь из ваших сотрудников прочесть про ван-эйковский перехват. Ван Эйк, Вим ван Эйк, человек, который первый это продемонстрировал, — повторяет он программеру, который записывает. Потом, чувствуя, что Ли нужно краткое резюме, добавляет: — Есть способ прочесть внутреннее состояние компьютера, ловя побочное электромагнитное излучение модулей.

Далее по сюжету, описывается процесс расшифровки информации, который осложнен тем, что данные с экрана ноутбука могут перехватывать методом ван Эйка и герой пишет программу зашумляющую экран цифровым мусором имитирующим процесс расшифровки, но настоящую информацию на экран принципиально не выводит. Эксперимент ван Эйка был проделан с обычным ЭЛТ-монитором, а в Криптопномиконе использовался ноутбук, но через несколько лет после выхода книги — подобный перехват тоже был осуществлен в реальности.

Хотя считается, что осуществление перехвата было сделано уже после того, как его сформулировал ван Эйк, о подобной уязвимости телетайпов сообщала Bell Telephone Laboratories еще во времена второй мировой.

Оптические линии тоже не защищены от прослушивания. Наиболее уязвимы разъемы, если они недостаточно светоизолированы то можно считать вспышки сигналов пробивающиеся через соединения. Физический доступ к самой оптоволоконной линии связи тоже дает возможность получить данные не разрушая стекловолокно и не встраиваясь в линию. Теоретически, если извлечь волокно из кабеля и согнуть его до определенного предела, то будет превышена кривизна обеспечивающая угол максимального переотражения сигнала от стенок волокна и часть излучения будет пробиваться за пределы волокна и сигнал можно перехватить.

«Железные» атаки на сотовые телефоны

Теперь давайте вернемся в нашу с вами реальность и посмотрим, какие какие методы прослушки подстерегают обычного пользователя современных смартфонов и как можно от них защититься. Условно их можно разделить на несколько групп: перехват сигнала между телефоном и базовой станцией; внедрение аппаратного или программного «жучка» для получения данных прямо с аппарата; удаленный взлом аппарата для получения контроля над ним.

Технически, телефонный аппарат — это обычный приемник и передатчик, совершенно ничего не мешает принимать сигналы, которыми он обменивается с вышкой и записывать их. Очевидно, что в этом мало практического смысла, потому что данные зашифрованы современными криптостойкими протоколами. Теоретически, есть возможность совместить первый и второй способ атаки, чтобы получить ключи для расшифровки сигнала с мобильного телефона.

Карстен Нол

Немецкий эксперт по криптографии Карстен Нол методично, из года в год, занимается исследованием таких возможностей. Документально подтверждено, что ему несколько раз удавалось внедриться в обмен сотовыми данными и расшифровать телефонные переговоры. Первый раз он сделал это в 2009 году, с помощью атаки на алгоритм шифрования. С помощью волонтеров были рассчитаны Радужные таблицы для криптографического алгоритма A5/1, используемого тогда в сотовых сетях стандарта GSM. Результаты были представлены в докладе на Chaos Communication Congress в 2009 году.

Позднее, в 2010 году, на том же самом хакерском конгрессе, он продемонстрировал перехват, запись и воспроизведение телефонных переговоров с помощью сотовых аппаратов подключенных к компьютеру. Позднее, в 2011 году он показал, на примере переоборудованного телефонного аппарата, возможность подключения к переговорам в сетях стандарта GPRS у операторов, которые или не использовали шифрование совсем (бывало и такое), или использовали алгоритмы «не на полную мощность».

В 2013 году он смог продемонстрировать уязвимость телефонов, в которых использовались СИМ-карты устаревшего образца. На этих картах была цифровая подпись сгенерированная слабым алгоритмом и ее можно было взломать с помощью радужных таблиц. Имея цифровую подпись СИМ-карты можно было отправить на нее сервисное сообщение, которое заставило бы телефон загрузить и выполнить вредоносный код. Даже не смотря на то, что Java-приложения исполняются в «песочнице», они все равно, как минимум, могут посылать СМС сообщения на платные сервисы. Более того, у некоторых производителей карт — песочницы были недостаточно защищены и позволяли получить доступ ко всем функциям и информации на симке.

Сложно сказать, насколько защищены современные протоколы. В стандарте LTE были найдено несколько десятков уязвимостей разного рода. Но, по крайней мере, подобные атаки чрезвычайно сложны и доступны только узкому кругу специалистов высокого класса. Если бы прямой взлом телефонных переговоров был бы очень простым, то в Даркнете давно бы появились инструкции позволяющие любому «скрипт-кидди» подслушивать всех подряд.

В связи с тем, что LTE продвигается как «сотовый интернет для IOT-устройств», появился относительно новый тип угроз — оборудование оператора связи можно «заддосить» и получить над ним частичный контроль. Соответственно, есть угроза создания ботнетов на основе «интернет-утюгов» и погодных станций.

Кроме «хакерских атак» есть и совершенно легальные способы получения доступа к содержимому переговоров, только доступны они не всем — а правительственным организациям и спецслужбам. Речь идет как о всем известной системе СОРМ третьего поколения и «законе Яровой», так и прямом подключении к операторам сотовой связи, в реальном времени. Последний метод используется не часто, но случаи были. При теракте в Норд-Ост, у всех кто жил или работал в районе Дубровки, на экранах мобильников появился значок, сигнализирующий о том, что в сотовой сети полностью отключено шифрование переговоров и они идут практически «прямым текстом». Что интересно, современные операционные системы этой сигнализации не имеют и чтобы узнать о типе шифрования протокола — надо устанавливать специальные приложения.

Еще один сложный и дорогостоящий, но реально работающий способ получить полный доступ ко всем сотовым данным в радиусе работы одной соты — IMSI-ловушки. Это «ложные» базовые станции, которые встраиваются в трафик данных и становится точкой MITM между смартфоном и сотовой вышкой. Алгоритм выбора смартфоном базовой станции устроен таким образом, что он старается подключиться к самой мощной и ближайшей. Естественно, «ложная сота» настраивается так, чтобы ее мощность была выше, чем у настоящих станций. Ничего не подозревающие смартфоны коннектятся к шпионскому устройству и после хендшейка «злоумышленник в погонах» может в реальном времени смотреть и слушать все, что передается: СМС, голосовые разговоры и интернет-трафик, будто бы он является сотовым оператором.

Существование этих станций не тайна, но их использование засекречено и данные о работе с ними простым смертным недоступны. Если где-то проводится спецоперация, никто не станет рассказывать журналистам: «В этом районе действует станция перехвата данных сотовой связи. Спасибо за внимание».

Нельзя забывать и о китайском Золотом Щите. К сожалению, я забыл где читал историю, как русский турист попал в поле зрения китайских спецслужб и картинку уже не найду. Но туристу дали сфотографировать интерфейс Щита доступный полиции. Он похож на типичный сервис онлайн-музыки, только вместо треков там записи телефонных разговоров.

«Софтовые» атаки на сотовые телефоны

Кроме «железных» способов атаки, есть и «софтовые». Обычные (или не очень обычные) программы, устанавливаемые на смартфон и следящие за пользователем. Мир шпионских приложений настолько богат и разнообразен, что это тема для отдельного исследования, ограничимся перечислением основных типов.

Самые распространенные — это программы, которые маскируются под безобидные приложения, хрестоматийный «Фонарик», который просит доступ к звонкам, книге контактов, медиафайлам и интернету, выглядит предельно безобидно, но количество запрашиваемых разрешений — ужасает. Не мало случаев, когда такие программы воровали деньги не только со счетов на оплату связи, но и данные банковских приложений. Хотя, по большей части, они собирают статистику с персональными данными, которые потом продают рекламщикам.

Следующий вариант — шпионские программы которые устанавливаются в тайне от владельца телефона. Например, муж следит за женой или наоборот. Или не очень тайно — наблюдение родителей за своими детьми, ради их безопасности и своего спокойствия. Менее безобидный вариант — злоумышленник внедряет программный жучок на смартфон жертвы с самыми нехорошими намерениями. Один из самых известных примеров, взлом американскими спецслужбами смартфона Ангелы Меркель. Деталей слежки так и не раскрыли, не ясно даже какого типа была прослушка, через «железный» жучок, или программу и, скорее всего, прослушивали старый телефон канцлера: Nokia 6260. Правительство Германии заверило, что современный Blackberry Меркель прослушать нельзя, потому что в нем стоит специальный шифрующий чип. Впрочем, по словам анонимных источников из спецслужб, «чернику» тоже с легкостью можно взломать. Кому тут верить — непонятно.

Наконец последний вид шпионов — программы устанавливаемые производителями смартфонов. Все помнят с чего начался скандал с компанией Huawei? Американцы обвинили компанию в том, что она занимается шпионажем с помощью аппаратных закладок в ее оборудовании. И это не первый случай, когда в серверном оборудовании обнаруживают следящие гипервизоры, их находят уже довольно давно: Китайские закладки: непридуманная история о виртуализации, безопасности и шпионах. Так что, нет дыма без огня и американцы не зря взъелись на Huawei.

Со смартфонами все не настолько плохо, но в операционных системах порой встречаются непонятные программы, которые часто коннектятся к неопознанным китайским серверам и передают туда какие-то данные не связанные с обновлениями прошивок или других системных программ. Может это часть китайского «Старшего брата», которую забывают выпилить при экспорте смартфона или покупке «серого» товара, а может целенаправленная слежка — понять сложно. Но, по большей части, такие модули просто занимаются рекламой, выдавая всплывающие окна посреди экрана или подменяя часть контента в браузерах.

Типы современной защиты

А как же защититься от всех этих страхов и ужасов? Поговорим теперь о противостоянии угрозам нашей частной жизни. Сразу скажу, тут не будет картинок и описаний джеймсбондовских гаджетов, потому что в реальной жизни все гораздо прозаичнее.

Печальная правда в том, что силы очень не равны и возможностей в этой борьбе у простых людей намного меньше, чем у злоумышленников. Не в последнюю очередь потому, что среднестатистический пользователь не является хакером, его технических навыков недостаточно, чтобы самостоятельно противостоять шпионским атакам. Например, множество людей совершенно не задумываются, когда очередной условный «Фонарик» начинает просить слишком много разрешений для своей работы, они не глядя нажимают на подтверждение всех запрашиваемых полномочий. Или, попав на сомнительный сайт — послушно тыкают на все кнопки типа: «Обновить браузер». По большей части, они попадают на очередную платную подписку, но могут заполучить и настоящую шпионскую программу. Больше всего этому подвержены устройства на операционной системе Andriod, но и на смартфонах Apple находили программы, которые собирали слишком много данных о владельцев телефонов.

Способы защиты все те же, что уже не один десяток лет хорошо известны пользователям компьютеров — разнообразные антивирусные программы, внимательность при установке новых приложений и посещении подозрительных сайтов.

Сложнее всего противостоять атакам направленным на протокол сотовой связи. Пользователь практически беззащитен против злоумышленников, которые могут перехватить, записать и расшифровать трафик между телефоном и базовой станцией. Единственный способ — сделать такой перехват бесполезным, зашифровав передаваемые данные, это отлично помогает и от слежки спецслужб, которые могут напрямую подключиться к оборудованию сотовой связи или к записям, которые теперь обязаны вести операторы. Но это вынудит пользователя полностью отказаться от привычных способов связи, а программ, которые предоставляют такую возможность — раз, два и обчелся. По сути, меньше всего скомпрометировали себя: мессенджер Telegram и сервисы типа Zello, которые были явно заблокированы за отказ сотрудничать с правоохранительными органами. Остальные популярные мессенджеры были обделены вниманием русских властей (и не только русских), что вызывает серьезные подозрения в том, что они согласились с ними сотрудничать. Впрочем, само использование Телеги — уже может вызвать подозрения. Как ни печально это признавать, но есть достаточно примеров, когда сотрудники правоохранительных органов требовали показать содержимое смартфонов, на предмет наличия там Телеграма и подписки на интересующие их каналы. Законность таких требований обсуждать бесполезно, но порой задержанные были вынуждены сломать смартфон, чтобы не компрометировать себя. Интересный способ бороться с этим — #ДуровДобавьДвойноеДно, но пока он не получил должной поддержки и распространения. Следует заметить, что «интернет-радиостанции» не оставляют логов в телефоне и доставляют куда меньше проблем в подобных ситуациях.

Если же хочется скрыть свою переписку только от интернет-провайдера и сделать бесполезным логи записываемые благодаря «закону Яровой», достаточно воспользоваться VPN, своим собственным или множеством готовых. Хотя, по большей части, этот способ больше подходит для обхода блокировок. При доступе злоумышленника к смартфону — шифрованный туннель не скроет вашу переписку.

По сути своей, VPN и мессенджеры с оконечным шифрованием — есть пример типичного скремблера, аппаратуры, которая используется спецслужбами уже не один десяток лет, еще со времен распространения проводной телефонии и обычной радиосвязи. Разница в том, что это чисто софтовое решение, доступное любому пользователю современного смартфона.

Специалисты, озабоченные безопасностью переговоров, придумали остроумный способ противодействия одной из самых незаметных атак — поддельной сотовой станции. Есть несколько программ(например EAGLE Security), которые ведут подробный лог наименований всех сотовых вышек, записывая в базу данных их идентификаторы и координаты. Как только появляется новая базовая станция, не попадавшая ранее в этот реестр, и хуже того — перемещающаяся в пространстве, программа бьет тревогу, сигнализируя о том, что телефон подключился к оборудованию, которое может быть шпионским.

Немного проще противостоять угрозам, которые представляют собой софтовые шпионские модули, устанавливаемые в телефон самими пользователями по собственной беспечности или людьми, которые получили доступ к чужому смартфону. Подозрительная активность телефона, слишком быстро разряжающаяся батарея — могут быть косвенными признаками того, что на телефон установлена шпионская программа. Впрочем, это может быть следствием того, что человек сам наставил «жрущих» программ, совершенно не обязательно занимающихся слежкой.

Для предотвращения подобных угроз, может быть достаточно одного из множества антивирусов, названия которых всем хорошо знакомы по общению с самой распространенной операционной системе для компьютеров. Эти программы следят за устанавливаемыми приложениями, анализируют подозрительную активность и предупреждают о большинстве угроз, которым подвергают свой смартфон беспечные пользователи.

Хотя, не все «официальные» приложения, ведут себя хорошо и предсказуемо, из них есть неприятные исключения. Например — клиент Facebook. Эта программа регулярно занимает первые строчки среди неигровых приложений имеющих самый большой объем и высаживающих батарею со страшной скоростью. У меня самого был неприятный опыт общения с этим клиентом, когда сразу после его установки, телефон буквально раскалился и стал что-то куда-то передавать с максимальной возможной скоростью. Несмотря на то, что смарт был рутован и приложения были максимально ограничены в правах, программа явно что-то тянула из моего телефона. За что была безжалостно удалена и впоследствии постоянно выпилывалась из всех прошивок.

«Железная» защита смартфонов

Но далеко не все способны и согласны подвергать свой телефон взлому, которым является открытие загрузчика и установка root-пользователя. У кого-то не хватает технических знаний, кто-то все еще боится “потери гарантии”, кто-то не хочет отказываться от возможностей, которые могут быть утеряны при подобной операции.

Некоторые банковские клиенты отказывались работать на смартфоне, если обнаруживали root, а иногда это лишает возможности «платить телефоном» через NFC. Есть смартфоны, которые практически не подвержены такому взлому, включая всем известный iPhone, джейлбрейк которого становится все сложнее. Другая категория смартов, которые лучше не «хакать» — это аппараты имеющие защиту от злоумышленников, встраиваемую самим производителем. Например, Samsung известна своей системой Knox, которая представляет собой контейнер отделяющий важные данные от остальной системы, доступной для атак. И хотя Knox позиционируется как корпоративная защита для того, чтобы можно было пользоваться личным смартфоном для бизнеса, не заводя для этого отдельный «рабочий» аппарат, никто не мешает хранить в нем критичные для себя личные данные.

Филипп Циммерманн

К сожалению, крупные производители не очень балуют пользователей разнообразием защищенных смартфонов, а небольшие компании или не набирают достаточно денег для запуска компании с кикстартера, или совершают досадные ошибки. К примеру супер пупер защищенный BlackPhone, в создании которого принимал участие сам Циммерман, имел серьезную уязвимость, которая позволяла злоумышленника получить полный контроль над аппаратом, благодаря ошибке в одной из сторонних программ. Авторы программы оперативно выпустили апдейт, но «осадок то остался». Конечно, еще есть смартфоны, которыми пользуются военные или правительственные чиновники, но они широкой публике не доступны и представляют только академический интерес.

Разработчики систем безопасности для смартфонов не обошли вниманием и аппаратные скремблеры, традиционные для проводной техники. Они выпускались, к примеру, в виде беспроводной гарнитуры, которая обеспечивала шифрование голоса еще «до смартфона», у себя внутри.

Естественно, для того, чтобы поговорить с обладателем такого скремблера — надо было иметь свой экземпляр устройства. Распространения такие гарнитуры не получили, по причине высокой цены и необходимости снабжать ими всех абонентов, а компания их выпускающая — полностью переключилась на защищенные смартфоны, по своим функциям схожих с Samsung Knox, выпускаемые, опять же, для военных и просто очень богатых клиентов озабоченных своей безопасностью.

Крипо-анализ

В заключении, пятиминутка нездоровой паранойи.

В сухом остатке — у пользователей очень мало реальных средств для обеспечения безопасности своих переговоров, переписки и личных данных. Более того, практически ни один метод не гарантирует 100% уверенности.

Действия властей и разработчиков могут быть не тем, чем кажутся на самом деле. Простая логика подсказывает, что если РКН взъелся только на Телеграм, значит все остальные, тоже очень популярные мессенджеры охотно сотрудничают с российскими властями и спецслужбами. А недавний «разбан» Телеги может означать то, что мессенджер был вынужден предоставить гарантию доступа к персональным данным и переписке своих пользователей. Более того, классическая теория заговора заставляет предположить, что вся эта двухлетняя эпопея с ковровой блокировкой Тегели — всего лишь успешная операция спецслужб, которую они затеяли для того, чтобы убедить людей в его безопасности и получить свободный доступ ко всему их общению.

Если копать глубже, то окажется, что практически никто не проводил серьезный и прозрачный аудит безопасности ни одного из приложений или аппаратных средств, предназначенных для защиты пользовательских данных или переговоров. Так называемое “открытое тестирование”, когда любому нашедшему уязвимость обещают золотые горы — на деле только красивый лозунг. Потому что серьезные специалисты не станут тратить время на поиск уязвимостей, которых может и правда не оказаться и значит — их время работы остается неоплаченным, а любители, которые наивно надеются разбогатеть, за счет того, что именно им удастся найти серьезный баг — не имеют достаточной квалификации для такого исследования.

Законы, повсеместно принимаемые по мотивам «Патриотического акта» могут не оставлять выбора разработчикам — они вынуждены сотрудничать со спецслужбами. А рассказы о том, что Apple не хотела давать инструменты для разблокировки телефона террориста — удачно запущенная дезинформация. Более того, многие найденные уязвимости типа Heartbleed выглядят так, будто они специально были оставлены как «backdoor» для правительственных служб. А в чемодане соседнего пассажира автобуса — может быть перехватчик ван Эйка, который в реальном режиме времени считывает данные с экранов ближайших смартфонов.

Люди и раньше подозревали о том, что их подслушивают, но только Сноуден подтвердил глобальность масштабов этой слежки.

Последние несколько лет показали нам, насколько ненадежными могут быть наши собственные смартфоны! Они представляют огромную опасность, если их потерять, поскольку на устройстве хранятся все наши конфиденциальные данные, из-за чего и существует столь огромный риск.

Компании-гиганты Google и Apple отслеживают буквально все, что пользователи делают со своим смартфоном, а также вмешиваются в их приватность путем внедрения программного обеспечения. Людям, которые в приоритет ставят целостность и сохранность своих данных, такая ситуация вряд ли придется по душе. К счастью, мы проанализировали рынок и нашли лучшие телефоны с повышенной степенью безопасности, благодаря которым конфиденциальность юзера никогда не будет поставлена под сомнение.

Содержание

- 1 Выбор наиболее защищенного телефона

- 2 Purism Librem 5

- 3 Fairphone 3

- 4 Pine64 PinePhone

- 5 Apple IPhone 11

- 6 Заключение

Выбор наиболее защищенного телефона

Прежде чем перейти непосредственно к списку, важно отметить уникальные особенности выбора телефона такого типа. Суть в том, что работа с любым смартфоном основана на сборе данных и их персонализации. Встроенные приложения, такие как Google Фото или Apple Maps, и сторонние, такие как Instagram и WhatsApp, полагаются на сбор личной информации пользователя. Кроме того, эти аппликации уже давно являются неотъемлемой частью не только наших телефонов, но и жизней!

Покупка смартфона, ориентированного на повышение уровня конфиденциальности, означает потерю некоторых из таких функций и сервисов. Конечно, есть возможность обойти ограничения, однако это касается и операционной системы в целом. Как правило, безопасные смартфоны менее интуитивно понятны и более сложны из-за наличия зашифрованного программного обеспечения, меньшего количества социальных платформ и отсутствия персонализации.

Однако это не значит, что они уж совсем непригодны для использования. Тем не менее мы считаем, что следует знать о существенных различиях между обычным iPhone или телефоном на Android и защищенными смартфонами, о которых мы поговорим далее.

Purism Librem 5

Цена: от 56 000 руб.

Телефон работает под управлением PureOS, операционной системы Linux Purism, ориентированной на защиту конфиденциальности. Таким образом, смартфон оснащен предустановленным свободным и открытым программным обеспечением (FOSS). Из-за этого у пользователей нет доступа к Google Play Store или другим основным магазинам приложений. Веб-браузер по умолчанию, Pure Browser, представляет собой модифицированную версию Firefox с DuckDuckGo в качестве поисковой системы по умолчанию.

Важно отметить, что в телефоне также есть три аппаратных переключателя, которые могут полностью отключить камеру и микрофон, питание адаптеров Wi-Fi и Bluetooth и все сетевые подключения, включая GPS. Что касается остальных характеристик, Librem 5 имеет съемную батарею емкостью 3500 мАч, основную камеру на 13 МП и 32 ГБ встроенной памяти с возможностью расширения до 2 ТБ (microSD).

Purism пообещала постоянно обновлять Librem 5. Это резко контрастирует с Google и Apple, которые обычно поддерживают свои модели только в течение двух или трех лет. Телефон заряжается через USB-C и поддерживает беспроводное соединение Bluetooth. К счастью, здесь также есть аудио разъем 3,5 мм.

На бумаге Librem 5 является лучшим телефоном с повышенной безопасностью. Однако здесь очевиден компромисс между конфиденциальностью и удобством использования, поскольку у модели есть несколько заметных недостатков. Тем не менее, если вашей основной целью является повышение уровня приватности смартфона, Librem 5 – отличный вариант.

Предзаказ

Fairphone 3

Цена: от 38 400 руб.

Разработчики из Fairphone также нацелены на тех, кто не желает пользоваться Android на базе Google. Данная модель поставляется с предустановленной ОС Fairphone OS, специальной версией Android 9. К счастью, телефон позволяет установить альтернативные операционные системы.

Компания Fairphone занимается разработкой операционной системы без использования Google, более известной как Fairphone Open. Первоначально она была выпущена вместе с Fairphone 2 и в настоящее время находится на ранней стадии разработки для Fairphone 3. Вы можете установить Fairphone Open на Fairphone 3, хотя процесс довольно-таки непростой.

Если вы предпочитаете простой в установке вариант, то можете разблокировать загрузчик Fairphone 3 и установить любую альтернативную операционную систему. Поскольку устройство было выпущено в 2019 году, его разработка сторонними фирмами все еще продолжается. Если вы нуждаетесь в более быстром варианте и не прочь использовать оборудование постарее, существует активное комьюнити, создающее порты LineageOS и Ubuntu Touch для Fairphone 2.

Fairphone 3 оснащен процессором Snapdragon 632, имеет 4 ГБ оперативной памяти и 64 ГБ встроенной. Батарея емкостью 3000 мАч является съемной и сменной, а заряжается через USB-C. Телефон поддерживает Bluetooth 5, NFC и работу с двумя SIM-картами. Что касается камер, то основная оснащена датчиком на 12 МП, а фронтальная – на 8 МП.

Купить

Pine64 PinePhone

Цена: от 11 400 руб.

PinePhone призван работать с различными операционными системами Linux. Доступны уже предварительно настроенные модели телефона, такие как PinePhone Community Edition: PostmarketOS, которую можно купить непосредственно у Pine64. Однако, получив физическое устройство в руки, вы можете установить любую из 17 поддерживаемых в настоящее время операционных систем.

PinePhone работает на четырехъядерном процессоре Allwinner A64 (SoC), имеет 2 ГБ оперативной памяти и 16 ГБ внутренней. Гаджет питается от съемного аккумулятора емкостью 3000 мАч, который можно заряжать через USB-C. Также устройство оснащено 5-мегапиксельной основной камерой и 2-мегапиксельной селфи-камерой. Здесь есть специальные переключатели с функцией «Kill-Switch» для мобильной связи, Wi-Fi, микрофона, динамика и обеих камер.

Кроме того, телефон просто ремонтируется, поскольку компоненты легко достаются с помощью отвертки, а срок службы девайса составляет около пять лет, поэтому он должен поддерживаться разработчиками как минимум до 2024 года. В начале 2020 года Pine64 анонсировала выпуск PinePhone UBports Community Edition.

Купить

Apple IPhone 11

Цена: от 50 500 руб.

Все перечисленные нами выше смартфоны не являются слишком популярными, поскольку подходят лишь небольшой группе пользователей. Однако не у всех есть время или ресурсы, чтобы инвестировать в такие модели, из-за чего стоит обратить внимание на более легкодоступный вариант. Хотя это может и показаться спорным, но наш список самых безопасных телефонов замыкает iPhone 11 от Apple. Многие засомневаются в том, обеспечит ли данный смартфон должный уровень конфиденциальности, однако устройства компании считаются более надежными, чем смартфоны на базе Android.

Основная причина этого — разница в бизнес-моделях Apple и Google. Устройства Apple в целом довольно дорогие и, как правило, требуют привязки к поставщику. Таким образом, если у вас есть iPhone, то вы наверняка задумаетесь и о покупке MacBook, Apple Watch, AirPods и т.д. По сути, Apple занимается выпуском своих собственных продуктов. Google, с другой стороны, предоставляет Android бесплатно (в основном) другим производителям, которые затем производят различные смартфоны. Компания окупает свои вложения за счет сбора личных данных пользователей. Эта информация затем используется для рекламы, которую вы видите в используемых приложениях, на посещаемых веб-сайтах, и везде, где был выполнен вход в учетную запись Google.

Однако нельзя сказать, что Apple идеально подходит для заядлых любителей приватности. Компания по-прежнему собирает данные о пользователях и их привычках, но все они используются для улучшения опыта работы с продуктами Apple, а не создания рекламного профиля. Большая часть данных хранится локально на устройстве, а не синхронизируется с облаком.

IPhone 11 – новейший смартфон от Apple, работающий под управлением последней версии мобильной операционной системы iOS. Устройство оснащено 6,1-дюймовым дисплеем Retina, имеет степень защиты IP68 от влаги и пыли, а также использует Face ID для биометрической аутентификации.

Заключение

После того, как в 2013 году Эдвард Сноуден сообщил крупным газетам о тотальной слежке американских спецслужб за информационными коммуникациями между гражданами многих государств по всему миру, общественный интерес к увеличению уровня конфиденциальности вырос, что в конечном итоге привело к выходу новых продуктов, ориентированных на приватность. Хотя иногда приходится идти на компромиссы, утечка хоть какой-либо информации просто неизбежна, поскольку нормальное функционирование всех смартфонов зависит от сбора данных.

Источник: makeuseof.com

Как защитить телефон от слежки и прослушки

Как защитить телефон свой и ребенка от слежки, прослушки, изъятия информации, подключению извне

В плане обеспокоенности о своей конфиденциальности, люди делятся на два типа. Первые усмехаются: «Да кому мы нужны? Пусть слушают!». Вторые же всерьёз задумываются о том, как защитить телефон от слежки и прослушки. Все, кто относятся к первой категории, скорее всего даже не заинтересуются данным материалом. А для вторых будет описано несколько простых, но действенных способов максимально обезопасить свой смартфон и информацию на нём хранящуюся.

Ради чего прослушивают разговоры и следят за телефонами

В большинстве случаев, пользователи позволяют следить за собой через собственный смартфон самостоятельно и совершенно добровольно. Происходит это при установке самых разнообразных приложений. Причём обычно сами приложения всех и предупреждают, что им потребуется доступ к динамикам, микрофонам, фотокамерам, геолокации и т.д.

Так что нечего удивляться, если проходя мимо какого-то магазина, владелец смартфона на свой аппарат получает приглашение зайки к ним на скидочные дни или если после разговора с другом о шуруповёрте, в браузере смартфона начинают активно рекламироваться производители именно этого инструмента.

Но такую прослушку на телефоне можно считать относительно безобидной. Хуже если настоящие мошенники пытаются получить доступ к следующим данным:

- передвижение и постоянные маршруты;

- содержание разговоров, переписки;

- история браузера;

- информация, размещённая и просмотренная в социальных сетях;

- все контакты.

Как понять, что на телефоне установлена прослушка

О самом простом способе появления следящего ПО на любом смартфоне было рассказано в предыдущем разделе. Но это скорее хитрости маркетологов, чем реальная прослушка. Однако и настоящие вирусные программы, отправляющие массу информации далеко нечистоплотным лицам, часто появляются после установки на смартфон вроде бы безобидных приложений. Особенно если источник их происхождения не является на сто процентов проверенным.

«Паразиты» могут заразить смартфон и без помощи его владельца – через блютуз с различных развлекательных сервисов или при входе в какие-либо онлайн-сервисы путём введения специальных кодов.

Ещё одной распространённой лазейкой к телефону являются всевозможные сообщения со ссылками на какие-то ресурсы. При клике на них и активируется функция закачки и установки следящей программы.

Но каким бы способом вредоносное ПО не попало бы в телефон, обнаружить его там достаточно проблематично. Догадаться о его наличии можно только по совокупности косвенных признаков:

- аппарат слегка нагревается даже в неработающем состоянии;

- батарея аппарата разряжается достаточно быстро даже при отсутствии активного использования;

- резкое снижение скорости интернета;

- наличие фонового звука при нахождении аппарата в пассивном режиме у включённых колонок;

- странные помехи, чаще всего щелчки или потрескивания, а иногда и посторонние голоса.

Такие признаки не являются на 100% показателем наличия прослушки или слежки в телефоне. Однако при наличии двух-трёх из них уже имеет смысл насторожиться.

Как защититься от слежки и / или прослушки

Даже если смартфон отправляет маркетологам совершенно безобидную информацию – это всё равно неприятно. Так что лучше всего изначально защищать свой телефон от проникновения даже самых простеньких подслушивающих и подсматривающих программок. Ничего сложного в этом нет. Итак:

- отключите автоматическое подключение к Wi-Fi сети и не подключайтесь в общественных местах.

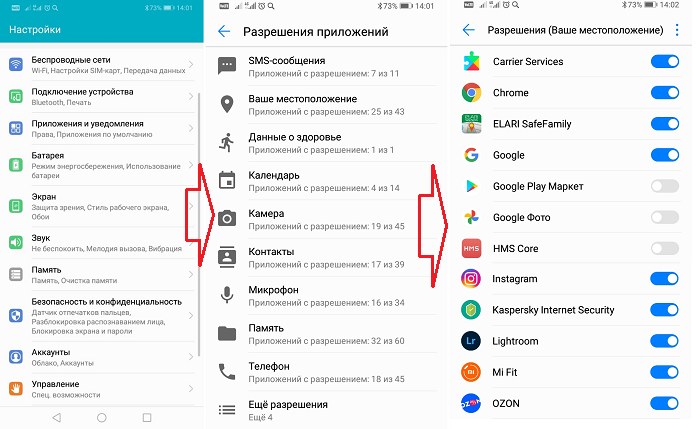

- отключите геолокацию у всех приложений, это можно сделать в настройках телефона (Приложения — Настройка). При установке любых приложений внимательно следить доступ к чему они требуют. В обязательном порядке следует отключать доступ к микрофону, а также запрещать возможность передачи любой информации с телефона сторонним сервисам, если в это не предусмотрено функционалом приложения; отказаться от установки приложений из непроверенных источников, пользуйтесь Google Play и App Store.

- Задать длинный уникальный пароль и подключить двухфакторную аутентификацию, особенно в аккаунт Google (доступ к функциям телефона по отпечатку пальца). Подробно с фото мы разбирали в этой статье https://bebiklad.ru/wospitanie/kak-obezopasit-telefon-ot-krazhi-i-poteri. Можно установить специальную бесплатный антивирус с антишпионской программой, например Kaspersky Internet Security для Android. Или купите более серьезную защиту.

- не открывать сообщений от неизвестных абонентов, а тем более не переходить по имеющимся в них ссылкам;

- при опасении, что разговор по телефону может быть подслушан, а переписка перехвачена, использовать для связи мессенджеры (Telegram, Threema, Signal, но не WhatsApp, Zoom), в которых используется шифрование данных. В ряде из них можно общаться через секретные чаты. Доступ к ним обычно осуществляется по отдельному логину и паролю, а в ряде случаев можно настроить их таким образом, что сообщения будут удаляться через указанное время;

- если аппарат не используется, то гаджет следует выключать. Кстати, часто следящее ПО не даёт этого сделать, а значит, таким способом можно и вычислить его наличие;

- Bluetooth следует держать выключенным, а подключаться с его помощью только к гаджетам знакомых людей;

- без необходимости не включать GPS, а можно скачать приложение, которое генерирует и показывает всем «левые» GPS координаты (доступно только для устройств, работающих на ОС Android);

- отключить автоматическое обновление приложений на телефоне, а также остановить их работу в фоновом режиме;

- из официальных источников скачать и установить приложения (антивирусы), которые не дают следящим ПО проникнуть в телефон;

- телефон не следует оставлять без присмотра. Маловероятно, но злоумышленник может установить вредоносное приложение самостоятельно, пока хозяин аппарата отсутствует;

- при подозрении, что телефон стоит на прослушке, имеет смысл обратиться к оператору связи за распечаткой звонков и сообщений. Может оказаться, что там обнаружится передача информации (сообщения или звонки), о которой владелец аппарата ничего не знает;

- для просмотра информации в интернете лучше использовать прокси и VPN.

Есть и более радикальные способы:

- сменить смартфон на простенький телефончик с кнопочками;

- уйти от стандарта GSM и перейти на CDMA;

- установить специальные приложения на телефон, шифрующие все данные.

Ну а совсем в запущенных случаях, лучше всего просто перестать пользоваться любыми современными средствами связи.

А как избавиться от вредоносного ПО на телефоне

Самостоятельно избавиться от вредоносного ПО на телефоне без специальных знаний достаточно проблематично. В этом случае, лучше всё-таки обратиться за помощью к специалистам. Хотя, говорят, что в некоторых случаях помочь может сброс настроек телефона до заводских.

Так кто же всё-таки прав? Те, кто относится к защите информации наплевательски или те, кто доводит деятельность по защите своей конфиденциальности на телефоне до абсурда? Наверное, и те и другие.

От мошенников и не слишком добросовестных продавцов какой-то продукции себя действительно можно и даже нужно обезопасить. А вот самих мошенников пусть прослушивают уполномоченные на то органы. Если же ничего противоправного не совершать, то мы и действительно в плане прослушки «никому не нужны».

Отключение камеры и микрофона

Современные трояны и зловреды умеют вести незаметную прослушку и видеосъемку с помощью камеры и микрофонов в смартфонах. Однако, чтобы обезопасить себя, необязательно использовать проверенный метод в виде заклеивания камеры.

С появлением Android 12 Google добавила в систему функциональные кнопки в меню быстрого доступа, которые позволяют отключать микрофон и камеру. Так, если нужно будет быстро совершить снимок, при открытии камеры появится запрос доступа к модулям, как это обычно бывает при первом открытии приложения. Если какое-то приложение в фоновом режиме запустит фиксацию голоса или картинки, пользователь сразу же увидит запрос доступа к микрофону или камере, что позволит выявить шпионскую программу.

Если же не отключать камеру и микрофон, то при активации того или иного модуля в строке состояния смартфона будет появляться иконка, уведомляющая о его использовании — если вы видите, что иконка «горит», но вы устройством не пользуетесь, это повод задуматься о возможной слежке.

Стоит отметить, что приложение «Яндекс», VK или Google при нахождениях на определенных страницах держит микрофон активным для моментального срабатывания голосовых ассистентов, если пользователь разрешил приложению доступ к модулю.

В беседе с «Газетой.Ru» эксперт по «железу», преподаватель в Школе программистов МШП Кирилл Ситнов отметил, что возможность отключения камеры и микрофона уже внедряется многими производителями Android-смартфонов и скоро станет повсеместной.

Защита USB

Чтобы защитить личные данные и само устройство от нежелательного вмешательства, можно использовать и специальную функцию в настройках. Так, владельцы iPhone могут включить режим «USB-аксессуары» в меню «Face ID и код-пароль» в настройках. Эта функция предотвращает подключение USB-аксессуаров к устройству iOS, если устройство заблокировано более часа.

В случае с Android-смартфонами аналогичной функции нет, однако, как считает Ситнов, следует хотя бы ограничиться защитой от нежелательного доступа к файлам при подключении USB-провода.

«Обязательно в настройках нужно выставить опцию, чтобы при подключении гаджета по USB автоматически шла только зарядка, а для передачи данных необходимо было ответить на запрос, который можно подтвердить только при разблокированном экране», — советует эксперт.

Обычно подобная функция прячется в «Настройках для разработчиков», которые включаются после многократного нажатия по пункту «Номер сборки» и другим в зависимости от производителя. Найти необходимый пункт после активации раздела для разработчиков можно по ключевому слову «USB».

Кража данных через браузер и приложения

Чтобы обезопасить себя от «шпионящих» сайтов, рекомендуется отключать браузеру доступ к камере, микрофону и файлам. На iPhone это можно сделать в настройках Safari.

На Android же необходимо зажать иконку браузера, открыть пункт «Сведения», который обозначается значком «i», и перейти в меню «Разрешения». Там необходимо выбрать, к какой части смартфона приложению будет запрещен доступ. Рекомендуется использовать настройку «Спрашивать каждый раз» — так пользователь сможет продолжать пользоваться всем функционалом программы, а при первом же закрытии приложения доступ снова отзовется.

Аналогичным способом можно запретить доступ к тем или иным данным и службам на любом Android-смартфоне. В iPhone широкие возможности для разрешений приложений спрятаны в настройках в разделе «Конфиденциальность».

Ведущий аналитик Mobile Research Group Эльдар Муртазин в беседе с «Газетой.Ru» отметил, что нельзя быть уверенным в безопасности приложений, даже если они были загружены из магазинов Apple или Google.

«Приложениям запрещать доступ к фото, SMS, контактам можно и нужно, особенно если это приложения, в которых пользователь не уверен. Например, если какая-то полезная программа «стучится» и просит получить доступ ко всему, чему угодно. Не надо быть уверенным в том, что, если приложение попало в Play Store или App Store, оно безопасно» — считает эксперт.

Защита SIM-карты

Кроме того, Муртазин отметил, что установка пин-кода на SIM-карту, которой часто пренебрегают пользователи, является действенным способом защиты не только данных, но и «кошелька» владельца.

«Пользователи часто забывают о защите SIM-карты, и это ошибочно. Причина простая — потеряете телефон, кто-нибудь ей воспользуется. У меня знакомые, коллеги-журналисты, в Барселоне так «попали» на 45 тыс. руб. У них украли в баре iPhone, который не смогли разблокировать, но SIM-карту вставили в другой аппарат и звонили», — отметил эксперт.

Кроме того, если злоумышленник сможет получить доступ к SIM-карте, к которой привязаны банковские приложения, рабочие аккаунты и соцсети, пользователь рискует потерять не только деньги, но и всю свою «цифровую жизнь». С помощью SIM-карты мошенники смогут украсть как интимные фотографии, которые часто хранятся в переписках, так и конфиденциальные данные, которые также нередко встречаются в облаке или в переписках с самим собой.

Защита «флешек»

Специалист Ситнов также отметил, что в смартфонах, в которых предусмотрен разъем для MicroSD-карточек, необходимо использовать шифрование — так данные с накопителя будут читаться только на данном устройстве. Если злоумышленник получит физический доступ к гаджету, он никак не сможет похитить пользовательские данные с «флешки».

В iPhone ввиду отсутствия возможности расширения памяти такой функции не предусмотрено. Пользователи Android в свою очередь могут найти этот раздел в настройках по ключевым словам — расположение этого пункта зачастую зависит от производителя.

Защита от «лишних глаз»

Антишпионское защитное стекло для смартфона выполняет двойную функцию, защищая дисплей от царапин и одновременно пользователей от посторонних глаз, считает Ситнов.

«Такое стекло позволяет видеть информацию на экране только под прямым углом к экрану. То есть сторонние попутчики в общественном транспорте за вами не пошпионят», — считает эксперт.

Однако стоит учитывать, что такое решение будет неудобным при совместном использовании смартфона, например, просмотре видеороликов. К тому же подобные стекла и пленки слабо пропускают свет, из-за чего заметно уменьшается яркость смартфона.

Риск есть всегда

Существуют приложения, которые собирают личные данные пользователя без его согласия и передают их злоумышленникам. Такое ПО может получить доступ к переписке в соцсетях и мессенджерах, перехватывать и анализировать нажатие клавиш, делать скриншоты экрана, записывать окружение через микрофон и камеру мобильного телефона и многое другое.

По словам эксперта по кибербезопасности в «Лаборатории Касперского» Дмитрия Галова, для разнопланового шпионажа может использоваться два класса ПО: сталкерское и шпионское.

«Если слежка ведется за партнером в паре с использованием сталкерского софта, для установки которого необходим физический доступ к устройству, то ее можно попытаться выявить самостоятельно. Для этого на Android нужно проверить разрешения приложений: обычно сталкерский софт использует доступ к камере и микрофону, геолокации, Accessibility Service, и имеет права администратора на устройстве», — отметил эксперт.

При этом на iOS такая слежка невозможна без так называемого «джейлбрейка», или взлома операционной системы. Однако если человек все же обнаружил у себя на устройстве сталкерское ПО, Галов не рекомендует его сразу удалять, так как злоумышленник об этом быстро узнает.

«Сложная целевая атака на высокопоставленное лицо зачастую реализуется с применением шпионского ПО и часто вместе с эксплойтами. Способ заражения может отличаться в зависимости от самого шпионского ПО. Однако надо понимать, что применение таких программ — это сложная в техническом плане и не массовая история», — уверил Галов.

Как высказались большинство из опрошенных «Газетой.Ru» экспертов, в современном мире становится сложнее полностью защититься от шпионажа со стороны гаджетов. Так, коммерческий директор компании NGR Softlab Александр Булатов уверен, что лучшей защитой личных данных является осознанное отношение к смартфону.

«У нас в руках устройство, которое способно 24 на 7 фиксировать все перемещения, разговоры и даже видеть окружающее пространство. Эти функции можно отключить далеко не всегда. Лучшая защита — исключение физического присутствия смартфона или обеспечение его изоляции там, где не желательны лишние «глаза и уши»», — заявил Булатов.

Эксперт предупредил, что никакое программное отключение возможностей доступа приложений не дает 100-процентных гарантий. Важно понимать, что даже полное отключение смартфона или авиарежим не могут гарантировать полную пассивность устройства, особенно если оно имеет встроенный аккумулятор, который нельзя изъять.

Как защитить телефон от прослушки

Сегодня весь мир становится цифровым, поэтому очень легко можно оказаться на виду у мошенников и, нельзя исключать того, что Ваш мобильный телефон может прослушиваться.

Подобным вниманием может удостоиться не каждый из нас. Обычно, мошенников привлекаю люди, которые занимаются бизнесом или политикой. Обнаружить прослушку на сотовом или мобильном телефоне можно только при помощи специальной аппаратуры.

Содержание

- Кем осуществляется прослушка смартфона

- Какие данные можно получить при помощи прослушки?

- Признаки прослушки телефона

- Как злоумышленник может установить прослушку

- Способы защитить свой телефон от прослушки и слежки

Кем осуществляется прослушка смартфона

Установить прослушку на мобильный можно при помощи программного обеспечения. Для этого нужно просто скачать и установить программный продукт. Конечно, сделать это легко при отсутствии хозяина смартфона. Далее начинается сама прослушка. Пользоваться ей можно через свой мобильный телефон или через удаленный сервис, установив на нем личный кабинет.

Вообще, существует два способа прослушки – активный и пассивный. Пассивный вариант прослушки предусматривает покупку очень дорогого оборудования. Сейчас такой комплекс стоит от нескольких сот тысяч рублей. Радиус действия такого устройства около пятисот метров.

Активный способ, на первый взгляд, намного проще и подразумевает наличие сотового и компьютера. Такой комплекс становится посредником между абонентом и базовой станцией. Он, так сказать вытесняет сигнал базовой станции и перемещает его на себя. Для работы с ним требуется специально обученный персонал.

Какие данные можно получить при помощи прослушки?

Установка прослушки на телефон может служить не только для перехвата информации. В некоторых случаях, даже может спасти жизнь.

Многие программы для прослушки умеют не только подслушивать разговоры, но и выполнять более широкие действия по отношению к владельцу телефона. К примеру, они могут распознавать местонахождение отслеживаемого, тут же скопировать смс-сообщение, отосланное им и, зафиксировать звонок.

Какие данные можно получить при помощи прослушки

Какая информация нужна мошенникам:

- узнать местонахождение владельца и его маршрут;

- содержание всех телефонных разговоров, как онлайн, так и в записи.

- телефонная книга и контакты всех, с кем разговаривает хозяин смартфона;

- какие программы или файлы были скачаны;

- на какие странички в интернете заходил пользователь;

- странички в социальных сетях. Вся информация, размещенная на них.

Конечно же, многое зависит от установленной программы. В основном, платные программы имеют широкий спектр возможностей.

Признаки прослушки телефона

Обнаружить прослушку на своем телефоне (особенно на смартфоне), достаточно сложно. Тем более, прослушиваться мобильное устройство может даже, будучи выключенным. Но, существует несколько признаков, по которым можно выявить наличие прослушивания.

- Неизвестные помехи. Смартфон начинает фонить, без видимых на то причин. Во время разговора, слышны посторонние голоса, телефон потрескивает.

- Очень быстро разряжается батарея, особенно, если в течение дня Вы мало пользуетесь своим гаджетом.

- Если выключенный телефон, остается долгое время теплым.

- Снижается привычная скорость интернета.

- Идет фоновый звук, если поднести мобильник к включенным колонкам.

Это не стопроцентные признаки. Однако, заметив их, можно немножко забеспокоиться.

Как злоумышленник может установить прослушку?

Чаще всего, прослушивающие программы к нам попадают, когда мы пользуемся интернетом. Прослушка может попасть на Ваш мобильник с вирусным ПО. Сама вирусная программа может попасть на телефон по- разному.

- Если устанавливаете какую-то программу, с ней может подтянуться и прослушивающая программа.

- Когда пользователь входит в интернет и в онлайн-сервисах вводит коды.

- Много вирусных программ «проскакивают» через блютуз. Чаще это разнообразные обучающие и развлекательные сервисы.

- Вирусная прослушивающая программа может попасть на Ваш смартфон через сим -карту, которая была заражена раньше.

- При подключении к компьютеру, вирусная программа может попасть на телефон, практически незаметно. Особенно это опасно, когда пользуетесь не проверенными компьютерами.

- Также прослушивающая программа может попасть на телефон через, различного рода, сообщения. Пройдя по ссылке, такая программа становится активной.

Здесь были рассмотрены варианты попадания прослушивающей программы на телефон, случайным образом. Но, бывает так, что злоумышленники вставляют в телефон специальный чип. Он не только будет прослушивать устройство, но и следить за перемещением прослушиваемого. Но, такой метод быстро выдается. Ведь, владелец может сам раскрыть телефон и обнаружить прослушку.

Способы защитить свой телефон от прослушки и слежки.

Самый верный способ защитить свой телефон от прослушивания – это совсем, им не пользоваться. Но, в современном мире, это не возможно. Но, кое-что можно предпринять.

Если следовать нижеприведенным советам, то можно избежать попыток Вас прослушать или установить на Ваш смартфон посторонние программы.

Способы защитить свой телефон от прослушки и слежки

- Никогда нельзя оставлять свой сотовый без вашего контроля, особенно в окружении таких людей, которые могут установить прослушивающую программу.

- Купить отдельную модель, который не поддерживает установку программ.

- Ни в коем случае нельзя вставлять в свой смартфон неизвестную карту-памяти.

- Нельзя подключать свой телефон к неизвестному компьютеру без предварительной проверки.

- Если вы периодически пользуетесь блютузом, необходимо установить на него буквенно-цифровой пароль.

- При получении на свой смартфон неизвестных странных сообщений, открывать их не следует. Это может быть вирусная программа, которая станет активной после открытия такого письма.

Защититься все же от вирусных программ можно. Достаточно, просто, придерживаться наших рекомендаций и прислушиваться к своему гаджету.

Заключение

Существуют защищенные средства голосовой связи, например приложение, которое поддерживает шифровку — Signal. Также менее прослушиваются Скайп, Вайбер, ВацАп или звонки через Фейсбук. Такие звонки будут более защищенными и анонимными.

Но, и злоумышленники не стоят на месте. Каждый день появляются все новые методы установления прослушек.

Читайте также

Рейтинг: 5 из 5 (Оценок: 16)

Ваша оценка учтена

С появлением мобильных телефонов шпионить за людьми стало проще, чем когда-либо. Как защитить себя от утечки данных третьим лицам с вашего смартфона — в 20 советах от РБК Трендов

Кажется, что компании сейчас могут с помощью имеющихся на мобильном устройстве микрофона, фронтальной и обычной камеры прослушать и просмотреть все, что мы говорим или делаем. Например, многие, наверно, не раз замечали рекламу продуктов в социальных сетях, о которых они недавно упоминали рядом со своим устройством.

Кроме того, в наших смартфонах содержится огромное количество конфиденциальных данных, включая личные сообщения, фотографии и банковскую информацию.

Небрежным отношением к вопросу их сохранности могут воспользоваться киберпреступники, сталкеры и ревнивые супруги: с помощью специальных программ можно прослушивать телефонные звонки, получать текстовые сообщения (даже если они были удалены), устанавливать программное обеспечение и получать пароли, а также определять точное местоположение по GPS. Некоторые из так называемых «шпионских ПО» можно установить удаленно, не мешая работе телефона, т.е. вы этого можете даже не заметить.

Что такое фишинг

Как обезопасить смартфон от прослушки

Однако способы защитить свою личную информацию есть. Вот несколько основных приемов.

1. «Би-би-си» не так давно исследовала вероятность появления рекламы в ответ на голосовые подсказки (когда вы говорите что-то рядом с телефоном) и обнаружила, что это вполне возможно. Если приложение запрашивало разрешение на запись звука, а пользователь не заметил упоминание об этом (обычно мелким шрифтом) и не запретил это делать, он добровольно разрешил использовать звук со своего смартфона. Внимательно проверяйте разрешения для каждого нового приложения, отключите доступ к микрофону, а также возможность передавать информацию во внешние сервисы.

2. Устанавливайте приложения только из проверенных источников, не давайте права доступа просто так, если они не нужны для нормального функционирования софта.

Фото: Ravi Sharma / Unsplash

3. Используйте альтернативные инструменты связи. Во многих случаях сервисы для онлайн-общения, такие как Telegram, могут быть безопаснее, чем обычный телефонный звонок.

4. Выключайте телефон, когда не пользуетесь им. Это нарушит непрерывный доступ к вашим текстовым сообщениям и телефонным разговорам. Некоторые программы-шпионы не позволяют выключить мобильный телефон, и это тоже хороший способ определить, прослушивается ли он.

5. Отключите функцию Bluetooth, когда она не используется. Подключайтесь по Bluetooth только к устройствам тех людей, которых вы знаете.

6. Выключите GPS, когда не используете его.

7. Остановите фоновую работу приложений и все автоматические обновления.

8. Скачайте одно из приложений для защиты от шпионского ПО (например, McAfee Mobile Security, Spyware Detector, Mobile Security and Anti Spy, Lookout и другие).

9. Не оставляйте свой телефон без присмотра и не открывайте подозрительные ссылки в любых сообщениях.

10. Понаблюдайте, насколько быстро разряжается ваш телефон: быстрая разрядка может говорить о прослушке (но не всегда: иногда проблема все-таки в «уставшем» аккумуляторе телефона).

Фото: Steve Johnson / Unsplash

11. Понаблюдайте, не слишком ли нагревается ваш телефон: иногда это происходит из-за его удаленного использования (но причины могут быть и более прозаичными. Например, нагрев при телефонном разговоре — вполне обычное явление: в этот момент устройство находится в процессе активного обмена данных).

12. Попробуйте прислушаться к возможным фоновым шумам во время разговора. Если вы слышите что-то странное, например эхо, щелчки и т.д., возможно, ваш телефон прослушивается

13. Запросите детализацию счета. Если обнаружится, что отправляются сообщения / совершаются телефонные звонки, о которых вы ничего не знаете, свяжитесь с оператором сотовой связи.

14. Иногда помогает сброс телефона до заводских настроек по умолчанию.

15. Самый радикальный шаг — смена стандарта связи с GSM на CDMA или смартфона на простой телефон. Можно вынимать SIM-карту из телефона, когда особенно нужно сохранить конфиденциальность.

16, Для избежания перехвата сообщений можно скачать приложения для шифровки, например, Oversec.

17. В некоторых мессенджерах также можно создавать «секретные чаты», доступные по паролю или удаляющие сообщения по заранее заданному таймеру.

18. Используйте VPN и прокси для работы в интернете.

Фото: Markus Spiske / Unsplash

19. Можно скачать приложение, раздающее фейковый GPS, например, Fake GPS Location (важно: на iPhone официально установить таковое, скорее всего, не получится из-за закрытости системы).

20. Найдите технически подкованного юриста и обратитесь к сотовому оператору, если подозреваете, что вас подслушивают.

Впрочем, иногда устанавливать что-то инородное на телефон, чтобы выяснить информацию о нас, и не надо: большая часть данных уже есть в открытом доступе. Мы добровольно (и иногда — не до конца осознанно) делимся в социальных сетях большим количеством личных сведений о себе, и это внушает не меньше опасений.

Читайте также: Как защититься от кибермошенников — шесть основных схем обмана

Защита собственных данных становится всё более актуальной проблемой. И пока большинство людей борются со сбором информации о себе, проводимым ради таргетированной рекламы, некоторые задумываются о прослушке телефонов. А существует ли такое устройство, которое никакие сотрудники ФСБ и прочих служб не смогут прослушать? Ответ не так прост.

Как прослушивают телефоны

Для начала разберёмся, как в принципе могут прослушивать телефоны. Есть несколько методов прослушки:

- СОРМ. Это абсолютно легальный, но приватизированный властью метод прослушки звонков всех операторов. СОРМ расшифровывается как «система оперативно-розыскных мероприятий». Каждого оператора связи обязывают установить соответствующее железо и софт, а затем по первой просьбе спецслужб предоставлять к ней доступ. Если компания отказывается, то ей попросту не выдают лицензию (или аннулируют имеющуюся);

- сигнальная сеть SS7. Система сигнализации №7 — это одна из главных уязвимостей мобильной связи. Хакер с достаточным уровнем навыка из любой точки мира может подключиться к SS7 любого оператора и выбрать номер абонента, которого он желает прослушивать. Все дальнейшие звонки пользователя (как входящие, так и исходящие) будут проходить по незаметной конференц-связи с хакером в качестве третьего участника. Он может записывать прослушиваемые разговоры. Этот метод незаконен и используется для мошеннических целей, однако отследить злоумышленника получается далеко не всегда;

- троянское приложение. Самый простой способ прослушать телефон конкретного человека, который используют не только хакеры, но и вполне обычные люди (например, особо ревнивые). Для того необходимо получить доступ к этому смартфону хотя бы на 15–20 минут, чтобы загрузить в него шпионский софт. Все дальнейшие звонки и сообщения будут записываться и отправляться злоумышленнику. Самое популярное приложение из этого рода — FinFisher (другое название — FinSpy). Известно, что в 2011 году его использовало правительство Египта в ходе Арабской войны.

FinFisher выпускают также программы для сбора информации с ПК

Мы не будем подробно останавливаться на том, как распознать прослушку. Вы сможете об этом прочитать во многих других статьях. Теперь же сосредоточимся на том, как телефон может защититься от прослушки.

Телефоны, которые нельзя прослушать

Теперь мы вооружились знанием о самых популярных методах прослушки. Как же от них защититься?

СОРМ

От СОРМ защиты, казалось бы, нет. Если вы будете совершать звонок, вы в любом случае передадите данные оператору связи, а тот в любом случае будет обязан предоставить их спецслужбам. Но что, если обойти оператора стороной и подключиться прямо к спутнику? К счастью, это возможно — вы можете купить спутниковый телефон. Звонки со «спутника» на «спутник» либо со «спутника» за границу российские спецслужбы проследить не смогут. А если вы позвоните со «спутника» на обычный стационарный или мобильный телефон, то личность вашего собеседника, может, и будет раскрыта, но ваша — нет.

Такой телефон обойдётся вам в 35–50 тысяч рублей минимум, но у него есть несколько плюсов (с точки зрения анонимности):

- для покупки сим-карты не требуют документы;

- номер можно выбрать любой. Большинство россиян выбирают, например, префиксы, схожие с реальными российскими, чтобы было меньше вопросов;

- отследить такой звонок практически невозможно;

- связь со спутника идёт с задержкой, а потому голос владельца такого девайса искажается. Так что даже если звонок перехватят ФСБ или другие службы, они вряд ли смогут с помощью фонетической экспертизы уточнить вашу личность.

SS7

Простая, но довольно эффективная защита от прослушки через SS7 — шифрование исходящих данных. Хакер может и подключится к вашему телефону, да вот расшифровать данные у него вряд ли получится. Для шифрования специализированные телефоны используют крипто-чипы или скремблеры, которые генерируют сложные ключи. У этого метода есть одна особенность — ваши зашифрованные звонки сможет принимать только человек с таким же телефоном (либо аналогичным по методу шифрования). Это означает, что защитить свои разговоры с бабушкой в деревне можно, лишь подарив ей такой же телефончик.

Рассмотрим несколько моделей таких телефонов:

- TopSec GSM. Этот телефон от немецкой компании представляет собой Siemens S35, усовершенствованный специальным крипто-чипом. Шифрованием можно управлять (точнее, включать и выключать) в меню телефона. Шифрование проводится таким образом, что зашифрованные GSM-пакеты данных воспринимаются сетью как и обычные;

- HC-2413. Этот телефон обладает более вытянутым корпусом — это неспроста. Внизу у него располагается скремблер, который и отвечает за шифрование звонков. Аппарат использует 128-битный ключ — этого достаточно для защиты от большинства злоумышленников;

- Sectra Tiger. Этот телефон использует 256-битные ключи для создания защищённого канала связи по GSM. Правда, производитель поставляет его только в промышленных масштабах и только государственным организациям. О выпуске «гражданских» моделей пока не известно.

Троян

Троянское приложение — самый простой способ прослушать вас. К счастью, ему и противостоять проще всего. Здесь даже не требуются дорогостоящие мобильники — обычные старые кнопочные телефоны (не смартфоны) уже надёжно защищены от такого способа прослушки. Разработчики таких приложений обычно выпускают «в мир» готовые версии программ для самых популярных платформ — а именно iOS, Android, Blackberry, Windows Phone. К тому же им требуется выход в интернет для передачи данных. Если ваш телефон к интернет-сети не подключён, то и данные ваши злоумышленник не получит.

Конечно, здесь речь идёт о самых простых версиях шпионских программ, которые при должном усердии любой пользователь найдёт в открытом доступе в сети. Если говорить о более сложных и продуманных приложениях, то защита окажется не такой простой — но здесь дело не в «железе» смартфона, а в его софте.

На этом небольшой ликбез по защите от прослушки закончен. Теперь вы имеете общее представление о том, какие телефоны могут противостоять самым распространённым методам прослушивания звонков.

- Распечатать

Оцените статью:

- 5

- 4

- 3

- 2

- 1

(33 голоса, среднее: 3.1 из 5)

Поделитесь с друзьями!